学习 SSH:SSHD 配置文件选项和参数

在上一个 (四)分期付款 这一系列的帖子 学习 SSH 我们解决 中指定的选项 OpenSSH 配置文件 在侧面处理的 SSH客户端,也就是文件 “SSH配置” (ssh_config)。

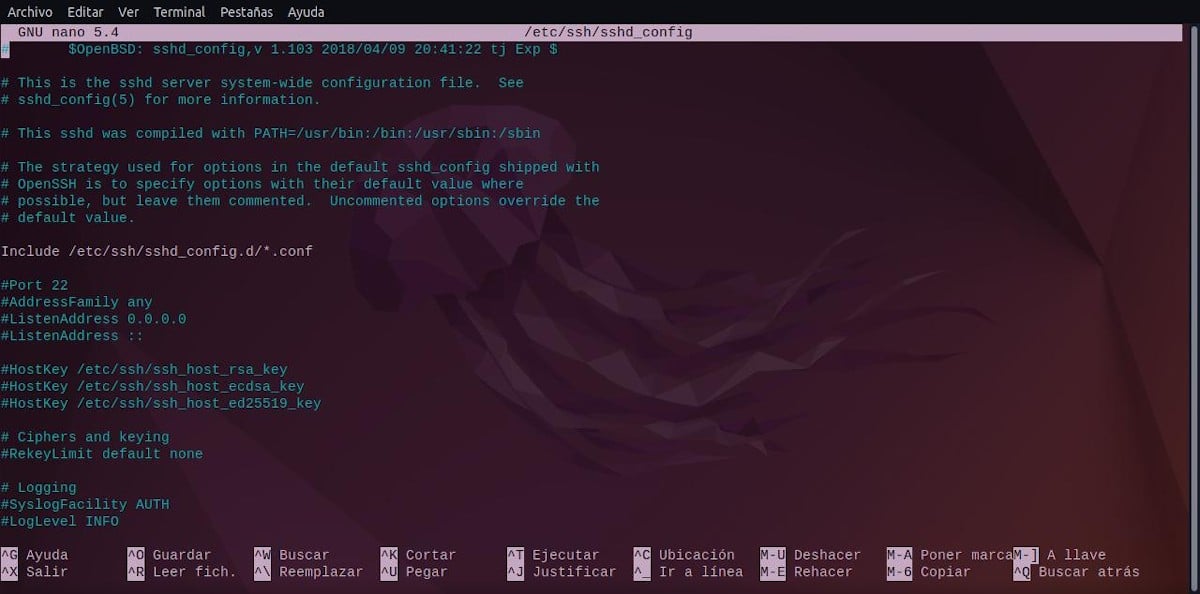

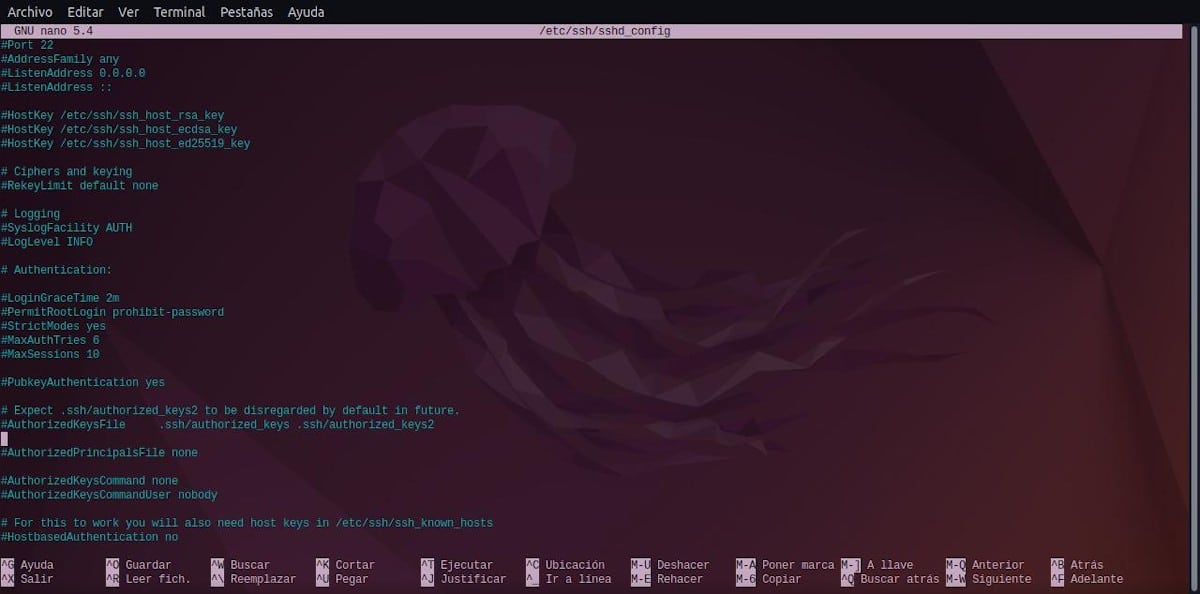

为此,今天我们将继续在这 倒数第二次和第五次交付,使用中指定的选项 OpenSSH 配置文件 在侧面处理的 ssh 服务器,也就是文件 “SSHD 配置” (sshd_config)。

学习 SSH:SSH 配置文件选项和参数

并且,在开始今天的话题之前,关于文件的可管理内容 OpenSSH "SSHD 配置" (sshd_config),我们会留下一些链接 相关文章:

SSHD 配置文件选项和参数 (sshd_config)

OpenSSH 的 SSHD 配置 (sshd_config) 文件是什么?

正如我们在上一个教程中所表达的,OpenSSH 有 2 个配置文件. 一个叫 ssh_配置 对于配置 SSH客户端 和另一个电话 sshd_配置 用于侧面配置 ssh 服务器. 两者都位于以下路径或目录中: /etc/ssh.

因此,这通常更重要或更相关,因为它允许我们 安全的 SSH 连接 我们将允许在我们的服务器中。 这通常是被称为 服务器加固.

出于这个原因,今天我们将在我们的 本系列的最后和第六部分 提供 更实际和真实的建议 如何通过此类选项和参数进行此类调整或更改。

现有选项和参数列表

如文件中 “SSH 配置”(ssh_config)、“SSHD 配置”文件(sshd_config) 有许多选项和参数,但其中之一 最知名、最常用或最重要的 是:

允许用户 / 拒绝用户

该选项或参数通常默认不包含在所述文件中,而是插入其中,通常在文件的末尾,它提供了以下可能性 指示谁或谁(用户)可以通过 SSH 连接登录到服务器.

因此,此选项或参数与 用户名模式列表, 用空格隔开。 因此,如果指定, 登录,那么只有与其中一种模式匹配的用户名才允许使用相同的方法。

请注意,默认情况下,任何主机上的所有用户都允许登录。 但是,如果模式是这样设置的 “用户@主机”,所以 用户和主机 它们是单独验证的,这限制了来自特定主机的特定用户的登录。

并为 HOST, 地址格式为 IP 地址/CIDR 掩码。 最后, 允许用户 可以替换为 拒绝用户 拒绝相同的用户模式。

收听地址

允许您指定 本地IP地址 (服务器机器的本地网络接口)sshd 程序应该监听的地方。 为此,可以使用以下配置形式:

- ListenAddress 主机名 | IPv4/IPv6 地址 [域]

- ListenAddress 主机名:端口 [域]

- ListenAddress IPv4/IPv6 地址:端口 [域]

- ListenAddress [主机名 | IPv4/IPv6 地址]:端口 [域]

登录宽限期

允许您指定一个 时间(恩典),之后,如果尝试建立 SSH 连接的用户不成功,服务器将断开连接。 如果该值为零(0),则设置没有时间限制,而 默认设置为 120 秒。

日志级别

允许您指定 详细程度 用于 sshd 日志消息。 和他可管理的值有:QUIET、FATAL、ERROR、INFO、VERBOSE、DEBUG、DEBUG1、DEBUG2、DEBUG3。 同时,和默认值为信息。

最大验证次数

指定每个连接允许的最大身份验证尝试次数。 默认情况下,其值设置为 6。

最大会话数

允许您通过登录或使用的子系统(例如通过 sftp)指定每个建立的网络连接的最大打开 Shell 会话数。 E将其值设置为 1 将导致会话多路复用被禁用,而将其设置为 0 将阻止所有类型的连接和会话。 默认情况下,其值设置为 10。

最大初创公司

允许您指定 与 SSH 守护程序的同时未经身份验证的最大连接数,即每个 IP/主机可以打开的 SSH 连接数。 其默认值通常为 10、30 或 100,通常被认为较高,因此建议使用较低的值。

密码验证

指定是否需要密码验证。 默认情况下,其值设置为“是”。

允许空密码

指定服务器是否将批准(授权)使用空密码字符串登录用户帐户。 默认情况下,其值设置为“否”。

允许Root登录

允许您指定服务器是否将批准(授权)在 root 用户帐户上启动登录会话。 虽然,d默认情况下,它的值设置为“prohibit-password”,理想情况下设置为“No”,这完全设置了 不允许 root 用户启动 SSH 会话。

港口

允许您指定 sshd 程序监听所有 SSH 连接请求的端口号。 默认情况下,其值设置为“22”。

严格模式

指定 SSH 程序是否应在接受登录之前验证用户主目录和文件的文件模式和所有权。 默认情况下,其值设置为“是”。

系统日志设施

允许提供在记录来自 SSH 程序的消息时使用的安装代码。 默认情况下,其值设置为“授权”(AUTH)。

注意: 取决于 系统管理员 以及每个技术平台的安全要求,许多其他选项可能非常有用或必要。 正如我们将在本系列的下一篇也是最后一篇文章中看到的那样,我们将重点介绍 SSH 的良好实践(提示和建议),这些实践将使用到目前为止显示的所有内容进行应用。

更多信息

在这第四部分中, 展开此信息 并研究每一个可用的选项和参数 配置文件 “SSHD 配置” (sshd_config)我们建议探索以下链接: OpenSSH 服务器的 SSH 配置文件 y OpenSSH 官方手册, 用英语讲。 就像前三期一样,探索以下内容 官方内容 和值得信赖的在线关于 SSH 和 OpenSSH:

总结

简而言之,随着这个新的部分 “学习 SSH” 我们几乎完成了所有相关的解释内容 OpenSSH的,通过提供有关配置文件的基本知识 “SSHD 配置” (sshd_config) y “SSH 配置” (ssh_config). 因此,我们希望它对许多人有用,无论是个人还是专业。

如果您喜欢这篇文章,请务必对其发表评论并与他人分享。 请记住,访问我们的 «起始页面» 探索更多新闻,以及加入我们的官方频道 电报 DesdeLinux, 西 组 有关今天主题的更多信息。