黑客和渗透测试:使您的GNU / Linux发行版适应此IT领域

虽然 黑客 不一定是计算机领域, 渗透测试 如果是完全的话。 他 黑客 或成为 黑客相反,它是一个通用术语,通常与思维方式和生活方式联系在一起。 虽然,在当今所有与之相关的时代 IT领域,逻辑上认为 黑客 是 电脑专家 本质上或通过专业研究。

而术语 渗透测试 或成为 五月,如果它与 IT领域,因为他们对特殊和高级的计算机应用程序具有一定的知识,精通和必要的使用,这些应用程序主要针对网络安全和计算机取证的主题。

在深入探讨该主题之前,建议您阅读7篇以前的相关出版物,其中4篇与 GNU / Linux的高级使用 在其他IT领域中,以及当前主题中的3,即该主题 骇客/骇客,以补充随后的读数并防止读数过大。

以下出版物与 GNU / Linux的高级使用 是:

与以下出版物相关的 骇客/骇客范围 是:

黑客和渗透测试:有趣的IT领域

我们将在下面阐明术语 骇客/骇客 和这个词 渗透测试 然后提出必要的提示和建议来回答以下问题: 如何使我们的GNU / Linux发行版适应黑客和渗透测试的IT领域?

骇客与骇客

从计算机的角度来讲,对 黑客 是:

“在与计算机系统,其安全性机制,其漏洞,如何利用这些漏洞以及机制保护自己免受那些知道如何做的人相关的一切方面的知识的永久搜索=. 骇客,破解和其他定义

因此, 黑客 IT人员是:

“趋向于不可避免地使用和主导信息通信技术,以获得对知识资源和现有控制机制(社会,政治,经济,文化和技术)的有效访问,从而为所有人的利益做出必要的改变=. 黑客运动:生活方式和免费软件

入学考试和下学期

同时他 渗透测试 可以明确总结为:

“攻击计算机系统以识别现有故障,漏洞和其他安全错误的行为或活动,以防止外部攻击。 此外,Pentesting确实是一种黑客手段,只有这种做法是完全合法的,因为它除了要造成真正的损害外,还需要被测试设备的所有者的同意。=. 什么是渗透测试,以及如何检测和预防网络攻击?

因此, 五月 可以定义为该人:

“他的工作是遵循几个特定的过程或步骤,以确保进行良好的检查,从而能够对系统中的故障或漏洞进行所有可能的查询。 因此,它通常被称为网络安全审核员=. 什么是渗透测试?

如何使我们的GNU / Linux发行版适应黑客和渗透测试的IT领域?

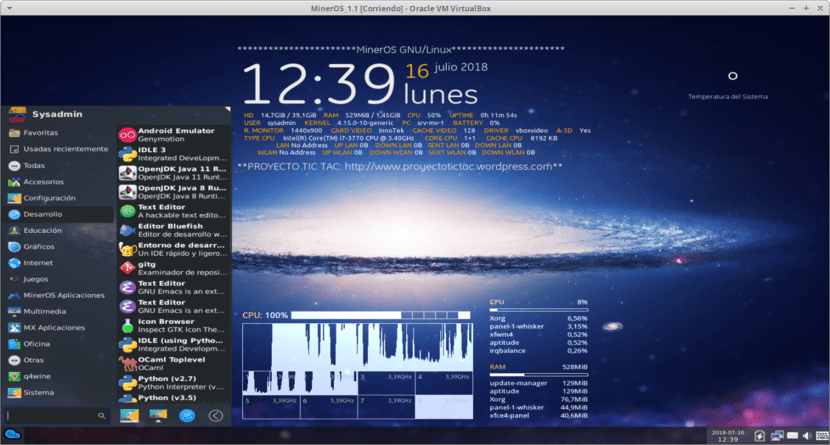

用于黑客和渗透测试的GNU / Linux发行版

当然有很多 GNU / Linux发行版 专门致力于 IT领域 该 黑客 和 渗透测试,例如:

- 卡利:基于Debian-> https://www.kali.org/

- 鹦鹉:基于Debian-> https://www.parrotlinux.org/

- 背箱:基于Ubuntu-> https://www.backbox.org/

- 坚:基于Ubuntu-> https://www.caine-live.net/

- 恶魔:基于Debian-> https://www.demonlinux.com/

- Bugtraq的:基于Ubuntu,Debian和OpenSUSE-> http://www.bugtraq-apps.com/

- 大罢工:基于Arch-> https://archstrike.org/

- BlackArch:基于Arch-> https://blackarch.org/

- Pentoo:基于Gentoo-> https://www.pentoo.ch/

- Fedora安全实验室:基于Fedora-> https://pagure.io/security-lab

- 无线上网:基于Slackware-> https://www.wifislax.com/

- DracOS的:基于LFS(Scratch的Linux)-> https://dracos-linux.org/

- Samurai Web测试框架:基于Ubuntu-> https://github.com/SamuraiWTF/samuraiwtf

- 网络安全工具包:基于Fedora-> https://sourceforge.net/projects/nst/files/

- 麻利:基于Ubuntu-> http://na.mirror.garr.it/mirrors/deft/

- 洋葱安全:基于Ubuntu-> https://securityonion.net/

- 三德:基于基于LFS的-> https://santoku-linux.com/

- 其他废弃项目: 间谍岩,Beini,XiaopanOS,Live Hacking,Blackbuntu,STD,NodeZero,Matriux,Ubnhd2和PHLAK。

导入GNU / Linux发行版存储库以进行黑客和渗透测试

但是,我们许多人使用 GNU / Linux发行版 母亲或直接继承传统,例如 Debian,Ubuntu,Arch,Gentoo或Fedora,而我们只需要安装 黑客和渗透测试应用程序 通过我们的 包装经理 包括在内。

而且,由于许多传统存储库都没有包含完整或最新的有效工具,因此我们必须合并现有的存储库。 GNU / Linux发行版 基于我们的等效专业程序,即如果我们使用 Debian GNU / Linux 我们必须导入 卡利和鹦鹉,例如,以后再安装它们。 当然,请尊重 Debian GNU / Linux 与这些专业发行版的发行版一起使用,以避免软件包或整个操作系统的不可修复的破裂。

程序

导入 卡利仓库 在Debian上,应执行以下步骤:

- 在您自己的文件或新的.list文件中,包含一个适当的所说Distro仓库,其中包括:

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

# deb http://http.kali.org/kali kali-experimental main non-free contrib- 使用以下命令添加从存储库请求的密钥:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6

# sudo gpg -a --export ED444FF07D8D0BF6 | sudo apt-key add -导入 鹦鹉仓库 在Debian上,应执行以下步骤:

- 在您自己的文件或新的.list文件中,包含一个适当的所说Distro仓库,其中包括:

# deb http://deb.parrotsec.org/parrot rolling main contrib non-free

# deb http://deb.parrotsec.org/parrot stable main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling-security main contrib non-free

# deb http://mirrors.mit.edu/parrot/ parrot main contrib non-free # NORTEAMERICA

# deb https://mirror.cedia.org.ec/parrot/ parrot main contrib non-free # SURAMERICA

# deb https://ba.mirror.garr.it/mirrors/parrot/ parrot main contrib non-free # EUROPA

# deb https://mirror.yandex.ru/mirrors/parrot/ parrot main contrib non-free # ASIA

# deb http://mjnlk3fwben7433a.onion/parrot/ parrot main contrib non-free # RED TOR- 使用以下命令添加从存储库请求的密钥:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 6EB1660A

# sudo gpg -a --export B56FFA946EB1660A | sudo apt-key add -之后,我们只需要安装我们已知的,收藏的和最新的 黑客和渗透测试应用程序 这些存储库中,请格外小心,不要破坏我们的 Debian GNU / Linux操作系统。 对于其余的 GNU / Linux发行版 母亲或传统母亲,也应使用同等的方法,例如 拱 跟随 下面的例子 同 BlackArch.

因为否则,最后的选择是 下载,编译和安装 每个工具的 骇客和渗透测试 与官方网站分开,有时建议这样做。 如果有人不知道哪个工具 骇客和渗透测试 将是理想的了解和安装,您可以单击以下内容 链接 开始。 尽管也很容易安装«Fsociety:出色的黑客工具包«。

结论

我们希望这个 “有用的小贴子= 上 «¿Cómo adaptar nuestras Distros GNU/Linux al ámbito TI del Hacking y el Pentesting?»整个过程中,探索各种方法或替代方法(例如从自己的或外部存储库直接安装应用程序,或使用可用的独立应用程序)具有极大的兴趣和实用性 «Comunidad de Software Libre y Código Abierto» 并极大地促进了应用程序的精彩,庞大和不断发展的生态系统的传播 «GNU/Linux».

有关更多信息,请不要总是犹豫访问任何 在线图书馆 如 OpenLibra y 杰迪 读书 书籍(PDF) 关于这个话题或其他 知识领域。 现在,如果你喜欢这个 «publicación», 不要停止分享 与他人,在你的 最喜欢的网站,渠道,团体或社区 社交网络,最好是免费开放的 乳齿象,或者像 Telegram.

或直接访问我们的主页,网址为 DesdeLinux 或加入官方频道 电报 DesdeLinux 阅读此书或其他有趣的出版物并为其投票 «Software Libre», «Código Abierto», «GNU/Linux» 和其他相关主题 «Informática y la Computación»和 «Actualidad tecnológica».

对于Fedora / Centos / RHL用户,由于fedora维护了一个名为Security Lab的自旋,因此您可以从 https://labs.fedoraproject.org/en/security/

它不如Kali完整,但具有许多实用程序。

或者如果您已经使用过Fedora,请从终端安装

sudo dnf groupinstall“安全实验室”

或从centos导入回购协议。

问候费多里亚诺21。 杰出的贡献,谢谢您的评论。