系列总索引: 中小企业计算机网络:简介

本文是小型系列的延续和最后一部:

你好朋友和朋友们!

MGI 热心者 他们想拥有自己的邮件服务器。 他们不想使用在问号之间使用“隐私”的服务器。 在您的小型服务器上实施服务的负责人不是该主题的专家,并且将首先尝试安装将来和完整的邮件服务器的核心。 是使完整邮件服务器的“等式”有点难以理解和应用。 😉

边距注释

- 有必要弄清楚邮件服务器中涉及的每个程序执行哪些功能。 作为初步指南,我们给出了一系列有用的链接,并明确指出了访问它们的目的。.

- 除非您是每天执行此类任务的“选择者”之一,否则手动执行并从头开始完成邮件服务是一个令人厌烦的过程。 邮件服务器通常由分别处理的各种程序组成 SMTP, POP / IMAP,邮件的本地存储,与处理相关的任务 垃圾邮件,防病毒等所有这些程序都必须正确相互通信。

- 关于如何管理用户,没有万能的解决方案或“最佳实践”。 在哪里以及如何存储消息,或者如何使所有组件作为一个整体工作。

- Mailserver的组装和微调在文件许可权和所有者,选择由哪个用户负责特定进程以及某些深奥的配置文件中的小错误等方面往往令人讨厌。

- 除非您非常清楚自己在做什么,否则最终结果将是邮件服务器不安全或功能不正常。 在实施结束时,它行不通,这可能是最少的弊端。

- 我们可以在Internet上找到许多有关如何制作邮件服务器的食谱。 最完整的之一-在我个人看来-是作者提供的 伊瓦·亚伯拉罕森(Ivar Abrahamsen) 在其2017年XNUMX月的第XNUMX版中,«如何在GNU / Linux系统上设置邮件服务器«。

- 我们还建议您阅读文章«Ubuntu 14.04上的邮件服务器:Postfix,Dovecot,MySQL«, o«Ubuntu 16.04上的邮件服务器:Postfix,Dovecot,MySQL«。

- 真正。 在这方面最好的文档可以用英语找到。

- 尽管我们从未像以往那样忠实地指导邮件服务器 如何… 在上一段中提到,一步一步地遵循它的事实将使我们对我们将要面对的事情有一个很好的认识。

- 如果您只需要几个步骤就可以拥有完整的Mailserver,则可以下载图像 iRedOS-0.6.0-CentOS-5.5-i386.iso,或者寻找更现代的版本,无论是iRedOS还是 红邮。 这是我个人推荐的方式。

我们将安装和配置:

- 后缀 作为服务器 MAIL Transport A绅士 (SMTP)。

- 鸽舍 作为POP-IMAP服务器。

- 通过连接证书 TLS.

- 松鼠邮件 作为用户的网络界面。

- 相对于«的DNS记录发件人政策框架»或者 防晒指数.

- 模块生成 迪菲·赫尔曼集团 以提高SSL证书的安全性。

仍有待完成:

至少还有以下服务有待实施:

- 后灰色:Postfix服务器的“灰色列表”策略并拒绝垃圾邮件。

- 新的:在MTA与病毒扫描程序和内容过滤器之间创建接口的脚本。

- Clamav防毒软体:防病毒套件

- SpamAssassin的:提取垃圾邮件

- 剃刀 (皮佐尔):通过分布式协作网络捕获垃圾邮件。 Vipul Razor网络维护着垃圾邮件或垃圾邮件传播的更新目录。

- DNS记录“ DomainKeys标识邮件”或 DKIM.

配套 Postgrey,新的,克拉马夫,spamassassin,剃刀 y z 它们可以在程序存储库中找到。 我们还将找到该程序 开金.

初步检查

请记住,本文是其他文章的续篇 CentOS 7上的Squid + PAM身份验证.

连接到内部网络的Ens32 LAN接口

[root @ linuxbox〜]#nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

区域=公共

[root @ linuxbox〜]#ifdown ens32 && ifup ens32

连接到Internet的Ens34 WAN接口

[root @ linuxbox〜]#nano / etc / sysconfig / network-scripts / ifcfg-ens34

DEVICE=ens34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL 路由器通过 # 以下地址连接到此接口IP 网关=172.16.10.1 域=desdelinux.fan DNS1=127.0.0.1

区域=外部

局域网中的DNS解析

[root@linuxbox ~]# cat /etc/resolv.conf 搜索 desdelinux.fan nameserver 127.0.0.1 nameserver 172.16.10.30 [root@linuxbox ~]# 主机邮件 邮件。desdelinux.fan 是 linuxbox 的别名。desdelinux。扇子。 linuxbox。desdelinux.fan 的地址为 192.168.10.5 linuxbox。desdelinux.fan 邮件由 1 封邮件处理。desdelinux。扇子。 [root@linuxbox ~]# 主机邮件。desdelinux。风扇 邮件。desdelinux.fan 是 linuxbox 的别名。desdelinux。扇子。 linuxbox。desdelinux.fan 的地址为 192.168.10.5 linuxbox。desdelinux.fan 邮件由 1 封邮件处理。desdelinux。扇子。

互联网上的DNS解析

嗡嗡声@sysadmin:~$hostmail。desdelinux.范172.16.10.30 使用域服务器: 名称:172.16.10.30 地址:172.16.10.30#53 别名:mail。desdelinux.fan 是一个别名 desdelinux。扇子。 desdelinux.fan 的地址为 172.16.10.10 desdelinux.fan 邮件由 10 封邮件处理。desdelinux。扇子。

本地解析主机名时出现问题 «desdelinux。扇子”

如果您在解析主机名时遇到问题«desdelinux。风扇“ 来自 局域网,尝试注释掉文件行 /etc/dnsmasq.conf 声明在哪里 本地=/desdelinux。扇子/。 然后,重新启动Dnsmasq。

[root @ linuxbox〜]#nano /etc/dnsmasq.conf#注释以下行: #本地=/desdelinux。扇子/ [root @ linuxbox〜]#服务dnsmasq重新启动 重定向到/ bin / systemctl重新启动dnsmasq.service [root @ linuxbox〜]#服务dnsmasq的状态 [root@linuxbox ~]# 主机 desdelinux。风扇 desdelinux.fan 的地址为 172.16.10.10 desdelinux.fan 邮件由 10 封邮件处理。desdelinux。扇子。

后缀和鸽舍

可以在以下位置找到有关Postfix和Dovecot的大量文档:

[root @ linuxbox〜]#ls /usr/share/doc/postfix-2.10.1/ bounce.cf.default许可自述文件-Postfix-SASL-RedHat.txt兼容性main.cf.default TLS_ACKNOWLEDGEMENTS示例README_FILES TLS_LICENSE [root @ linuxbox〜]#ls /usr/share/doc/dovecot-2.2.10/ 作者COPYING.MIT dovecot-openssl.cnf新闻Wiki复制ChangeLog example-config自述文件COPYING.LGPL documentation.txt mkcert.sh solr-schema.xml

在CentOS 7中,当我们选择基础结构服务器的选项时,默认情况下会安装Postfix MTA。 我们必须验证SELinux上下文是否允许写入本地消息队列中的Potfix:

[root @ linuxbox〜]#getsebool -a | grep后缀

postfix_local_write_mail_spool-> on

FirewallD中的修改

使用图形界面配置FirewallD,我们必须确保为每个区域启用以下服务和端口:

#------------------------------------------------- ----- #在FirewallD中修复 #------------------------------------------------- ----- #防火墙 #公共区域:http,https,imap,pop3,smtp服务 #公共区域:端口80、443、143、110、25 #外部区域:http,https,imap,pop3s,smtp服务 #外部区域:端口80、443、143、995、25

我们安装Dovecot和必要的程序

[root @ linuxbox〜]#百胜安装dovecot mod_ssl procmail telnet

最低鸽舍配置

[root @ linuxbox〜]#nano /etc/dovecot/dovecot.conf 协议 =imap pop3 lmtp 听 = *,:: 登录问候 = Dovecot准备好了!

我们明确禁用Dovecot的纯文本身份验证:

[root @ linuxbox〜]#nano /etc/dovecot/conf.d/10-auth.conf

disable_plaintext_auth =是

我们声明该组具有与Dovecot进行交互的必要特权,以及消息的位置:

[root @ linuxbox〜]#nano /etc/dovecot/conf.d/10-mail.conf mail_location = mbox:〜/ mail:INBOX = / var / mail /%u mail_privileged_group =邮件 mail_access_groups =邮件

鸽舍证书

Dovecot根据文件中的数据自动生成您的测试证书 /etc/pki/dovecot/dovecot-openssl.cnf。 要根据我们的要求生成新证书,我们必须执行以下步骤:

[root @ linuxbox〜]#cd / etc / pki / dovecot / [root @ linuxbox dovecot]#nano dovecot-openssl.cnf [ req ] default_bits = 1024 encrypt_key = yes Distinguished_name = req_dn x509_extensions = cert_type Prompt = no [ req_dn ] # 国家/地区(2 个字母代码) C=CU # 州或省名称(全名) ST=Cuba # 地点名称(例如城市) ) L=Havana # 组织(例如公司)O=DesdeLinux.Fan # 组织单位名称(例如部分) OU=Enthusiasts # 通用名称(*.example.com 也是可能的) CN=*。desdelinux.fan # 电子邮件联系人 emailAddress=buzz@desdelinux.fan [ cert_type ] nsCertType = 服务器

我们消除测试证书

[root @ linuxbox dovecot]#rm证书/ dovecot.pem rm:删除常规文件“ certs / dovecot.pem”吗? (y / n)y [root @ linuxbox dovecot]#rm私人的/ dovecot.pem rm:删除常规文件“ private / dovecot.pem”? (y / n)y

我们复制并执行脚本 证书文件 从文档目录

[root @ linuxbox dovecot]#cp /usr/share/doc/dovecot-2.2.10/mkcert.sh。 [root @ linuxbox dovecot]#bash mkcert.sh 生成 1024 位 RSA 私钥 ......++++++ ................++++++ 将新私钥写入“/etc/” pki/dovecot/private/dovecot.pem' ----- subject= /C=CU/ST=古巴/L=哈瓦那/O=DesdeLinux.Fan/OU=爱好者/CN=*。desdelinux.fan/电子邮件地址=buzz@desdelinux.fan SHA1 Fingerprint=5F:4A:0C:44:EC:EC:EF:95:73:3E:1E:37:D5:05:F8:23:7E:E1:A4:5A [root @ linuxbox dovecot]#ls -l certs / 总计4 -rw -------。 1根root 1029 May 22 16:08 dovecot.pem [root @ linuxbox dovecot]#ls -l private / 总计4 -rw -------。 1根root 916 May 22 16:08 dovecot.pem [root @ linuxbox dovecot]#服务dovecot重新启动 [root @ linuxbox dovecot]#服务鸽状态

后缀证书

[root@linuxbox ~]# cd /etc/pki/tls/ [root@linuxbox tls]# openssl req -sha256 -x509 -nodes -newkey rsa:4096 -days 1825 \ -out certs/desdelinux.fan.crt -keyout 私人/desdelinux.fan.key 生成 4096 位 RSA 私钥 ..++ ..++ 将新私钥写入 'private/domain.tld.key' ----- 系统将要求您输入信息这将纳入您的证书请求中。您要输入的是所谓的专有名称或 DN。有相当多的字段,但您可以保留一些空白 对于某些字段,会有一个默认值,如果您输入“.”,则该字段将保留为空白。 ----- 国家名称(2 个字母代码) [XX]:CU 州或省名称(全名) []:古巴地区名称(例如城市)[默认城市]:哈瓦那组织名称(例如公司)[默认有限公司]:DesdeLinux.Fan组织单位名称(例如,部分)[]:爱好者通用名称(例如,您的姓名或服务器的主机名)[]:desdelinux.fan 电子邮件地址 []:buzz@desdelinux。风扇

最小的Postfix配置

我们添加到文件末尾 / etc /别名 以下内容:

根:嗡嗡声

为了使更改生效,我们执行以下命令:

[root @ linuxbox〜]#newaliases

可以通过直接编辑文件来完成Postifx配置 /etc/postfix/main.cf 或通过命令 后置 请注意,我们要修改或添加的所有参数都反映在控制台的一行中:

- 每个人都必须声明他们了解和需要的选项!.

[root@linuxbox ~]# postconf -e 'myhostname = desdelinux。扇子' [root@linuxbox ~]# postconf -e 'mydomain = desdelinux。扇子' [root @ linuxbox〜]#postconf -e'myorigin = $ mydomain' [root @ linuxbox〜]#postconf -e'inet_interfaces =全部' [root @ linuxbox〜]#postconf -e'mydestination = $ myhostname,localhost。$ mydomain,localhost,$ mydomain,mail。$ mydomain,www。$ mydomain,ftp。$ mydomain' [root @ linuxbox〜]#postconf -e'mynetworks = 192.168.10.0/24,172.16.10.0/24,127.0.0.0/8' [root @ linuxbox〜]#postconf -e'mailbox_command = / usr / bin / procmail -a“ $ EXTENSION”' [root @ linuxbox〜]#postconf -e'smtpd_banner = $ myhostname ESMTP $ mail_name($ mail_version)'

我们添加到文件末尾 /etc/postfix/main.cf 下面给出的选项。 要了解它们各自的含义,建议阅读随附的文档。

biff =否

append_dot_mydomain =否

延迟警告时间 = 4 小时

readme_directory =否

smtpd_tls_cert_file=/etc/pki/certs/desdelinux.fan.crt

smtpd_tls_key_file=/etc/pki/private/desdelinux.fan.key

smtpd_use_tls =是

smtpd_tls_session_cache_database = btree:$ {数据目录} / smtpd_scache

smtp_tls_session_cache_database = btree:$ {数据目录} / smtp_scache

smtpd_relay_restrictions =许可_我的网络许可_sasl_已认证的defer_unauth_destination

#最大邮箱大小1024 MB = 1 g和g

Mailbox_size_limit = 1073741824

receive_delimiter = +

maximal_queue_lifetime = 7天

header_checks = regexp:/ etc / postfix / header_checks

body_checks =正则表达式:/ etc / postfix / body_checks

#将收到的邮件副本发送到另一个帐户的帐户

receive_bcc_maps =哈希:/ etc / postfix / accounts_forwarding_copy

以下几行对于确定谁可以发送邮件并中继到其他服务器很重要,这样我们就不会意外配置允许未经身份验证的用户发送邮件的“开放中继”。 我们必须查阅Postfix帮助页面以了解每个选项的含义。

- 每个人都必须声明他们了解和需要的选项!.

smtpd_helo_restrictions = permit_mynetworks,

warn_if_reject reject_non_fqdn_hostname,

reject_invalid_hostname,

允许

smtpd_sender_restrictions = permit_sasl_authenticated,

permit_mynetworks,

warn_if_reject reject_non_fqdn_sender,

reject_unknown_sender_domain,

reject_unauth_pipelining,

允许

smtpd_client_restrictions = reject_rbl_client sbl.spamhaus.org,

reject_rbl_client 黑洞.easynet.nl

#注意:选项“ check_policy_service inet:127.0.0.1:10023”

#启用Postgrey程序,我们不应该包含它

#否则我们将使用Postgrey

smtpd_recipient_restrictions = reject_unauth_pipelining,

permit_mynetworks,

permit_sasl_authenticated,

reject_non_fqdn_recipient,

reject_unknown_recipient_domain,

reject_unauth_destination,

check_policy_service inet:127.0.0.1:10023,

允许

smtpd_data_restrictions =拒绝_unauth_pipelined

smtpd_relay_restrictions = reject_unauth_pipelining,

permit_mynetworks,

permit_sasl_authenticated,

reject_non_fqdn_recipient,

reject_unknown_recipient_domain,

reject_unauth_destination,

check_policy_service inet:127.0.0.1:10023,

允许

smtpd_helo_required =是

smtpd_delay_reject =是

disable_vrfy_command =是

我们创建文件 / etc / postfix / body_checks y / etc / postfix / accounts_forwarding_copy,然后我们修改文件 / etc / postfix / header_checks.

- 每个人都必须声明他们了解和需要的选项!.

[root @ linuxbox〜]#nano / etc / postfix / body_checks

#如果修改了此文件,则没有必要#运行postmap #要测试规则,请以root用户身份运行:# postmap -q'超级新v1agra'正则表达式:/ etc / postfix / body_checks

#应该返回:# 拒绝规则2:反垃圾邮件正文

/ viagra /拒绝规则1邮件正文的反垃圾邮件

/超级新v [i1]阿格拉/拒绝规则2:反垃圾邮件正文

[root @ linuxbox〜]#nano / etc / postfix / accounts_forwarding_copy

#修改后,必须执行: 邮图/等/后缀/科目_转发_副本

#并创建或测量文件:# /etc/postfix/accounts_forwarding_copy.db

# ------------------------------------------ # 一个账户转发一个密件抄送copy # BCC = Black Carbon Copy # 示例:# webadmin@desdelinux.粉丝嗡嗡声@desdelinux。风扇

[root @ linuxbox〜]# 邮图/等/后缀/科目_转发_副本

[root @ linuxbox〜]# 纳米/等/后缀/标头检查

#在文件末尾添加#不需要Postmap,因为它们是正则表达式

/ ^主题:=?Big5?/ REJECT此服务器不接受中文编码

/ ^主题:=?EUC-KR?/ REJECT此服务器不允许使用韩语编码

/ ^主题:ADV:/拒绝此服务器不接受的广告

/ ^发件人:。* \ @。* \。cn / REJECT很抱歉,此处不允许中文邮件

/ ^发件人:。* \ @。* \。kr /拒绝很抱歉,此处不允许使用韩文邮件

/ ^发件人:。* \ @。* \。tr /拒绝很抱歉,此处不允许使用土耳其语邮件

/ ^发件人:。* \ @。* \。ro / REJECT对不起,这里不允许罗马尼亚邮件

/ ^(已接收| Message-Id | X-(Mailer | Sender)):。* \ b(AutoMail | E-Broadcaster | Emailer Platinum | Thunder Server | eMarksman | Extractor | e-Merge |来自隐身[^。] | Global Messenger | GroupMaster |邮件广播| MailKing | Match10 | MassE-Mail | massmail \ .pl |新闻断路器| Powermailer |快速射击|现成目标射击| WindoZ | WorldMerge | Yourdora | Lite)\ b /拒绝不允许群发邮件。

/ ^来自:“垃圾邮件发送者/拒绝

/ ^来自:“垃圾邮件/拒绝

/ ^主题:。*伟哥/ DISCARD

#危险的扩展

/ name = [^>Iluminación* \。(bat | cmd | exe | com | pif | reg | scr | vb | vbe | vbs)/拒绝拒绝我们不接受带有这些扩展名的附件

我们检查语法,重新启动Apache和Postifx,并启用并启动Dovecot

[root @ linuxbox〜]#后缀检查 [root @ linuxbox〜]# [root @ linuxbox〜] #systemctl重启httpd [root @ linuxbox〜]#systemctl状态为httpd [root @ linuxbox〜] #systemctl重启后缀 [root @ linuxbox〜]#systemctl状态后缀 [root @ linuxbox〜]#systemctl状态鸽舍 ●dovecot.service-Dovecot IMAP / POP3电子邮件服务器已加载:已加载(/usr/lib/systemd/system/dovecot.service;已禁用;供应商预设:已禁用)活动:无效(无效) [root @ linuxbox〜]#systemctl启用dovecot [root @ linuxbox〜]#systemctl启动dovecot [root @ linuxbox〜]#systemctl重新启动dovecot [root @ linuxbox〜]#systemctl状态鸽舍

控制台级检查

- 在继续安装和配置其他程序之前,对SMTP和POP服务进行必要的最小检查非常重要。.

来自服务器本身的本地

我们发送电子邮件给本地用户 LEGOLAS.

[root @ linuxbox〜]#echo“你好。这是一条测试消息” | mail -s“ Test” legolas

我们检查的邮箱 豆豆

[root @ linuxbox〜]#openssl s_client -crlf -connect 127.0.0.1:110 -starttls pop3

留言后 Dovecot准备好了! 我们继续:

--- + OK,鸽子已经准备好了! USER Legolas +OK PASS Legolas +OK 已登录。 STAT +OK 1 559 LIST +OK 1 条消息:1 559 。 RETR 1 +OK 559 个八位字节 返回路径:desdelinux.fan> X-Original-To:legolas 交付至:legolas@desdelinux.fan 收到:通过 desdelinux.fan(Postfix,来自用户 ID 0)ID 7EA22C11FC57; 22 年 2017 月 10 日星期一 47:10:0400 -22 (美国东部时间) 日期:2017 年 10 月 47 日星期一 10:0400:XNUMX -XNUMX 收件人:legolas@desdelinux.fan 主题:测试用户代理:Heirloom mailx 12.5 7/5/10 MIME 版本:1.0 内容类型:text/plain;字符集 = us-ascii 内容传输编码:7 位消息 ID:<20170522144710.7EA22C11FC57@desdelinux.fan> 来自:root@desdelinux.fan(根)你好。这是一条测试消息。退出完成 [root @ linuxbox〜]#

从局域网上的计算机进行远程控制

让我们再发送一条消息到 LEGOLAS 从局域网上的另一台计算机。 请注意,在SME网络中并非严格要求TLS安全。

buzz @ sysadmin:〜$ sendemail -f buzz@deslinux.fan \ -t莱戈拉斯@desdelinux。扇子\ -u“你好” \ -m“来自您的朋友Buzz的问候Legolas” \ -s 电子邮件。desdelinux.fan -o tls=否 22月10日53:08:5866 sysadmin sendemail [XNUMX]:电子邮件已成功发送!

如果我们尝试通过连接 远程登录 从LAN上的主机(当然是Internet)到Dovecot,将发生以下情况,因为我们禁用了纯文本身份验证:

uzzi@sysadmin:~$ telnet 邮件。desdelinux.fan 110尝试192.168.10.5...

连接到linuxbox。desdelinux。扇子。转义字符是“^]”。 +OK Dovecot 已准备就绪!用户莱戈拉斯

-ERR [AUTH]在非安全(SSL / TLS)连接上不允许使用纯文本身份验证。

退出+确定注销外部主机关闭了连接。

嗡嗡声@ sysadmin:〜$

我们必须通过 openssl的。 该命令的完整输出为:

uzzi@sysadmin:~$ openssl s_client -crlf -connect 邮件。desdelinux.fan:110 -starttls pop3 连(00000003) 深度=0 C = CU、ST = 古巴、L = 哈瓦那、O = DesdeLinux.Fan,OU = 爱好者,CN = *。desdelinux.fan, 电子邮件地址 =uzz@desdelinux。风扇 验证错误:num = 18:自签名证书验证返回:1 深度=0 C = CU、ST = 古巴、L = 哈瓦那、O = DesdeLinux.Fan,OU = 爱好者,CN = *。desdelinux.fan, 电子邮件地址 =uzz@desdelinux.fan验证返回:1 --- 证书链 0 s:/C=CU/ST=古巴/L=哈瓦那/O=DesdeLinux.Fan/OU=爱好者/CN=*。desdelinux.fan/电子邮件地址=buzz@desdelinux.fan i:/C=CU/ST=古巴/L=哈瓦那/O=DesdeLinux.Fan/OU=爱好者/CN=*。desdelinux.fan/电子邮件地址=buzz@desdelinux.fan --- Server certificate -----BEGIN CERTIFICATE----- MIICyzCCAjSgAwIBAgIJAKUHI/2ZD+MeMA0GCSqGSIb3DQEBBQUAMIGbMQswCQYD VQQGEwJDVTENMAsGA1UECBMEQ3ViYTEPMA0GA1UEBxMGSGFiYW5hMRcwFQYDVQQK Ew5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECxMLRW50dXNpYXN0YXMxGTAXBgNVBAMU ECouZGVzZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51 eC5mYW4wHhcNMTcwNTIyMjAwODEwWhcNMTgwNTIyMjAwODEwWjCBmzELMAkGA1UE BhMCQ1UxDTALBgNVBAgTBEN1YmExDzANBgNVBAcTBkhhYmFuYTEXMBUGA1UEChMO RGVzZGVMaW51eC5GYW4xFDASBgNVBAsTC0VudHVzaWFzdGFzMRkwFwYDVQQDFBAq LmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC7wckAiNNfYSz5hdePzKuZ m2MMuhGDvwrDSPDEcVutznbZSgJ9bvTo445TR+Bnk+OZ80lujS2hP+nBmqxzJbpc XR7E9eWIXxr4fP4HpRrCA8NxlthEsapVMSHW+lnPBqF2b/Bt2eYyR7gJhtlP6gRG V57MmgL8BdYAJLvxqxDIxQIDAQABoxUwEzARBglghkgBhvhCAQEEBAMCBkAwDQYJ KoZIhvcNAQEFBQADgYEAAuYU1nIXTbXtddW+QkLskum7ESryHZonKOCelfn2vnRl 8oAgHg7Hbtg/e6sR/W9m3DObP5DEp3lolKKIKor7ugxtfA4PBtmgizddfDKKMDql LT+MV5/DP1pjQbxTsaLlZfveNxfLRHkQY13asePy4fYJFOIZ4OojDEGQ6/VQBI8= -----END CERTIFICATE----- subject=/C=CU/ST=Cuba/L=Habana/O=DesdeLinux.Fan/OU=爱好者/CN=*。desdelinux.fan/电子邮件地址=buzz@desdelinux.fan发行者=/C=CU/ST=古巴/L=哈瓦那/O=DesdeLinux.Fan/OU=爱好者/CN=*。desdelinux.fan/电子邮件地址=buzz@desdelinux.fan --- 未发送客户端证书 CA 名称 服务器临时密钥:ECDH、secp384r1、384 位 --- SSL 握手已读取 1342 字节并写入 411 字节 --- 新,TLSv1/SSLv3,密码为 ECDHE-RSA-AES256 -GCM-SHA384 服务器公钥为 1024 位 支持安全重新协商 压缩:无 扩展:无 SSL 会话:协议:TLSv1.2 密码:ECDHE-RSA-AES256-GCM-SHA384 会话 ID:C745B4A0236204E16234CB15DC9CDBC3D084125FF5989F5DB 6C5295 BF4E2D73A 会话 ID- ctx :主密钥:1904D204C564B76361CEA50373F8879AF793AF7D7506C04473777F6F3503A9FD919CD1F837BC67BFF29E309F352526F5 密钥参数:无 Krb5 主体:无 PSK 身份:无 PSK 身份提示:无TLS 会话票证生存期提示:300(秒) TLS 会话票证:0000 - 4e 3a f8 29 7a 4f 63 72- ee f7 a6 4f fc ec 7e 1c N:.)zOcr...O..~。 0010 - 2c d4 be a8 be 92 2e ae-98 7e 87 6d 45 c5 17 a8 ,.....~.mE... 0020 - db 3a 86 80 df 8b dc 8d-f8 1f 68 6e db a7 e3 86 .:......hn.... 0030 - 08 35 e5 eb 98 b8 a4 98-68 b1 ea f7 72 f7 c1 79 .5......h...r ..y 0040 - 89 4a 28 e3 85 a4 8b da-e9 7a 29 c7 77 BF 22 0d .J(......z).w."。0050 - bd 5c f6 61 8c a1 14 bd-cb 31 27 66 7a dc 51 28 .\.a.....1'fz.Q( 0060 - b7 of 35 bd 2b 0f d4 ec-d3 e0 14 c8 65 03 b1 35 ..5.+.... ...e ..5 0070 - 38 34 f8 de 48 da ae 31-90 bd f6 b0 e6 9c cf 19 84..H..1........ 0080 - f5 42 56 13 88 b0 8c db-aa ee 5a d7 1b 2c dd 71 .BV.......Z..,.q 0090 - 7a f1 03 70 90 94 c9 0a-62 e5 0f 9c bf dc 3c a0 z..p.. ..b. ....<. 开始时间:1495484262 超时:300(秒) 验证返回代码:18(自签名证书)--- + OK,鸽子已经准备好了! 用户莱戈拉斯 +确定 通行证legolas + OK登录。 清单 + OK 1条消息:1 1021。 后退1 +OK 1021 八位字节 返回路径: X-原始-收件人:legolas@desdelinux.fan 发送至:legolas@desdelinux.fan 收到:来自系统管理员。desdelinux.fan(网关 [172.16.10.1]) desdelinux.fan (Postfix),ESMTP ID 为 51886C11E8C0desdelinux.风扇>; 22 年 2017 月 15 日星期一 09:11:0400 -919362.931369932 (EDT) 消息 ID:<XNUMX-sendEmail@sysadmin> 来自:“buzz@deslinux.fan”致:“莱戈拉斯@desdelinux。扇子”desdelinux.fan> 主题:你好 日期:22 年 2017 月 19 日星期一 09:11:0000 +1.56 X-Mailer:sendEmail-1.0 MIME 版本:365707.724894495 内容类型:多部分/相关; boundary="----sendEmail-1.0 的 MIME 分隔符" 这是 MIME 格式的多部分邮件。要正确显示此消息,您需要一个兼容 MIME 版本 365707.724894495 的电子邮件程序。 ------sendEmail-8859 的 MIME 分隔符 Content-Type: text/plain; charset="iso-1-7" 内容传输编码:365707.724894495 位 来自您朋友 Buzz 的问候 Legolas ------ sendEmail-XNUMX-- 的 MIME 分隔符。 放弃 + OK注销。 关闭 嗡嗡声@ sysadmin:〜$

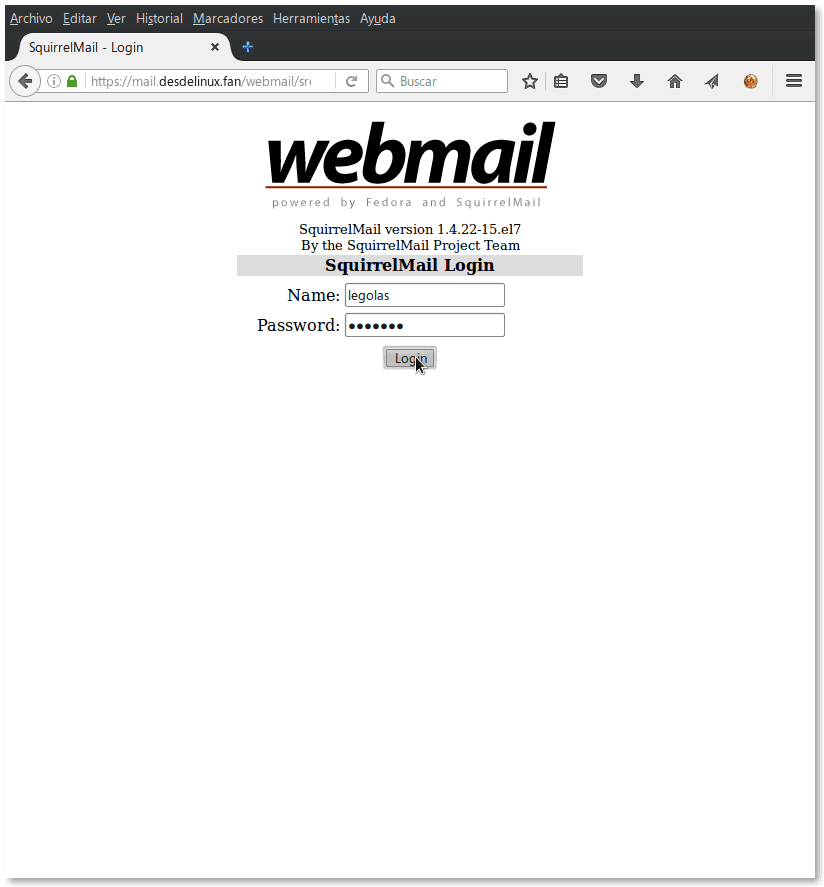

松鼠邮件

松鼠邮件 是完全用PHP编写的Web客户端。 它包括对IMAP和SMTP协议的本机PHP支持,并提供与使用中的不同浏览器的最大兼容性。 它可以在任何IMAP服务器上正常运行。 它具有电子邮件客户端所需的所有功能,包括MIME支持,通讯簿和文件夹管理。

[root @ linuxbox〜]#百胜安装squirrelmail

[root @ linuxbox〜]#服务httpd重新启动

[root @ linuxbox〜]#nano /etc/squirrelmail/config.php

$域名='desdelinux。扇子';

$imapServerAddress = '邮件。desdelinux。扇子';

$ imapPort = 143;

$smtp服务器地址 = 'desdelinux。扇子';

[root @ linuxbox〜]#服务httpd重新加载

DNS发送策略框架或SPF记录

在文章中 NSD专制DNS服务器+ Shorewall 我们看到该区域 «desdelinux.fan» 配置如下:

root@ns:~# nano /etc/nsd/desdelinux.粉丝区 $原产地 desdelinux。扇子。 $TTL 3H @ IN SOA 编号。desdelinux。扇子。根。desdelinux。扇子。 (1;串行1D;刷新1H;重试1W;过期3H);最小值或;负缓存生存时间; @IN NS ns。desdelinux。扇子。 @IN MX 10 电子邮件。desdelinux。扇子。 @ IN TXT "v=spf1 a:mail.desdelinux.粉丝-全部” ; ;注册以解决挖掘查询 desdelinux.fan@IN A 172.16.10.10; ns IN A 172.16.10.30 邮件 IN CNAME desdelinux。扇子。使用 CNAME 聊天 desdelinux。扇子。 www 在 CNAME 中 desdelinux。扇子。 ; ;与 XMPP 相关的 SRV 记录 _xmpp-服务器._tcp 在 SRV 0 0 5269 desdelinux。扇子。 _xmpp-client._tcp 在 SRV 0 0 5222 desdelinux。扇子。 _jabber._tcp 在 SRV 0 0 5269 desdelinux。扇子。

在其中声明注册表:

@ IN TXT "v=spf1 a:mail.desdelinux.粉丝-全部”

要为SME网络或LAN配置相同的参数,我们必须按如下所示修改Dnsmasq配置文件:

# TXT 记录。我们还可以声明 SPF 记录 txt-record=desdelinux.fan,"v=spf1 a:邮件。desdelinux.粉丝-全部”

然后,我们重新启动服务:

[root @ linuxbox〜]#服务dnsmasq重新启动 [root@linuxbox ~]# service dnsmasq status [root@linuxbox ~]# host -t TXT 邮件。desdelinux。粉丝的邮件。desdelinux.fan 是一个别名 desdelinux。扇子。 desdelinux.fan 描述性文本“v=spf1 a:mail.desdelinux.粉丝-全部”

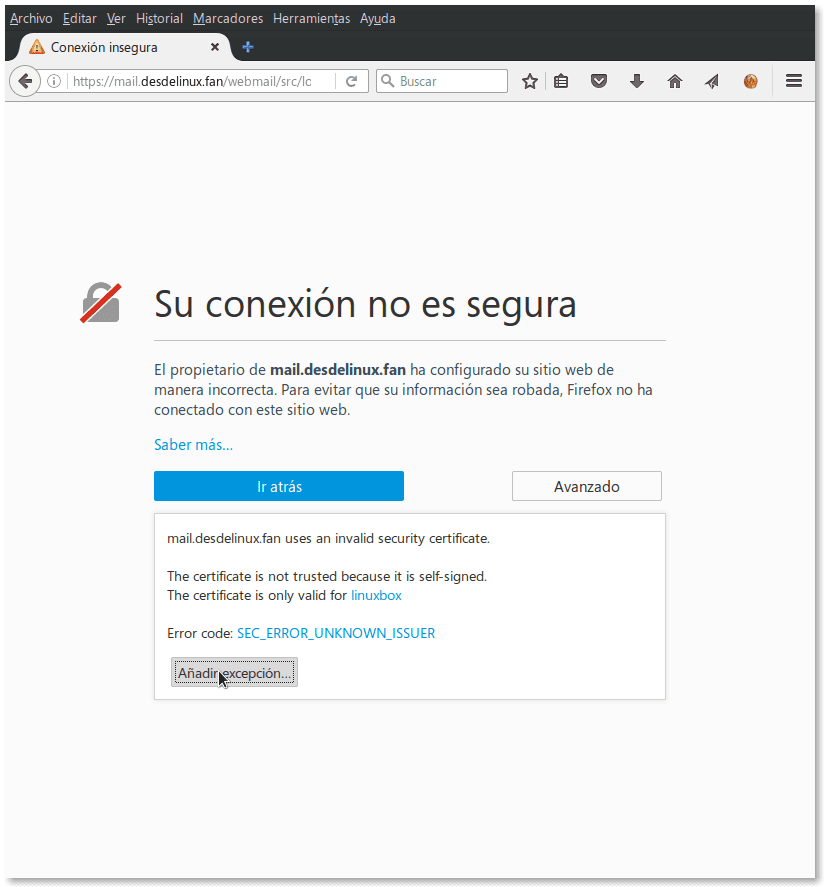

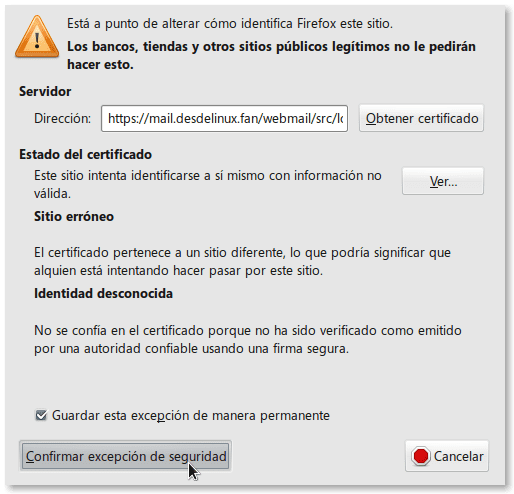

自签名证书和Apache或httpd

即使您的浏览器告诉您“ 邮件。desdelinux。风扇 您的网站配置不正确。 为防止您的信息被盗,Firefox未连接到先前生成的证书“该网站” 有效,并且在接受证书后,将允许客户端和服务器之间的凭据经过加密传输。

如果需要,并作为统一证书的一种方法,可以为Apache声明与为Postfix声明的证书相同的证书,这是正确的。

[root @ linuxbox〜]# 纳米/etc/httpd/conf.d/ssl.conf

SSLCertificateFile /etc/pki/tls/certs/desdelinux.fan.crt

SSLCertificateKeyFile /etc/pki/tls/private/desdelinux.fan.key

[root @ linuxbox〜]# 重新启动httpd服务

[root @ linuxbox〜]# 服务httpd状态

迪菲·赫尔曼集团

每天在Internet上,安全性问题变得越来越困难。 对连接的最常见攻击之一 SSL是的 僵局 为了防止这种情况,有必要在SSL配置中添加非标准参数。 为此,有 RFC-3526 «更多模块化指数(MODP) 的Diffie-Hellman 团体 用于Internet密钥交换(IKE)«。

[root @ linuxbox〜]#cd / etc / pki / tls /

[root @ linuxbox tls]#openssl dhparam -out private / dhparams.pem 2048

[root @ linuxbox tls]#chmod 600 private / dhparams.pem

根据已安装的Apache版本,我们将使用文件中的Diffie-Helman组 /etc/pki/tls/dhparams.pem。 如果它是2.4.8或更高版本,那么我们将不得不添加到文件中 /etc/httpd/conf.d/ssl.conf 下一行:

SSLOpenSSLConfCmd DHParameters“ /etc/pki/tls/private/dhparams.pem”

我们使用的Apache版本是:

[root @ linuxbox tls]#百胜信息httpd

加载的插件:最快的镜像,langpacks从缓存的主机文件加载镜像速度安装的软件包名称:httpd体系结构:x86_64

版本:2.4.6

发行:45.el7.centos大小:9.4 M存储库:从存储库安装:Base-Repo摘要:Apache HTTP Server URL:http://httpd.apache.org/许可证:ASL 2.0说明:Apache HTTP Server是一个功能强大,高效且可扩展的Web服务器。

由于我们具有2.4.8之前的版本,因此在先前生成的CRT证书的末尾添加Diffie-Helman组的内容:

[root @ linuxbox tls]#cat private / dhparams.pem >> 证书/desdelinux.fan.crt

如果要检查DH参数是否已正确添加到CRT证书中,请执行以下命令:

[root @ linuxbox tls]#cat private / dhparams.pem -----开始DH参数----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- END DH参数----- [root@linuxbox tls]# cat 证书/desdelinux.fan.crt -----BEGIN CERTIFICATE----- MIIGBzCCA++gAwIBAgIJANd9FLCkDBfzMA0GCSqGSIb3DQEBCwUAMIGZMQswCQYD VQQGEwJDVTENMAsGA1UECAwEQ3ViYTEPMA0GA1UEBwwGSGFiYW5hMRcwFQYDVQQK DA5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECwwLRW50dXNpYXN0YXMxFzAVBgNVBAMM DmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMB4XDTE3MDUyMjE0MDQ1MloXDTIyMDUyMTE0MDQ1MlowgZkxCzAJBgNVBAYT AkNVMQ0wCwYDVQQIDARDdWJhMQ8wDQYDVQQHDAZIYWJhbmExFzAVBgNVBAoMDkRl c2RlTGludXguRmFuMRQwEgYDVQQLDAtFbnR1c2lhc3RhczEXMBUGA1UEAwwOZGVz ZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51eC5mYW4w ggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQCn5MkKRdeFYiN+xgGdsRn8 sYik9X75YnJcbeZrD90igfPadZ75ehtfYIxxOS+2U+omnFgr/tCKYUVJ50seq/lB idcLP4mt7wMrMZUDpy1rlWPOZGKkG8AdStCYI8iolvJ4rQtLcsU6jhRzEXsZxfOb O3sqc71yMIj5qko55mlsEVB3lJq3FTDQAY2PhXopJ8BThW1T9iyl1HlYpxj7OItr /BqiFhxbP17Fpd3QLyNiEl+exVJURYZkvuZQqVPkFAlyNDh5I2fYfrI9yBVPBrZF uOdRmT6jv6jFxsBy9gggcy+/u1nhlKssLBEhyaKfaQoItFGCAmevkyzdl1LTYDPY ULi79NljQ1dSwWgraZ3i3ACZIVO/kHcOPljsNxE8omI6qNFWqFd1qdPH5S4c4IR1 5URRuwyVNffEHKaCJi9vF9Wn8LVKnN/+5zZGRJA8hI18HH9kF0A1sCNj1KKiB/xe /02wTzR/Gbj8pkyO8fjVBvd/XWI8EMQyMc1gvtIAvZ00SAB8c1NEOCs5pt0Us6pm 1lOkgD6nl90Dx9p805mTKD+ZcvRaShOvTyO3HcrxCxOodFfZQCuHYuQb0dcwoK2B yOwL77NmxNH1QVJL832lRARn8gpKoRAUrzdTSTRKmkVrOGcfvrCKhEBsJ67Gq1+T YDLhUiGVbPXXR9rhAyyX2QIDAQABo1AwTjAdBgNVHQ4EFgQURGCMiLVLPkjIyGZK UrZgMkO0X8QwHwYDVR0jBBgwFoAURGCMiLVLPkjIyGZKUrZgMkO0X8QwDAYDVR0T BAUwAwEB/zANBgkqhkiG9w0BAQsFAAOCAgEAdy1tH1DwfCW47BNJE1DW8Xlyp+sZ uYTMOKfNdnAdeSag1WshR6US6aCtU6FkzU/rtV/cXDKetAUIzR50aCYGTlfMCnDf KKMZEPjIlX/arRwBkvIiRTU1o3HTniGp9d3jsRWD/AvB3rSus4wfuXeCoy7Tqc9U FaXqnvxhF8/ptFeeCeZgWu16zyiGBqMj4ZaQ7RxEwcoHSd+OByg8E9IE2cYrWP2V 6P7hdCXmw8voMxCtS2s++VRd1fGqgGxXjXT8psxmY2MrseuTM2GyWzs+18A3VVFz UXLD2lzeYs638DCMXj5/BMZtVL2a4OhMSYY4frEbggB3ZgXhDDktUb7YhnBTViM3 2sgJJOSTltOgAnyOPE0CDcyktXVCtu3PNUc+/AB3UemI9XCw4ypmTOMaIZ2Gl6Uo pmTk41fpFuf8pqW3ntyu43lC5pKRBqhit6MoFGNOCvFYFBWcltpqnjsWfY2gG/b5 8D5HsedueqkAsVblKPBFpv1BB9X0HhBUYsrz8jNGZGbkgR4XQoIoLbQZHEB35APU 4yT1Lzc3jk34yZF5ntmFt3wETSWwJZ+0cYPw7n4E6vbs1C7iKAMQRVy+lI5f8XYS YKfrieiPPdmQ22Zm2Tbkqi4zjJBWmstrw6ezzAQNaaAkiOiJIwvXU81KYsN37THh Nf0/JsEjPklCugE= -----END CERTIFICATE----- -----BEGIN DH PARAMETERS----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- END DH参数-----

完成这些更改后,我们必须重新启动Postfix和httpd服务:

[root @ linuxbox tls]#服务后缀重启 [root @ linuxbox tls]#服务后缀状态 [root @ linuxbox tls]#服务httpd重新启动 [root @ linuxbox tls]#服务httpd状态

在我们的TLS证书中包含Diffie-Helman Group可能会使通过HTTPS的连接速度稍慢一些,但是增加安全性是值得的。

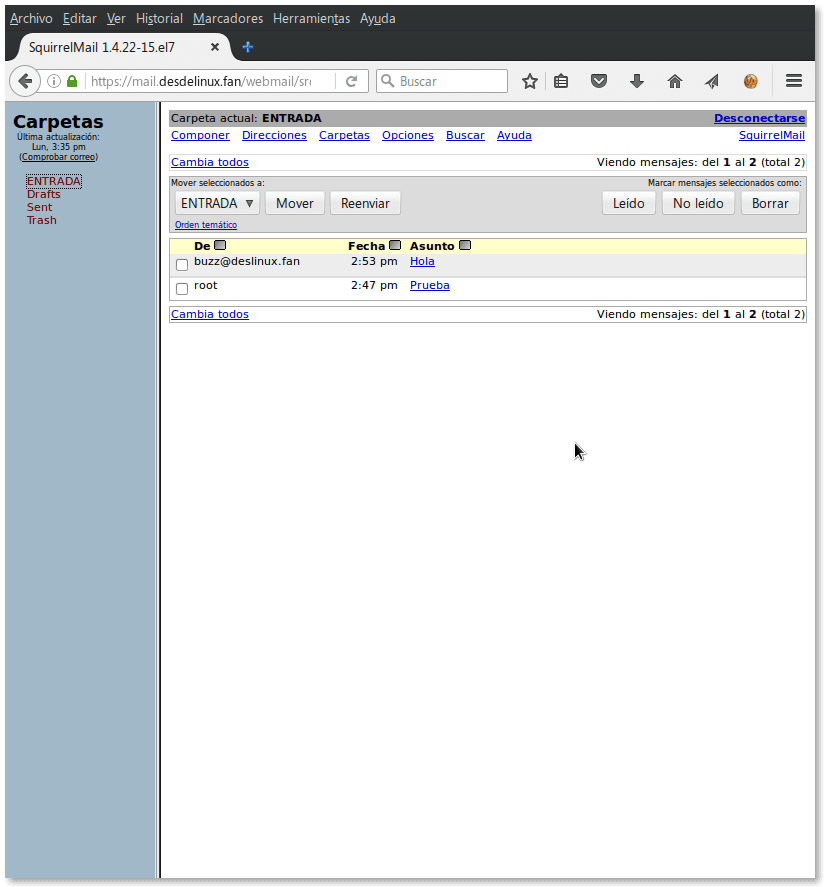

检查Squirrelmail

DESPUÉS 确保证书已正确生成,并像通过控制台命令一样检查了它们的正确操作,将您首选的浏览器指向URL http://mail.desdelinux.fan/webmail 并且在接受相应证书后它将连接到Web客户端。 请注意,即使您指定了HTTP协议,它也会被重定向到HTTPS,这是由于CentOS为Squirrelmail提供的默认设置。 查看档案 /etc/httpd/conf.d/squirrelmail.conf.

关于用户邮箱

Dovecot在文件夹中创建IMAP邮箱 主页 每个用户:

[root @ linuxbox〜]#ls -la /home/legolas/mail/.imap/ 总共12个drwxrwx- 5 legolas邮件4096年22月12日39:3。 drwx ------ 75 legolas legolas 22 11月34日1:72 .. -rw -------。 22 legolas legolas 11 34月1日8:22 dovecot.mailbox.log -rw -------。 12 legolas legolas 39月1日0:22 dovecot-uidvalidity -r-r-r--。 10 legolas legolas 12 May 5922 1:1 dovecot-uidvalidity.2f56d22 drwxrwx ---。 10 legolas邮件23 May 2 56:22 INBOX drwx ------。 12 legolas legolas 39 2月30日22:11发送drwx ------。 34 legolas legolas XNUMX May XNUMX XNUMX:XNUMX垃圾

它们也存储在/ var / mail /

[root @ linuxbox〜]#少了/ var / mail / legolas 来自 MAILER_DAEMON 22 年 10 月 28 日星期一 00:2017:22 日期:2017 年 10 月 28 日星期一 00:0400:1495463280 -1495462351 来自:邮件系统内部数据主题:不要删除此消息 - 文件夹内部数据消息 ID:<0000000008@linuxbox>。它是由邮件系统软件自动创建的。如果删除,重要的文件夹数据将丢失,并且将重新创建文件夹并将数据重置为初始值。来自根@desdelinux.fan 22 年 10 月 47 日星期一 10:2017:XNUMX 返回路径:desdelinux.fan> X-Original-To:legolas 交付至:legolas@desdelinux.fan 收到:通过 desdelinux.fan(Postfix,来自用户 ID 0)ID 7EA22C11FC57; 22 年 2017 月 10 日星期一 47:10:0400 -22 (美国东部时间) 日期:2017 年 10 月 47 日星期一 10:0400:XNUMX -XNUMX 收件人:legolas@desdelinux.fan 主题:测试用户代理:Heirloom mailx 12.5 7/5/10 MIME 版本:1.0 内容类型:text/plain;字符集 = us-ascii 内容传输编码:7 位消息 ID:<20170522144710.7EA22C11FC57@desdelinux.fan> 来自:root@desdelinux.fan(根)X-UID:7 状态:RO 您好。这是一条测试消息,发件人:buzz@deslinux.fan 22 年 10 月 53 日星期一 08:2017:XNUMX 返回路径: X-原始-收件人:legolas@desdelinux.fan 发送至:legolas@desdelinux.fan 收到:来自系统管理员。desdelinux.fan(网关 [172.16.10.1]) desdelinux.fan (Postfix),ESMTP ID C184DC11FC57desdelinux.风扇>; 22 年 2017 月 10 日星期一 53:08:0400 -739874.219379516 (EDT) 消息 ID:<XNUMX-sendEmail@sysadmin> 来自:“buzz@deslinux.fan”致:“莱戈拉斯@desdelinux。扇子”desdelinux.fan> 主题:你好 日期:22 年 2017 月 14 日星期一 53:08:0000 +1.56 X-Mailer:sendEmail-1.0 MIME 版本:794889.899510057 内容类型:多部分/相关; border="----sendEmail-XNUMX 的 MIME 分隔符 / var / mail / legolas

PAM miniseries摘要

我们已经研究了邮件服务器的核心,并只强调安全性。 我们希望本文将作为一个主题的切入点,因为该主题像手动实施Mail Server一样复杂且容易出错。

我们使用本地用户身份验证,因为如果我们正确读取文件, /etc/dovecot/conf.d/10-auth.conf,我们将最终看到它包括-默认情况下-系统用户的认证文件 !包括auth-system.conf.ext。 确切地说,此文件在其标题中告诉我们:

[root @ linuxbox〜]#少了/etc/dovecot/conf.d/auth-system.conf.ext

#对系统用户的身份验证。 包含在10-auth.conf中。 ## # # PAM身份验证。 如今,大多数系统都喜欢使用它。

#PAM通常与userdb passwd或userdb static一起使用。 #记住:您将需要为PAM#身份验证创建的/etc/pam.d/dovecot文件才能正常工作。 passdb {驱动程序= pam#[会话=是] [setcred =是] [failure_show_msg =是] [max_requests = ]#[cache_key = ] [ ] #args = dovecot}

并且另一个文件存在 /etc/pam.d/dovecot:

[root @ linuxbox〜]#猫/etc/pam.d/dovecot #%需要PAM-1.0身份验证pam_nologin.so身份验证包含密码身份验证帐户包含密码身份验证会话包含密码身份验证

关于PAM身份验证,我们试图传达什么?

- CentOS,Debian,Ubuntu和许多其他Linux发行版安装Postifx和Dovecot并默认启用了本地身份验证。

- 互联网上的许多文章都使用MySQL(最近是MariaDB)来存储用户和有关邮件服务器的其他数据。 但是,这些服务器是供成千上万的用户使用的服务器,而不是供可能有数百个用户的经典SME网络使用的服务器。

- 只要我们在本微型系列中已经看到,通过PAM进行身份验证就足以提供网络服务,只要它们在单个服务器上运行即可。

- 可以映射存储在LDAP数据库中的用户,就好像它们是本地用户一样,并且PAM身份验证可用于从充当LDAP客户端的不同Linux服务器向中央身份验证服务器提供网络服务。 通过这种方式,我们将使用存储在中央LDAP服务器数据库中的用户凭据,而不必维护具有本地用户的数据库。

直到下一次冒险!

相信我,实际上这是一个使多个系统管理员感到头疼的过程,我深信,将来它将成为任何想要自己管理电子邮件的人的参考指南,这种情况在abc集成postfix,dovecot,squirrelmail ..

非常感谢您的值得称赞的贡献,

在安全性方面,为什么不将Mailpile与PGP一起使用? Roundcube还具有更加直观的界面,还可以集成PGP。

3天前,我阅读了帖子,我知道如何感谢您。 我不打算安装邮件服务器,但是看到对其他应用程序有用的证书创建总是有帮助的,并且这些教程几乎不会过期(使用centOS时甚至更多)。

Manuel Cillero:感谢您与您的博客进行链接,这是基于Postfix和Dovecot的邮件服务器的最小核心。

蜥蜴:一如既往,您的评价受到好评。 谢谢。

达科:在我的几乎所有文章中,我或多或少地表达了“每个人都使用他们最喜欢的程序来实现服务。” 感谢您的评论。

马丁:非常感谢您阅读本文,希望对您的工作有所帮助。

巨大的文章朋友费德里科。 非常感谢您提供如此出色的tuto。

很好,尽管我每次添加电子邮件时都会使用“虚拟用户”来避免创建系统用户,但谢谢,我学到了很多新东西,这是我一直在等待的帖子类型

下午好,

鼓励他们使用fedora目录服务器+ postifx + dovecot +雷鸟或Outlook制作相同的服务器。

我有一部分,但我被卡住了,我很乐意将文档分享给社区@desdelinux

我没有想到它将达到3000次以上!!!

问候蜥蜴!

优秀的教程同事。

您能为Debian 10的Samba4上安装了Active Directory的用户执行此操作吗?

我想这几乎是相同的,只是更改了身份验证的类型。

您专门用于创建自签名证书的部分非常有趣。