几时 通常在l之内的系统管理员他们通常执行的最日常任务 (除了创建和恢复电子邮件密码外), 对设备进行维护和监督。

通常,为了避免这么多问题,通常会限制设备在应用程序安装方面的功能,此外还会在业务网络中进行一些限制。 在这些常见任务中,许多人往往会低估员工 使用设备的人,只需执行简单的限制即可。

很少的管理员 系统数 负责Linux计算机自行编译内核的人 为了能够执行通常绕过USB端口的限制。

这是一个很棒的工具出现的地方。 我在网上冲浪时发现的。 他的名字是 乌斯布里普,以其创造者的话来说

“它是带有CLI界面的开源取证工具,可让您跟踪Linux机器上的USB设备工件(即USB事件历史记录)”

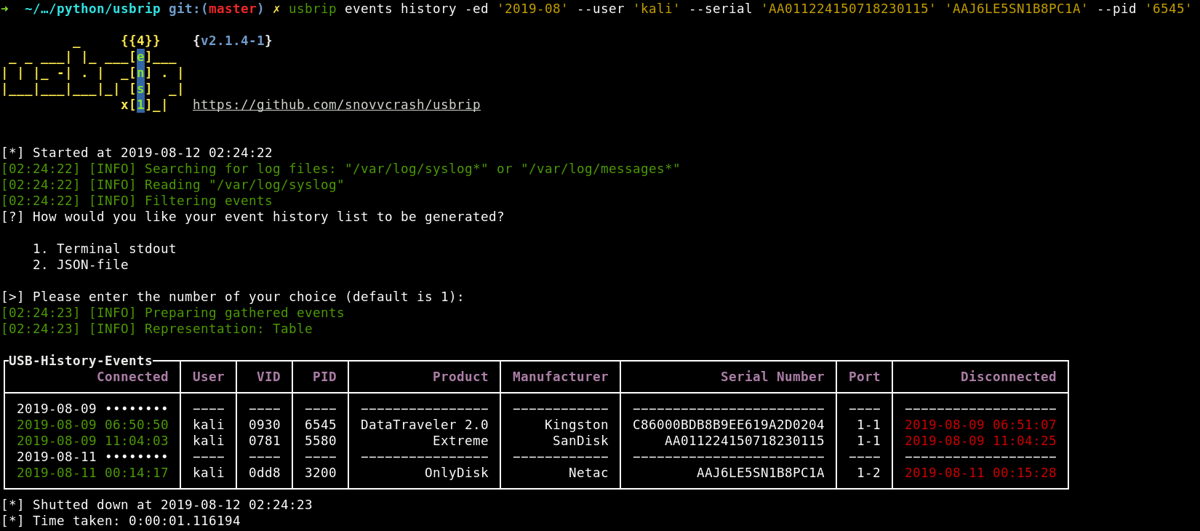

USBRip允许您查看 更清楚地快速 通过分析Linux日志。 这个纯Python 3(使用某些外部模块)编写的小软件可以解析Linux日志文件( / var / log / syslog *和/ var / log / message * 取决于分布)以建立USB事件历史记录表。

在您提供的信息中,将显示以下内容:登录日期和时间,用户,提供商ID,产品ID,制造商,序列号,端口以及注销日期和时间。

此外,您还可以:

- 将收集到的信息导出为JSON转储(当然,并打开此类转储);

- 生成授权(受信任)USB设备的列表作为JSON(称为auth.json)。

- 搜索基于auth.json的“违规”事件:显示(或使用JSON生成另一个)出现在历史记录中而不出现在auth.json中的USB设备。

- 与-s *一起安装时,它将在crontab的帮助下创建加密的存储(7zip存档)以自动备份和累积USB事件。 除了能够基于其VID和/或PID搜索有关特定USB设备的其他详细信息之外。

如何在Linux上安装Usbrip?

对于那些对能够安装此工具感兴趣的人, 必须安装Python 3 在您的系统上以及pip(Python的软件包管理系统)上

安装Usbrip 只需打开一个终端并在其中键入以下命令:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

现在以同样的方式 他们可以下载项目代码并从那里使用该工具。 为此,他们只需要从终端输入:

git clone https://github.com/snovvcrash/usbrip.git usbrip

然后使用以下命令进入目录:

cd usbrip

我们用以下方法解决依赖关系:

python3 -m venv venv && source venv/bin/activate

Usbrip用法

使用此工具相对简单。 以便 要查看事件的历史记录,我们只需执行以下命令:

usbrip events history

O

python3 usbrip.py events history

事件将在何处显示。 同样,可以按天或一系列特殊条件过滤它们.

例如

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

通过此操作,将在10月15日至XNUMX日期间显示连接到该设备的所有外部USB设备的信息。

使用过滤器。 共有4种过滤类型: 仅外部USB事件(可以轻松删除的设备-e); 按日期(-d); 按字段(-user,-vid,-pid,-product,-manufact,-serial,-port)和作为输出获得的输入数(-n)。

要生成带有事件的JSON文件:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

其中将包含有关10年30月2019日连接的前XNUMX个设备的信息。

如果您想进一步了解此工具的使用,可以 检查以下链接。