學習 SSH:SSHD 配置文件選項和參數

在上一個 (四)分期付款 這一系列的帖子 學習 SSH 我們解決 中指定的選項 OpenSSH 配置文件 在側面處理的 SSH客戶端,也就是文件 “SSH配置” (ssh_config)。

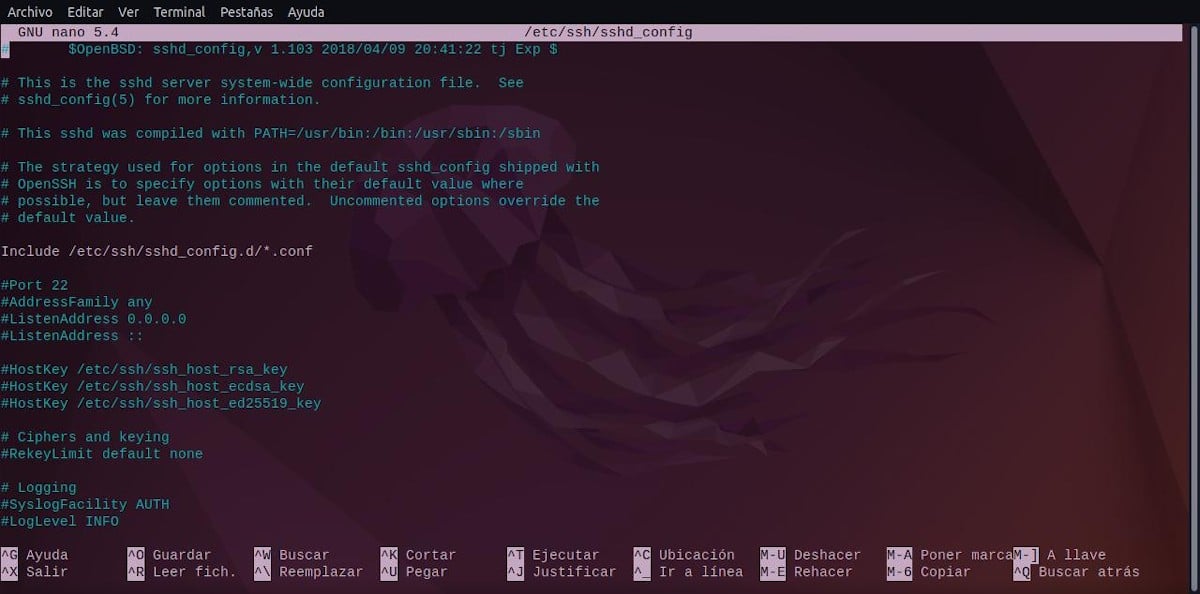

為此,今天我們將繼續在這 倒數第二次和第五次交付,使用中指定的選項 OpenSSH 配置文件 在側面處理的 ssh 服務器,也就是文件 “SSHD 配置” (sshd_config)。

學習 SSH:SSH 配置文件選項和參數

並且,在開始今天的話題之前,關於文件的可管理內容 OpenSSH "SSHD 配置" (sshd_config),我們會留下一些鏈接 相關文章:

SSHD 配置文件選項和參數 (sshd_config)

OpenSSH 的 SSHD 配置 (sshd_config) 文件是什麼?

正如我們在上一個教程中所表達的,OpenSSH 有 2 個配置文件. 一個叫 ssh_配置 對於配置 SSH客戶端 和另一個電話 sshd_配置 用於側面配置 ssh 服務器. 兩者都位於以下路徑或目錄中: /etc/ssh.

因此,這通常更重要或更相關,因為它允許我們 安全的 SSH 連接 我們將允許在我們的服務器中。 這通常是被稱為 服務器加固.

出於這個原因,今天我們將在我們的 本系列的最後和第六部分 提供 更實際和真實的建議 如何通過此類選項和參數進行此類調整或更改。

現有選項和參數列表

如文件中 “SSH 配置”(ssh_config)、“SSHD 配置”文件(sshd_config) 有許多選項和參數,但其中之一 最知名、最常用或最重要的 分別是:

允許用戶 / 拒絕用戶

該選項或參數通常默認不包含在所述文件中,而是插入其中,通常在文件的末尾,它提供了以下可能性 指示誰或誰(用戶)可以通過 SSH 連接登錄到服務器.

因此,此選項或參數與 用戶名模式列表, 用空格隔開。 因此,如果指定, 登錄,那麼只有與其中一種模式匹配的用戶名才允許使用相同的方法。

請注意,默認情況下,任何主機上的所有用戶都允許登錄。 但是,如果模式是這樣設置的 “用戶@主機”所以 用戶和主機 它們是單獨驗證的,這限制了來自特定主機的特定用戶的登錄。

並為 主辦, 地址格式為 IP 地址/CIDR 掩碼。 最後, 允許用戶 可以替換為 拒絕用戶 拒絕相同的用戶模式。

收聽地址

允許您指定 本地IP地址 (服務器機器的本地網絡接口)sshd 程序應該監聽的地方。 為此,可以使用以下配置形式:

- ListenAddress 主機名 | IPv4/IPv6 地址 [域]

- ListenAddress 主機名:端口 [域]

- ListenAddress IPv4/IPv6 地址:端口 [域]

- ListenAddress [主機名 | IPv4/IPv6地址]:端口[域]

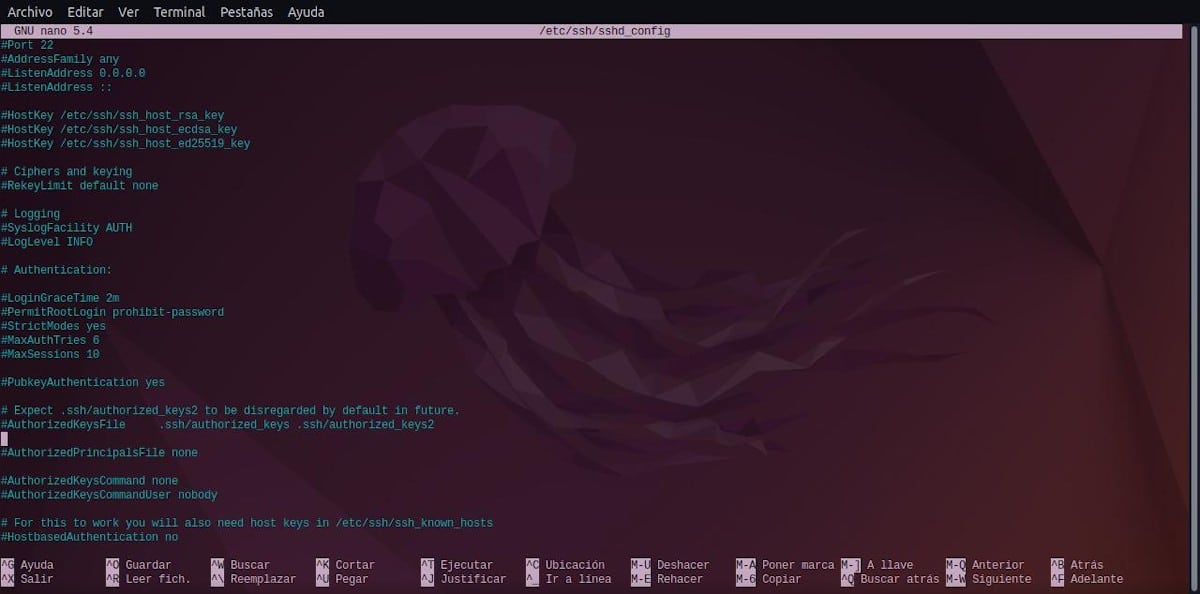

登錄寬限時間

允許您指定一個 時間(恩典),之後,如果嘗試建立 SSH 連接的用戶不成功,服務器將斷開連接。 如果該值為零(0),則設置沒有時間限制,而 默認設置為 120 秒。

日誌級別

允許您指定 詳細程度 用於 sshd 日誌消息。 和他可管理的值有:QUIET、FATAL、ERROR、INFO、VERBOSE、DEBUG、DEBUG1、DEBUG2、DEBUG3。 同時,和默認值為信息。

最大授權嘗試次數

指定每個連接允許的最大身份驗證嘗試次數。 默認情況下,其值設置為 6。

最大會話數

允許您通過登錄或使用的子系統(例如通過 sftp)指定每個建立的網絡連接的最大打開 Shell 會話數。 E將其值設置為 1 將導致會話多路復用被禁用,而將其設置為 0 將阻止所有類型的連接和會話。 默認情況下,其值設置為 10。

最大創業公司

允許您指定 與 SSH 守護程序的同時未經身份驗證的最大連接數,即每個 IP/主機可以打開的 SSH 連接數。 其默認值通常為 10、30 或 100,通常被認為較高,因此建議使用較低的值。

密碼認證

指定是否需要密碼驗證。 默認情況下,其值設置為“是”。

允許空密碼

指定服務器是否將批准(授權)使用空密碼字符串登錄用戶帳戶。 默認情況下,其值設置為“否”。

允許Root登錄

允許您指定服務器是否將批准(授權)在 root 用戶帳戶上啟動登錄會話。 雖然,d默認情況下,它的值設置為“prohibit-password”,理想情況下設置為“No”,這完全設置了 不允許 root 用戶啟動 SSH 會話。

港口

允許您指定 sshd 程序監聽所有 SSH 連接請求的端口號。 默認情況下,其值設置為“22”。

嚴格模式

指定 SSH 程序是否應在接受登錄之前驗證用戶主目錄和文件的文件模式和所有權。 默認情況下,其值設置為“是”。

系統日誌設施

允許提供在記錄來自 SSH 程序的消息時使用的安裝代碼。 默認情況下,其值設置為“授權”(AUTH)。

注意: 取決於 系統管理員 以及每個技術平台的安全要求,許多其他選項可能非常有用或必要。 正如我們將在本系列的下一篇也是最後一篇文章中看到的那樣,我們將重點介紹 SSH 的良好實踐(提示和建議),這些實踐將使用到目前為止顯示的所有內容進行應用。

更多信息

在這第四部分中, 展開此信息 並研究每一個可用的選項和參數 配置文件 “SSHD 配置” (sshd_config)我們建議探索以下鏈接: OpenSSH 服務器的 SSH 配置文件 y OpenSSH 官方手冊, 用英語講。 和前三期一樣,探索以下內容 官方內容 和值得信賴的在線關於 SSH 和 OpenSSH:

總結

簡而言之,隨著這個新的部分 “學習 SSH” 我們幾乎完成了所有相關的解釋內容 OpenSSH的,通過提供有關配置文件的基本知識 “SSHD 配置” (sshd_config) y “SSH 配置” (ssh_config). 因此,我們希望它對許多人有用,無論是個人還是專業。

如果您喜歡這篇文章,請務必對其發表評論並與他人分享。 請記住,訪問我們的 «主頁» 探索更多新聞,以及加入我們的官方頻道 電報 DesdeLinux, 西 組 有關今天主題的更多信息。