使用WPS標準路由器向WEP,WPA和WPA5網絡發送反向跟踪3 R2的攻擊。

當將新設備添加到我們的WiFi網絡時,WPS系統無法使用標準中的一種方法,特別是使用PIN號碼的方法,因為嘗試連接到網絡的客戶端可以發送任何PIN號碼。 8位數字,如果與接入點的數字不匹配,則表明存在錯誤,但是發現僅發送前4位數字可獲得響應。 因此,找出數字的可能性從100億個組合下降到不少於11.000個,因此在短短幾小時內用蠻力攻擊就可以實現。

過程

第1步。

最初,我們看到現有的網絡適配器。

命令: 空氣

第二步。

監視模式已啟用。

命令 空中開始0,必須啟用mon0接口,該接口將啟動reaver攻擊。

繪製步驟1和2 ..

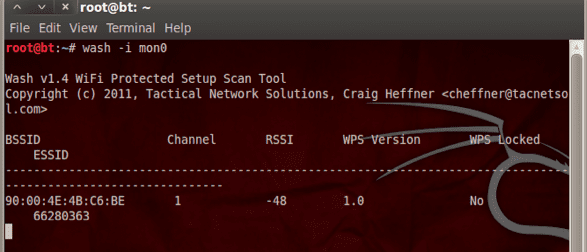

步驟3。

我們檢查已解鎖WPS且可能受到攻擊的網絡(請注意,如果沒有給出該命令,則不會出現網絡,這表示該區域中沒有具有這些特徵的網絡)。

命令 把它們洗乾淨mon0

第四步也是最後一步。

我們開始了我們的攻擊,它不是通過像以前的數據包那樣的數據包,而是通過引腳,系統會測試一組8位數字的所有可能組合(請注意在網絡中違反該引腳的是12345670),如果存在另一種組合,需要1-2個小時),您需要訪問密鑰。

命令 掠奪者-i mon0 -b(bssid)-c(通道)-vv

你怎麼看別針是 12345670

關鍵是 364137324339…並且網絡是WPA。

禮炮!

使用BackTrack的另一個原因。

好吧,那條評論有點不合時宜...任何發行版都可以進行改編,以使用必要的工具來完成此操作以及更多... ...僅需停止一點點工作就可以了8

可以使用任何發行版,但是說實話,發布有關如何執行操作的帖子似乎很荒謬,因為我們已經知道,大多數人在閱讀這些帖子時會使用它們來從鄰居xDDD那裡竊取wifi ...,然後有人會想知道為什麼我們不再使用wifi,而是通過PLC的XD傳遞互聯網

我同意。 在我看來,竊取Wi-Fi是計算機科學家可以做的最有辱人格的行為,這是對Lammers的指導。

ps進入舊的有線互聯網,您的煩惱將結束,ps如果街道上有東西並且我的筆記本電腦檢測到它,我想您的密碼我認為沒有犯罪

我同時同意,但是許多人擁有互聯網只是因為它包含在包裝中,他們不知道它的用途,我認為只要您在不濫用或損害他人的情況下進行連接就不會有問題。

無需使用PLC🙂

這些事情碰巧激活了不需要的東西,並且先驗似乎很舒服。

我個人從不激活任何使我懷疑漏洞的東西(好像我的潛意識提醒了我)。

例如,對於Wi-Fi,我知道wps非常方便,但是我總是在第一次訪問路由器時將其禁用。 對我來說,僅通過按一個按鈕就可以在沒有任何要求的情況下進行連接,這已經讓我很生氣。 它與sudo漏洞相同,有時會出現一些提升權限的事情,並且沒有任何人向我建議安全性是很簡單的邏輯。 如果升級特權,則很容易受到攻擊。 實際上,我從未配置過sudo,也從未配置過。

簡而言之,對我而言,任何讓我繞過安全措施做些舒適的事情,足以使我懷疑其用法,因此,如果可能的話,它已經提示我停用它。 有些不適比向陌生人打開前門更好。

我必須使用plc,只是因為我不能在路由器中使用vpa,由於某種原因,如果我使用wpa和我在Linux中使用的3個USB wifi適配器之一,則路由器會掛起,如果在Windows中使用它們則什麼也沒有發生...在Linux中,我不得不使用wep ...,當然,。 大家都知道,破解wep密碼很容易,並且每天都有成千上萬的帖子鼓勵人們去做那些事情。

最後,我不得不選擇花費50歐元,並使用3 plc,問題就解決了,下一步將是什麼? 教如何在鄰居的牆壁上打洞並通過電源線竊取互聯網? d

有什麼要閱讀。 因此,如果他們發布了有關如何剃須刀的手冊,是否會將其發布供人們在街上偷竊?

請說些廢話。

@ pandev92,您是否在花錢購買PLC而不是花錢購買具有適當安全措施的體面路由器? 根據經驗,眾所周知,PLC的性能要低於Wifi N,尤其是在電氣設備陳舊或草率的情況下。

我的房子是新建的,另一件事是我使用橙色並尋找帶有ip語音的路由器,這並不容易,而且如果找到它,也不知道如何配置它以傳輸語音。

順便說一句,您對磨刀的評論並不完全正確,在這種情況下,它相當於:»了解如何刺傷人的手冊»xD

不幸的是,很少有人知道諸如Backtrack之類的滲透工具,這些工具不僅可以用來竊取鄰居的WiFi,而且還可以獲取安全性較弱的數據庫,當然,還可以從網絡中進行DDoS攻擊。更有效的方法。

BackTrack總是看起來像GNU / Linux發行版,它具有能夠執行這種操作的實用程序,儘管它最廣為人知的用途是像我之前提到的那樣竊取WiFi。

一個問題:如果網絡具有IP篩選器,我如何檢測到它具有這種篩選器,又該如何違反呢?

我想你的意思是路由器是否啟用了MAC過濾(而不是IP)。 在這種“假設的”情況下,您應該做的是,使用通用的網絡掃描工具,等待找到與AP關聯的允許的客戶端,然後復制該客戶端的MAC並將其放在網卡上,以便使用諸如MAC Charger之類的工具或類似工具,即,將卡的MAC更改為已啟用關聯的客戶端的MAC。

從那裡開始,這些步驟已經有點模糊了,因為“假設”您可以進入路由器以添加原始MAC,或刪除該過濾等,但要考慮到通常人們通常不會啟用該選項。在進行過濾時,您應該假設他們這樣做是因為他們對進入路由器和配置某些東西的了解越少,因此他們注意到欺騙的機會就越大。

好吧,我使用物理(或MAC)地址過濾來防止我的Wi-Fi信號被盜,從而使想要竊取無線網絡的lammer的生活痛苦不堪。 但是,當通常用該地址標識網卡的型號,品牌和/或芯片組時,諸如MAC Charger之類的工具通常是無用的,因此,即使它們掩蓋了其真實的MAC地址,更改MAC也將無用。

感謝您澄清我的疑問。

因此,您可以通過克隆客戶端mac進行mac過濾,從而可以訪問網絡

然後,您將其稱為“ crackers” lammers……令人難以置信的是,誰知道為管理和網絡管理準備的Linux系統的使用,卻不知道MAC的前3個塊是製造商指示的,而其他3是隨機的...芯片組僅對控制器感興趣,而在MAC中未顯示,IP由DHCP或MANUAL分配,因此它與您所說的無關,如果您認為有問題,則有些事情最好先自我介紹,學習然後再分享。

請勿惡意,打招呼,我希望此評論能激發您提高知識水平。

對於我們這些沒有wifi網絡卡的人來說,能夠從android 4.1做到這一點將是一件好事(實際上,說在android中這樣做的程序是垃圾)

問題不在於android,通過安裝終端並植根計算機,您可以安裝並運行這種類型的軟件。

手機的問題在於它們的Wi-Fi卡是基本的,並且大多數不允許使用這些軟件所必需的監視模式。

我在某處讀到,S2設法將其置於監視模式下……但是我不知道它會在哪裡。

問候。-

PS:我好幾年沒有付費了。

有趣很有趣

朋友你好,

如何在Ubuntu 12.04上安裝軟件包和依賴項? 我注意到它們不在存儲庫中...

謝謝

Google朋友...充滿了安裝指南

安裝指南是因為有人製作了這些指南,因此教書而不是因為教程頁的輕率將某人發送給Google而不致受到傷害...

很高興知道我們有多脆弱,以及他們如何做……現在,那些也不了解它的人也是如此。

關於安全性的帖子也不錯。 我知道他們不像受傷的人那樣有吸引力,但是那會“捲曲”。

問候。

@Jlcmux在步驟1中,您意外地寫了“ airom-ng”而不是“ airmon-ng”。 我很驚訝沒有人注意到,XD!

大聲笑。

如果網絡停用了WPS,那該怎麼辦?因為帖子中解釋的步驟將不再起作用。

沒什麼,繼續使用經典的字典方法,蠻力和等待,具體取決於密鑰的複雜性,尤其是如果它是WPA2。

如果使用MAC地址進行過濾,則還有更多信息。

井倉

認為我們一直在尋找人們的消極面,這使我發笑。 這就是為什麼他們說獲得Wi-Fi密鑰是不好或不道德的。 如果我們將自己投入到該計劃中,我們只需要帶著偏執狂去擔心每個人,因為畢竟,我們可以信任誰?

如果“竊取”或“竊聽” wifi不好,我們將由每個人的良心來決定。 同樣,當某人選擇使用某種技術時,必須對如何使用該技術進行自我教育。 買車的人不需要了解他們國家的(最基本的)交通法規嗎?或者我作為車主沒有責任...

在獲得某種服務(在這種情況下為wifi)時,很自然地認為我們必須教育自己如何保護自己免受這類系統可能遭受的攻擊。

如果它們是純數字字符,則非常快,就像接受WEP一樣;但是,如果它們是十六進制,則需要更長的時間……可能要花費數小時。

謝謝,我正在測試我的wifi網絡,結果是默認情況下它配置了此選項,我什至不知道xD

謝謝。

很好,我正在使用網絡中的wifislax 4.6進行一些測試,但是我不知道它與路由器相關聯會發生什麼情況,但是它沒有給出引腳,並且我激活了wps,我不知道我嘗試了wifiway,wifislax,回溯,僅與路由器相關聯,您可以沒有銷釘需要1或2個小時,有人知道嗎?

您好,您能告訴我安裝此程序需要哪些程序嗎,因為我看了幾本教程,他們沒有說安裝程序用了什麼

大聲笑! 它不是程序,而是操作系統,是基於Linux的發行版,這很重要,因為它已經告訴您可以使用LiveCD版本。

第一步是:airmon-ng否airom-ng,第二步中,您粘貼了所有“ airmon-ng start wlan0,必須”,感謝Linux朋友們的問候和問候! 0 /

我發動了這次攻擊,鄰居意識到我停用了wps。 引起我注意的是他怎麼知道自己受到了攻擊? 據我所知,這些攻擊是秘密的。 我將對此進行調查:-/

是的,我可以在手機上。 介紹。 PIN碼。 提到。 對於。 收到鑰匙

Movistar路由器默認情況下會從公司本身接收固件更新,因為如果此過程取決於用戶,則更新的百分比將非常低,因此最近對它們進行了簡單的修復即可避免這種攻擊。 路由器在繼續測試之前只允許有限的嘗試次數,這極大地延長了此過程,因此最好返回傳統方法來找出這些類型的密鑰。 當然,始終出於教育目的,並且不犯任何類型的非法行為;)。

問候。

我的朋友,對不起,您可以將bactrak程序發送給我嗎?我已經在互聯網上尋找它,我找到了官方頁面,並說它不再存在,現在有一個著名的kali,但我想要bactrak

抱歉,BackTrack是/發行版的名稱,該發行版曾用於審核(或破壞)網絡,計算機等。

前一段時間,它不再被稱為BackTrack,而被稱為Kali,但實際上幾乎相同,具有相同的應用程序,具有相同的用途,只是更改了名稱。

這是DVD,無法通過電子郵件發送。

下載Kali並按照您在網上找到的教程進行操作,它們將為您提供相同的服務。

好!

我是所有這些的自學成才的新手,我發現在wps解鎖時檢查網絡並不會給我結果,但是我們知道這是因為有一個朋友用它的筆記本電腦工作了,並且對他有用。 您是否知道可能還有其他可能性?

你好! 所有人。

只是向那些不同意違反鄰居網絡的人們發表評論,我想告訴他們,從道德的角度來看,正確的做法是每個人都為自己的互聯網服務付費,而不必竊取它。對於鄰居,不幸的是,在某些國家/地區,許多人沒有租用這種服務的可能性,我很長一段時間以來一直是其中的一員,所幸的是,感謝上帝,我找到了一份體面的工作,而且我有能力支付說的服務,先生們,現在好了,如果這個論壇中的大多數人都必須支付自己的服務,對您有好處,但是請不要對那些沒有能力的人表示不好,因為您肯定不知道這是什麼。在這個世界上生存的必要性和要做的事情,這個世界變得越來越昂貴。

但此vps設備已禁用,就像啟用一個一樣

我已經讀了很多評論(不是全部),並且我的誠實觀點是,如果有人擁有Wi-Fi,則我已經用Wi-Fi照射了您的房屋,它正在進入您的空間,射頻波不斷地穿過您。是。 例如,通過三角測量GSM的GPS永遠不會支付服務,而是利用GSM中繼器的RF輻射。 我要說的是,竊取Wi-Fi永遠不會是違法的,對我而言,這似乎根本不是犯罪或有辱人格的行為。 希望我的評論對您有幫助

我想和你羅伯託一樣。 多年以來,無論我走到哪裡,這些信號都被放到我的房子裡……並且我利用它們😛

問候,我已經執行了所有的步驟,當執行命令«reaver -i mon0 -b(bssid)-c(channel)-vv»時,軟件包開始了,但是仍然停留在:»[+] Watting用於«(目標MAC)»的信標

有人知道為什麼嗎?

謝謝問候!

朋友,wash和reaver命令都不適合我,我確定我需要安裝一些東西,請幫助我,在此先感謝

更糟糕的是?

在空中發現信號還不錯,不得不付出生命作為奴隸更糟,對吧?

阿門兄弟

為科學做出貢獻

對我來說,從那裡浪費信標不會發生,因為它會

讓我們看看...那麼是否可以從具有WPS的調製解調器獲取WPA密鑰? 那有可能嗎? 攻擊者是否按下WPS按鈕是否重要?

我喜歡偷WiFi只是為了偷,我們一個月前就把它留在那兒,我正在等待互聯網的安裝,我需要互聯網,我喜歡偷wifi哈哈哈

現在可以正常使用了,我可以免費上網了^^

非常感謝您的明確指示。 明天我保證會告訴你情況如何。

我已經在具有多個Wi-Fi網絡的Linux VM上測試Reaver了一個多月,但一點也沒讓我失望。

xD有點晚了,很難通過虛擬機進行WiFi攻擊,最好的方法是(我希望您已經做到了)從可以完美訪問網絡卡的實時USB進行嘗試

進行此攻擊後,如何重新打開wifi? 還是我必須重新啟動計算機?