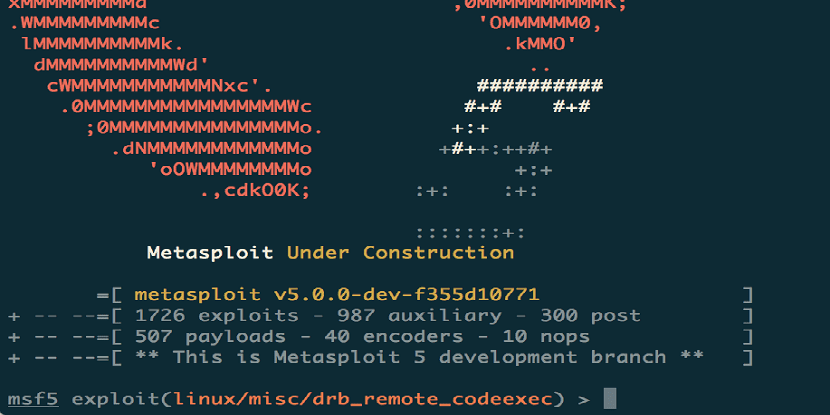

八年後 最後一個重要分支的形成 的推出 漏洞分析平台, Metasploit Framework的最新版本5.0。

目前, Metasploit框架軟件包包括3795個模塊,可實施各種漏洞利用和攻擊方法。

該項目還維護著一個包含大約136710個漏洞的信息庫。 Metasploit代碼是用Ruby編寫的,並根據BSD許可進行分發。 可以使用Ruby,Python和Go開發模塊。

Metasploit是一個用於計算機安全的開源項目,它提供有關安全漏洞的信息,並有助於滲透測試“ Pentesting”和入侵檢測系統簽名的開發。

其最著名的子項目是 Metasploit框架,用於對遠程計算機進行開發和運行漏洞利用的工具。 其他重要的子項目是操作碼(opcode)數據庫,shellcode文件和安全性研究。

Metasploit框架 為IT安全專家提供了一組工具,用於快速開發和調試漏洞,以及在攻擊成功後驗證系統執行的漏洞和系統。

提出了一個基本的命令行界面來掃描網絡和測試系統中的漏洞,包括測試實際漏洞的適用性。 作為Community和Pro版本的一部分,還提供了直觀的Web界面。

Metasploit 5.0的主要增強功能

有了這個新版本 添加了“逃避”模塊,該模塊允許用戶繞過防病毒激活來創建可執行的有效負載文件。

模塊 可以在檢查系統時重現更現實的條件,說明了典型的惡意軟件防病毒技術。

例如: Shell代碼加密,代碼隨機化和仿真器下鎖執行等技術可用來規避防病毒。

除了Ruby語言之外, 現在可以使用Python和Go開發框架的外部模塊。

還 添加了實現REST API的基本Web服務框架 自動執行任務並使用數據庫,支持多種身份驗證方案,並為並行執行操作提供了機會;

Metasploit 5.0具有基於JSON-RPC的已實現API, 簡化整合 通過Metasploit 使用各種工具和編程語言。

用戶現在可以運行自己的PostgreSQL RESTful服務來連接多個Metasploit控制台和外部工具包。

此外, 提供了與數據庫和控制台(msfconsole)並行處理操作的可能性,這使得有可能在為數據庫提供服務的肩膀上執行一些打包操作。

對於有效負載,實現了metashell和meta命令“ background”的概念,這使您可以在後台運行後台會話,並在遠程操作之後下載並管理它們,而無需使用基於Meterpreter的會話。

終於 最後要強調的一點是,添加了一次使用一個模塊驗證多個主機的功能 通過在RHOSTS選項中配置IP地址的範圍,或通過URL“ file://”以/ etc / hosts格式指定地址指向文件的鏈接;

重新設計了搜索引擎,從而縮短了啟動時間並從依賴項中刪除了數據庫。

如何獲得Metasploit 5.0?

對於有興趣能夠安裝此新版本的Metasploit 5.0的用戶, 可以去項目官方網站 您可以在其中下載需要使用的版本。

由於Metasploit有兩個版本,一個社區(免費)和Pro版本在創建者的直接支持下。

至 我們當中的Linux用戶可以通過打開終端並執行以下命令來獲取此新版本:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall