兩名研究人員(Mathy Vanhoef和Eyal Ronen)提出了一種新的攻擊方法 已在CVE-2019-13377中對此問題進行了分類 使用WPA3安全技術影響無線網絡 可讓您獲取有關可用於在脫機模式下選擇密碼的密碼特徵的信息。問題在當前版本的Hostapd中得到體現。

這些相同的研究人員在幾個月前同樣在WPA3中發現了六個漏洞特別是在SAE身份驗證機制(也稱為蜻蜓)方面。 這些攻擊看起來像字典攻擊,並允許對手通過濫用邊漏或次要通道洩漏來檢索密碼。

另外, 對構成WPA3協議的各種機制進行了大量攻擊例如在過渡模式下操作時針對WPA3的字典攻擊,針對SAE Handshake的基於緩存的微體系結構側攻擊,他們藉此機會展示瞭如何將檢索到的時間和緩存信息用於離線執行“密碼分區攻擊” 。

這使攻擊者可以恢復受害者使用的密碼。

黃大仙禁運, 分析表明,使用Brainpool會導致出現新型洩漏 WPA3中使用的Dragonfly連接匹配算法中的第三方通道上的密碼,該算法可防止離線模式下的密碼猜測。

發現的問題表明 創建Dragonfly和WPA3實現,通過第三方渠道從數據洩漏中刪除, 這是一個非常困難的任務 它還顯示了閉門標准開發模型的不一致之處,而沒有對提議的方法和社區審核進行公開討論。

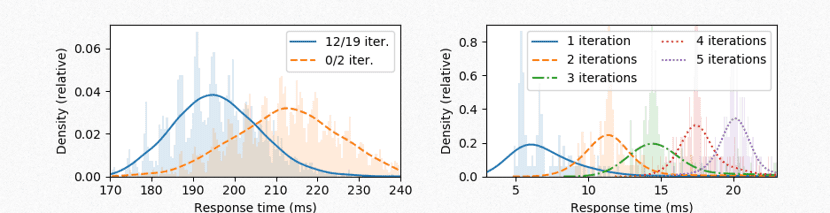

當使用ECC Brainpool編碼密碼時,Dragonfly算法使用與橢圓哈希運算之前快速計算短哈希相關的密碼執行幾次初步迭代。 在找到短哈希之前,執行的操作直接取決於客戶端的MAC地址和密碼。

關於新漏洞

在運行時,它與迭代次數相關,並且 初步迭代期間操作之間的延遲 可以測量並用於確定密碼特徵,可以離線使用它們來闡明在選擇密碼部分時的正確選擇。

要進行攻擊,您必須有權訪問連接到無線網絡的用戶系統。

另外, 研究人員發現了第二個漏洞 (CVE-2019-13456)與使用Dragonfly算法的EAP-pwd協議的實現中的信息洩漏相關。

該問題特定於FreeRADIUS RADIUS服務器 並且基於通過第三方渠道的信息洩漏以及第一個漏洞,它可以顯著簡化密碼選擇。

結合改進的延遲測量過程中的噪聲檢測方法來確定迭代次數,對於一個MAC地址執行75次測量就足夠了。

由此產生的攻擊既高效又便宜。 例如,可以使用現有的WPA2破解工具和硬件來利用降級攻擊。 例如,在Amazon EC1實例上,邊沿漏洞可被濫用以使用最大的已知詞典進行強力攻擊,而價格低至2美元。

將來的Wi-Fi標準(WPA 3.1)和EAP-pwd的草稿版本中已包含提高協議安全性以阻止已發現問題的方法。

幸運的是,作為一項研究的結果,Wi-Fi標準和EAP-pwd都已使用更安全的協議進行了更新。 儘管此更新與當前的WPA3實現不向後兼容,但它可以阻止大多數攻擊。

來源: https://wpa3.mathyvanhoef.com