الفهرس العام للسلسلة: شبكات الحاسوب للشركات الصغيرة والمتوسطة: مقدمة

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

مرحبا الاصدقاء والاصدقاء!

هذه المقالة هي استمرار ل مصادقة Squid + PAM في شبكات CentOS 7- SMB.

توفر أنظمة التشغيل UNIX / Linux بيئة متعددة المستخدمين حقيقية ، حيث يمكن للعديد من المستخدمين العمل في نفس الوقت على نفس النظام ومشاركة الموارد مثل المعالجات ومحركات الأقراص الثابتة والذاكرة وواجهات الشبكة والأجهزة المُدرجة في النظام وما إلى ذلك.

لهذا السبب ، فإن مسؤولي النظام ملزمون بإدارة مستخدمي ومجموعات النظام بشكل مستمر وصياغة وتنفيذ استراتيجية إدارة جيدة.

بعد ذلك سنرى بإيجاز الجوانب العامة لهذا النشاط المهم في Linux Systems Administration.

في بعض الأحيان يكون من الأفضل تقديم المنفعة ثم الضرورة.

هذا مثال نموذجي لهذا الترتيب. أولا نعرض كيفية تنفيذ خدمة وكيل الإنترنت مع Squid والمستخدمين المحليين. الآن يجب أن نسأل أنفسنا:

- ¿كيف يمكنني تنفيذ خدمات الشبكة على شبكة LAN UNIX / Linux من المستخدمين المحليين وباستخدام ملف أمان مقبول?.

لا يهم ، بالإضافة إلى ذلك ، أن عملاء Windows متصلون بهذه الشبكة. فقط الحاجة إلى الخدمات التي تحتاجها شبكة الشركات الصغيرة والمتوسطة وما هي أبسط وأرخص طريقة لتنفيذها هو المهم.

- ¿ربما كانت آلية المصادقة عند ولادة ARPANET, Internet والشبكات الأخرى WIDE Aالجرمية Network o LOCAL Aالجرمية Network استندت الأحرف الأولى على LDAP, خدمة الدليلأو في مايكروسوفت لساسأو في نشط الدليل، او بواسطة كيربيروس?، انا انوي الزهاب الي مطروح الشهرالقادم.

سؤال جيد يجب على الجميع البحث عن إجاباتهم. أدعوكم للبحث عن مصطلح «المصادقة»على ويكيبيديا باللغة الإنجليزية ، وهي الأكثر اكتمالاً واتساقًا من حيث المحتوى الأصلي - باللغة الإنجليزية -.

وفقا للتاريخ بالفعل تقريبا، كان أول المصادقة y التفويض محلي، بعد شيكل نظام معلومات الشبكة تم تطويره بواسطة Sun Microsystem والمعروف أيضًا باسم الدليل o ypوبعد ذلك LDAP بروتوكول الوصول الى الدليل خفيف الوزن.

ماذا عن "الأمان المقبول»يأتي هذا لأننا في كثير من الأحيان قلقون بشأن أمان شبكتنا المحلية ، بينما ندخل إلى Facebook و Gmail و Yahoo وما إلى ذلك - على سبيل المثال لا الحصر - ونعطي خصوصيتنا فيها. وإلقاء نظرة على كثرة المقالات والأفلام الوثائقية التي تتعلق بـ لا خصوصية على الإنترنت كانت موجودة

ملاحظة حول CentOS و Debian

CentOS / Red Hat و Debian لديهما فلسفتهما الخاصة حول كيفية تنفيذ الأمان ، والتي لا تختلف اختلافًا جوهريًا. ومع ذلك ، فإننا نؤكد أن كلاهما مستقر للغاية وآمن وموثوق. على سبيل المثال ، في CentOS ، يتم تمكين سياق SELinux افتراضيًا. في دبيان يجب علينا تثبيت الحزمة أساسيات selinux، مما يشير إلى أنه يمكننا أيضًا استخدام SELinux.

في CentOS ، فري، وأنظمة التشغيل الأخرى ، تم إنشاء مجموعة -system- عجلة للسماح بالوصول كـ جذر فقط لمستخدمي النظام الذين ينتمون إلى تلك المجموعة. اقرأ /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html، /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html. دبيان لا تضم مجموعة عجلة.

الملفات والأوامر الرئيسية

تسجيل

الملفات الرئيسية المتعلقة بإدارة المستخدمين المحليين في نظام تشغيل Linux هي:

CentOS و Debian

- / الخ / باسود: معلومات حساب المستخدم.

- / الخ / الظل- معلومات الأمان لحسابات المستخدمين.

- / etc / group: معلومات حساب المجموعة.

- / etc / gshadow- معلومات الأمان لحسابات المجموعة.

- / etc / default / useradd: القيم الافتراضية لإنشاء الحساب.

- / الخ / سكيل /: الدليل الذي يحتوي على الملفات الافتراضية التي سيتم تضمينها في دليل HOME للمستخدم الجديد.

- /etc/login.defs- مجموعة تكوين أمان كلمة المرور.

ديبيان

- /etc/adduser.conf: القيم الافتراضية لإنشاء الحساب.

أوامر على CentOS و Debian

[root @ linuxbox ~] # chpasswd -h # تحديث كلمات المرور في وضع الدُفعات كيفية استخدام: chpasswd [خيارات] الخيارات: -c ، - طريقة التشفير طريقة التشفير (واحدة من NONE DES MD5 SHA256 SHA512) -e ، - كلمات المرور المقدمة مشفرة -h ، - تعليمات تظهر هذا المساعدة في المطالبة والإنهاء -m ، - md5 يشفر كلمة المرور بشكل واضح باستخدام خوارزمية MD5 -R ، - دليل CHROOT_DIR لتقسيم عدد جولات SHA لخوارزميات تشفير SHA * # دفعة- تنفيذ الأوامر عندما يسمح تحميل النظام. بمعنى آخر # عندما ينخفض متوسط الحمل عن 0.8 أو القيمة المحددة عند استدعاء الأمر atd #. معلومات اكثر دفعة رجل. [root @ linuxbox ~] # com.gpasswd -h # قم بتعريف المسؤولين في / etc / group و / etc / gshadow كيف تستعمل: gpasswd [options] خيارات المجموعة: -a، - add USER يضيف USER إلى GROUP -d، --delete USER يزيل USER من GROUP -h، - help تظهر رسالة المساعدة هذه وتنتهي - Q، - -جذر دليل CHROOT_DIR للتجذر في -r ، - حذف-كلمة المرور إزالة كلمة مرور المجموعة -R ، - تقييد الوصول إلى GROUP لأعضائها -M ، - الأعضاء USER ، ... يحدد قائمة أعضاء GROUP -A، --administrators ADMIN، ... تعيّن قائمة مسؤولي GROUP باستثناء خياري -A و -M ، لا يمكن الجمع بين الخيارات. [root @ linuxbox ~] # المجموعة -h # إنشاء مجموعة جديدة كيفية الاستخدام: groupadd [options] خيارات المجموعة: -f، - فرض الإنهاء إذا كانت المجموعة موجودة بالفعل ، وإلغاء -g إذا كانت GID قيد الاستخدام بالفعل -g ، --gid GID استخدم GID لمجموعة جديدة - h، --help يعرض رسالة المساعدة هذه وينتهي - K، --key KEY = VALUE يستبدل القيم الافتراضية لـ "/etc/login.defs" -o ، - non-unique يسمح لك بإنشاء مجموعات بمعرفات GID (ليست فريدة ) مكررة -p، --password PASSWORD استخدم كلمة المرور المشفرة هذه للمجموعة الجديدة -r ، - إنشاء حساب نظام -R ، - دليل CHROOT_DIR للتجذر فيه [root @ linuxbox ~] # جروبديل -h # حذف مجموعة موجودة كيفية الاستخدام: groupdel [options] خيارات المجموعة: -h، --help إظهار رسالة المساعدة هذه وإنهاء -R ، - دليل CHROOT_DIR للتجذر فيه [root @ linuxbox ~] # المجموعات -h # قم بتعريف المسؤولين في المجموعة الأساسية للمستخدم كيفية الاستخدام: groupmems [options] [action] الخيارات: -g، --group GROUP قم بتغيير اسم المجموعة بدلاً من مجموعة المستخدم (لا يمكن القيام بها إلا من قبل المسؤول) -R ، - دليل CHROOT_DIR لجذره الإجراءات: -a ، - إضافة USER يضيف USER إلى أعضاء المجموعة -d ، - حذف USER يزيل USER من قائمة أعضاء المجموعة -h ، - Help يعرض رسالة المساعدة هذه وينتهي -p ، - تطهير تطهير جميع أعضاء المجموعة - l ، - قائمة أعضاء المجموعة [root @ linuxbox ~] # تعديل المجموعة -h # تعديل تعريف المجموعة كيفية استخدام: groupmod [options] خيارات المجموعة: -g، --gid GID يغير معرّف المجموعة إلى GID -h، - help تظهر رسالة المساعدة هذه وتنتهي -n ، - اسم جديد NEW_Group يغير الاسم يسمح NEW_GROUP -o ، - non-unique باستخدام GID مكرر (ليس فريدًا) -p ، - تغير كلمة المرور كلمة المرور كلمة المرور إلى PASSWORD (مشفرة) -R ، - دليل CHROOT_DIR للتجذر فيه [root @ linuxbox ~] # grpck -h # تحقق من سلامة ملف المجموعة كيف تستعمل: grpck [options] [group [gshadow]] الخيارات: -h، - help إظهار رسالة المساعدة هذه والخروج -r، - read-only display الأخطاء والتحذيرات ولكن لا تغير الملفات -R، - -جذر دليل CHROOT_DIR للتجذر في -s ، - فرز إدخالات الفرز بواسطة UID [root @ linuxbox ~] # grpconv # الأوامر المرتبطة: pwconv ، pwunconv ، grpconv ، grpunconv # يُستخدم للتحويل من كلمات مرور ومجموعات الظل وإليها # تعمل الأوامر الأربعة على الملفات / etc / passwd و / etc / group و / etc / shadow, # و / etc / gshadow. للمزيد من المعلومات رجل grpconv. [root @ linuxbox ~] # sg -h # تنفيذ أمر بمعرف مجموعة مختلف أو GID كيفية الاستخدام: sg group [[-c] order] [root @ linuxbox ~] # newgrp -h # قم بتغيير GID الحالي أثناء تسجيل الدخول كيف تستعمل: newgrp [-] [group] [root @ linuxbox ~] # مستخدمون جدد -h # قم بتحديث وإنشاء مستخدمين جدد في وضع الدُفعات وضع الاستخدام: مستخدمون جدد [خيارات] الخيارات: -c، - طريقة التشفير طريقة التشفير (أحد NONE DES MD5 SHA256 SHA512) -h، - help إظهار رسالة المساعدة هذه والخروج -r ، - النظام إنشاء حسابات النظام -R ، - جذر دليل CHROOT_DIR لتقسيمه إلى -s ، - عدد دورات الشكل من جولات SHA لخوارزميات تشفير SHA * [root @ linuxbox ~] # pwck -h # تحقق من سلامة ملفات كلمات المرور كيفية الاستخدام: pwck [options] [passwd [shadow]] الخيارات: -h، --help إظهار رسالة التعليمات هذه والخروج -q، - أخطاء التقرير الهادئ فقط -r ، - أخطاء وتحذيرات العرض للقراءة فقط لكن لا تقم بتغيير الملفات -R ، - دليل CHROOT_DIR إلى chroot إلى -s ، - فرز إدخالات الفرز بواسطة UID [root @ linuxbox ~] # useradd -h # إنشاء مستخدم جديد أو تحديث المعلومات الافتراضية # للمستخدم الجديد كيفية الاستخدام: useradd [options] USER useradd -D useradd -D [options] الخيارات: -b، --base-dir BAS_DIR الدليل الأساسي للدليل الرئيسي للحساب الجديد -c، --comment COMMENT GECOS field of the new account -d، --home-dir PERSONAL_DIR الدليل الرئيسي للحساب الجديد - D، - طباعة أو تغيير الإعداد الافتراضي لـ useradd -e ، - انتهاء الصلاحية EXPIRY_DATE تاريخ انتهاء صلاحية حساب جديد - f ، - فترة غير نشطة من عدم نشاط كلمة مرور الحساب الجديد دلجروب -g ، - اسم المجموعة أو معرف المجموعة الأساسية للحساب الجديد -G ، - قائمة المجموعات GROUPS للمجموعات التكميلية للحساب الجديد -h ، - تظهر المساعدة رسالة المساعدة هذه وتنتهي - k ، - يستخدم skel DIR_SKEL دليل "الهيكل العظمي" البديل هذا -K ، - key KEY = VALUE يستبدل القيم الافتراضية لـ "/etc/login.defs" -l ، - no-log-init لا يضيف المستخدم إلى قواعد البيانات from lastlog و faillog -m ، --create-home ينشئ الدليل الرئيسي للمستخدم -M ، - no-create-home لا يُنشئ الدليل الرئيسي للمستخدم -N ، - no-user-group لا يُنشئ مجموعة بها نفس اسم المستخدم -o ، - non-unique يسمح بإنشاء مستخدمين بمعرفات مكررة (غير فريدة) (UIDs) -p ، - كلمة مرور كلمة المرور المشفرة للحساب الجديد -r ، - يقوم النظام بإنشاء حساب لـ النظام -R ، - دليل CHROOT_DIR للتجذر في -s ، - الوصول إلى وحدة التحكم في وحدة التحكم CONSOLE للحساب الجديد -u ، - معرف مستخدم UID للحساب الجديد -U ، --user-group createمجموعة بنفس اسم user -Z ، يستخدم -selinux-user USER_SE المستخدم المحدد لمستخدم SELinux [root @ linuxbox ~] # com.userdel -h # حذف حساب المستخدم والملفات ذات الصلة وضع الاستخدام: userdel [options] خيارات المستخدم: -f، - فرض بعض الإجراءات التي قد تفشل بخلاف ذلك ، على سبيل المثال إزالة المستخدم الذي لا يزال مسجلاً الدخول أو الملفات ، حتى لو لم يكن مملوكًا للمستخدم -h ، - help يعرض هذه الرسالة Help and finish -r ، - إزالة الدليل الرئيسي وصندوق البريد -R ، - جذر دليل CHROOT_DIR لتقسيمه إلى -Z ، يقوم -selinux-user بإزالة أي تعيين مستخدم لـ SELinux للمستخدم [root @ linuxbox ~] # usermod -h # تعديل حساب مستخدم وضع الاستخدام: usermod [options] خيارات المستخدم: -c، --comment COMMENT قيمة جديدة لحقل GECOS -d ، - home PERSONAL_DIR الدليل الرئيسي الجديد للمستخدم الجديد -e ، - expiredate EXPIRED_DATE يحدد تاريخ انتهاء الصلاحية لـ حساب إلى EXPIRED_DATE -f ، - غير نشط يحدد وقت الخمول بعد انتهاء صلاحية الحساب إلى INACTIVE -g ، - يفرض Gid GROUP استخدام GROUP لحساب مستخدم جديد -G ، --groups GROUPS list of المجموعات التكميلية -a ، - قم بإلحاق المستخدم بالمجموعات التكميلية المذكورة بواسطة الخيار -G دون إزالته / حذفها من المجموعات الأخرى -h ، - ساعد في عرض رسالة المساعدة هذه وإنهاء -l ، - تسجيل الدخول إلى NAME مرة أخرى اسم المستخدم - L ، - تأمين حساب المستخدم - m ، - نقل محتويات المنزل إلى دليل جديد (استخدم فقط بالاقتران مع -d) - o ، - non-unique يسمح بالاستخدام معرّفات UID مكررة (ليست فريدة) -p ، - كلمة مرور كلمة المرور تستخدم كلمة مرور مشفرة لحساب جديد -R ، - الجذر CHR دليل OOT_DIR إلى chroot إلى -s ، - وحدة تحكم الوصول الجديدة شل CONSOLE لحساب المستخدم -u ، - UID يفرض استخدام UID لحساب مستخدم جديد -U ، - فتح حساب المستخدم -Z، --selinux-user SEUSER تعيين مستخدم SELinux الجديد لحساب المستخدم

الأوامر في دبيان

تفرق دبيان بين useradd y adduser. توصي باستخدام مسؤولي النظام adduser.

root @ sysadmin: / home / xeon # adduser -h # اضافة مستخدم للنظام root @ sysadmin: / home / xeon # com.addgroup -h # اضافة مجموعة الى النظام adduser [- دليل المنزل] [- shell SHELL] [- no-create-home] [--uid ID] [--firstuid ID] [--lastuid ID] [--gecos GECOS] [--ingroup المجموعة | - معرف معرف] [- معطل-كلمة المرور] [- معطل-تسجيل الدخول] مستخدم إضافة مستخدم عادي - نظام [- دليل المنزل] [- شل SHELL] [- no-create-home] [ - معرف المعرّف] [- gecos GECOS] [- مجموعة | --ingroup المجموعة | - معرف معرف] [- معطل-كلمة المرور] [- معطل-تسجيل الدخول] مستخدم إضافة مستخدم من إضافة مستخدم النظام - مجموعة [- معرف معرف] مجموعة إضافة مجموعة [- معرف معرف] مجموعة إضافة مجموعة من المستخدمين --system [--gid ID] GROUP إضافة مجموعة من مستخدم النظام USER GROUP إضافة مستخدم موجود إلى مجموعة موجودة الخيارات العامة: - هادئ | -q لا تعرض معلومات العملية على الإخراج القياسي - اسم القوة السيئة يسمح بأسماء المستخدمين التي لا تتطابق مع متغير التكوين NAME_REGEX --help | -h رسالة الاستخدام - الإصدار | -v رقم الإصدار وحقوق النشر --conf | -c FILE استخدم FILE كملف تكوين root @ sysadmin: / home / xeon # deluser -h # إزالة مستخدم عادي من النظام root @ sysadmin: / home / xeon # دلجروب -h # إزالة مجموعة عادية من النظام يزيل deluser USER مستخدمًا عاديًا من مثال النظام: deluser miguel --remove-home يزيل الدليل الرئيسي للمستخدم وقائمة انتظار البريد. - إزالة جميع الملفات يزيل جميع الملفات التي يملكها المستخدم. - النسخ الاحتياطي للملفات قبل الحذف. --النسخ الاحتياطي ل دليل الوجهة للنسخ الاحتياطية. يتم استخدام الدليل الحالي بشكل افتراضي. - إزالة النظام فقط إذا كنت من مستخدمي النظام. delgroup GROUP deluser --group GROUP يزيل مجموعة من مثال النظام: deluser --group students - يزيل النظام فقط إذا كان مجموعة من النظام. - فقط - إذا - أزل فقط إذا لم يكن لديهم أعضاء آخرين. deluser USER GROUP يزيل المستخدم من مثال المجموعة: deluser miguel students الخيارات العامة: --quiet | -q لا تعطي معلومات العملية حول stdout --help | -h رسالة الاستخدام - الإصدار | -v رقم الإصدار وحقوق النشر --conf | -c FILE استخدم FILE كملف تكوين

السياسات

هناك نوعان من السياسات التي يجب أن نأخذها في الاعتبار عند إنشاء حسابات المستخدمين:

- سياسات حساب المستخدم

- سياسات تقادم كلمات المرور

سياسات حساب المستخدم

في الممارسة العملية ، المكونات الأساسية التي تحدد حساب المستخدم هي:

- اسم حساب المستخدم - المستخدم تسجيل، وليس الاسم والألقاب.

- معرف المستخدم - UID.

- المجموعة الرئيسية التي تنتمي إليها - دائرة المخابرات العامة.

- كلمه السر - كلمه السر.

- تصاريح الوصول - أذونات الوصول.

العوامل الرئيسية التي يجب مراعاتها عند إنشاء حساب مستخدم هي:

- طول الفترة الزمنية التي سيتمكن فيها المستخدم من الوصول إلى نظام الملفات والموارد.

- مقدار الوقت الذي يجب على المستخدم تغيير كلمة المرور الخاصة به - بشكل دوري - لأسباب أمنية.

- طول الفترة الزمنية التي سيظل فيها تسجيل الدخول نشطًا.

أيضًا ، عند تعيين مستخدم له UID y كلمه السر، يجب أن نضع في الاعتبار ما يلي:

- قيمة العدد الصحيح UID يجب أن تكون فريدة وليست سلبية.

- El كلمه السر يجب أن تكون ذات طول وتعقيد مناسبين ، بحيث يصعب فك تشفيرها.

سياسات تقادم كلمات المرور

على نظام Linux ، فإن ملف كلمه السر لم يتم تعيين وقت انتهاء صلاحية افتراضي للمستخدم. إذا استخدمنا سياسات تقادم كلمة المرور ، فيمكننا تغيير السلوك الافتراضي وعند إنشاء مستخدمين ، سيتم أخذ السياسات المحددة في الاعتبار.

من الناحية العملية ، هناك عاملان يجب مراعاتهما عند تعيين عمر كلمة المرور:

- الأمن.

- راحة المستخدم.

تكون كلمة المرور أكثر أمانًا كلما كانت فترة صلاحيتها أقصر. هناك مخاطر أقل لتسريبها إلى مستخدمين آخرين.

لإنشاء سياسات تقادم كلمات المرور ، يمكننا استخدام الأمر تغيير:

[root @ linuxbox ~] # chage وضع الاستخدام: chage [options] خيارات المستخدم: -d ، --lastday LAST_DAY يعيّن يوم آخر تغيير لكلمة المرور إلى LAST_DAY -E ، يحدد - انتهاء الصلاحية CAD_DATE تاريخ انتهاء الصلاحية على CAD_DATE -h ، - help يعرض رسالة المساعدة هذه وينتهي -I ، - غير نشط غير نشط يعطل الحساب بعد أيام غير نشطة من تاريخ انتهاء الصلاحية -l ، - تظهر قائمة معلومات عمر الحساب -m ، - تحدد بعض الأيام MINDAYS الحد الأدنى لعدد الأيام قبل تغيير كلمة المرور إلى MIN_DAYS -M ، - Max_DAYS MAX_DAYS يعيّن الحد الأقصى لعدد الأيام قبل تغيير كلمة المرور إلى MAX_DAYS -R ، - دليل الجذر CHROOT_DIR إلى chroot إلى -W ، - يحدد WARNING_DAYS أيام إشعار انتهاء الصلاحية إلى DAYS_NOTICE

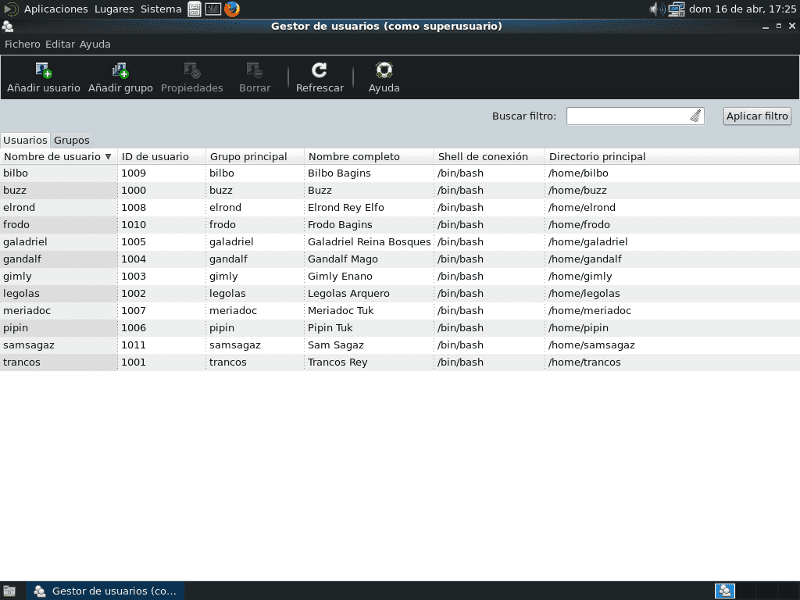

في المقالة السابقة أنشأنا العديد من المستخدمين كمثال. إذا أردنا معرفة القيم العمرية لحساب المستخدم تسجيل جلادريل:

[root @ linuxbox ~] # chage - قائمة galadriel آخر تغيير لكلمة المرور: 21 أبريل 2017 انتهاء صلاحية كلمة المرور: مطلقًا كلمة المرور غير النشطة: مطلقًا انتهاء صلاحية الحساب: مطلقًا الحد الأدنى لعدد الأيام بين تغيير كلمة المرور: 0 الحد الأقصى لعدد الأيام بين تغيير كلمة المرور: 99999 عدد أيام الإخطار السابقة انتهاء صلاحية كلمة المرور: 7

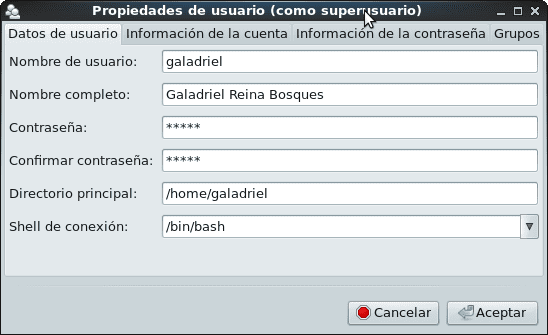

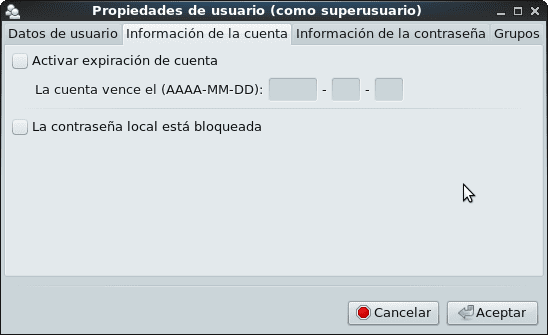

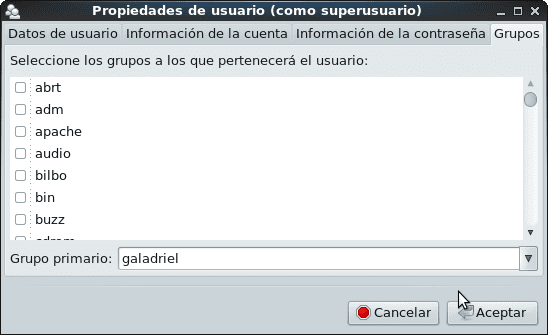

كانت هذه هي القيم الافتراضية التي كان لدى النظام عندما أنشأنا حساب المستخدم باستخدام أداة الإدارة الرسومية "المستخدمون والمجموعات":

لتغيير الإعدادات الافتراضية لتقدم كلمة المرور ، يوصى بتحرير الملف /etc/login.defs y تعديل الحد الأدنى من القيم التي نحتاجها. سنقوم فقط بتغيير القيم التالية في هذا الملف:

# ضوابط تقادم كلمة المرور: # # PASS_MAX_DAYS الحد الأقصى لعدد الأيام التي يمكن فيها استخدام كلمة المرور. # PASS_MIN_DAYS أقل عدد مسموح به من الأيام بين تغييرات كلمة المرور. # PASS_MIN_LEN الحد الأدنى المقبول لطول كلمة المرور. # PASS_WARN_AGE عدد أيام التحذير قبل انتهاء صلاحية كلمة المرور. # PASS_MAX_DAYS 99999 #! أكثر من 273 عامًا! PASS_MIN_DAYS 0 PASS_MIN_LEN 5 PASS_WARN_AGE7

للقيم التي اخترناها حسب معاييرنا واحتياجاتنا:

PASS_MAX_DAYS 42 # 42 يومًا متواصلاً يمكنك استخدام ملف كلمه السر PASS_MIN_DAYS 0 # يمكن تغيير كلمة المرور في أي وقت PASS_MIN_LEN 8 # الحد الأدنى لطول كلمة المرور PASS_WARN_AGE 7 # عدد الأيام التي يحذرك فيها النظام # يجب عليك تغيير كلمة المرور قبل انتهاء صلاحيتها.

نترك باقي الملف كما كان ونوصي بعدم تغيير المعلمات الأخرى حتى نعرف ما نقوم به.

سيتم أخذ القيم الجديدة في الاعتبار عند إنشاء مستخدمين جدد. إذا قمنا بتغيير كلمة مرور مستخدم تم إنشاؤه بالفعل ، فسيتم احترام قيمة الحد الأدنى لطول كلمة المرور. إذا استخدمنا الأمر باسود بدلاً من الأداة الرسومية ونكتب أن كلمة المرور ستكون «legolas17«، يشكو النظام مثل أداة الرسوم البيانية« المستخدمون والمجموعات »ويستجيب ذلك«بطريقة ما تقرأ كلمة المرور اسم المستخدم»على الرغم من أنني في النهاية أقبل كلمة المرور الضعيفة.

[الجذر @ linuxbox ~] # legolas passwd تغيير كلمة مرور مستخدم legolas. كلمة مرور جديدة: رامي السهام # أقل من 7 أحرف كلمة المرور غير صحيحة: كلمة المرور أقل من 8 أحرف أعد كتابة كلمة المرور الجديدة: legolas17 كلمة المرور غير مطابقة. # حق منطقي؟ كلمة المرور الجديدة: legolas17 كلمة المرور غير الصحيحة: بطريقة ما تقرأ كلمة المرور اسم المستخدم ، أعد كتابة كلمة المرور الجديدة: legolas17 passwd: تم تحديث كافة رموز المصادقة بنجاح.

نتحمل "ضعف" التصريح بكلمة مرور تتضمن امتداد تسجيل للمستخدم. هذه ممارسة غير موصى بها. الطريقة الصحيحة ستكون:

[الجذر @ linuxbox ~] # legolas passwd تغيير كلمة مرور مستخدم legolas. كلمة مرور جديدة: المرتفعات 01 أعد كتابة كلمة السر الجديدة: المرتفعات 01 passwd: تم تحديث كافة رموز المصادقة بنجاح.

لتغيير قيم انتهاء الصلاحية كلمه السر de جلادريل، نستخدم الأمر chage ، وعلينا فقط تغيير قيمة مرور_ماكس_أيام من 99999 إلى 42:

[root @ linuxbox ~] # chage -M 42 galadriel

[root @ linuxbox ~] # chage -l galadriel

آخر تغيير لكلمة المرور: 21 نيسان (أبريل) 2017 انتهاء صلاحية كلمة المرور: 02 حزيران (يونيو) 2017 كلمة المرور غير النشطة: لا تنتهي صلاحية الحساب: مطلقًا الحد الأدنى لعدد الأيام بين تغيير كلمة المرور: 0 الحد الأقصى لعدد الأيام بين تغيير كلمة المرور: 42

عدد أيام الإشعار قبل انتهاء صلاحية كلمة المرور: 7

وهكذا ، يمكننا تغيير كلمات مرور المستخدمين الذين تم إنشاؤهم بالفعل وقيم انتهاء صلاحيتهم يدويًا ، باستخدام الأداة الرسومية "المستخدمون والمجموعات" ، أو باستخدام برنامج نصي - سيناريو التي تقوم بأتمتة بعض الأعمال غير التفاعلية.

- بهذه الطريقة ، إذا أنشأنا المستخدمين المحليين للنظام بطريقة لا توصي بها الممارسات الأكثر شيوعًا فيما يتعلق بالأمان ، فيمكننا تغيير هذا السلوك قبل الاستمرار في تنفيذ المزيد من الخدمات المستندة إلى PAM..

إذا أنشأنا المستخدم اندوين مع تسجيل «اندوين"وكلمة المرور"كلمة السر»سوف نحصل على النتيجة التالية:

[root @ linuxbox ~] # useradd anduin [root @ linuxbox ~] # passwd anduin تغيير كلمة مرور المستخدم والرقم. كلمة مرور جديدة: كلمة السر كلمة المرور غير الصحيحة: كلمة المرور لا تجتاز التحقق من القاموس - إنها تستند إلى كلمة في القاموس. أعد كتابة كلمة السر الجديدة: كلمة السر passwd - تم تحديث كافة رموز المصادقة المميزة بنجاح.

بمعنى آخر ، النظام مبدع بما يكفي للإشارة إلى نقاط الضعف في كلمة المرور.

[root @ linuxbox ~] # passwd anduin تغيير كلمة مرور المستخدم والرقم. كلمة مرور جديدة: المرتفعات 02 أعد كتابة كلمة السر الجديدة: المرتفعات 02 passwd - تم تحديث كافة رموز المصادقة المميزة بنجاح.

ملخص السياسة

- من الواضح أن سياسة تعقيد كلمة المرور ، بالإضافة إلى الحد الأدنى للطول وهو 5 أحرف ، يتم تمكينها افتراضيًا في CentOS. في دبيان ، يعمل فحص التعقيد للمستخدمين العاديين عندما يحاولون تغيير كلمة المرور الخاصة بهم عن طريق استدعاء الأمر باسود. للمستخدم جذر، لا توجد قيود افتراضية.

- من المهم معرفة الخيارات المختلفة التي يمكننا الإفصاح عنها في الملف /etc/login.defs باستخدام الأمر تسجيل دخول الرجل.

- تحقق أيضًا من محتوى الملفات / etc / default / useradd، وكذلك في دبيان /etc/adduser.conf.

مستخدمو النظام والمجموعات

في عملية تثبيت نظام التشغيل ، يتم إنشاء سلسلة كاملة من المستخدمين والمجموعات ، والتي يطلق عليها أحد الأدبيات المستخدمين القياسيين ومستخدمي النظام الآخرين. نفضل أن نسميهم مستخدمي النظام والمجموعات.

كقاعدة عامة ، يمتلك مستخدمو النظام ملف UID <1000 ويتم استخدام حساباتك بواسطة تطبيقات مختلفة لنظام التشغيل. على سبيل المثال ، حساب المستخدم «حبار»يستخدمه برنامج Squid ، بينما يستخدم حساب« lp »لعملية الطباعة من محرري الكلمات أو النصوص.

إذا أردنا سرد هؤلاء المستخدمين والمجموعات ، فيمكننا القيام بذلك باستخدام الأوامر:

[root @ linuxbox ~] # cat / etc / passwd [root @ linuxbox ~] # cat / etc / group

لا يوصى على الإطلاق بتعديل مستخدمي ومجموعات النظام. 😉

نظرًا لأهميتها ، نكرر ذلك في CentOS ، فري، وأنظمة التشغيل الأخرى ، تم إنشاء مجموعة -system- عجلة للسماح بالوصول كـ جذر فقط لمستخدمي النظام الذين ينتمون إلى تلك المجموعة. اقرأ /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html، /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html. دبيان لا تضم مجموعة عجلة.

إدارة حسابات المستخدمين والمجموعات

أفضل طريقة لمعرفة كيفية إدارة حسابات المستخدمين والمجموعات هي:

- ممارسة استخدام الأوامر المذكورة أعلاه ، ويفضل أن يكون ذلك في جهاز افتراضي و قبل لاستخدام الأدوات الرسومية.

- استشارة كتيبات أو صفحات رجل لكل أمر قبل البحث عن أي معلومات أخرى على الإنترنت.

الممارسة هي أفضل معيار للحقيقة.

ملخص

حتى الآن ، لا يكفي وجود مقال واحد مخصص للمستخدم المحلي وإدارة المجموعة. ستعتمد درجة المعرفة التي يكتسبها كل مسؤول على الاهتمام الشخصي بالتعلم والتعمق حول هذا الموضوع وغيره من الموضوعات ذات الصلة. إنه نفس الشيء كما هو الحال مع جميع الجوانب التي قمنا بتطويرها في سلسلة المقالات شبكات الشركات الصغيرة والمتوسطة. بنفس الطريقة يمكنك الاستمتاع بهذا الإصدار بتنسيق pdf هنا

التسليم المقبل

سنواصل تنفيذ الخدمات مع المصادقة ضد المستخدمين المحليين. سنقوم بعد ذلك بتثبيت خدمة المراسلة الفورية بناءً على البرنامج علم العروض.

اراك قريبا!

مرحبًا ، مقالة رائعة ، أسألك أين أعمل ، تتم مشاركة الطابعات كثيرًا ، المشكلة في الأكواب ، وأحيانًا تتعطل ولا يمكنهم الطباعة حيث يمكنني منحهم الإذن بإعادة تشغيله (لأننا نعمل في معظم الأوقات في مناطق أخرى) دون إعطاء كلمة المرور الجذر لأن الطريقة الوحيدة التي وجدتها هي تغييره بحيث يمكن لمستخدم معين إعادة تشغيله.

أشكر من سبق جزيلا.

تحيات HO2GI!. على سبيل المثال ، دعنا نقول المستخدم Legolas تريد منحه الإذن بإعادة تشغيل خدمة CUPS فقط ، باستخدام الأمر بالطبع سودو، والتي يجب تثبيتها:

[root @ linuxbox ~] # visudo

مواصفات الاسم المستعار Cmnd

Cmnd_Alias RESTARTCUPS = إعادة تشغيل /etc/init.d/cups

مواصفات امتياز المستخدم

الجذر ALL = (ALL: ALL) ALL

legolas ALL = RESTARTCUPS

احفظ التغييرات التي تم إجراؤها على الملف sudoers. تسجيل الدخول كمستخدم ليغولاس:

legolas @ linuxbox: ~ sudo /etc/init.d/squid reload $

[sudo] كلمة مرور legolas:

عذرًا، لا يُسمح للمستخدم بتنفيذ "/etc/init.d/postfix reload" كجذر على Linuxbox.desdelinux.معجب.

legolas @ linuxbox: ~ sudo /etc/init.d/cups إعادة التشغيل

[sudo] كلمة مرور legolas:

[موافق] إعادة تشغيل نظام طباعة يونكس المشترك: cupsd.

سامحني إذا كان الأمر مختلفًا في CentOS ، لأنني كنت أرشدني بما فعلته للتو في Debian Wheezy. ؛-). حيث أنا الآن ، ليس لدي أي CentOS في متناول اليد.

من ناحية أخرى ، إذا كنت ترغب في إضافة مستخدمي النظام الآخرين كمسؤولين CUPS كاملين - يمكنهم تكوينه بشكل خاطئ - فأنت تجعلهم أعضاء في المجموعة لبادمين، والذي يتم إنشاؤه عند تثبيت CUPS.

https://www.cups.org/doc/man-lpadmin.html

http://www.computerhope.com/unix/ulpadmin.htm

شكرا جزيلا ألف فيكو سأحاول ذلك الآن.

HO2GI ، في CentOS / Red - سيكون:

[root @ linuxbox ~] # visudo

خدمات

Cmnd_Alias RESTARTCUPS = / usr / bin / systemctl أكواب إعادة التشغيل ، / usr / bin / systemctl أكواب الحالة

اسمح للجذر بتشغيل أي أوامر في أي مكان

الجذر ALL = (ALL) ALL

Legolas ALL = RESTARTCUPS

حفظ التغييرات

[root @ linuxbox ~] # خروج

Buzz @ sysadmin: ~ $ ssh legolas @ linuxbox

كلمة مرور legolas @ linuxbox:

[legolas @ linuxbox ~] إعادة تشغيل sudo systemctl الكؤوس

نحن على ثقة من تلقيك المحاضرة المعتادة من النظام المحلي

مدير. عادة ما يتلخص في هذه الأشياء الثلاثة:

#1) Respect the privacy of others.

#2) Think before you type.

#3) With great power comes great responsibility.

[sudo] كلمة مرور legolas:

[legolas @ linuxbox ~] أكواب حالة systemctl sudo $

● خدمة الكؤوس - خدمة طباعة CUPS

مُحمَّل: تم تحميله (/usr/lib/systemd/system/cups.service ؛ مُمكّن ؛ الإعداد المسبق للمورد: ممكّن)

نشط: نشط (قيد التشغيل) منذ مارس 2017-04-25 22:23:10 EDT ؛ قبل 6 سنوات

PID الرئيسي: 1594 (cupsd)

مجموعة C: /system.slice/cups.service

└─1594 / usr / sbin / cupsd -f

[legolas @ linuxbox ~] sudo systemctl إعادة تشغيل Squid.service

عذرًا ، لا يُسمح لـ legolas للمستخدم بتنفيذ '/ bin / systemctl أعد تشغيل Squid.service' كجذر على linuxbox.

[legolas @ linuxbox ~] $ خروج