Pentmenu: سيناريو باش للاستطلاع وهجمات DOS

من وقت لآخر ، ننتهز الفرصة لاستكشاف أداة مجانية ومفتوحة ومجانية في مجال أمان الكمبيوتر ، وخاصة في عالم القرصنة و pentesting. لهذا السبب ، ننتهز اليوم الفرصة لنقدم لك أداة أخرى مثيرة للاهتمام ومفيدة من هذا النوع تسمى «بنتمينو».

وما هو بنتمينو؟ حسنًا ، باختصار هو ، uن صغير نص Linux المصنوع في Bash Shell التي تم إنشاؤها من قبل المستخدم هجمات الاستطلاع و DOS. وبالطبع كل هذا بطريقة سهلة من خلال أقائمة اختيار رائعة لاستكشاف الشبكة بسرعة وسهولة وبالتالي تنفيذ الهجمات الضرورية بنجاح.

أدوات القرصنة 2023: مثالية للاستخدام على جنو / لينكس

ولكن ، قبل البدء في هذا المنشور الحالي حول أداة القرصنة والمضايقة المثيرة للاهتمام هذه والتي تسمى «بنتمينو»، نوصيك باستكشاف الوظيفة السابقة ذات الصلة:

Pentmenu: أداة القرصنة والتحليل

استكشاف Pentmenu على جنو / لينكس

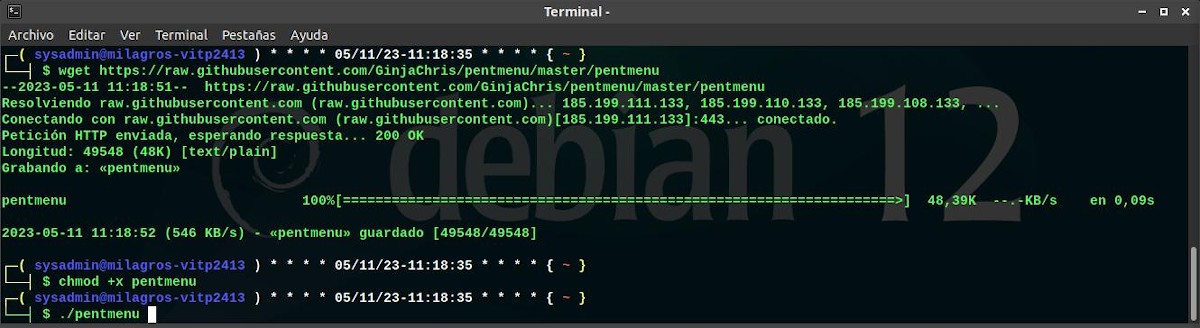

إلى تنزيل واستكشاف والتعرف على أداة Pentmenu كالعادة سوف نستخدم Respin MilagrOS المعتاد الخاص بنا. والإجراء لتنفيذ ذلك هو الذي يظهر على الموقع الرسمي على جيثب. وهي كالتالي:

تفريغ

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuمنح الأذونات

chmod +x pentmenuإعدام

./pentmenu

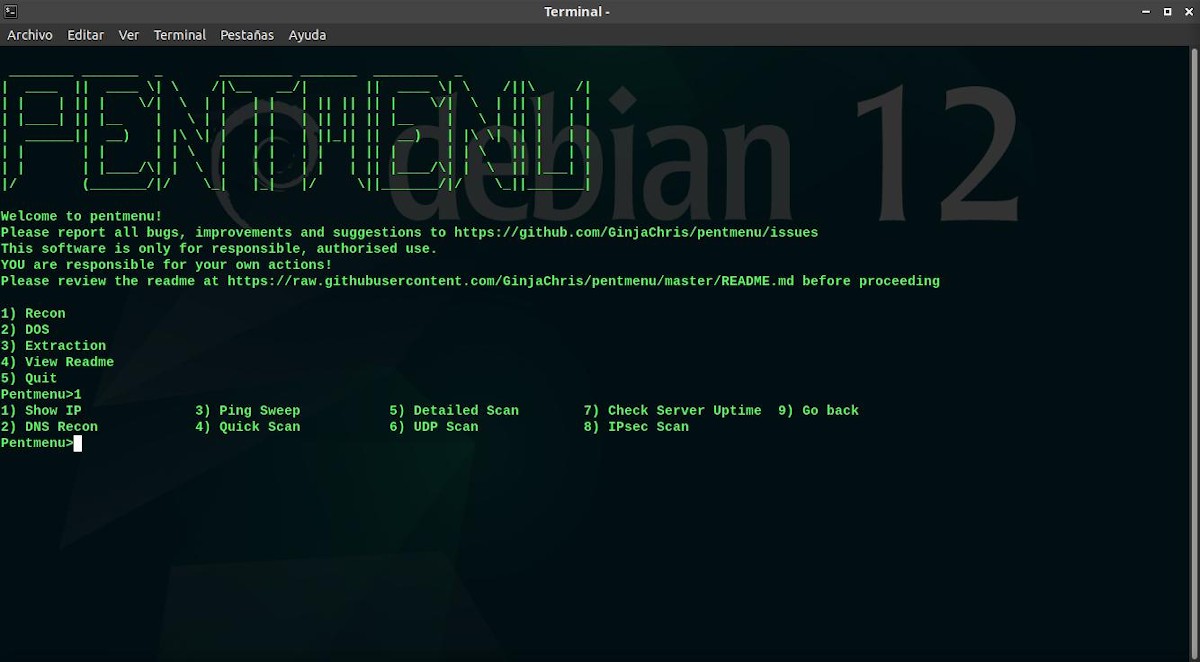

القائمة 1: Recon (وحدات التعرف)

تقدم هذه القائمة أو الوحدة الوظائف التالية:

- إظهار IP: يستخدم هذا الخيار الأمر curl للبحث عن IP الخارجي لجهاز الكمبيوتر الخاص بنا.

- التعرف على DNS: يستهدف هذا الخيار التعرف السلبي ، وبالتالي يقوم ببحث DNS وبحث whois عن الهدف.

- مسح Ping: يستخدم هذا الخيار الأمر nmap لإجراء ارتداد ICMP (ping) مقابل مضيف الوجهة أو الشبكة.

- المسح السريع: يعمل هذا الخيار كماسح منفذ TCP ، باستخدام الأمر nmap للبحث عن المنافذ المفتوحة باستخدام فحص TCP SYN.

- مسح مفصل: يستخدم هذا الخيار الأمر nmap لتحديد المضيفين النشطين وفتح المنافذ ومحاولات تحديد نظام التشغيل وكتابة لافتات والمزيد.

- مسح UDP: يستخدم هذا الخيار الأمر nmap للبحث عن منافذ UDP المفتوحة. وفقا لذلك، يفحص جميع منافذ UDP للمضيف الوجهة.

- تحقق من وقت تشغيل الخادم: يحسب هذا الخيار وقت تشغيل المضيف الهدف عن طريق الاستعلام عن منفذ TCP مفتوح باستخدام hping3. قد تختلف دقة النتائج أو قد لا تعمل من آلة إلى أخرى.

- مسح IPsec: يهدف هذا الخيار إلى محاولة تحديد وجود خادم IPsec VPN باستخدام ike-scan والعديد من مقترحات المرحلة الأولى.

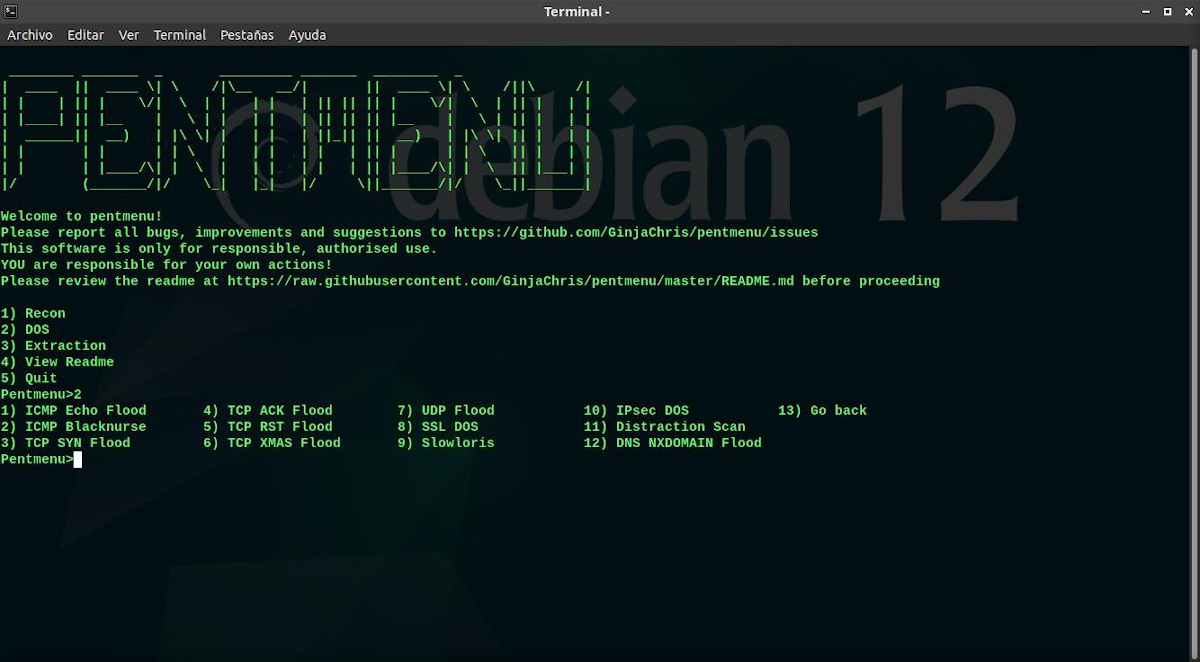

القائمة 2: DOS (وحدات هجوم DOS)

- ICMP صدى الفيضانات: يستخدم هذا الخيار تطبيق hping3 CLI لإطلاق تدفق صدى ICMP تقليدي ضد مضيف هدف.

- فيضان ICMP Blacknurse: يستخدم هذا الخيار تطبيق hping3 CLI لبدء فيضان ICMP Blacknurse التقليدي ضد مضيف هدف.

- فيضان TCP SYN: هذا الخيار يرسل طوفانًا من حزم TCP SYN باستخدام hping3. لكن نعمإذا لم يعثر على hping3 ، فحاول استخدام الأداة المساعدة nmap-nping بدلاً من ذلك.

- TCP ACK الفيضانات: هذا الخيار يقدم نفس الخيارات مثل SYN Flood ، ولكنه يحدد علامة TCP ACK (إقرار) بدلاً من ذلك.

- طوفان TCP RST: هذا الخيار يقدم نفس الخيارات مثل SYN Flood ، لكنه يعين علامة TCP RST (إعادة تعيين) بدلاً من ذلك.

- فيضان TCP XMAS: هذا الخيار يقدم نفس الخيارات مثل SYN Flood و ACK Flood ، لكنه يرسل حزمًا بها جميع أعلام TCP (CWR ، ECN ، URG ، ACK ، PSH ، RST ، SYN ، FIN).

- الفيضانات UDP: هذا الخيار يقدم نفس الخيارات مثل SYN Flood، ولكن بدلاً من ذلك يرسل حزم UDP إلى المضيف المحدد: المنفذ.

- SSL اثنان: يستخدم هذا الخيار OpenSSL لمحاولة هجوم DOS ضد مضيف الوجهة: المنفذ. يقوم بذلك عن طريق فتح العديد من الاتصالات وجعل الخادم يقوم بحسابات مصافحة باهظة الثمن.

- Slowloris: يستخدم هذا الخيار برنامج netcat لإرسال رؤوس HTTP ببطء إلى المضيف الوجهة: منفذ بقصد حرمانه من الموارد.

- إيبسيك دوس: يستخدم هذا الخيار برنامج ike-scan لمحاولة إغراق عنوان IP المحدد بالوضع الرئيسي وحزم المرحلة الأولى من الوضع العدواني من عناوين IP للمصدر العشوائي.

- الهاء: هذا الخيار لا يؤدي في الواقع إلى هجوم DOS ، ولكنه ببساطة يطلق عمليات مسح TCP SYN متعددة ، باستخدام hping3 ، من عنوان IP مخادع من اختيارنا.

القائمة 3: الاستخراج

- إرسال ملف: تستخدم هذه الوحدة برنامج netcat لإرسال البيانات باستخدام TCP أو UDP. وهو عادة مفيد للغاية لاستخراج البيانات من المضيفين المستهدفين.

- خلق المستمع: تستخدم هذه الوحدة netcat لفتح مستمع على منفذ TCP أو UDP قابل للتكوين. والتي عادة ما تكون مفيدة للغاية لاختبار اتصال سجل النظام ، أو تلقي الملفات ، أو فحص الفحص النشط على الشبكة.

وأخيرا، القائمة 4 (عرض الملف التمهيدي) يسمح لنا برؤية كل ما هو موصوف أعلاه محليًا وبمزيد من التفصيل ، والذي بدوره هو ما هو موجود على GitHub. والقائمة 5 (Quit) ، هي أساسًا للخروج وإغلاق البرنامج.

ملخص

وخلاصة القول، «بنتمينو» هو واحد من العديد أدوات القرصنة و pentesting، مجاني ، مفتوح ومجاني ، متاح للتعلم وممارسة الأنشطة في مجال أمان الكمبيوتر. ومع ذلك ، وكما هو الحال مع العديد من الأشياء الأخرى التي تناولناها هنا أم لا ، يجب استخدام هذه الأداة مع الأخذ في الاعتبار الاستخدام المسؤول والمصرح به لما سيتم تطبيقه عليه ، وبالتالي ، فإن كل ما يتم إجراؤه بها يكون وفقًا لتقديرك. للمستخدم. وفي حالة قيام شخص ما بتجربتها أو تجربتها من قبل ، ندعوك لإخبارنا بتجربتك معها ، عبر التعليقات.

أخيرًا ، تذكر زرنا «صفحة البداية» وانضم إلى قناتنا الرسمية في تیلیجرام لاستكشاف المزيد من الأخبار والأدلة والبرامج التعليمية. وأيضا ، هذا مجموعة للتحدث ومعرفة المزيد عن أي موضوع يتعلق بتكنولوجيا المعلومات يتم تناوله هنا.