تعلم SSH: ممارسات جيدة يجب القيام بها في خادم SSH

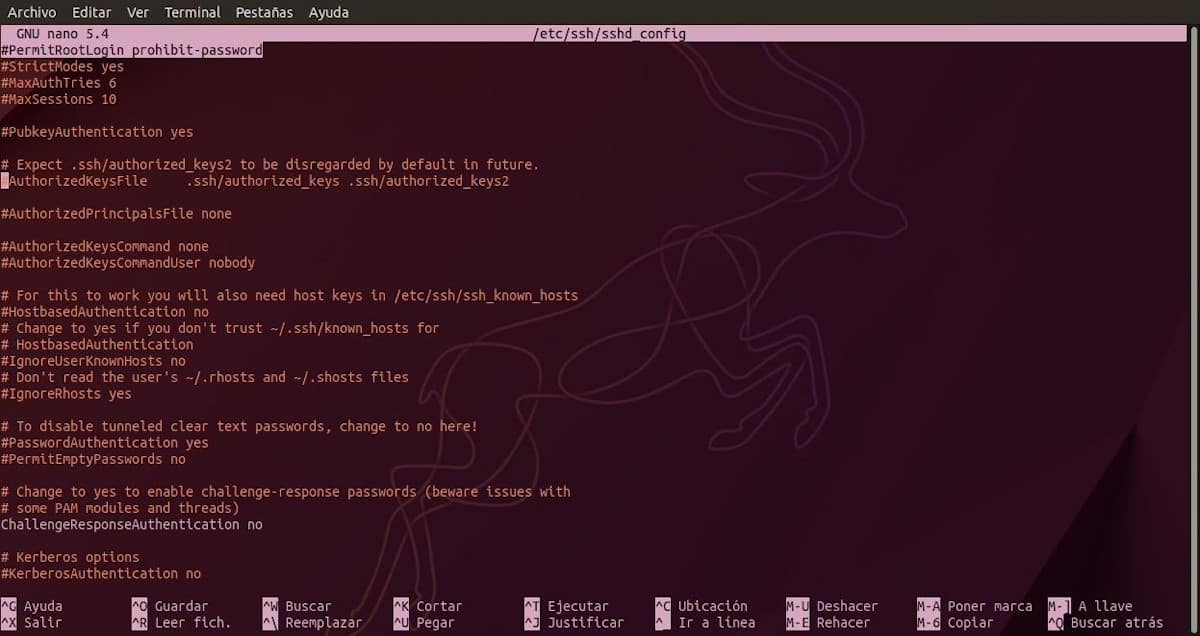

في هذا الوقت الحاضر ، السادسة والأخيرة ، من سلسلة منشوراتنا في تعلم SSH سنتناول بطريقة عملية تكوين واستخدام الخيارات المحددة في ملف تكوين OpenSSH التي يتم التعامل معها على جانب خادم ssh، هذا هو الملف "تكوين SSHD" (sshd_config). الذي تناولناه في الدفعة السابقة.

بهذه الطريقة يمكننا أن نعرف بشكل موجز وبسيط ومباشر ، بعض من أفضل الممارسات الجيدة (التوصيات والنصائح) متى قم بإعداد خادم SSHسواء في المنزل أو في المكتب.

تعلم SSH: خيارات ومعلمات ملف تكوين SSHD

وقبل البدء في موضوع اليوم ، عن الأفضل "الممارسات الجيدة للتطبيق في تكوينات خادم SSH"، سنترك بعض الروابط للمنشورات ذات الصلة ، لقراءتها لاحقًا:

الممارسات الجيدة في خادم SSH

ما هي الممارسات الجيدة التي تنطبق عند تكوين خادم SSH؟

بعد ذلك ، وبناءً على الخيارات والمعلمات دel ملف تكوين SSHD (sshd_config), شوهدت سابقًا في المنشور السابق ، ستكون هذه بعضًا من أفضل الممارسات الجيدة لأداء فيما يتعلق بتكوين الملف المذكور ، إلى تأمين أفضل ما لدينا الاتصالات البعيدة ، الواردة والصادرة، على خادم SSH محدد:

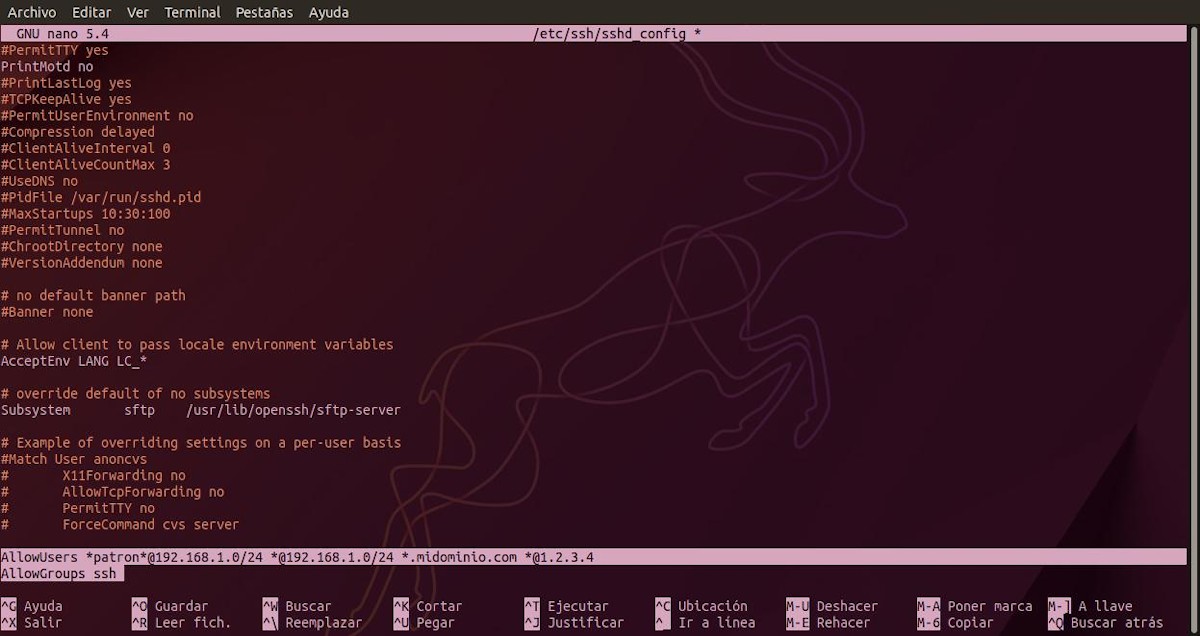

حدد المستخدمين الذين يمكنهم تسجيل الدخول عبر SSH باستخدام الخيار السماح للمستخدمين

نظرًا لأن هذا الخيار أو المعامل لا يتم تضمينه افتراضيًا في الملف المذكور ، يمكن إدراجه في نهايته. الاستفادة من أ قائمة أنماط اسم المستخدممفصولة بمسافات. لذلك ، إذا تم تحديد ذلك ، تسجيل الدخول، عندئذٍ لن يُسمح إلا لنفس اسم المستخدم واسم المضيف المطابقات التي تتطابق مع أحد الأنماط التي تمت تهيئتها.

على سبيل المثال ، كما هو موضح أدناه:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

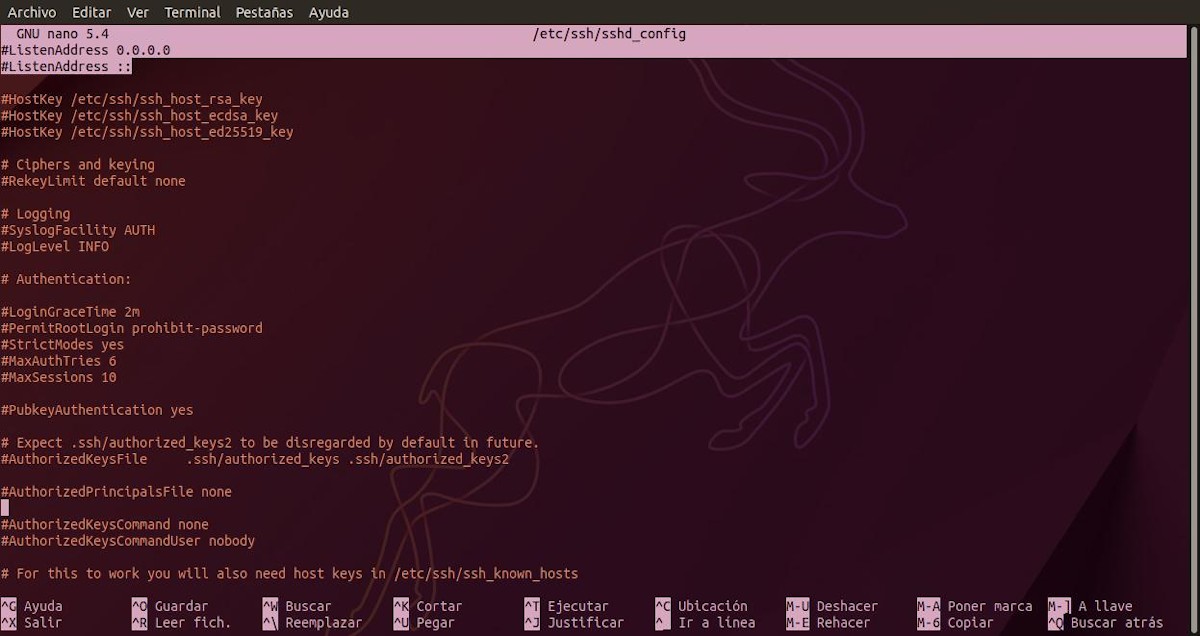

أخبر SSH عن واجهة الشبكة المحلية للاستماع إليها باستخدام خيار ListenAddress

للقيام بذلك ، يجب عليك تمكين (uncomment) ملف خيار الاستماعالذي يأتي منالبريد الافتراضي مع قيمة "0.0.0.0"، لكنها تعمل في الواقع وضع ALL، أي الاستماع إلى جميع واجهات الشبكة المتاحة. لذلك ، يجب عندئذٍ تحديد القيمة المذكورة بطريقة يتم فيها تحديد أي منها أو عناوين IP المحلية سيتم استخدامها بواسطة برنامج sshd للاستماع إلى طلبات الاتصال.

على سبيل المثال ، كما هو موضح أدناه:

ListenAddress 129.168.2.1 192.168.1.*

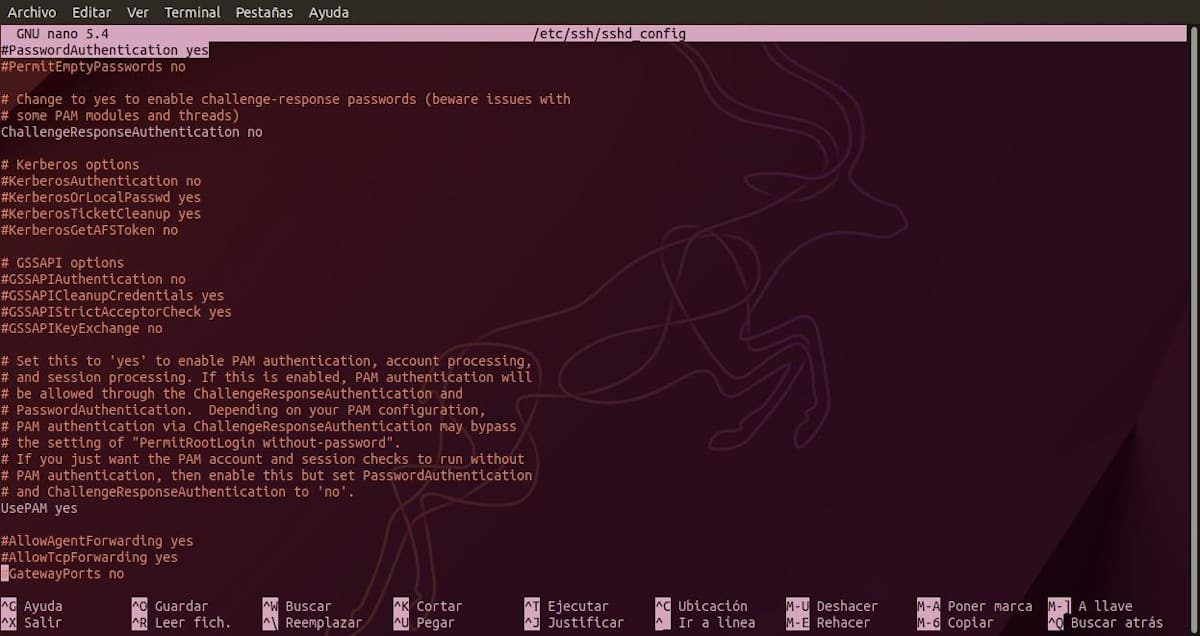

اضبط تسجيل الدخول عبر SSH عبر المفاتيح باستخدام الخيار المصادقة على كلمة المرور

للقيام بذلك ، يجب عليك تمكين (uncomment) ملف خيار المصادقة على كلمة المرورالذي يأتي منالبريد الافتراضي مع نعم القيمة. وبعد ذلك ، قم بتعيين هذه القيمة على أنها "لا"، من أجل طلب استخدام المفاتيح العامة والخاصة لتحقيق إذن الوصول إلى جهاز معين. تحقيق أن المستخدمين البعيدين فقط هم من يمكنهم الدخول ، من الكمبيوتر أو أجهزة الكمبيوتر ، المصرح لهم مسبقًا. على سبيل المثال ، كما هو موضح أدناه:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

تعطيل تسجيل الدخول إلى الجذر عبر SSH مع الخيار PermitRootLogin

للقيام بذلك ، يجب عليك تمكين (uncomment) ملف خيار PermitRootLoginالذي يأتي منالبريد الافتراضي مع قيمة "حظر كلمة المرور". ومع ذلك ، إذا كنت ترغب في ذلك بالكامل ، لا يُسمح للمستخدم الجذر ببدء جلسة SSH ، والقيمة المناسبة لتعيينها هي "لا". على سبيل المثال ، كما هو موضح أدناه:

PermitRootLogin no

قم بتغيير منفذ SSH الافتراضي باستخدام خيار المنفذ

للقيام بذلك ، يجب عليك تمكين (uncomment) ملف خيار المنفذ، والذي يأتي افتراضيًا مع الامتداد القيمة "22". مع ذلك، من الضروري تغيير المنفذ المذكور إلى أي منفذ آخر متاح ، من أجل تخفيف وتجنب عدد الهجمات ، اليدوية أو القوة الغاشمة ، التي يمكن إجراؤها من خلال هذا الميناء المعروف جيدًا. من المهم التأكد من أن هذا المنفذ الجديد متاح ويمكن استخدامه بواسطة التطبيقات الأخرى التي ستتصل بخادمنا. على سبيل المثال ، كما هو موضح أدناه:

Port 4568

خيارات أخرى مفيدة لضبطها

أخيرا ، ومنذ ذلك الحين برنامج SSH واسع جدًا، وفي الدفعة السابقة تناولنا بالفعل كل خيار من الخيارات بمزيد من التفصيل ، فيما يلي سنعرض فقط بعض الخيارات الإضافية ، مع بعض القيم التي يمكن أن تكون مناسبة في حالات الاستخدام المتعددة والمتنوعة.

وهذه هي الآتي:

- بانر / الخ / القضية

- ClientAliveInterval 300

- ClientAliveCountMax 0

- تسجيل الدخول0

- تسجيل مستوى معلومات

- ماكس أوثتريس 3

- الحد الأقصى للجلسات 0

- ماكس ستارتبس 3

- تصريح كلمة المرور فارغة لا

- PrintMotd نعم

- PrintLastLog نعم

- StrictModes نعم

- سهولة مصادقة

- X11 إعادة توجيه نعم

- X11 عرض الإزاحة 5

مذكرةملاحظة: يرجى ملاحظة أنه بناءً على مستوى الخبرة والخبرة الخاصة بـ مسؤولو النظام ومتطلبات الأمان لكل منصة تقنية ، يمكن للعديد من هذه الخيارات أن تختلف بشكل صحيح ومنطقي تمامًا بطرق مختلفة جدًا. بالإضافة إلى ذلك ، يمكن تمكين خيارات أخرى أكثر تقدمًا أو تعقيدًا ، لأنها مفيدة أو ضرورية في بيئات التشغيل المختلفة.

الممارسات الجيدة الأخرى

من بين أمور أخرى الممارسات الجيدة للتنفيذ في خادم SSH يمكننا ذكر ما يلي:

- قم بإعداد إشعار تحذير بالبريد الإلكتروني لجميع اتصالات SSH أو اتصالات محددة.

- حماية وصول SSH إلى خوادمنا ضد هجمات القوة الغاشمة باستخدام أداة Fail2ban.

- تحقق بشكل دوري باستخدام أداة Nmap على خوادم SSH وغيرها ، بحثًا عن منافذ مفتوحة محتملة غير مصرح بها أو مطلوبة.

- تعزيز أمن منصة تكنولوجيا المعلومات عن طريق تثبيت IDS (نظام كشف التسلل) و IPS (نظام منع التطفل).

ملخص

باختصار ، مع هذه الدفعة الأخيرة على "تعلم SSH" انتهينا من المحتوى التوضيحي لكل ما يتعلق بـ بينسه. بالتأكيد ، في وقت قصير ، سنشارك القليل من المعرفة الأساسية حول بروتوكول SSH، وفيما يتعلق بك استخدام بواسطة وحدة التحكم من خلال برمجة شل. لذلك نأمل أن تكون كذلك "الممارسات الجيدة في خادم SSH"، أضافوا الكثير من القيمة ، على المستويين الشخصي والمهني ، عند استخدام جنو / لينكس.

إذا أعجبك هذا المنشور ، فتأكد من التعليق عليه ومشاركته مع الآخرين. وتذكر ، قم بزيارة «صفحة البداية» لاستكشاف المزيد من الأخبار ، وكذلك الانضمام إلى قناتنا الرسمية برقية من DesdeLinux، غرب مجموعة لمزيد من المعلومات حول موضوع اليوم.

إنني أتطلع إلى الجزء الثاني من هذه المقالة حيث يمكنك التوسع أكثر في النقطة الأخيرة:

تعزيز أمن منصة تكنولوجيا المعلومات عن طريق تثبيت IDS (نظام كشف التسلل) و IPS (نظام منع التطفل).

شكرا لك!

تحياتي ، Lhoqvso. سأنتظر تحقيقه. شكرا لزيارتنا وقراءة المحتوى الخاص بنا والتعليق.