باحثون في جامعة أمستردام الحرة معروفة وجدت مؤخرا واحدة ثغرة أمنية جديدة تمثل نسخة موسعة من الثغرة الأمنية Spectre-v2 على معالجات Intel و ARM.

هذا الضعف الجديد الذي عمدوا باسم BHI (حقن تاريخ الفرع ، CVE-2022-0001) ، بهب (المخزن المؤقت لتاريخ الفرع ، CVE-2022-0002) وسبكتر- BHB (CVE-2022-23960) ، بالسماح بالتحايل على آليات الحماية eIBRS و CSV2 المضافة إلى المعالجات.

يتم وصف الثغرة الأمنية في مظاهر مختلفة لنفس المشكلة ، حيث أن BHI عبارة عن هجوم يؤثر على مستويات امتياز مختلفة ، على سبيل المثال ، عملية المستخدم والنواة ، بينما BHB هو هجوم على نفس مستوى الامتياز ، على سبيل المثال ، eBPF JIT و النواة.

حول الضعف

مفاهيميًا ، BHI هي نسخة ممتدة من هجوم Specter-v2، حيث يتم تجاوز الحماية الإضافية (Intel eIBRS و Arm CSV2) وتنسيق تسرب البيانات ، واستبدال القيم في المخزن المؤقت بتاريخ فرع عالمي (مخزن محفوظات الفرع) ، والذي يتم استخدامه في وحدة المعالجة المركزية لتحسين دقة التنبؤ بالفرع من خلال مراعاة تاريخ التحولات الماضية.

في سياق هجوم من خلال التلاعب بتاريخ التحولات ، يتم إنشاء الشروط للتنبؤ غير الصحيح بالانتقال والتنفيذ التأملي من التعليمات اللازمة التي تودع نتيجتها في المخبأ.

باستثناء استخدام المخزن المؤقت لمحفوظات الإصدار بدلاً من المخزن المؤقت لهدف الإصدار ، فإن الهجوم الجديد مماثل لـ Specter-v2. تتمثل مهمة المهاجم في خلق مثل هذه الظروف بحيث يكون العنوان ، عند إجراء عملية المضاربة ، يتم أخذها من منطقة البيانات التي يتم تحديدها.

بعد إجراء قفزة تخمينية غير مباشرة ، يظل عنوان الانتقال المقروء من الذاكرة في ذاكرة التخزين المؤقت ، وبعد ذلك يمكن استخدام إحدى طرق تحديد محتويات ذاكرة التخزين المؤقت لاستردادها بناءً على تحليل التغيير في وقت الوصول إلى ذاكرة التخزين المؤقت وغير المخزنة مؤقتًا بيانات.

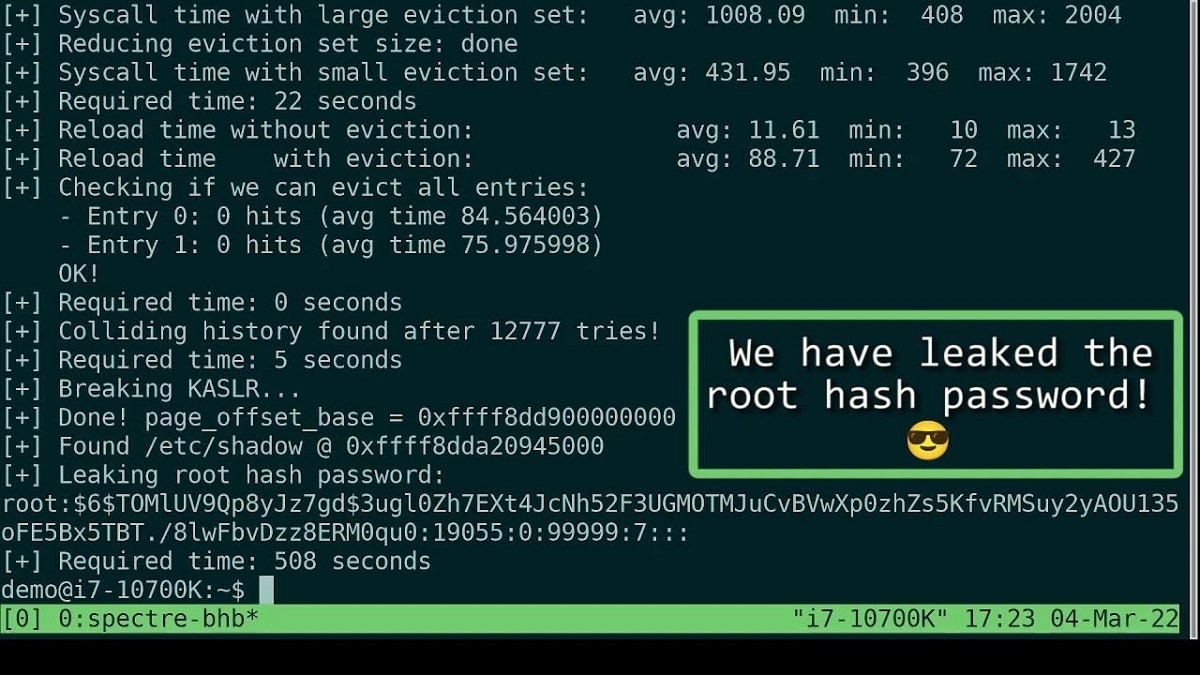

أظهر الباحثون استغلالًا وظيفيًا يتيح مساحة للمستخدم لاستخراج البيانات التعسفية من ذاكرة النواة.

على سبيل المثال ، يوضح كيف ، باستخدام الاستغلال المُعد ، أنه من الممكن استخراج سلسلة من المخازن المؤقتة للنواة مع تجزئة كلمة مرور المستخدم الجذر ، والتي يتم تحميلها من الملف / etc / shadow.

يوضح الاستغلال القدرة على استغلال الثغرة الأمنية ضمن مستوى امتياز واحد (هجوم kernel-to-kernel) باستخدام برنامج eBPF محمل بواسطة المستخدم. لا يتم أيضًا استبعاد إمكانية استخدام أدوات Spectre الموجودة في كود kernel ، وهي نصوص تؤدي إلى تنفيذ مضارب للتعليمات.

عالي التأثر يظهر في معظم معالجات Intel الحالية ، باستثناء عائلة معالجات Atom وفي العديد من معالجات ARM.

وفقًا للبحث ، لا تظهر الثغرة الأمنية نفسها على معالجات AMD. لحل المشكلة ، تم اقتراح عدة طرق. برنامج لمنع الثغرة الأمنية ، والذي يمكن استخدامه قبل ظهور حماية الأجهزة في نماذج وحدة المعالجة المركزية المستقبلية.

لمنع الهجمات من خلال النظام الفرعي eBPF ، sيوصى بتعطيل القدرة افتراضيًا على تحميل برامج eBPF بواسطة المستخدمين غير المتميزين عن طريق كتابة 1 في الملف “/ proc / sys / kernel / univileged_bpf_disabled” أو عن طريق تشغيل الأمر “sysctl -w kernel .unprivileged_bpf_disabled = 1”.

لمنع الهجمات من خلال الأدوات الذكية ، يوصى باستخدام تعليمات LFENCE في أقسام التعليمات البرمجية التي من المحتمل أن تؤدي إلى تنفيذ تخميني. من الجدير بالذكر أن التكوين الافتراضي لمعظم توزيعات Linux يحتوي بالفعل على إجراءات الحماية الضرورية الكافية لمنع هجوم eBPF الذي أظهره الباحثون.

تنطبق أيضًا توصيات Intel لتعطيل الوصول غير المتميز إلى eBPF افتراضيًا بدءًا من Linux kernel 5.16 وسيتم نقلها إلى الفروع السابقة.

أخيرًا ، إذا كنت مهتمًا بأن تكون قادرًا على معرفة المزيد عنها ، فيمكنك الرجوع إلى التفاصيل في الرابط التالي.