আমি কিছু সময় আগে ব্যাখ্যা 22 এর চেয়ে আলাদা কোনও বন্দরে কীভাবে এসএসএইচ পরিষেবাটি কনফিগার করতে হয়, যা ডিফল্ট বন্দর। এর উদ্দেশ্য হ'ল সমস্ত বট, এসএসএইচে ক্র্যাকিং আক্রমণগুলি ডিফল্টরূপে পোর্ট 22 এ হয় (যা আমি পুনরায় বলি, এটি ডিফল্ট), সুতরাং বন্দর পরিবর্তন করে আমরা আরও সুরক্ষা পাব।

তবে আমি কী করতে পারি যদি আমি অন্য একটি বন্দর দিয়ে এসএসএইচ কনফিগার করতে চাই তবে এসএসএইচকেও বন্দরে রাখি 22? অন্য কথায়, একাধিক বন্দরে সার্ভারের এসএসএইচ থাকার প্রয়োজনীয়তা রয়েছে, উদাহরণস্বরূপ 22 এবং 9122 এ বলুন

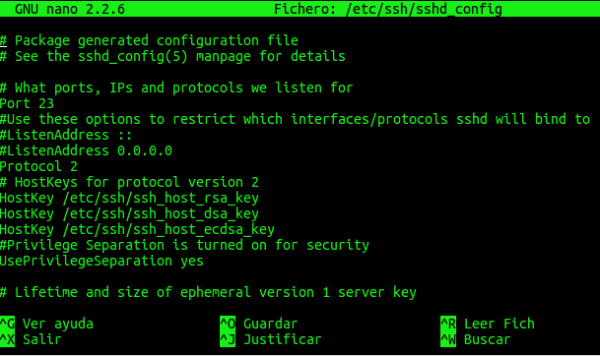

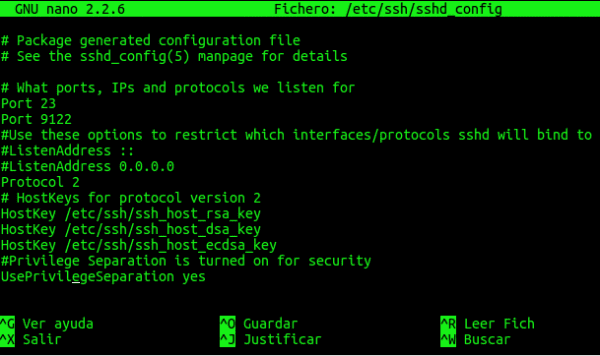

এটির জন্য আমরা এসএসএইচ ডেমনটির কনফিগারেশন ফাইলটি পরিবর্তন করেছি:

nano /etc/ssh/sshd_config

সেখানে আমরা এরকম কিছু দেখতে পাব:

আপনি দেখতে পাবেন যে 5 নং লাইনে কিছু আছে যা বলেছে: "পোর্ট 22", ভাল, আমাদের কেবল নীচে সেই লাইনটি নকল করতে হবে এবং পোর্ট নম্বরটি পরিবর্তন করতে হবে। এটি হল, আমাদের এসএসএইচ পরিষেবাটি 9122 এর জন্যও কাজ করার জন্য আমাদের এটি অবশ্যই এটি ছেড়ে দিতে হবে:

তারপরে আমাদের অবশ্যই পরিষেবাটি পুনরায় চালু করতে হবে:

service ssh restart

যদি তারা আর্ক ব্যবহার করে তবে তা হবে:

systemctl restart sshd

আপনি 22 টির চেয়ে অন্য কোনও বন্দরের মাধ্যমে সংযোগ স্থাপন করতে চাইলে আপনাকে অবশ্যই সংযোগ লাইনে -p $ PORT যুক্ত করতে হবে, এরকম কিছু:

ssh usuario@servidor -p 9122

যাইহোক, আমি আপনাকে আগে থেকে sshd_config ফাইলটি পরীক্ষা করার পরামর্শ দিচ্ছি, কিছু খুব আকর্ষণীয় বিকল্প রয়েছে 😉

শুভেচ্ছা

Ssh এর ডিফল্ট পোর্ট পরিবর্তন করার জন্য ভাল টিপস ... পোর্ট 22 এ আক্রমণ রোধ করতে।

আমি মনে করি যে কেবল একটি বন্দর ছেড়ে দেওয়া উচিত ... এবং এটি 22 টির চেয়ে আলাদা হওয়া উচিত যাতে আক্রমণগুলির কোনও প্রভাব না পড়ে।

শুভেচ্ছা

পড়ার জন্য ধন্যবাদ 🙂

আমার সর্বশেষ অনুসন্ধানগুলি হল:

PermitRootLogin নং

y

ব্যবহারকারীদের জন জ্যাক চেস্টারকে অনুমতি দিন ... ইত্যাদি

এটির সাহায্যে আমি ক্র্যাকিংয়ের যথেষ্ট সম্ভাবনা সীমাবদ্ধ করি, যদি আপনি একটি ভাল iptables যোগ করেন ... তবে আমরা ভাল।

আসলে, আমি PortKnocking use ব্যবহার করতে পছন্দ করি 😀

সর্বদা হিসাবে কেজেডিজি ^ গারা, এসএসএইচে আপনার নিবন্ধগুলি দুর্দান্ত। আপনার গাইডের সাথে আমরা টার্মিনালের ভয় হারাচ্ছি

ধন্যবাদ

ওওইউওওহোহ !!!!

খুব ভাল নিবন্ধ, বন্য !!!

বন্দরের নম্বর পরিবর্তন করা ছাড়াও আক্রমণকারীর বিকল্পগুলিকে আরও সীমাবদ্ধ করতে ইউএসএল দিয়ে লগইনটি অক্ষম করার পরামর্শ দেওয়া হয়: পাস

পাসওয়ার্ডঅথেন্টিকেশন নং

এবং ব্যক্তিগত / পাবলিক কী প্রমাণীকরণ ব্যবহার করুন।

ভাল পোস্ট।

Salu2