আগের পোস্টে আমরা জানি যে চিপস ব্রডকম আক্রমণে ঝুঁকিপূর্ণ ছিলগুলি এবং এখন সংস্থা থেকে গবেষকরা এনসিসি গ্রুপ দুর্বলতার বিবরণ প্রকাশ করেছে (জন্য CVE-2018-11976 ) কোয়ালকম চিপস এ, Que আপনাকে ব্যক্তিগত এনক্রিপশন কীগুলির সামগ্রী নির্ধারণ করতে দেয় এআরজেড ট্রাস্টজোন প্রযুক্তির ভিত্তিতে বিচ্ছিন্ন কোয়ালকম কিউএসইই (কোয়ালকম সিকিউর এক্সিকিউশন এনভায়রনমেন্ট) ছিটমহলে অবস্থিত।

বেশিরভাগ স্ন্যাপড্রাগন এসসিতে সমস্যাটি নিজেকে প্রকাশ করে, অ্যান্ড্রয়েড-ভিত্তিক স্মার্টফোনে। সমস্যার সমাধানগুলি ইতিমধ্যে এপ্রিল অ্যান্ড্রয়েড আপডেট এবং কোয়ালকম চিপগুলির জন্য নতুন ফার্মওয়্যার সংস্করণগুলিতে অন্তর্ভুক্ত রয়েছে।

কোয়ালকম একটি সমাধান প্রস্তুত করতে এক বছর সময় নিয়েছে: প্রাথমিকভাবে, দুর্বলতা সম্পর্কে তথ্য মার্চ 19, 2018 এ কোয়ালকমে প্রেরণ করা হয়েছিল।

এআরএম ট্রাস্টজোন প্রযুক্তি আপনাকে সুরক্ষিত হার্ডওয়্যার বিচ্ছিন্ন পরিবেশ তৈরি করতে সক্ষম করে যা মূল সিস্টেম থেকে সম্পূর্ণ পৃথক এবং পৃথক বিশেষায়িত অপারেটিং সিস্টেম ব্যবহার করে একটি পৃথক ভার্চুয়াল প্রসেসরের উপর চালিত হয়।

ট্রাস্টজোনটির মূল উদ্দেশ্য হ'ল এনক্রিপশন কী হ্যান্ডলারগুলির বিচ্ছিন্ন কার্যকরকরণ, বায়োমেট্রিক প্রমাণীকরণ, বিলিং ডেটা এবং অন্যান্য গোপনীয় তথ্য সরবরাহ করা।

মূল অপারেটিং সিস্টেমের সাথে মিথস্ক্রিয়া প্রেরণ ইন্টারফেসের মাধ্যমে অপ্রত্যক্ষভাবে ঘটে।

ব্যক্তিগত এনক্রিপশন কীগুলি একটি হার্ডওয়্যার বিচ্ছিন্ন কীস্টোরের মধ্যে স্থাপন করা হয় যা সঠিকভাবে প্রয়োগ করা হলে অন্তর্নিহিত সিস্টেমের সাথে আপস করা থাকলে তাদের ফাঁস হতে বাধা দেয়।

সমস্যা সম্পর্কে

দুর্বলতা বাস্তবায়নে ব্যর্থতার সাথে জড়িত উপবৃত্তাকার বক্ররেখা প্রক্রিয়াজাতকরণের জন্য অ্যালগরিদম যা ডেটা প্রক্রিয়াকরণ সম্পর্কে তথ্য ফাঁস হয়েছিল।

গবেষকরা বিকাশ করেছেন একটি তৃতীয় পক্ষের আক্রমণ কৌশল যা অনুমতি দেয়, পরোক্ষ ফাঁস উপর ভিত্তি করে, আরব্যক্তিগত কীগুলির সামগ্রী পুনরুদ্ধার করুনএকটি হার্ডওয়্যার-বিচ্ছিন্ন অ্যান্ড্রয়েড কীস্টোরে অবস্থিত।

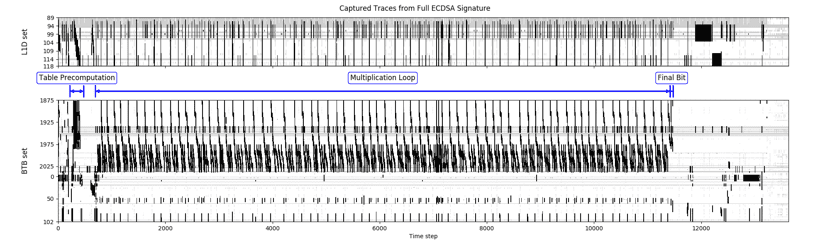

পূর্বাভাস ব্লক স্থানান্তরগুলির ক্রিয়াকলাপের একটি বিশ্লেষণ এবং মেমরিতে ডেটাতে অ্যাক্সেসের সময় পরিবর্তনের ভিত্তিতে ফাঁসগুলি নির্ধারিত হয়।

পরীক্ষার সময়, গবেষকরা একটি বিচ্ছিন্ন কীস্টোর থেকে 224-বিট এবং 256-বিট ইসিডিএসএ কীগুলি পুনরুদ্ধার সাফল্যের সাথে দেখিয়েছেন নেক্সাস 5 এক্স স্মার্টফোনে ব্যবহৃত হার্ডওয়্যারটিতে।

কীটি পুনরুদ্ধার করতে, এটি তৈরি করতে প্রায় 12 ডিজিটাল স্বাক্ষর লেগেছিল, যা সম্পূর্ণ হতে 14 ঘন্টারও বেশি সময় লেগেছিল। আক্রমণ চালানোর জন্য ক্যাশেগ্র্যাব টুলকিট ব্যবহার করা হয়েছিল।

সমস্যার প্রধান কারণ হ'ল ট্রাস্টজোন এবং হোস্ট সিস্টেমে কম্পিউটিংয়ের জন্য সাধারণ ক্যাশে এবং হার্ডওয়্যার উপাদানগুলি ভাগ করে নেওয়া: বিচ্ছিন্নতা যৌক্তিক পৃথকীকরণের স্তরে করা হয়, তবে সাধারণ কম্পিউটিং ব্লকগুলি ব্যবহার করে এবং গণনার চিহ্নগুলি এবং জাম্প সম্পর্কিত তথ্য স্থাপন করে by প্রসেসরের সাধারণ ক্যাশে ঠিকানাগুলি।

ক্যাশেড তথ্যে অ্যাক্সেসের সময় পরিবর্তনের প্রাক্কলনের ভিত্তিতে প্রাইম + প্রোব পদ্ধতিটি ব্যবহার করে আপনি ডেটা স্ট্রিমগুলির যথেষ্ট উচ্চ নির্ভুলতা এবং সম্পর্কিত কোডের প্রয়োগের লক্ষণগুলির সাহায্যে ক্যাশে কিছু নির্দিষ্ট নিদর্শনগুলির উপলব্ধতা পরীক্ষা করতে পারেন related ট্রাস্ট জোনে ডিজিটাল স্বাক্ষরের গণনা।

কোয়ালকম চিপসের ইসিডিএসএ কীগুলির সাথে বেশিরভাগ ডিজিটাল সিগনেচার জেনারেশনের সময় প্রতিটি স্বাক্ষরের জন্য অপরিবর্তিত প্রারম্ভিককরণ ভেক্টর (ননস) ব্যবহার করে একটি লুপে গুণনের কাজ করতে ব্যয় করা হয়।

Si একজন আক্রমণকারী এই ভেক্টর সম্পর্কে তথ্য সহ কমপক্ষে কয়েকটি বিট পুনরুদ্ধার করতে পারে, পুরো ব্যক্তিগত কীটির ক্রমিক পুনরুদ্ধারে আক্রমণ চালানো সম্ভব।

কোয়ালকমের ক্ষেত্রে, এই তথ্য ফাঁসের দুটি পয়েন্ট প্রকাশিত হয়েছে গুণ গুণিতক অ্যালগরিদম: যখন টেবিলের অনুসন্ধানগুলি করছিল এবং "ননস" ভেক্টরের সর্বশেষ বিটের মানের ভিত্তিতে শর্তসাপেক্ষ তথ্য নিষ্কাশন কোডে raction

যদিও কোয়ালকম কোডে তৃতীয় পক্ষের চ্যানেলগুলিতে তথ্য ফাঁসের বিরুদ্ধে লড়াই করার ব্যবস্থা রয়েছে, তবে আক্রমণ করা পদ্ধতিটি আপনাকে এই ব্যবস্থাগুলি বাইপাস করতে এবং "ননস" মানের কিছু বিট সংজ্ঞায়িত করতে দেয়, যা 256 ইসিডিএসএ কী বিটগুলি পুনরুদ্ধার করার জন্য যথেষ্ট।

এপ্রিল ২৮ এবং আমি এখনও প্যাচগুলির জন্য অপেক্ষা করছি, যে জিএনইউ / লিনাক্সে ঘটে না