সিরিজের সাধারণ সূচক: এসএমইগুলির জন্য কম্পিউটার নেটওয়ার্ক: পরিচিতি

হ্যালো বন্ধু এবং বন্ধুরা!

এই নিবন্ধটি সহ আমরা প্রমাণীকরণের বিষয়টি দিয়ে একটি সংক্ষিপ্তসার অফার করব offer পিএএম। আমরা প্রতিদিন আমাদের লিনাক্স / ইউনিক্স অপারেটিং সিস্টেমের সাথে আমাদের ওয়ার্কস্টেশনটি ব্যবহার করতে অভ্যস্ত এবং কয়েকবার আমরা যখন অধ্যয়ন শুরু করি তখন প্রমাণীকরণ প্রক্রিয়াটি কীভাবে ঘটে তা অধ্যয়ন করতে আমরা থামি। আমরা কি সংরক্ষণাগারগুলির অস্তিত্ব সম্পর্কে জানি? / Etc / passwd, Y / ইত্যাদি / ছায়া যা স্থানীয় ব্যবহারকারীদের প্রমাণীকরণ শংসাপত্রগুলির প্রধান ডাটাবেস গঠন করে। আমরা আশা করি যে এই পোস্টটি পড়ার পরে আপনার কাছে কমপক্ষে- পিএএম কীভাবে কাজ করে সে সম্পর্কে একটি পরিষ্কার ধারণা পাবেন।

প্রমাণীকরণ

প্রমাণীকরণ - ব্যবহারিক উদ্দেশ্যে - কোনও পদ্ধতিতে কোনও সিস্টেমের বিরুদ্ধে ব্যবহারকারী যাচাই করা হয়। প্রমাণীকরণ প্রক্রিয়াটির জন্য পরিচয় এবং শংসাপত্রগুলির একটি সেট - ব্যবহারকারীর নাম এবং পাসওয়ার্ডের উপস্থিতি প্রয়োজন - যা একটি ডাটাবেসে সঞ্চিত তথ্যের সাথে তুলনা করা হয়। উপস্থাপিত শংসাপত্রগুলি যদি সঞ্চিত হিসাবে একই থাকে এবং ব্যবহারকারীর অ্যাকাউন্ট সক্রিয় থাকে তবে ব্যবহারকারীকে লগ ইন করা হবে বলে জানা যায়। খাঁটি সাফল্যের সাথে বা সফলভাবে পাস প্রমাণীকরণ.

ব্যবহারকারীর অনুমোদনের পরে, তথ্যটি প্রেরণ করা হবে অ্যাক্সেস নিয়ন্ত্রণ পরিষেবা ব্যবহারকারী সিস্টেমে কী করতে পারে এবং তাদের কী কী সংস্থান রয়েছে তা নির্ধারণ করতে অনুমোদন তাদের অ্যাক্সেস করতে।

ব্যবহারকারীকে যাচাই করার তথ্য সিস্টেমে স্থানীয় ডাটাবেসে সংরক্ষণ করা যেতে পারে, বা স্থানীয় সিস্টেম দূরবর্তী সিস্টেমে বিদ্যমান ডাটাবেস যেমন এলডিএপি, কার্বেরোস, এনআইএস ডাটাবেস ইত্যাদির উল্লেখ করতে পারে।

বেশিরভাগ ইউএনআইএক্স / লিনাক্স অপারেটিং সিস্টেমে সর্বাধিক সাধারণ ব্যবহারকারীর ডাটাবেসের জন্য ক্লায়েন্ট / সার্ভার প্রমাণীকরণ পরিষেবা কনফিগার করতে প্রয়োজনীয় সরঞ্জাম রয়েছে। এই কয়েকটি সিস্টেমে রেড হ্যাট / সেন্টোস, সুস / ওপেনসুএস এবং অন্যান্য বিতরণগুলির মতো খুব সম্পূর্ণ গ্রাফিকাল সরঞ্জাম রয়েছে।

প্যাম: প্লাগেবল প্রমাণীকরণ মডিউল

The প্রমাণীকরণের জন্য সন্নিবেশ করা মডিউলগুলি আমরা যখন লিনাক্স / ইউএনআইএক্স ভিত্তিক কোনও অপারেটিং সিস্টেমের সাথে আমাদের ডেস্কটপে লগইন করি এবং আমরা যখন স্থানীয় বা দূরবর্তী পরিষেবাগুলিতে সুনির্দিষ্ট স্থানীয় পিএএম মডিউলটি ব্যবহার করি তখন আমরা তাদের প্রতিদিন ব্যবহার করি We .োকানো সেই পরিষেবার বিরুদ্ধে প্রমাণীকরণের জন্য।

পিএএম মডিউলগুলি কীভাবে সন্নিবেশ করা হয় তার একটি ব্যবহারিক ধারণা রাষ্ট্রের অনুক্রমের মাধ্যমে পাওয়া যেতে পারে প্রমাণীকরণের en ডেবিয়ান এবং এর সাথে একটি দল en CentOS সহ আরও একটি যে আমরা পরবর্তী বিকাশ.

ডেবিয়ান

ডকুমেন্টেশন

আমরা যদি প্যাকেজটি ইনস্টল করি libpam- ডক আমাদের ডিরেক্টরিতে খুব ভাল একটি ডকুমেন্টেশন থাকবে / ইউএসআর / শেয়ার / ডক / লিপপ্যাম-ডক / এইচটিএমএল.

রুট @ লিনাক্সবক্স: a # অ্যাপটিটিউড ইনস্টল করুন লিপপ্যাম-ডক রুট @ লিনাক্সবক্স: ~ # এলএস-এল / ইউএসআর / শেয়ার / ডক / লিবপ্যাম-ডক /

ডিরেক্টরিগুলিতে পিএএম-তে আরও ডকুমেন্টেশন রয়েছে:

রুট @ লিনাক্সবক্স: ~ # ls -l / usr / share / doc / | গ্রেপ পাম drwxr-xr-x 2 root root 4096 এপ্রিল 5 21:11 libpam0g drwxr-xr-x 4 রুট রুট 4096 এপ্রিল 7 16:31 লিবপ্যাম-ডক ড্রওএক্সআর-এক্সআর-এক্স 2 রুট রুট 4096 এপ্রিল 5 21:30 লিবিপাম-জিনোম- কীরিং ড্রউক্সআর-এক্সআর-এক্স 3 রুট রুট 4096 এপ্রিল 5 21:11 লিবপাম-মডিউলগুলি DRWXR-xr-x 2 রুট রুট 4096 এপ্রিল 5 21:11 লিবপ্যাম-মডিউলগুলি-বিন ড্রউক্স্র-এক্সআর-এক্স 2 রুট রুট 4096 এপ্রিল 5 21: 11 লিবপ্যাম-রানটাইম ড্রওএক্সআর-এক্সআর-এক্স 2 রুট রুট 4096 এপ্রিল 5 21:26 লিবপ্যাম-সিস্টেমড ড্রওএক্সআর-এক্সআর-এক্স 3 মূল মূল 4096 এপ্রিল 5 21:31 পাইথন-পাম

আমরা বিশ্বাস করি যে ইন্টারনেটে ডকুমেন্টেশনগুলি সন্ধান করার আগে আমাদের ইতিমধ্যে ইনস্টল করা থাকা একটি বা আমরা যে কোনও কিছুর জন্য বিদ্যমান প্রোগ্রামের সংগ্রহস্থল থেকে সরাসরি ইনস্টল করতে পারি এমন একটি এবং আমাদের হার্ড ড্রাইভে তাদের অনুলিপি করার জন্য পর্যালোচনা করা উচিত। এর নমুনা নিম্নলিখিত:

রুট @ লিনাক্সবক্স: ~ # কম / ইউএসআর / শেয়ার / ডক / লিবপ্যাম-জ্নোম-কিরিং / পুনরায় পড়া gnome-keyring এমন একটি প্রোগ্রাম যা ব্যবহারকারীর জন্য পাসওয়ার্ড এবং অন্যান্য গোপনীয়তা রাখে। এটি সেশনে ডেমন হিসাবে চালিত হয়, এসএসএস-এজেন্টের অনুরূপ, এবং অন্যান্য অ্যাপ্লিকেশনগুলি পরিবেশের পরিবর্তনশীল বা ডি-বাসের মাধ্যমে এটি সনাক্ত করে। প্রোগ্রামটি নিজের নিজের পাসওয়ার্ড সহ কয়েকটি কীরিং পরিচালনা করতে পারে এবং একটি সেশন কীরিং রয়েছে যা কখনই ডিস্কে সংরক্ষণ করা হয় না তবে সেশনটি শেষ হয়ে গেলে ভুলে যায়। লাইব্রেরি libgnome-keyring অ্যাপ্লিকেশন দ্বারা জিনোম কেরিং সিস্টেমের সাথে সংহত করতে ব্যবহৃত হয়।

খুব অবাধে অনুবাদ করা অনুবাদ করতে চায়:

- ব্যবহারকারীর জন্য পাসওয়ার্ড এবং অন্যান্য গোপনীয়তা রাখার দায়িত্বে থাকা প্রোগ্রামটি জিনোম-কিরিং। প্রতিটি সেশনে এটি ডেমন হিসাবে চালিত হয়, এসএসএস-এজেন্টের মতো এবং অন্যান্য অ্যাপ্লিকেশনগুলির জন্য যা পরিবেশের পরিবর্তনশীল - পরিবেশ বা ডি-বাসের মাধ্যমে অবস্থিত। প্রোগ্রামটি নিজের নিজের পাসওয়ার্ড সহ বেশ কয়েকটি কীরিং হ্যান্ডেল করতে পারে। একটি কীরিং সেশন রয়েছে যা হার্ড ডিস্কে কখনও সংরক্ষণ করা হয় না এবং সেশনটি শেষ হওয়ার পরে ভুলে যায়। অ্যাপ্লিকেশনগুলি জিনোম কেরিং সিস্টেমের সাথে সংহত করতে libgnome-keyring লাইব্রেরি ব্যবহার করে.

বেস অপারেটিং সিস্টেম সহ ডেবিয়ান

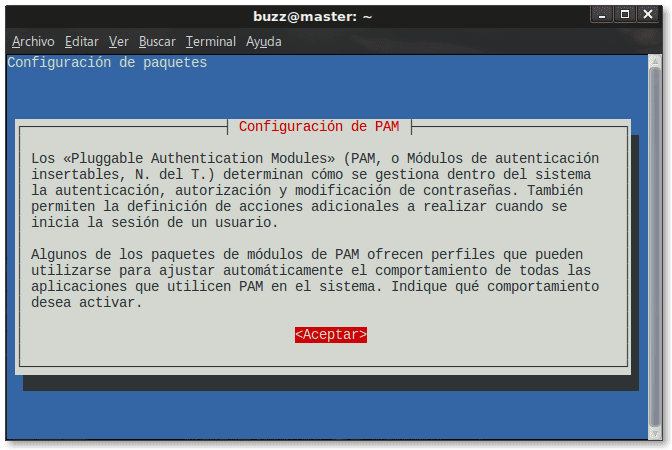

আমরা এমন একটি কম্পিউটার থেকে শুরু করি যেখানে আমরা কেবলমাত্র অপারেটিং সিস্টেম হিসাবে ডেবিয়ান 8 "জেসি" ইনস্টল করেছি এবং এর ইনস্টলেশন প্রক্রিয়া চলাকালীন আমরা কার্যগুলি ইনস্টল করার জন্য অন্য কোনও বিকল্প চিহ্নিত না করে কেবলমাত্র "বেসিক সিস্টেম ইউটিলিটিস" নির্বাচন করি - কাজ বা ওপেনএসএইচ সার্ভারের পূর্বনির্ধারিত প্যাকেজগুলি। যদি প্রথম সেশন শুরু করার পরে আমরা কার্যকর করি:

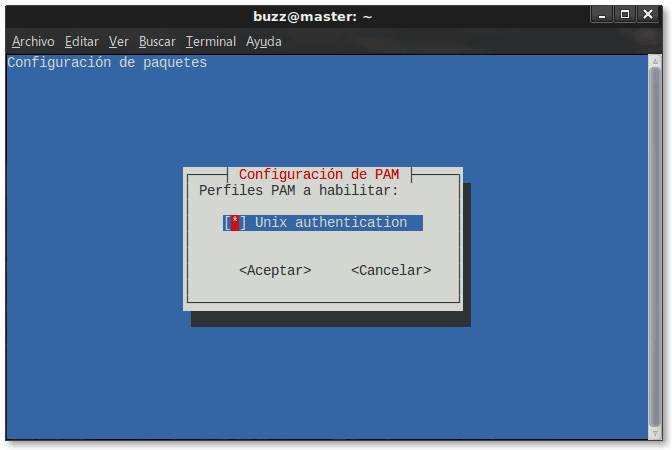

রুট @ মাস্টার: ~ # প্যাম-লেখক-আপডেট

আমরা নিম্নলিখিত ফলাফলগুলি প্রাপ্ত করব:

যা আমাদের দেখায় যে সেই মুহুর্ত অবধি কেবলমাত্র পিএএম মডিউলটি ইউনিক্স প্রমাণীকরণ। ইউটিলিটি প্যাম-অথ-আপডেট পিএএম মডিউল দ্বারা সরবরাহিত পূর্বনির্ধারিত প্রোফাইলগুলি ব্যবহার করার সময় আমাদের কোনও সিস্টেমের জন্য কেন্দ্রীয় প্রমাণীকরণ নীতিটি কনফিগার করতে দেয়। আরও তথ্যের জন্য দেখুন ম্যান প্যাম-অথ-আপডেট.

যেহেতু আমরা এখনও ওপেনএসএইচ সার্ভারটি ইনস্টল করি নি, আমরা ডিরেক্টরিতে এর পিএএম মডিউলটি খুঁজে পাব না /etc/pam.d/, যা এই মুহুর্তে লোড হওয়া পিএএম মডিউল এবং প্রোফাইল ধারণ করবে:

রুট @ মাস্টার: ~ # ls -l /etc/pam.d/ মোট 76-আরআর-আর - r-- 1 টি মূল মূল 235 সেপ্টেম্বর 30 2014 এডিড-আরআর-আর - r-- 1 টি রুট 1208 এপ্রিল 6 22:06 সাধারণ অ্যাকাউন্ট -আরউ-আর - r-- 1 রুট রুট 1221 এপ্রিল 6 22:06 সাধারণ-লেখক-আর-আর - আর - 1 রুট রুট 1440 এপ্রিল 6 22:06 সাধারণ-পাসওয়ার্ড -আর-আর - আর - 1 রুট রুট 1156 এপ্রিল 6 22:06 সাধারণ অধিবেশন -আরআউ-আর - r-- 1 টি মূল রুট 1154 এপ্রিল 6 22:06 সাধারণ-অধিবেশন-নন-ইন্টারেক্টিভ -আর-আর - আর - 1 টি মূল মূল 606 জুন 11 2015 ক্রোন-আর-আর - আর - 1 রুট 384 নভেম্বর 19 2014 chfn -rw-r - r-- 1 টি মূল মূল 92 নভেম্বর 19 2014 chpasswd -rw-r - r-- 1 রুট রুট 581 নভেম্বর 19 2014 chsh -rw-r-- r-- 1 টি রুট 4756 নভেম্বর 19 2014 লগইন -আরড-আর - r-- 1 টি মূল মূল 92 নভেম্বর 19 2014 নতুন ব্যবহারকারীর -আরড-আর - r-- 1 টি মূল রুট 520 জানুয়ারী 6 অন্যান্য -আরড-আর- -আর - 2016 মূল মূল 1 নভেম্বর 92 19 passwd -rw-r - r-- 2014 রুট রুট 1 মার্চ 143 29 রানুসার -আরড-আর - r-- 2015 টি মূল মূল 1 মার্চ 138 29 রানুসার-এল -আর -r - r-- 2015 টি মূল রুট 1 নভেম্বর 2257 19 su -rw-r - r-- 2014 রুট 1 সেপ্টেম্বর 220 2 সিস্টেমড-ব্যবহারকারী

উদাহরণস্বরূপ, পিএএম মডিউলটি ব্যবহার করে /etc/pam.d/chfn সিস্টেম পরিষেবাটি কনফিগার করে ছায়া, যখন মাধ্যমে /etc/pam.d/cron ডিমন কনফিগার করা আছে জন্য cron। আরও কিছুটা জানতে আমরা এই ফাইলগুলির প্রত্যেকটির বিষয়বস্তু পড়তে পারি যা অত্যন্ত শিক্ষণীয়। একটি নমুনা হিসাবে আমরা মডিউলটির কন্টেন্ট নীচে দেই /etc/pam.d/cron:

রুট @ মাস্টার: ~ # কম /etc/pam.d/cron # ক্রোন ডেমনের জন্য পিএএম কনফিগারেশন ফাইল @ সাধারণ-লেখকে অন্তর্ভুক্ত করুন # লগইনউইড প্রক্রিয়া বিশিষ্ট সেশনটি পাম_লগিনিউইড সেট করে # অধিবেশন প্রয়োজন পাম_েনভ.সো # এছাড়াও, সিস্টেমের লোকাল তথ্য সেশনটি পড়ুন pam_env.so envfile = / ইত্যাদি / ডিফল্ট / স্থানীয় @ সাধারণ অ্যাকাউন্ট অন্তর্ভুক্ত করুন @ সাধারণ সেশন-নন-ইন্টারেক্টিভ অন্তর্ভুক্ত করুন # ব্যবহারকারীর সীমা সেট আপ করুন, দয়া করে ক্রোন কার্যগুলির জন্য সীমা নির্ধারণ করুন # মাধ্যমে /etc/security/limits.conf সেশন প্রয়োজনীয় পাম_লিমিট.সো

প্রতিটি ফাইলের মধ্যে বিবৃতি ক্রম গুরুত্বপূর্ণ। সাধারণ কথায়, আমরা কী করছি তা ভালভাবে না জানলে আমরা সেগুলির মধ্যে কোনওটি পরিবর্তনের প্রস্তাব দিই না।

বেস ওএস + ওপেনএসএইচ সহ ডেবিয়ান

রুট @ মাস্টার: ~ # অ্যাপটিটিউড ইনস্টল করুন টাস্ক-এসএসএস-সার্ভার

নিম্নলিখিত নতুন প্যাকেজ ইনস্টল করা হবে: openssh-server {a} openssh-sftp-server {a} Task-ssh-server

আমরা যাচাই করব যে প্যাম মডিউলটি সঠিকভাবে যুক্ত এবং কনফিগার করা হয়েছিল sshd কমান্ড:

রুট @ মাস্টার: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 টি মূল মূল 2133 জুলাই 22 2016 /etc/pam.d/sshd

আমরা যদি সেই প্রোফাইলের বিষয়বস্তু জানতে চাই:

রুট @ মাস্টার: ~ # কম /etc/pam.d/sshd

অন্য কথায়, আমরা যখন অন্য কম্পিউটার ব্যবহার করে একটি রিমোট সেশন শুরু করার চেষ্টা করি SSHস্থানীয় কম্পিউটারে প্রমাণীকরণ PAM মডিউলটির মাধ্যমে সম্পন্ন হয় sshd কমান্ড মূলত, এসএসএস সেবার সাথে জড়িত অন্যান্য অনুমোদন এবং সুরক্ষা দিকগুলি ভুলে না গিয়ে।

যাইহোক, আমরা যুক্ত করি যে এই পরিষেবার মূল কনফিগারেশন ফাইল জন্য / etc / SSH / sshd_config, এবং অন্তত ডেবিয়ানে এটি ইন্টারেক্টিভ ব্যবহারকারী লগইন না করে ডিফল্টরূপে ইনস্টল করা হয় শিকড়। এটির অনুমতি দেওয়ার জন্য আমাদের অবশ্যই ফাইলটি পরিবর্তন করতে হবে জন্য / etc / SSH / sshd_config এবং লাইনটি পরিবর্তন করুন:

পাসওয়ার্ড ছাড়াই PermitRootLogin

দ্বারা

পারমিটরটলগিন হ্যাঁ

এবং তারপরে পুনঃসূচনা করুন এবং এর দ্বারা পরিষেবার স্থিতি পরীক্ষা করুন:

রুট @ মাস্টার: ~ # systemctl পুনরায় আরম্ভ করুন ssh রুট @ মাস্টার: ~ # systemctl স্ট্যাটাস ssh

এলএক্সডিইডি ডেস্কটপ সহ ডেবিয়ান

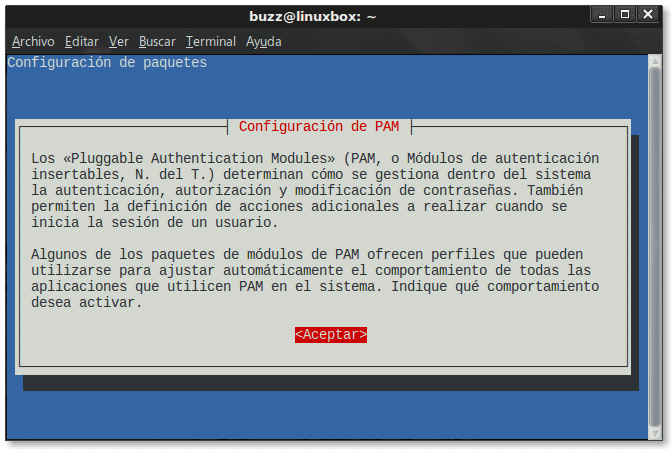

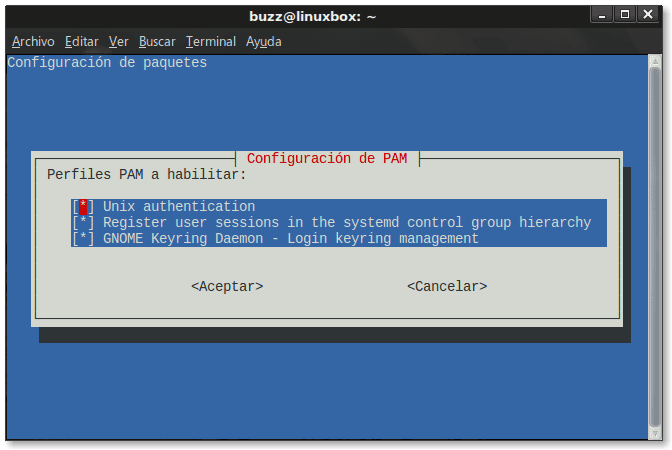

আমরা একই দলের সাথে চালিয়ে যাচ্ছি - আমরা তাদের নাম পরিবর্তন করি বা হোস্ট-নেম দ্বারা "লিনাক্সবক্সFuture ভবিষ্যতের ব্যবহারের জন্য - আমরা LXDE ডেস্কটপ ইনস্টল করা শেষ করেছি। চলুন প্যাম-অথ-আপডেট এবং আমরা নিম্নলিখিত ফলাফলগুলি প্রাপ্ত করব:

LXDE ডেস্কটপ ইনস্টল করার সময় সঠিক প্রমাণীকরণের জন্য প্রয়োজনীয় সিস্টেমগুলি ইতিমধ্যে সিস্টেমটি সক্ষম করেছে - যা নিম্নলিখিত:

- UNIX প্রমাণীকরণ মডিউল।

- মডিউল যা হাইয়ারালিকাল কন্ট্রোল গ্রুপের ব্যবহারকারীর সেশনগুলি রেকর্ড করে systemd হল.

- জিনোম কেরিং ডেমন মডিউল

- আমরা এই সুপারিশ করার জন্য এই সুযোগটি গ্রহণ করি যে সব ক্ষেত্রেই যখন আমাদের "পাম প্রোফাইলগুলি সক্ষম করতে" বলা হয়, আমরা বিকল্পটি নির্বাচন করি আমরা কী করছি তা খুব ভালভাবে না জানলে। যদি আমরা স্বয়ংক্রিয়ভাবে অপারেটিং সিস্টেম দ্বারা তৈরি করা পিএএম কনফিগারেশন পরিবর্তন করি তবে আমরা সহজে কম্পিউটারে লগইনটি অক্ষম করতে পারি.

উপরের ক্ষেত্রে আমরা কথা বলছি স্থানীয় প্রমাণীকরণ বা আমরা যখন কোনও রিমোট সেশন শুরু করি তখন স্থানীয় কম্পিউটারের বিরুদ্ধে প্রমাণীকরণ হয় SSH.

আমরা যদি একটি পদ্ধতি বাস্তবায়ন রিমোট প্রমাণীকরণ স্থানীয় দলে রিমোট ওপেনলডিএপি সার্ভারে বা একটি অ্যাক্টিভ ডিরেক্টরিতে তাদের শংসাপত্রাদি ব্যবহারকারীদের জন্য, সিস্টেমটি প্রমাণীকরণের নতুন ফর্মটিকে বিবেচনা করবে এবং প্রয়োজনীয় পিএএম মডিউল যুক্ত করবে।

প্রধান ফাইল

- / Etc / passwd: ব্যবহারকারীর অ্যাকাউন্ট সম্পর্কিত তথ্য

- / ইত্যাদি / ছায়া: ব্যবহারকারীর অ্যাকাউন্টগুলির সুরক্ষিত তথ্য

- /etc/pam.conf: ফাইলটি কেবল তখনই ব্যবহার করা উচিত যখন ডিরেক্টরিটি উপস্থিত না থাকে /etc/pam.d/

- /etc/pam.d/: ডিরেক্টরি যেখানে প্রোগ্রাম এবং পরিষেবাগুলি তাদের পিএএম মডিউল ইনস্টল করে

- /etc/pam.d/passwd: পিএএম কনফিগারেশন জন্য passwd কোন.

- /etc/pam.d/common-account: অনুমোদনের পরামিতি সমস্ত পরিষেবাগুলিতে সাধারণ

- /etc/pam.d/common-auth: প্রমাণীকরণের প্যারামিটারগুলি সমস্ত পরিষেবাতে সাধারণ common

- /etc/pam.d/common-password: পাসওয়ার্ড সম্পর্কিত সমস্ত পরিষেবাতে সাধারণ PAM মডিউলগুলি - পাসওয়ার্ড

- /etc/pam.d/common-session: পিএএম মডিউলগুলি ব্যবহারকারী সেশন সম্পর্কিত সমস্ত পরিষেবায় সাধারণ

- /etc/pam.d/common-session-noninteractive: পিএএম মডিউলগুলি অ-ইন্টারেক্টিভ সেশন সম্পর্কিত সমস্ত সেবার জন্য সাধারণ বা ব্যবহারকারীর হস্তক্ষেপের প্রয়োজন হয় না, যেমন কার্যগুলি অ-ইন্টারেক্টিভ সেশনের শুরু এবং শেষের সময়ে কার্যকর করা হয়।

- / ইউএসআর / শেয়ার / ডক / পাসডব্লিউড /: ডকুমেন্টেশন ডিরেক্টরি।

আমরা ম্যানুয়াল পৃষ্ঠাগুলি পড়ার পরামর্শ দিই passwd কোন y ছায়া মাধ্যমে মানুষ passwd y মানুষ ছায়া। ফাইলগুলির বিষয়বস্তু পড়ে এটি স্বাস্থ্যকরও সাধারণ অ্যাকাউন্ট, সাধারণ-লেখক, সাধারণ-পাসওয়ার্ড, সাধারণ সেশন y সাধারণ অধিবেশন.

পিএএম মডিউল উপলব্ধ

উপলব্ধ পিএএম মডিউলগুলির একটি ধারণা পেতে একটি অগ্রাধিকার স্ট্যান্ডার্ড দেবিয়ান সংগ্রহস্থলে, আমরা রান করি:

বুজ @ লিনাক্সবক্স: pt pt প্রবণতা অনুসন্ধান লিবিপ্যাম

তালিকাটি দীর্ঘ এবং আমরা কেবলমাত্র মডিউলগুলি প্রতিফলিত করব যা এটি দেখায় যে এটি কতটা বিস্তৃত:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

আপনার নিজস্ব সিদ্ধান্ত আঁকুন।

সেন্টওএস

ইনস্টলেশন প্রক্রিয়া চলাকালীন যদি আমরা বিকল্পটি নির্বাচন করি «জিইউআই সহ সার্ভার।, এসএমই নেটওয়ার্কের জন্য বিভিন্ন পরিষেবা বাস্তবায়নের জন্য আমরা একটি ভাল প্ল্যাটফর্ম পাব will ডেবিয়ান থেকে ভিন্ন, সেন্টোস / রেড হ্যাট একটি কনসোল এবং গ্রাফিকাল সরঞ্জামগুলির একটি সিরিজ সরবরাহ করে যা কোনও সিস্টেম বা নেটওয়ার্ক প্রশাসকের পক্ষে জীবনকে সহজ করে তোলে।

ডকুমেন্টেশন

ডিফল্ট হিসাবে ইনস্টল করা, আমরা এটি ডিরেক্টরিতে এটি পাই:

[রুট @ লিনাক্সবক্স ~] # এলএস-এল / ওএসআর / শেয়ারার / ডক / পাম-1.1.8/ মোট 256 -rw-r - r--। 1 টি মূল রুট 2045 জুন 18 2013 কপিরাইট drwxr-xr-x। 2 মূল মূল 4096 এপ্রিল 9 06:28 এইচটিএমএল -rw-r - r--। 1 টি মূল রুট 175382 নভেম্বর 5 19:13 লিনাক্স-পাম_সাগ.টিএসটিআরড-আর - r--। 1 মূল মূল 67948 জুন 18 2013 rfc86.0.txt drwxr-xr-x। 2 মূল মূল 4096 এপ্রিল 9 06:28 txts

[রুট @ লিনাক্সবক্স ~] # এলএস / ওএসআর / শেয়ারার / ডোক / প্যাম-1.1.8txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README। pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .পাম_সুরোমাস্টস README.pam_tally README.Pam_Wear README.Pam_echo README README.pam_issue README.Pam_mkhomedir README.Pam_roamok README.Pam_tally 2 READMEP_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PE

হ্যাঁ, আমরা সেন্টোস দলটিকে "লিনাক্সবক্স" ডেলিবিয়ান হিসাবেও ডাকি, যা এসএমবি নেটওয়ার্কগুলিতে ভবিষ্যতের নিবন্ধগুলির জন্য আমাদের পরিবেশন করবে।

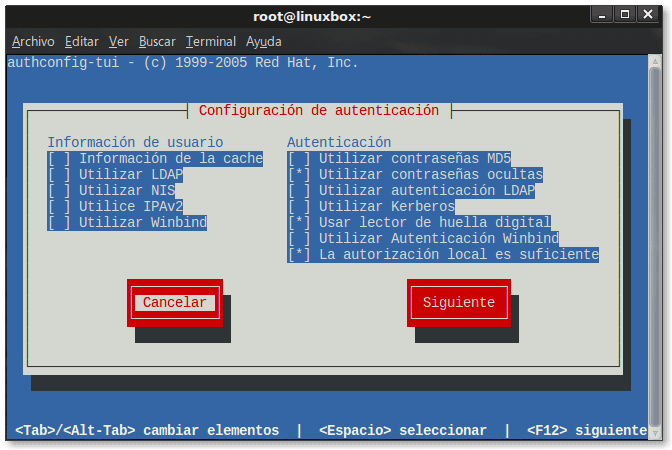

জিনোম 3 জিইউআই সহ সেন্টোস

যখন আমরা বিকল্পটি নির্বাচন করিজিইউআই সহ সার্ভারএবং, একটি সার্ভার বিকাশের জন্য জিনোম 3 ডেস্কটপ এবং অন্যান্য ইউটিলিটি এবং বেস প্রোগ্রাম ইনস্টল করা আছে। কনসোল স্তরে, প্রমাণীকরণের স্থিতিটি আমরা কার্যকর করি তা জানতে:

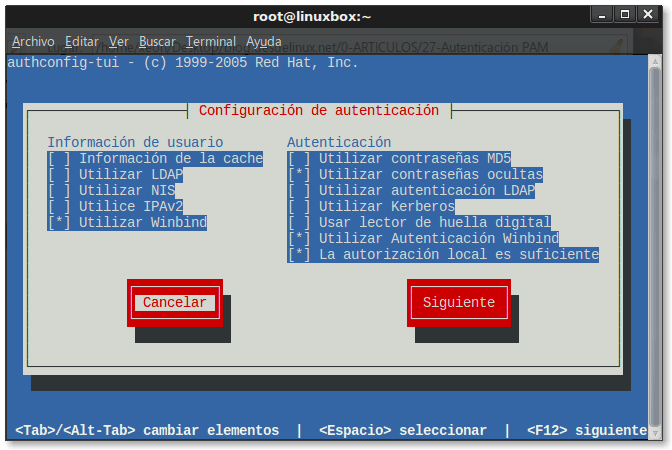

[রুট @ লিনাক্সবক্স ~] # অথকনফিগ-টুই

আমরা পরীক্ষা করে দেখি যে বর্তমান সার্ভার কনফিগারেশনের জন্য প্রয়োজনীয় পিএএম মডিউলগুলি সক্ষম রয়েছে, এমনকি আঙুলের ছাপগুলি পড়ার জন্য একটি মডিউল, একটি প্রমাণীকরণ সিস্টেম যা আমরা ল্যাপটপের কয়েকটি মডেলের মধ্যে পাই।

জিনোম 3 জিইউআই সহ সেন্টোস একটি মাইক্রোসফ্ট অ্যাক্টিভ ডিরেক্টরিতে যোগ দিয়েছে

আমরা দেখতে পাচ্ছি যে প্রয়োজনীয় মডিউলগুলি যুক্ত এবং সক্ষম করা হয়েছে -উইনবাইন্ড- একটি অ্যাক্টিভ ডিরেক্টরি বিরুদ্ধে প্রমাণীকরণের জন্য, যখন আমরা উদ্দেশ্যমূলকভাবে আঙ্গুলের ছাপগুলি পড়তে মডিউলটি অক্ষম করি, কারণ এটি প্রয়োজনীয় নয়।

ভবিষ্যতের নিবন্ধে আমরা কীভাবে একটি মাইক্রোসফ্ট অ্যাক্টিভ ডিরেক্টরিতে CentOS 7 ক্লায়েন্টে যোগদান করতে পারি সে সম্পর্কে বিস্তারিত কভার করব। আমরা কেবল সেই সরঞ্জামের মাধ্যমেই প্রত্যাশা করি authoconfig-gtk প্রয়োজনীয় প্যাকেজগুলির ইনস্টলেশন, স্থানীয়ভাবে প্রমাণীকৃত ডোমেনের ব্যবহারকারীদের ডিরেক্টরিগুলির স্বয়ংক্রিয়ভাবে তৈরির কনফিগারেশন এবং ক্লায়েন্টকে একটি অ্যাক্টিভ ডিরেক্টরি ডিরেক্টরিতে যোগদানের প্রক্রিয়াটি দুর্দান্তভাবে স্বয়ংক্রিয় হয় ted সম্ভবত ইউনিয়নের পরে, কেবল কম্পিউটার পুনরায় চালু করা প্রয়োজন।

প্রধান ফাইল

CentOS প্রমাণীকরণ সম্পর্কিত ফাইল ডিরেক্টরিতে অবস্থিত /etc/pam.d/:

[মূল @ লিনাক্সবক্স ~] # এলএস /etc/pam.d/ এডিডি লাইভনস্ট স্মার্টকার্ড-অথ-এসি authconfig লগইন SMTP authconfig-gtk অন্যান্য smtp.postfix authconfig-tui Passwd sshd কনফিগারেশন-ব্যবহার পাসওয়ার্ড-এথ su crond পাসওয়ার্ড-এথ-এসিড সুডো কাপ প্লুটো sudo-i chfn পোলকিট -১ su-l chsh পোষ্টগিন সিস্টেম-লেখার ফিঙ্গারপ্রিন্ট-লেখক পোস্ট-লগিন-এসি-সিস্টেম-লেখক-এ-এর ফিঙ্গারপ্রিন্ট-লেখক-এসপি পিপিপি-সিস্টেম-কনফিগারেশন-প্রমাণীকরণ, জিডিএম-অটোলজিন রিমোট সিস্টেমড-ইউজার জিডিএম-ফিঙ্গারপ্রিন্ট রুনুসার ভ্লোক জিডিএম-লঞ্চ-পরিবেশ রানুর-এল ভিএমটোসল জিডিএম-পাসওয়ার্ড সাম্বা এক্সসার্ভার জিডিএম-পিন সেটআপ জিডিএম-স্মার্টকার্ড স্মার্টকার্ড-আথ

পিএএম মডিউল উপলব্ধ

আমাদের কাছে ভান্ডার রয়েছে বেস, সেন্টোস্প্লাস, এপেল, y আপডেট। সেগুলিতে আমরা -অনেকজনকে- কমান্ডগুলি ব্যবহার করে নিম্নলিখিত মডিউলগুলি পাই Yum অনুসন্ধান পাম-, Yum অনুসন্ধান পাম_, Y yum অনুসন্ধান libpam:

nss-pam-ldapd.i686: একটি এনএসসিউইচ মডিউল যা ডিরেক্টরি সার্ভারগুলি এনএসএস-পাম-এলডিএপিডি.এক্স 86_64: একটি এনএসবিচ মডিউল যা ডিরেক্টরি সার্ভারগুলি ডিম্বাকৃতি-গেস্ট-এজেন্ট-প্যাম-মডিউল.x86_64: ওভিআর্ট গেস্ট এজেন্ট পামের জন্য পাম মডিউল ব্যবহার করে -kwallet.x86_64: KWallet pam_afs_session.x86_64: AFS PAG এবং AFS টোকেনের জন্য pam_krb5.i686 লগ-ইন করার জন্য একটি প্লাগেবল প্রমাণীকরণ মডিউল 5 pam_krb5.x86_64: একটি প্লাগেবল প্রমাণীকরণ 5 মেম্বারাল কেরেমবার্স মডিউল। এমএপিআইয়ের মাধ্যমে একটি জারাফা সার্ভারের বিরুদ্ধে pam_oath.x86_64: OATH pam_pkcs86.i64- র জন্য প্লাগেবল লগইন প্রমাণীকরণের জন্য একটি পাম মডিউল: পিকেসিএস # 11 / এনএসএস পাম লগইন মডিউল পাম_পেকসিএস 686.x11_11: পিকেসিএস # 86 / এনএসএস পিএএম লগইন মডিউল পাম_রাডিয়াস.মুআলিউম: 64 RADIUS প্রমাণীকরণ pam_script.x11_86: স্ক্রিপ্টগুলি সম্পাদন করার জন্য PAM মডিউল pam_snapper.i64: স্নিপার pam_snapper.x86_64 কল করার জন্য প্যাম মডিউল: এসএমএইচ কী এবং ssh_ এজেন্ট পাম_এসএইচ_এসএইচ_এইচ_এইচ_এইএম_এইচএস_এইচ_এসএইচ_এইচ_এসএইচ_এইচএমএস ব্যবহারের জন্য প্যাম মডিউল 686: এসএসএল-এজেন্টের সাথে প্রমাণীকরণের জন্য পাম মডিউল পাম_এসএইচ_এজেন্ট_এউথ.এক্স 86_64: এসএইচ-এজেন্টের সাথে প্রমাণীকরণের জন্য পাম মডিউল pam_url.x86_64: পিএএম মডিউলটি HTTP সার্ভারের সাথে প্রমাণীকরণ করার জন্য pam_wrapper.x686_86: পিএএম অ্যাপ্লিকেশন এবং পিএএম মডিউল পরীক্ষা করার একটি সরঞ্জাম: pam_y64 ইউবাইকিস লাইবপ্যামেস্ট-ডক। Xx___৪ এর জন্য একটি প্লাগেবল অথেনটিকেশন মডিউল: লাইবপ্যামেস্ট এপিআই ডকুমেন্টেশন পাইথন-লিবলপ্যামেস্ট.এক্স _86: b৪: পিএএম অ্যাপ্লিকেশন এবং পিএএম মডিউলগুলি পরীক্ষার জন্য একটি সরঞ্জাম: পিএমএইচএমএল-টুভেল-ডিভেল টু ডিভেলপমেন্ট_ড 64 পিএএম অ্যাপ্লিকেশন এবং পিএএম মডিউল

সারাংশ

পিএএম সম্পর্কে সর্বনিম্ন জ্ঞান থাকা জরুরী যদি আমরা আমাদের লিনাক্স / ইউনিক্স কম্পিউটারে প্রতিবার লগ ইন করি তবে কীভাবে প্রমাণীকরণ হয় তা একটি সাধারণ উপায়ে জানতে চাই। এটি আরও জেনে রাখাও গুরুত্বপূর্ণ যে কেবলমাত্র স্থানীয় প্রমাণীকরণের সাহায্যে আমরা একটি ছোট এসএমই নেটওয়ার্ক যেমন প্রক্সি, মেল, এফটিপি ইত্যাদিতে অন্যান্য কম্পিউটারগুলিতে পরিষেবাগুলি সরবরাহ করতে পারি, সমস্তই একটি সার্ভারে কেন্দ্রীভূত। পূর্ববর্তী সমস্ত পরিষেবা এবং আরও অনেকগুলি আমরা এর আগে দেখেছি - তাদের পিএএম মডিউল রয়েছে।

সূত্রের পরামর্শ

- কমান্ড ম্যানুয়াল - মানুষ পৃষ্ঠাগুলি.

- প্রমাণীকরণ: স্পেনীয় ভাষায় উইকিপিডিয়া পৃষ্ঠা

- প্লাগেবল প্রমাণীকরণ মডিউল

- রেডহ্যাট_এন্টারপ্রাইজ_লিনাক্স -6-স্থাপনা_গুইড-এন-মার্কিন US

পিডিএফ সংস্করণ

পিডিএফ সংস্করণ ডাউনলোড করুন এখানে.

পরবর্তী নিবন্ধ অবধি!

লেখক: ফেডেরিকো এ। ভ্যাল্ডেস টৌজগ

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

পিএএম ব্যবহার করে প্রমাণীকরণের বিষয়ে একটি অত্যন্ত নিবন্ধ, আমি স্বীকার করি যে আমি প্রমাণীকরণের অপারেশন এবং আমরা আপনাকে দিতে পারলাম এমন আরও বিশদ এবং সুরক্ষিত অ্যাপ্লিকেশনগুলির অন্তহীন সংখ্যাটি বিস্তারিতভাবে জানতাম না know এটি একটি দুর্দান্ত নিবন্ধ যা আপনাকে পিএএম প্রমাণীকরণের ক্ষেত্রটি কল্পনা করতে দেয়, যার এসএমইতেও একাধিক উদ্দেশ্য থাকতে পারে।

আপনার আরও একটি দুর্দান্ত অবদান, এমন ভাল ফিকো উপাদানের জন্য আপনাকে অনেক ধন্যবাদ

প্রিয় লুইগিস আপনার মন্তব্যের জন্য আপনাকে ধন্যবাদ। নিবন্ধটির উদ্দেশ্য হ'ল পিএএম এবং এর মডিউলগুলি সম্পর্কে পাঠকদের মন খোলা। আমি মনে করি পোস্টটি সফল হয়।

উপায় দ্বারা আমি আপনাকে জানিয়েছি যে মন্তব্যগুলি আমার কাছে মেইলের মাধ্যমে পৌঁছায় না।

হ্যাঁ, আমি আগের মন্তব্যে আমার ইমেল ঠিকানাটি লিখতে ভুলে গেছি। এজন্যই বেনাম বের হয়। 😉

দুর্দান্ত নিবন্ধ, সর্বদা হিসাবে।

খুব শিক্ষামূলক ফেডেরিকো, আমি পিএএম এর সাথে একাধিকবার ডিল করতে হয়েছিল এবং আমি নকশাটির প্রশংসা করি, এটি হুকগুলিতে কার্যকারিতা সন্নিবেশ করতে সক্ষম হওয়া খুব দরকারী, উদাহরণস্বরূপ আমি শেষ কাজটি পাইথন / ফ্লাস্কে একটি রেস্ট এপিআই সংগ্রহ করেছি যা সংগ্রহ করে আমার ডোমেনের ব্যবহারকারীদের লগইন এবং লগঅফ (বড় ভাই স্টাইল, সবকিছু জানার জন্য), যেহেতু তারা অনুমান করে না যে আমি এপিআইকে জানাতে কলগুলি কার্লে রেখেছি কোথায়? আচ্ছা হ্যাঁ, প্যামের সাথে

পোস্ট মূল্যায়নের জন্য ধন্যবাদ HO2GI।

ধুন্তর: আবারও শুভেচ্ছা। সর্বদা হিসাবে আপনি খুব আকর্ষণীয় জিনিস করছেন। কিছুই না, এই পোস্টটি আমি তাদের তালিকাভুক্ত করার মধ্যে একটি "মনের উদ্রেক করা"।