|

লিনাক্স প্রায়শই উইন্ডোজ ইনস্টলেশন উদ্ধার করতে ব্যবহৃত হয় ... বা হ্যাঁ। কি প্যারাডক্স, অবিকল, ম্যালওয়্যার এবং রুটকিটস অপসারণ করার জন্য বেশ কয়েকটি বিনামূল্যে সরঞ্জাম রয়েছে। আসুন তাদের কিছু দেখুন। |

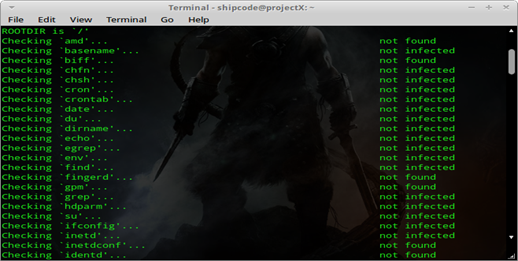

chkrootkit

চক্রোথকিট বা চেক রুটকিট একটি বিখ্যাত ওপেন সোর্স প্রোগ্রাম, এটি আপনার সার্ভার বা ইউনিক্স / লিনাক্স সিস্টেমের রুটকিটস, বোটনেটস, ম্যালওয়্যার ইত্যাদির ডিজিটাইজেশনের জন্য ব্যবহৃত একটি সরঞ্জাম। পরীক্ষিত: লিনাক্স 2.0.x, 2.2.x, 2.4.x, 2.6.x, এবং 3.xx, ফ্রিবিএসডি 2.2.x, 3.x, 4.x, 5.x, এবং 7.x, ওপেনবিএসডি 2। x, 3.x এবং 4.x, 1.6.x নেটবিএসডি, সোলারিস 2.5.1, 2.6, 8.0 এবং 9.0, এইচপি-ইউএক্স 11, ট্রু 64, বিএসডিআই এবং ম্যাক ওএস এক্স। এই সরঞ্জামটি ব্যাকট্র্যাক 5-এ প্রাক ইনস্টলড রয়েছে ফরেনসিক সরঞ্জাম অংশ এবং অ্যান্টি-ভাইরাস।

কোনও উবুন্টু বা ডেবিয়ান ভিত্তিক ডিস্ট্রোতে চক্রোথকিট ইনস্টল করতে, আপনি টাইপ করতে পারেন:

sudo অ্যাপ্লিকেশন chkrootkit ইনস্টল করুন

সম্ভাব্য রুটকিট এবং ব্যাকডোরগুলির জন্য সিস্টেমটি পরীক্ষা করতে, কমান্ডটি টাইপ করুন:

sudo chkrootkit

রুটকিট হান্টার

রুটকিট হান্টার বা আরখুন্টার চক্রোতকিতের অনুরূপ একটি ওপেন সোর্স রুটকিট স্ক্যানার যা ফোরেনসিক এবং অ্যান্টি-ভাইরাস সরঞ্জামগুলির আওতায় ব্যাকট্র্যাক 5-এ প্রাক ইনস্টলড। এই সরঞ্জামটি পরীক্ষা চালিয়ে রুটকিটস, ব্যাকডোর এবং স্থানীয় শোষণের বিশ্লেষণ করে যেমন: এমডি 5 হ্যাশের তুলনা, রুটকিটস দ্বারা ব্যবহৃত ডিফল্ট ফাইলগুলির সন্ধান, বাইনারিগুলির ভুল ফাইল অনুমতি, এলকেএম মডিউল এবং কেএলডি-তে সন্দেহজনক স্ট্রিং অনুসন্ধান, লুকানো ফাইল অনুসন্ধান এবং পাঠ্য এবং বাইনারি ফাইলের মধ্যে alচ্ছিক স্ক্যানিং।

কোনও উবুন্টু বা ডেবিয়ান ভিত্তিক ডিস্ট্রোতে rkhunter ইনস্টল করতে, আপনি টাইপ করতে পারেন:

sudo apt-get rkhunter ইনস্টল করুন

ফাইল সিস্টেম স্ক্যান শুরু করতে কমান্ডটি টাইপ করুন:

sudo rkhunter - চেক

এবং যদি আপনি আপডেটগুলি পরীক্ষা করতে চান তবে কমান্ডটি চালান:

sudo rkhunter -আপডেট

Rkhunter আপনার ফাইল সিস্টেমটি স্ক্যান করা শেষ করার পরে, সমস্ত ফলাফল /var/log/rkhunter.log এ লগ ইন করা হয়।

ClamAV

ক্ল্যামাভি একটি জনপ্রিয় লিনাক্স অ্যান্টি-ভাইরাস সফটওয়্যার। এটি সর্বাধিক বিখ্যাত লিনাক্স অ্যান্টিভাইরাস যার একটি জিইউআই সংস্করণ রয়েছে যা ট্রোজান, ভাইরাস, ম্যালওয়্যার এবং অন্যান্য দূষিত হুমকির সহজ সনাক্তকরণের জন্য ডিজাইন করা হয়েছে। উইন্ডোজ, বিএসডি, সোলারিস এবং ম্যাকোএসএক্স-এও ক্ল্যামএভিও ইনস্টল করা যেতে পারে। সুরক্ষা গবেষণা ফেলো দেজন ডি লুকাস আছে একটি টিউটোরিয়াল কীভাবে ক্ল্যামএভি ইনস্টল করা যায় এবং কমান্ড লাইনে এর ইন্টারফেসের সাথে কীভাবে কাজ করা যায় সে সম্পর্কিত ইনফেসেক রিসোর্স ইনস্টিটিউট পৃষ্ঠায় বিস্তারিত।

বটহান্টার

বটহান্টার একটি বোটনেট নেটওয়ার্ক ডায়াগনস্টিক ভিত্তিক সিস্টেম যা ব্যক্তিগত কম্পিউটার এবং ইন্টারনেটের মধ্যে দুটি যোগাযোগ প্রবাহের পথ অনুসরণ করে। এটি কম্পিউটার সায়েন্স ল্যাবরেটরি, এসআরআই ইন্টারন্যাশনাল দ্বারা বিকাশিত এবং রক্ষণাবেক্ষণ করা হয় এবং এটি লিনাক্স এবং ইউনিক্সের জন্য উপলব্ধ, তবে তারা এখন একটি ব্যক্তিগত ট্রায়াল সংস্করণ এবং উইন্ডোজের জন্য একটি প্রাক-প্রকাশ প্রকাশ করেছে।

আপনি যদি এই প্রোগ্রামটি ডাউনলোড করতে চান তবে আপনি এটি থেকে এটি করতে পারেন এখানে । BotHunter সংক্রমণ প্রোফাইলগুলি সাধারণত ta cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt এ পাওয়া যায়।

BotHunter2Web.pl এর ব্যবহারের উদাহরণ:

পার্ল বটহান্টার 2 ওয়েবে.পিএল [তারিখ ওয়াইওয়াই-এমএম-ডিডি] -আই নমুনা ফলাফল

অ্যাভাস্ট! লিনাক্স হোম সংস্করণ

অ্যাভাস্ট! লিনাক্স হোম সংস্করণটি একটি অ্যান্টিভাইরাস ইঞ্জিন বিনামূল্যে প্রদান করা হয় তবে এটি কেবলমাত্র হোম ব্যবহারের জন্য এবং বাণিজ্যিক ব্যবহারের জন্য নয়। এটিতে একটি কমান্ড লাইন স্ক্যানার অন্তর্ভুক্ত রয়েছে এবং মূল নোটটির লেখকের অভিজ্ঞতার ভিত্তিতে এটি পার্ল আইআরসি বটগুলি সনাক্ত করে যা udpflood এবং tcpflood ফাংশনগুলির মতো দূষিত ফাংশন ধারণ করে এবং আপনার বট মাস্টার বা নিয়ামককে সালিসী আদেশগুলি চালনার অনুমতি দেয় পার্লের জন্য সিস্টেম () ফাংশন ব্যবহার করে।

আপনি এই অ্যান্টিভাইরাস সফ্টওয়্যারটি ডাউনলোড করতে পারেন এখানে .

নিওপিআই

নিওপিআই একটি পাইথন স্ক্রিপ্ট যা পাঠ্য ফাইল বা স্ক্রিপ্টগুলির মধ্যে দুর্নীতিগ্রস্থ এবং এনক্রিপ্ট করা সামগ্রী সনাক্ত করতে কার্যকর। নিওপিআইয়ের উদ্দেশ্য হ'ল ওয়েব শেলটিতে লুকানো কোড সনাক্তকরণে সহায়তা করা। নিওপিআইয়ের বিকাশের ফোকাসটি এমন একটি সরঞ্জাম তৈরি করা ছিল যা অন্যান্য সাধারণ স্বাক্ষর- বা কীওয়ার্ড-ভিত্তিক সনাক্তকরণ পদ্ধতির সাথে একত্রে ব্যবহৃত হতে পারে। এটি উইন্ডোজ এবং লিনাক্সের জন্য একটি ক্রস প্ল্যাটফর্ম স্ক্রিপ্ট। এটি কেবল ব্যবহারকারীদের পিছনের সম্ভাব্য দরজা সনাক্ত করতে সহায়তা করে না, পাশাপাশি আইআরসি বোটনেটস, ইউডিপিফ্লুড শেলস, দুর্বল স্ক্রিপ্টস এবং দূষিত সরঞ্জামগুলির মতো দূষিত স্ক্রিপ্টগুলি।

এই পাইথন স্ক্রিপ্টটি ব্যবহার করতে, সরকারী গিথব সাইট থেকে কোডটি ডাউনলোড করুন এবং এর ডিরেক্টরিতে নেভিগেট করুন:

গিট ক্লোন https://github.com/Neo حادثis/NeoPI.git সিডি নিওপিআই

আমাদেরমন

ওড়মন একটি ওপেন সোর্স ইউনিক্স-ভিত্তিক প্রোগ্রাম এবং ফ্রিবিএসডি-তে একটি সাধারণ নেটওয়ার্ক প্যাকেট স্নিফিং সরঞ্জাম, তবে আশিস ড্যাশ শিরোনামের তার নিবন্ধে এটি ব্যাখ্যা করে বোটনেট সনাক্তকরণের জন্যও এটি ব্যবহার করা যেতে পারে 'বোটনেট সনাক্তকরণ সরঞ্জাম: আমাদেরমন' ক্লাবহ্যাক বা চামাগ ম্যাগাজিনে।

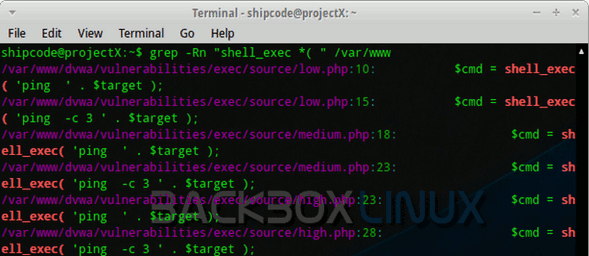

grep

এবং সর্বশেষে তবে সর্বনিম্ন নয়, আমাদের গ্রেপ কমান্ড রয়েছে যা ইউনিক্স এবং লিনাক্সের একটি শক্তিশালী কমান্ড লাইন সরঞ্জাম। নিয়মিত প্রকাশের সাথে মেলে এমন লাইনের জন্য ডেটা সেট অনুসন্ধান এবং পরীক্ষার জন্য ব্যবহৃত হয়। সংক্ষেপে, এই ইউটিলিটিটি ইউনিক্সের জন্য 3 মার্চ, 1973-এ কেন থম্পসন কোড করেছিলেন। আজ, গ্রেপ বিরক্তিকর পিছনের শেল এবং দূষিত স্ক্রিপ্টগুলি সনাক্ত এবং অনুসন্ধানের জন্য পরিচিত।

গ্রেপ এছাড়াও দুর্বল স্ক্রিপ্টগুলি সনাক্তকরণের জন্য ব্যবহার করা যেতে পারে (উদাহরণস্বরূপ, পিএইচপি এর শেল_এক্সেক ফাংশন যা একটি ঝুঁকিপূর্ণ পিএইচপি ফাংশন যা রিমোট কোড এক্সিকিউশন বা কমান্ড কার্যকর করার অনুমতি দেয়)। আইসিই বা কমান্ড ইনজেকশনের ঝুঁকির সম্ভাব্য পিএইচপি ফাইলগুলি পরীক্ষা করার জন্য আমরা আমাদের / var / www ডিরেক্টরিতে শেল_এক্সেক () এর সুবিধার্থ হিসাবে গ্রেপ কমান্ডটি ব্যবহার করতে পারি। আদেশটি এখানে:

গ্রেপ-আরএন "শেল_এক্সেক * (" / ভেরি / www)

ম্যানুয়াল সনাক্তকরণ এবং ফরেনসিক বিশ্লেষণের জন্য গ্রেপ একটি ভাল সরঞ্জাম।

উৎস: লিনাক্সারিয়া & Taringa

# আগস্ট সম্পর্কে এটি ভয়াবহ… আমি এটি ইনস্টল করেছিলাম এবং এটি আসলে কাজ করে না।

দুর্দান্ত নিবন্ধ ... আমাকে অন্য সরঞ্জামগুলি চেষ্টা করে দেখতে হবে!

কি দারুন! দুর্দান্ত সরঞ্জামগুলি কিন্তু অ্যাভাস্ট আমার জন্য কাজ করে নি, এটি কেবল পিসি ধীর করে দেয় এবং 20 মিনিট সময় নেয়। শুরুতেই

আর্টিকুলাজো, পাবলো 😀

শুভ দিন,,

নিবন্ধটি আকর্ষণীয়, আমি এই বিষয়টিতে একজন নবাগত, তাই আমি জিজ্ঞাসা করব, প্রথম বিকল্পে আপনি কীভাবে চক্রোটকিট ইনস্টল করবেন এবং তারপরে সিস্টেমে সম্ভাব্য রুটকিট এবং পিছনের দরজাগুলি পরীক্ষা করার কমান্ড এবং তারপরে আমি কী করব ? আমি এগুলি মুছুন, তাদের বাতিল করুন, তাদের অবরুদ্ধ করুন এবং যদি তা হয় তবে আমি কীভাবে তাদের মুছতে বা অবরুদ্ধ করব?

এবং Gracias

ভাল নিবন্ধ

হাই, আমি ফেড, আমি আপনার খুব দরকারী পৃষ্ঠায় আছি, দীর্ঘ লাইভ লিনাক্স এবং বিশ্বজুড়ে হাজার হাজার প্রোগ্রামার এবং হ্যাকারকে ধন্যবাদ ফ্রি সফটওয়্যার। আপনাকে লিনাস টুরভাল্ড, রিচার্ড স্টলম্যান, এরিক রেইমন্ড এবং আরও অনেককে ধন্যবাদ, খুব শীঘ্রই দেখা হবে এবং আপনাকে ধন্যবাদ ধন্যবাদ নামগুলির ভুলের জন্য দুঃখিত।

আমি কিছুই বুঝতে পারছি না চোদার মা!

দেখুন, আমি খুব একটাও বুঝতে পারি না, তবে অন্য মন্তব্যটি বলেছিল এটি ভাল ছিল apart ক্ল্যাম এভিও বাদ দিয়েছিল যে এটির একটি টিউটোরিয়াল আছে, আমি মনে করি এটি চেষ্টা করা ভাল, তাই না? এক্সডি

দেবচেক্রুট (https://www.elstel.org/debcheckroot/) elstel.org থেকে এই তালিকাটি অনুপস্থিত। রুটকিটস স্পট করার জন্য এটি বর্তমানে সেরা সরঞ্জাম। Rkunter এবং chkrootkit এর মতো বেশিরভাগ প্রোগ্রামগুলি কোনও রুটকিট সামান্য পরিবর্তিত হওয়ার সাথে সাথে সনাক্ত করতে পারে না। ডিবেচক্রুট আলাদা। এটি প্রতিটি ইনস্টল করা ফাইলের sha256sum প্যাকেজ শিরোনামের সাথে তুলনা করে।