এসএসএইচ শেখা: একটি এসএসএইচ সার্ভারে করতে ভালো অনুশীলন

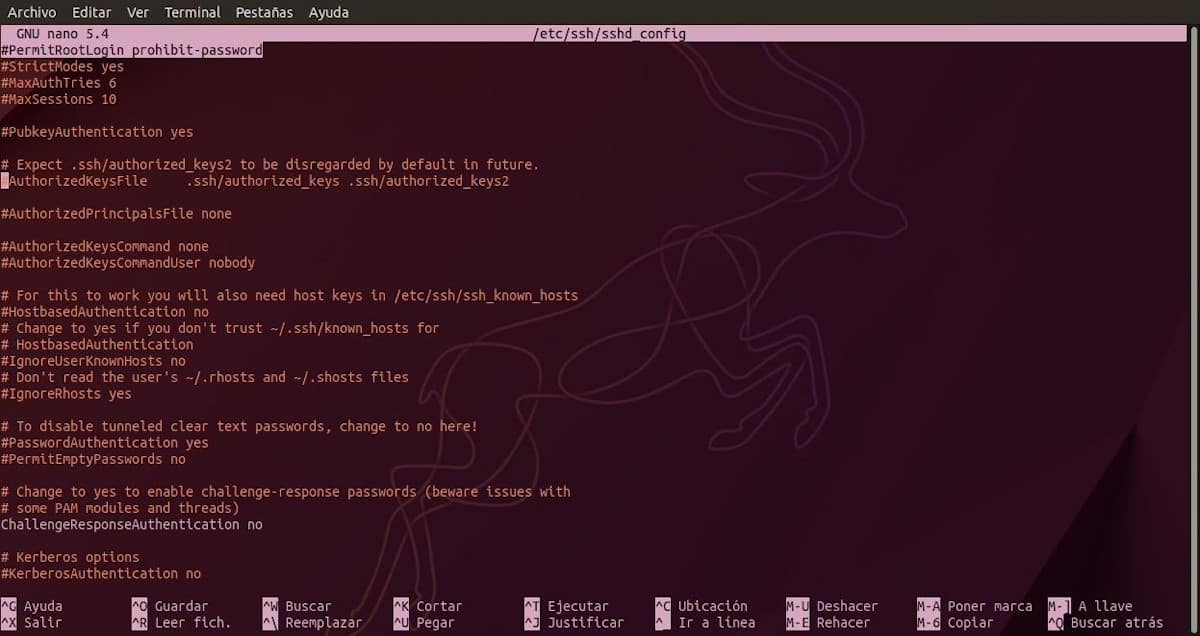

এই বর্তমান সময়ে, ষষ্ঠ এবং শেষ পোস্ট, আমাদের পোস্ট সিরিজ থেকে SSH শেখা আমরা একটি ব্যবহারিক উপায়ে সম্বোধন করব, এর কনফিগারেশন এবং ব্যবহার বিকল্পে উল্লেখ করা হয়েছে OpenSSH কনফিগারেশন ফাইল যে পাশ দিয়ে পরিচালনা করা হয় ssh-সার্ভার, অর্থাৎ ফাইলটি "SSHD কনফিগ" (sshd_config)। যা, আমরা আগের কিস্তিতে সম্বোধন করেছি।

এমনভাবে যাতে আমরা সংক্ষিপ্ত, সহজ ও প্রত্যক্ষভাবে জানতে পারি, এর কয়েকটি সেরা ভাল অভ্যাস (পরামর্শ এবং টিপস) যখন একটি SSH সার্ভার সেট আপ করুনবাড়িতে এবং অফিসে উভয়ই।

SSH শেখা: SSHD কনফিগ ফাইলের বিকল্প এবং পরামিতি

এবং, আজকের বিষয় শুরু করার আগে, সেরা সম্পর্কে "একটি SSH সার্ভারের কনফিগারেশনে প্রয়োগ করার জন্য ভাল অনুশীলন", আমরা পরবর্তীতে পড়ার জন্য সম্পর্কিত প্রকাশনার কিছু লিঙ্ক ছেড়ে দেব:

একটি SSH সার্ভারে ভাল অনুশীলন

একটি SSH সার্ভার কনফিগার করার সময় কোন ভাল অনুশীলনগুলি প্রযোজ্য?

পরবর্তী, এবং বিকল্প এবং পরামিতিগুলির উপর ভিত্তি করে del SSHD কনফিগার ফাইল (sshd_config), এর আগে আগের পোস্টে দেখা হয়েছিল, এগুলোর মধ্যে কিছু থাকবে সেরা ভাল অভ্যাস উল্লিখিত ফাইলের কনফিগারেশন সংক্রান্ত সঞ্চালন, থেকে নিশ্চিত আমাদের সেরা দূরবর্তী সংযোগ, ইনকামিং এবং আউটগোয়িং, একটি প্রদত্ত SSH সার্ভারে:

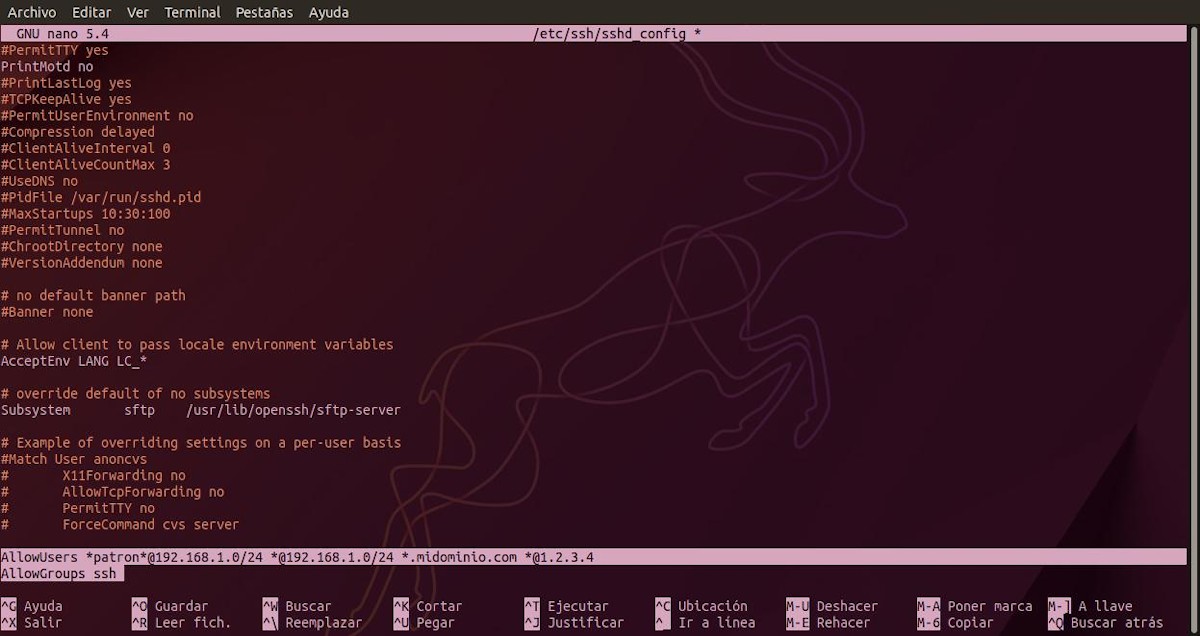

যে ব্যবহারকারীরা SSH বিকল্পটি দিয়ে লগ ইন করতে পারেন তাদের নির্দিষ্ট করুন৷ ব্যবহারকারীদের অনুমতি দিন

যেহেতু এই বিকল্প বা প্যারামিটারটি সাধারণত উল্লিখিত ফাইলে ডিফল্টরূপে অন্তর্ভুক্ত করা হয় না, তাই এটির শেষে সন্নিবেশ করা যেতে পারে। ব্যবহার করা a ব্যবহারকারীর নাম নিদর্শন তালিকা, স্পেস দ্বারা বিভক্ত। যাতে, যদি নির্দিষ্ট করা হয়, লগইন, তাহলে কনফিগার করা প্যাটার্নগুলির একটির সাথে মেলে এমন ব্যবহারকারীর নাম এবং হোস্টনামের মিলগুলির জন্য শুধুমাত্র একই অনুমতি দেওয়া হবে৷

উদাহরণস্বরূপ, নীচে দেখানো হয়েছে:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

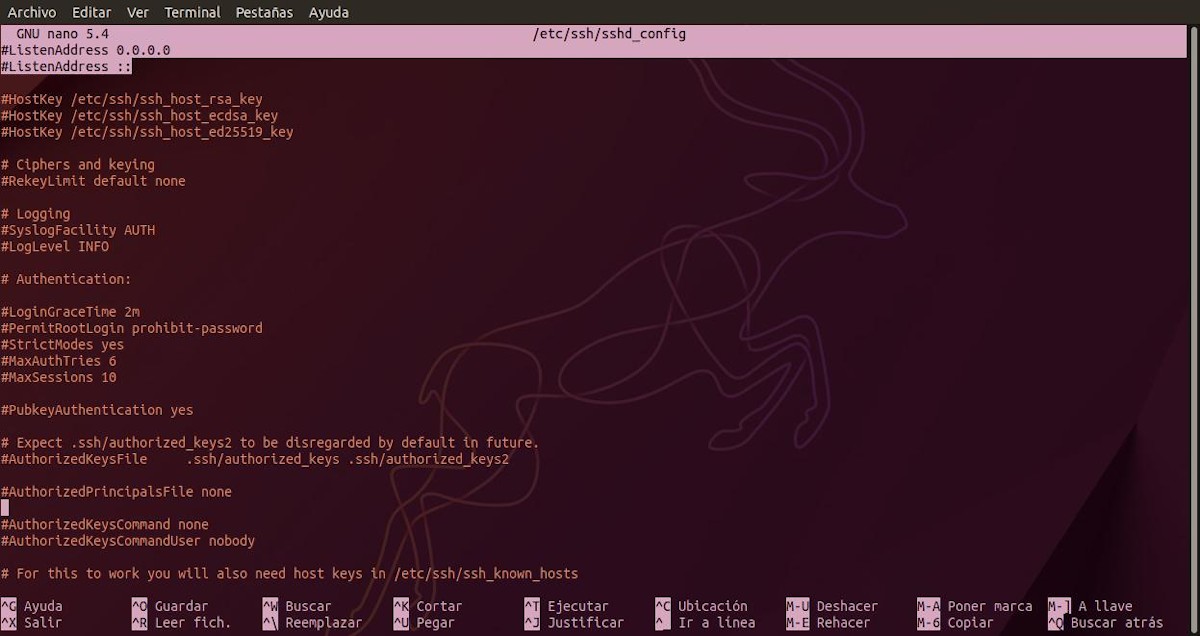

ListenAddress বিকল্পের সাথে কোন স্থানীয় নেটওয়ার্ক ইন্টারফেস শুনতে হবে তা SSH-কে বলুন

এটি করার জন্য, আপনাকে অবশ্যই সক্রিয় করতে হবে (আনকমেন্ট) পছন্দ ঠিকানা শুনুন, যা থেকে আসেe এর সাথে ডিফল্ট মান "0.0.0.0", কিন্তু এটা আসলে কাজ করে সমস্ত মোড, অর্থাৎ, সমস্ত উপলব্ধ নেটওয়ার্ক ইন্টারফেসে শুনুন। অতএব, তারপর কথিত মানটি এমনভাবে প্রতিষ্ঠিত করতে হবে যাতে এটি নির্দিষ্ট করা হয় কোনটি বা স্থানীয় আইপি ঠিকানা সংযোগের অনুরোধ শোনার জন্য সেগুলি sshd প্রোগ্রাম দ্বারা ব্যবহার করা হবে।

উদাহরণস্বরূপ, নীচে দেখানো হয়েছে:

ListenAddress 129.168.2.1 192.168.1.*

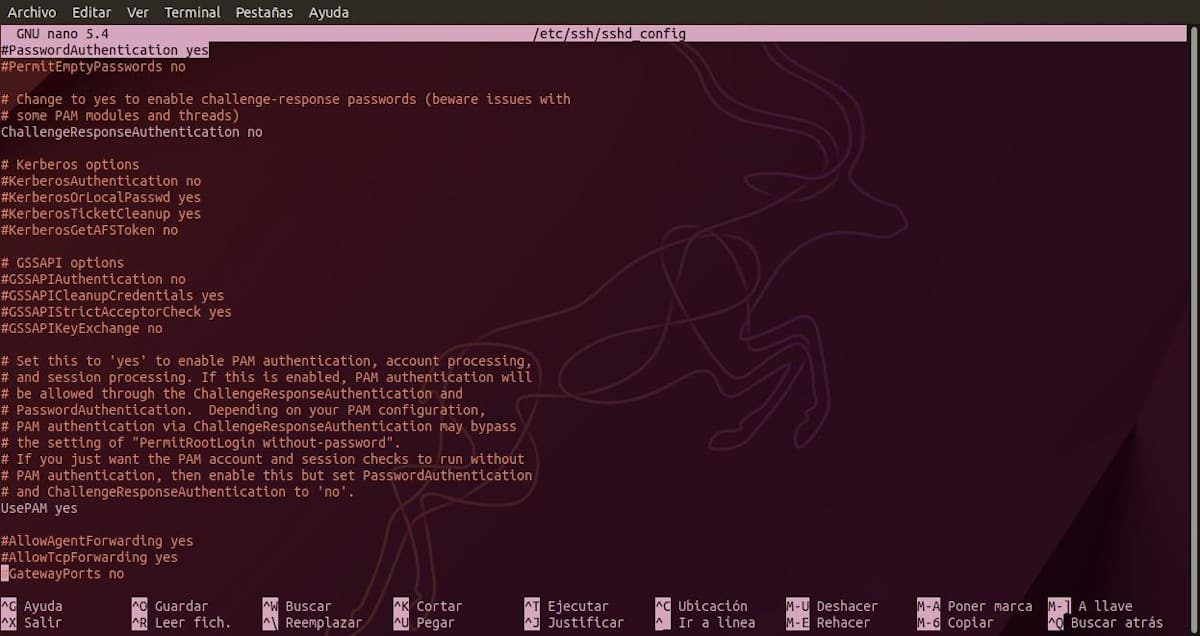

বিকল্পের সাথে কীগুলির মাধ্যমে SSH লগইন সেট করুন পাসওয়ার্ড প্রমাণীকরণ

এটি করার জন্য, আপনাকে অবশ্যই সক্রিয় করতে হবে (আনকমেন্ট) পছন্দ পাসওয়ার্ড প্রমাণীকরণ, যা থেকে আসেe এর সাথে ডিফল্ট হ্যাঁ মান. এবং তারপর, হিসাবে যে মান সেট "না", যাতে একটি নির্দিষ্ট মেশিনে অ্যাক্সেস অনুমোদন পেতে সর্বজনীন এবং ব্যক্তিগত কীগুলির ব্যবহার প্রয়োজন। পূর্বে অনুমোদিত কম্পিউটার বা কম্পিউটার থেকে শুধুমাত্র দূরবর্তী ব্যবহারকারীরা প্রবেশ করতে পারে তা অর্জন করা। উদাহরণস্বরূপ, নীচে দেখানো হয়েছে:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

বিকল্প সহ SSH এর মাধ্যমে রুট লগইন অক্ষম করুন পারমিটরটলগিন

এটি করার জন্য, আপনাকে অবশ্যই সক্রিয় করতে হবে (আনকমেন্ট) পারমিট রুটলগইন বিকল্প, যা থেকে আসেe এর সাথে ডিফল্ট "নিষিদ্ধ-পাসওয়ার্ড" মান. যাইহোক, যদি এটি সম্পূর্ণরূপে ইচ্ছা হয়, রুট ব্যবহারকারীকে একটি SSH সেশন শুরু করার অনুমতি দেওয়া হয় না, সেট করার জন্য উপযুক্ত মান "না". উদাহরণস্বরূপ, নীচে দেখানো হয়েছে:

PermitRootLogin no

পোর্ট বিকল্পের সাথে ডিফল্ট SSH পোর্ট পরিবর্তন করুন

এটি করার জন্য, আপনাকে অবশ্যই সক্রিয় করতে হবে (আনকমেন্ট) পোর্ট বিকল্প, যা ডিফল্টরূপে এর সাথে আসে মান "22"। তবুওআক্রমণের সংখ্যা, ম্যানুয়াল বা নৃশংস শক্তির সংখ্যা কমাতে এবং এড়ানোর জন্য উল্লিখিত বন্দরটিকে অন্য যে কোনও উপলব্ধ বন্দরে পরিবর্তন করা অত্যাবশ্যক, যেটি সুপরিচিত বন্দরের মাধ্যমে করা যেতে পারে। এটি নিশ্চিত করা গুরুত্বপূর্ণ যে এই নতুন পোর্টটি উপলব্ধ এবং আমাদের সার্ভারের সাথে সংযোগ করতে যাচ্ছে এমন অন্যান্য অ্যাপ্লিকেশন দ্বারা ব্যবহার করা যেতে পারে৷ উদাহরণস্বরূপ, নীচে দেখানো হয়েছে:

Port 4568

সেট করার জন্য অন্যান্য দরকারী বিকল্প

অবশেষে, এবং তারপর থেকে SSH প্রোগ্রামটি খুব বিস্তৃত, এবং পূর্ববর্তী কিস্তিতে আমরা ইতিমধ্যে প্রতিটি বিকল্পকে আরও বিস্তারিতভাবে সম্বোধন করেছি, নীচে আমরা কেবলমাত্র আরও কিছু বিকল্প দেখাব, কিছু মান সহ যা একাধিক এবং বিভিন্ন ব্যবহারের ক্ষেত্রে উপযুক্ত হতে পারে।

এবং এগুলি নিম্নলিখিত:

- ব্যানার /etc/issue

- ClientAliveInterval 300

- ক্লায়েন্টঅলিভেন্টমাউন্ট এক্সএমএক্সএক্স

- লগইনগ্র্যাসটাইম 30

- লগ লেভেল তথ্য

- MaxAuthTries 3

- সর্বোচ্চ অধিবেশন 0

- সর্বোচ্চ স্টার্টআপ 3

- পারমিট খালি পাসওয়ার্ড না

- PrintMotd হ্যাঁ

- প্রিন্টলাস্টলগ হ্যাঁ

- কঠোর মোড হাঁ

- সিসলগ সুবিধা AUTH

- X11 ফরোয়ার্ডিং হ্যাঁ

- X11DisplayOffset 5

নোটদ্রষ্টব্য: অনুগ্রহ করে মনে রাখবেন যে, অভিজ্ঞতা এবং দক্ষতার স্তরের উপর নির্ভর করে সিসএডমিনস এবং প্রতিটি প্রযুক্তি প্ল্যাটফর্মের নিরাপত্তা প্রয়োজনীয়তা, এই বিকল্পগুলির মধ্যে অনেকগুলি সঠিকভাবে এবং যৌক্তিকভাবে বিভিন্ন উপায়ে পরিবর্তিত হতে পারে। এছাড়াও, অন্যান্য অনেক উন্নত বা জটিল বিকল্পগুলি সক্রিয় করা যেতে পারে, কারণ সেগুলি বিভিন্ন অপারেটিং পরিবেশে দরকারী বা প্রয়োজনীয়।

অন্যান্য ভাল অভ্যাস

অন্যদের মধ্যে একটি SSH সার্ভারে প্রয়োগ করার জন্য ভাল অনুশীলন আমরা নিম্নলিখিত উল্লেখ করতে পারি:

- সমস্ত বা নির্দিষ্ট SSH সংযোগের জন্য একটি সতর্কতা ইমেল বিজ্ঞপ্তি সেট আপ করুন৷

- Fail2ban টুল ব্যবহার করে পাশবিক শক্তি আক্রমণের বিরুদ্ধে আমাদের সার্ভারে SSH অ্যাক্সেস রক্ষা করুন।

- সম্ভাব্য অননুমোদিত বা প্রয়োজনীয় খোলা পোর্টের সন্ধানে SSH সার্ভার এবং অন্যান্যগুলিতে Nmap টুলের সাথে পর্যায়ক্রমে পরীক্ষা করুন।

- একটি আইডিএস (অনুপ্রবেশ সনাক্তকরণ সিস্টেম) এবং একটি আইপিএস (অনুপ্রবেশ প্রতিরোধ ব্যবস্থা) ইনস্টল করে আইটি প্ল্যাটফর্মের নিরাপত্তা জোরদার করুন।

সারাংশ

সংক্ষেপে, এই সর্বশেষ কিস্তির সাথে "SSH শেখা" আমরা এর সাথে সম্পর্কিত সবকিছুর ব্যাখ্যামূলক বিষয়বস্তু শেষ করেছি OpenSSH- র. অবশ্যই, অল্প সময়ের মধ্যে, আমরা সম্পর্কে আরও কিছু প্রয়োজনীয় জ্ঞান ভাগ করে নেব এসএসএইচ প্রোটোকল, এবং আপনার সম্পর্কে কনসোল দ্বারা ব্যবহার করুন মাধ্যমে শেল স্ক্রিপ্টিং. তাই আমরা আশা করি আপনি আছেন "একটি SSH সার্ভারে ভাল অনুশীলন", GNU/Linux ব্যবহার করার সময় ব্যক্তিগতভাবে এবং পেশাগতভাবে অনেক মূল্য যোগ করেছে।

আপনি যদি এই পোস্টটি পছন্দ করেন তবে এটিতে মন্তব্য করতে ভুলবেন না এবং অন্যদের সাথে শেয়ার করুন। এবং মনে রাখবেন, আমাদের দেখুন «হোম পেজে» আরও খবর অন্বেষণ করতে, পাশাপাশি আমাদের অফিসিয়াল চ্যানেলে যোগদান করতে এর টেলিগ্রাম DesdeLinux, পশ্চিম গ্রুপ আজকের বিষয়ে আরও তথ্যের জন্য।

আমি এই নিবন্ধের দ্বিতীয় অংশের জন্য অপেক্ষা করছি যেখানে আপনি শেষ পয়েন্টে আরও প্রসারিত করেছেন:

একটি আইডিএস (অনুপ্রবেশ সনাক্তকরণ সিস্টেম) এবং একটি আইপিএস (অনুপ্রবেশ প্রতিরোধ ব্যবস্থা) ইনস্টল করে আইটি প্ল্যাটফর্মের নিরাপত্তা জোরদার করুন।

ধন্যবাদ !!

শুভেচ্ছা, Lhoqvso. আমি তার উপলব্ধির জন্য অপেক্ষা করব। আমাদের পরিদর্শন করার জন্য আপনাকে ধন্যবাদ, আমাদের বিষয়বস্তু পড়া এবং মন্তব্য.