|

Šifriranje ili šifriranje datoteka, tekstova itd. To je alat za koji bi svi korisnici Linuxa trebali znati i koji, nažalost, malo tko zna i koristi svakodnevno. Ovo je posebno upečatljivo kada reputaciju Linuxa smatrate "sigurnim operativnim sistemom"; Ovo je još jedan alat koji vam Linux stavlja na dohvat ruke da poboljša vašu sigurnost. Zašto ga ne koristiš? Iz neznanja? Pa, ovaj post dolazi da popuni tu "prazninu"Najjednostavniji način šifriranja podataka je pomoću GNU Privacy Guard (GPG). Ovaj mini vodič opisuje njegovu instalaciju i rukovanje u Ubuntuu od glave do pete. Trebala su mi skoro 2 dana da je napišem, pa se nadam da će vam biti korisna. |

Kako GPG radi

GPG koristi hibridni sistem koji kombinira simetričnu i asimetričnu enkripciju.

Asimetrično šifriranje uvijek radi s par ključeva. Jedan od njih ćeš biti ti "javni" ključ a drugi ti "privatni" ključ. Kao što mu samo ime govori, javni ključ može se dati onima kojima želite poslati šifrirane poruke i nema opasnosti ako ih vidi netko drugi, štoviše, oni se obično objavljuju na javnim serverima kako bi im se olakšao pristup; S druge strane, privatni ključ mora biti tajni i ne morate ga dijeliti ni s kim. Najljepše u svemu ovome je da, kao što ćemo vidjeti u nastavku, oba ključa kreira direktno GPG na osnovu vaših ličnih podataka. Posljednji korak je "zaptivanje" ova dva ključa kroz "lozinku". Dakle, na kraju, jedina lozinka koju ćete morati upamtiti je vaša "lozinka".

Prolazeći dalje čisto, zahvaljujući asimetrično šifriranje, Ako pošiljatelj koristi javni ključ primatelja za šifriranje poruke, nakon što je šifriran, samo će privatni ključ primatelja moći dešifrirati ovu poruku, jer je jedini zna.. Stoga se postiže povjerljivost slanja poruke: niko osim primaoca ne može je dešifrirati. Ako vlasnik para ključeva koristi svoj privatni ključ za šifriranje poruke, svatko ga može dešifrirati pomoću svog javnog ključa. U ovom slučaju se postiže identifikacija i autentifikacija pošiljatelja., budući da je poznato da je svoj privatni ključ mogao koristiti samo on (osim ako ga neko nije mogao ukrasti).

Posljednji komentar koji smatram zanimljivim spomenuti je da su asimetrične šifre izmišljene da bi se to i učinilo u potpunosti izbjeći problem razmjene ključeva simetričnih šifri. Kod javnih ključeva nije potrebno da se pošiljatelj i primatelj dogovore oko ključa koji će koristiti. Sve što je potrebno je da pošiljalac prije pokretanja tajne komunikacije dobije kopiju javnog ključa primaoca. Štoviše, taj isti javni ključ može koristiti svatko tko želi komunicirati s njegovim vlasnikom.

Koliko je siguran GPG?

El algoritam koristi GPG je DSA / ElGamal, jer je "besplatan" i na njega ne padaju "vlasnički" patenti.

Što se tiče dužina ključa, ovisi o zahtjevima korisnika. Potrebno je uravnotežiti sigurnost i optimizaciju procesa. Što je ključ veći, to je manji rizik da će se poruka dekodirati ako se presreće, ali i vrijeme potrebno za izračunavanje procesa će se povećati. Minimalna veličina koju traži GnuPG je 768 bita, iako mnogi ljudi misle da bi to trebala biti 2048 (što je trenutno maksimum sa GnuPG-om). Kada je sigurnost veći prioritet od vremena, opcija je odabrati najveću dozvoljenu veličinu ključa.

Instaliranje GPG-a na Ubuntu

Ubuntu dolazi "iz kutije" sa GPG-om i grafičkim interfejsom za GPG nazvanim Seahorse. Da bismo pristupili Seahorseu, moramo otići na Applications> Accessories> Passwords and encryption keys.

Prije toga preporučujem otvaranje terminala i upisivanje:

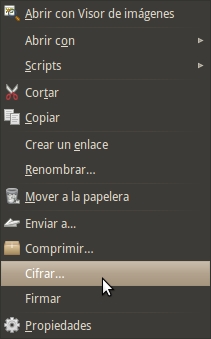

sudo aptitude instaliraj seahorse-plugins sudo killall nautilus

Ovo što nam dozvoljava integrirati GPG u Nautilus. Od sada, ako desnom tipkom miša kliknemo datoteku, vidjet ćemo još dvije opcije: "Šifriraj" i "Potpiši". U nastavku ćemo vidjeti kako koristiti ove nove alate.

Stvorite ključeve

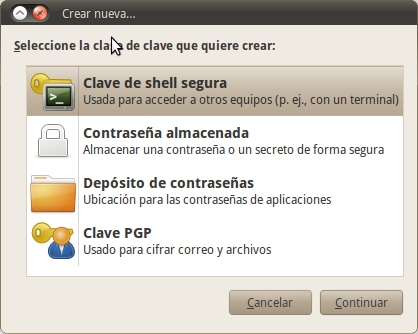

Prije nego što počnemo šifrirati poruke i datoteke, kao što smo vidjeli, potrebno je prvo stvoriti naše asimetrične ključeve i našu "lozinku". Za to idemo na Applications> Accessories> Passwords and encryption keys. Jednom tamo idemo na File> New> PGP Key.

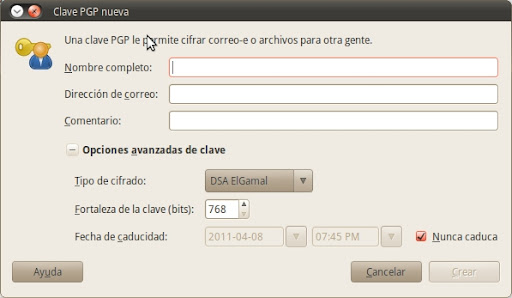

Tada će sistem tražiti da uđemo u naš ime, adresa e-pošte i komentar. Ovo drugo nije obavezno, dok su prva dva obavezna. Odabrana adresa e-pošte trebala bi biti valjana, jer će se koristiti za potpisivanje korisničkog identifikatora. Ako je ova adresa na bilo koji način izmijenjena, potpis neće odgovarati. Ključevi će se generirati na osnovu ovih podataka.

U odjeljku Napredne opcije tipkom možete odabrati drugu vrstu šifriranja. Preporučeni je "DSA Elgamal 768 bita", ali preporučujem da ga promijenite u "DSA Elgamal 2048 bita", jer se smatra dovoljno sigurnim i fleksibilnim. Datum isteka je datum kada ključ više nije koristan za operacije šifriranja ili potpisivanja. 6 mjeseci je razumno vrijeme za ovo. Morat ćete promijeniti datum isteka ili generirati novi ključ ili potključ nakon što prođe taj vremenski period.

Posljednji korak je unos lozinke. Obratite pažnju na razliku između anglosaksonskih izraza za riječ "lozinka": izraz "lozinka»Označava« lozinku », dok izraz«pristupna fraza»Označava«fraze na putu". Stoga se ova lozinka mora sastojati od više riječi. Da bi lozinka bila efikasna (sigurna), morate:

biti dug;

kombinirati velika, mala i brojeve;

sadrže posebne znakove (koji nisu alfanumerički);

biti teško pogoditi. Stoga, osim imena, značajnih datuma, brojeva telefona, brojeva dokumenata, ...

Općenito, za stvaranje jake lozinke preporučljivo je umetnuti velika slova s minusKulama, brojevima, ostalim ne-alfanumeričkim znakovima itd.. Pri odabiru riječi i fraza moramo izbjegavati one previše očigledne riječi ili značajne datume i nikada ne koristiti citate iz knjiga ili poznate fraze. Sve u svemu, moramo osigurati da lozinka koju odaberemo bude dovoljno teška da je se ne može probiti "napadom grube sile" ili čak "napadom na rječnik", ali dovoljno laka da je upamtimo. Da zaboravimo lozinku, naš bi ključ bio potpuno beskoristan, a kriptogrami s njim šifrirani i nešifrivi. S obzirom na ovu mogućnost, preporučuje se uvijek stvoriti potvrde o opozivu zajedno s ključevima.

Nakon što se unesu svi potrebni podaci, započinje postupak generiranja ključa, koji traje prilično vremena, ovisno o veličini tipki i brzini vašeg računala. Tijekom ovog procesa program prikuplja slučajne podatke koje će koristiti za generiranje ključeva. Kada završi, Seahorse će se zatvoriti.

Poslužitelji javnog ključa

Objavi moje javne ključeve

Poslužitelji javnih ključeva koriste se za preciznu distribuciju javnih ključeva. Na taj je način vrlo lako potražiti nekoga (po imenu ili e-pošti) u bazi podataka i pronaći njegove javne ključeve za slanje šifriranih poruka (koje samo on / ona može dešifrirati).

Da biste "učitali" svoje javne ključeve na ove servere, morate otvoriti Seahorse, odabrati svoj ključ i otići na Daljinsko> Sinkroniziraj i objavi ključeve. Pojavit će se upozorenje koje nas savjetuje da će to uzrokovati objavljivanje odabranih javnih ključeva.

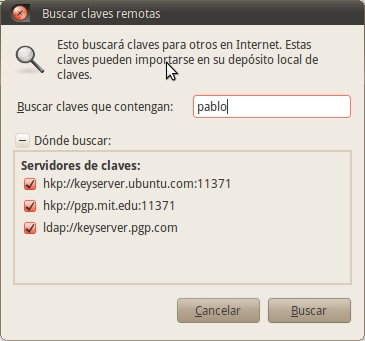

Uzmi javne ključeve mojih prijatelja

Otvorite Seahorse i idite u izbornik Daljinski upravljač> Pronađi daljinske tipke. Unesite ime ili e-mail osobe koju tražite. Zatim odaberite odgovarajući taster. Kada završite vidjet ćete da je novi ključ dodan na karticu "Ostali ključevi".

(De) Šifriranje datoteka i mapa

Jednom kada se generira par ključeva, šifriranje i dešifriranje datoteka je prilično jednostavno. Samo trebate odabrati datoteku, desnim klikom i odabrati "Šifriraj".

U dijaloškom okviru koji se pojavi odaberite ključ koji ste ranije kreirali i kliknite U redu.

Ako ste odabrali mapu za šifriranje, pitati će vas želite li šifrirati svaku datoteku unutar te mape zasebno ili želite da se kreira ZIP datoteka koja će kasnije biti šifrirana. Druga opcija je u većini slučajeva najbolja.

Ako šifrirate datoteku, nakon što je šifriranje završeno, trebali biste stvoriti datoteku istog imena, ali s nastavkom .pgp. Kada je postupak završen, možete izbrisati staru datoteku. Ako ste šifrirali mapu, trebali biste pronaći dvije nove datoteke: šifriranu verziju s nastavkom .pgp i .zip datoteku s izvornom verzijom mape. ZIP i originalna mapa mogu se izbrisati nakon šifriranja.

Iz sigurnosnih razloga nešifrirane verzije datoteka treba trajno izbrisati, umjesto da se jednostavno šalju u koš za smeće. Ali prvo pokušajte dešifrirati šifriranu datoteku kako biste se uvjerili da je sve u redu.

Da biste to učinili, morate dvaput kliknuti na .pgp datoteku i unijeti lozinku kada je zatraži. Izvorna datoteka će se tada ponovo pojaviti. U slučaju da je to mapa, pojavit će se .zip datoteka, a zatim morate izdvojiti njezin sadržaj.

Dešifriranje datoteka na mom drugom računaru

Ovo nije sistem dizajniran za stvaranje prijenosnih šifriranih datoteka (as TrueCrypt). Da biste dešifrirali vlastite datoteke na drugom računaru, morate izvesti svoj ključ, a zatim ga uvesti u drugom izračunu. Ovo predstavlja sigurnosni rizik. Međutim, ponekad će biti potrebno izvršiti ovaj zadatak (na primjer, ako imate računalo i prijenosno računalo i želite imati jedan par GPG ključeva, a ne po jedan za svako računalo kao da su različiti "identiteti"). Dakle, evo koraka koje treba slijediti u tom slučaju:

Na računaru na kojem ste kreirali ključeve, pokrenite Seahorse (Applications> Accessories> Passwords and Encryption Keys) i desnom tipkom miša kliknite svoj osobni ključ i odaberite "Properties" (Svojstva).

U dijaloškom okviru koji će se pojaviti kliknite karticu "Detalji", a zatim dugme "Izvezi" pored "Izvezi puni ključ". Spremite datoteku na radnu površinu. Otkrićete da je kreirana nova datoteka s ekstenzijom .asc. Oni su vaši ključevi u običnom tekstu.

Kopirajte .asc datoteku na USB stick, a odatle na drugi računar. Sada na tom računaru pokrenite Seahorse i kliknite na gumb "Uvezi". Dođite do mjesta na kojem ste spremili .asc datoteku i kliknite "Otvori". Ovo će uvesti ključ. Zatvorite Seahorse i dvaput kliknite bilo koju datoteku šifriranu ključem da biste je dešifrirali. Zatražit će od vas "lozinku", pa je zapišite. Nakon toga, originalna datoteka bit će spremljena u istu mapu u kojoj je .pgp datoteka.

Na kraju, imajte na umu da vrijeme i datum računara na kojima kreirate / uvozite / izvozite ključeve moraju biti tačni. Iz različitih tehničkih razloga, Seahorse i naredba gpg ne mogu uvesti ključ ako su vrijeme i datum na računaru manji od datuma kada je stvoren. To naravno znači da ako računar na kojem ste kreirali ključ ima pogrešan datum, to bi vam moglo stvoriti poprilične probleme pri kreiranju i korištenju ključa.

Šifriranje teksta

Postoji dodatak Gedit za šifriranje odabranog teksta. Da biste je omogućili, idite na Uredi> Postavke> Dodaci. Odabrao sam "Šifriranje teksta". Jednom kada je dodatak omogućen, omogućit će se opcije u Uredi> Šifriranje / Dešifriranje / Potpisivanje.

GPG i Firefox

Postoji dodatak za Firefox (FireGPG) koji pruža integrirano grafičko sučelje za primjenu GPG operacija (uključujući (de) šifriranje, potpis i provjeru potpisa) na bilo koji tekst na web stranici.

FireGPG ona također omogućava rad s web mailovima (Gmail, itd.), Iako je u to vrijeme kada sam testirao integraciju s Gmailom bilo "pokvareno". Da biste vidjeli kompletnu listu web adresa s kojima FireGPG radi: http://getfiregpg.org/s/webmails

Preuzmite FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Ubrzavanje procesa šifriranja malo ...

Da biste (de) šifrirali informacije koristeći uvijek isti "identitet", preporučujem da odete na Sistem> Preference> Šifriranje i pohrane ključeva. Tada sam pristupio kartici "Šifriranje" i tamo gdje piše "Zadani ključ" odaberite ključ koji ćete uvijek koristiti za (de) šifriranje podataka. Ako ste znatiželjni, preporučujem da pogledate i karticu "PGP Passphrase" kako biste svoj GPG podesili na maksimum.

Potpišite i potvrdite

Mnogo puta ne želite poslati šifriranu e-poštu, ali želite da primatelj bude siguran da sam je poslao ja. Za to se koriste digitalni potpisi. Sve što trebate je potvrditi e-poštu pomoću GPG-a i javnog ključa pošiljatelja.

Kao što smo vidjeli, za šifriranje e-pošte koristi se par ključeva. Jedna od njih je tajna, a druga javnost. U slučaju digitalnog potpisa, Svi ljudi koji prime e-poštu s mojim potpisom moći će potvrditi da sam ovu e-poštu napisao ja i da e-pošta nije bila zlonamjerno promijenjena usput, koristeći moj javni ključ, budući da sam je potpisala koristeći svoj privatni ključ.

Iz tog razloga, jedan od velikih problema šifriranja je upravo taj što izdavatelj mora biti vrlo siguran da ključ ili, u slučaju digitalnog potpisa, zaista pripada osobi koja tvrdi da je vlasnik potpis. Napokon, mogu tvrditi da sam "Monica Lewinsky" i svoje ime staviti u svoj digitalni potpis. Da bi se riješio ovaj problem, postoji potpisivanje javnih ključeva. Dakle, kad netko potpiše moj javni ključ, potvrđuje da taj ključ pripada meni. Drugim riječima, oni jamče da je ovaj ključ moj. Uzajamno potpisivanje ključeva formira, prema Robertu De Niru, "mrežu poverenja" ili "mrežu poverenja". Za više informacija o toj temi preporučujem vam da posjetite http://www.rubin.ch/pgp/weboftrust.

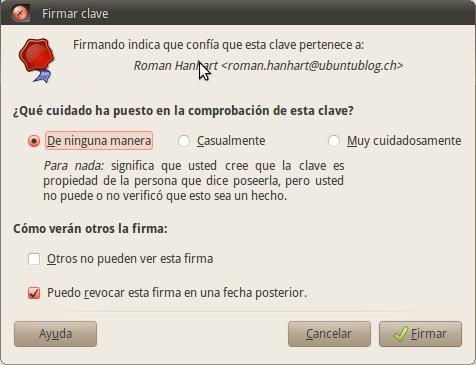

Da biste potpisali ključ u svojoj trgovini ključeva:

1) Odaberite ključ koji želite potpisati na karticama Pouzdani ključevi ili Ostale prikupljene tipke,

2) Odaberite Potpiši na alatnoj traci ili Datoteka> Potpiši,

3) Odaberite koliko ste temeljito provjerili ključ,

4) Navedite da li bi potpis trebao biti lokalni za vaš depozit ključa i može li vaš potpis biti opozvan,

5) Kliknite Potpiši.

GPG i Thunderbird

Postoji dodatak za Thunderbird i Seamonkey Enigmail koji vam omogućava pisanje i primanje potpisanih i / ili šifriranih poruka pomoću GPG-a.

Kada prvi put pokrenete ovaj dodatak, pojavit će se niz obrazaca koje morate ispuniti. Sadrži i vodiče koji objašnjavaju kako se koristi GPG.

Za više informacija o GPG-u preporučujem čitanje:

- GNUPG Mini Sviđa mi se: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Pomoć koja dolazi u Ubuntuu iz priručnika za lozinke i ključeve za šifriranje. Otvorite Seahorse> Help> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Pisanje mi omogućava da upravljam svojim mislima, planetarnim i digitalnim standardima erudicije

podijelite svoje ideje jedni s drugima u situaciji Web dnevnika u učionici

bloganje s gospođom Lanphear. poklon vrećice su Komponenta

dio svega priznaje da to nije način prelaska na nešto novo.

Takođe posjetite moju stranicu: kliknite ovdje

Dobar Pablo! Ne znam je li to moj pretraživač, ali tekst ovog vodiča je odsječen, odnosno nedostaje mi kraj svakog retka. Hvala na pomoći!

Vaš vodič je jako lijep !! Dobro Wey, tražio sam pomoć! Tako dobro!!

pD: Oni koji sumnjaju dobro čitaju šupci! te dobre vibracije !!

DALE CHIDO MAN !!! VRLO DOBRO TUTO ONDAAAAA

Chee !! yenoo moj cheleee b0las !! papahuevoo !! Kakav ric000 frut000 papitoo !! konksa l0ra pendej00s !!

U Firefoxu izgleda dobro ...

dobar članak! vrlo zanimljivo. večeras sam ga pročitao s više vremena

Zahvalni prijatelj .. Pozdrav iz Venezuele.

Procijenjeno,

Zahvalan sam na vašem izvrsnom radu i, također, na dijeljenju sastavljanja postupka za generiranje ovog vodiča.

Srdačan pozdrav,

D.

Buenos Ajres.

Vau! Vrlo dobar tutorial!

Imam samo jednu sumnju ... Kada izvozim svoj ključ u .asc datoteku, izvodi li i javni i privatni ključ? Imam strah od gubitka privatnog, jer je javni već na mreži, ali privatni je negdje u sistemu koji ne znam; Želim ga kopirati i imati dva ključa na tajnom USB-u. Takođe, želio bih imati tu "sinhronizaciju" identiteta između 2 mašine.

Ako ste tako ljubazni da razjasnite moju sumnju ili izjavite gdje je moj privatni ključ (već sam pogledao u ~ / .gnupg, ali ne znam koji je to), bit ću vam vrlo zahvalan 🙂 ako ga možete poslati e-poštom, pronađite u mom Disqus profilu.

Pozdrav!

HaD!

Mislim da sam to već shvatio; Testirat ću o tome kasnije ...

Dakle, sada ostaje znati kako spasiti svoj privatni i javni ključ terminalom, jer mislim da sam sada oba poslao na server u Launchpadu !! D: (Kažem to jer sam mu poslao tekst koji mi daje za "izvoz" mog ključa - a to su očigledno dva ključa-)

Hvala na odgovoru!

HaD!

Zdravo

GnuPG koristi algoritme bez patenata, ali želio bih znati koristi li SMIME algoritme koji nisu besplatni softver.

hvala

Koliko sam shvatio, s / mime je "otvoreni standard", a GNUPG (od verzije 2) ima podršku za s / mime. Ukratko, mislim da ako su ga ljudi iz GNUPG ugradili, to je zato što su njihovi algoritmi besplatni, a standard otvoren, tako da ga možete koristiti bez problema.

Istina je da ne znam. U svakom slučaju, ne mislite li da je vrijeme za ažuriranje? Živjeli! Paul.

Dana 06. 12:2012, «Disqus» je napisao:

... I dalje ima podršku (LTS) ... 😉 ... svejedno hvala.

hi2.

Znate li postoji li buba morskog konjića 10.04? ... U drugoj verziji je savršena, ali u 10.04 daje grešku prilikom generiranja ključa.

KOMAD TUTORIJALA! Evo moje poslednje prakse Hardware Fundamentals xD

Hvala Piter! Sretna sam što je bilo korisno za vas. To je bila ideja ... 🙂

Zagrljaj! Paul.

Uopće mi se ne sviđa odvratno je !!!!!!!!!!!!!!!!!!!

Oni također mogu koristiti uslugu FNIB, šifriranu poštu korištenjem Swiftcoinsa.

http://www.youtube.com/watch?v=U3_pMGXlOMM

hola

vrlo dobar post

ali ja sumnjam ...

Trenutno sam bio na maivelope, ali to mi stvara probleme

Ne mogu dešifrirati e-poštu koju mi šalju pomoću PGP-a

Ispostavilo se da imam kontakt koji mi je poslao poruku pomoću PGP-a, ali ne mogu je dešifrirati, dobivam ovo: Greška! Za ovu poruku nije pronađen privatni ključ. Potrebni identiteti privatnog ključa: 187C3E990A964C30 ili BDA0CFE6BF5E5C1C Već sam pokušao poslati poruku privatnim ključem, pa čak i tako sam shvatio ... šta radim pogrešno?

i prebacio sam se na prijenosni PGP, ali ne znam koja je lozinka ...

Ne sjećam se da me maivelope pitala ili radila nešto da se pojavi ...

Odličan vodič!

Ko god kaže da je odvratno, ne zna šta se događa

Zdravo.

Ne mogu postići da se pojavi nakon klika na datoteku ili mapu za šifriranje padajućeg menija (klikom na desno dugme) tako da se čini šifriranim, ali ne. To mi se događa i na lubuntu 16.04 i na xubuntu 16.04

Zdravo, ne mogu koristiti prvi kod "sudo aptitude install seahorse-plugins" kaže mi: "sudo: aptitude: naredba nije pronađena".

Pozdrav, u Ubuntu 19.10 prva naredba me ne prihvaća, govori mi da ovaj paket nije dostupan, ali da je upućen na drugi paket. Takođe se kaže da paket morskih konjica nedostaje, zastario ili je dostupan iz drugog izvora.

Saludos