Pentmenu: Bash skripta za izviđanje i DOS napade

S vremena na vrijeme koristimo priliku da istražimo besplatan, otvoren i besplatan alat u području računalne sigurnosti, posebno u svijet hakovanja i pentestiranja. Iz tog razloga, danas koristimo priliku da vas upoznamo sa još jednim zanimljivim i korisnim alatom ove vrste pod nazivom «Pentmenu».

A šta je Pentmenu? Pa, ukratko je, un mala Linux skripta napravljena u Bash Shell-u koji je kreirao korisnik izviđački napadi i DOS. I naravno, sve to na jednostavan način, kroz aCool izborni meni za brzo i jednostavno izviđanje mreže i time uspješno izvođenje potrebnih napada.

Hacking Tools 2023: Idealan za upotrebu na GNU/Linuxu

Ali, prije nego započnemo ovaj sadašnji post o ovom zanimljivom alatu za hakovanje i pentestiranje pod nazivom «Pentmenu», preporučujemo da istražite prethodni srodni post:

Pentmenu: Alat za hakovanje i pentestiranje

Istraživanje Pentmenu-a na GNU/Linuxu

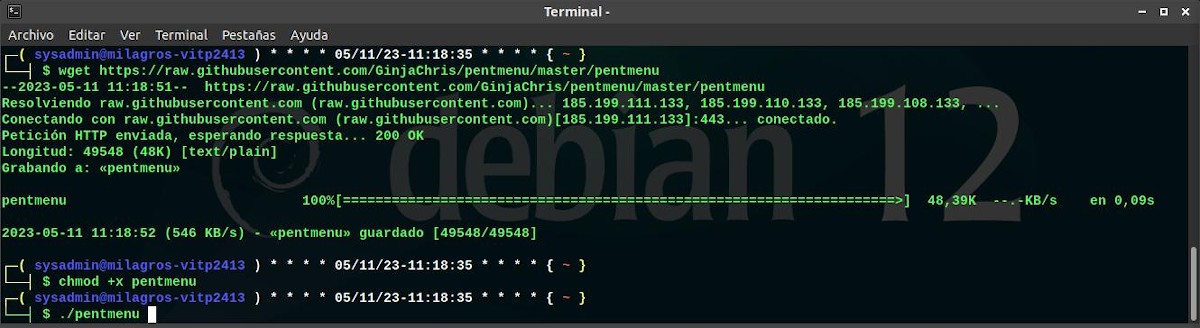

para preuzmite, istražite i upoznajte Pentmenu alat kao i obično koristićemo naš uobičajeni Respin MilagrOS. A procedura za ovo je ona koja se pojavljuje na vašem službena web stranica na GitHub-u. A to je sljedeće:

Preuzimanje

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenudavanje dozvola

chmod +x pentmenuIzvršenje

./pentmenu

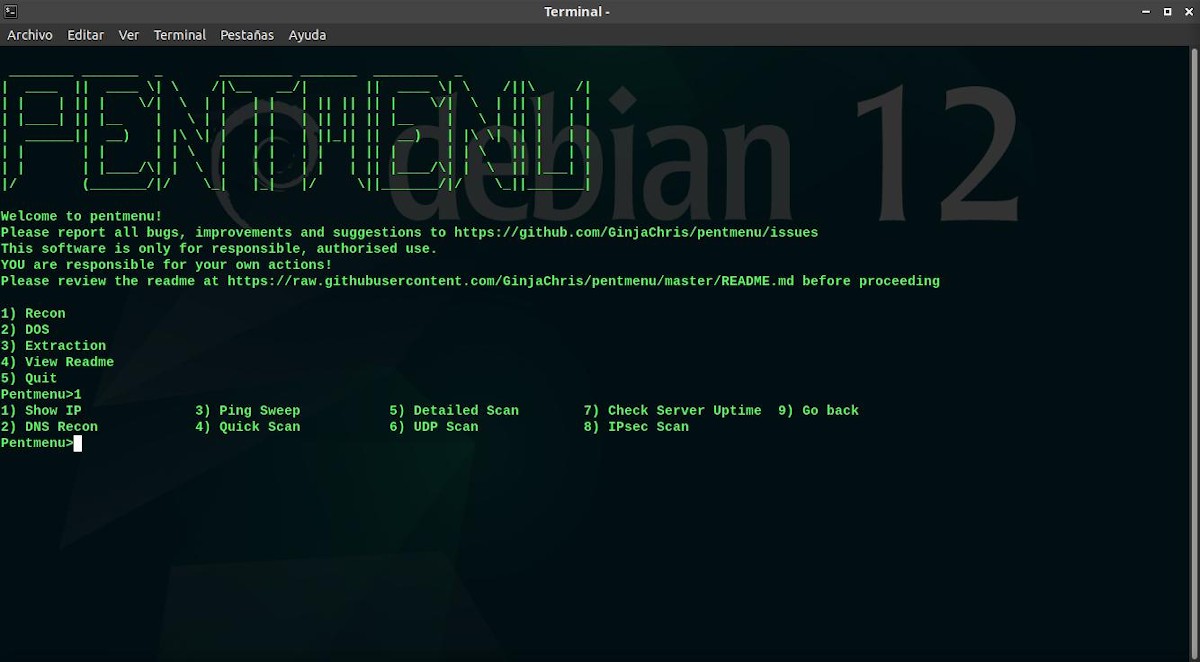

Meni 1: Recon (moduli za prepoznavanje)

Ovaj meni ili modul nudi sljedeće funkcije:

- Prikaži IP: Ova opcija koristi komandu curl za traženje eksterne IP adrese našeg računara.

- DNS prepoznavanje: Ova opcija cilja na pasivno prepoznavanje i shodno tome obavlja DNS pretragu i Whois traženje cilja.

- Ping Sweep: Ova opcija koristi naredbu nmap za izvođenje ICMP eha (pinga) protiv odredišnog hosta ili mreže.

- Brzo skeniranje: Ova opcija radi kao skener TCP porta, koristeći naredbu nmap za traženje otvorenih portova pomoću TCP SYN skeniranja.

- detaljno skeniranje: Ova opcija koristi naredbu nmap za identifikaciju aktivnih hostova, otvorene portove, pokušaje identificiranja operativnog sistema, pisanje banera i još mnogo toga.

- UDP skeniranje: Ova opcija koristi naredbu nmap za traženje otvorenih UDP portova. Prema tome skenira sve UDP portove odredišnog hosta.

- Provjerite vrijeme rada servera: Ova opcija izračunava vrijeme rada ciljnog hosta ispitivanjem otvorenog TCP porta pomoću hping3. Preciznost rezultata može varirati ili možda neće raditi od mašine do mašine.

- IPsec skeniranje: Ova opcija je namijenjena da pokuša identificirati prisustvo IPsec VPN servera koristeći ike-scan i razne prijedloge Faze 1.

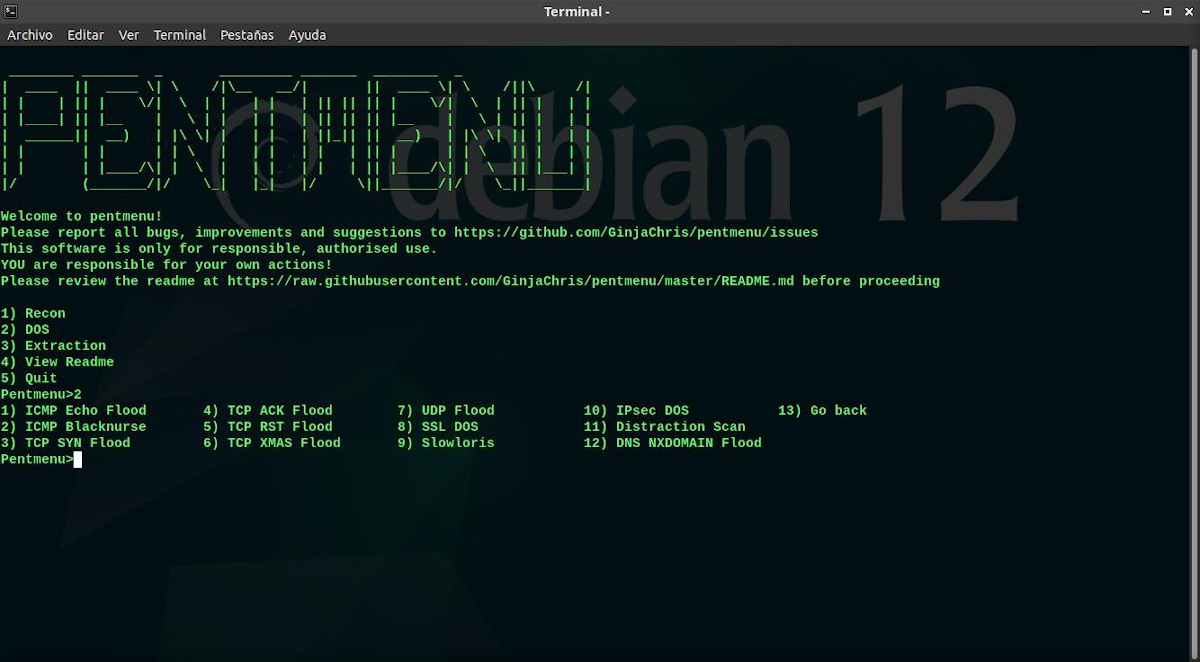

Meni 2: DOS (DOS moduli za napad)

- ICMP Echo Flood: Ova opcija koristi hping3 CLI aplikaciju za pokretanje tradicionalne ICMP eho poplave protiv ciljnog hosta.

- ICMP Blacknurse Flood: Ova opcija koristi hping3 CLI aplikaciju da pokrene tradicionalni ICMP Blacknurse flood protiv ciljnog hosta.

- TCP SYN poplava: Ova opcija šalje bujicu TCP SYN paketa koristeći hping3. Ali, daAko ne pronađe hping3, pokušajte umjesto toga koristiti uslužni program nmap-nping.

- TCP ACK Flood: Ova opcija nudi iste opcije kao SYN Flood, ali umjesto toga postavlja oznaku TCP ACK (Acknowledgement).

- TCP RST poplava: Ova opcija nudi iste opcije kao SYN Flood, ali umjesto toga postavlja oznaku TCP RST (Reset).

- TCP XMAS Flood: Ova opcija nudi iste opcije kao SYN Flood i ACK Flood, ali šalje pakete sa svim postavljenim TCP zastavicama (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- UDP Flood: Ova opcija nudi iste opcije kao SYN Flood, ali umjesto toga šalje UDP pakete na navedeni host:port.

- SSL TWO: Ova opcija koristi OpenSSL za pokušaj DOS napada na odredišni host:port. To radi otvaranjem mnogih veza i tjeranjem servera da izvodi skupe kalkulacije rukovanja.

- Spori loris: Ova opcija koristi netcat program za sporo slanje HTTP zaglavlja na odredišni host:port sa namjerom da ga izgubi resurse.

- IPsec DOS: Ova opcija koristi program ike-scan da pokuša preplaviti specificiranu IP sa paketima u glavnom režimu i agresivnom režimu faze 1 sa slučajnih IP adresa.

- DistractionScan: Ova opcija on zapravo ne pokreće DOS napad, već jednostavno pokreće višestruka TCP SYN skeniranja, koristeći hping3, sa lažne IP adrese po našem izboru.

Meni 3: Ekstrakcija

- Pošalji datoteku: Ovaj modul koristi netcat program za slanje podataka sa TCP ili UDP. što je obično izuzetno korisno za izdvajanje podataka sa ciljnih hostova.

- Kreiraj slušaoca: Ovaj modul koristi netcat za otvaranje slušaoca na konfigurabilnom TCP ili UDP portu. Što je obično izuzetno korisno za testiranje povezivanja syslog-a, primanje datoteka ili provjeru aktivnog skeniranja na mreži.

Napokon meni 4 (Prikaži Readme) Omogućava nam da lokalno i detaljnije vidimo sve što je gore opisano, što se opet nalazi na GitHubu. A meni 5 (Quit), u osnovi je da izađete i zatvorite program.

Resumen

Ukratko, «Pentmenu» je jedan od mnogih alati za hakovanje i pentestiranje, besplatno, otvoreno i besplatno, dostupno za učenje i praktikovanje aktivnosti u oblasti računarske bezbednosti. Međutim, kao i kod mnogih drugih na koje smo se ovdje osvrnuli ili ne, ovaj uslužni program se mora koristiti imajući u vidu odgovornu i ovlaštenu upotrebu onoga na što će se primijeniti, stoga je sve što se radi s njim na odgovornost korisnika . A u slučaju da ga neko proba ili je već probao, pozivamo vas da nam kažete svoje iskustvo s njim, putem komentara.

Na kraju, zapamtite posjetite našu «homepage» i pridružite se našem zvaničnom kanalu telegram da istražite više vijesti, vodiča i tutorijala. I takođe, ima ovo grupa da razgovarate i naučite više o bilo kojoj IT temi koja se ovdje obrađuje.