Učenje SSH-a: Dobre prakse za SSH server

u ovoj sadašnjosti, šesti i posljednji post, iz naše serije objava dalje Učenje SSH na praktičan način ćemo se pozabaviti konfiguracijom i upotrebom opcije navedene u OpenSSH konfiguracioni fajl kojima se rukuje sa strane ssh-server, odnosno fajl "SSHD Config" (sshd_config). O čemu smo govorili u prethodnom dijelu.

Na takav način da možemo na kratak, jednostavan i neposredan način saznati neke od najbolje dobre prakse (preporuke i savjeti) kada postavite SSH serveri kod kuće i u kancelariji.

Učenje SSH: opcije i parametri SSHD konfiguracijske datoteke

I prije nego krenemo s današnjom temom, o najboljima “dobre prakse za primjenu u konfiguracijama SSH servera”, ostavićemo neke linkove na povezane publikacije, za kasnije čitanje:

Dobre prakse u SSH serveru

Koje dobre prakse se primjenjuju prilikom konfiguriranja SSH servera?

Zatim, i na osnovu opcija i parametara del SSHD konfiguracijski fajl (sshd_config), prethodno viđeni u prethodnom postu, ovo bi bili neki od najbolje dobre prakse izvršiti u vezi sa konfiguracijom navedene datoteke, za osigurati naš najbolji udaljene veze, dolazne i odlazne, na datom SSH serveru:

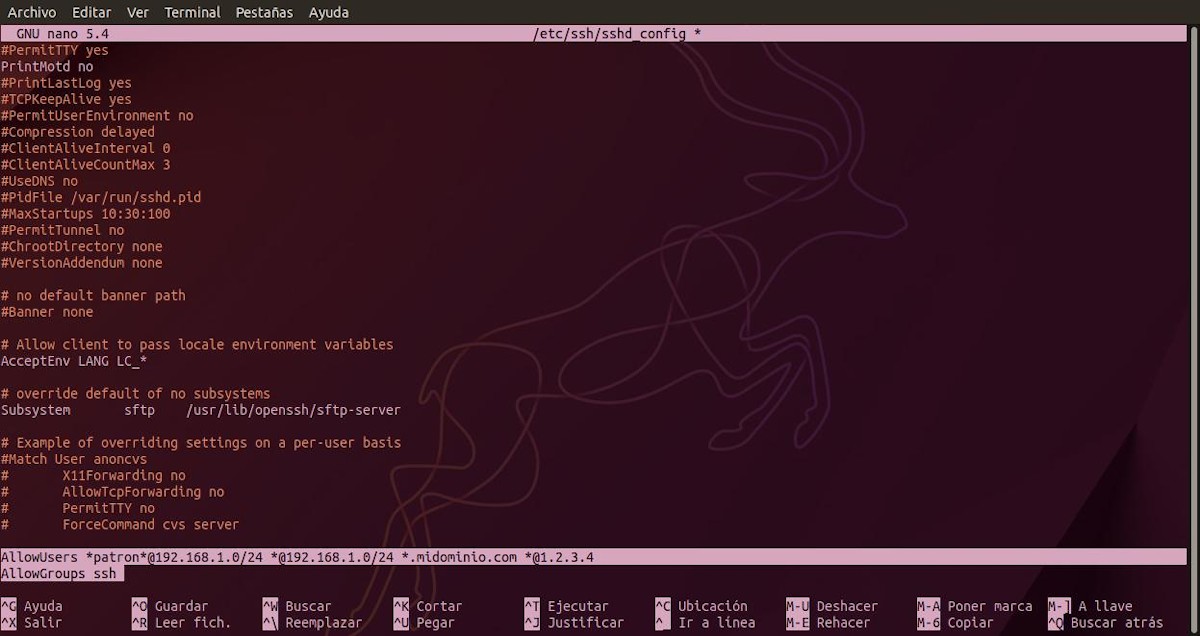

Navedite korisnike koji se mogu prijaviti na SSH pomoću opcije AllowUsers

Budući da ova opcija ili parametar obično nije uključen po defaultu u navedenoj datoteci, može se umetnuti na njen kraj. Korištenje a lista obrazaca korisničkog imena, odvojeno razmacima. Tako da, ako je specificirano, login, tada će samo isto biti dozvoljeno za podudaranja korisničkog imena i imena hosta koji odgovaraju jednom od konfiguriranih obrazaca.

Na primjer, kao što se vidi u nastavku:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

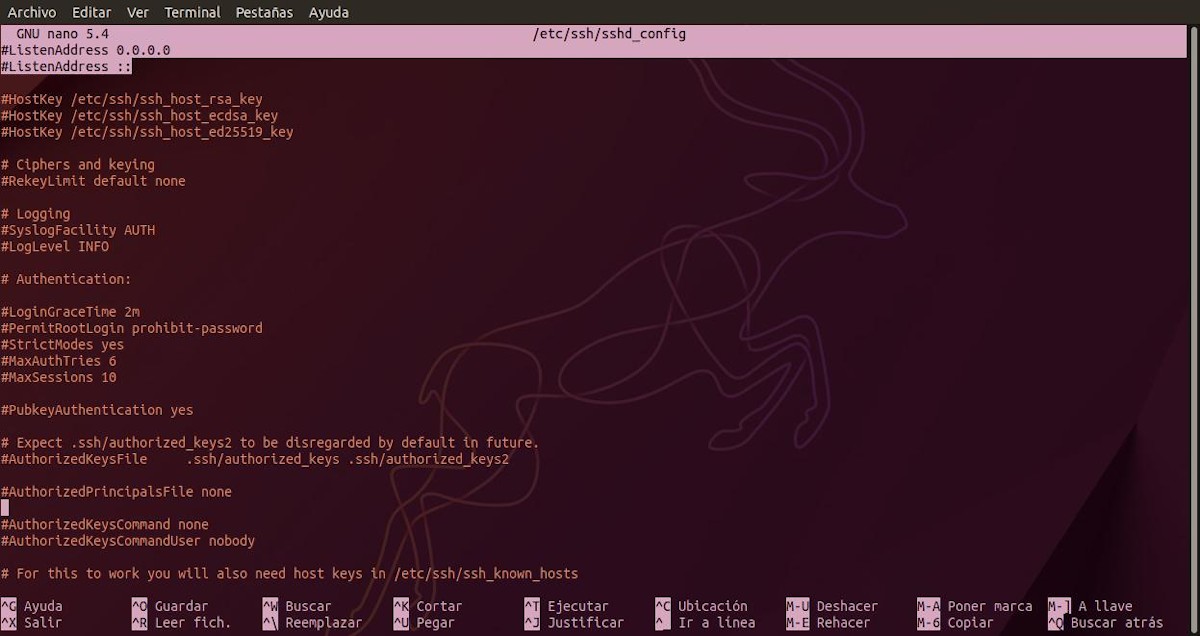

Recite SSH-u koji lokalni mrežni interfejs da sluša pomoću opcije ListenAddress

Da biste to učinili, morate omogućiti (dekomentirati) izbor ListenAddress, koji dolazi ize podrazumevano sa vrijednost "0.0.0.0", ali zapravo radi SVE mod, odnosno slušajte na svim dostupnim mrežnim interfejsima. Dakle, tada se navedena vrijednost mora utvrditi na način da se specificira koja ili lokalne IP adrese njih će koristiti sshd program za slušanje zahtjeva za povezivanje.

Na primjer, kao što se vidi u nastavku:

ListenAddress 129.168.2.1 192.168.1.*

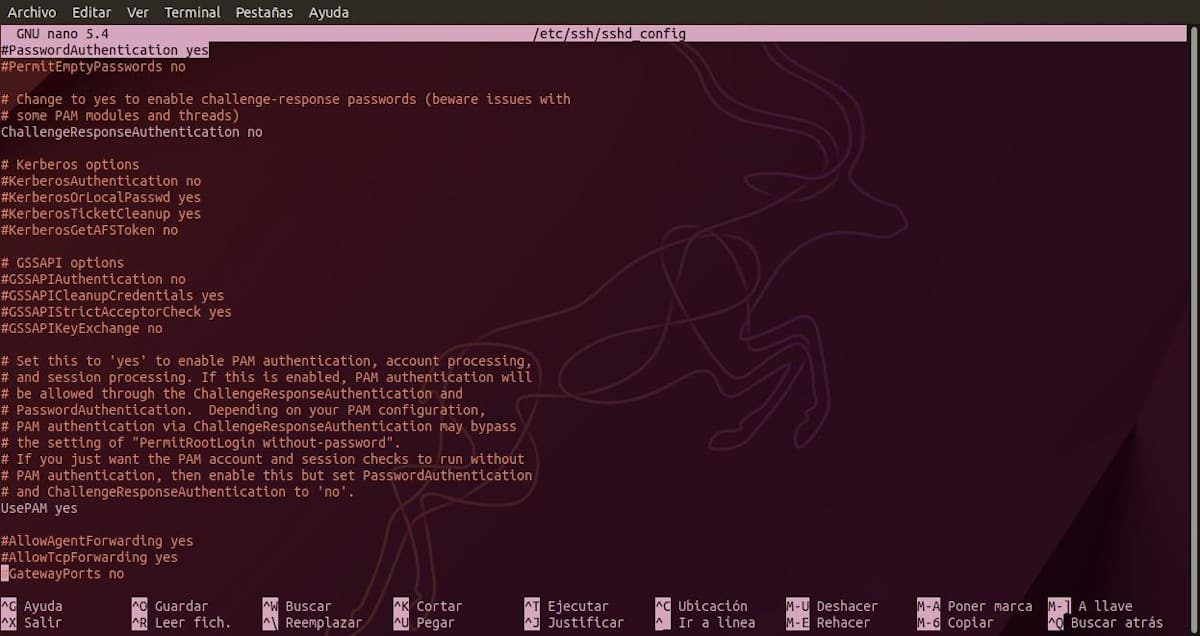

Postavite SSH prijavu preko ključeva sa opcijom Provjera autentičnosti lozinkom

Da biste to učinili, morate omogućiti (dekomentirati) izbor Provjera autentičnosti lozinkom, koji dolazi ize podrazumevano sa da vrijednost. I onda, postavite tu vrijednost kao "Nemoj", kako bi se zahtijevalo korištenje javnih i privatnih ključeva za dobivanje autorizacije pristupa određenom stroju. Postizanje da samo udaljeni korisnici mogu ući, sa računara ili računara, koji su prethodno ovlašćeni. Na primjer, kao što se vidi u nastavku:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

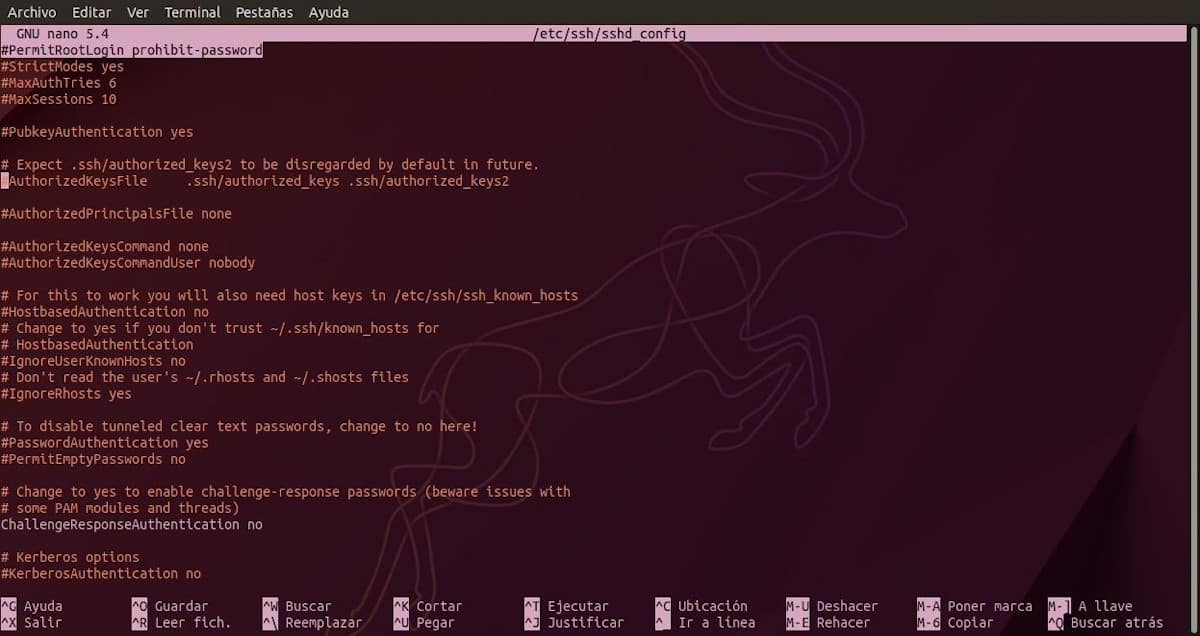

Onemogućite root prijavu preko SSH sa opcijom PermitRootLogin

Da biste to učinili, morate omogućiti (dekomentirati) Opcija PermitRootLogin, koji dolazi ize podrazumevano sa vrijednost "prohibit-password".. Međutim, ako se želi da u potpunosti, root korisniku nije dozvoljeno da pokrene SSH sesiju, odgovarajuća vrijednost za postavljanje je "Nemoj". Na primjer, kao što se vidi u nastavku:

PermitRootLogin no

Promenite podrazumevani SSH port sa opcijom Port

Da biste to učinili, morate omogućiti (dekomentirati) opcija porta, koji podrazumevano dolazi sa vrijednost "22". Ipak, od vitalnog je značaja da se navedeni port promijeni na bilo koji drugi dostupni, kako bi se ublažio i izbjegao broj napada, ručnih ili grube sile, koji se mogu izvršiti preko navedenog dobro poznatog porta. Važno je osigurati da je ovaj novi port dostupan i da ga mogu koristiti druge aplikacije koje će se povezati na naš server. Na primjer, kao što se vidi u nastavku:

Port 4568

Ostale korisne opcije za postavljanje

Na kraju, i od tada SSH program je preopsežan, a u prethodnom dijelu smo se već pozabavili svakom od opcija detaljnije, u nastavku ćemo prikazati samo još neke opcije, s nekim vrijednostima koje bi mogle biti prikladne u višestrukim i raznolikim slučajevima korištenja.

A to su sljedeće:

- Baner /etc/issue

- Interval ClientAlive 300

- ClientAliveCountMax 0

- PrijavaGraceTime 30

- LogLevel INFO

- MaxAuthTries 3

- MaxSessions 0

- Maksimalni broj pokretanja 3

- AllowEmptyPasswords Ne

- PrintMotd da

- PrintLastLog da

- StrictModes Da

- SyslogFacility AUTH

- X11 Prosljeđivanje da

- X11DisplayOffset 5

notaNapomena: Imajte na umu da, u zavisnosti od nivoa iskustva i stručnosti SysAdmins i sigurnosnih zahtjeva svake tehnološke platforme, mnoge od ovih opcija mogu sasvim opravdano i logično varirati na vrlo različite načine. Osim toga, mogu se omogućiti i druge mnogo naprednije ili složenije opcije, jer su korisne ili neophodne u različitim operativnim okruženjima.

Druge dobre prakse

Između ostalog dobre prakse za implementaciju na SSH serveru Možemo pomenuti sledeće:

- Postavite obavještenje putem e-pošte s upozorenjem za sve ili određene SSH veze.

- Zaštitite SSH pristup našim serverima od brutalnih napada koristeći Fail2ban alat.

- Povremeno provjeravajte pomoću Nmap alata na SSH serverima i drugima, u potrazi za mogućim neovlaštenim ili potrebnim otvorenim portovima.

- Ojačajte sigurnost IT platforme instaliranjem IDS-a (sistema za otkrivanje upada) i IPS-a (sistema za prevenciju upada).

Resumen

Ukratko, s ovim najnovijim izdanjem "Učenje SSH" završili smo sa sadržajem objašnjenja o svemu što se tiče OpenSSH. Sigurno ćemo za kratko vrijeme podijeliti još malo bitnih znanja o tome SSH protokol, a u vezi sa vašim koristiti preko konzole Mediante Shell skriptiranje. Nadamo se da jeste “Dobre prakse u SSH serveru”, dodali su mnogo vrijednosti, kako lično tako i profesionalno, kada koriste GNU/Linux.

Ako vam se svidio ovaj post, obavezno ga komentirajte i podijelite s drugima. I zapamtite, posjetite našu «homepage» da istražite još vijesti, kao i da se pridružite našem službenom kanalu Telegram od DesdeLinux, West grupa za više informacija o današnjoj temi.

Radujem se drugom dijelu ovog članka u kojem ćete detaljnije proširiti posljednju tačku:

Ojačajte sigurnost IT platforme instaliranjem IDS-a (sistema za otkrivanje upada) i IPS-a (sistema za prevenciju upada).

Hvala!

Pozdrav, Lhoqvso. Čekaću njegovu realizaciju. Hvala vam što ste nas posjetili, čitali naš sadržaj i komentirali.