Índex general de la sèrie: Xarxes de Ordinadors per a les PIMES: Introducció

Hola amigues i amics!

Amb aquest article pretenem oferir una visió general a el tema de la Autenticació mitjançant PAM. Estem acostumats a utilitzar diàriament la nostra Estació de Treball amb algun sistema operatiu Linux / UNIX i en poques ocasions ens aturem a estudiar el com es produeix el mecanisme d'autenticació cada vegada que iniciem una sessió. Que potser coneixem de l'existència dels fitxers / etc / passwd i / Etc / shadow que constitueixen la base de dades principal de les Credencials de Autenticació dels usuaris locals. Esperem que després de la lectura d'aquest post es disposi -almenys- d'una idea clara de com funciona PAM.

autenticació

La Autenticació -per propòsits pràctics- és la forma en què un usuari es verifica davant d'un sistema. El procés d'autenticació requereix la presència d'un joc d'identitat i credencials -nom d'usuari i la contrasenya- les que es comparen amb la informació emmagatzemada en alguna base de dades. Si les credencials presentades són iguals a les emmagatzemades i el compte de l'usuari està activa, es diu que l'usuari es autèntic correctament o que va passar satisfactòriament el procés de autenticació.

Una vegada que l'usuari es Autèntic, es passa aquesta informació a l' servei de control d'accés per determinar què pot fer aquest usuari en el sistema ja quals recursos té la deguda autorització per accedir-hi.

La informació per verificar a l'usuari poden emmagatzemar-se en bases de dades locals de sistema, o el sistema local pot fer referència a una base de dades existent en un sistema remot, com ara bases de dades LDAP, Kerberos, NIS, etcètera.

La majoria dels sistemes operatius UNIX® / Linux tenen les eines necessàries per configurar el servei d'autenticació client / servidor dels tipus mes comuns de base de dades d'usuaris. Algunes d'aquests sistemes disposen d'eines gràfiques molt completes com Red Hat / CentOS, SUSE / openSUSE, i altres distribucions.

PAM: Pluggable Authentication Module

Els Mòduls que es Insereixen per l'autenticació els utilitzem diàriament quan vam iniciar sessió en el nostre Desktop amb un sistema operatiu basat en Linux / UNIX, i en moltes altres ocasions que accedim a serveis locals o remots que tenen un determinat mòdul local PAM inserit per a l'autenticació enfront d'aquest servei.

Una idea pràctica de com es Insereixen els Mòduls PAM la podem obtenir mitjançant la seqüència de l'estat de l'autenticació en un equip amb Debian i en un altre amb CentOS que desenvolupem a continuació.

Debian

Documentació

Si instal·lem el paquet libpam-doc disposarem d'una molt bona documentació ubicada al directori / Usr / share / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude install libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

També hi ha més documentació sobre PAM en els directoris:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 root root 4096 abril 5 21:11 libpam0g drwxr-xr-x 4 root root 4096 abril 7 16:31 libpam-doc drwxr-xr-x 2 root root 4096 abril 5 21:30 libpam-gnome keyring drwxr-xr-x 3 root root 4096 abril 5 21:11 libpam-modules drwxr-xr-x 2 root root 4096 abril 5 21:11 libpam-modules-bin drwxr-xr-x 2 root root 4096 abril 5 21: 11 libpam-runtime drwxr-xr-x 2 root root 4096 abril 5 21:26 libpam-systemd drwxr-xr-x 3 root root 4096 abril 5 21:31 python-pam

Opinem que abans de sortir a buscar documentació a Internet, hem de revisar la qual ja està instal·lada o la que podem instal·lar directament dels repositoris de programes que per alguna cosa existeixen i en moltes ocasions els copiem cap al nostre disc dur. Mostra d'això és la següent:

root @ linuxbox: ~ # less / usr / share / doc / libpam-gnome-keyring / README gnome-keyring is a program that keep password and other secrets for users. It is run as a dimoni in the session, similar to ssh-agent, and other applications locate it via an environment variable or a D-Bus. The program can manage several keyrings, each with its own màster password, and there is also a session keyring which is never stored to disk, but forgotten when the session ends. The library libgnome-keyring is used by applications to Integrate with the GNOME keyring system.

Que traduït molt lliurement vol expressar:

- gnome-keyring és el programa encarregat de mantenir les contrasenyes i altres secrets per als usuaris. A cada sessió s'executa com un dimoni, de forma similar a l'ssh-agent, ia altres aplicacions que es localitzen mitjançant una variable d'l'ambient - environment o via D-Bus. El programa pot gestionar a diversos keyrings, cadascun d'ells amb la seva pròpia contrasenya mestra. Existeix a més una sessió de l'keyring que no s'emmagatzema mai en el disc dur i que s'oblida quan acaba la sessió. Les Aplicacions utilitzen la llibreria libgnome-keyring per integrar-se amb el sistema GNOME keyring.

Debian amb el Sistema Operatiu Base

Partim d'un equip a què recentment vam instal·lar Debian 8 «Jessie» com a Sistema Operatiu i durant el seu procés d'instal·lació seleccionem només les «Utilitats bàsiques de sistema», sense marcar cap altra opció d'instal·lar tasques - tasques o paquets predefinits com el servidor OpenSSH. Si després d'iniciar la primera sessió executem:

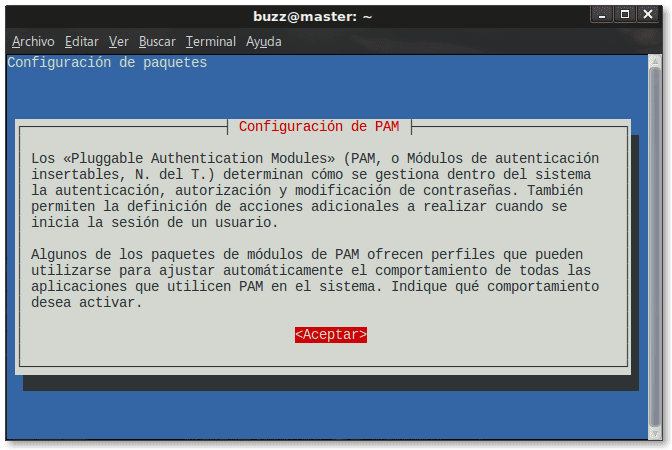

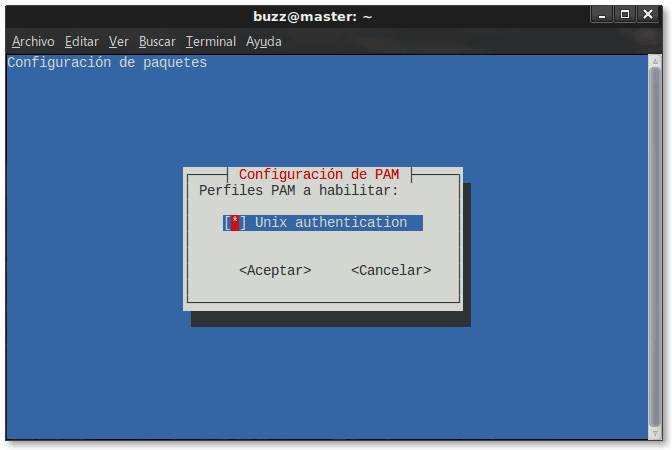

root @ màster: ~ # pam-auth-update

obtindrem les següents sortides:

El que ens mostra que l'únic Mòdul PAM en ús fins a aquest moment és l'autenticació Unix. la utilitat pam-auth-update ens permet configurar la política central d'autenticació per a un sistema a l'utilitzar Perfils Predefinits que subministren els Mòduls PAM. Per a més informació consulti man pam-auth-update.

Com encara no hem instal·lat el OpenSSH server, no trobarem seu mòdul PAM al directori /etc/pam.d/, El qual contindrà els mòduls i perfils PAM carregats fins aquests moments:

root @ màster: ~ # ls -l /etc/pam.d/ total 76 -RW-r - r-- 1 root root 235 set 30 2014 atd -RW-r - r-- 1 root root 1208 6 abr 22:06 common-account -RW-r - r-- 1 root root 1221 6 abr 22:06 common-auth -RW-r - r-- 1 root root 1440 6 abr 22:06 common-password -RW-r - r-- 1 root root 1156 6 abr 22:06 common-session -RW-r - r-- 1 root root 1154 6 abr 22:06 common-session-noninteractive -RW-r - r-- 1 root root 606 11 juny 2015 cron -RW-r - r - 1 root root 384 19 novembre 2014 chfn -RW-r - r-- 1 root root 92 19 novembre 2014 chpasswd -RW-r - r-- 1 root root 581 19 novembre 2014 chsh -RW-r-- r-- 1 root root 4756 19 novembre 2014 login -RW-r - r-- 1 root root 92 19 novembre 2014 newusers -RW-r - r-- 1 root root 520 gen juny 6 other -RW-r- -r-- 2016 root root 1 92 novembre 19 passwd -RW-r - r-- 2014 root root 1 mar 143 29 runuser -RW-r - r-- 2015 root root 1 mar 138 29 runuser-l -RW -r - r-- 2015 root root 1 2257 novembre 19 la seva -RW-r - r-- 2014 root root 1 set febrer 220 systemd-user

Per exemple, mitjançant el mòdul PAM /etc/pam.d/chfn el sistema configura el servei Ombra, Mentre que mitjançant /etc/pam.d/cron es configura el dimoni cron. Per conèixer una mica més podem llegir el contingut de cada un d'aquests arxius la qual cosa és molt instructiu. Com a mostra donem a continuació el contingut de la lliçó /etc/pam.d/cron:

root @ màster: ~ # less /etc/pam.d/cron # The PAM configuration file for the cron dimoni @include common-auth # Sets the loginuid process attribute session required pam_loginuid.so # Read environment variables from pam_env 's default files, / etc / environment # and /etc/security/pam_env.conf. session required pam_env.so # In addition, read system locale information session required pam_env.so envfile = / etc / default / locale @include common-account @include common-session-noninteractive # Sets up user limits, please defineix limits for cron tasks # through /etc/security/limits.conf session required pam_limits.so

L'ordre de les declaracions dins de cada un dels arxius és important. En termes generals no recomanem es modifiquin cap d'ells a menys que sapiguem molt bé què és el que estem fent.

Debian amb sistema operatiu base + OpenSSH

root @ màster: ~ # aptitude install task-ssh-server

S'instal·laran els següent paquets NOUS: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Comprovarem que es va agregar i va configurar correctament el mòdul PAM sshd:

root @ màster: ~ # ls -l /etc/pam.d/sshd -RW-r - r-- 1 root root 2133 22 juliol 2016 /etc/pam.d/sshd

Si volem conèixer el contingut d'aquest perfil:

root @ màster: ~ # less /etc/pam.d/sshd

En altres paraules, quan tractem d'iniciar una sessió remota des d'un altre equip mitjançant ssh, L'autenticació en l'equip local s'efectua mitjançant el mòdul PAM sshd principalment, sense oblidar els altres aspectes d'autorització i seguretat involucrats en el servei ssh com a tal.

De passada, afegim que l'arxiu principal de configuració d'aquest servei és / etc / ssh / sshd_config, I que a el menys en Debian s'instal·la per defecte sense permetre l'inici de sessió interactiu de l'usuari root. Per permetre-ho, hem de modificar el fitxer / etc / ssh / sshd_config i canviar la línia:

PermitRootLogin without-password

per

PermitRootLogin sí

i posteriorment reiniciar i comprovar l'estat de l'servei mitjançant:

root @ màster: ~ # systemctl restart ssh root @ màster: ~ # systemctl estatus ssh

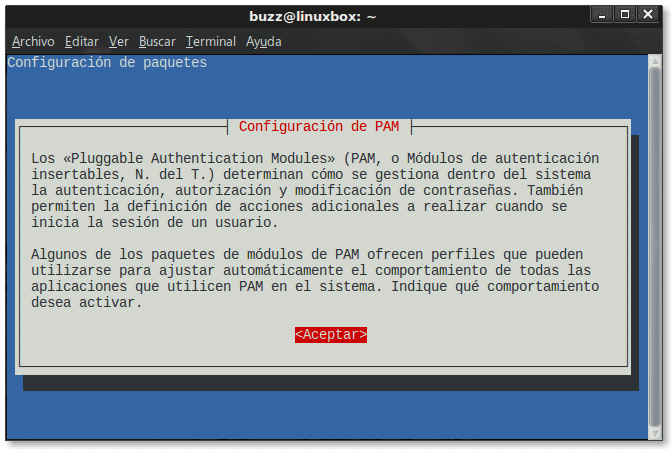

Debian amb l'escriptori LXDE

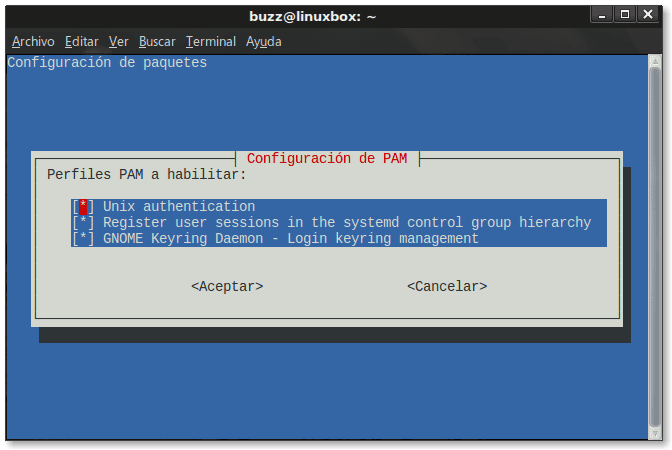

Continuem amb el mateix equip -cambiamos seu nom o nom d'amfitrió per «linuxbox»Per usar-lo en un futur- a el qual vam acabar d'instal·lar l'escriptori LXDE. executem pam-auth-update i obtindrem les següents sortides:

El sistema ja va habilitar tots els Perfils -Módulos- necessaris per a la correcta autenticació durant la instal·lació de l'escriptori LXDE, que a saber són els següents:

- Mòdul d'autenticació UNIX.

- Mòdul que registra les sessions d'usuaris en el Grup Jeràrquic de Control de l' systemd.

- Mòdul de l'Dimoni GNOME Keyring

- Aprofitem l'ocasió per recomanar que en tots els casos, quan se'ns pregunti «Perfils PAM a habilitar», seleccionem l'opció llevat que sapiguem molt bé què és el que estem fent. Si canviem la configuració PAM que de forma automàtica la fa el propi Sistema Operatiu, podem fàcilment desactivar l'inici de sessió en l'equip.

En els casos anteriors estem parlant de autenticació Local o d'autenticació davant de l'equip local com succeeix quan vam iniciar una sessió remota mitjançant ssh.

Si implementem un mètode de autenticació Remota en l'Equip Local perquè usuaris amb els seus Credencials emmagatzemades en un servidor remot OpenLDAP o en un Active Directory, el sistema prendrà en compte la nova forma d'autenticació i d'afegir els mòduls PAM necessaris.

arxius principals

- / etc / passwd: Informació dels Comptes d'Usuaris

- / Etc / shadow: Informació Segura de Comptes d'Usuaris

- /etc/pam.conf: Arxiu que només s'ha d'utilitzar sinó existeix el directori /etc/pam.d/

- /etc/pam.d/: Directori on els programes i serveis instal·len els seus mòduls PAM

- /etc/pam.d/passwd: Configuració PAM per passwd.

- /etc/pam.d/common-account: Paràmetres d'Autorització comuns a tots els serveis

- /etc/pam.d/common-auth: Paràmetres d'autenticació comuns a tots els serveis

- /etc/pam.d/common-password: Mòduls PAM comuns a tots els serveis relacionats amb les contrasenyes - contrasenyes

- /etc/pam.d/common-session: Mòduls PAM comuns a tots els serveis relacionats amb les sessions d'usuaris

- /etc/pam.d/common-session-noninteractive: Mòduls PAM comuns a tots els serveis relacionats amb les sessions no interactives o que no requereixen de la intervenció de l'usuari, com les tasques que s'executen a l'inici i final de sessions no interactives.

- / Usr / share / doc / passwd /: Directori de documentació.

Recomanem llegir les pàgines d'el manual d' passwd y ombra mitjançant home passwd y man shadow. També és saludable llegir el contingut dels arxius common-account, common-auth, common-passwrod, common-session y common-session-noninteractive.

Mòduls PAM disponibles

Per tenir una idea dels mòduls PAM disponibles a priori en el repositori estàndard de Debian, executem:

buzz @ linuxbox: ~ $ aptitude search libpam

La llista és llarga i només reflectirem els mòduls que mostren el extensa que és:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Tregui Vostè seves pròpies conclusions.

CentOS

Si durant el procés d'instal·lació seleccionem l'opció «Servidor amb GUI«, Obtindrem una bona plataforma per implementar diferents serveis per a la Xarxa PIME. A diferència de Debian, CentOS / Xarxa Hat® ofereix una sèrie d'eines de consola i gràfiques que li fan la vida més fàcil a un Administrador de Sistemes o de Xarxes.

Documentació

Instal·lada per defecte, la trobem en el directori:

[Root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ total 256 -RW-r - r--. 1 root root 2045 18 juny 2013 Copyright drwxr-xr-x. 2 root root 4096 abril 9 06:28 html -RW-r - r--. 1 root root 175382 5 nov 19:13 Linux-PAM_SAG.txt -RW-r - r--. 1 root root 67948 18 juny 2013 rfc86.0.txt drwxr-xr-x. 2 root root 4096 abril 9 06:28 txts

[Root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_wheel README.pam_env README.pam_keyinit README.pam_motd README.pam_securetty README.pam_time README.pam_xauth

Si, també denominem «linuxbox» a l'equip CentOS a l'igual que amb Debian, el qual ens servirà per a futurs articles sobre Xarxes PIMES.

CentOS amb GUI GNOME3

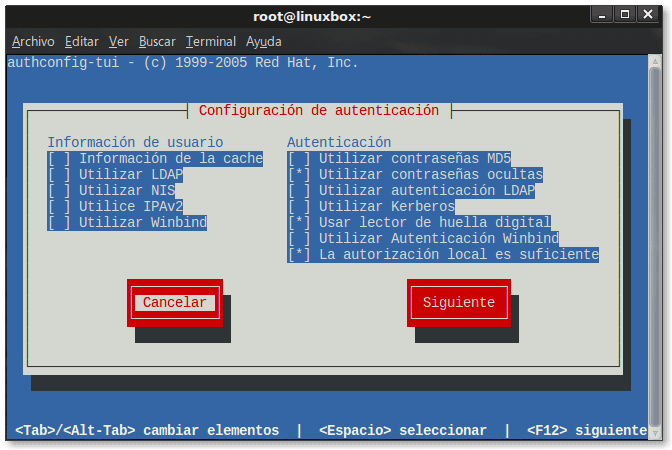

Quan seleccionem durant la instal·lació l'opció «Servidor amb GUI«, S'instal·la l'Escriptori GNOME3 i altres utilitats i programes base per desenvolupar un servidor. A nivell de consola, per conèixer l'estat de l'autenticació executem:

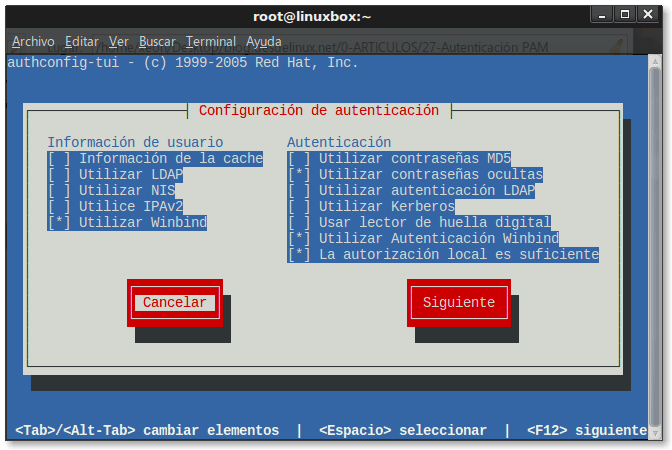

[Root @ linuxbox ~] # authconfig-tui

Vam comprovar que només estan habilitats els mòduls PAM necessaris per a la configuració actual de servidor, fins i tot fins a un mòdul per llegir empremtes digitals, sistema d'autenticació que trobem en alguns models de Portàtils.

CentOS amb GUI GNOME3 unit a un Microsoft Active Directory

Com podem comprovar, s'han afegit i habilitat els mòduls necessaris -winbind- per a l'autenticació davant d'un Active Directory, mentre que a propòsit inhabilitam el mòdul per llegir empremtes dactilars, perquè no cal.

En un proper article abordarem en detall el com unir un client CentOS 7 a XNUMX Microsoft Active Directory. Només avancem que mitjançant l'eina authoconfig-gtk s'automatitza tremendament la instal·lació de paquets necessaris, configuració de la creació automàtica dels directoris d'usuaris de l'domini que s'autentiquin localment, i el procés en si mateix d'unir el client a l'Domini d'un Active Directory. Potser després de la unió, només caldrà reiniciar l'ordinador.

arxius principals

Els arxius relacionats amb l'autenticació en CentOS s'ubiquen al directori /etc/pam.d/:

[Root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst targeta intel · ligent-auth-ac authconfig login smtp authconfig-gtk other smtp.postfix authconfig-tui passwd sshd config-util password-auth seu crond password-auth-ac suo cups pluto suo-i chfn polkit-1 seu-l chsh postlogin system-auth fingerprint-auth postlogin-ac system-auth-ac fingerprint-auth-ac ppp system-config-authentication gdm-autoconnexió remote systemd-user gdm-fingerprint runuser vlock gdm-launch-environment runuser-l vmtoolsd gdm-password samba xserver gdm-pin setup gdm-targeta intel · ligent targeta intel · ligent-auth

Mòduls PAM disponibles

Tenim els repositoris base, centosplus, EPEL, y actualitzacions. En ells trobem -entre altres més- els següents mòduls mitjançant les comandes yum search pam-, yum search pam_ i yum search libpam:

nss-pam-ldapd.i686: An nsswitch module which facis servir directory servers nss-pam-ldapd.x86_64: An nsswitch module which facis servir directory servers ovirt-guest-agent-pam-module.x86_64: PAM module for the oVirt Guest Agent pam -kwallet.x86_64: PAM module for KWallet pam_afs_session.x86_64: AFS PÀG and AFS tokens on login pam_krb5.i686: A Pluggable authentication module for Kerberos 5 pam_krb5.x86_64: A Pluggable authentication module for Kerberos 5 pam_mapi.x86_64: PAM module for authentication via MAPI against a Zarafa server pam_oath.x86_64: a PAM module for pluggable login authentication for OATH pam_pkcs11.i686: PKCS # 11 / NSS PAM login module pam_pkcs11.x86_64: PKCS # 11 / NSS PAM login module pam_radius.x86_64: PAM module for RADIUS Authentication pam_script.x86_64: PAM module for executing scripts pam_snapper.i686: PAM module for calling snapper pam_snapper.x86_64: PAM module for calling snapper pam_ssh.x86_64: PAM module for use with SSH keys and ssh-agent pam_ssh_agent_auth.i686 86: PAM module for authentication with ssh-agent pam_ssh_agent_auth.x64_86: PAM module for authentication with ssh-agent pam_url.x64_86: PAM module to authenticate with HTTP servers pam_wrapper.x64_86: A tool to test PAM applications and PAM modules pam_yubico.x64_86: A Pluggable Authentication Module for yubikeys libpamtest-doc.x64_86: The libpamtest API documentation python-libpamtest.x64_86: A python wrapper for libpamtest libpamtest.x64_86: A tool to test PAM applications and PAM modules libpamtest-devel.x64_XNUMX: A tool to test PAM applications and PAM modules

Resum

És important tenir un mínim de coneixements sobre PAM si volem entendre de forma general com s'efectua la Autenticació cada vegada que iniciem sessió en el nostre equip Linux / UNIX. També és important conèixer que només amb Autenticació Local podem oferir serveis a altres equips en una petita xarxa PIME com Proxy, Correu, FTP, etcètera, concentrats tots en un sol servidor. Tots els serveis anteriors -i molts mes com hem vist anteriorment- tenen el seu mòdul PAM.

fonts consultades

- Manuals de les ordres - pàgines d'home.

- autenticació: Pàgina de Wikipedia en espanyol

- Pluggable Authentication Modules

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-en-US

Versió en format PDF

Descarregueu la versió en PDF aquí.

Fins el proper article!

Autor: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Un article molt detallat sobre l'autenticació utilitzant PAM, confesso desconeixia a detalls el funcionament de l'autenticació i el infinitat d'aplicacions més detallades i segures que podíem donar-li. Aquest és un gran article que permet visualitzar l'abast de la Autenticació PAM, que a més pot tenir múltiples objectiu en les Pimes.

Un més de les teves grans aportacions, moltes gràcies per tan bon Material Fico

Gràcies pel teu comentari, estimat Luigys. El propòsit de l'article és el obrir la ment dels lectors pel que fa a l'PAM i els seus mòduls. Crec que el post ho aconsegueix.

De passada et comunico que no m'estan arribant els comentaris per correu.

jejeje, vaig oblidar escriure la meva adreça de correu en el comentari anterior. Per això surt Anònim. 😉

Genial l'article, com sempre.

Molt instructiu Frederic, jo he hagut de tractar amb PAM més d'una vegada i admiro el disseny, és molt útil poder inserir funcionalitat en els «hooks» que permet, per exemple l'últim que vaig fer va ser un API REST en Python / Flask que recull els logins i logoff dels usuaris del meu domini (estil big brother, per saber-ho tot), ja que no endevinen on poso les trucades a curl per informar l'api? Doncs sí, amb PAM.

Gràcies HO2GI per l'avaluació de l'post.

Dhunter: Salutacions de nou. Com sempre estàs fent coses molt interessants. Res, que aquest post és dels que catàleg «per obrir ments».