Kata Containers proporciona un temps d'execució de contenidor segur amb màquines virtuals lleugeres

Després de dos anys de desenvolupament, s'ha publicat el llançament del projecte Kata Containers 3.0, que desenvolupa una pila per organitzar l'execució de contenidors utilitzant aïllament basat en mecanismes de virtualització complets.

Al cor de Kata hi ha el runtime, que brinda la capacitat de crear màquines virtuals compactes que s'executen usant un hypervisor complet, en lloc d'usar contenidors tradicionals que usen un nucli Linux comú i s'aïllen usant espais de noms i cgroups.

L'ús de màquines virtuals permet assolir un major nivell de seguretat que protegeix davant d'atacs provocats per l'explotació de vulnerabilitats al nucli de Linux.

Sobre Kata Containers

Contenidors Kata se centra a integrar-se a les infraestructures d'aïllament de contenidors existents amb la capacitat dutilitzar aquestes màquines virtuals per millorar la protecció dels contenidors tradicionals.

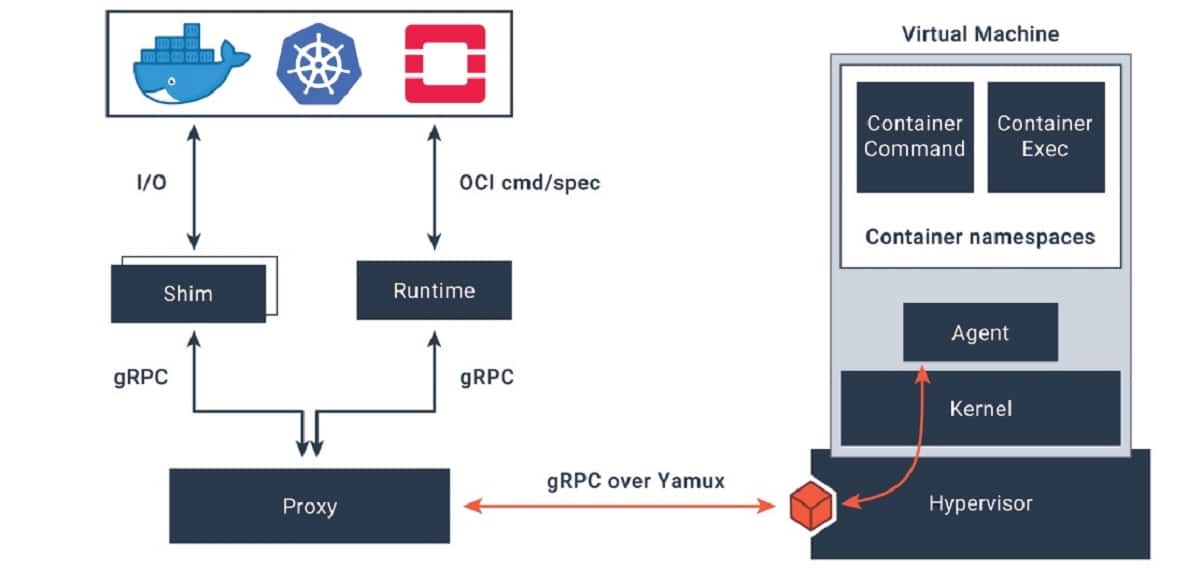

El Projecte proporciona mecanismes per fer que les màquines virtuals lleugeres siguin compatibles amb diversos marcs d'aïllament de contenidors, plataformes d'orquestració de contenidors i especificacions com ara OCI, CRI i CNI. Les integracions amb Docker, Kubernetes, QEMU i OpenStack estan disponibles.

la integració amb els sistemes de gestió de contenidors si aconsegueix mitjançant una capa que simula la gestió de contenidors, la qual, a través de la interfície gRPC i un proxy especial, accedeix a l'agent de control a la màquina virtual. Com a hypervisor, s'admet l'ús de Dragonball Sandbox (una edició KVM optimitzada per a contenidors) amb QEMU, així com Firecracker i Cloud Hypervisor. L'entorn del sistema inclou dimoni d'inicialització i agent.

L'agent executa imatges de contenidors definides per l'usuari en format OCI per a Docker i CRI per a Kubernetes. Per reduir el consum de memòria, es fa servir el mecanisme DAX i es fa servir la tecnologia KSM per deduplicar àrees de memòria idèntiques, cosa que permet compartir els recursos del sistema host i connectar-se a diferents sistemes convidats amb una plantilla d'entorn de sistema comú.

Principals novetats de Kata Containers 3.0

En la nova versió es proposa un runtime alternatiu (runtime-rs), que forma el farciment de contenidors, escrit en el llenguatge Rust (el temps d'execució proporcionat anteriorment està escrit en el llenguatge Go). Runtime és compatible amb OCI, CRI-O i Containerd, cosa que ho fa compatible amb Docker i Kubernetes.

Un altre dels canvis que es destaca d'aquesta nova, versió de Kata Containers 3.0, és que ara també té suport per a GPU. això inclou suport per a E/S de funció virtual (VFIO), que permet controladors despai dusuari i dispositius PCIe segurs i sense privilegis.

També es destaca que es va implementar suport per canviar la configuració sense canviar el fitxer de configuració principal en reemplaçar blocs en fitxers separats ubicats al directori «config.d/». Els components de Rust usen una nova biblioteca per treballar amb rutes de fitxers de forma segura.

A més, ha sorgit un nou projecte de Kata Containers. Es tracta de Confidential Containers, un projecte d'espai aïllat de Cloud-Native Computing Foundation (CNCF) de codi obert. Aquesta conseqüència de l'aïllament de contenidors de Kata Containers, integra la infraestructura de Trusted Execution Environments (TEE).

Dels altres canvis que es destaquen:

- S'ha proposat un nou hipervisor de dragonball basat en KVM i rust-vmm.

- S'ha afegit suport per a cgroup v2.

- Component virtiofsd (escrit a C) reemplaçat per virtiofsd-rs (escrit a Rust).

- S'hi va afegir suport per a l'aïllament de la zona de proves dels components QEMU.

- QEMU utilitza l'API io_uring per a E/S asíncrona.

- S'ha implementat la compatibilitat amb les extensions Intel Trusted Domain Extensions (TDX) per a QEMU i Cloud-hypervisor.

- Components actualitzats: QEMU 6.2.0, Cloud-hypervisor 26.0, Firecracker 1.1.0, Linux 5.19.2.

Finalment per als que estiguin interessats en el projecte, han de saber que va ser creat per Intel i Hyper combinant Clear Containers i tecnologies runV.

El codi del projecte està escrit a Go i Rust i es distribueix sota la llicència Apache 2.0. El desenvolupament del projecte és supervisat per un grup de treball creat sota els auspicis de l'organització independent OpenStack Foundation.

Pots consultar més sobre això, al següent enllaç.