Pentmenu: Un Script Bash per a atacs de Reconeixement i DOS

Cada cert temps, aprofitem per explorar una eina lliure, oberta i gratuïta de l'àmbit de la seguretat informàtica, sobretot del món del hacking i pentesting. Per això, avui aprofitem per donar-los a conèixer una altra interessant i útil eina d'aquest tipus anomenada Pentmenu.

I què és Pentmenu? Doncs, de forma breu és, un petit Script de Linux fet a Bash Shell que ha estat creat per l'usuari atacs de reconeixement i DOS. I per descomptat, tot això d'una manera fàcil, mitjançantn genial menú de selecció per aconseguir un reconeixement de xarxa ràpid i fàcil, i en conseqüència, executar els atacs necessaris amb èxit.

Eines de Hacking 2023: Ideals per utilitzar sobre GNU/Linux

Però, abans de començar aquesta present publicació sobre aquesta interessant eina de hacking i pentesting anomenada Pentmenu, els recomanem que explorin després la anterior publicació relacionada:

Pentmenu: Eina de hacking i pentesting

Explorant Pentmenu a GNU/Linux

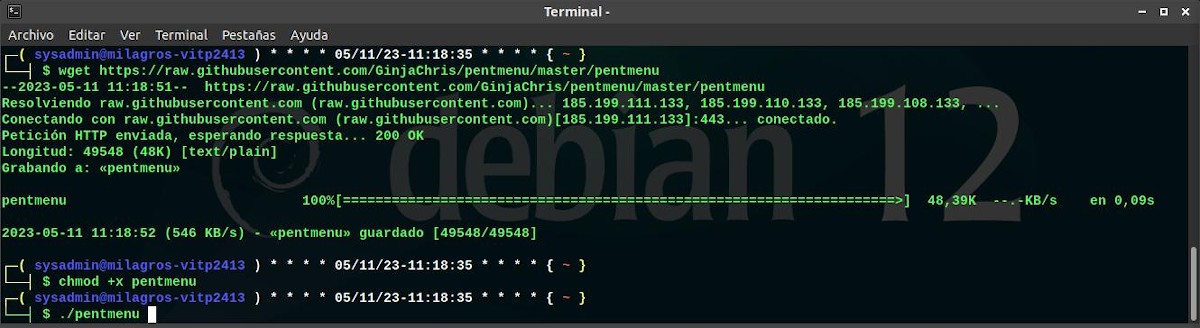

Per a la descarregar, explorar i conèixer l'eina Pentmenu com de costum utilitzarem el nostre acostumat Respin MilagrOS. I el procediment per portar això acabo, és el que apareix a la seva lloc web oficial a GitHub. I és el següent:

Descàrrega

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuAtorgament de permisos

chmod +x pentmenuExecució

./pentmenu

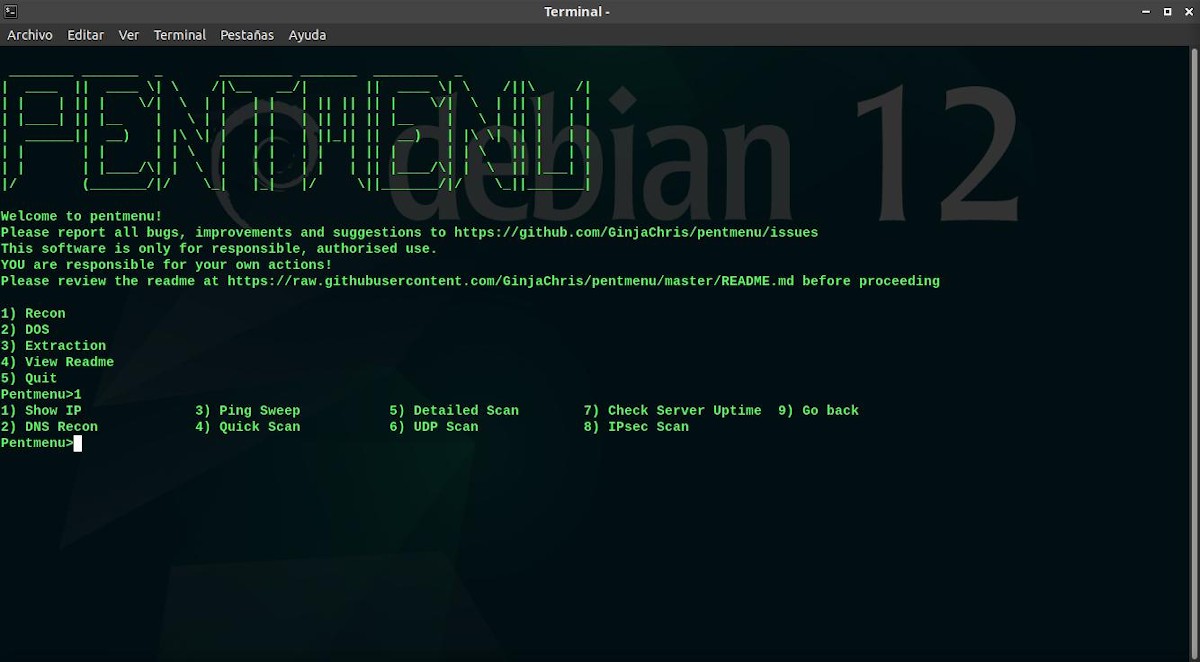

Menú 1: Recon (Mòduls de reconeixement)

Aquest menú o mòdul ofereix les següents funcionalitats:

- Xou IP: Aquesta opció utilitza l'ordre curl per fer una cerca de la IP externa del nostre ordinador.

- DNS Recon: Aquesta opció té com a objectiu el reconeixement passiu, en conseqüència, realitza una cerca de DNS i una recerca de whois de l'objectiu.

- Escombrat Ping: Aquesta opció utilitza l'ordre nmap per fer un ressò ICMP (ping) contra el host o la xarxa de destinació.

- Anàlisi ràpida: Aquesta opció funciona com un escàner de ports TCP, i per a això utilitza l'ordre nmap per buscar ports oberts usant l'escaneig TCP SYN.

- Detailed Scan: Aquesta opció utilitza l'ordre nmap per identificar hosts actius, ports oberts, intents d'identificació del sistema operatiu, gravar bàners i més.

- Escaneig UDP: Aquesta opció utilitza l'ordre nmap per cercar ports UDP oberts. En conseqüència, escaneja tots els ports UDP del host destinació.

- Check Server Uptime: Aquesta opció calcula el temps d'activitat del host objectiu consultant un port TCP obert amb hping3. La precisió dels resultats pot variar o no funcionar duna màquina a una altra.

- IPsec Scan: Aquesta opció té com a objectiu intentar identificar la presència d'un servidor IPSec VPN amb l'ús d'ike-scan i diverses propostes de Fase 1.

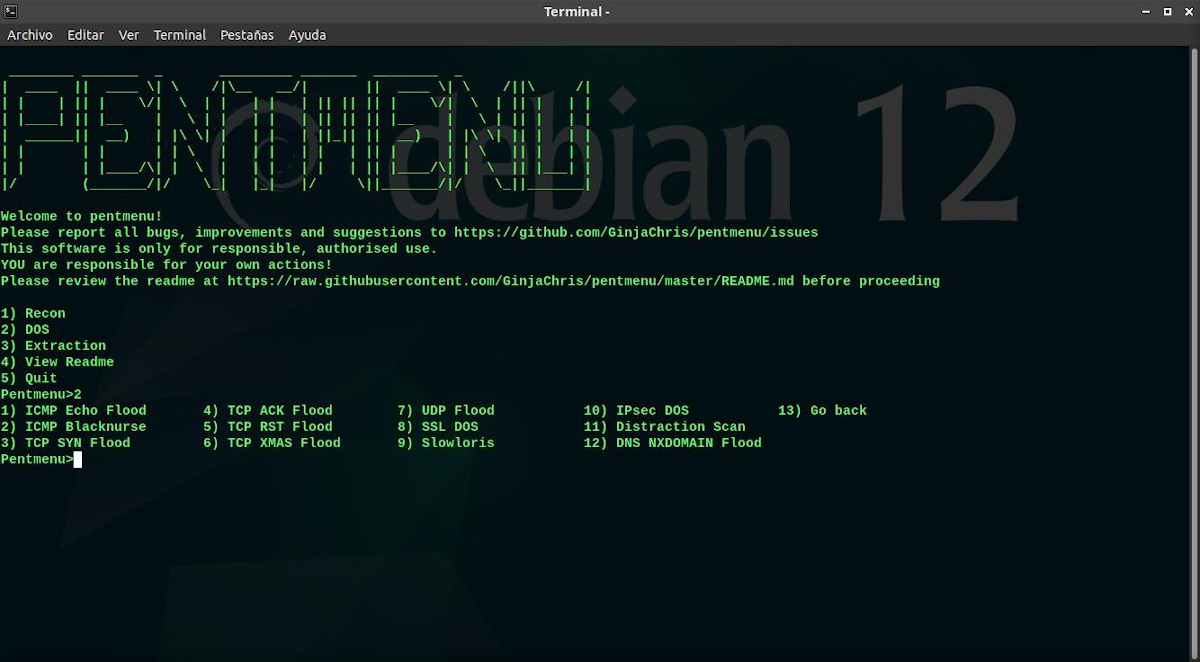

Menú 2: DOS (Mòduls d'atacs DOS)

- ICMP Echo Flood: Aquesta opció utilitza l'aplicació CLI hping3 per llançar un ICMP Echo flood tradicional contra un host objectiu.

- ICMP Blacknurse Flood: Aquesta opció utilitza laplicació CLI hping3 per llançar un ICMP Blacknurse flood tradicional contra un host objectiu.

- TCP SYN Flood: aquesta opció envia una inundació de paquets TCP SYN mitjançant hping3. Però, si no troba hping3, intenta utilitzar la utilitat nmap-nping al seu lloc.

- TCP ACK Flood: aquesta opció ofereix les mateixes opcions que la SYN Flood, però estableix lindicador TCP ACK (Acknowledgement) en el seu lloc.

- TCP RST Flood: aquesta opció ofereix les mateixes opcions que SYN Flood, però estableix lindicador RST (Reset) TCP en el seu lloc.

- TCP XMAS Flood: aquesta opció ofereix les mateixes opcions que SYN Flood i ACK Flood, però envia paquets amb tots els indicadors TCP configurats (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- Inundació UDP: aquesta opció ofereix les mateixes opcions que la SYN Flood, però al vostre lloc envia paquets UDP al host:port especificat.

- SSL DOS: Aquesta opció utilitza OpenSSL per intentar un atac DOS cap a un host:port de destinació. Ho fa obrint moltes connexions i fent que el servidor faci costosos càlculs de reconeixement.

- Slowloris: Aquesta opció utilitza el programa netcat per enviar lentament encapçalats HTTP al host:port de destinació amb la intenció de privar-lo de recursos.

- IPsec DOS: Aquesta opció utilitza el programa ike-scan per intentar inundar la IP especificada amb paquets de fase 1 de manera principal i mode agressiu des d'IP d'origen aleatori.

- Distraction Scan: aquesta opció realment no activa un atac de DOS, sinó que simplement llança múltiples escanejats TCP SYN, utilitzant hping3, des d'una IP falsificada de la nostra elecció.

Menú 3: Extraction (Mòdul d'extracció)

- Enviar fitxer: Aquest mòdul utilitza el programa netcat per enviar dades amb TCP o UDP. La qual cosa sol ser extremadament útil per extreure dades de host objectius.

- Create Listener: Aquest mòdul utilitza netcat per obrir un listener en un port TCP o UDP configurable. Això sol ser extremadament útil per provar la connectivitat de syslog, rebre fitxers o verificar l'escaneig actiu a la xarxa.

Finalment, el menú 4 (View Readme) ens permet veure localment ia més detall, tot allò descrit anteriorment, que al seu torn, és el que es troba a GitHub. I el menú 5 (Quit), bàsicament és per sortir i tancar del programa.

Resum

En resum, Pentmenu és una de moltes eines de hacking i pentesting, lliures, obertes i gratuïtes, disponibles per aprendre i practicar activitats de l'àmbit de la seguretat informàtica. No obstant això, i igual que amb moltes altres que hem abordat aquí o no, aquest utilitari s'ha d'emprar tenint present l'ús responsable i autoritzat sobre allò en què s'aplicarà, per la qual cosa, tot allò que es faci amb aquest queda a responsabilitat del que ho faci servir. I en cas que, algun ho provi o ho hagi provat amb anterioritat, us convidem a explicar-nos la seva experiència amb la mateixa, via comentaris.

Finalment, recorda visitar la nostra «pàgina d'inici» i unir-te al nostre canal oficial de telegram per explorar més notícies, guies i tutorials. I també, aquest grup per parlar i obtenir més informació sobre qualsevol tema TI aquí abordat.