Lynis: Software pro audit zabezpečení v systémech Linux, macOS a UNIX

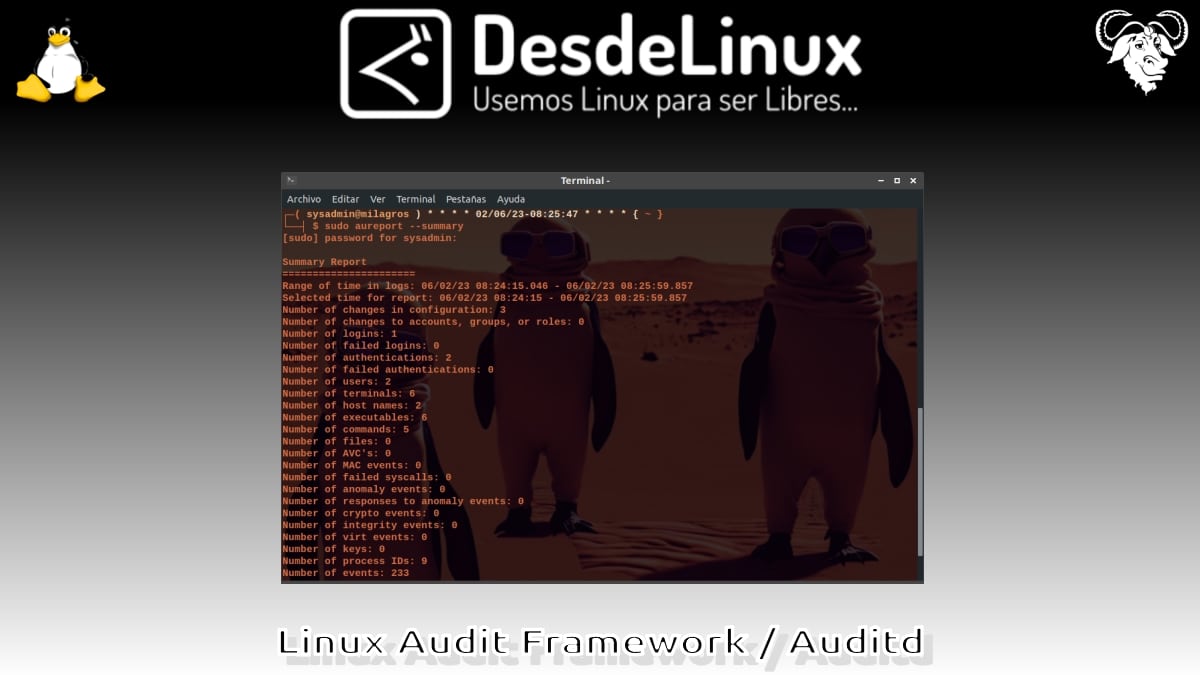

V příspěvku bezprostředně předcházejícím jsme pokryli tutoriál o technických detailech, instalaci a použití auditní příkaz, lépe známý jako Linux Audit Framework (Linux Audit Framework). Který, a jak jeho název odráží, poskytuje a Systém auditu v souladu s CAPP, který je schopen spolehlivě shromažďovat informace o jakékoli události související s bezpečností (nebo ne) v operačním systému Linux.

Z tohoto důvodu jsme viděli, že je vhodné a vhodné dnes řešit podobný software, mnohem kompletnější, pokročilejší a praktičtější, tzv. "lynis". což je také a software pro bezpečnostní audit, free, open and free, a slouží totéž a ještě více, jak uvidíme níže.

Linux Audit Framework: Vše o příkazu Auditd

Ale než začnete tento zajímavý příspěvek o software pro bezpečnostní audit "lynis", doporučujeme předchozí související příspěvek, pro pozdější přečtení:

Lynis: Nástroj pro automatický audit zabezpečení

co je Lynis?

Podle jeho oficiálních webových stránek jeho vývojáři stručně popisují uvedený software takto:

„Lynis je bojově testovaný bezpečnostní nástroj pro systémy s operačními systémy Linux, macOS nebo Unix. Provádí komplexní analýzu stavu vašich systémů pro podporu upevňování systému a testování shody. Projekt je open source software licencovaný pod GPL a je dostupný od roku 2007." Lynis: Audit, posílení systému, testování shody

Díky tomu je jeho účel a fungování velmi jasné. Nicméně v jeho oficiální sekce na GitHubu, přidejte k tomu následující:

„Hlavním účelem Lynis je testovat bezpečnostní obranu a poskytovat návrhy na další posílení systému. Za tímto účelem hledá obecné systémové informace, zranitelné softwarové balíčky a možné problémy s konfigurací. Co dělá to vhodné, tak to správci systémů a auditoři IT mohou posoudit bezpečnostní obranu svých systémů a vybavení organizace.

Dále je důležité zdůraznit LynisŽe díky vaší skvělé cpočátek nástrojů včetně, je to preferovaný nástroj pro mnohé per testery (Testy penetrace systému) a další odborníci na informační bezpečnost po celém světě.

Jak se instaluje a používá na Linuxu?

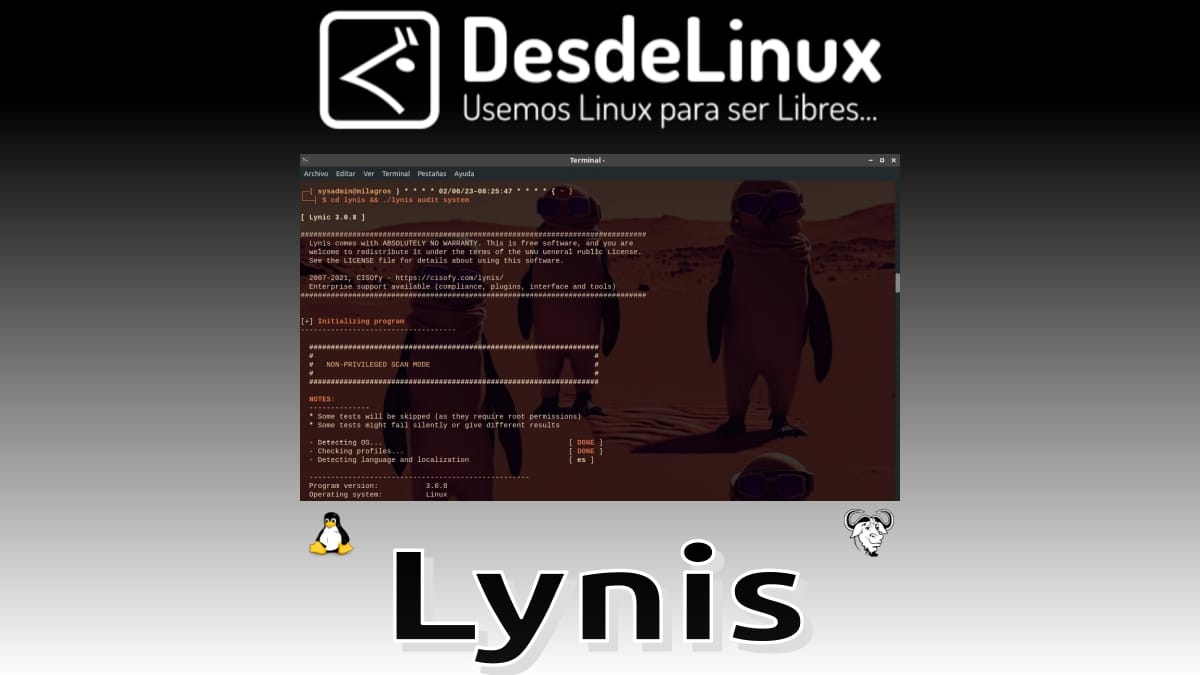

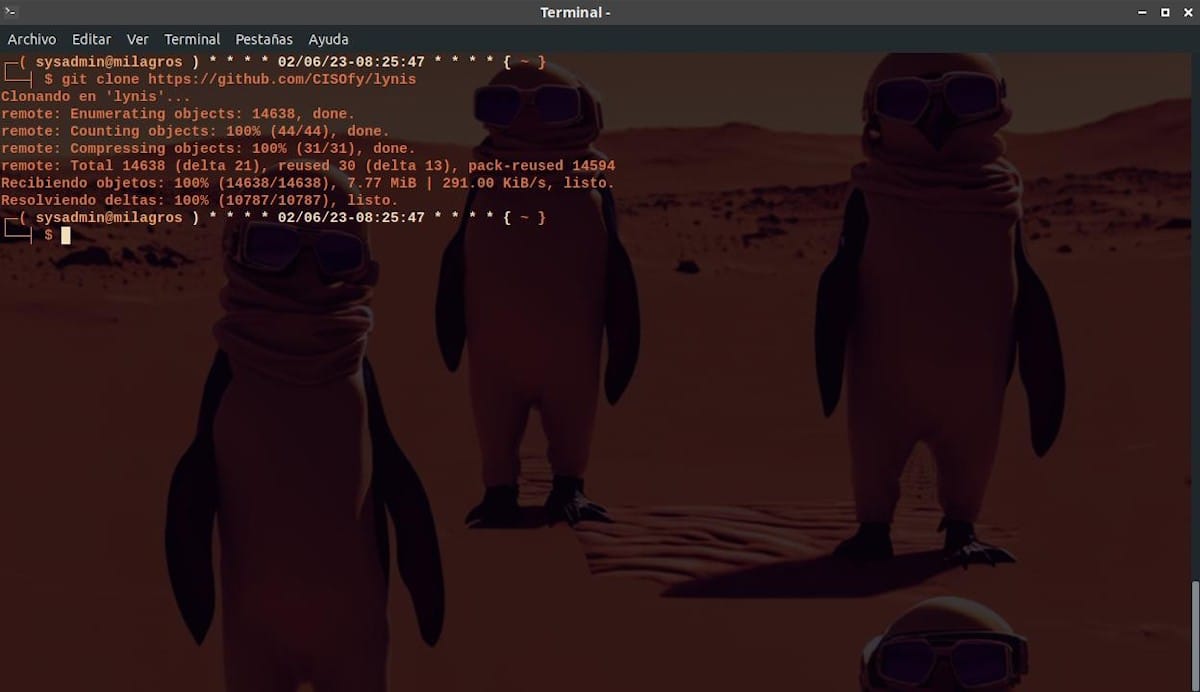

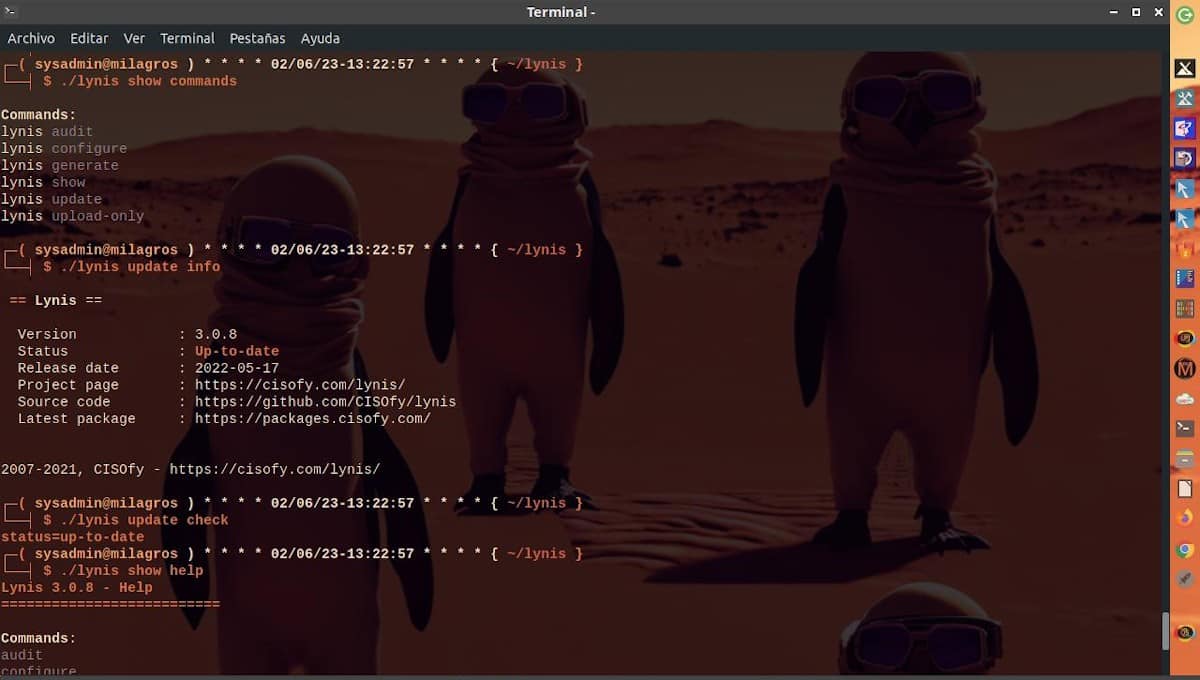

Instalace z GitHubu a spuštění na Linuxu je opravdu snadné a rychlé. Chcete-li to provést, stačí provést následující 2 kroky:

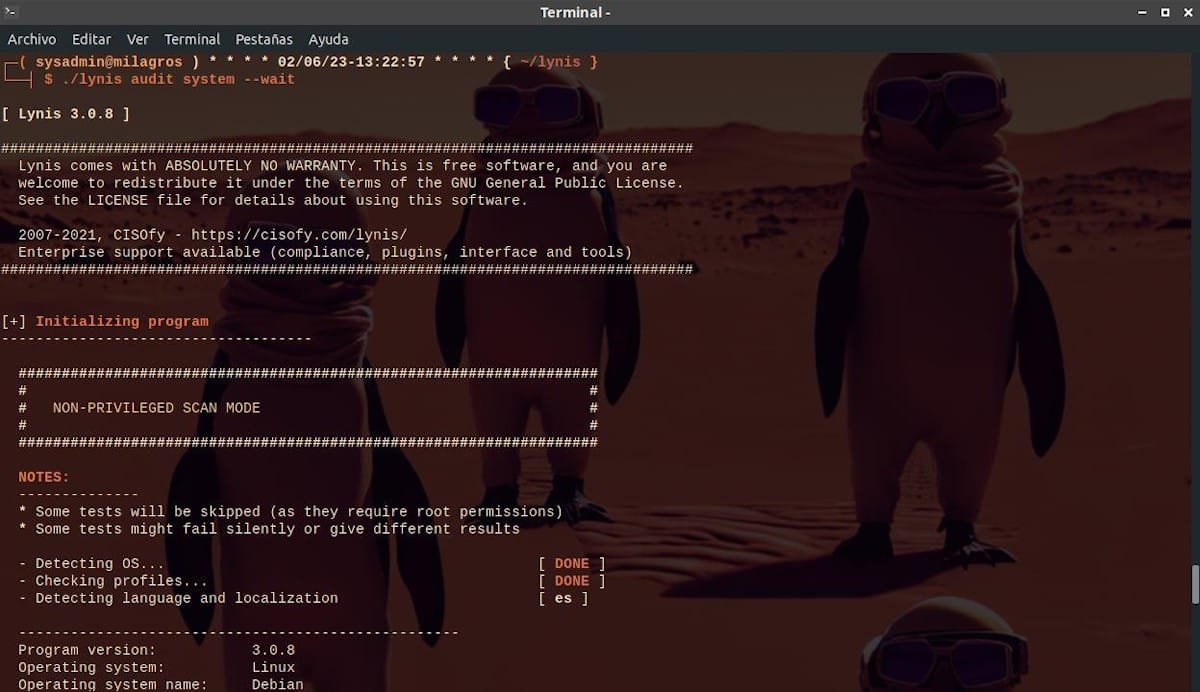

git clone https://github.com/CISOfy/lyniscd lynis && ./lynis audit systemA pak pokaždé, když je potřeba provést, jen poslední příkazový řádek. V případě potřeby však lze použít varianty následujícího pořadí:

cd lynis && ./lynis audit system --quick

cd lynis && ./lynis audit system --wait

Pro expresnější provedení nebo pomalejší provedení se zásahem uživatele, který jej provádí.

Jaké informace nabízí?

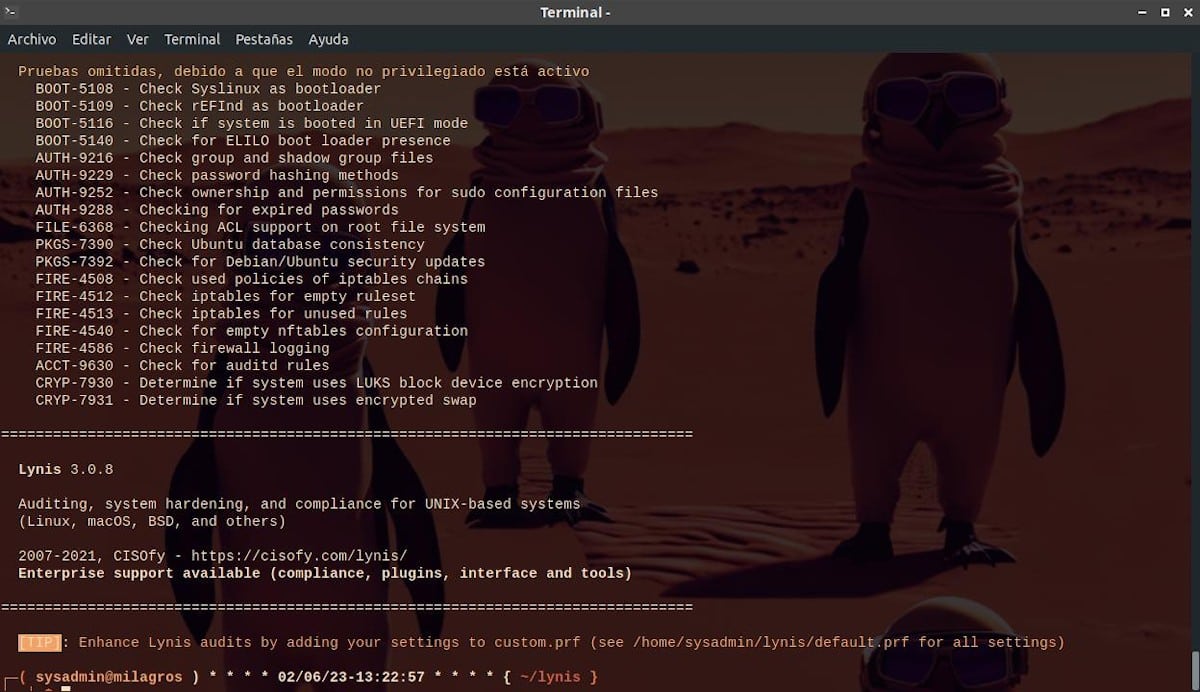

Jakmile je spuštěn, nabízí informace o následujících technických bodech:

Na začátku

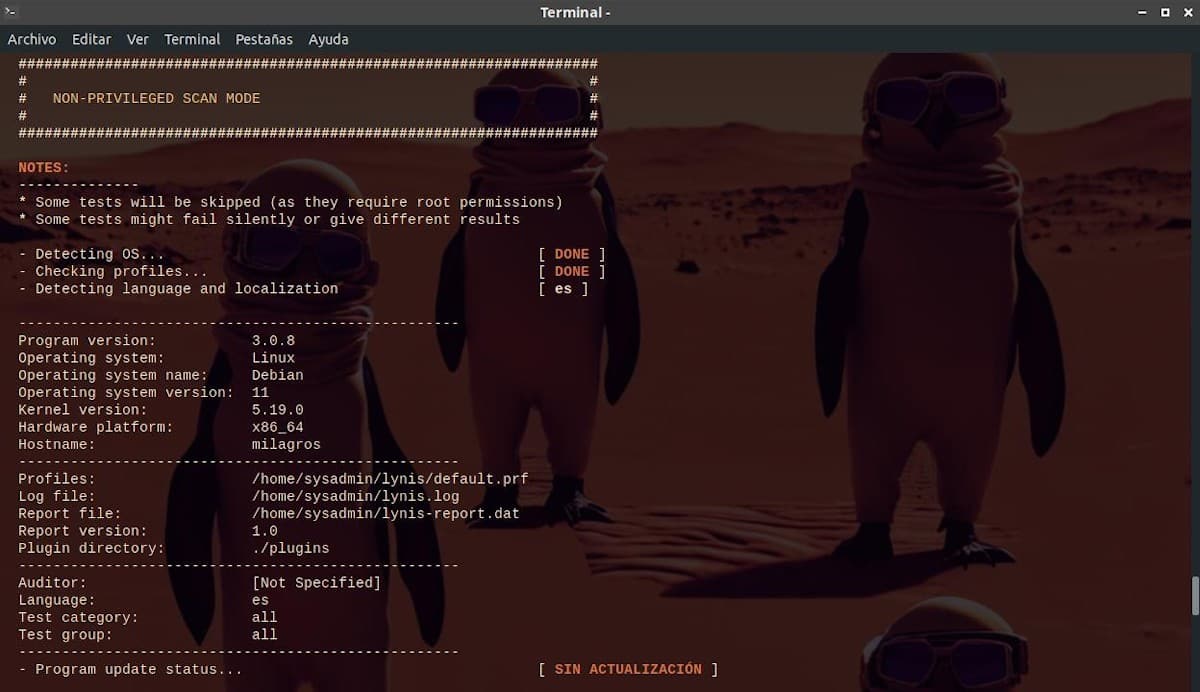

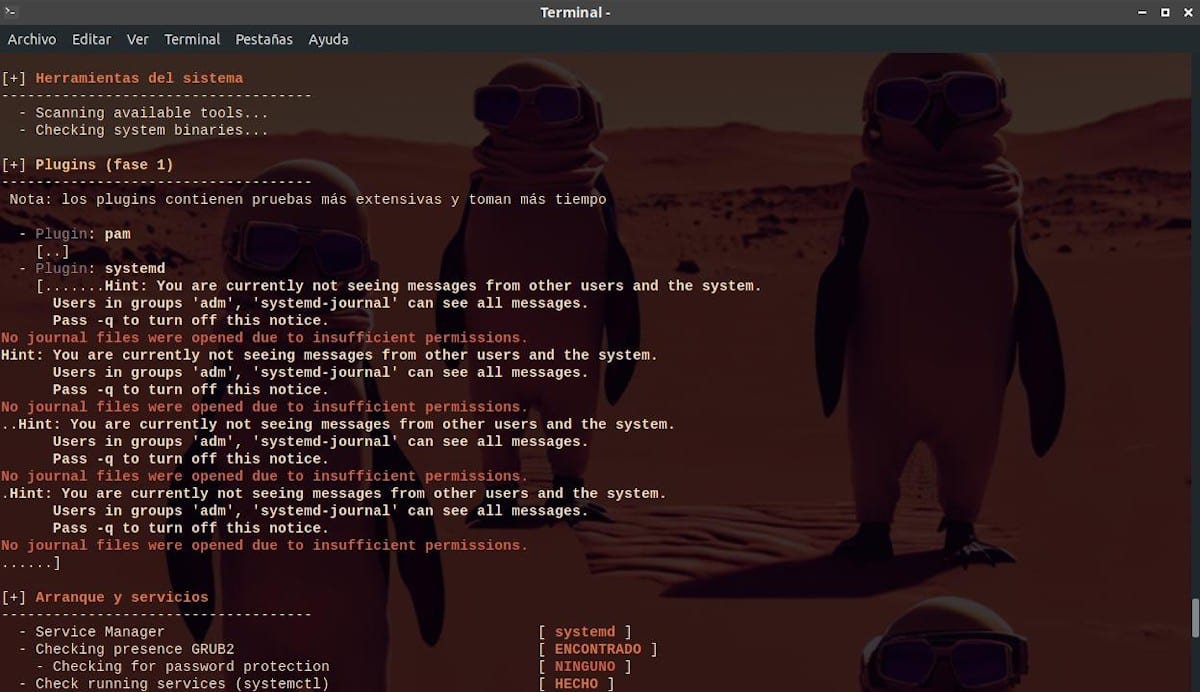

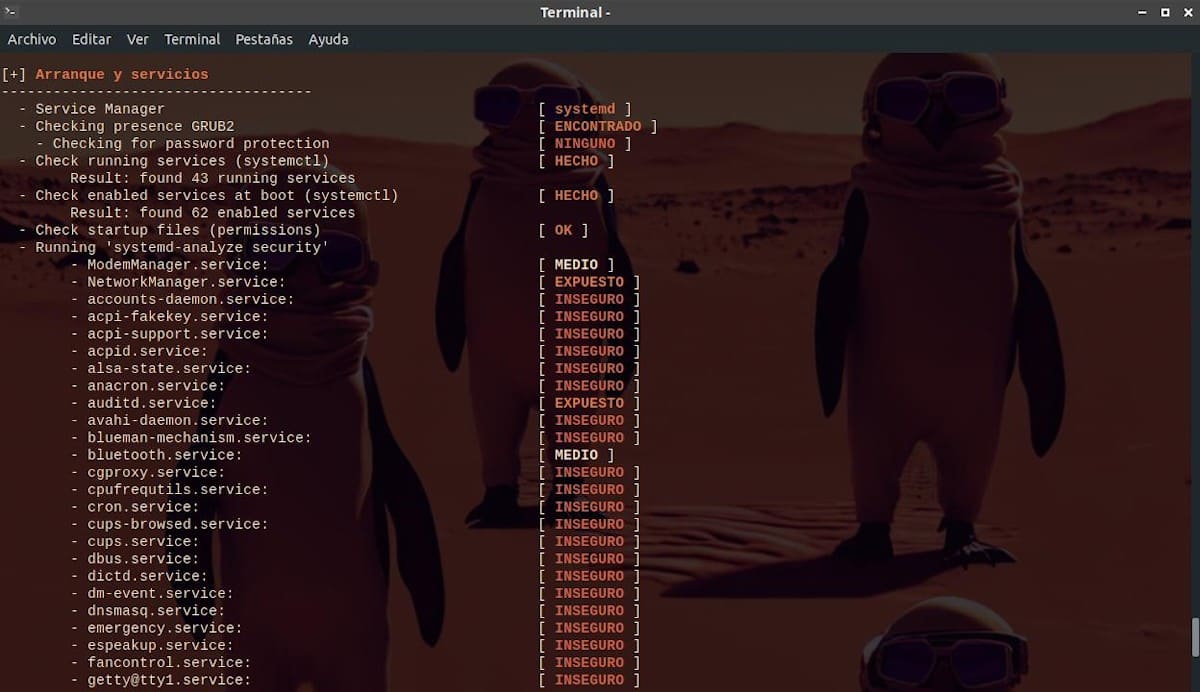

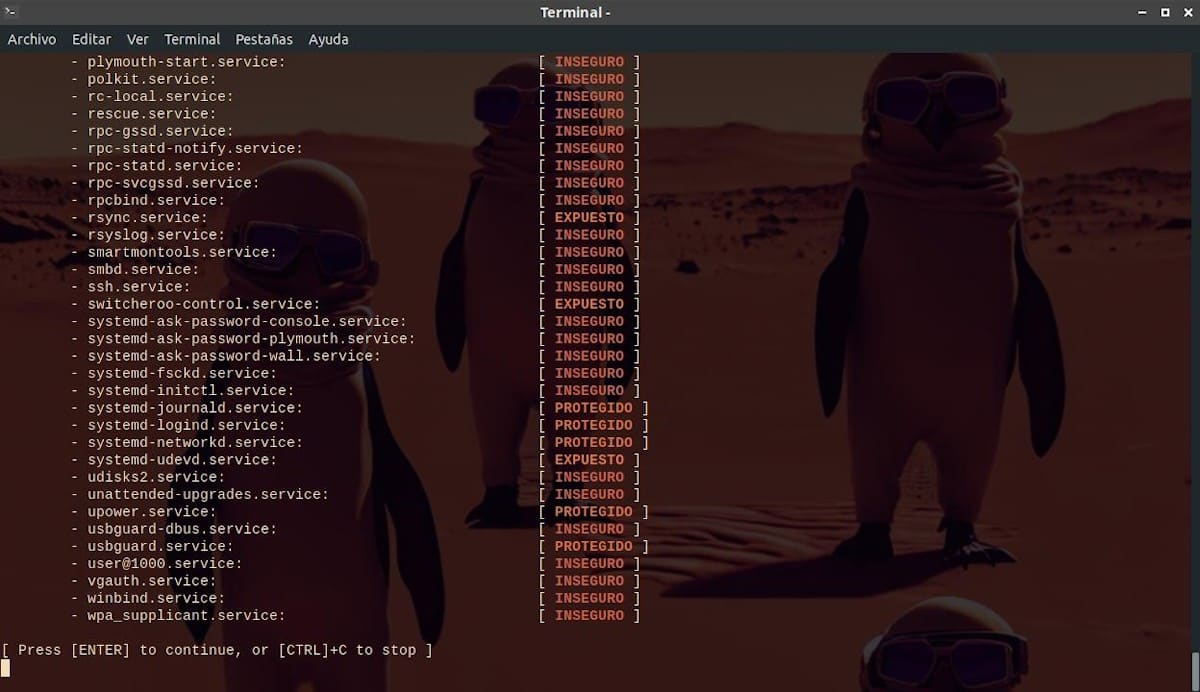

- Inicializační hodnoty nástroje Lynis, použitý operační systém, nainstalované nebo neinstalované nástroje a pluginy a konfigurace spouštění a služby, které byly na něm zjištěny.

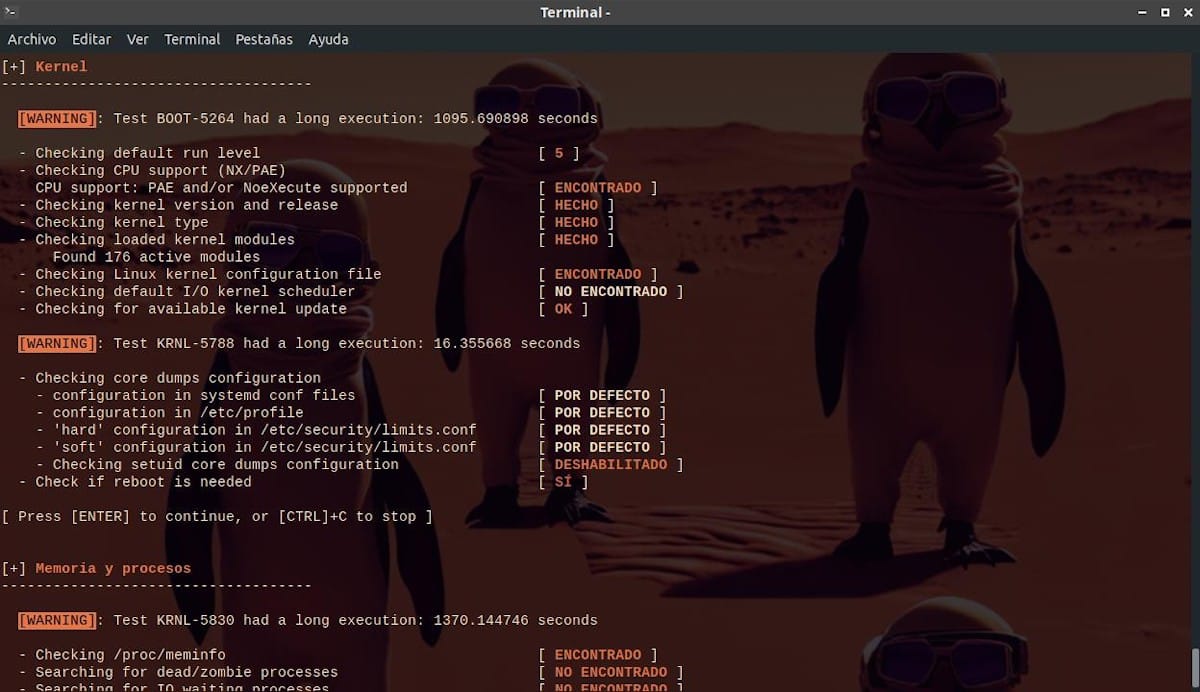

- Procesy jádra, paměti a OS.

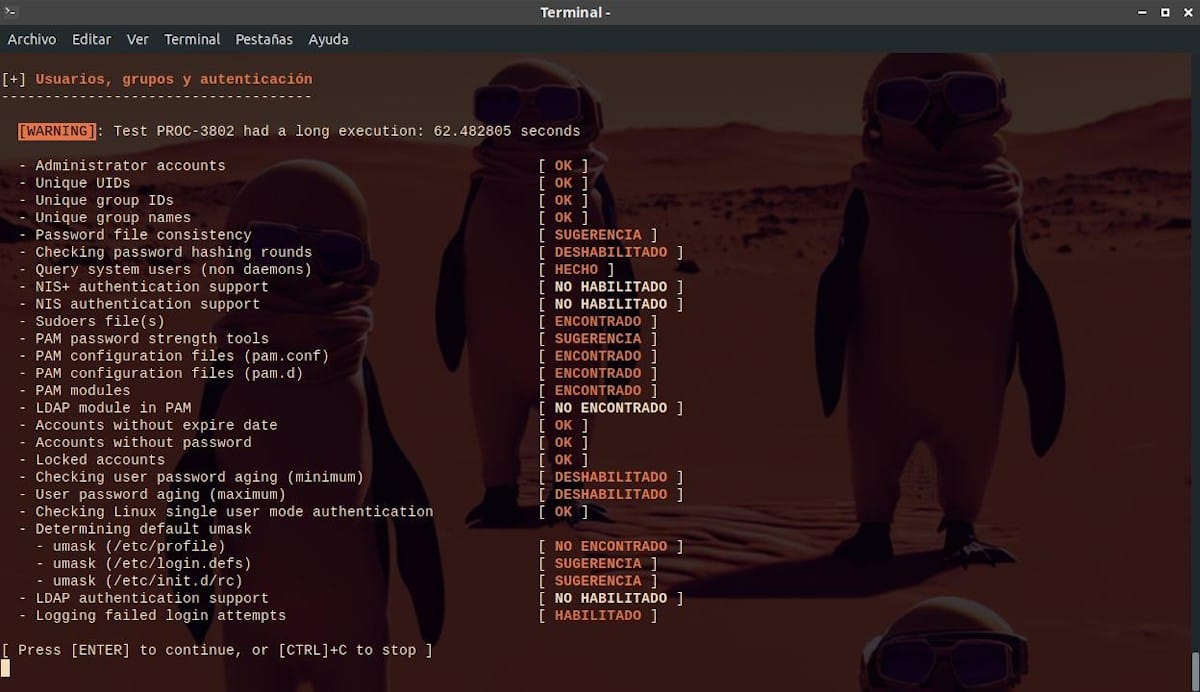

- Uživatelé a skupiny a ověřování OS.

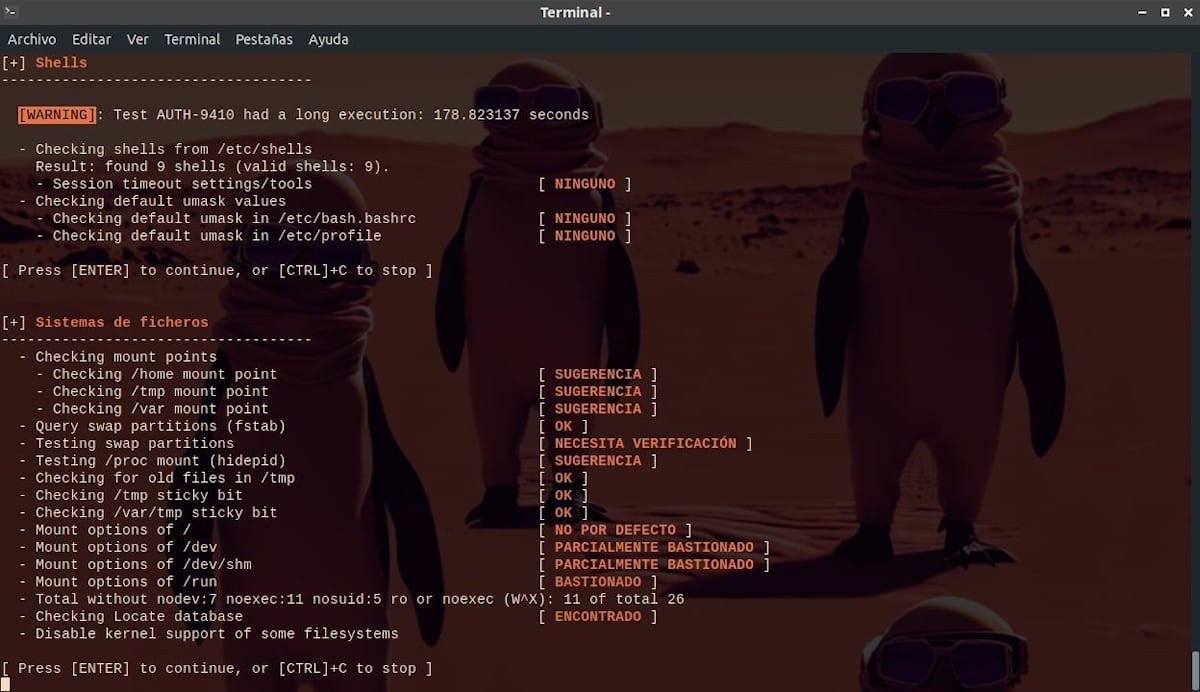

- Shell a souborové systémy operačního systému.

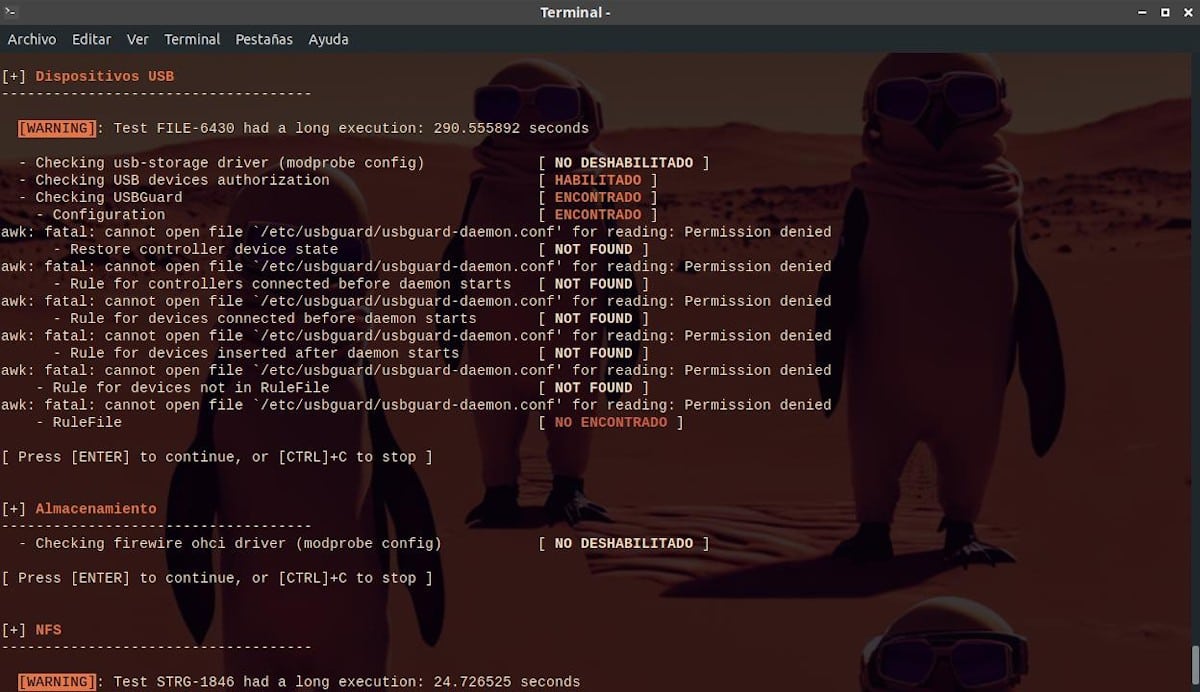

- informace o auditu na: USB a úložná zařízení přítomná v OS.

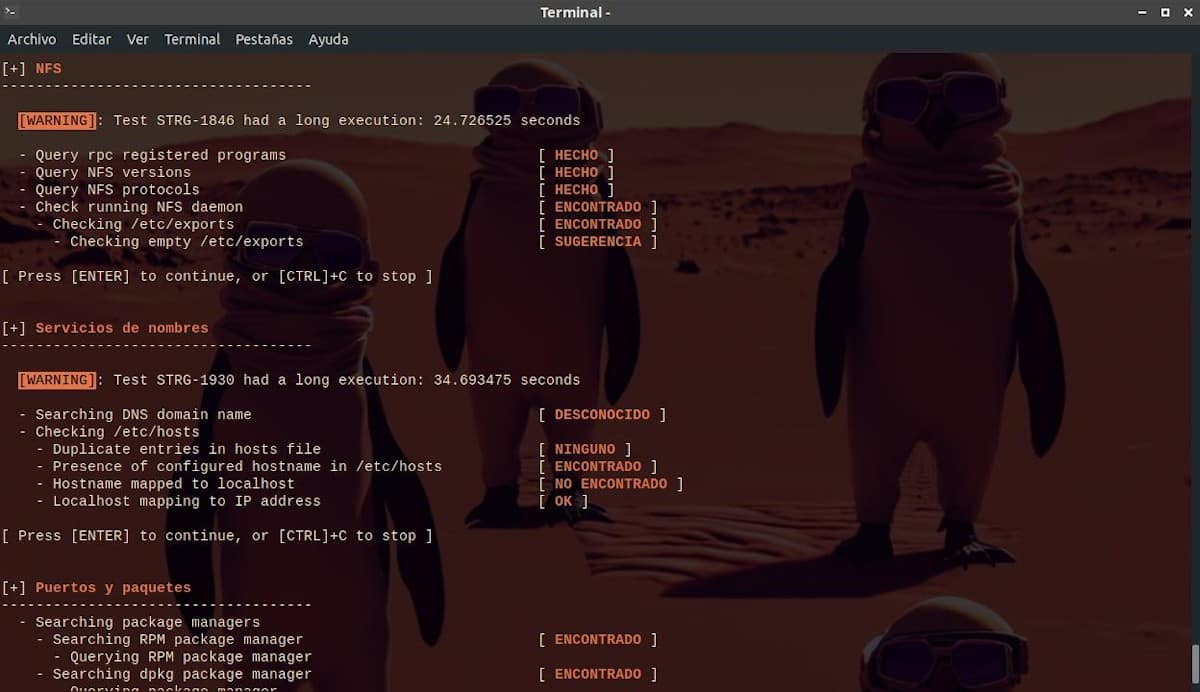

- NFS, DNS, porty a balíčky operačního systému.

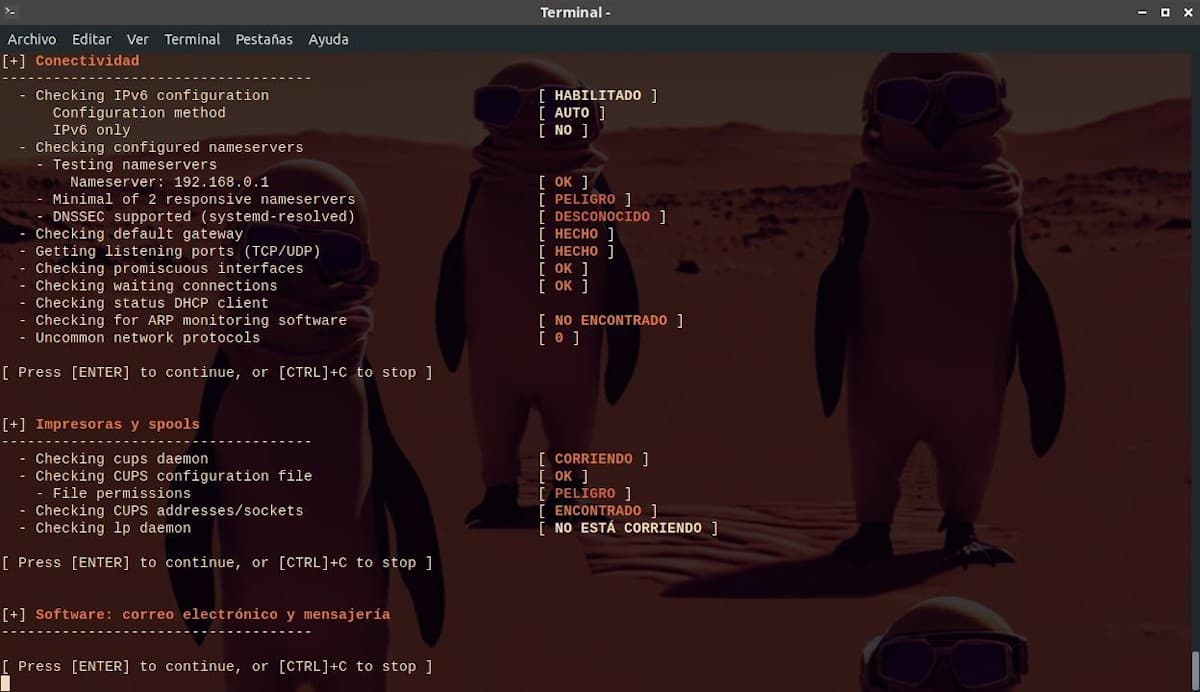

- Síťové připojení, tiskárny a spooly a software pro e-mail a zasílání zpráv.

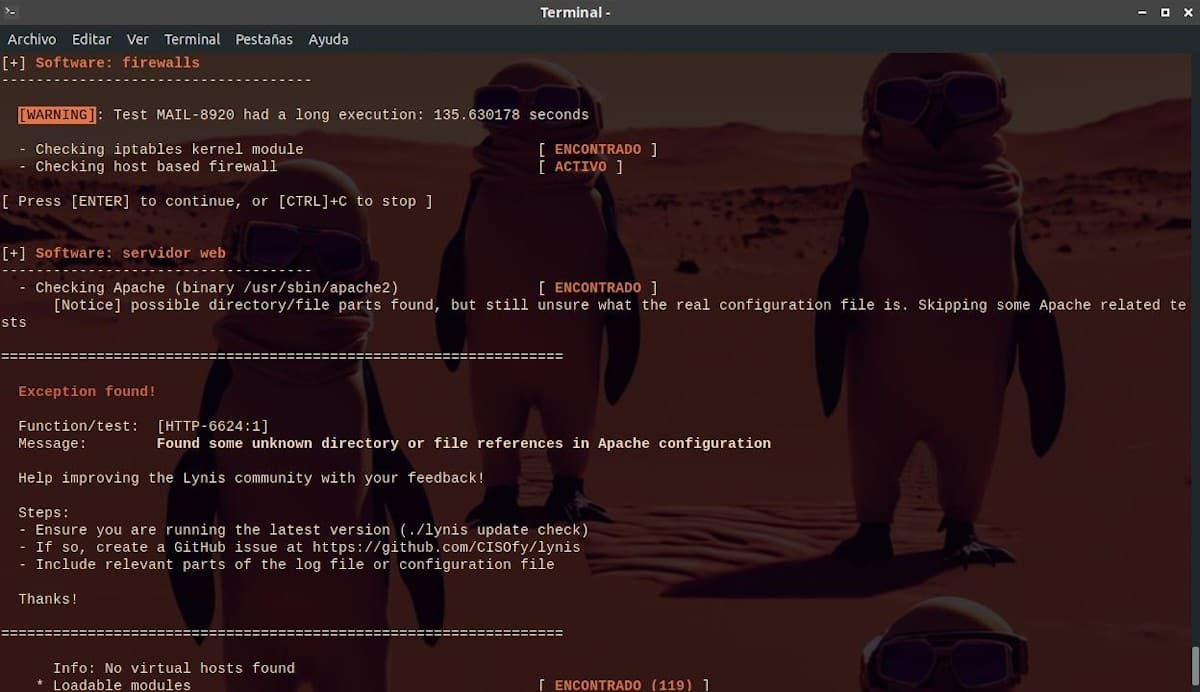

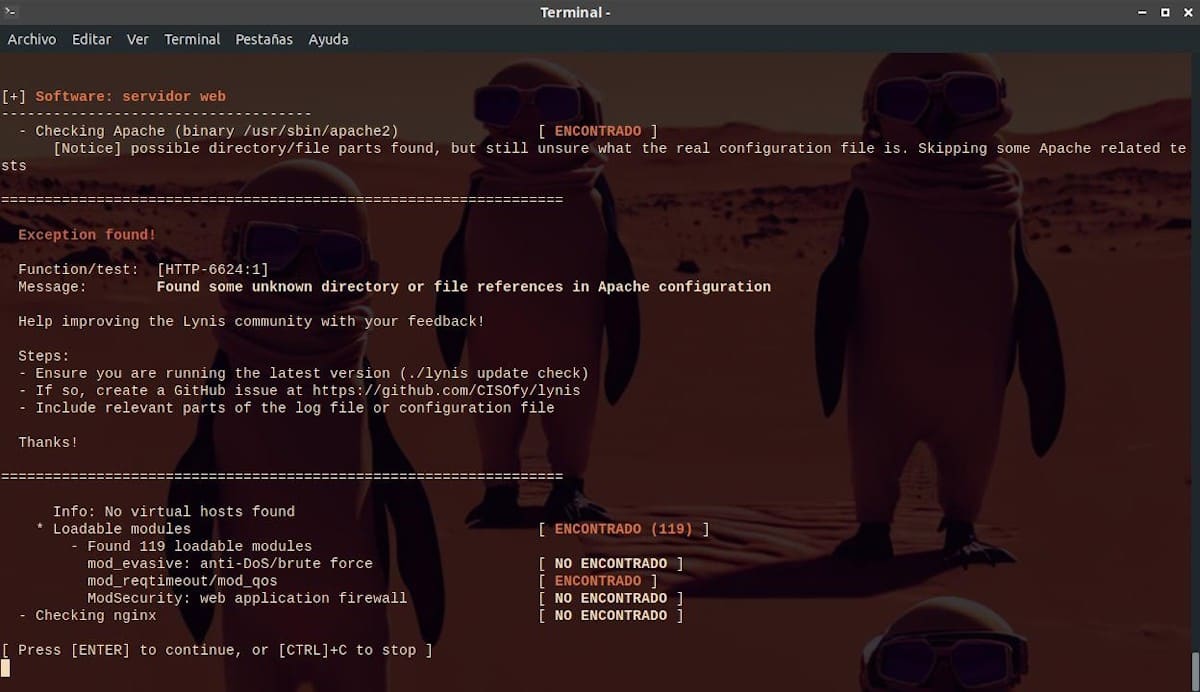

- Firewally a webové servery nainstalované v OS.

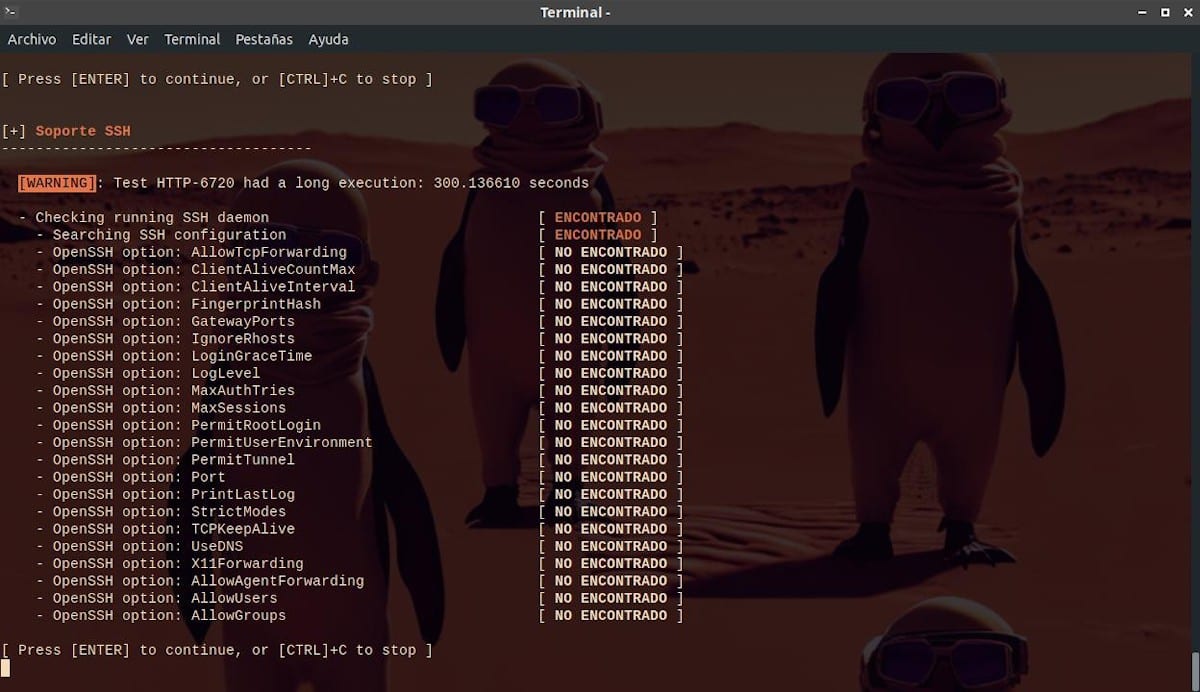

- Služba SSH nakonfigurovaná v OS.

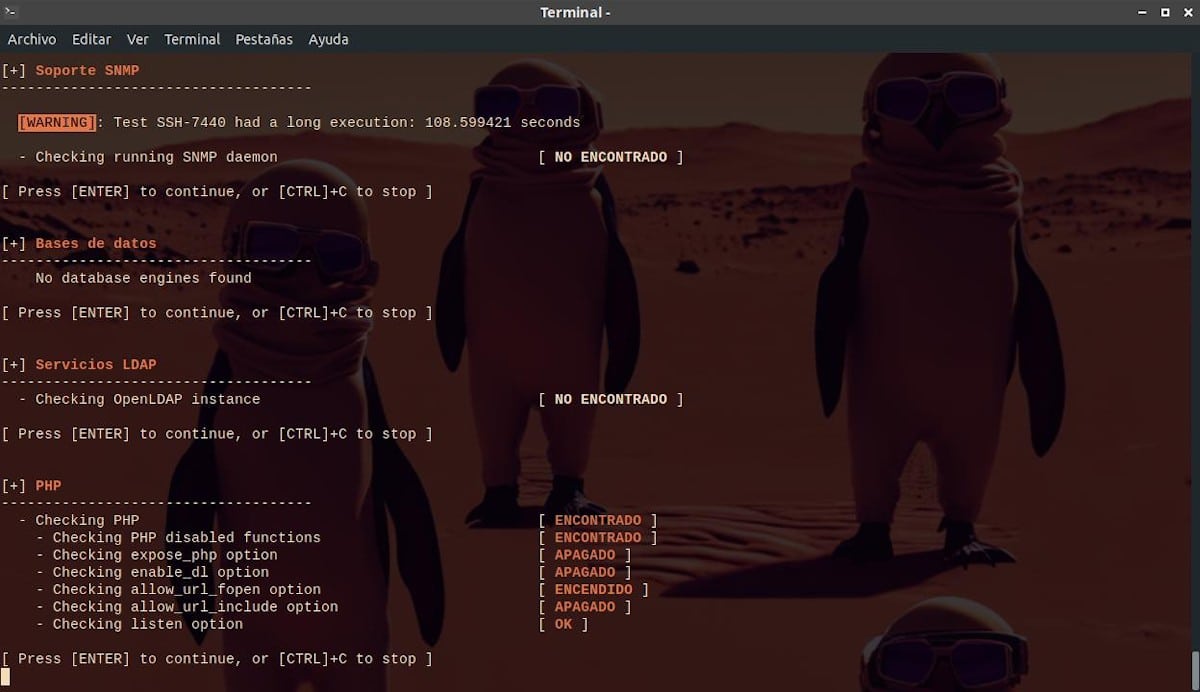

- Podpora SNMP, databáze, služba LDAP a systém PHP nakonfigurovaný v OS.

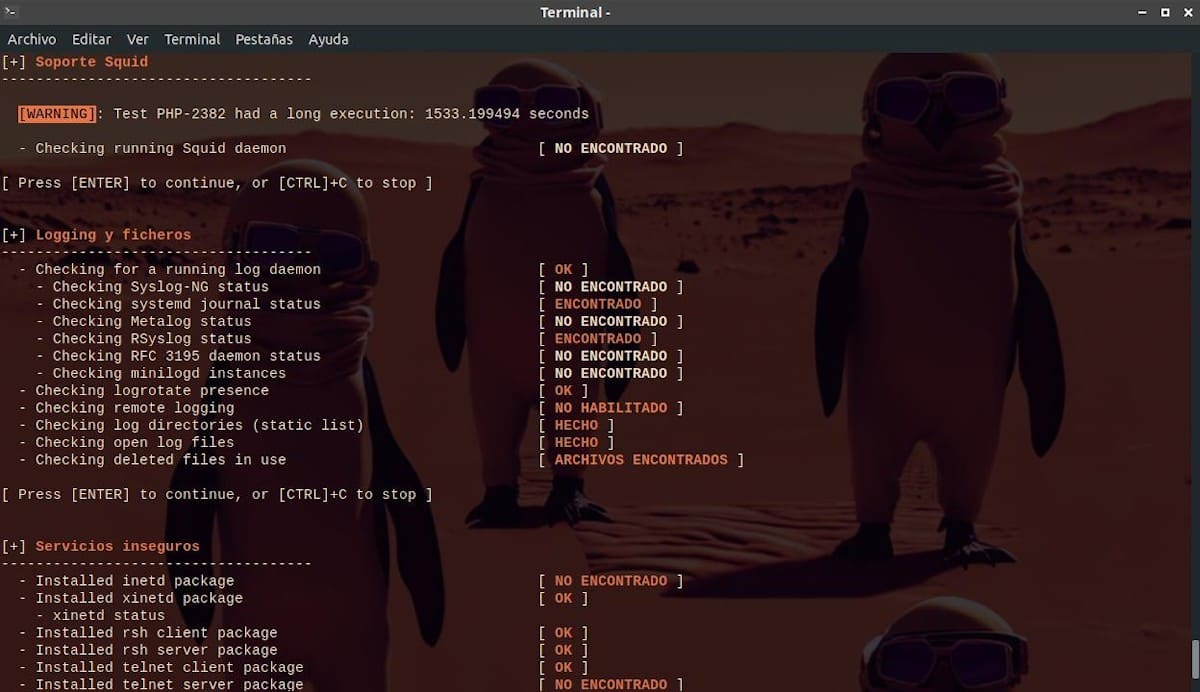

- Podpora Squid, protokolování a jeho soubory, nezabezpečené služby a bannery a identifikační mechanismy nakonfigurované v OS.

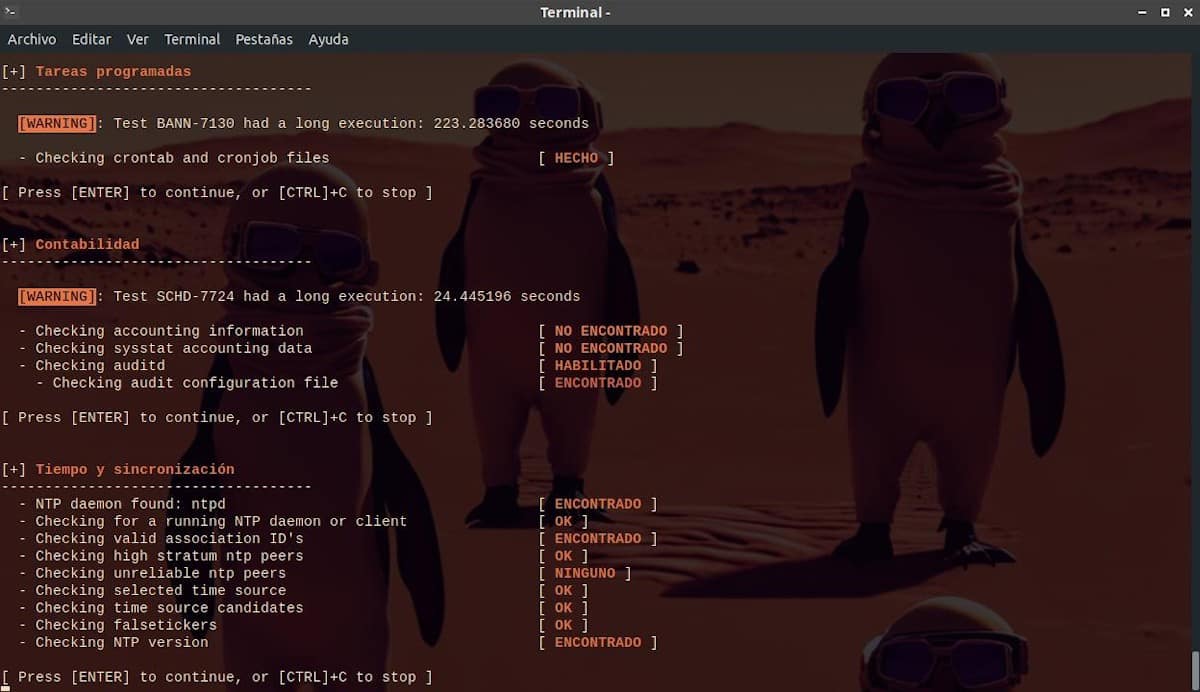

- Naplánované úlohy, Účetnictví, Čas a synchronizace.

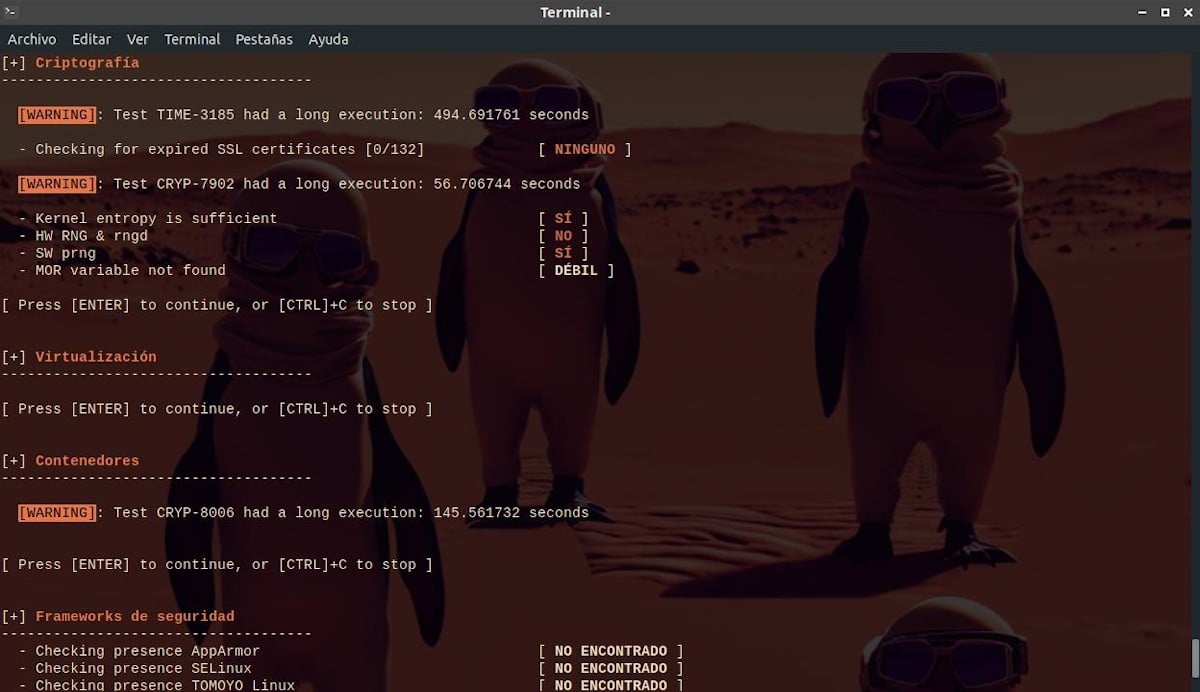

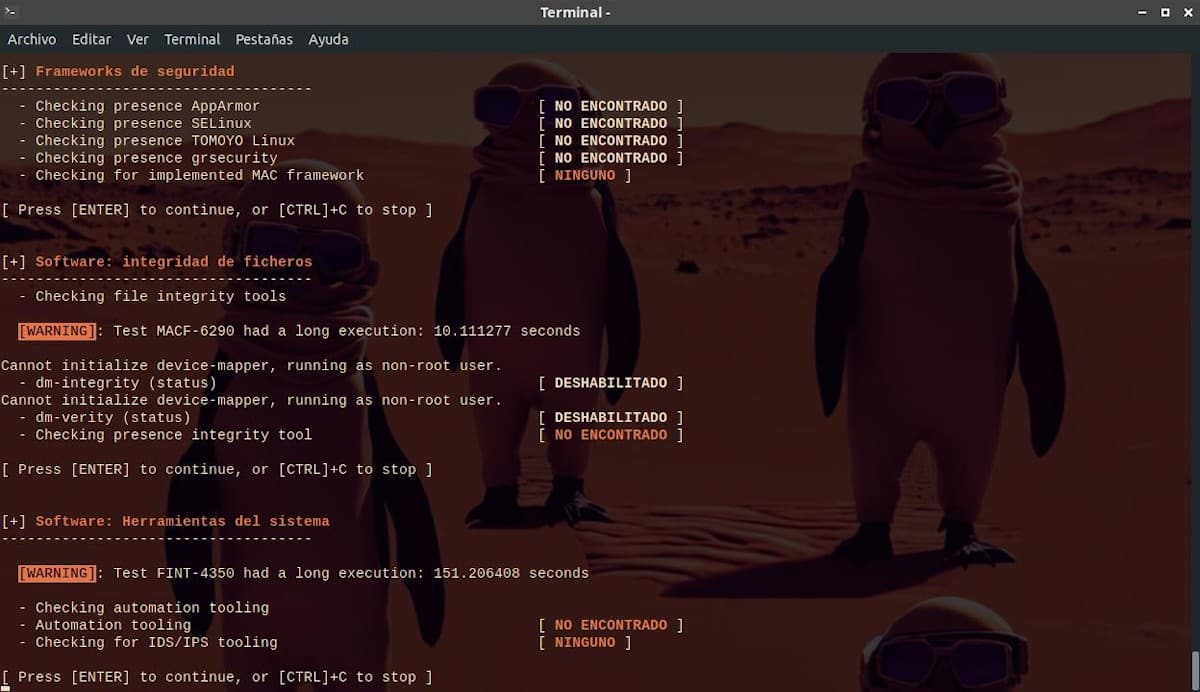

- Kryptografie, virtualizace, kontejnerové systémy, bezpečnostní rámce a software související s integritou souborů a systémovými nástroji

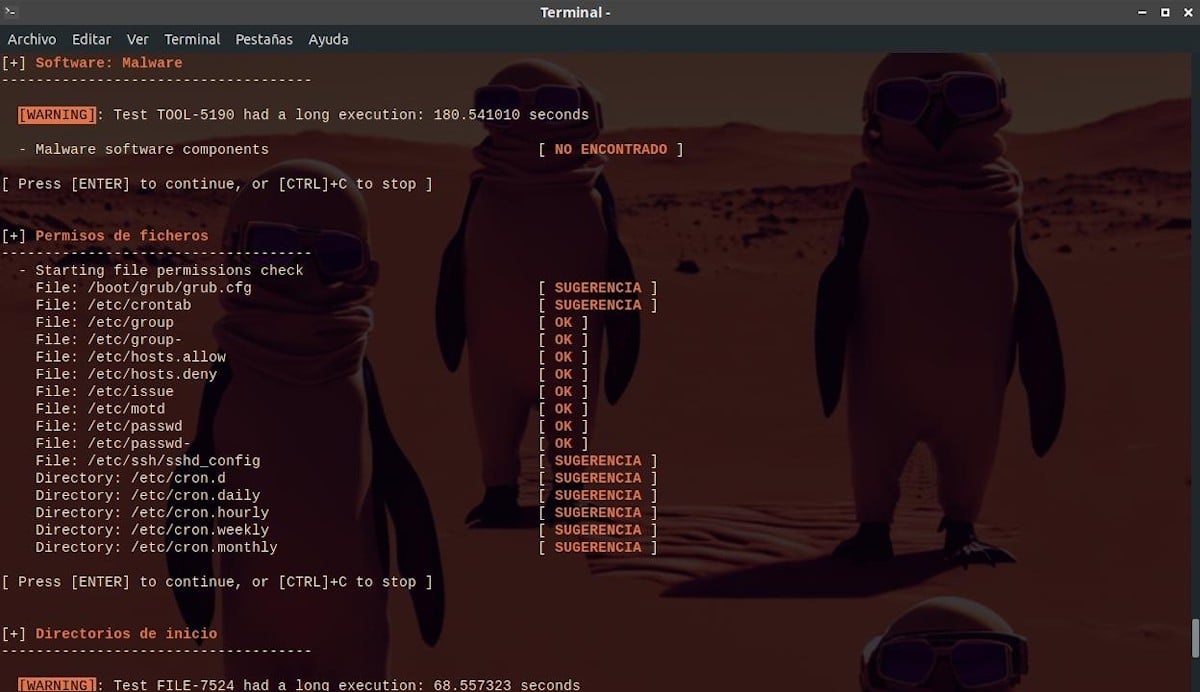

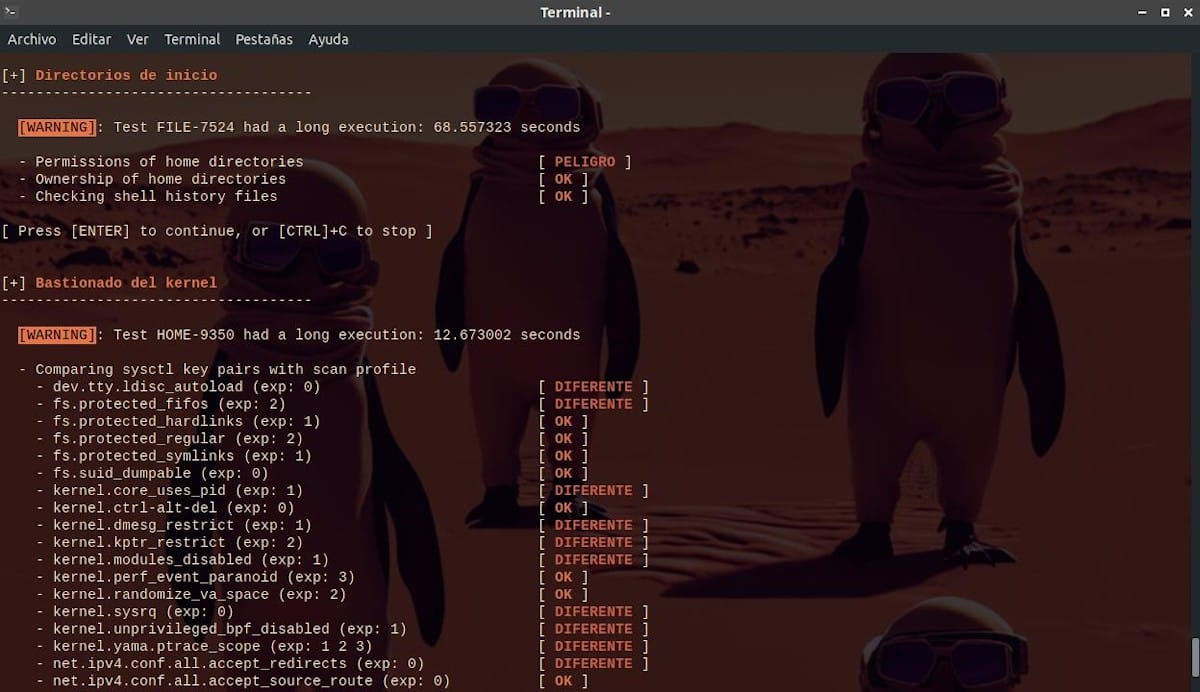

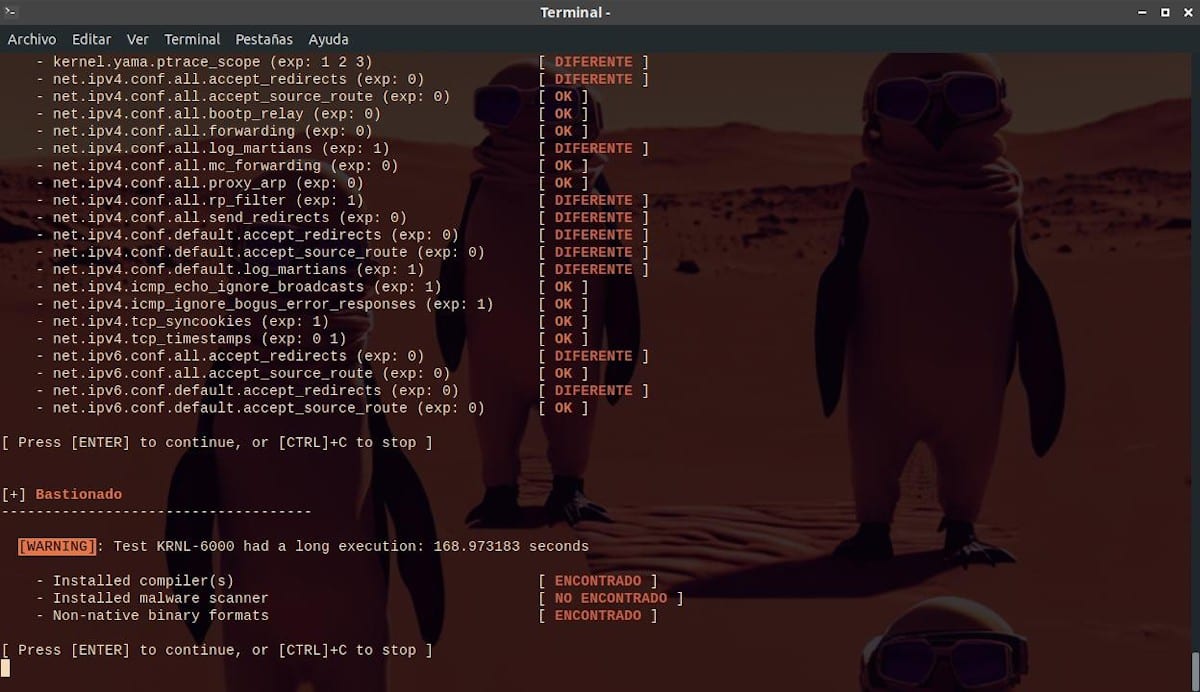

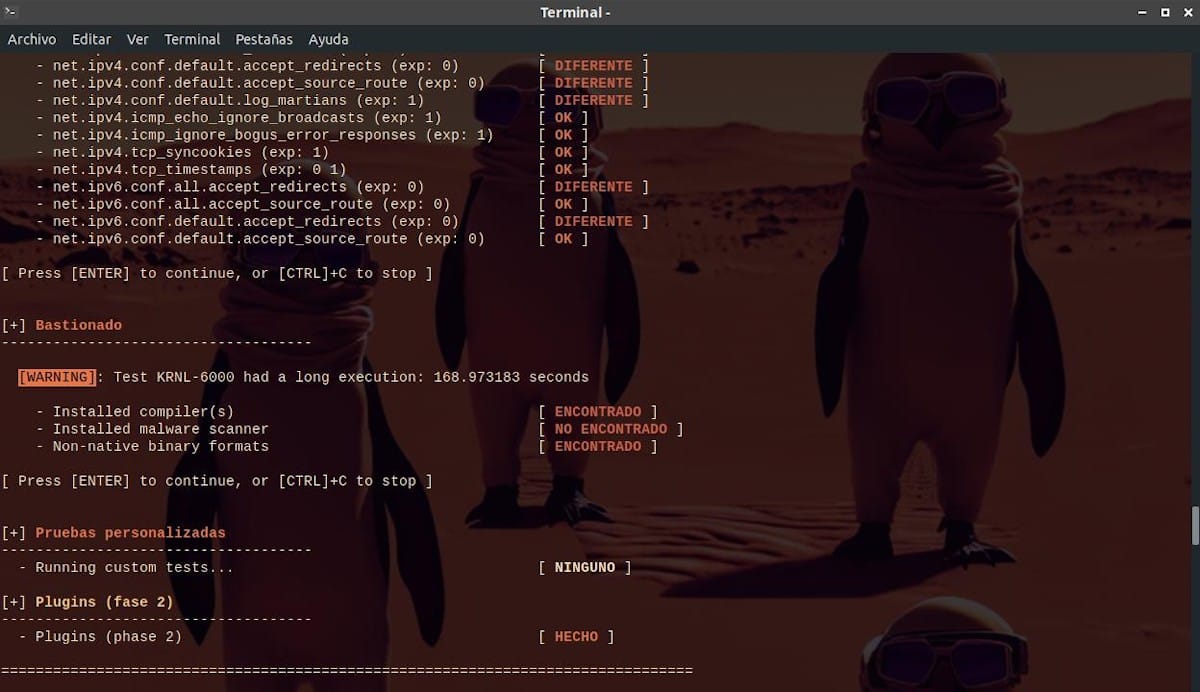

- Software typu malwaru, oprávnění k souborům, domovské adresáře, zpevnění jádra a obecné zpevnění a vlastní testování.

Na konci

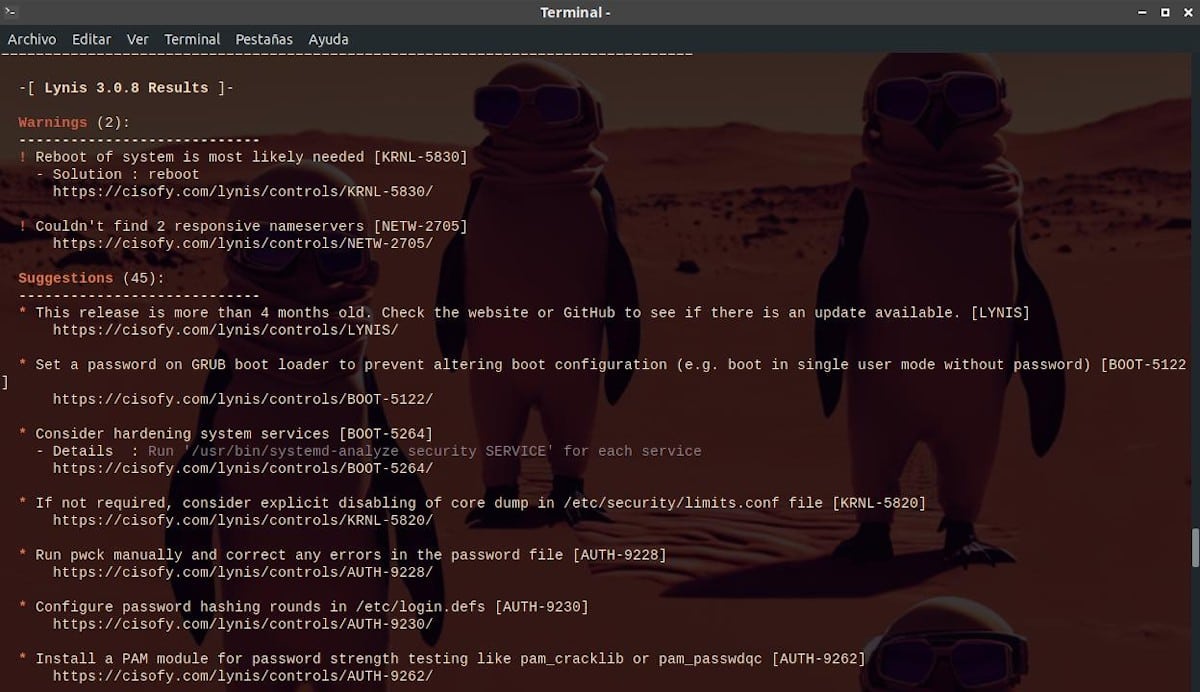

Kdy Lynis končí, shrnuje nalezené výsledky, rozdělen na:

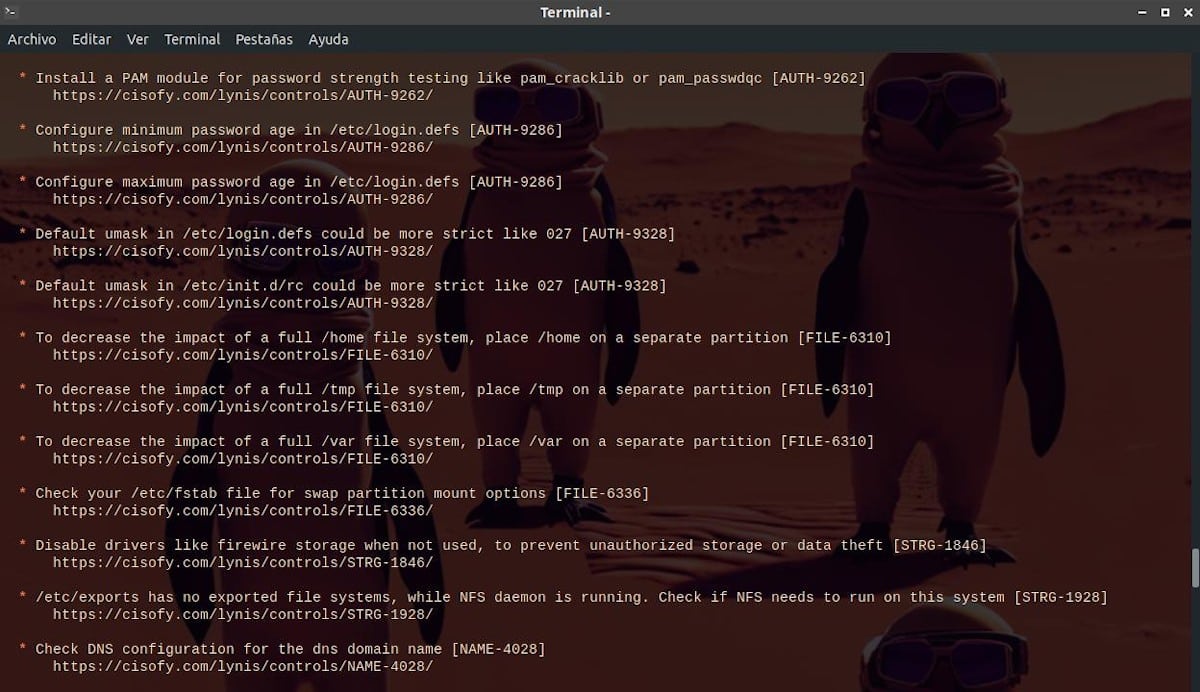

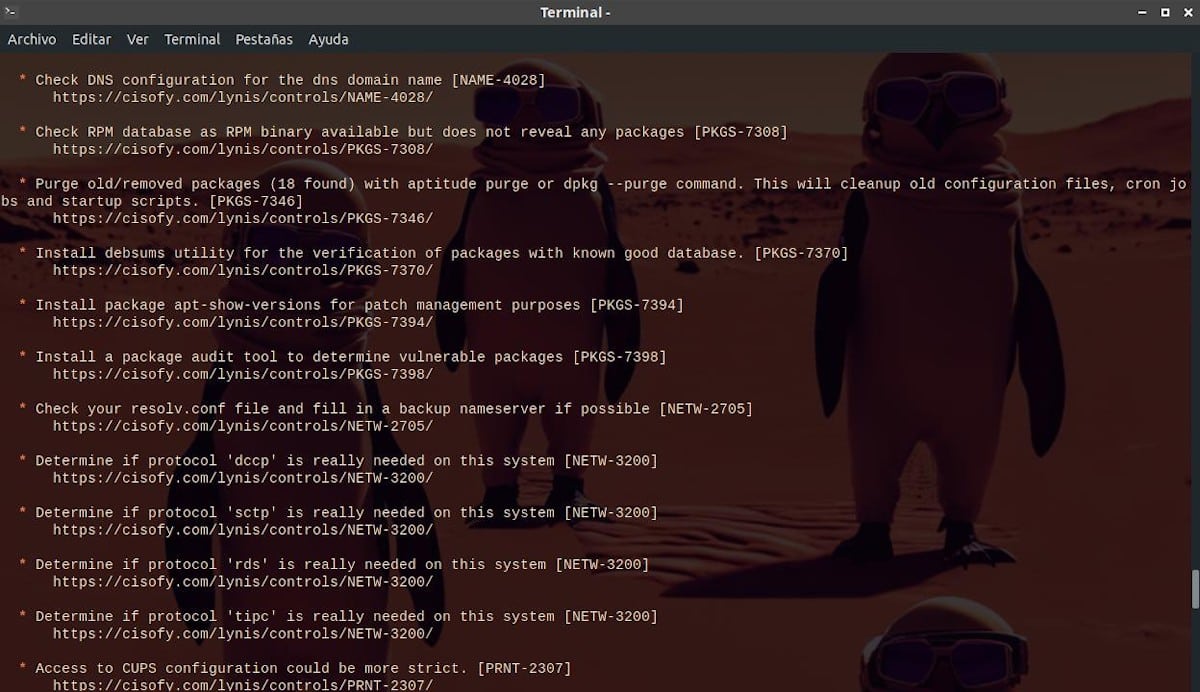

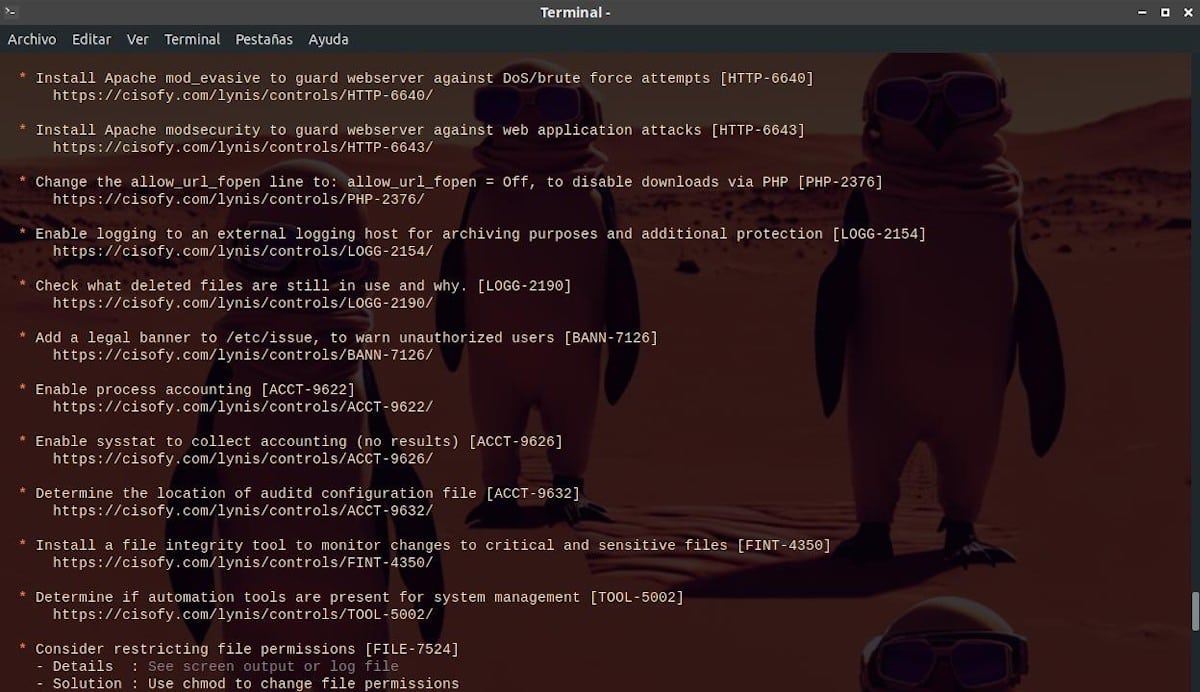

- Upozornění a návrhy (naléhavé problémy a důležité návrhy)

poznámka: Chcete-li vidět později, varování a návrhy, můžeme provést následující příkazy

sudo grep Warning /var/log/lynis.log

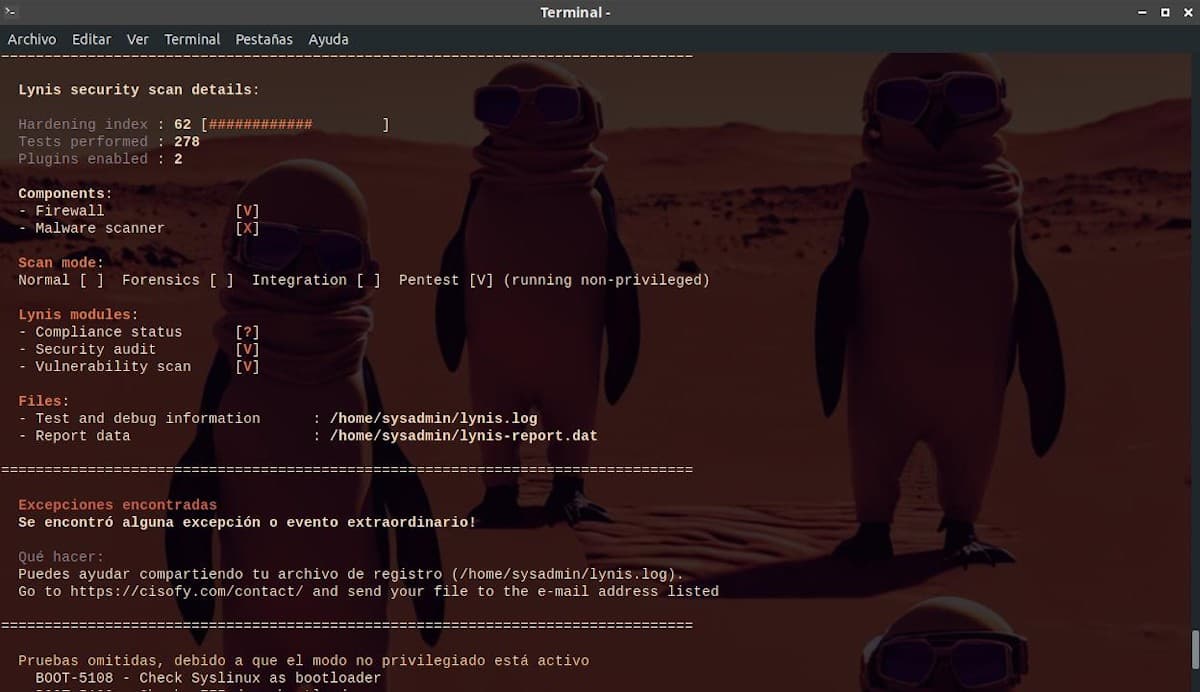

sudo grep Suggestion /var/log/lynis.log- Podrobnosti o bezpečnostní kontrole

V tuto chvíli budeme schopni postupně Zkontrolujte soubory s vygenerovaným auditem, v naznačené cestě, jak je znázorněno na předposledním obrázku výše, abyste začali řešit každý zjištěný problém, nedostatek a zranitelnost.

Soubory (soubory s vygenerovaným auditem):

– Informace o testování a ladění: /home/myuser/lynis.log

– Data sestavy: /home/myusername/lynis-report.dat

A konečně Lynis nabízí možnost získat další informace o každém generovaném návrhu pomocí příkazu ukázat detaily následuje číslo TEST_ID, Jak je ukázáno níže:

lynis show details KRNL-5830

lynis show details FILE-7524

A do Více o Lynis k dispozici jsou následující odkazy:

Shrnutí

Stručně řečeno, doufáme, že se tato publikace týká bezplatných, otevřených a bezplatných, software pro bezpečnostní audit v systémech Linux, macOS a Unix volal "lynis", dovolit mnoho, moc audit (prozkoumat a vyhodnotit) jejich příslušné počítačové a serverové operační systémy snadněji. Aby je následně mohli softwarově upevnit (zpevnit) detekcí a opravou jakéhokoli aspektu nebo konfigurace, nedostatkového, nedostatečného nebo neexistujícího. Takovým způsobem, aby bylo možné zmírnit a vyhnout se případným selháním nebo útokům prostřednictvím neznámých zranitelností.

Na závěr nezapomeňte prostřednictvím komentářů přispět svým názorem na dnešní téma. A pokud se vám tento příspěvek líbil, nepřestávejte to sdílet s ostatními. Také si pamatujte navštivte naši domovskou stránku en «DesdeLinux» prozkoumejte další novinky a připojte se k našemu oficiálnímu kanálu Telegram z DesdeLinux, Západ skupina pro více informací k dnešnímu tématu.