Pentmenu: Bash skript pro průzkum a DOS útoky

Čas od času využíváme příležitosti prozkoumat bezplatný, otevřený a bezplatný nástroj v oblasti počítačové bezpečnosti, zejména v svět hackingu a pentestingu. Z tohoto důvodu si dnes dovolujeme představit vám další zajímavý a užitečný nástroj tohoto typu s názvem «Pentmenu».

A co je to Pentmenu? No, krátce to je, un malý Linuxový skript vytvořený v Bash Shell který byl vytvořen uživatelem průzkumné útoky a DOS. A to vše samozřejmě jednoduchým způsobem prostřednictvím aSkvělé výběrové menu pro rychlý a snadný průzkum sítě a tím úspěšné provedení nezbytných útoků.

Hacking Tools 2023: Ideální pro použití na GNU/Linux

Ale před zahájením tohoto příspěvku o tomto zajímavém nástroji pro hackování a testování s názvem «Pentmenu», doporučujeme prozkoumat předchozí související příspěvek:

Pentmenu: Nástroj pro hackování a testování

Prozkoumání Pentmenu na GNU/Linuxu

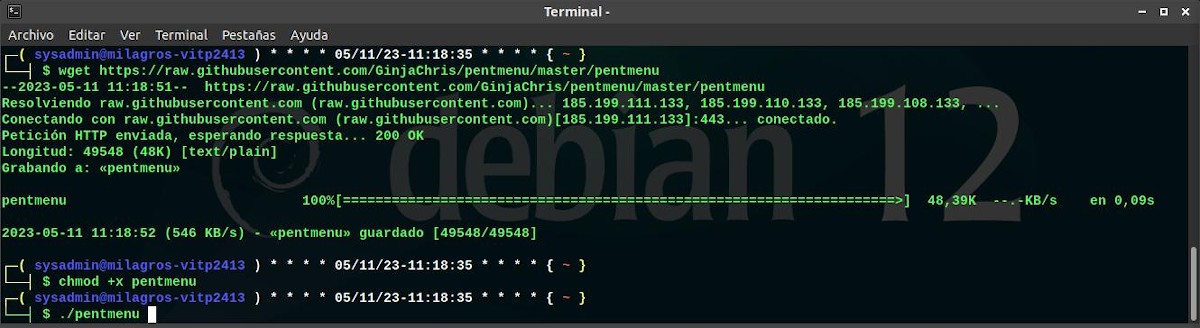

na stáhněte si, prozkoumejte a seznamte se s nástrojem Pentmenu jako obvykle použijeme náš obvyklý Respin MilagrOS. A postup, jak to provést, je ten, který se objeví na vašem oficiální web na GitHubu. A je to následující:

Plnění

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuudělení oprávnění

chmod +x pentmenuProvedení

./pentmenu

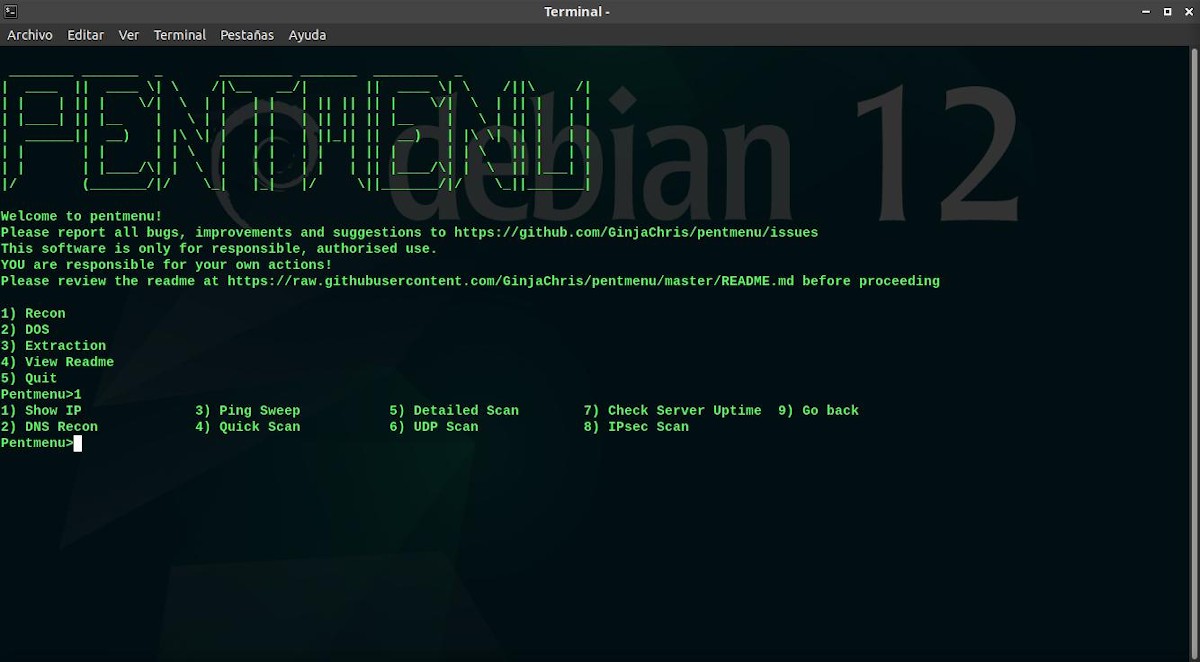

Nabídka 1: Recon (rozpoznávací moduly)

Tato nabídka nebo modul nabízí následující funkce:

- Zobrazit IP: Tato možnost používá příkaz curl k vyhledání externí IP adresy našeho počítače.

- Rozpoznávání DNS: Tato možnost se zaměřuje na pasivní rozpoznávání a následně provádí vyhledání cíle DNS a vyhledávání whois.

- Ping Sweep: Tato volba používá příkaz nmap k provedení ICMP echo (ping) proti cílovému hostiteli nebo síti.

- Rychlá kontrola: Tato volba funguje jako skener TCP portů pomocí příkazu nmap k vyhledání otevřených portů pomocí skenování TCP SYN.

- podrobné skenování: Tato volba používá příkaz nmap k identifikaci aktivních hostitelů, otevřených portů, pokusů o identifikaci operačního systému, psaní bannerů a další.

- Skenování UDP: Tato volba používá příkaz nmap k vyhledání otevřených portů UDP. V důsledku toho, prohledá všechny UDP porty cílového hostitele.

- Zkontrolujte dostupnost serveru: Tato možnost vypočítá dobu provozuschopnosti cílového hostitele dotazem na otevřený TCP port pomocí hping3. Přesnost výsledků se může lišit nebo nemusí fungovat stroj od stroje.

- Skenování IPsec: Tato možnost je určena k pokusu o identifikaci přítomnosti serveru IPsec VPN pomocí ike-scan a různých návrhů fáze 1.

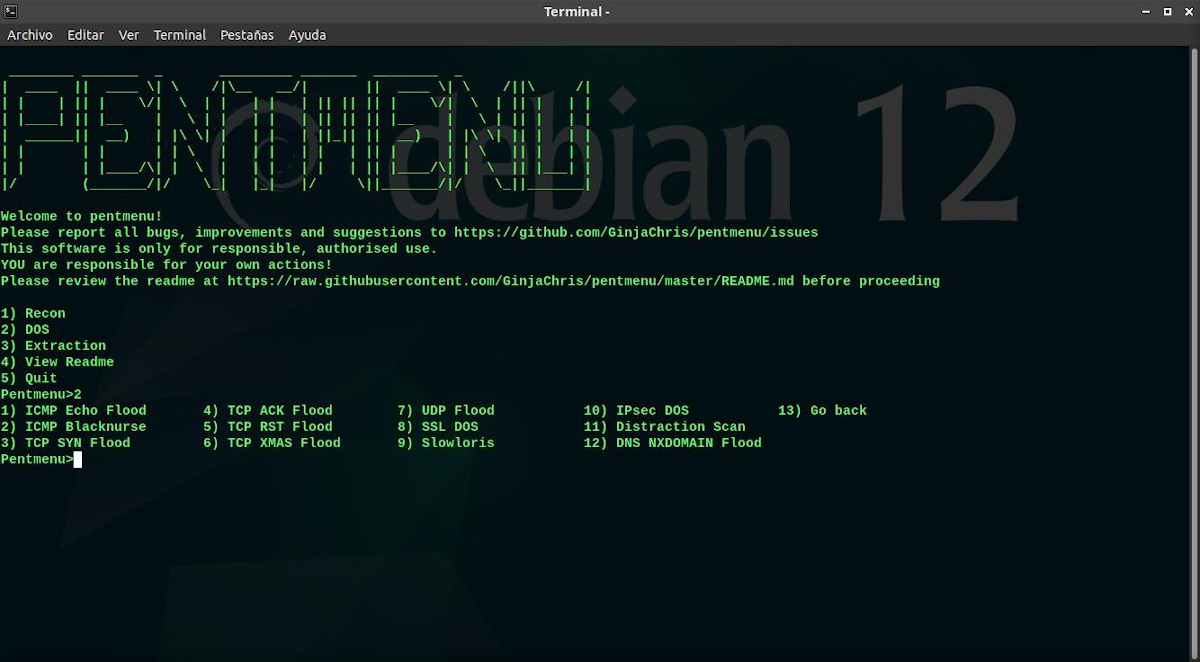

Nabídka 2: DOS (útočné moduly DOS)

- ICMP Echo Flood: Tato možnost používá aplikaci hping3 CLI ke spuštění tradičního ICMP echo flood proti cílovému hostiteli.

- ICMP Blacknurse Flood: Tato možnost využívá aplikaci hping3 CLI ke spuštění tradičního ICMP Blacknurse Flood proti cílovému hostiteli.

- TCP SYN Flood: Tato volba odešle záplavu paketů TCP SYN pomocí hping3. Ale joPokud nenajde hping3, zkuste místo toho použít nástroj nmap-nping.

- TCP ACK Flood: Tato volba nabízí stejné možnosti jako SYN Flood, ale místo toho nastavuje příznak TCP ACK (Acknowledgement).

- TCP RST Flood: Tato volba nabízí stejné možnosti jako SYN Flood, ale místo toho nastavuje příznak TCP RST (Reset).

- TCP XMAS Flood: Tato volba nabízí stejné možnosti jako SYN Flood a ACK Flood, ale odesílá pakety se všemi nastavenými TCP příznaky (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- Povodeň UDP: Tato volba nabízí stejné možnosti jako SYN Flood, ale místo toho odesílá pakety UDP na zadaný hostitel:port.

- SSL DVA: Tato možnost používá OpenSSL k pokusu o útok DOS na cílový hostitel:port. Dělá to tak, že otevírá mnoho spojení a přiměje server provádět nákladné výpočty handshake.

- slowloris: Tato volba používá program netcat k pomalému odesílání HTTP hlaviček do cílového hostitele:port se záměrem zbavit jej zdrojů.

- IPsec DOS: Tato možnost používá program ike-scan k pokusu zaplavit zadanou IP pakety fáze 1 hlavního režimu a agresivního režimu z náhodných zdrojových IP adres.

- DistractionScan: Tato volba ve skutečnosti nespouští útok DOS, ale jednoduše spouští více skenů TCP SYN pomocí hping3 z podvržené IP podle našeho výběru.

Nabídka 3: Extrakce

- Poslat soubor: Tento modul používá program netcat k odesílání dat pomocí TCP nebo UDP. což je obvykle extrémně užitečné pro extrakci dat z cílových hostitelů.

- Vytvořit posluchače: Tento modul používá netcat k otevření posluchače na konfigurovatelném portu TCP nebo UDP. Což je obvykle extrémně užitečné pro testování konektivity syslog, přijímání souborů nebo kontrolu aktivního skenování v síti.

Konečně, nabídka 4 (Zobrazit soubor Readme) Umožňuje nám to vidět lokálně a podrobněji vše popsané výše, což je zase to, co se nachází na GitHubu. A nabídka 5 (Quit) v podstatě znamená ukončení a ukončení programu.

Shrnutí

Zkrátka, «Pentmenu» je jedním z mnoha nástroje pro hacking a pentesting, zdarma, otevřeně a zdarma, k dispozici k učení a procvičování činností v oblasti počítačové bezpečnosti. Nicméně, stejně jako u mnoha dalších, kterými jsme se zde zabývali nebo ne, tento nástroj musí být používán s ohledem na odpovědné a oprávněné použití toho, na co bude použit, a proto za vše, co se s ním udělá, odpovídá uživatel. . A v případě, že to někdo zkouší nebo už to zkoušel, zveme vás, abyste nám prostřednictvím komentářů řekli o svých zkušenostech s tím.

Konečně, pamatujte navštivte naše «domovská stránka» a připojte se k našemu oficiálnímu kanálu Telegram k prozkoumání dalších novinek, průvodců a výukových programů. A také má toto skupina mluvit a dozvědět se více o jakémkoli tématu IT, které zde najdete.