Před chvílí jsem to vysvětlil jak nakonfigurovat službu SSH tak, aby fungovala na jiném portu než 22, což je výchozí port. Cílem toho bylo, že všichni roboti, crackovací útoky na SSH jsou ve výchozím nastavení na portu 22 (což opakuji, je výchozí), takže změnou portu získáme větší bezpečnost.

Ale co dělat, když chci konfigurovat SSH přes jiný port, ale udržovat SSH také na portu 22? To znamená, že je potřeba, aby server měl SSH na více než jednom portu, například na 22 a také na 9122

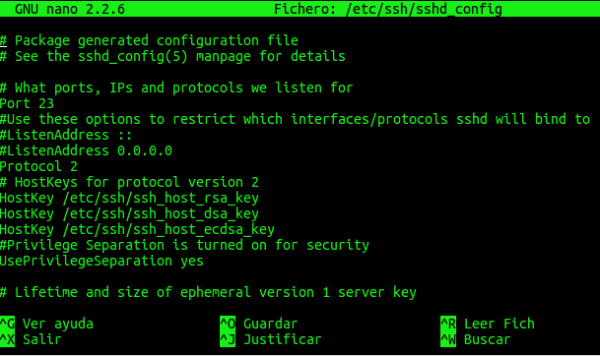

K tomu upravíme konfigurační soubor démona SSH:

nano /etc/ssh/sshd_config

Tam uvidíme něco takového:

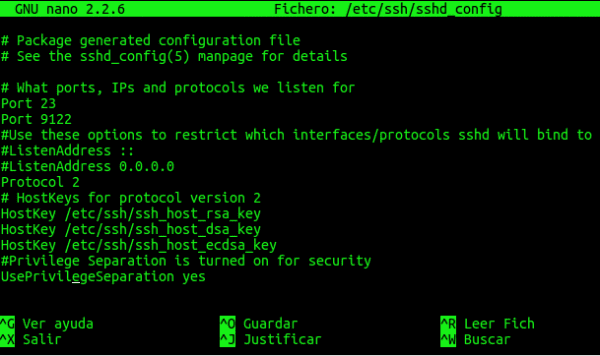

Uvidíte, že na řádku 5 je něco, co říká: „Port 22“, musíme ten řádek duplikovat a změnit číslo portu. Jinými slovy, aby naše služba SSH fungovala i pro 9122, musíme to nechat takto:

Poté musíme službu restartovat:

service ssh restart

Pokud používají Arch, bylo by to:

systemctl restart sshd

Chcete-li se připojit přes jiný port než 22 pamatujte, musíte do řádku připojení přidat -p $ PORT, něco jako toto:

ssh usuario@servidor -p 9122

Mimochodem, doporučuji vám zkontrolovat soubor sshd_config dříve, existuje několik velmi zajímavých možností 😉

pozdravy

Dobré tipy pro změnu výchozího portu ssh ... aby se zabránilo útokům na port 22.

Myslím, že by měl zůstat pouze jeden port ... a to se musí lišit od 22, aby útoky neměly žádný účinek.

jde o

Děkujeme za přečtení 🙂

Moje poslední zjištění byla:

PermitRootLogin no

y

AllowUsers John Jack Chester…. atd

Tímto dostatečně omezím možnosti prolomení, pokud přidáte dobré iptables ... no, jsme.

Ve skutečnosti dávám přednost použití PortKnocking 😀

Jako vždy KZKG ^ Gaara, vynikající články na SSH. S vašimi průvodci ztrácíme strach z TERMINÁLU

Děkuji

OOOOOOOOhhhh !!!!

Velmi dobrý článek, divoký !!!

Kromě změny čísla portu se pro další omezení možností útočníka také doporučuje deaktivovat přihlášení pomocí USER: PASS

HesloAuthentication no

a používat ověřování soukromým / veřejným klíčem.

Dobrý příspěvek.

Salu2