Endelig kan vi sige, at vi har betydelig nok markedsandel til, at producenter af malware kan være opmærksomme på os. Kun i dette tilfælde er det ikke malware til Android, men malware til Linux-distributioner til skrivebordet.

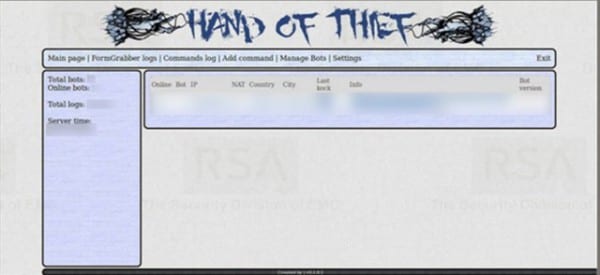

Tyvens hånd er en banktrojan udviklet i Rusland, der blev testet med succes på 15 distributioner inklusive Ubuntu, Debian og Fedora og på 8 desktopmiljøer (GNOME og KDE inkluderet naturligvis) og kan smugles ind i enhver browser (inklusive Firefox og Chrome)

Og hvilke onde gør han? En banktrojan er som en keylogger designet til at opdage strengemønstre. Stjæl cookies, indsaml computer- og browserdata, selv ved hjælp af HTTPS, og bloker inficerede maskiner fra at få adgang til websteder, der tilbyder sikkerhedsopdateringer. Hvad der ikke er klart, er, hvordan det formår at inficere sine ofre (de taler om links og formgreb, men en bestemt sti eller sårbarhed er ikke specificeret).

Det nævnes også, at malware kan sælges (som om det var software til daglig brug) i visse underjordiske fora for 2000 dollars, en forholdsvis høj pris sammenlignet med den pris, der betales for malware til Windows, men rimelig i betragtning af den lette kompromis med Windows.

Kilder:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Jeg læste bare nyhederne i kilden, og det eneste der genererede mig var et smil.

Jeg ville ikke betale 2,000 dollars for en malware, der i sidste ende skal installeres af brugeren med sin adgangskode for at arbejde 🙂

Og oven på det kan du se det køre, når du kører TOP-procesfremviseren.

Jeg skal være forsigtig med AUR

Det gode ved Linux er, at dets brugere normalt er mere opmærksomme på konsekvenserne af installation af ekstern software. De, der bruger Linux på en amatør måde, begynder enten at læse eller tror, at noget kan ske med dem uden forsigtighed (som cabj siger om AUR).

Jeg tror, at sandheden er, at de betaler os så meget opmærksomhed, og på den anden side er det meget vanskeligt at gøre i Linux, at nogen betaler 2,000 dollars bare for lidt information, jeg tror ikke, det vil være meget kommercielt, men du skal altid passe på.

Jeg formoder, at hvis jeg ikke begår idioten ved at falde i socialtekniske tricks, har jeg en Firewall installeret, og jeg er forsigtig med hvad jeg installerer fra AUR / Launchpad, jeg behøver ikke bekymre dig, ikke?

Jeg tror ikke på det

@Diazepan lugter som en gul note lol Jeg kan ikke lide det, selvom du ikke har en firewall eller antivirus (jeg har aldrig installeret en til linux) og tilladelsessystemet ??? hvis det i windows og mac spørger hver gang noget forsøger at komme ind i systemet og gemme noget, hvorfor skal det så komme ind i linux, som er mindre tilladt ??? for mig, der er løgne uu

Noten er gullig for andre, for som det er velkendt i GNU / Linux, medmindre du bruger meget let på at installere software fra websteder eller arkiver af tvivlsom oprindelse, er der ingen mulighed for, at dette vil påvirke dig, og årsagen er meget simpel, "Trojan-virus" kan ikke inficere maskinen, medmindre du giver den sudo-adgangskoden (indsæt latter her).

Lad os ikke lade nogen med klogskab og intelligens installere et program, der vil gøre mirakler med din Linux, eller som lover at gøre dig rig natten over, da som den samme "salgsrådgiver" i trojanen siger: "Jeg foreslår brugen af e-mail og social teknik som en infektionsvektor. » så @gato, ja, du har helt ret med din kommentar.

Jeg siger, at den eneste antivirus er brugeren, det afhænger af fabrikken, om det er godt eller dårligt (et vers xD).

Jeg antager, at det er en af de russiske svindel.

De fleste viser sig dårlige.

Bare rolig, de fleste AUR-programmer overvåges af andre brugere, se bare på PKGBUILD-download-URL'en.

Sandheden er, at Linux vinder mere og mere marked, og 2000 dollars faktisk er ret lave i betragtning af at de fleste servere i verden er Linux, hvis nogen har adgang til oplysningerne i dem, kan det forårsage ganske betydelig skade som f.eks. for eksempel bankområdet ... men som altid sker senere, skal hele samfundet løse dette problem ... xD

Jeg ved det ikke, men det lugter bare som rygter for mig xD, jeg forstår stadig ikke, hvordan det smittede mig, jeg forstår det ikke, jeg har allerede læst næsten alle de blogs, der taler om trojanen, men dens funktion er ikke klart for mig, vises et vindue, der fortæller mig at indtaste din rodadgangskode for at kunne stjæle dine data? Vil det dræbe firewalllden, vil det lade mig ude af stand til at bruge noget af tty? , og som jeg læste i kommentarerne til noten på engelsk, hvor den blev offentliggjort, sagde de, at det er meget vanskeligt for GNU-brugere at falde ind i disse typer angreb, sandheden er, at de har en anden kultur af internetbrowsing, hvis du kan kalde det det, den clueless mangler ikke

For nu, hvad der er kendt om denne "trojan" er, at det ikke er mere og intet mindre end en keylogger med en bagdør.

Har og hvor får du softwaren, hvordan omgår den rodadgangskoden, firewallen, og hvordan deaktiverer den sikkerhedsopdateringer, sletter den sources.list eller hvad? ingen siger, hvordan det fungerer, de er skøre. Hvis du gør alt dette minimum, bliver du nødt til at vide, hvordan du overtræder roden.

Rigtigt. Jeg har også set en hel del programmer, der bruger SUDO for at kunne installere afhængigheder (selv Steam bruger det), hvilket gør systemet lidt mere sårbart, og derfor foretrækker jeg at bruge root frem for sudo.

Hvis det bryder rod og dæmmer kernen, skal du bruge BSD. For nu så jeg ingen relevante sårbarheder, der fik dig til at mistro dette system.

Hvordan påvirker en virus Linux, hvis det ikke har vores rod, hvordan påvirker det kernen og de forskellige dæmoner i tjenester, der altid kører systemet ... Jeg havde tid med Linux og havde aldrig problemer i den henseende. Det mest, der kan ske, er, at det påvirker selve systemet med en eller anden konfiguration ...

du har ret, brugeren er den største svaghed ikke kun i linux, men i ethvert operativsystem.

Hvis ikke, se da næsten 5 år siden udførte jeg uvidende denne kommando i / home og /:

dd hvis = / dev / nul af = / dev / hdd bs = 8192

Du kan forestille dig, hvad der skete næste gang.

Og hvis du alligevel ikke giver rodadgangskode, ville det generere en adgangsnøgle for at kunne fortsætte med følsomme funktioner som dæmoner.

mmmm men vira er allerede frigivet til linux, men trojanere har ikke bemærket mig.

puff Jeg kan ikke huske hvilket år det var 2009-2012 Jeg kan ikke huske hvilket år det var, at der blev frigivet 50 vira til Linux, og det tog cirka 7 måneder at løse og installere alle de nødvendige patches.

Hoy en 2013 veo algo nuevo gracias desdelinux, casi llegue a pensar que linux es indestructible.

hensyn

PS: Det ville være et indtryk, at du vil tale lidt om GRATIS BSD for at se eksperternes mening.

Hvis du har svinget med den ene. Der var ingen vira til linux i disse år. Og jeg tvivler på, at der er skabt mere end 10 i hele historien. Derudover taler vi her om trojanske heste, dets programmering er ikke mere kompleks og afhænger ikke af systemfejl, det er bare en applikation mere med funktioner, som brugeren ikke er opmærksom på.

I det er jeg enig med dig.

Friend, Posix-systemer understøtter ikke vira. En virus er pr. Definition SELVFRASTANDIG, og det er bare ude af sammenhæng på posix-systemer.

Malware alt hvad du vil, for der afhænger det af brugerens klodsethed og idioti.

+1 mand, disse typer noter er intet andet end tabloid når det er bedst.

50 Linux-vira, og det tog 7 måneder at patch? LOL!

Er du sikker på, at du bruger Linux eller Windows?

I mit liv har jeg hørt vira til Linux, og jeg håber ikke, jeg kan høre det 😀

Hvis denne malware kræver, at SUDO har adgang, er jeg sikker [Ok, nej].

Nå, jeg håber, at de blandt alle de kendte distroer vil gøre deres respektive anmeldelser for at frigive deres opdateringer så hurtigt som muligt og dermed undgå at finde bedrifter.

Jeg blev underholdt af denne nyhed, da jeg så den på forsiden, for den enkle kendsgerning, at jeg for nogle få måneder siden testede clamtk-antivirusprogrammet. Når jeg udførte en rekursiv scanning af .mozilla-biblioteket, var min overraskelse, at min browser var inficeret med malware af typen "phishing" og noget relateret til "bank".

Af den grund har det været sjovt for mig at læse denne nyhed. Derfor inviterer jeg dig til at analysere dit team af nysgerrighed.

Phishing fungerer generelt ikke sådan, da hovedformålet er at få offeret til at give den ønskede information selv. Resultatet, som clamtk kastede dig, kunne være, fordi der i dine vikarer var nogle script-koder for nogle phishing, der kører på internettet, som er mange, men at bekæmpe denne onde er meget enkel, hver gang du går ind på din bankside eller en privat tjeneste, ryd din midlertidige og problem løst.

Værktøjer som HTTPS overalt, WOT og NoScript vil gøre dit system mere sikkert mod denne type ting, en anden ting, der hjælper og meget, er simpelthen at kontrollere, at adresserne på de websider, du besøger, før du giver information.

Det mest håndgribelige værktøj til disse sager er at gå ind i ukendte websteder i skjult tilstand (inkognito i Chrome, privat fane i Opera og Firefox / Iceweasel). Det fungerede praktisk for min bror, og de frarøvede ham aldrig mere.

Nå ja, inkognitotilstand har været et godt værktøj med hensyn til sikkerhed i denne sag.

De fandt ud af, hvad der skete med lavabit.com, kom ind på siden og se. Jeg gik for at læse min mail og kanalisere ... Er det på grund af Edward Snowden-sagen?

Lavabit, posttjenesten, som Snowden bruger, lukker

Ja, her er et alternativ, der betales, men som tilbyder det samme og er baseret i Schweiz

https://mykolab.com/

God mulighed, selvom jeg til min uheld (snarere mit dårlige valg) for mere end 8 år siden ofrede jeg mit privatliv.

Dette får en masse hype om dette, og det er bare et show, der knepper dig som enhver anden. Forskellen er, at denne vil skade dig.

Den, der ikke får det, er, at han mener, at programmer oprettes af sig selv.

Der vil altid være nogen, der installerer noget, der ikke kender dets reference.

Nu med AUR, Launchpad og lignende skal du altid være forsigtig (og det er let at vide, at AUR-pakken vil blive installeret til dig), også Mozilla og Chromium-folk lukker sikkert sikkerhedshullet på ingen tid , især det andet, at det at betale Google $ 2.000 er en lille ændring XD

For dem er det praktisk at investere US $ 2000 i at give det til den første krakker, der finder akilleshælen i deres browser (Chrom / Chrome) og i øvrigt GNU / Linux-kernen.

Jeg synes det er svært, at vi en dag vil se Linux så fuld af malware som Windows, men snebolden er begyndt at køre ... selvom det er lidt langsomt.

Vi skal altid være forsigtige, når vi bruger vores udstyr, det betyder ikke noget, om vi har Linux, Windows, OSX osv.

Naturligvis, da det er beskyttet med brugerrettigheder, og sandheden er, at det er ret almindeligt at sætte disse mislykkede virusforsøg.

Desuden er Linux-kernen et benchmark i kvalitet sammenlignet med BSD-kernen.

Jeg har lige fremsat en anmodning til Linus Torvalds fra hans Google+, hvis han kan rette denne sårbarhed i den nye Linux-kerne 3.11 for at se, om han kan, så vi kan leve, uden at tyvens hånd følger os nøje 🙂

Linus skal i det mindste gå ned af latter med den kommentar 😀

Jeg ved ikke, om dette er den første rigtig virksomme virus til Linux, eller om det er den mest overbevisende internetsvindel, der er oprettet i de senere år.

Jeg går ind for, at det faktisk er en fidus, en meget fjernhentet.

Det må det være. Lad os se, om de kan finde ud af det.

Malware til UNIX-baserede systemer har eksisteret i lang tid. Det være sig bagdøre, rootkits eller keyloggers. Men man installerer dem generelt efter kompromis med systemet.

Salu2

Nå, som de siger, er brugeren den svageste del i operativsystemets sikkerhed.

Ifølge Angel Le Blanc.

pokker, det lader mig tænke, og måske kommer de dårlige tider

Bare rolig, i GNU / Linux fungerer vira praktisk talt ikke på grund af systemets tilladelser.

Malware på GNU / Linux?

LOL

Jeg tror, at alt afhænger også af brugeren og de forholdsregler, de har, hvis man forbliver opmærksom, er der ingen grund til at bekymre sig