|

Nu hvor vi ved det hvordan man installerer AutoScan Network, vi skal se, hvordan vi konfigurerer det, og hvordan vi registrerer ubudne gæster i vores netværk, uanset om det er kabelforbundet eller trådløst. |

Før jeg fortsætter, vil jeg gerne præcisere, at selvom det allerede findes i version 1.50, er der stadig ting, der skal forbedres i driften af AutoScan Network. Et par eksempler er, at hver gang du starter guiden for at tilføje et nyt netværk, åbnes i stedet for at vise den sidste scanning, hvilket er ret irriterende; og det er også muligt, at det i en scanning registrerer en computer eller enhed, men ikke gør det i den næste.

I håb om, at det snart vil blive bedre, går vi til det, der interesserer os lige nu: scan vores netværk og registrer ubudne gæster.

Trinene til at scanne vores netværk er som følger:

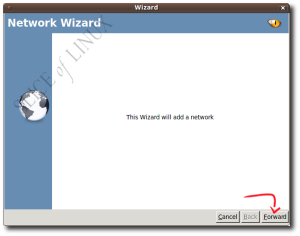

- Hver gang vi starter AutoScan Netwowrk, åbnes en guide for at konfigurere små detaljer om det netværk, som vi skal scanne. På den første skærm er alt, hvad vi skal gøre, at klikke på Videresend.

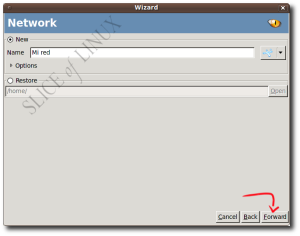

Guiden til at tilføje et netværk starter - For at tilføje et nyt netværk skal vi skrive det navn, som vi skal give det. I mit tilfælde skal jeg ringe til hende Mit netværk. Men da vi allerede havde et netværk gemt fra en tidligere scanning, ville vi vælge Gendan og vi åbner den tilsvarende fil.

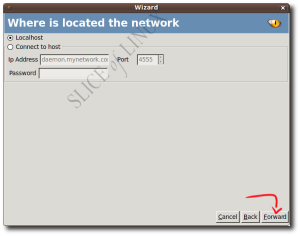

Vi giver netværket et navn - Derefter skal vi fortælle dig, hvor vores netværk er placeret: direkte forbundet til vores computer (localhost) eller via en fjerncomputer (Opret forbindelse til værten). I mit tilfælde vælger jeg localhost.

Vi vælger, hvor vores netværk er placeret - I det næste trin vælger vi netværksgrænsefladen, som vi skal scanne netværket med. Som standard registrerer programmet automatisk den grænseflade, som vi er forbundet med, og det er den, det viser os. I mit tilfælde viser det en trådløs grænseflade wlan1 men hvis du har forbindelse via kabel, vil du se eth0 o eth1.

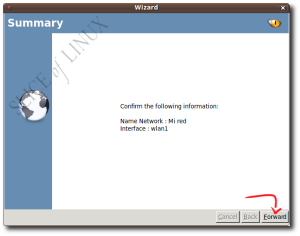

Vi vælger netværksgrænsefladen - Endelig bekræfter vi de oplysninger, vi har indtastet, og tryk på knappen Videresend.

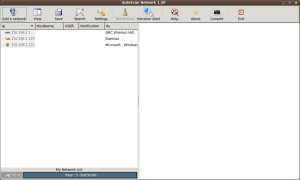

Vi slutter med assistenten - Enhederne, der er forbundet til vores netværk, vises snart, og AutoScan Network informerer os om deres IP-adresser, navn, operativsystem osv.

Vi kontrollerer, hvem der har forbindelse til vores netværk Derudover, hvis vi klikker på nogen af dem, i højre panel, kan vi se detaljerede oplysninger om hver af dem. Stop ikke med at prøve det.

Registrer ubudne gæster

Når vi har scannet netværket, kan vi aktivere funktionen til påvisning af indtrængen. AutoScan Network underretter os således om udstyr eller enheder, der opretter forbindelse til vores netværk.

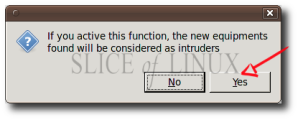

- At opdage igler (hvad kalder du dem en af nogle), der opretter forbindelse til vores netværk, skal du trykke på knappen Indtrængningsalarm.

Knap til registrering af indtrænger - Og vi læser meddelelsen, der fortæller os, at hvis vi aktiverer denne funktion, vil det nye udstyr, der findes, blive betragtet som ubudne gæster. Da vi er interesserede i at aktivere funktionen, klikker vi på Ja.

Alt udstyr, der forbinder, betragtes som en indtrænger - Nu skal vi bare vente på, at en ubuden gæst opretter forbindelse.

Ville dette også fungere, hvis du var en leech? Nå også.

Jeg håber, du finder det nyttigt.

Set i | Linux og mere

Tak for din omfattende kommentar !! Jeg sender dig et stort kram, og jeg håber snart snart at se dig igen! Paul.

Hvad er nyt Pablo? ... Jeg håber, du er fænomenal som altid ... 😉

Da jeg ikke havde passeret siden, har jeg haft travlt og faktisk har jeg ikke mere tid end til den daglige dag og lidt andet, på trods af dette glemmer jeg ikke mine yndlingssider og selvfølgelig, når jeg har brug for en applikation I forbindelse med denne post kiggede jeg mig rundt her ... i disse dage er forbindelsen lidt langsom, og min idé er at begynde at kassere ting, inden jeg ringer til min udbyder ...

Det er meget let at installere og "konfigurere" takket være guiden og selvfølgelig til din storslåede forklaring;) ... når guiden er afsluttet, genkender den alle enheder, der er tilsluttet mit netværk ... (mobiltelefon med Android-som genkendte mig først uden problemer, men efter en anden scanning viser det mig bag en firewall: Ja, jeg forestiller mig, at det vil være en slags enhedssikkerhed - jeg har brugt android i tre dage - det bekymrer mig ikke meget, fordi jeg allerede har sat det som en "ven" - en bærbar computer med windows, den stationære computer - Jeg tester den gennem en bærbar computer med XP, som jeg fandt og reddede fra papirkurven 🙂 - og en multimedieharddisk tilsluttet mit netværk, som jeg deler mine filer med tak til samba ...:)….

Det er også rigtigt, at den fejl, du nævner, er meget irriterende ... at skulle scanne igen, hver gang du åbner programmet ... faktisk er der en "gem" -mulighed for at undgå dette ved at gemme en .xml-fil for at indlæse det i starten af programmet (indikerer så udvikleren på hans side) ... men denne .xml-fil ser ud til at være, at han ikke gemmer den nogen steder, giver den den sti, du giver den ... på trods af dette ser jeg det meget komplet og nyttigt at have det til at fungere i baggrunden med forsikring om, at ingen vil misbruge min forbindelse ... (jeg ville virkelig ikke have noget imod at have min forbindelse åben ... men desværre er der mennesker, der vil udnytte den til ondt kunst ...: (... dette er lige så sandt som solen går ned i dag) ... Jeg er nødt til at prøve at se Hvordan reagerer han ... Jeg vil invitere en ven til at tage kaffe med sin bærbare computer for at se, hvordan lydadvarsel virker ... hahaha

Lad os vente på de næste versioner for at se, om denne scanning er rettet ... for nu vil jeg fortsætte med at gennemse sagen for at se, hvordan jeg kan klemme den ...

Nå, det er mine indtryk ... undskyld omfanget af dem ...

Modtag et stort knus og tak for at være der ...

Javi

… EPPPPPPPP …………… Jeg sagde ikke noget: S

Efter at have lukket her gik jeg tilbage til browsing og formåede at gemme .xml-filen for at gendanne scanningen og indlæse den med succes ... Jeg tror, jeg prøvede igen, da jeg prøvede for første gang ... men måske var det min skyld .. .? ...

Nå bare dette ...;)

Javi

Hej ven, jeg forsøgte at bruge nmap og nast for at se de tilsluttede enheder, men med nmap registrerer det mig kun, selv når der er mere forbindelse til netværket.

og med nast nogle gange viser det dem for nogle gange ikke, og det viser ikke mobiltelefoner, hvorfor denne fejl skyldes. Skål