Forskere ved Det Frie Universitet i Amsterdam gjort kendt for nylig fundet en ny sårbarhed, der er en udvidet version af Spectre-v2-sårbarheden på Intel- og ARM-processorer.

Denne nye sårbarhed, som er døbt som BHI (Branch History Injection, CVE-2022-0001), BHB (Branch History Buffer, CVE-2022-0002) og Spectre-BHB (CVE-2022-23960), er kendetegnet ved at tillade omgåelse af eIBRS- og CSV2-beskyttelsesmekanismerne tilføjet til processorerne.

Sårbarheden er beskrevet i forskellige manifestationer af samme problemstilling, da BHI er et angreb, der påvirker forskellige privilegieniveauer, for eksempel en brugerproces og kernen, mens BHB er et angreb på samme privilegieniveau, for eksempel eBPF JIT og kernen.

Om sårbarhed

Konceptuelt, BHI er en udvidet variant af Spectre-v2-angrebet, hvor man kan omgå yderligere beskyttelse (Intel eIBRS og Arm CSV2) og orkestrere datalækage, udskiftning af værdier i bufferen med en global filialhistorik (Branch History Buffer), som bruges i CPU'en til at forbedre forgreningsforudsigelsesnøjagtigheden ved at tage højde for historien om tidligere overgange.

I løbet af et angreb gennem manipulationer med overgangshistorien, der skabes betingelser for ukorrekt forudsigelse af overgangen og spekulativ udførelse af de nødvendige instruktioner, hvis resultat deponeres i cachen.

Med undtagelse af at bruge en versionshistorikbuffer i stedet for en versionsmålbuffer, er det nye angreb identisk med Spectre-v2. Angriberens opgave er at skabe sådanne forhold, at adressen, når du udfører en spekulativ operation, tages den fra området for de data, der bestemmes.

Efter at have udført et spekulativt indirekte hop, forbliver hopadressen, der er læst fra hukommelsen, i cachen, hvorefter en af metoderne til at bestemme indholdet af cachen kan bruges til at hente den baseret på en analyse af ændringen i cache-adgangstiden og uncached data.

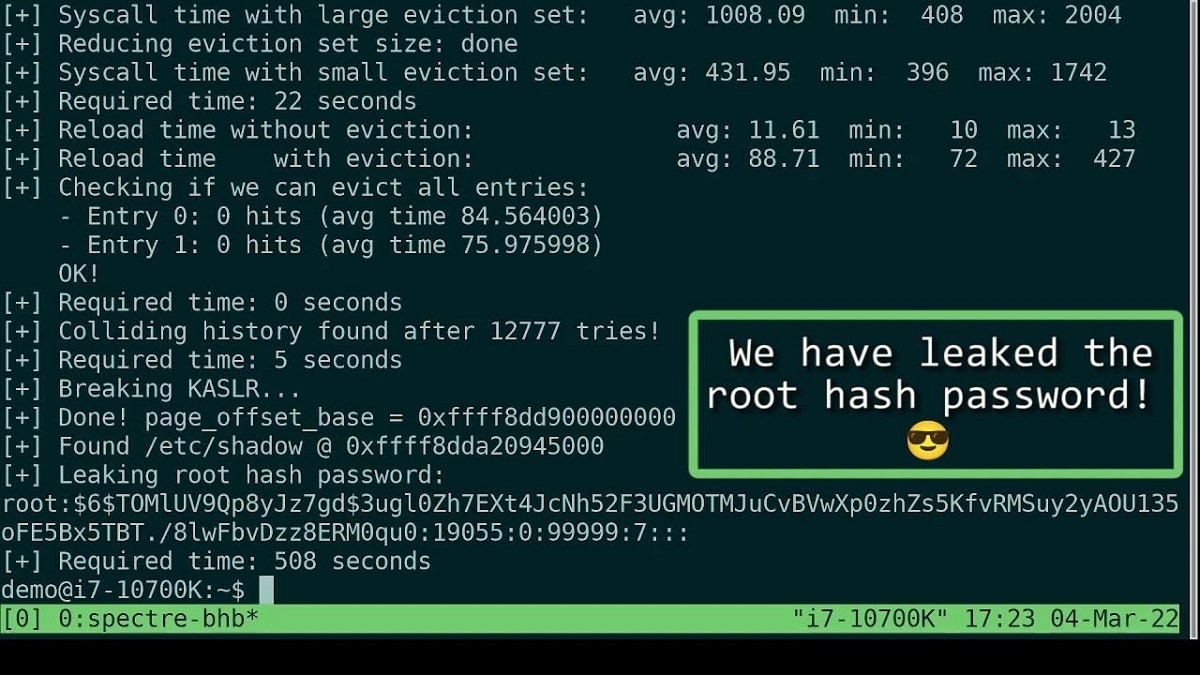

Forskere har demonstreret en funktionel udnyttelse, der giver brugerplads mulighed for at udtrække vilkårlige data fra kernehukommelsen.

For eksempel viser den, hvordan det ved hjælp af den forberedte udnyttelse er muligt at udtrække fra kernebufferne en streng med en hash af root-brugerens adgangskode, indlæst fra filen /etc/shadow.

Udnyttelsen demonstrerer evnen til at udnytte sårbarheden inden for et enkelt privilegieniveau (kerne-til-kerne-angreb) ved hjælp af et brugerindlæst eBPF-program. Muligheden for at bruge eksisterende Spectre-gadgets i kernekoden, scripts, der fører til spekulativ udførelse af instruktioner, er heller ikke udelukket.

Sårbarhed vises på de fleste nuværende Intel-processorer, med undtagelse af Atom-familien af processorer og i flere af ARM-processorerne.

Ifølge forskning viser sårbarheden sig ikke på AMD-processorer. For at løse problemet er flere metoder blevet foreslået. software til at blokere sårbarheden, som kan bruges før fremkomsten af hardwarebeskyttelse i fremtidige CPU-modeller.

For at blokere angreb gennem eBPF-undersystemet, sDet anbefales som standard at deaktivere muligheden for at indlæse eBPF-programmer af uprivilegerede brugere ved at skrive 1 til filen "/proc/sys/kernel/unprivileged_bpf_disabled" eller ved at køre kommandoen "sysctl -w kernel .unprivileged_bpf_disabled=1".

For at blokere angreb gennem gadgets, det anbefales at bruge LFENCE-instruktionen i sektioner af kode, der potentielt fører til spekulativ eksekvering. Det er bemærkelsesværdigt, at standardkonfigurationen af de fleste Linux-distributioner allerede indeholder de nødvendige beskyttelsesforanstaltninger, der er tilstrækkelige til at blokere eBPF-angrebet, som forskerne har demonstreret.

Intels anbefalinger om at deaktivere uprivilegeret adgang til eBPF gælder også som standard startende med Linux-kerne 5.16 og vil blive porteret til tidligere filialer.

Endelig, hvis du er interesseret i at kunne vide mere om det, kan du konsultere detaljerne i følgende link.