For dem, der ikke kender Canonical, er dette et firma etableret i Storbritannien, grundlagt og finansieret af Mark Shuttleworth af sydafrikansk oprindelse. Virksomheden er ansvarlig for udvikling af software til computere og markedsfører tjenester orienteret mod Ubuntu, Operativsystemet GNU / Linux og applikationer baseret på fri software.

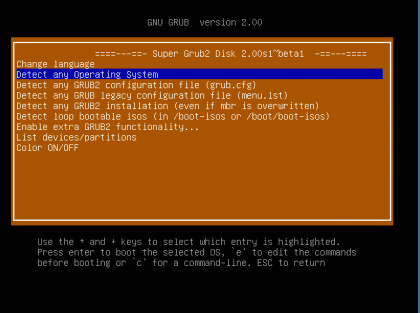

I tilfælde af GRUB eller Grand Unified BootloaderVi kan sige, at det bruges til at starte et eller flere operativsystemer til den samme computer, det er det, der er kendt som en boot manager, helt open source.

Nu vil vi tale om Nul-dags sårbarhed i GRUB2. Dette blev først fundet af Ismael Ripoll og Hector Marco, to udviklere fra universitetet i Valencia i Spanien. Dybest set handler det om misbrug af sletningstasten, når bootkonfigurationen er implementeret med adgangskodesikkerhed. Det er forkert brug af tastaturkombinationer, hvor et tryk på en vilkårlig tast kan omgå adgangskoden. Dette problem er lokaliseret i pakker opstrøms og selvfølgelig gør de de oplysninger, der er gemt på computeren, meget sårbare.

I tilfælde af Ubuntu, flere versioner præsenterer denne sårbarhedsfejl, ligesom mange distributioner, der er baseret på det.

Blandt de berørte versioner af Ubuntu har vi:

- Ubuntu 15.10

- Ubuntu 15.04

- Ubuntu LTS 14.04

- Ubuntu LTS 12.04

Problemet kan løses ved at opdatere systemet i versionerne af følgende pakker:

- Ubuntu 15.10: grub2-common a 2.02 ~ beta2-29ubuntu0.2

- Ubuntu 15.04: grub2-common a 2.02 ~ beta2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02 ~ beta2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-common a 1.99-21ubuntu3.19

Efter opdateringen er det nødvendigt at genstarte computeren for at foretage alle relevante ændringer.

Husk, at denne sårbarhed kunne bruges til at omgå GRUB-adgangskoden, så det anbefales, at du udfører opdateringen for at holde dig selv sikker.

I modsætning til Windows og OS x, hvor disse fejl rettes i løbet af få år [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - efter] løses sårbarhederne i GNU / Linux i løbet af få minutter eller timer (de løste det kun efter at have opdaget sårbarheden)

Det ser ud til, at du ikke engang har læst dit eget link.

Sårbarheden var der i 15 år, men blev opdaget for 1 år siden.

I Linux har der også været skjulte sårbarheder i årtier, på trods af at forkyndelsen sikrede, at sårbarheder blev opdaget hurtigere eller straks, fordi kilden var åben.

Så snart sårbarheden blev rapporteret, begyndte Microsoft at arbejde på en løsning, der var langsom til at komme ud på grund af kompleksiteten af en sikker og effektiv løsning og testene, og der var ingen hastende karakter, da angriberne ikke vidste det.

At noget løses hurtigt betyder kun, at det ikke var kompliceret at lave patch, eller at der ikke blev anvendt nogen QA, når der frigives kodeændringer, ikke mere.

Men kanonisk har ikke opdaget noget ... Det påvirker bare deres distros intet andet

Hvad hvordan?

Ret denne titel, da det er en enorm løgn ... en løgn i nyhedsfakta og en løgn i indholdet af artiklen ...

Der er opdaget en sårbarhed i GRUB, men Canonical har ikke haft noget at gøre med det. Denne sårbarhed påvirker enhver Linux-lignende distribution, ikke kun Ubuntu.

Når vi taler om baggrunden, er en sådan sårbarhed ikke så farlig, da det er lige så sikkert at bruge en adgangskode i GRUB som at bruge en adgangskode i BIOS. Hvis en bruger ønsker sikkerhed, vil de selvfølgelig have en brugeradgangskode og diskkryptering (hvis angriberen har adgang til enheden).

Dette bliver ikke mere end en anekdote.

hilsen

Det er ikke så simpelt som du vil tro.

Her forklarer de lidt, hvorfor adgangskoden er vigtig i GRUB, og at den ikke løses med brugeradgangskode eller kryptering af ting.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Helt bestemt.

Når der sker noget i Linux, devalueres det først og glemmes derefter.

PS: har de strammet censuren ind desdelinux at kommentarerne ikke længere vises ved afsendelse?

hvad?. Du har læst posten om, at dine citater ... ikke siger noget om diskkryptering eller brugeradgangskode, det forklarer kun, hvad det er til, og hvordan adgangskoden bruges i GRUB2 ... Det bekræfter også, at du skal have adgang til enhed til at krænke teamets sikkerhed (der er mange andre mere effektive måder end gennem GRUB ...)

Og uanset hvor meget du får adgang som administrator gennem GRUB, hvis du har tilladelserne til partitionerne, brugernøglerne og LUKS-kryptering veletablerede (blandt andet), får de ikke adgang til dine data (hvis de selvfølgelig har adgang til din enhed ).

Derfor ser jeg stadig ikke nogen mening i det. (Medmindre du kun stoler på GRUB-adgangskoden for at sikre dine data).

Med dit nye svar bekræfter du, at du ikke kan se betydningen af problemet, fordi du forbliver enkel og ikke engang kan forestille dig enkle muligheder fra dette hul.

Selvfølgelig har jeg læst det, men jeg har også forstået det.

Eller måske er det, at jeg kan indse implikationerne og omfanget af at åbne ethvert hul.

Et hul, der ikke skulle være der, et hul i en sikkerhedsmekanisme, der var der på grund af noget.

Hvis du læser linket, vil du finde ud af, at da dette sikkerhedslogin kan springes over, er det muligt at få adgang til systemet som root, som din superbrugeradgangskode ikke er noget med. Og hvis du ved noget om, hvad du kommenterer, skal jeg ikke forklare dig, at når du logger ind som root, ville det være muligt at se på eller redigere adgangskodeshash, redigere brugere, ændre systemet for at indlæse eller erstatte processer, der overvåger al brugeraktivitet, når den er godkendt. der kan gå fra at fange deres adgangskoder til at tage deres dekrypterede data og sende alt det "hjem"; blandt tusinder af andre ting, der kan ske med en angriber, der har mere viden end folk som dig, der lever i bobler af selvtilfredshed, falsk sikkerhed og "de vil aldrig lykkes, hvis du har en veletableret bla bla bla."

Bare fordi du ikke kan tænke på ting, betyder det ikke, at du ikke kan gøre ting.

Det betyder heller ikke noget, at der er mange "mere effektive" metoder, problemet er, at der nu er endnu en metode, som ikke burde eksistere på grund af en sårbarhed.

Og det er en meget tilgængelig og nem metode, vurderet af folk, der vurderer sårbarheder.

Du har ikke længere brug for Livecds, USB'er, låser BIOS op, åbner kasser, fjerner harddiske, sæt eksterne drev osv. bare stå foran tastaturet og tryk på EN tast.

Og rolig, at i morgen, når nyheden er, at din super LUKS i dag har en sårbarhed, vil folk som dig komme ud for at sige, at "en rigtig seriøs Scotsman" ikke stoler på diskkryptering, men andre ting (som GRUB selv).

Selvfølgelig …. ofte overskrift: "Canonical opdager sårbarhed i GRUB2." Og hvilken måde at skrive nyhederne på. Med denne nyhed i sidste ende ser det ud til, at Canonical / Ubuntu er de eneste, der gør ting til gratis software. Colin watson vedligeholder pakken til Debian og har i øvrigt uploadet den til Ubuntu som angivet i pakkeversionen. Der er heller ingen kommentarer til, hvordan sårbarheden udløses, hvilket er ved at trykke på backspace-tasten 28 gange.

Greetings.

Det, der er forkasteligt for mig, er, at det kommenteres og forresten igen og igen, at sårbarheden skyldes en "misbrug af tastaturet." Det lyder sådan: "de holder iPhone forkert."

Nej, sårbarheden er forårsaget af dårlig programmering, som altid, periode. Det er uundskyldeligt, at ved at trykke X gange en tast springes et sikkerhedslogin over.

Hvad en overskrift, de vil også sige, at mens grub startede, blev en bug opdaget ved at trykke på "e", også prøvede jeg i Linux mynte, og intet sker kun i ubuntu.

PS: først skal de komme ind i mit hus for at bruge denne sårbarhed, og afinstaller først mynte og installer ubuntu.

Din stavemåde lader meget tilbage at ønske

Lokale sårbarheder er trods alt sårbarheder.

På arbejdsstationer, virksomheder og andre kritiske miljøer vil de ikke more sig over at have denne sårbarhed og mere så ved hjælp af "sikker linux". Men jeg spiller godt, fordi de ikke kommer ind i dit hus.

E er også en risiko, der skal blokeres. Jeg ved ikke, om du vidste det.

Hahaha Paco22, hvordan forsvarer du denne sårbarhed ...

Tro mig, at der i en seriøs virksomhed er mange sikkerhedsprotokoller til a) adgang til den fysiske enhed b) for at beskytte adgangen til data.

Og hvis din interesse stadig er GRUB, er det lettere at blokere den, så du ikke har adgang til den ...

@Hugo

Det er ikke et spørgsmål om, at en "ægte seriøs skotte" vil bruge andre sikkerhedsprotokoller, men at dette er en af disse protokoller, og at det fejler, punktum. Og i øvrigt kan det ved at mislykkes kompromittere resten, som dem du nævnte, der sværger at de er den maksimale garanti.

Denne sårbarhed har ikke brug for mig til at forsvare den, fordi den blev opdaget og kvalificeret af specialister, der kender sikkerhed og devalueringerne af wannabes forstår, at de ved meget ved at bruge en distro er irrelevant.

Jeg forstår, at det gør ondt for dem, at lidt efter lidt myten om "sikker linux" bliver revet fra hinanden, selv ved at trykke på en enkelt tast.

Typisk ændrer de sig aldrig, altid det samme for at minimere superlinux-fejl.

mennesket lever ikke kun på Ubuntu