Hvor mange af os har haft behov for at "begrænse adgangen" til filerne i en bestemt mappe / mappe, eller vi er simpelthen nødt til at forhindre nogle i at se, slette eller ændre indholdet i en bestemt fil? Mere end en, ikke? Kan vi opnå det i vores elskede pingvin? Svaret er: Selvfølgelig ja D.

Indledning

Mange af os, der kommer fra Windows, var vant til at håndtere dette "problem" på en meget anden måde. For at nå dette mål måtte vi ty til uortodokse "teknikker", såsom at skjule filen gennem dens attributter, flytte vores information til det mest afsidesliggende sted i vores team (inden for 20,000 mapper) for at forsøge at fraråde vores "fjende" XD, ændre eller eliminere filtypen, eller den mest "almindelige" praksis, downloade et program, der giver os mulighed for at "lukke" vores bibliotek bag en dejlig dialogboks, der beder os om et kodeord for at få adgang til det. Vi havde et meget bedre alternativ? Ingen.

Jeg er meget ked af mine "Windoleros" venner (jeg siger det med stor hengivenhed, så ingen bliver fornærmet, ok ?;)), men i dag er jeg nødt til at lære mig selv lidt med Windows: P, da jeg vil forklare hvorfor dette OS tillader ikke native denne funktionalitet.

Hvor mange af jer har bemærket, at når vi sidder bag en "Windows" -computer (selvom det ikke er vores), bliver vi automatisk ejere af alt, hvad computeren indeholder (billeder, dokumenter, programmer osv.)? Hvad mener jeg? Ved blot at tage "kontrol over Windows" kan vi kopiere, flytte, slette, oprette, åbne eller ændre mapper og filer til venstre og højre, uanset om vi er "ejere" af disse oplysninger eller ej. Dette afspejler en stor sikkerhedsfejl i operativsystemet, ikke? Nå, alt dette skyldes, at Microsofts operativsystemer ikke var designet fra bunden til at være flerbruger. Da versionerne af MS-DOS og nogle versioner af Windows blev frigivet, stolede de fuldt ud på, at slutbrugeren ville være ansvarlig for at "beskytte" deres respektive computer, så ingen andre brugere havde adgang til de oplysninger, der er gemt i den ... gå naive ¬ ¬. Nu WinUsers venner, du ved hvorfor der er dette "mysterium": D.

På den anden side er GNU / Linux, som er et system, der er grundlæggende designet til netværk, sikkerheden af de oplysninger, som vi gemmer på vores computere (for ikke at nævne på serverne) afgørende, da mange brugere har eller muligvis har adgang til del af softwareressourcerne (både applikationer og information) og hardware, der administreres på disse computere.

Nu kan vi se, hvorfor behovet for et tilladelsessystem? Lad os komme ind på emnet;).

I GNU / Linux er tilladelser eller rettigheder, som brugerne kan have over bestemte filer indeholdt i det, etableret i tre klart differentierede niveauer. Disse tre niveauer er som følger:

<° Ejerens tilladelser.

<° Gruppetilladelser.

<° Tilladelser fra resten af brugerne (eller også kaldet "de andre").

For at være klar over disse begreber er der i netværkssystemer (såsom pingvinen) altid figuren af administrator, superbruger eller root. Denne administrator har ansvaret for at oprette og fjerne brugere samt etablere de privilegier, som hver af dem har i systemet. Disse rettigheder oprettes både for hver brugers HOME-bibliotek og for de mapper og filer, som administratoren beslutter, at brugeren skal have adgang til.

Ejertilladelser

Ejeren er den bruger, der genererer eller opretter en fil / mappe i deres arbejdskatalog (HJEM) eller i et andet katalog, som de har rettigheder til. Hver bruger har beføjelse til som standard at oprette de filer, de ønsker i deres arbejdsmappe. I princippet er han og kun han den, der har adgang til oplysningerne i de filer og mapper, der er i din HOME-bibliotek.

Gruppetilladelser

Det mest normale er, at hver bruger tilhører en arbejdsgruppe. På denne måde administreres alle brugere, der hører til den, når en gruppe administreres. Med andre ord er det lettere at integrere flere brugere i en gruppe, der får visse rettigheder i systemet, end at tildele rettighederne uafhængigt til hver bruger.

Tilladelser fra resten af brugerne

Endelig kan rettighederne til filerne i et hvilket som helst bibliotek også indehaves af andre brugere, der ikke tilhører den arbejdsgruppe, hvor den pågældende fil er integreret. Med andre ord kaldes brugere, der ikke tilhører den arbejdsgruppe, hvor filen er placeret, men som tilhører andre arbejdsgrupper, andre systembrugere.

Meget flot, men hvordan kan jeg identificere alt dette? Enkelt, åbn en terminal og gør følgende:

$ ls -l

Bemærk: de er små "L" bogstaver 😉

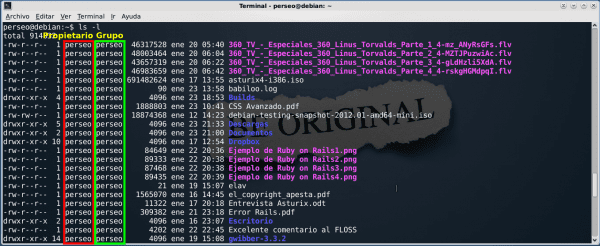

Det ser ud som følgende:

Som du kan se, viser eller "viser" denne kommando indholdet i mit HJEM, hvad vi har at gøre med er de røde og grønne linjer. Den røde boks viser os, hvem der er ejer, og den grønne boks angiver, hvilken gruppe hver af de ovennævnte filer og mapper tilhører. I dette tilfælde kaldes både ejeren og gruppen "Perseus", men de kan godt have stødt på en anden gruppe såsom "salg". For resten skal du ikke bekymre dig for nu, vi vil se senere: D.

Tilladelsestyper i GNU / Linux

Før vi lærer, hvordan tilladelser indstilles i GNU / Linux, skal vi vide, hvordan de forskellige typer filer, som systemet kan have, kan differentieres.

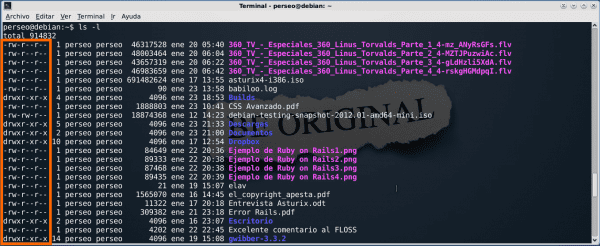

Hver fil i GNU / Linux identificeres med 10 tegn, som kaldes Máscara. Af disse 10 tegn henviser den første (fra venstre mod højre) til filtypen. De følgende 9, fra venstre mod højre og i blokke på 3, henviser til de tilladelser, der gives henholdsvis til ejeren, gruppen og resten eller andre. Et screenshot til at demonstrere alle disse ting:

Filernes første tegn kan være følgende:

| Undskyld mig | identificerer |

| - | Arkiv |

| d | Vejviser |

| b | Speciel blokfil (enhedsspecielle filer) |

| c | Specialtegnfil (tty-enhed, printer ...) |

| l | Linkfil eller link (blødt / symbolsk link) |

| p | Kanal specialfil (rør eller rør) |

De næste ni tegn er tilladelserne til systembrugere. Hvert tredje tegn henvises til ejeren, gruppen og andre brugertilladelser.

De tegn, der definerer disse tilladelser, er følgende:

| Undskyld mig | identificerer |

| - | Uden tilladelse |

| r | Læs tilladelse |

| w | Skriv tilladelse |

| x | Tilladelse til udførelse |

Filtilladelser

<° Læsning: det giver dig grundlæggende mulighed for at se indholdet af filen.

<° Skriv: giver dig mulighed for at ændre indholdet af filen.

<° Udførelse: gør det muligt for filen at blive udført som om det var et eksekverbart program.

Directory tilladelser

<° Læs: Det gør det muligt at vide, hvilke filer og mapper kataloget, der har denne tilladelse, indeholder.

<° Skriv: giver dig mulighed for at oprette filer i biblioteket, enten almindelige filer eller nye mapper. Du kan slette mapper, kopiere filer i biblioteket, flytte, omdøbe osv.

<° Udførelse: giver dig mulighed for at gå gennem biblioteket for at kunne undersøge dets indhold, kopiere filer fra eller til det. Hvis du også har læse- og skrivetilladelser, kan du udføre alle mulige handlinger på filer og mapper.

Bemærk: Hvis du ikke har eksekveringstilladelse, har vi ikke adgang til den mappe (selvom vi bruger kommandoen "cd"), da denne handling nægtes. Det giver også mulighed for at afgrænse brugen af en mappe som en del af en sti (f.eks. Når vi passerer stien til en fil, der findes i den mappe som en reference. Antag, at vi vil kopiere filen "X.ogg", som er i mappen " / home / perseo / Z ”- som mappen“ Z ”ikke har eksekveringstilladelse for - gør vi følgende:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

at få en fejlmeddelelse med dette, der fortæller os, at vi ikke har tilstrækkelige tilladelser til at få adgang til filen: D). Hvis eksekveringstilladelsen til et bibliotek er deaktiveret, vil du kunne se dets indhold (hvis du har læst tilladelse), men du vil ikke være i stand til at få adgang til nogen af objekterne i det, fordi denne mappe er en del af det nødvendige sti til at finde ud af placeringen af dine objekter.

Tilladelsesstyring i GNU / Linux

Indtil videre har vi set, hvad tilladelser er til i GNU / Linux, nedenfor vil vi se, hvordan man tildeler eller trækker tilladelser eller rettigheder.

Før vi starter, skal vi huske på, at når vi registrerer eller opretter en bruger i systemet, giver vi dem automatisk privilegier. Disse privilegier vil selvfølgelig ikke være samlede, dvs. at brugere normalt ikke har de samme tilladelser og rettigheder som superbrugeren. Når brugeren oprettes, genererer systemet som standard brugerens rettigheder til filadministration og mappestyring. Disse kan åbenbart ændres af administratoren, men systemet genererer mere eller mindre gyldige privilegier for de fleste af de operationer, som hver bruger udfører på deres bibliotek, deres filer og i andre brugeres kataloger og filer. Disse er generelt følgende tilladelser:

<° For filer: - rw-r-- r--

<° For mapper: - rwx rwx rwx

Bemærk: de er ikke de samme tilladelser for alle GNU / Linux-distributioner.

Disse privilegier giver os mulighed for at oprette, kopiere og slette filer, oprette nye mapper osv. Lad os se alt dette i praksis: D:

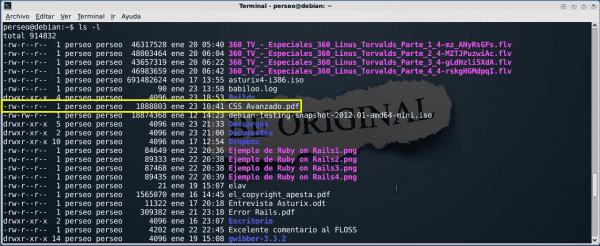

Lad os tage "Advanced CSS.pdf" -filen som et eksempel. Bemærk, at det ser ud som følger: -rw-r--r-- ... Avanceret CSS.pdf. Lad os se nærmere på.

| Tipo | bruger | Group | Resten af brugere (andre) | Filnavn |

| - | RW | r-- | r-- | Avanceret CSS.pdf |

Dette betyder, at:

<° Type: Arkiv

<° Brugeren kan: Læs (se indhold) og skriv (rediger) filen.

<° Den gruppe, som brugeren tilhører, kan: Læs (kun) filen.

<° Andre brugere kan: Læs (kun) filen.

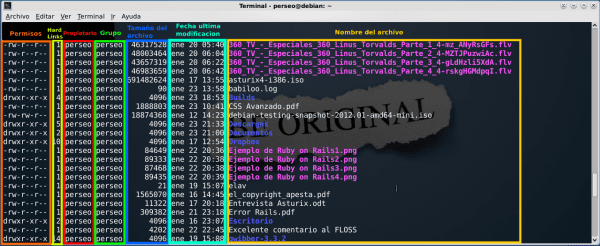

For de nysgerrige, der i øjeblikket undrer sig over, hvad de andre felter på listen opnået af ls -l henviser til, er svaret her:

Hvis du vil vide mere om de hårde og bløde / symbolske links, her er forklaringen og deres diferencias.

Nå venner, vi kommer til den mest interessante og tunge del af det pågældende emne ...

Tilladelsesopgave

Kommandoen chmod ("Skift tilstand") tillader ændring af masken, så flere eller færre handlinger kan udføres på filer eller mapper, med andre ord, med chmod kan du fjerne eller fjerne rettigheder for hver type bruger. Hvis typen af bruger, som vi vil fjerne, sætte eller tildele privilegier, ikke er specificeret, hvad der sker, når operationen udføres, er at påvirke alle brugere samtidigt.

Den grundlæggende ting at huske er, at vi giver eller fjerner tilladelser på disse niveauer:

| Parameter | Nivel | beskrivelse |

| u | ejer | ejer af filen eller biblioteket |

| g | gruppe | gruppe, som filen tilhører |

| o | andre | alle andre brugere, der ikke er ejeren eller gruppen |

Tilladelsestyper:

| Undskyld mig | identificerer |

| r | Læs tilladelse |

| w | Skriv tilladelse |

| x | Tilladelse til udførelse |

Giv ejeren tilladelse til at udføre:

$ chmod u+x komodo.sh

Fjern eksekveringstilladelse fra alle brugere:

$ chmod -x komodo.sh

Giv læse- og skrivetilladelse til andre brugere:

$ chmod o+r+w komodo.sh

Efterlad kun læst tilladelse til den gruppe, som filen tilhører:

$ chmod g+r-w-x komodo.sh

Tilladelser i oktalt numerisk format

Der er en anden måde at bruge kommandoen chmod på, som for mange brugere er “mere behagelig”, selvom det på forhånd er noget mere komplekst at forstå ¬¬.

Kombinationen af værdier for hver brugergruppe danner et oktalt tal, “x” bit er 20, der er 1, w bit er 21, der er 2, r bit er 22, der er 4, vi har derefter:

<° r = 4

<° w = 2

<° x = 1

Kombinationen af bits til eller fra i hver gruppe giver otte mulige kombinationer af værdier, det vil sige summen af bitene på:

| Undskyld mig | Oktal værdi | beskrivelse |

| - - - | 0 | du har ikke nogen tilladelse |

| - - x | 1 | kun udføre tilladelse |

| - w - | 2 | skriv kun tilladelse |

| - wx | 3 | skrive og udføre tilladelser |

| r - - | 4 | kun læse tilladelse |

| r - x | 5 | læse og udføre tilladelser |

| rw - | 6 | læse- og skrivetilladelser |

| rwx | 7 | alle tilladelser er indstillet, læst, skrevet og udført |

Når du kombinerer bruger-, gruppe- og andre tilladelser, får du et trecifret nummer, der udgør fil- eller bibliotektilladelser. Eksempler:

| Undskyld mig | værdi | beskrivelse |

| rw- --- -— | 600 | Ejeren har læse- og skrivetilladelser |

| rwx --x --x | 711 | Ejeren læser, skriver og udfører, gruppen og andre udfører kun |

| rwx rx rx | 755 | Den læse, skrive og udføre ejer, gruppe og andre kan læse og udføre filen |

| rwx rwx rwx | 777 | Filen kan læses, skrives og udføres af alle |

| r-- --- -— | 400 | Kun ejeren kan læse filen, men hverken kan ændre eller udføre den, og selvfølgelig kan hverken gruppen eller andre gøre noget i den. |

| rw-r-- --- | 640 | Ejerbruger kan læse og skrive, gruppe kan læse fil, og andre kan ikke gøre noget |

Særlige tilladelser

Der er stadig andre typer tilladelser at overveje. Disse er tilladelsesbiten SUID (Set User ID), tilladelsesbiten SGID (Set Group ID) og den sticky bit (sticky bit).

setuid

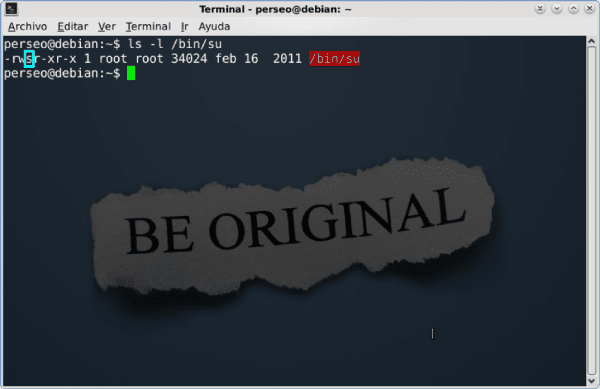

Setuid-biten kan tildeles eksekverbare filer og tillader, at når en bruger udfører filen, får processen tilladelser fra ejeren af den udførte fil. Det klareste eksempel på en eksekverbar fil med setuid-bit er:

$ su

Vi kan se, at biten er tildelt som "s" i følgende optagelse:

For at tildele denne bit til en fil ville det være:

$ chmod u+s /bin/su

Og for at fjerne det:

$ chmod u-s /bin/su

Bemærk: Vi skal bruge denne bit med ekstrem forsigtighed, da det kan forårsage en eskalering af privilegier i vores system ¬¬.

setgid

Setid-bit gør det muligt at erhverve privilegierne for den gruppe, der er tildelt filen, den kan også tildeles til mapper. Dette vil være meget nyttigt, når flere brugere i samme gruppe har brug for at arbejde med ressourcer i samme bibliotek.

For at tildele denne bit gør vi følgende:

$ chmod g+s /carpeta_compartida

Og for at fjerne det:

$ chmod g-s /carpeta_compartida

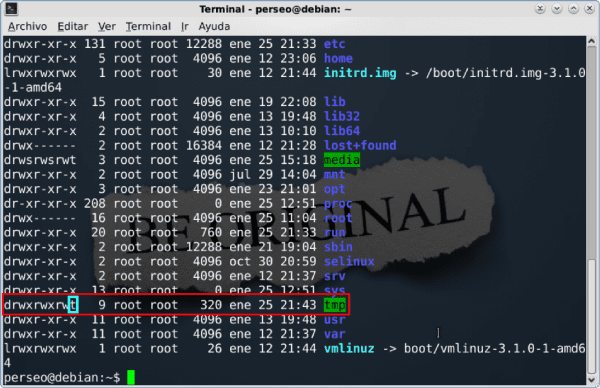

klæbrig

Denne bit tildeles normalt i mapper, som alle brugere har adgang til, og gør det muligt at forhindre en bruger i at slette filer / mapper til en anden bruger i den pågældende mappe, da alle har skrivetilladelse.

Vi kan se, at biten er tildelt som "t" i følgende optagelse:

For at tildele denne bit gør vi følgende:

$ chmod o+t /tmp

Og for at fjerne det:

$ chmod o-t /tmp

Nå venner, nu ved du, hvordan du bedre kan beskytte dine oplysninger, med dette håber jeg, at du holder op med at se efter alternativer til mappe Lock o Mappevagt at i GNU / Linux har vi slet ikke brug for dem XD.

P.S: Denne særlige artikel blev anmodet om af naboen til en vens fætter XD, jeg håber jeg har løst din tvivl ... 😀

Fremragende artikel, meget godt forklaret.

Tak ven 😀

Fremragende Perseus, jeg havde ingen idé om tilladelser i oktalt numerisk format (hvilket er en meget interessant lille ting) eller specielle tilladelser (setuid / setgid / sticky).

Jeg var ved at dø af søvn, men det fik mig lidt op, jeg vil allerede have fat i konsollen 😀 +1000

God ting at det var nyttigt for dig, hilsner 😉

Fremragende, forklaringerne er meget klare, mange tak.

setgid

Biten setuid giver dig mulighed for at erhverve privilegierne

i den del er der en lille fejl.

Tak for observationen og for at kommentere, nogle gange bliver mine fingre "sammenfiltrede" XD ...

Hilsen 😉

Jeg er allerede rettet 😀

Meget god artikel, Perseus. Under alle omstændigheder vil jeg gerne komme med nogle bemærkninger, så oplysningerne er mere komplette:

Vær forsigtig, når du anvender tilladelser rekursivt (chmod -R), fordi vi muligvis ender med at give filer for mange tilladelser. En vej rundt dette er ved hjælp af find-kommandoen til at skelne mellem filer eller mapper. For eksempel:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

En anden ting: at etablere privilegier på mapper eller filer er ikke en ufejlbarlig metode til at beskytte information, da det med en LiveCD eller at placere harddisken på en anden pc er ikke svært at få adgang til mapperne. For at beskytte følsomme oplysninger er det nødvendigt at bruge krypteringsværktøjer. For eksempel er TrueCrypt meget god, og det er også på tværs af platforme.

Og endelig: bare fordi de fleste brugere ikke ændrer filsystemrettigheder i Windows, betyder det ikke, at det er umuligt at gøre det. I det mindste kan NTFS-filsystemet sikres så meget som en EXT, jeg ved, fordi jeg i mit arbejde har komplette partitioner uden udførelse eller skrivetilladelser osv. Dette kan opnås gennem sikkerhedsfanen (som normalt er skjult). Det største problem med Windows er, at dets standardindstillinger tillader alt.

Mange tak for at udvide emnet;). I forhold til:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Du har helt ret, selv med Win sker det samme, muligvis senere vil vi tale om de forskellige værktøjer, der hjælper os med at kryptere vores oplysninger.

Hilsner 😀

Hugo ven hvordan har du det 😀

Problemet med TrueCrypt ... er licensen noget "mærkeligt", den har, kan du fortælle os mere om det? 🙂

Hilsner compa

TrueCrypt-licensen vil være lidt underlig, men i det mindste tillader version 3.0 af licensen (som er aktuel) personlig og kommerciel brug på ubegrænsede arbejdsstationer og tillader også kopiering, gennemgang af kildekoden, ændringer og distribution. afledte værker (så længe det omdøbes), så hvis det ikke er 100% gratis, er det ærligt talt ret tæt.

Den gamle Perseus efterlader os resten af holdet dårligt med sine artikler for at være så komplette.

Ingen her er bedre end ingen, ikke? Og meget mindre bedre end mig HAHAHAJAJAJAJA

hahahaha, vær forsigtig ven, husk at vi er i samme båd 😀

Tak for kommentaren 😉

Tilladelser er noget, der læres fra dag til dag, ikke fra den ene dag til den næste, så lad os studere hehehehe

Fremragende artikel Perseus.

Et tip: det er ikke nødvendigt at skrive tegnet til hvert symbol, det er nok at angive det kun én gang. Eksempel:

$ chmod o + r + w komodo.sh

Det kan se ud

$ chmod o + rw komodo.sh

det samme med

$ chmod g + rwx komodo.sh

det kan også se ud

$ chmod g + r-wx komodo.sh

efter dette format kan du gøre dette

$ a-rwx, u + rw, g + w + eller eksempel.txt

Bemærk: a = alle.

Greetings.

Wow ven, jeg vidste ikke den ene, tak for din deling 😀

Meget god artikel, alt er meget godt forklaret.

Det er mere behageligt for mig at ændre tilladelserne til filerne mere og mere tydeligt. Jeg finder det nok at forstå den anden vej, men det har været for længe siden hahaha

Hej mennesker, perseus; Jeg kunne virkelig godt lide siden. Jeg vil gerne samarbejde med det. Er det muligt? Ved at klikke på mit nick har du referencer !! haha.

Jeg laver normalt sporadiske publikationer, og jeg er mere og mere aktiv for SL, noget som jeg ikke vil opgive i mit liv, så længe jeg er tilgængelig og har et par fingre. Jeg antager, at de har min e-mail. et knus og styrke med det projekt, der synes mig «bloggers united!», ACA ES LA TRENDENCIA !! Sådan skabes fremtidens web.

Hahahahaha, det ville være en stor fornøjelse for dig at være med os, lad elav eller gaara se din anmodning 😉

Pas på, og jeg håber at se dig her snart 😀

Jeg skriver dig en e-mail nu (til den adresse, du har lagt i kommentaren) 🙂

Jeg tvivler. Hvordan du kan anvende tilladelser til mapper, og at disse ikke ændrer deres attributter, uanset brugeren, der ændrer dem, inklusive root.

Greetings.

måske denne artikel Jeg præciserer lidt ..

Godt skrevet denne artikel, tak for at dele viden

Hvor godt det har været nyttigt, vi håber at se dig her igen. Hilsen 😉

Meget god artikel.

Jeg er meget glad for, at det har været nyttigt for dig, hilsner 😉

Sandheden er, at jeg ikke er enig i, at Linux flytter en fil til en systemmappe er hovedpine. du skal give tilladelse til alt og indtaste din adgangskode. i windows er det nemt at flytte filer, selv i den samme Windows-mappe. en hel procedure for at flytte en fil til en mappe i Linux, når det i windows er lettere at kopiere og indsætte. Jeg bruger begge operativsystemer. mynte 2 Maya kanel og windows 13

Jeg har brugt Linux i et par år nu, og ærligt talt har jeg ikke haft disse problemer i nogen tid.

Jeg kan flytte filer / mapper uden problemer, og jeg har min harddisk opdelt i 2. Det er klart, at for at få adgang til den anden partition første gang skal jeg sætte min adgangskode, men så aldrig igen.

Hvis du har et sjældent problem, så fortæl os, vi hjælper dig gerne 😉

Korrekt artikel for så vidt angår Linux-delen. I dine kommentarer til styring af tilladelser i Windows: Du ved slet ikke, hvordan tilladelser er indstillet. Kontrol af disse med en meget højere effekt (undtagen i 16 bit versioner, Windows 95, 98, Me og mobiltelefoner) til, hvordan de styres i pingvinsystemet og med en sublim granularitet, og for den skyld, at jeg beskæftiger mig med begge operativsystemer ingen manier mod nogen af os.

Mit råd: lav lidt research, og du vil indse, at det slet ikke er nødvendigt med eksterne programmer. For det hele meget godt. 😉

Meget god artikel. Emnet tilladelser er en interessant ting at lære. Det er sket med mig, at jeg ikke engang har adgang til en fil i en lang sti, fordi jeg ikke havde eksekverede tilladelser i et af telefonbøgerne. Det er også godt at vide i det mindste eksistensen af de særlige tilladelser som Sticky bit.

PS: Jeg har fulgt bloggen i et stykke tid, men jeg havde ikke registreret mig. De har meget interessante artikler, men det, der mest fangede min opmærksomhed, er behandlingen mellem brugere. Ud over det faktum, at der kan være forskelle, prøver alle generelt at hjælpe hinanden ved at bidrage med deres oplevelser. Det er noget bemærkelsesværdigt, i modsætning til andre steder fulde af trolde og flamewars 😉

Meget interessant, men jeg lærte det forskelligt om tilladelserne i stedet for i Octal i Binary, så hvis "f.eks." 7 "er 111, betød det, at det havde alle tilladelser, så hvis du sætter 777, vil du give alle tilladelser til alle brugere, grupper ...

En hilsen.

Imponerende, koncist, klart og om emnet.

Hvilken god artikel, tillykke og tak for alle afklaringer ... ..

hej 2.

Woow hvis jeg lærer meget med dine tutorials, har jeg lyst til en lille græshoppe i dette enorme felt, der er Linux, men begrænser, hvad Hugo engang sagde her, i denne række af kommentarer, hvis vi lægger en live cd, og hvis vores filer ikke er krypteret ikke rigtig meget tilbage at beskytte, derudover tror jeg i Windows, at der ikke var meget problemer med at oprette en administratorbruger og en begrænset konto i win-operativsystemet og dermed beskytte dine administratorkontodata ... Men virkelig meget tak for denne artikel, jeg er mere vidende i sagen takket være dig ... ...

Sandheden er, at jeg ønskede at køre en eksekverbar xD, og den fortalte mig tilladelse nægtet, når jeg åbnede og skrev x-filer, men jeg læste lidt her og lærte noget, og det tjente til at se de tilladelser, som den mappe, der indeholdt filerne og den eksekverbare, havde det sidste, jeg husker, at jeg gjorde, var at jeg ønskede at få adgang til en mappe, og da navnet var længe skiftede jeg det og mellem let xD, så kiggede jeg på tilladelserne og så på noget der sagde om adm. jeg gik til filen I sæt egenskaber og valgt noget, der sagde adm, uden at fjerne egenskaber Indtast mappen og kør derefter den eksekverbare, og den kunne starte uden problemer nu, hvad jeg ikke ved, er hvad jeg gjorde xD sandheden er, jeg ved ikke, det var fordi Jeg ændrede navnet på mappen, men jeg ved det ikke og tak, jeg var i stand til at udføre det Intet problem.

Hej jeg har nogle spørgsmål,

Jeg har et websystem, der skal skrive et billede til linux-serveren,

detaljerne er, at det ikke tillader at registrere det, prøv at ændre tilladelserne, men det kunne det ikke være,

Jeg er ny på dette, fordi jeg gerne vil have dig til at guide mig, tak.

Gå at dette har hjulpet mig, mange tak for bidraget.

Personligt hjalp dokumentationen mig til at lære, hvilket blev omsat i en aktivitet i mit arbejde.

De relevante fremgangsmåder, jeg gjorde, var på Debian. Tillykke og hilsner.

Fremragende tutorial om tilladelser i GNU / Linux. Min erfaring som Linux-bruger og som administrator af servere baseret på en vis GNU / Linux-distribution er, at mange af de tekniske problemer, der måtte opstå, er baseret på styring af tilladelser til grupper og brugere. Dette er noget, der skal tages i betragtning. Jeg lykønsker Perseus med hans blog, og jeg er også interesseret i at slutte mig til GNU-kræfter på denne blog. Hilsner fra Mexico, kammerater!

Hej, først og fremmest lykønsker jeg dig meget godt med artiklen, og jeg hører dig. Jeg har denne sag: 4 ———- 1 rodrod 2363 Feb 19 11:08 / etc / skygge med en 4 fremad, hvordan disse tilladelser ville læse.

Tak

Windows: Vi vælger mappe, højre knap, egenskaber> fanen Sikkerhed, der kan du tilføje eller slette brugere eller grupper, og hver sætter de ønskede tilladelser (læs, skriv, fuld kontrol osv.). Jeg ved ikke hvad i helvede du mener

Forresten bruger jeg linux dagligt, jeg bruger elementær, baseret på ubuntu.

Gå godt

vidunderligt er det den bedst forklarede artikel

tak

ven:

Meget godt bidrag, det hjalp mig meget.

Tak.

En tæve, dette fungerer ikke engang.

Hvor mange af jer har bemærket, at når vi sidder bag en "Windows" -computer, er den del en løgn, for siden Windows NT, selv før Windows 98, og det problem, at du ikke har nogen sikkerhed, er helt falsk.

Sikkerhed i Windows er noget, Microsoft har taget meget seriøst af en grund, det er det mest anvendte desktop-operativsystem i dag.

Artiklen er godt forklaret om GNU / Linux-tilladelser, men du har svinget som altid sker i disse artikler, at den, der skriver det, enten ikke bruger Windows eller ikke ved, hvordan man bruger det, fordi de ikke kan lide det og kun får et negativt anmeldelse.

Hvad der skal understreges er, at Windows er meget sikkert i sit filsystem med ACL (Access Control List) karakteristik, som det bærer i Windows fra alt Windows NT, der gør filsystemet meget sikkert. I GNU / Linux har de også implementeret det.

Siden Windows Vista implementeres UAC-funktionen (User Account Control) og gør det behageligt at bruge Windows uden at være administrator for at bruge det komfortabelt.

For mig var en god funktion, som de implementerede, fordi det var muligt at bruge Windows XP som bruger uden administrationstilladelse, men derhjemme, hvem brugte det sådan? næsten ingen på grund af hvor ubehageligt det var for ikke at have noget som UAC.

Hvad hvis det er blevet klart for mig, at den, der skrev artiklen, har gjort det ved at vide, hvad han skriver, selvom han ikke har forklaret GNU / Linux ACL.

Hej ven, god information, ville bare spørge

Er der en måde at gøre dette på, at være i metasploit, inde i offermaskinen?

Kunne det lade sig gøre med disse tilladelser at gøre den fil ukvalificeret, eller er det umuligt, jeg mener at være inde i metasploit?

Mange tak for denne blog, meget god information.