Neulich habe ich an der Wartung einiger virtueller Maschinen (VM, Virtuelle Maschine) und mir ist passiert, dass ich mich nicht an das erinnerte Passwort de Wurzel noch von einem anderen Benutzer. Oh! Arm mich, was für ein Durcheinander ich habe! !Was habe ich getan!? Wann habe ich das Passwort geändert, an das ich mich nicht erinnere? Dann folgten einige Gedanken, die ich nicht reproduzieren kann, aber Sie können sich vorstellen ...

Beim Durchsuchen des Blogs habe ich den Beitrag eines alten Freundes gefunden lebhaft für Ändern Sie das Root-Passwort unter Debian / LMDE. Leider hat es bei mir nicht funktioniert, daher hier eine andere Methode.

Tatsache ist, dass er sich nicht an das Passwort erinnerte und auch nicht an das, das er im gespeichert hatte KeePassX es hat bei keinem Benutzer funktioniert. Nachdem ich es aufgegeben hatte, die tausendundeiner Taste auszuprobieren, die mir in den Sinn kam, beschloss ich, einen Reset auf die durchzuführen Passwort de Wurzel von GRUB für meinen Lieben Debian.

Bearbeiten von GRUB-Optionen

Der Prozess ist relativ einfach und alles was wir brauchen ist zu haben GRUB installiert (ganz zu schweigen davon, dass wir Zugriff haben müssen, um den Maschinenstart zu sehen, oder?). In meinem Fall habe ich mich mit dem verbunden Virt-Manager (Ich habe die VMs mit KVM) und habe den Computer neu gestartet, aber dies funktioniert auch für einen echten Computer.

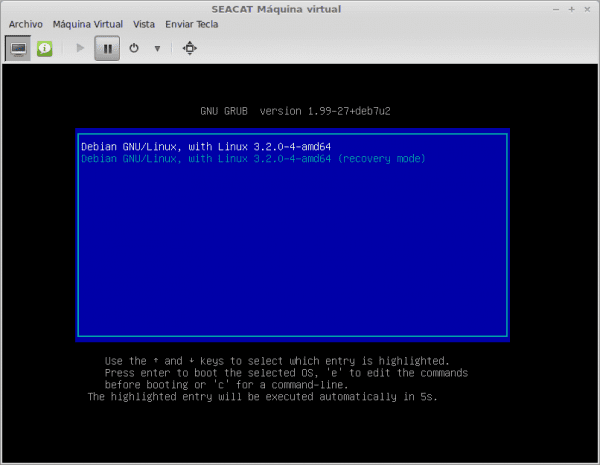

Wenn der GRUB Zum Start müssen wir die Boot-Optionen durch Drücken der Taste bearbeiten e.

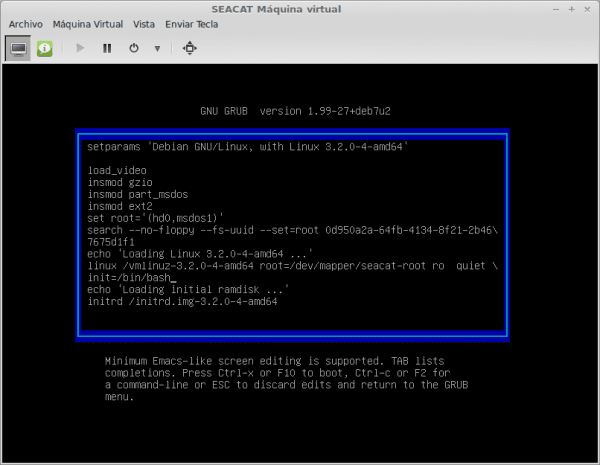

Jetzt müssen wir die Optionen bearbeiten, mit denen das System startet. Wir gehen zu der Zeile über, die den Betriebssystemkern lädt. Es ist die Linie, die mit beginnt linux:

echo 'Linux 3.2.0-4-amd64 wird geladen ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro quiet

Und wir fügen hinzu:

init=/bin/bash

Nach dem Wort ruhig. Die Zeile sollte sein:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Sobald dies bearbeitet wurde, müssen wir nur die Maschine starten. Wie es auf dem Bild steht, mit Ctrl+x o F10 Wir starten das System mit diesen Optionen.

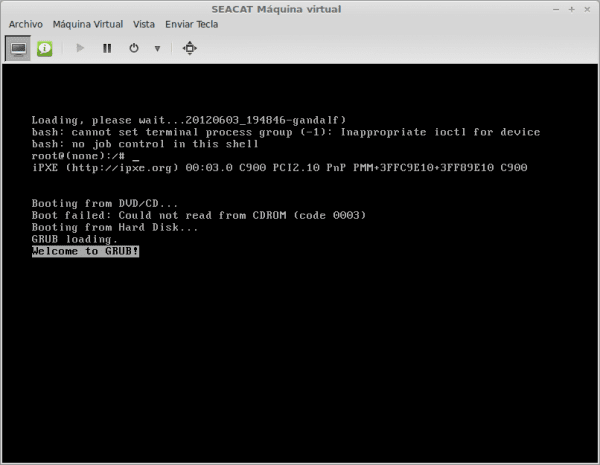

Dies gibt eine Shell zurück und wir können die Datei bearbeiten / etc / Schatten.

Entfernen des Root-Passworts

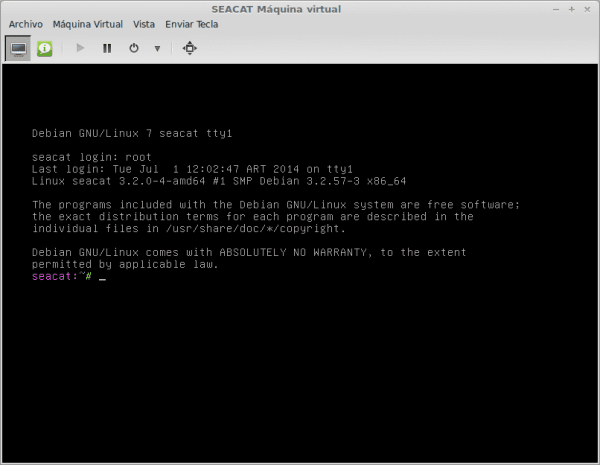

In der vierten Zeile des Bildes wird die Eingabeaufforderung wie folgt angezeigt:

root@(none):/#

Das erste, was wir tun müssen, ist zurück zu gehen Dateisystem so dass es Schreibberechtigungen hat. Dafür führen wir aus:

root@(none):/# mount -o remount rw /

Jetzt können wir mit der Bearbeitung fortfahren nano Die Datei / etc / Schatten.

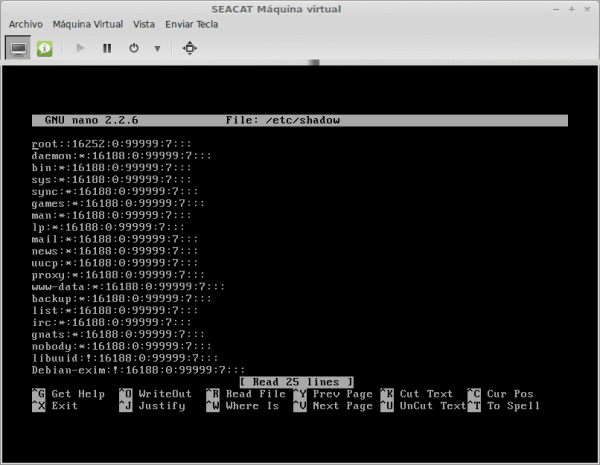

die Datei / etc / Schatten In der ersten Zeile haben Sie die Informationen von Wurzel. Für jede Linie haben wir eine Reihe von Feldern, die durch zwei Punkte getrennt sind (:).

Das erste Feld entspricht dem Benutzernamen, das zweite Feld ist der Hash, der dem entspricht Passwort. Was wir tun müssen, ist alle Zeichen zu löschen, so dass es ohne ist Passwort de Wurzel. Wie auf dem Bild zu sehen:

Wir speichern die Datei mit Ctrl+o und wir verließen nano mit Ctrl+x. Jetzt müssen wir nur noch die Maschine neu starten. Wenn das System uns auffordert, uns anzumelden, können wir eingeben als Wurzel ohne irgendwelche eingeben zu müssen Passwort.

Sobald das System startet, geben wir als ein Wurzel und jetzt können wir rennen passwd und wir setzen einen neuen Passwort de Wurzel:

# passwd

Ich hoffe es hat gedient!

Dies ist einer der Gegenstände, die Sie zur Hand haben müssen, wenn eine Katastrophe eintritt. Das passiert früher oder später!

Ich habe es auf sehr ähnliche Weise gelöst, ohne die Schatten berühren zu müssen. In meinem Blog erzähle ich dir, wie ich es gemacht habe.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

HALLO LITOS, ich bin MEGAFAN AUS DEINEM BLOG !!!!

Sehr gutes Tuto. Mir hat gefallen, wie Sie das Root-Passwort zurückgesetzt haben.

Dies ist ein schrecklicher Sicherheitsverstoß !!!… .wenn es funktioniert.

Wie kann man das vermeiden? Hast du irgendwelche Ideen?

Es handelt sich nicht um einen Sicherheitsfehler, sondern um eine Möglichkeit, das System nach einem schwerwiegenden Problem wie dem Vergessen des Administratorkennworts wiederherzustellen.

Aus diesem Grund haben die CPDs nur eingeschränkten Zugriff, um zu verhindern, dass Sie mit Grub herumspielen. Wenn Sie jedoch vorhersehen, dass dies nicht ausreicht oder der Zugriff nicht eingeschränkt werden kann, müssen Sie grub schützen

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Entspannen Sie sich, im Leben ist nichts sicher! Sie müssen sich nur über alles im Klaren sein, aktualisieren, überwachen! 🙂

Ich stimme dem Partner zu, dies ermöglicht jedem den Zugriff auf unseren PC, ernst, oder?

Sicherheitslücke? Es ist, als ob Sie gesagt hätten, dass die Option Passwort zurücksetzen Ihre E-Mail war gefährlich.

Folgen Sie der klassischen Partitionierung und verschlüsseln Sie einige Partitionen / Ordner mit persönlichen Informationen. Trennen Sie / root / home / usr / var / boot und so viele Mountpunkte, dass sie sich jetzt auf einer Partition befinden.

Grüße Kollegen, sehr guter Blog und sehr guter Leitfaden, ich wollte klarstellen, dass dieser Schritt root @ (none): / # mount -o remount rw / in Systemen, die auf Debian basieren, und vielen Systemen, die auf Red Hat basieren, nicht erforderlich ist, und nur in wenigen Auf Gentoo basierende Distributionen erfordern diesen Schritt. Führen Sie passwd einfach aus, nachdem Sie die beschriebenen Schritte ausgeführt haben, um ohne Root-Passwort in das System zu gelangen

Sehr gutes Tutorial, wie sie oben sagen, im Katastrophenfall wird es gerettet, aber dies wird fast immer mit einer guten Änderungskontrolle vermieden.

Vielen Dank für den Austausch.

Grüße.

zu Favoriten oder Lesezeichen = D.

Wenn jemand auf meinen PC zugreifen möchte, muss er ihn einfach neu starten, auf Grub, Fiddle und Voila zugreifen.

Ja, es sei denn, Sie schützen Grub mit einem Passwort, was sicher durchgeführt werden kann.

Haben Sie keine Angst, wenn der Bösewicht physischen Zugang zum Computer hat und etwas weiß, ist es unvermeidlich, dass er seine Ziele erreicht.

Diese Grub-Methode macht es ein bisschen einfacher, das zu tun, was man immer von einer Live-CD / DVD chrooten kann.

Wenn der Benutzer, dem der PC gehört, das Root-Passwort ändert, wird ihm klar, warum er nicht mehr eingeben kann.

Das vermasselte Ding wäre, wenn jemand von einer Live-CD / DVD chrootet und eine Kopie der Datei / etc / shadow auf einem Pendrive erstellt, um Spaß mit John-the-Rupper auf seinem eigenen Computer zu haben. Es wäre vermasselt, weil Sie es nicht wissen würden Ihre Root- und Benutzerkennwörter wurden geknackt.

Compa, vielen Dank, es hat mir sehr geholfen

Hallo, soweit ich sehen kann, nehmen Sie an, dass jeder, der Ihr Tutorial liest, ein Experte sein muss, der zumindest im Umgang mit Linux fortgeschritten ist, aber was ist, wenn er es nicht ist !!!!! Ich frage mich also, was dieser Nano ist und wie ich ihn öffne, mit welchem Befehl und wo platziere ich diesen Befehl? Die Datei / etc / shadow, wo ist diese Datei und wie komme ich zu diesem Ordner, um das tun zu können, was in diesem Tutorial gesagt wird. "EYE" Ich kritisiere das Tutorial nicht, im Gegenteil, es ist sehr gut, ausgezeichnet, aber Sie müssen auch an diejenigen denken, die nicht viel über die Befehlsbehandlung unter Linux wissen (ich schließe mich ein). Ich erkläre, ich nahm an, dass das Schreiben von Nano den Editor öffnen würde und das tat es, aber dann wusste ich nicht, wie ich in Nano zu / etc / shadow komme. Und entschuldigen Sie den Rest der Benutzer, aber nicht alle von uns sind Experten, viele von uns sind nur begeisterte Lernende…. mehr Detail ... Danke ...

Großartig, heute ist mir etwas Ähnliches passiert und ich wusste, dass es durch Grub gemacht wird und glaube mir, dass ich es mehrmals gemacht habe, aber viel komplizierter

In diesem Tutorial erklärt er es sehr einfach, ich werde es diese Woche wenn möglich anwenden

Vielen Dank für Ihren Beitrag tausend Glückwünsche

BUE - NÍ - YES - MO.

Es hat mich vor der Neuformatierung von Debian bewahrt.

Dies gilt auch für Debian 8, mit dem ich es getestet habe.

Danke.

Es hat bei mir nicht funktioniert, ich habe immer noch das gleiche Problem, ich weiß nicht, ob ich die Tatsache sehen muss, dass ich Debian im Grafikmodus in Virtualbox installiere. Ich möchte, dass Sie mir helfen: /,

Großartig! Ich hatte eine Notiz mit Debian 8 formatiert und sie traf mich, als ich den Pass vergaß. Ich bin damit einverstanden, dass es kein "Fehler" ist, trotzdem denke ich, dass die von ihnen vorgeschlagenen Sicherheitssysteme sehr stark sind. In Bezug auf den Benutzer, der Zweifel hat, anstatt zu sagen "Sie nehmen an, dass wir alle Experten sind", könnte ich die Zweifel einfach unbeschadet ausdrücken ;-D.

Vielen Dank für das Teilen!

ps: Ich musste den Mount-Schritt ausführen, ich hatte den Pass von meinem Welpen-Linux bearbeitet, hehe, aber ich musste trotzdem die Grub-Optionen eingeben, um den Pass anzuwenden (auf keinen Fall!)

Hallo, zunächst einmal vielen Dank für den Beitrag, den ich brauchte, um Debian 8 nicht neu zu installieren, aber ich habe ein ernsthafteres Problem, und wenn ich den gesamten Prozess durchführe und im Bash-Modus starte, funktioniert das Betriebssystem nicht auf der Tastatur ... und erkennt es auch nicht. Die Tastaturbeleuchtung funktioniert auch nicht oder überhaupt nicht, daher kann ich im Bash-Root-Modus nichts ändern.

PS: Für das, was es wert ist, hatte ich ein ähnliches Problem, als ich debian installierte, den grub boot loader auf einer anderen unabhängigen Partition und debian auf einer anderen Partition installierte. Ich habe dies zuvor mit anderen Systemen erlebt und es hat immer für mich funktioniert, in diesem Fall mit debian nicht und esque, als debian gerade installiert wurde, funktionierte die grafische Oberfläche nicht mit der Tastatur oder der Maus, nur wenn Sie das Passwort eingeben müssen, um die Sitzung zu starten.

DANKE IM VORAUS FÜR DIE HILFE ANDERER, GRÜSSE.

Vielen Dank für den Beitrag. Schnelle und effektive Lösung 😉

Vielen Dank! Du hast mich gerettet! ; D.

Hallo allerseits, ich brauche Hilfe. Ich habe den gesamten Prozess dahin gemacht, wo ich r mount schreiben musste. -o remount rw / aber eines der Dinge ist schief gelaufen. Dann habe ich es versucht, aber es geht nur so weit, wie ich init = / bin / bash schreibe. Ich gebe es Strg + x, und von dort kommen einige buchstaben heraus, sie vergehen schnell, aber es erreicht nicht den bildschirm von r mount -o remount rw / was muss ich tun?

Vielen Dank für dieses Tutorial, es war wirklich sehr nützlich für mich, in Debian 9 ließ es mich nicht als Root-Benutzer eintreten und damit wurde es gelöst, noch einmal danke.

Perfekt das Tuto sehr gut du bist ein Kapodaster!

Hey.

Ich habe versucht, diese Methode anzuwenden, aber sie hat bei mir nicht funktioniert.

Das Problem ist, dass wir die "Schatten" -Datei zwar bearbeiten, aber nicht speichern können. Wenn Sie es ohne Berechtigungen bearbeiten, wird es im schreibgeschützten Modus geöffnet.

Grüße.

[quote] Als erstes müssen wir das Dateisystem erneut bereitstellen, damit es über Schreibberechtigungen verfügt. Dafür führen wir aus:

root @ (keine): / # mount -o remount rw / [quote]

Ich denke, deshalb musst du die fs zurückgehen.

Ich denke, ich erinnere mich, dass es für W auch eine Möglichkeit gab, über eine Live-CD auf Benutzer zuzugreifen und das Passwort zu ändern oder zu entfernen.

Schritt, um meinen Dank gegebenenfalls zu hinterlassen. Du hast mich aus einem großen Ärger herausgeholt. Ich habe andere Blogs überprüft und diese Lösung war die vollständigste und am besten erklärte.