Hallo,

Hier erfahren Sie, wie Sie eine Remote-Verbindung zu einem PC herstellen SSH Geben Sie das Kennwort beim ersten Mal ein. Selbst wenn wir beide Computer neu starten, werden wir nicht erneut nach dem Kennwort gefragt.

Aber lassen Sie uns zuerst eine kurze Erklärung darüber sehen, was es ist SSH:

SSH Es ist ein Protokoll, ein Kommunikationsmittel zwischen zwei Computern. Es ermöglicht uns, ein Team aus der Ferne zu verwalten. Wenn wir über SSH auf einen anderen Computer zugreifen, wird der Befehl, den wir in diesem Terminal eingeben, auf dem anderen Computer ausgeführt. Auf diese Weise verwalten / steuern wir ihn.

Alles was von übertragen wird SSHEs ist verschlüsselt und mit einer beträchtlich guten Sicherheit.

Jetzt werden wir sehen, wie wir in nur drei Schritten konfigurieren PC # 1 zugreifen PC # 2 ohne Passwort eingeben:

Wir haben folgende Situation:

PC # 1 - » Sie möchten eine Verbindung herstellen PC # 2, ohne jedes Mal ein Passwort eingeben zu müssen, wenn Sie versuchen, eine Verbindung zu diesem anderen PC herzustellen.

PC # 2 - » Sie haben den SSH-Server installiert. Das ist die eine PC # 1 Es wird eine Verbindung hergestellt, und dies ohne Eingabe eines Passworts. Auf diesem PC befindet sich ein Benutzer namens Wurzel.

Lasst uns anfangen…

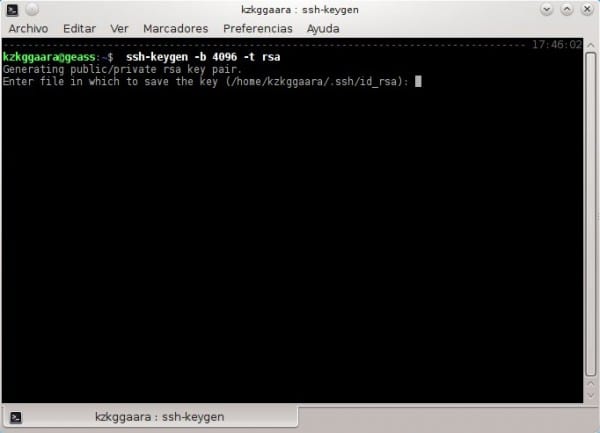

1. En PC # 1 wir schreiben folgendes:

- ssh-keygen -b 4096 -t rsa

Dadurch wird ein öffentlicher Schlüssel generiert. Um nicht zu sehr mit "öffentlichen und privaten Schlüsseln" verwechselt zu werden, werde ich es sehr einfach erklären.

Angenommen, Sie haben zwei Schlüssel für Ihr Haus in der Tasche, einen, den Sie Ihrer Freundin geben, seit Sie zusammen leben, und den anderen, den Sie alleine lassen, geben Sie ihn niemandem. Nun, dieser Schlüssel, den Sie Ihrer Freundin gegeben haben, wird es ihr ermöglichen, Ihr Haus zu betreten, ohne es Ihnen zu sagen, ohne Sie um Erlaubnis zu bitten, oder? Dies ist ein öffentlicher Schlüssel, ein "Schlüssel", mit dem ein PC auf einen anderen zugreifen kann, ohne um Ihre Erlaubnis bitten zu müssen (dh ohne Benutzername + Passwort einzugeben).

Wenn sie diesen Befehl eingeben, wird Folgendes angezeigt:

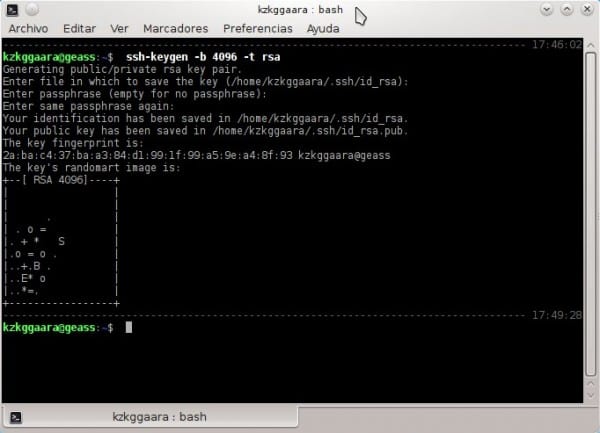

2. Drücken Sie einfach [Eingeben], eine Sekunde später drücken wir erneut [Eingeben]und eine Sekunde später drücken wir noch einmal [Eingeben]. Ich meine, wir würden drücken [Eingeben] Insgesamt drei (3) Mal drücken wir nur ... wir schreiben nichts 🙂

Wenn wir dies tun, erscheint etwas sehr Ähnliches wie das Folgende:

Fertig, wir haben bereits den öffentlichen Schlüssel ... jetzt müssen wir ihn jedem geben, den wir wollen (wie im Beispiel, geben Sie ihn unserer Freundin, haha)

Was wir wollen, ist das PC # 1 verbunden mit PC # 2, bereits in PC # 1 Wir haben all das oben Genannte getan PC # 2 Wir haben nichts getan. Gut, PC # 2 hat zum Beispiel eine IP-Adresse 10.10.0.5.

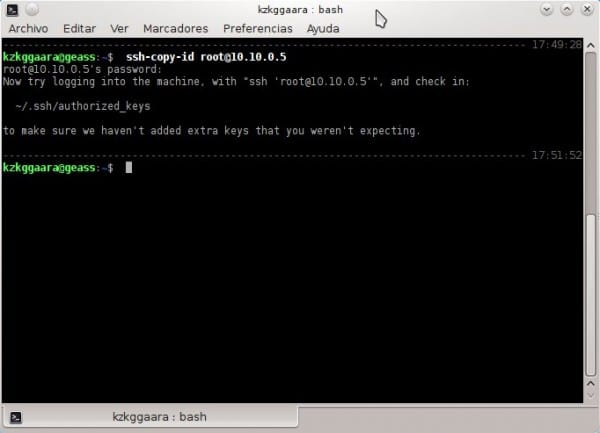

3. Wir setzen ein PC # 1 wie folgt vor:

- ssh-copy-id root@10.10.0.5

Dies gibt Ihnen einfach den öffentlichen Schlüssel von PC # 1 a PC # 2das heißt, es gibt zu PC # 2 der öffentliche Schlüssel von PC # 1Während PC # 1 er behält seinen privaten Schlüssel, wissen Sie; dieser Schlüssel, der niemandem gegeben wird. Es ist wichtig, keine Fehler mit dem Benutzer zu machen, wenn der BenutzerWurzel"Es ist in PC Nr. 2 nicht vorhanden. Es wird uns ein Fehler angezeigt. Es ist wichtig, klar zu machen, in welchem Benutzer wir dies verwenden werden. Außerdem wird der Benutzer, mit dem wir den Zugriff ohne Kennwort konfigurieren, derselbe sein, mit dem wir in Zukunft zugreifen müssen." Sobald dies erledigt ist, sollte es so aussehen:

Im vorherigen Schritt müssen sie das Kennwort des Benutzers eingeben PC # 2.

Und voila ... alles ist konfiguriert :)

Wie es uns im Terminal erscheint, testen wir, ob wirklich alles zu 100% funktioniert hat. Zum Testen setzen wir:

- ssh-root@10.10.0.5

Wenn sie auch ohne Eingabe eines Passworts auf einen anderen Computer zugreifen möchten (PC # 3 Zum Beispiel) geben wir ihm einfach unseren öffentlichen Schlüssel und das ist es, das heißt, sobald wir den Schritt getan haben #1 y #2 wir werden es nicht mehr tun müssen. Wenn wir zugreifen wollen PC # 3 zum Beispiel, die per IP hat 10.10.99.156 wir haben gerade gesagt:

- ssh-root@10.10.99.156

Soweit das Tutorial.

Erklären Sie, dass das Sicherheitsniveau, wenn wir über SSH sprechen, sehr hoch ist. Die Metapher, mit der ich einige Schritte erklärt habe (der Freundin den Schlüssel geben), ist möglicherweise nicht die am besten geeignete haha, da unsere Freundin den Schlüssel geben könnte jemand anderes. Wenn wir über SSH sprechen, sind die Sicherheitsprinzipien leicht zu erklären, wenn wir versuchen, auf unseren Computer zuzugreifen (PC # 1) prüft, ob in PC 2 ein öffentlicher Schlüssel unseres Computers vorhanden ist (in diesem Fall, weil wir ihn so konfigurieren). Wenn es einen gibt, ist es einfach, zu überprüfen, ob dieser öffentliche Schlüssel mit unserem privaten Schlüssel identisch ist (dem, der wir haben es niemandem gegeben). Wenn die Schlüssel identisch sind, können wir auf sie zugreifen. Andernfalls und aus Sicherheitsgründen können wir nicht remote auf den anderen Computer zugreifen.

Sie wissen also, dass es nicht am sichersten ist, unserer Freundin den Hausschlüssel zu geben, aber das Teilen von Schlüsseln und der Fernzugriff auf einen anderen Computer über SSH ist sicher. ^ _ ^

Zweifel oder Fragen, Beschwerden oder Vorschläge lassen mich wissen.

Grüße an alle.

Ich verstehe wirklich nicht, wie Sie so paranoid in Bezug auf Sicherheit einen solchen Fehler machen. Wenn in dem Schritt, in dem es heißt:

Enter passphrase (empty for no passphrase)Wir schreiben nichts, wir sind verloren, wenn ein Benutzer auf unseren PC zugreifen und ein Terminal öffnen kann, da es automatisch ausgeführt wird:

ssh root@10.10.0.5Es wird eingegeben, ohne nach einem Passwort zu fragen.

Wenn jemand Zugriff auf meinen Laptop erhält, kann er auf PC 2 zugreifen, ohne sein Kennwort eingeben zu müssen. Wie Sie jedoch sagen, bin ich in Bezug auf Sicherheit paranoid. Glauben Sie wirklich, dass der Zugriff auf meinen Laptop etwas ist? so einfach? HAHA.

Wenn ich immer aufstehe, sperre ich immer den Bildschirm, andernfalls wird nach 30 Sekunden keine Aktivität auf der Maus oder Tastatur des Laptops ausgeführt, es wird dasselbe gesperrt 😉

Wenn jemand Ihren Laptop stiehlt, unabhängig davon, wie oft die Sitzung blockiert ist, ist der Zugriff auf die Dateien trivial, eine Angelegenheit von 5 Minuten mit einem von USB bootfähigen Linux. Sobald auf die Dateien zugegriffen wird und der private Schlüssel ungeschützt ist, können Sie ihn direkt verwenden oder besser kopieren und bequem von zu Hause aus auf einen Ihrer Server zugreifen. Tatsächlich ist der Prozess so schnell, dass Sie es nicht einmal wissen müssten. In 5 Minuten gehen Sie auf die Toilette oder was auch immer, alles kann getan werden.

Der sichere Weg besteht darin, ein Kennwort für den privaten Schlüssel einzugeben und dann ssh-agent zu verwenden, damit es sich das Kennwort für die gesamte Sitzung merkt (nur ssh-add). Auf diese Weise wird nur beim ersten Mal nach dem Kennwort gefragt, und in der Praxis haben Sie in 90% der Fälle eine Verbindung ohne Kennwort, zusätzlich zum Schutz vor Diebstahl oder Eindringen.

Ist es trivial, auf die Dateien zuzugreifen? Haben Sie jemals von einer vollständigen Festplattenverschlüsselung gehört? (luks + cryptsetup)

Ja, natürlich ist es eine andere Sache, wenn Sie die gesamte Festplatte verschlüsselt haben, aber 90% der Benutzer tun dies nicht, weil sie nicht wissen, wie es geht, und in vielen Fällen werden sie dadurch nicht einmal kompensiert. Im Gegensatz dazu kann jeder nicht unverschlüsselte Kennwörter oder ungeschützte private Schlüssel auf der Festplatte speichern, und dies ist im Allgemeinen eine gute Vorgehensweise.

Das Speichern ungeschützter privater Schlüssel auf einer verschlüsselten Festplatte ist wie das Parken Ihres Autos bei geöffneten Türen, aber die Einstellung eines Sicherheitsbeamten mit einem Dobermann, um es zu schützen. Es funktioniert zwar, aber es ist viel einfacher und effizienter, es direkt zu sperren.

MMm tun nicht so viel mit dem Blowjob, obwohl sie eine virtuelle Schnittstelle erstellen, eine IP zuweisen und eine Verbindung mit dieser virtuellen IP herstellen können. Selbst wenn sie den Schlüssel entfernen, können sie den Computer nicht finden, da der Schlüssel nur für eine bestimmte IP funktioniert. Es hängt auch davon ab, was sie wollen. Es funktioniert perfekt für mich, wie der Kamerad es beschreibt. Ich habe einen privaten Server in meinem Haus. Ich muss die Sicherheit nicht erhöhen, da ein VPN konfiguriert ist.

Und kann dies alles auf ein Windows-Terminal zutreffen, das eine Verbindung zu mehreren * NIXs herstellen muss?

Ich habe Kitt, kann aber auch Securecrt verwenden (jetzt habe ich es als Skript)

Im Windows-Terminal (cmd) bin ich überzeugt, dass es dort nicht möglich sein wird.

Wenn Sie jedoch Putty verwenden, können Sie es versuchen, es könnte funktionieren.

Grüße und willkommen auf unserer Seite 😀

Putty akzeptiert den Parameter -pw bereits in zusätzlichen Befehlen. (Beispiel: -pw12345)

In der Tat ist Super Putty cooler als nur Putty. (Es ist ein Rahmen für Putty)

Sie müssen es also nicht ausdrücken.

Danke für den Beitrag, sehr nützlich. Es ist etwas langweilig, sich für alles bei SSH anzumelden.

Hallo und vielen Dank für Ihren Besuch und Kommentar 🙂

Kein Freund, es ist eine Freude zu wissen, dass es hilfreich war ... wenn wir Ihnen auf andere Weise helfen können, sind wir mehr als erfreut 😉

Grüße und willkommen auf der Seite.

Ich muss von meinem Linux aus wie von meinem Terminal aus eine Verbindung zu einem Windonws-PC herstellen

Hervorragend. Es inspiriert mich wirklich, diese Art von Tutorials zu sehen. Ich möchte auch meine bereits vereinfachten Erfahrungen einbringen, damit die Community sie nutzen kann. Vielen Dank aus El Salvador.

Ich verbinde mich mit einem Computer mit Ubuntu mit einem Computer mit Debian, aber es gibt mir einen Fehler, bei dem er sich nicht authentifizieren kann, und fragt mich daher nach dem Passwort. Warum passiert das? Werden sich die Versionen des ssh-keygen unterscheiden oder was passiert?

Geben Sie hier den Fehler ein, den Sie erhalten, um Ihnen besser helfen zu können 😉

Sie können auch versuchen, dies in ein Terminal zu stellen:

sudo mv $HOME/.ssh/known_hosts /opt/Dies bereinigt die Verbindungen (Verbindungsverlauf) SSH, die Sie hatten.

Und wenn ich denselben öffentlichen Schlüssel für mehrere Server verwenden wollte, könnte ich das tun oder muss ich für jeden Server, auf den ich zugreifen möchte, einen Schlüssel erstellen? Ich werde es trotzdem versuchen, aber auf einem nutzlosen Server, um etwas Nützliches nicht zu ruinieren.

Danke und Grüße.

Da ich es auf meinem Laptop gemacht habe, ist es für jeden Server ein anderer Schlüssel. Ich denke, es ist nicht möglich, denselben Schlüssel für mehrere zu verwenden ... da die ID jedes Servers eindeutig ist, wie ein Fingerabdruck 🙂

Grüße

Hallo Herr des Sandes. Ich habe Schlüssel gelesen und festgestellt, dass das Schlüsselpaar (öffentlich und privat) dem Server-Client dient, um Herausforderungen zu senden und zu empfangen und sich so zu identifizieren. Dies hat also nichts mit dem Kennwort zu tun, mit dem Sie auf das Kennwort zugreifen Server, letzterer wird verwendet, um den öffentlichen Schlüssel in die vertrauenswürdigen des Servers einzufügen. Sie können es also in beliebig vielen verwenden.

Ich weiß nicht, ob ich mich selbst erklärt habe, aber der Witz ist, dass Sie, nachdem Sie Ihrem Tutorial gefolgt sind, nur Folgendes tun müssen, um Ihr Schlüsselpaar auf anderen Servern verwenden zu können:

ssh-Kopie-ID other.user@otra.ip

Schreiben Sie Ihr Passwort für diesen anderen Server

Und fertig.

Grüße

Hallo, danke für den Leitfaden, es war der einzige, der mir geholfen hat. Jetzt, wo ich es auf einem anderen Computerpaar machen möchte, erhalte ich Folgendes:

$ssh-copy-id -p 4000 lm11@148.218.32.91

Bad port 'umask 077; test -d ~ / .ssh || mkdir ~ / .ssh; Katze >> ~ / .ssh / autorisierte_Tasten '

Vielen Dank für Ihre Hilfe.

Ich habe getan, was Sie uns gesagt haben, aber es fragt mich immer wieder nach dem Passwort. Ich kläre diese Verbindung, die ich zwischen zwei Linux Red Hat Servern herstelle ... Was könnte es sonst sein?

Ich habe mir bereits die Datei / etc / ssh / sshd_config angesehen

Ich habe beide Server bereits neu gestartet

PC2 = Linux Red Hat 6.4

PC2 = Linux Red Hat 5.1

Der SSH-Dienst muss korrekt konfiguriert sein (Datei / etc / ssh / sshd_config auf PC2), damit er funktioniert.

Korrektur…

PC1 = Centos 6.4

PC2 = Red Hat 5.1

Hallo Kollegen, ich muss eine Vertrauensbeziehung zwischen einem Linux Centos 1-Server und einem Unix Sco5.3 herstellen, aber ich habe das Problem, dass beim Ausführen von Schritt 5.7 des Kopierens des Schlüssels von Linux nach Unix die Meldung / usr / bin / angezeigt wird ssh-copy-id: FEHLER: Keine Identitäten gefunden, warum könnte es sein?

dank

Ich habe das Tutorial Schritt für Schritt verfolgt. Es gibt mir keinen Fehler, aber wenn ich am Ende eine Verbindung von PC1 zu PC2 herstelle, werde ich bei jeder Verbindung nach dem Root-Passwort gefragt.

Glaubt jemand, dass es sein könnte?

Es scheint, dass Sie nach dem Generieren des Schlüssels ssh-add ausführen müssen, damit der Authentifizierungsagent ihn verwenden kann.

Wie lösche ich den Zugangsschlüssel?

Vielen Dank, es hat perfekt funktioniert

Vielen Dank für die Anleitung! Es ist sehr einfach und praktisch, wenn Sie Ihre Server da draußen laufen lassen und keine Schlüssel eingeben müssen, um die Dinge zu automatisieren 😀

Danke.

Ich war mir der Verwendung von ssh-copy-id nicht bewusst und es war ziemlich automatisch.

Die Wahrheit ist, dass ich bis zum Schreiben des Passworts war. Ich speichere es also mit einer DEFAULT-Paraphrase, die während der Sitzung beibehalten wird.

Es macht mir nichts aus, es jedes Mal zu schreiben, wenn ich den PC einschalte. Die Rolle muss es jedes Mal ablegen, wenn die Verbindung getrennt wird oder ähnliches 😀

SSH Kein Jutsu!

Hallo

gutes Tutorial ... aber wenn ich Informationen weitergeben will ??? wie kann ich es tun?

Hallo, Ihr Beitrag ist sehr interessant, aber ich habe einige Zweifel an einem ähnlichen Thema

Hey.

Versuchen Sie die obigen Schritte, aber wenn Sie versuchen, den Schlüssel auf Server 2 (PC2) zu kopieren, wird mir mitgeteilt, dass der Befehl nicht vorhanden ist.

bash: ssh-copy-id: Befehl nicht gefunden

Kann ich den Schlüssel manuell kopieren?

Ausgezeichnet!! Ich suchte nach einer so einfachen Erklärung und sie funktionierte perfekt

thanks!

Hervorragenden Beitrag.

Vielen Dank, es hat mir sehr geholfen.

Hallo, ich würde gerne wissen, ob es eine Möglichkeit gibt, diesen Befehl ssh-copy-id auszuführen. Da ich Open ssh für Windows installiere, funktioniert ssh unter DOS für mich, hat aber diesen Befehl ssh-copy-id nicht. Ich möchte wissen, wie dieser öffentliche Schlüssel an den anderen Linux-Server (Linux-Server) gesendet wird. Vielen Dank.

Hallo. Ich muss eine Vertrauensbeziehung zwischen einem Linux-Server und einem Windows-Computer herstellen. Installieren Sie das SSH für Windows und es funktioniert für mich. Dieser Befehl ssh-copy-id ist in diesem Tool jedoch nicht verfügbar.

Sie kennen eine andere Möglichkeit, dies ohne die Verwendung von ssh-copy-id zu tun.

Vielen Dank für Ihre Kommentare.

Die Frage dabei ist jedoch, in der Lage zu sein, eine Verbindung ohne Passwort herzustellen. Wenn wir eine Passphrase eingeben, werden wir gefragt, ob dieser Pass eine Verbindung herstellen soll, und dies war nicht das Ziel davon

Es war sehr nützlich für mein Computer-Fp-Modul, danke 🙂

Dank !!!

Einige machen sich Sorgen darüber, wie ärgerlich es sein kann, das Passwort (Passphrase) eingeben zu müssen, denn wie oben erwähnt, ist es «User-Agent» und ich habe es auch mit Keepass und seiner Auto-Type-Funktion konfiguriert, also habe ich es einfach Ich rufe das Terminal auf und mit der Kombination von Schlüsseln, die sie bereit konfiguriert haben, habe ich auch "Aliase" für jede Anfrage und alles ist sehr einfach.

Schönes Tutorial.

Hab viel Spaß !!

Sehr gute Infos 🙂 aber ich habe eine Frage ...

Ich habe PC10, auf dem ich die Informationen aufbewahre. Die Informationen werden von PC1 - PC2 - PC3 an PC10 gesendet. Wie kann ich dafür sorgen, dass PC1, PC und PC3 denselben Schlüssel verwenden, um ohne Schlüssel auf PC10 zuzugreifen?

Prost…

Wie kann ich auflisten, was sich auf Maschine1 in der Bash von Maschine2 befindet, ohne zu ssh ip @ hosts zu Bash von Maschine1 zu wechseln? Ich weiß nicht, ob ich xD verstehe

Seit dieser Veröffentlichung sind 10 Jahre vergangen und ich besuche sie immer wieder, wenn ich sie brauche. Wie einige andere Tutorials hier haben sie den Test der Zeit bestanden. Danke und Grüße!