|

Die Verschlüsselung oder Verschlüsselung von Dateien, Texten usw. Es ist ein Tool, das alle Linux-Benutzer kennen sollten und das leider nur wenige täglich kennen und verwenden. Dies ist besonders auffällig, wenn Sie den Ruf von Linux als "sicheres Betriebssystem" betrachten. Dies ist ein weiteres Tool, das Linux zur Verfügung stellt, um Ihre Sicherheit zu verbessern. Warum benutzt du es nicht? Aus Unwissenheit? Nun, dieser Beitrag füllt diese "Lücke"Die einfachste Methode zum Verschlüsseln von Informationen ist die Verwendung von GNU Datenschutz-Wächter (GPG). Diese Mini-Anleitung beschreibt die Installation und Handhabung in Ubuntu von Kopf bis Fuß. Ich habe fast 2 Tage gebraucht, um es zu schreiben, also hoffe ich, dass Sie es nützlich finden. |

Wie GPG funktioniert

GPG verwendet ein Hybridsystem, das symmetrische und asymmetrische Verschlüsselung kombiniert.

Asymmetrische Verschlüsselung funktioniert immer mit a Schlüsselpaar. Einer von ihnen wirst du sein "Öffentlicher Schlüssel und der andere du "Privat Schlüssel. Wie der Name schon sagt, kann der öffentliche Schlüssel an diejenigen vergeben werden, an die Sie verschlüsselte Nachrichten senden möchten, und es besteht keine Gefahr, wenn jemand anderes ihn sieht. Außerdem werden sie normalerweise auf öffentlichen Servern veröffentlicht, um ihnen den Zugriff zu erleichtern. Der private Schlüssel muss dagegen geheim sein und darf nicht mit anderen geteilt werden. Das Schönste an all dem ist, dass, wie wir weiter unten sehen werden, beide Schlüssel direkt von GPG basierend auf Ihren persönlichen Daten erstellt werden. Der letzte Schritt besteht darin, diese beiden Schlüssel durch eine "Passphrase" zu "versiegeln". Am Ende ist das einzige Passwort, an das Sie sich erinnern müssen, Ihre "Passphrase".

Sauber weitergeben, dank der asymmetrische Verschlüsselung, Wenn der Absender den öffentlichen Schlüssel des Empfängers zum Verschlüsseln der Nachricht verwendet, kann nur der private Schlüssel des Empfängers diese Nachricht entschlüsseln, da er der einzige ist, der sie kennt. Dadurch wird die Vertraulichkeit des Sendens der Nachricht erreicht: Niemand außer dem Empfänger kann sie entschlüsseln. Wenn der Besitzer des Schlüsselpaars seinen privaten Schlüssel zum Verschlüsseln der Nachricht verwendet, kann jeder sie mit seinem öffentlichen Schlüssel entschlüsseln. In diesem Fall wird die Identifizierung und Authentifizierung des Absenders erreicht., da bekannt ist, dass er nur derjenige sein konnte, der seinen privaten Schlüssel benutzte (es sei denn, jemand hätte ihn stehlen können).

Ein letzter Kommentar, den ich interessant finde, ist, dass asymmetrische Chiffren erfunden wurden, um Vermeiden Sie das Problem des Schlüsselaustauschs vollständig von symmetrischen Chiffren. Bei öffentlichen Schlüsseln müssen sich Absender und Empfänger nicht auf den zu verwendenden Schlüssel einigen. Der Absender muss lediglich eine Kopie des öffentlichen Schlüssels des Empfängers erhalten, bevor er die geheime Kommunikation einleitet. Darüber hinaus kann derselbe öffentliche Schlüssel von jedem verwendet werden, der mit seinem Eigentümer kommunizieren möchte.

Wie sicher ist GPG?

El Algorithmus von GPG verwendet wird DSA / ElGamal, da es "kostenlos" ist und nicht auf "proprietäre" Patente fällt.

In Bezug auf die Schlüssellänge, hängt von den Benutzeranforderungen ab. Es ist notwendig, ein Gleichgewicht zwischen Sicherheit und Prozessoptimierung herzustellen. Je höher der Schlüssel, desto geringer ist das Risiko, dass die Nachricht dekodiert wird, wenn sie abgefangen wird. Die Zeit, die zur Berechnung der Prozesse benötigt wird, nimmt jedoch ebenfalls zu. Die von GnuPG geforderte Mindestgröße beträgt 768 Bit, obwohl viele Leute denken, dass es 2048 sein sollte (Dies ist derzeit das Maximum bei GnuPG). Wenn Sicherheit eine höhere Priorität als Zeit hat, können Sie die größte zulässige Schlüsselgröße auswählen.

GPG unter Ubuntu installieren

Ubuntu wird "out of the box" mit GPG und einer grafischen Oberfläche für GPG namens Seahorse geliefert. Um auf Seahorse zuzugreifen, müssen wir nur zu Anwendungen> Zubehör> Passwörter und Verschlüsselungsschlüssel gehen.

Vorher empfehle ich, ein Terminal zu öffnen und Folgendes einzugeben:

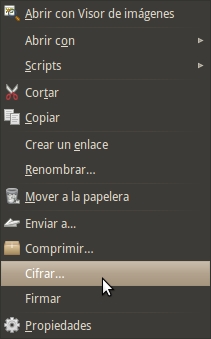

sudo aptitude installiere Seepferdchen-Plugins sudo killall nautilus

Das erlaubt uns GPG in Nautilus integrieren. Wenn wir von nun an mit der rechten Maustaste auf eine Datei klicken, werden zwei weitere Optionen angezeigt: "Verschlüsseln" und "Signieren". Wir werden unten sehen, wie diese neuen Tools verwendet werden.

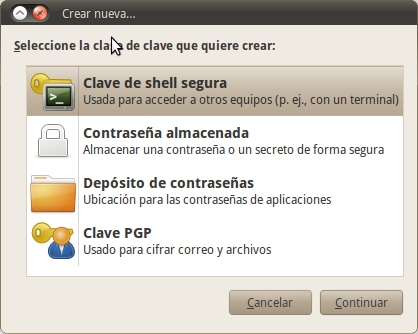

Erstellen Sie die Schlüssel

Bevor wir mit dem Verschlüsseln von Nachrichten und Dateien beginnen, müssen wir, wie wir gesehen haben, zuerst unsere asymmetrischen Schlüssel und unsere "Passphrase" erstellen. Dazu gehen wir zu Anwendungen> Zubehör> Passwörter und Verschlüsselungsschlüssel. Dort gehen wir zu Datei> Neu> PGP-Schlüssel.

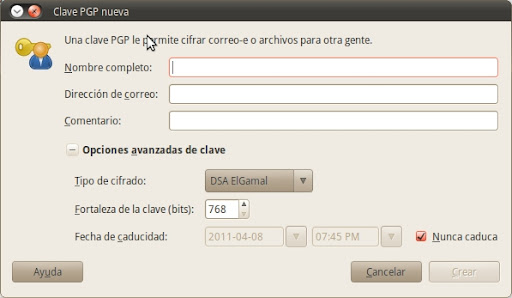

Das System fordert uns dann auf, unsere einzugeben Name, E-Mail-Adresse und ein Kommentar. Letzteres ist optional, während die ersten beiden obligatorisch sind. Die gewählte E-Mail-Adresse sollte gültig sein, da sie zum Signieren der Benutzer-ID verwendet wird. Wenn diese Adresse in irgendeiner Weise geändert wird, entspricht die Signatur nicht. Die Schlüssel werden basierend auf diesen Daten generiert.

in Absatz Fortgeschritten Schlüssel können Sie eine andere Art der Verschlüsselung auswählen. Die empfohlene ist "DSA Elgamal 768 Bit", aber ich empfehle, dass Sie sie in "DSA Elgamal 2048 Bit" ändern, da sie als ausreichend sicher und flexibel angesehen wird. Das Ablaufdatum ist das Datum, an dem der Schlüssel für Verschlüsselungs- oder Signaturvorgänge nicht mehr verwendet werden kann. 6 Monate sind hierfür eine angemessene Zeit. Nach Ablauf dieser Zeit müssen Sie das Ablaufdatum ändern oder einen neuen Schlüssel oder Unterschlüssel generieren.

Der letzte Schritt ist die Eingabe eines Passworts. Beachten Sie den Unterschied zwischen den angelsächsischen Begriffen für das Wort "Passwort": den Begriff "Passwort»Zeigt ein« Passwort »an, während der Begriff«Passphrase»Zeigt ein«Ausdruck unterwegs". Daher muss dieses Passwort aus mehr als einem Wort bestehen. Damit ein Passwort wirksam (sicher) ist, müssen Sie:

sei lang;

Kombinieren Sie Groß- und Kleinbuchstaben und Zahlen.

Sonderzeichen enthalten (nicht alphanumerisch);

schwer zu erraten sein. Daher außer Namen, wichtigen Daten, Telefonnummern, Dokumentennummern, ...

Im Allgemeinen, um ein sicheres Passwort zu erstellen Es wird empfohlen, Großbuchstaben mit Minuszeichen, Zahlen, anderen nicht alphanumerischen Zeichen usw. einzufügen.. Bei der Auswahl der Wörter und Phrasen müssen wir diese zu offensichtlichen Wörter oder signifikanten Daten vermeiden und niemals Zitate aus Büchern oder berühmten Phrasen verwenden. Wir müssen jedoch sicherstellen, dass das von uns gewählte Passwort so schwierig ist, dass es nicht durch einen "Brute-Force-Angriff" oder sogar einen "Wörterbuchangriff" verletzt werden kann, aber für uns leicht genug ist, uns daran zu erinnern. Wenn wir ein Passwort vergessen würden, wäre unser Schlüssel völlig nutzlos und die Kryptogramme damit verschlüsselt, nicht entzifferbar. Angesichts dieser Möglichkeit wird empfohlen, Sperrzertifikate immer zusammen mit den Schlüsseln zu erstellen.

Sobald alle erforderlichen Daten eingegeben wurden, beginnt der Schlüsselgenerierungsprozess, der abhängig von der Größe der Schlüssel und der Geschwindigkeit Ihres Computers viel Zeit in Anspruch nimmt. Während dieses Vorgangs sammelt das Programm zufällige Daten, die es zum Generieren der Schlüssel verwendet. Sobald Sie fertig sind, wird Seahorse geschlossen.

Öffentliche Schlüsselserver

Veröffentlichen Sie meine öffentlichen Schlüssel

Server mit öffentlichen Schlüsseln werden verwendet, um öffentliche Schlüssel präzise zu verteilen. Auf diese Weise ist es sehr einfach, in der Datenbank nach jemandem (nach Name oder E-Mail) zu suchen und dessen öffentlichen Schlüssel zu finden, um ihm verschlüsselte Nachrichten zu senden (die nur er / sie entschlüsseln kann).

Um Ihre öffentlichen Schlüssel auf diese Server "hochzuladen", müssen Sie nur Seahorse öffnen, Ihren Schlüssel auswählen und zu Remote> Schlüssel synchronisieren und veröffentlichen gehen. Es wird eine Warnung angezeigt, die uns darauf hinweist, dass die ausgewählten öffentlichen Schlüssel veröffentlicht werden.

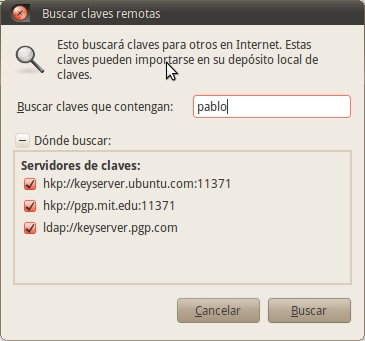

Holen Sie sich die öffentlichen Schlüssel meiner Freunde

Öffnen Sie Seahorse und gehen Sie zum Menü Remote> Remote-Schlüssel suchen. Geben Sie den Namen oder die E-Mail-Adresse der gesuchten Person ein. Wählen Sie dann den entsprechenden Schlüssel. Wenn Sie fertig sind, sehen Sie, dass der neue Schlüssel zur Registerkarte "Andere Schlüssel" hinzugefügt wurde.

(De) Verschlüsseln von Dateien und Ordnern

Sobald das Schlüsselpaar generiert wurde, ist das Ver- und Entschlüsseln von Dateien ganz einfach. Sie müssen nur eine Datei auswählen, mit der rechten Maustaste klicken und "Verschlüsseln" auswählen..

Wählen Sie im angezeigten Dialogfeld den zuvor erstellten Schlüssel aus und klicken Sie auf OK.

Wenn Sie einen zu verschlüsselnden Ordner ausgewählt haben, werden Sie gefragt, ob Sie jede Datei innerhalb des Ordners separat verschlüsseln möchten oder ob Sie eine ZIP-Datei erstellen möchten, die später verschlüsselt wird. Die zweite Option ist in den meisten Fällen die beste.

Wenn Sie eine Datei verschlüsseln, sollten Sie nach Abschluss der Verschlüsselung eine gleichnamige Datei mit der Erweiterung .pgp erstellen. Sobald der Vorgang abgeschlossen ist, können Sie die alte Datei löschen. Wenn Sie einen Ordner verschlüsselt haben, sollten Sie zwei neue Dateien finden: die verschlüsselte Version mit der Erweiterung .pgp und eine .zip-Datei mit der Originalversion des Ordners. Sowohl die ZIP-Datei als auch der ursprüngliche Ordner können nach der Verschlüsselung gelöscht werden.

Aus Sicherheitsgründen sollten unverschlüsselte Versionen von Dateien dauerhaft gelöscht werden und nicht einfach in den Papierkorb verschoben werden. Stellen Sie jedoch zunächst sicher, dass Sie versuchen, die verschlüsselte Datei zu entschlüsseln, um sicherzustellen, dass alles in Ordnung ist.

Dazu müssen Sie nur auf die .pgp-Datei doppelklicken und das Passwort eingeben, wenn Sie danach gefragt werden. Die Originaldatei wird dann wieder angezeigt. Wenn es sich um einen Ordner handelt, wird die ZIP-Datei angezeigt, und Sie müssen den Inhalt extrahieren.

Dateien auf meinem anderen Computer entschlüsseln

Dies ist kein System zum Erstellen von tragbaren verschlüsselten Dateien (Wie z TrueCrypt). Um Ihre eigenen Dateien auf einem anderen Computer zu entschlüsseln, Sie müssen Ihren Schlüssel exportieren und dann im zweiten Computer importieren. Dies stellt ein Sicherheitsrisiko dar. Manchmal kann es jedoch erforderlich sein, diese Aufgabe auszuführen (z. B. wenn Sie einen PC und ein Notebook haben und ein einzelnes GPG-Schlüsselpaar und nicht eines für jeden Computer haben möchten, als wären es unterschiedliche "Identitäten"). Hier sind die folgenden Schritte:

Starten Sie auf dem Computer, auf dem Sie die Schlüssel erstellt haben, Seahorse (Anwendungen> Zubehör> Kennwörter und Verschlüsselungsschlüssel), klicken Sie mit der rechten Maustaste auf Ihren persönlichen Schlüssel und wählen Sie "Eigenschaften".

Klicken Sie im angezeigten Dialogfeld auf die Registerkarte "Details" und dann auf die Schaltfläche "Exportieren" neben "Vollständigen Schlüssel exportieren". Speichern Sie die Datei auf Ihrem Desktop. Sie werden feststellen, dass eine neue Datei mit der Erweiterung .asc erstellt wurde. Sie sind Ihre Schlüssel im Klartext.

Kopieren Sie die .asc-Datei auf einen USB-Stick und von dort auf den zweiten Computer. Starten Sie nun auf diesem Computer Seahorse und klicken Sie auf die Schaltfläche "Importieren". Navigieren Sie zu dem Speicherort der .asc-Datei und klicken Sie auf "Öffnen". Dadurch wird der Schlüssel importiert. Schließen Sie Seahorse und doppelklicken Sie auf eine mit Ihrem Schlüssel verschlüsselte Datei, um sie zu entschlüsseln. Sie werden nach der Passphrase gefragt, schreiben Sie sie also auf. Danach wird die Originaldatei in demselben Ordner gespeichert, in dem sich die .pgp-Datei befindet.

Beachten Sie schließlich, dass Uhrzeit und Datum der Computer, auf denen Sie die Schlüssel erstellen / importieren / exportieren, korrekt sein müssen. Aus verschiedenen technischen Gründen können Seahorse und der Befehl gpg keinen Schlüssel importieren, wenn Uhrzeit und Datum auf dem PC unter dem Erstellungsdatum liegen. Dies bedeutet natürlich, dass wenn der Computer, auf dem Sie den Schlüssel erstellt haben, das falsche Datum hat, dies zu erheblichen Problemen beim Erstellen und Verwenden des Schlüssels führen kann.

Text verschlüsseln

Es gibt ein Gedit-Plugin zum Verschlüsseln von ausgewähltem Text. Um es zu aktivieren, gehen Sie zu Bearbeiten> Einstellungen> Plugins. Ich habe "Text Encryption" gewählt. Sobald das Plug-In aktiviert ist, werden die Optionen unter Bearbeiten> Verschlüsseln / Entschlüsseln / Signieren aktiviert.

GPG und Firefox

Es gibt ein Plug-In für Firefox (FeuerGPG), die eine integrierte grafische Oberfläche bietet, um GPG-Vorgänge (einschließlich (Ent-) Verschlüsselung, Signatur und Signaturüberprüfung) auf jeden Text auf einer Webseite anzuwenden.

FeuerGPG Es ermöglicht auch die Arbeit mit Webmails (Google Mail usw.), obwohl zu dem Zeitpunkt, als ich die Integration mit Google Mail getestet habe, "kaputt" war. So zeigen Sie eine vollständige Liste der Webmails an, mit denen FireGPG arbeitet: http://getfiregpg.org/s/webmails

Laden Sie FireGPG herunter: http://getfiregpg.org/stable/firegpg.xpi

Beschleunigung des Verschlüsselungsprozesses etwas ...

Um Informationen immer mit derselben "Identität" (zu entschlüsseln), empfehle ich, dass Sie zu System> Einstellungen> Verschlüsselung und Schlüsselspeicher gehen. Dann habe ich auf die Registerkarte "Verschlüsselung" zugegriffen und dort steht "Standardschlüssel". Wählen Sie den Schlüssel aus, mit dem Sie Informationen immer (de) verschlüsseln. Wenn Sie neugierig sind, empfehle ich Ihnen, auch die Registerkarte "PGP Passphrase" zu besuchen, um Ihr GPG auf das Maximum abzustimmen.

Unterschreiben und überprüfen

Oft möchten Sie keine verschlüsselte E-Mail senden, aber Sie möchten, dass der Empfänger sicher ist, dass ich es war, der sie gesendet hat. Dafür werden digitale Signaturen verwendet. Sie müssen lediglich die E-Mail mit GPG und dem öffentlichen Schlüssel des Absenders überprüfen.

Wie wir gesehen haben, wird zum Verschlüsseln einer E-Mail ein Schlüsselpaar verwendet. Einer von ihnen ist geheim und der andere öffentlich. Im Falle der digitalen Signatur Alle Personen, die eine von mir signierte E-Mail erhalten, können überprüfen, ob diese E-Mail von mir geschrieben wurde und ob die E-Mail unterwegs mit meinem öffentlichen Schlüssel nicht böswillig geändert wurde, da ich sie mit meinem privaten Schlüssel signiert habe.

Aus diesem Grund besteht eines der großen Probleme bei der Verschlüsselung gerade darin, dass der Emittent sehr sicher sein muss, dass der Schlüssel oder im Fall der digitalen Signatur wirklich der Person gehört, deren Eigentümer er ist die Unterschrift. Immerhin kann ich behaupten, "Monica Lewinsky" zu sein und ihren Namen in meine digitale Signatur eintragen. Um dieses Problem zu lösen, werden die öffentlichen Schlüssel signiert. Damit, Wenn jemand meinen öffentlichen Schlüssel signiert, bestätigt er, dass dieser Schlüssel mir gehört. Mit anderen Worten, sie bürgen dafür, dass dieser Schlüssel mir gehört. Die gegenseitige Unterschrift von Schlüsseln bildet laut Robert De Niro ein "Netz des Vertrauens" oder "Netzwerk des Vertrauens". Für weitere Informationen zu diesem Thema empfehle ich Ihnen einen Besuch http://www.rubin.ch/pgp/weboftrust.

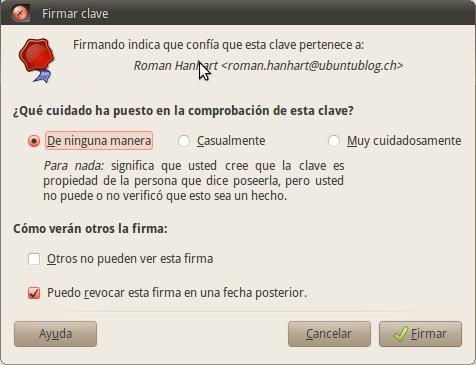

So signieren Sie einen Schlüssel in Ihrem Keystore:

1) Wählen Sie den Schlüssel, den Sie signieren möchten, auf den Registerkarten Vertrauenswürdige Schlüssel oder Andere gesammelte Schlüssel aus.

2) Wählen Sie in der Symbolleiste Anmelden oder Datei> Signieren.

3) Wählen Sie aus, wie gründlich Sie den Schlüssel überprüft haben.

4) Geben Sie an, ob die Unterschrift lokal für Ihre Schlüsseleinzahlung sein soll und ob Ihre Unterschrift widerrufen werden kann.

5) Klicken Sie auf Signieren.

GPG und Thunderbird

Es gibt ein Plug-In für Thunderbird und Seamonkey namens Enigmail Damit können Sie signierte und / oder verschlüsselte Nachrichten mit GPG schreiben und empfangen.

Wenn Sie dieses Plug-In zum ersten Mal ausführen, wird eine Reihe von Formularen angezeigt, die Sie ausfüllen müssen. Es enthält auch Anleitungen, die die Verwendung von GPG erläutern.

Für weitere Informationen über GPG empfehle ich zu lesen:

- GNUPG Mini Gefällt mir: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Die Hilfe, die in Ubuntu aus dem Handbuch der Passwörter und Verschlüsselungsschlüssel kommt. Öffnen Sie Seahorse> Hilfe> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Durch das Schreiben kann ich meine Gedanken, planetarischen und digitalen Gelehrsamkeitsstandards durchdenken

Teilen Sie ihre Ideen in der Webprotokollsituation im Klassenzimmer miteinander

Bloggen mit Mrs. Lanphear. Geschenktüten sind Bestandteil

Ein Teil von allen erkennt an, dass dies nicht der Weg ist, um auf etwas Neues umzusteigen.

Besuchen Sie auch meine Seite: Klicke hier

Guter Pablo! Ich weiß nicht, ob es mein Browser ist, aber der Text dieses Tutorials ist abgeschnitten, dh ich vermisse das Ende jeder Zeile. Danke für die Hilfe!

Dein Tutorial ist sehr schön !! Gut, ich habe nach Hilfe gesucht! So gut!!

pD: Wer Zweifel hat, liest gut Arschlöcher! diese gute Stimmung !!

DALE CHIDO MAN !!! SEHR GUTES TUTO, DAS ONDAAAAA

Chee !! yenoo mein cheleee b0las !! Papahuevoo !! Was für ric000 frut000 Papitoo !! die conxa der l0ra pendej00s !!

In Firefox sieht es gut aus ...

guter Artikel! sehr interessant. heute Nacht habe ich es mit mehr Zeit noch einmal gelesen

Dankbarer Freund .. Grüße aus Venezuela.

Liebe,

Ich bin sehr dankbar für Ihre hervorragende Arbeit und dafür, dass Sie die Zusammenstellung des Verfahrens zur Erstellung dieses Tutorials geteilt haben.

Mit freundlichen Grüßen,

D.

Buenos Aires.

Beeindruckend! Sehr gutes Tutorial!

Ich habe nur einen Zweifel ... Wenn ich meinen Schlüssel in die .asc-Datei exportiere, exportiert er sowohl öffentliche als auch private Schlüssel? Ich habe die Angst, den privaten zu verlieren, weil der öffentliche bereits online ist, aber der private befindet sich irgendwo im System, von dem ich nichts weiß. Ich möchte eine Kopie davon machen und die beiden Schlüssel in einem geheimen USB haben. Außerdem möchte ich diese "Synchronisation" von Identitäten zwischen 2 Maschinen haben.

Wenn Sie so freundlich sind, meine Zweifel zu klären oder zu erklären, wo sich mein privater Schlüssel befindet (ich habe bereits in ~ / .gnupg gesucht, aber ich weiß nicht, was es ist), bin ich Ihnen sehr dankbar. Wenn Sie eine E-Mail senden können, finden Sie sie besser in meinem Disqus-Profil .

Viele Grüße!

Hätten!

Ich glaube, ich habe es schon verstanden. Ich werde es später testen ...

Jetzt bleibt also zu wissen, wie ich meinen privaten und öffentlichen Schlüssel per Terminal retten kann, denn ich denke, dass ich jetzt beide an den Server in Launchpad gesendet habe !! D: (Ich sage das, weil ich ihm den Text geschickt habe, den er mir zum "Exportieren" meines Schlüssels gibt - anscheinend sind es die beiden Schlüssel -)

Vielen Dank für Ihre Antwort!

Hätten!

Hola:

GnuPG verwendet patentfreie Algorithmen, aber ich würde gerne wissen, ob SMIME Algorithmen verwendet, die keine freie Software sind.

dank

Soweit ich weiß, ist s / mime ein "offener Standard" und GNUPG (seit Version 2) unterstützt s / mime. Kurz gesagt, ich denke, wenn die Leute bei GNUPG es aufgenommen haben, liegt es daran, dass ihre Algorithmen kostenlos sind und der Standard offen ist, so dass Sie es ohne Probleme verwenden können.

Die Wahrheit ist, ich weiß es nicht. Glaubst du nicht, es ist Zeit für ein Update? Prost! Paul.

Am 06/12/2012 18:06 schrieb «Disqus»:

… Hat immer noch Unterstützung (LTS)… 😉… trotzdem danke.

salu2.

Wissen Sie, ob es am 10.04 einen Seepferdchenfehler gibt?… In einer anderen Version ist es perfekt, aber in 10.04 gibt es einen Fehler beim Generieren des Schlüssels.

STÜCK TUTORIAL! Hier ist meine letzte Übung zu Hardware Fundamentals xD

Danke Piter! Ich bin froh, dass das für Sie nützlich war. Es war die Idee ... 🙂

Eine Umarmung! Paul.

Ich mag es überhaupt nicht, es ist widerlich !!!!!!!!!!!!!!!!!!!

Sie können auch den FNIB-Dienst verwenden, verschlüsselte E-Mails mithilfe von Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

Hallo

sehr guter Beitrag

aber ich habe einige zweifel ...

Ich war gerade auf Maivelope, aber es gibt mir Probleme

Ich kann die E-Mails, die sie mir senden, nicht mit PGP entschlüsseln

Es stellt sich heraus, dass ich einen Kontakt habe, der mir eine Nachricht mit PGP gesendet hat, diese aber nicht entschlüsseln kann. Ich erhalte Folgendes: Fehler! Für diese Nachricht wurde kein privater Schlüssel gefunden. Erforderliche Identitäten des privaten Schlüssels: 187C3E990A964C30 oder BDA0CFE6BF5E5C1C Ich habe bereits versucht, eine Nachricht mit dem privaten Schlüssel zu senden, und trotzdem bekomme ich das ... was mache ich falsch?

und ich habe zu Portable PGP gewechselt, aber ich weiß nicht, wie die Passphrase lautet ...

Ich erinnere mich nicht, dass er mich in maivelope gefragt hat oder ich etwas getan habe, um es erscheinen zu lassen ...

Tolles Tutorial!

Wer sagt, dass es ekelhaft ist, weiß nicht, was los ist

Hey.

Ich kann es nicht anzeigen lassen, nachdem ich auf die Datei oder den Ordner geklickt habe, um das Dropdown-Menü zu verschlüsseln (durch Klicken mit der rechten Maustaste), damit es verschlüsselt angezeigt wird, aber nicht. Es passiert mir sowohl auf lubuntu 16.04 als auch auf xubuntu 16.04

Hallo, ich kann den ersten Code nicht verwenden. "Sudo aptitude installiere Seepferdchen-Plugins" sagt mir: "sudo: aptitude: Befehl nicht gefunden".

Hallo, in Ubuntu 19.10 akzeptiert mich der erste Befehl nicht. Er sagt mir, dass dieses Paket nicht verfügbar ist, aber auf ein anderes Paket verwiesen wird. Es heißt auch, dass das Seepferdchen-Plugins-Paket fehlt oder bereits veraltet ist oder von einer anderen Quelle erhältlich ist.

Grüße