Kui paljudel meist on olnud vajadus "piirata juurdepääsu" teatud kataloogis / kaustas sisalduvatele failidele või peame lihtsalt takistama mõnel inimesel teatud faili sisu vaatamist, kustutamist või muutmist? Rohkem kui üks, eks? Kas suudame selle saavutada oma armastatud pingviinis? Vastus on: Muidugi jah : D

Sissejuhatus

Paljud meist, kes on Windowsi päritolu, olid harjunud selle probleemiga väga erineval viisil toime tulema, selle eesmärgi saavutamiseks pidime kasutama ebatraditsioonilisi "tehnikaid", näiteks peitma faili atribuutide kaudu, teisaldama oma teabe meie meeskonna kõige kaugem koht (20,000 XNUMX kausta piires), et proovida veenda meie "vaenlase" XD-d, muutes või eemaldades faililaiendit või kõige levinumaid tavasid, laadige alla programm, mis võimaldab meil meie kataloogi "sulgeda" toreda dialoogiboksi taga, mis küsib meilt sellele juurdepääsu saamiseks parooli. Meil oli palju parem alternatiiv? Ei.

Mul on väga kahju oma "Windolerose" sõprade pärast (ütlen seda suure kiindumusega, et keegi ei solvuks, ok ?;)), aga täna pean ennast Windowsiga natuke õpetama: P, kuna ma selgitan, miks see OS ei luba seda funktsionaalsust.

Kui paljud teist on märganud, et kui istume „Windowsi“ arvuti taga (isegi kui see pole meie oma), saame automaatselt kõigi arvutite (piltide, dokumentide, programmide jne) omanikud? Mida ma mõtlen? Noh, lihtsalt "Windowsi kontrolli all" olles saame kopeerida, teisaldada, kustutada, luua, avada või muuta kaustu ja faile vasakule ja paremale, hoolimata sellest, kas oleme selle teabe "omanikud" või mitte. See peegeldab operatsioonisüsteemi suurt turvaviga, eks? Noh, see kõik on sellepärast, et Microsofti opsüsteemid ei olnud maast madalast loodud mitme kasutaja jaoks. Kui MS-DOS-i versioonid ja mõned Windowsi versioonid välja anti, uskusid nad täielikult, et lõppkasutaja vastutab oma vastava arvuti "valvamise" eest, nii et ühelgi teisel kasutajal pole juurdepääsu sellele salvestatud teabele ... mine naiivseks ¬ ¬. Nüüd WinUsersi sõbrad, teate juba, miks see "mõistatus" on: D.

Teiselt poolt on GNU / Linux, mis on põhimõtteliselt mõeldud võrgu loomiseks, meie arvutitesse (serveritest rääkimata) salvestatud teabe turvalisus oluline, kuna paljudel kasutajatel on juurdepääs või võib-olla juurdepääs tarkvararessursid (nii rakendused kui ka teave) ja riistvara, mida nendes arvutites hallatakse.

Nüüd näeme, miks on vaja loasüsteemi? Sukeldume teemasse;).

GNU / Linuxis on õigused või õigused, mis kasutajatel võivad olla selles sisalduvate teatud failide suhtes, kolmel selgelt eristataval tasemel. Need kolm taset on järgmised:

<° Omaniku load.

<° Grupi load.

<° Ülejäänud kasutajate (või ka "teiste") kasutajate load.

Nende mõistete selguse huvides on võrgusüsteemides (näiteks pingviin) alati administraatori, superkasutaja või juurkuju. See administraator vastutab kasutajate loomise ja eemaldamise ning privileegide kehtestamise eest, mis neil kõigil süsteemis on. Need õigused on loodud nii iga kasutaja HOME kataloogi kui ka kataloogide ja failide jaoks, millele administraator otsustab, et kasutajal on juurdepääs.

Omaniku load

Omanik on kasutaja, kes genereerib või loob faili / kausta oma töökataloogis (HOME) või mõnes muus kataloogis, mille üle tal on õigused. Igal kasutajal on õigus luua vaikimisi soovitud failid oma töökataloogis. Põhimõtteliselt on tema ja ainult tema see, kellel on juurdepääs oma HOME kataloogi failides ja kataloogides sisalduvale teabele.

Grupi load

Kõige tavalisem on see, et iga kasutaja kuulub töörühma. Nii hallatakse rühma haldamisel kõiki sellesse kuuluvaid kasutajaid. Teisisõnu, lihtsam on integreerida gruppi mitu kasutajat, kellele antakse süsteemis teatud õigused, kui määrata privileegid igale kasutajale iseseisvalt.

Ülejäänud kasutajate load

Lõpuks võivad ükskõik millises kataloogis olevate failide õigused olla ka teistele kasutajatele, kes ei kuulu töörühma, kuhu kõnealune fail on integreeritud. See tähendab, et kasutajaid, kes ei kuulu töörühma, milles fail on, kuid kes kuuluvad teistesse töörühmadesse, nimetatakse teisteks süsteemikasutajateks.

Väga tore, aga kuidas seda kõike tuvastada? Lihtne, avage terminal ja tehke järgmist.

$ ls -l

Märkus: need on väiketähed "L" 😉

See ilmub umbes järgmiselt:

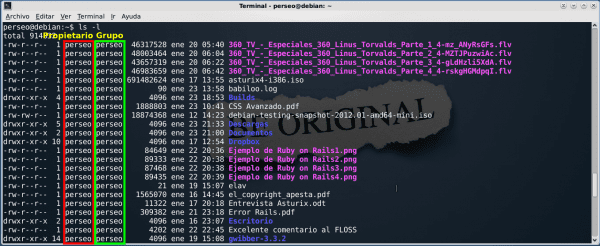

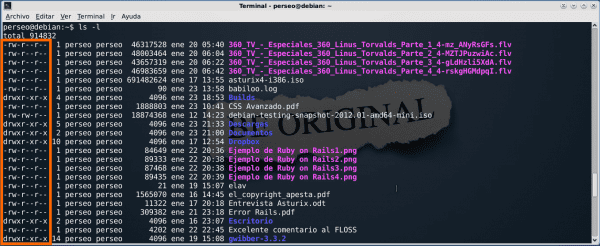

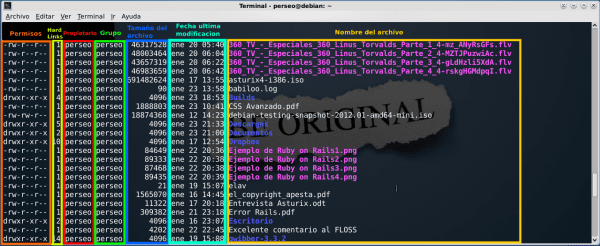

Nagu näete, kuvab või "loetleb" see käsk minu KODU sisu, millega me tegeleme, on punased ja rohelised jooned. Punane kast näitab meile, kes on omanik, ja roheline kast näitab, millisesse rühma kõik varem loetletud failid ja kaustad kuuluvad. Sellisel juhul nimetatakse nii omanikku kui ka gruppi “Perseus”, kuid nad võivad olla kokku puutunud mõne muu rühmaga, näiteks “müük”. Ülejäänud osas ärge nüüd muretsege, näeme hiljem: D.

GNU / Linuxi lubade tüübid

Enne kui õpime, kuidas õigused GNU / Linuxis määratakse, peame teadma, kuidas saab eristada erinevat tüüpi faile, mis süsteemil võivad olla.

Iga fail GNU / Linuxis identifitseeritakse 10 tähemärgiga, mida kutsutakse mask. Nendest 10 tähemärgist viitab esimene (vasakult paremale) failitüübile. Järgmine 9 vasakult paremale ja plokkidena 3 viitab õigustele, mis antakse vastavalt omanikule, rühmale ja ülejäänud või teistele. Ekraanipilt kogu selle kraami demonstreerimiseks:

Failide esimene märk võib olla järgmine:

| Vabandage mind | Tuvastage |

| - | arhiiv |

| d | Kataloog |

| b | Spetsiaalne plokifail (seadme erifailid) |

| c | Erimärkide fail (seade tty, printer ...) |

| l | Lingifail või link (pehme / sümboolne link) |

| p | Kanali spetsiaalne fail (toru või toru) |

Järgmised üheksa märki on süsteemikasutajatele antud õigused. Viidatakse iga kolme märgi, omaniku, rühma ja muude kasutajate õigustele.

Neid õigusi määratlevad märgid on järgmised:

| Vabandage mind | Tuvastage |

| - | Ilma loata |

| r | Lugemisluba |

| w | Kirjutamisluba |

| x | Täitmisluba |

Faili load

<° Lugemine: põhimõtteliselt võimaldab teil vaadata faili sisu.

<° Kirjutamine: võimaldab teil faili sisu muuta.

<° Execution: võimaldab faili käivitada nii, nagu oleks see käivitatav programm.

Kataloogi load

<° Loetud: võimaldab teil teada saada, milliseid faile ja katalooge sisaldab selle loaga kataloog.

<° Kirjutamine: võimaldab teil kataloogis luua faile, kas tavalisi faile või uusi katalooge. Saate kustutada katalooge, kopeerida kataloogis olevaid faile, teisaldada, ümber nimetada jne.

<° Täitmine: võimaldab teil kataloogi üle vaadata, et saaksite selle sisu uurida, faile sinna või sinna kopeerida. Kui teil on ka lugemis- ja kirjutamisõigused, saate failide ja kataloogidega teha kõik võimalikud toimingud.

Märkus: Kui teil pole täitmisluba, ei pääse me sellele kataloogile juurde (isegi kui kasutame käsku "cd"), kuna see toiming keelatakse. See võimaldab ka piirata kataloogi kasutamist osana teest (näiteks kui möödume viitena sellest kataloogist leitud faili teest. Oletame, et soovime kopeerida kaustas oleva faili "X.ogg"). "/ home / perseo / Z" - mille kaustal "Z" pole täitmisluba - teeme järgmist:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

selle veateate saamine, mis ütleb meile, et meil pole failile juurdepääsemiseks piisavalt õigusi: D). Kui kataloogi käivitamisluba on deaktiveeritud, näete selle sisu (kui teil on lugemisluba), kuid te ei pääse juurde ühelegi selles sisalduvale objektile, kuna see kataloog on osa vajalikust tee objektide asukoha lahendamiseks.

Lubade haldamine GNU / Linuxis

Siiani oleme näinud, millised õigused on meile GNU / Linuxis, järgmisena näeme, kuidas õigusi või õigusi omistada või lahutada.

Enne alustamist peame meeles pidama, et kui registreerime või loome süsteemi kasutaja, anname neile automaatselt õigused. Need privileegid ei ole muidugi täielikud, st kasutajatel ei ole tavaliselt samu õigusi kui superkasutajal. Kasutaja loomisel loob süsteem vaikimisi kasutajaõigused failihalduseks ja kataloogihalduseks. Ilmselt saab administraator neid muuta, kuid süsteem loob enam-vähem kehtivad õigused enamiku toimingute jaoks, mida iga kasutaja oma kataloogis, failides ning teiste kasutajate kataloogides ja failides teeb. Need on tavaliselt järgmised õigused:

<° failide jaoks: - rw-r-- r--

<° kataloogide jaoks: - rwx rwx rwx

Märkus: need ei ole kõigi GNU / Linuxi distributsioonide jaoks ühesugused õigused.

Need õigused võimaldavad meil faile luua, kopeerida ja kustutada, luua uusi katalooge jne. Vaatame seda kõike praktikas: D:

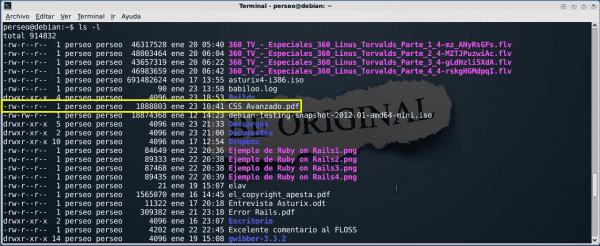

Võtame näiteks "Advanced CSS.pdf" faili. Pange tähele, et see ilmub järgmiselt: -rw-r--r-- ... Täpsem CSS.pdf. Vaatame lähemalt.

| Tüüp | kasutaja | Rühm | Ülejäänud kasutajad (teised) | Faili nimi |

| - | rw - | r-- | r-- | Täpsem CSS.pdf |

See tähendab, et:

<° tüüp: arhiiv

<° Kasutaja saab: Faili lugemine (sisu vaatamine) ja kirjutamine (muutmine).

<° Grupp, kuhu kasutaja kuulub, saab: Lugege faili (ainult).

<° Teised kasutajad saavad: Lugege faili (ainult).

Neile uudishimulikele, kes mõtlevad hetkel, millele viitavad ls -l saadud loendi muud väljad, on siin vastus:

Kui soovite rohkem teada rasketest ja pehmetest / sümboolsetest linkidest, siis siin on selgitus ja need erinevused.

Hästi sõbrad, jõuame kõnealuse teema kõige huvitavama ja raskema osani ...

Loa määramine

Käsk chmod ("Muuda režiimi") võimaldab maski muuta nii, et failidele või kataloogidele saab teha rohkem või vähem toiminguid, teisisõnu, chmod abil saate igat tüüpi kasutaja õigused eemaldada või eemaldada. Kui kasutaja tüüpi, kellele me soovime eemaldada, panna või määrata privileege, pole täpsustatud, mõjutab toimingu sooritamine kõiki kasutajaid samaaegselt.

Peaks meeles pidama, et lubame või eemaldame õigused nendel tasanditel:

| Parameeter | Tase | kirjeldus |

| u | omanik | faili või kataloogi omanik |

| g | rühm | rühm, kuhu fail kuulub |

| o | Ülejäänud | kõik teised kasutajad, kes pole omanik ega rühm |

Loa tüübid:

| Vabandage mind | Tuvastage |

| r | Lugemisluba |

| w | Kirjutamisluba |

| x | Täitmisluba |

Andke omanikule luba käivitamiseks:

$ chmod u+x komodo.sh

Kõigi kasutajate täitmisloa eemaldamine:

$ chmod -x komodo.sh

Andke teistele kasutajatele lugemis- ja kirjutamisluba:

$ chmod o+r+w komodo.sh

Jätke ainult rühmale, kuhu fail kuulub, lugemisõigused:

$ chmod g+r-w-x komodo.sh

Õigused kaheksandnumbrilises vormingus

Käsu chmod kasutamiseks on veel üks viis, mis on paljude kasutajate jaoks "mugavam", ehkki a priori on selle mõistmine ¬¬ mõnevõrra keerulisem.

Iga kasutajarühma väärtuste kombinatsioon moodustab oktaalarvu, „x“ -bitiks on 20, mis on 1, w-bitiks on 21, mis on 2, r -iks on 22, mis on 4, meil on siis:

<° r = 4

<° w = 2

<° x = 1

Iga rühma sisse- või väljalülitatud bitide kombinatsioon annab kaheksa võimalikku väärtuste kombinatsiooni, see tähendab järgmiste bitide summa:

| Vabandage mind | Oktaalväärtus | kirjeldus |

| - - - | 0 | sul pole luba |

| - - x | 1 | täitke ainult luba |

| - w - | 2 | ainult kirjutamisluba |

| - wx | 3 | kirjutada ja täita õigusi |

| r - - | 4 | ainult lugemisluba |

| r - x | 5 | lugeda ja täita õigusi |

| rw - | 6 | lugemis- ja kirjutamisõigused |

| rwx | 7 | kõik õigused on määratud, lugeda, kirjutada ja täita |

Kui ühendate kasutaja-, rühma- ja muud õigused, saate kolmekohalise numbri, mis moodustab faili- või kataloogiõigused. Näited:

| Vabandage mind | vaprus | kirjeldus |

| rw- --- -- | 600 | Omanikul on lugemis- ja kirjutamisõigused |

| rwx --x --x | 711 | Omanik loeb, kirjutab ja täidab, rühm ja teised ainult täidavad |

| rwx rx rx | 755 | Loetud, kirjutatud ja täidetud omanik, rühm ja teised saavad faili lugeda ja käivitada |

| rwx rwx rwx | 777 | Faili saab lugeda, kirjutada ja käivitada igaüks |

| r-- --- -- | 400 | Ainult omanik saab faili lugeda, kuid ta ei saa seda ka muuta ega käivitada ning loomulikult ei saa grupp ega teised selles midagi teha. |

| rw-r-- --- | 640 | Omanik kasutaja saab lugeda ja kirjutada, rühm saab faili lugeda ja teised ei saa midagi teha |

Eriload

Arvestada tuleb veel muud tüüpi lubadega. Need on loa bitt SUID (Set User ID), SGID (Set Group ID) ja sticky bit (kleepuv bit).

määra aeg

Setuid-bit on määratav käivitatavatele failidele ja võimaldab, et kui kasutaja selle faili käivitab, saab protsess täidetud faili omaniku õigused. Setuid-bitiga käivitatava faili selgeim näide on:

$ su

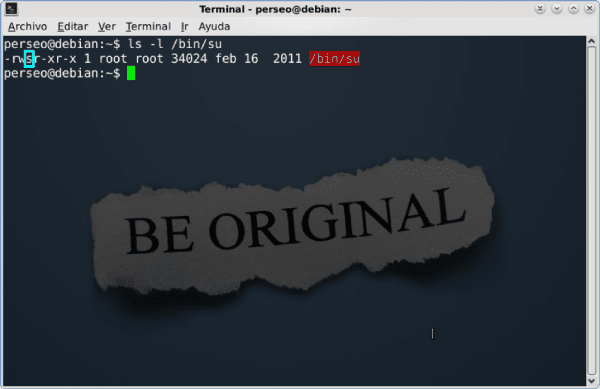

Näeme, et järgmises püüdmises on bitt määratud s-ks:

Selle biti määramine failile oleks järgmine:

$ chmod u+s /bin/su

Ja selle eemaldamiseks:

$ chmod u-s /bin/su

Märkus: Me peame seda bitti kasutama äärmise ettevaatusega, kuna see võib põhjustada privileegide suurenemist meie süsteemis ¬¬.

setgid

Määratud bitt võimaldab omandada failile määratud rühma õigused, see on omistatav ka kataloogidele. See on väga kasulik, kui mitu sama rühma kasutajat peavad töötama ressurssidega ühes kataloogis.

Selle biti määramiseks teeme järgmist:

$ chmod g+s /carpeta_compartida

Ja selle eemaldamiseks:

$ chmod g-s /carpeta_compartida

kleepuv

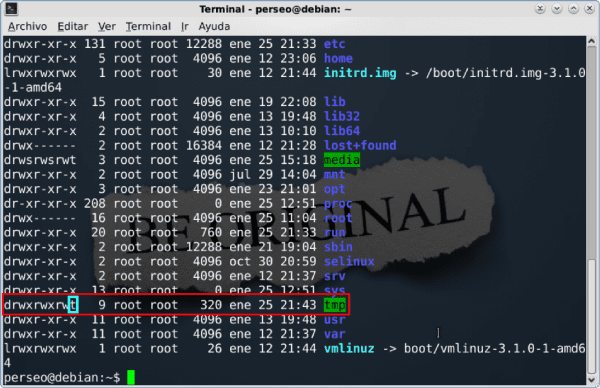

See bitt määratakse tavaliselt kataloogides, kuhu kõigil kasutajatel on juurdepääs, ja see võimaldab takistada kasutajal selle kataloogi teise kasutaja faile / katalooge kustutamast, kuna kõigil on kirjutamisluba.

Näeme, et järgmises püüdmises on bitt määratud kui "t":

Selle biti määramiseks teeme järgmist:

$ chmod o+t /tmp

Ja selle eemaldamiseks:

$ chmod o-t /tmp

Hästi sõbrad, nüüd teate, kuidas oma teavet paremini kaitsta. Loodetavasti lõpetate sellega alternatiivide otsimise kausta Lock o Kaustakaitse et GNU / Linuxis pole meil neid üldse vaja XD.

P.S: Selle konkreetse artikli soovis sõbra nõbu XD naaber, loodan, et olen teie kahtlused lahendanud ... 😀

Suurepärane artikkel, väga hästi selgitatud.

Aitäh sõber 😀

Suurepärane Perseus, mul polnud aimugi kaheksandnumbrilises vormingus lubadest (mis on väga huvitav väike asi) või spetsiaalsetest lubadest (setuid / setgid / sticky).

Ma olin juba unes suremas, kuid see ajas mind natuke üles, tahan juba konsoolist kinni haarata 😀 +1000

Hea, et see teile kasulik oli, Tervitused 😉

Suurepärane, selgitused on väga selged, suur aitäh.

setgid

Natuke määra aeg võimaldab teil omandada privileegid

selles osas on väike viga.

Aitäh tähelepanekute ja kommenteerimise eest, mõnikord lähevad mu sõrmed XD-ga sassi ...

Tervitused 😉

Mind on juba parandatud 😀

Väga hea artikkel, Perseus. Igal juhul tahaksin teha mõned tähelepanekud, et teave oleks täielikum:

Rekursiivselt (chmod -R) rakendades olge ettevaatlik, kuna võime anda failidele liiga palju õigusi. Üks võimalus on failide või kaustade eristamiseks käsk find. Näiteks:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

Teine asi: kataloogide või failide privileegide loomine pole teabe kaitsmiseks eksimatu meetod, kuna LiveCD-ga või kõvaketta teise arvutisse paigutamisega pole kaustadele juurdepääs keeruline. Tundliku teabe kaitsmiseks on vaja kasutada krüptimisvahendeid. Näiteks TrueCrypt on väga hea ja see on ka platvormidevaheline.

Ja lõpuks: see, et enamik kasutajaid ei muuda Windowsi failisüsteemi õigusi, ei tähenda, et seda oleks võimatu teha. Vähemalt NTFS-i failisüsteemi saab turvata sama palju kui EXT-i, ma tean, et mul on oma töös täielikud sektsioonid ilma täitmis- või kirjutamisõigusteta jne. Seda on võimalik saavutada turbekaardi kaudu (mis on tavaliselt peidetud). Windowsi peamine probleem on see, et selle vaikeseaded lubavad kõike.

Suur aitäh teema laiendamise eest;). Mis puudutab:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Teil on täiesti õigus, isegi Winiga juhtub sama asi, võib-olla hiljem räägime erinevatest tööriistadest, mis aitavad meil oma teavet krüptida.

Tervitused 😀

Hugo sõber kuidas läheb 😀

Probleem TrueCryptiga ... kas litsents on midagi "kummalist", mis tal on, kas saaksite meile sellest lähemalt rääkida? 🙂

Tervitused compa

TrueCrypti litsents on veidi imelik, kuid vähemalt litsentsi versioon 3.0 (mis on praegune) võimaldab isiklikul ja ärilisel otstarbel kasutada piiramatutel tööjaamadel ning võimaldab kopeerida, lähtekoodi üle vaadata, modifikatsioone teha ja tuletatud teoseid levitada ( kui see on ümber nimetatud), nii et kui see pole 100% tasuta, siis ausalt öeldes on see üsna lähedal.

Vana Perseus jätab ülejäänud meeskonna oma artiklitega halvaks, et ta on nii täielik.

Keegi siin pole parem kui keegi? Ja palju vähem parem kui mina HAHAHAJAJAJAJAJA

hahahaha, ole ettevaatlik sõber, pea meeles, et oleme ühes paadis 😀

Aitäh kommentaari eest 😉

Load on midagi, mida õpid päevast päeva, mitte ühest päevast teise, nii et uurigem hahaha

Suurepärane artikkel Perseus.

Näpunäide: märki pole vaja kirjutada igale sümbolile, piisab selle märkimisest ainult üks kord. Näide:

$ chmod o + r + w komodo.sh

See võib välja näha

$ chmod o + rw komodo.sh

sama ka

$ chmod g + rwx komodo.sh

see võib ka välja näha

$ chmod g + r-wx komodo.sh

seda vormingut järgides saate seda teha

$ a-rwx, u + rw, g + w + või example.txt

märkus: a = kõik.

Tervitused.

Vau sõber, ma ei teadnud seda ühte, aitäh jagamast 😀

Väga hea artikkel, kõik on väga hästi lahti seletatud.

Minu jaoks on mugavam muuta failide õigusi kaheksandalt, selgemalt. Ma leian, et teistmoodi mõistmiseks piisab, aga see on olnud ammu hahaha

Tere, perseus; Mulle leht väga meeldis. Tahaksin, et saaksin sellega koostööd teha. Kas see on võimalik? Kui klõpsate minu hüüdnimel, on teil viiteid !! haha.

Ma teen tavaliselt juhuslikke väljaandeid ja olen üha enam SL aktivist, millest ma ei loobu oma elus seni, kuni mul on käepärast ja paar sõrme. Noh, neil on vist minu e-post. kallistus ja tugevus projektiga, mis tundub mulle «bloggers ühendatud!», ACA ES LA TRENDENCIA !! Nii luuakse tuleviku veeb.

Hahahahaha, teil oleks suur rõõm meiega liituda, las elav või gaara näevad teie taotlust 😉

Hoolitse ja loodan teid varsti siin näha here

Kirjutan teile nüüd meili (aadressile, mille kommentaari panite) 🙂

Mul on kahtlus. Kuidas saate kataloogidele õigusi rakendada ja et need ei muuda nende atribuute, olenemata kasutajast, kes neid muudab, sealhulgas juur.

Tervitused.

Võib olla see artikkel Täpsustan natuke ..

See artikkel on hästi kirjutatud, aitäh teadmiste jagamise eest

Kui hea see on olnud kasulik, loodame teid jälle siin näha. Tervitused 😉

Väga hea artikkel.

Mul on väga hea meel, et see on teile kasulik olnud, tervitused 😉

Tõde on see, et ma pole nõus linuxi faili süsteemi kausta viimisega on peavalu. peate kõigeks andma loa ja sisestama oma parooli. Windowsi failide teisaldamine on lihtne, isegi samas Windowsi kaustas. kogu protseduur faili teisaldamiseks Linuxi kausta, kui Windowsis on seda lihtsam kopeerida ja kleepida. Kasutan mõlemat opsüsteemi. piparmünt 2. Maya kaneel ja aknad 13

Olen Linuxit juba paar aastat kasutanud ja ausalt öeldes pole mul neid probleeme olnud juba mõnda aega.

Ma saan faile / kaustu ilma probleemideta teisaldada ja mul on HDD jaotatud 2. Ilmselt pean teise partitsiooni juurde pääsemiseks esimesel korral parooli panema, kuid siis mitte kunagi enam.

Kui teil on haruldane probleem, rääkige meile, me aitame teid hea meelega 😉

Õige artikkel Linuxi osas. Kommentaarides õiguste haldamise kohta Windowsis: te ei tea üldse, kuidas õigusi määratakse. Nende juhtimine on palju suurema võimsusega (välja arvatud 16-bitistes versioonides, Windows 95, 98, Me ja mobiiltelefonides) selle üle, kuidas neid pingviinisüsteemis hallatakse ja ülimalt üksikasjalikult, ning teadmiseks, et ma mõlemaga tegelen opsüsteemidel pole kummagi vastu maniat.

Minu nõuanne: tehke väike kaevamine ja saate aru, et väliseid programme pole üldse vaja. Kõigile väga head. 😉

Väga hea artikkel. Lubade teema on huvitav asi, mida õppida. Mul on kord juhtunud, et ma ei pääse pika tee failile juurde, sest mul ei olnud ühes kataloogis täitmisõigusi. Samuti on hea teada vähemalt spetsiaalsete lubade olemasolu nagu Sticky bit.

PS: Ma olen mõnda aega blogi jälginud, kuid ma ei olnud end registreerinud. Neil on väga huvitavaid artikleid, kuid kõige rohkem köitis mu tähelepanu kasutajate vaheline kohtlemine. Lisaks asjaolule, et võib olla erinevusi, püüavad kõik üldiselt üksteist aidata oma kogemustega. See on midagi tähelepanuväärset, erinevalt teistest trolle ja leegisõdasid täis saitidest 😉

Väga huvitav, aga õppisin seda õiguste kohta teisiti, mitte oktali asemel, binaarses vormis, nii et kui näiteks "7" on 111, siis see tähendas, et tal olid kõik õigused, nii et kui panete 777, siis anda kõik õigused kõigile kasutajatele, rühmadele ...

Tervitus.

Muljetavaldav, kokkuvõtlik, selge ja teemakohane.

Milline hea artikkel, palju õnne ja tänud kõigi selgituste eest ...

tere2.

Vau, kui ma õpin teie õpetustega palju, tunnen end nagu väike rohutirts selles tohutus valdkonnas, mis on Linux, kuid piirates seda, mida Hugo siin kunagi ütles, selles kommentaaride reas, kui paneme live-cd ja kui meie failid pole krüptitud Kaitsmiseks pole tegelikult palju jäänud, lisaks arvan, et Windowsi operatsioonisüsteemis administraatori kasutaja ja piiratud konto loomisega ning seega teie administraatori konto andmete kaitsmisega ei olnud Windowsis palju probleeme. Aga tõepoolest tänan teid väga selle artikli eest. Olen tänu teile selles asjas teadlikum ...

Tõde on see, et ma tahtsin käivitada käivitatava xD ja see ütles mulle, et x-failide avamisel ja kirjutamisel ei antud luba, kuid ma lugesin natuke siin ja õppisin midagi ja see nägi õigusi, mis sellel kaustal, mis sisaldas faile ja käivitatavat, oli viimane asi, mida ma mäletan, oli see, et tahtsin kaustale juurde pääseda ja kuna nimi oli pikk, muutsin seda ja lihtsa xD vahel, siis vaatasin õigusi ja vaatasin midagi, mis ütles adm kohta, et läksin faili I pani omadused ja valis midagi sellist, mis ütles adm, siis ilma omadusi eemaldamata Sisestage kaust ja käivitage seejärel käivitatav fail ning see võib nüüd probleemideta alata. Ma ei tea, mida ma tegin xD on tõde, ma ei tea, et see oli, sest Muutsin kausta nime, kuid ma ei tea ja aitäh õnnestus mul see käivitada Pole probleemi.

Tere, mul on mõned küsimused,

Mul on veebisüsteem, mis peab kirjutama pildi Linuxi serverisse,

üksikasjad on, et see ei võimalda seda registreerida, proovige õigusi muuta, kuid see ei saanud olla,

Olen selles uus, sest tahaksin, et juhataksite mind, aitäh.

Mine, see on mind aidanud, tänan teid väga panuse eest.

Isiklikult aitas mul õppida dokumentatsioon, mida rakendati minu töö käigus.

Asjakohased tavad, mida ma tegin, olid Debiani kohta. Palju õnne ja tervitusi.

Suurepärane õpetus õiguste kohta GNU / Linuxis. Minu kogemus Linuxi kasutajana ja mõnel GNU / Linuxi jaotusel põhinevate serverite administraatorina on see, et paljud tekkida võivad tehnilised probleemid põhinevad rühmade ja kasutajate õiguste haldamisel. See on asi, mida tuleb arvestada. Ma õnnitlen Perseust tema ajaveebi eest ja olen huvitatud ka selles blogis GNU jõududega liitumisest. Tervitused Mehhikost, seltsimehed!

Tere, kõigepealt õnnitlen teid väga hea artikli üle ja konsulteerin teiega. Mul on selline juhtum: 4 ———- 1 juurjuur 2363 19. veebruar 11:08 / etc / shadow koos 4-ga edasi, kuidas neid õigusi loetakse.

tänan

Windows: valime kausta, parempoolse nupu, atribuudid> vahekaardi Turvalisus, seal saate kasutajaid või rühmi lisada või kustutada ning igaüks neist paneb soovitud õigused (lugemine, kirjutamine, täielik kontroll jne). Ma ei tea, mida kuradit sa mõtled

Muide, linuxi kasutan iga päev, elementaarset, ubuntu baasil.

Hästi

imeliselt on see kõige paremini selgitatud artikkel

tänan

sõber:

Väga hea panus, see aitas mind palju.

Aitäh.

Emane poeg, see isegi ei toimi.

Kui paljud teist on märganud, et kui me istume "Windowsi" arvuti taga, on see osa täiesti vale, sest alates Windows NT-st on probleem juba enne Windows 98 ja see probleem, et teil pole turvalisust, täiesti vale.

Windowsi turvalisus on midagi, mida Microsoft on väga tõsiselt võtnud põhjusel, et see on tänapäeval kõige enam kasutatav töölauaoperatsioonisüsteem.

Artikkel on GNU / Linuxi õiguste kohta hästi selgitatud, kuid olete kõikunud, nagu nendes artiklites alati juhtub, et see, kes selle kirjutab, kas ei kasuta Windowsi või ei tea, kuidas seda kasutada, sest see ei meeldi neile ja saab ainult negatiivne arvustus.

Tuleb rõhutada, et Windows on oma failisüsteemis väga turvaline ja ACL (Access Control List) omadusega, mida see Windowsis kannab, kõigist Windows NT-dest, mis muudavad failisüsteemi väga turvaliseks. GNU / Linuxis on nad selle ka rakendanud.

Alates Windows Vistast on kasutusele võetud UAC (User Account Control) funktsioon, mis muudab Windowsi kasutamise mugavaks, ilma et peaksite selle mugavaks kasutamiseks olema administraator.

Minu jaoks hea funktsioon, mille nad rakendasid, kuna Windows XP kasutamine administraatoriõigusteta kasutajana oli võimalik, kuid kes kodus seda niimoodi kasutas? peaaegu mitte keegi sellepärast, kui ebamugav oli, kui sul ei olnud midagi sellist nagu UAC.

Mis siis, kui minu jaoks on olnud selge, et see, kes artikli kirjutas, on teinud teadmist, mida ta kirjutab, kuigi ta pole GNU / Linuxi ACL-i selgitanud.

Tere sõber, hea info, tahtsin lihtsalt küsida

Kas seda on võimalik teha, olles metasploitis, ohvrimasina sees?

Kas nende õigustega saaks selle faili sobimatuks muuta või on see võimatu, pean silmas metasploiti sees olemist?

Tänan teid selle blogi eest, väga hea teave.