Samy kamkar (kuulus turvauurija, kes on tuntud mitmesuguste keerukate rünnakuseadmete loomise poolest, näiteks USB-telefoni laadijaga klahvilukk) on kasutusele võtnud uue ründetehnika nimega "NAT slipstreaming".

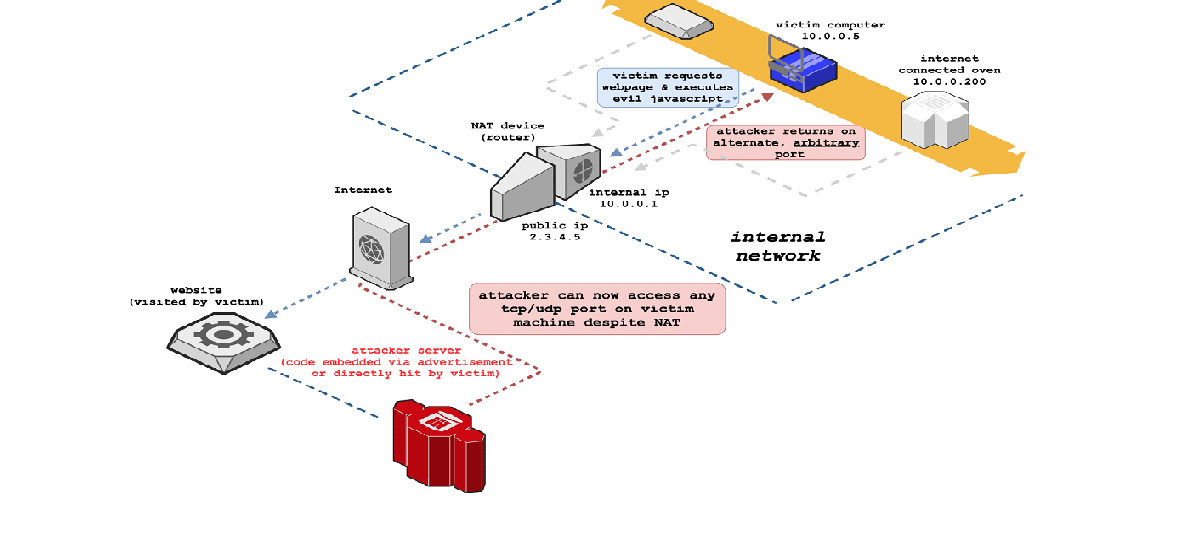

Rünnak võimaldab brauseris lehe avamisel ühenduse luua ründaja serverist mis tahes kasutaja süsteemi UDP- või TCP-porti, mis asub aadressitõlgi taga. Attacki tööriistakomplekt on avaldatud GitHubis.

Meetod tugineb ALG-ühenduse jälgimise mehhanismi petmisele (Application Level Gateways) aadressitõlkides või tulemüürides, mida kasutatakse mitut võrguporti (üks andmete ja teine juhtimiseks) kasutavate protokollide, näiteks SIP, NAT-edastuse korraldamiseks. H323, IRC DCC ja FTP.

Rünnak on kasutatav võrku ühendavatele kasutajatele kasutades sisevõrgu siseaadresse (192.168.xx, 10.xxx) ja võimaldab mis tahes andmeid saata ükskõik millisesse porti (HTTP-päiseid pole).

Rünnaku korraldamiseks piisab, kui ohver täidab ründaja ettevalmistatud JavaScripti koodiNäiteks avades ründaja veebisaidil lehe või vaadates pahatahtlikku reklaami seaduslikul veebisaidil.

Esimeses etapis ründaja saab teavet kasutaja siseaadressi kohta, Selle saab kindlaks teha WebRTC abil või kui WebRTC on keelatud, peidetud pildi taotlemisel toore jõu rünnakutega koos reageerimisaja mõõtmisega (olemasolevate hostide puhul on katse taotleda pilti kiiremini kui olematute puhul enne tagasipöördumist) TCP RST vastus).

Teises etapis JavaScripti kood hukati ohvri brauseris genereerib suure HTTP POST-päringu (mis ei mahu paketti) ründaja serverisse, kasutades mittestandardset võrgupordi numbrit, et algatada ohvri TCP-virnas TCP killustatuse parameetrite ja MTU suuruse häälestamine.

Vastuseks ründaja server tagastab TCS-paketi koos valikuga MSS (Segmendi maksimaalne suurus), mis määrab vastuvõetud paketi maksimaalse suuruse. UDP puhul on manipuleerimine sarnane, kuid tugineb IP-taseme killustatuse käivitamiseks suure WebRTC TURN-päringu saatmisele.

«NAT Slipstreaming kasutab kasutaja brauserit koos NAT-i sisseehitatud rakendustaseme lüüsi (ALG), ruuterite ja tulemüüridega, aheldades sisemise IP-ekstraktsiooni ajarünnaku või WebRTC kaudu, automatiseeritud kaug-IP ja MTU, TCP killustatuse avastamise kaudu paketi suuruse masseerimine, TURN-autentimise väärkasutamine, pakettalimiitide täpne kontroll ja brauseri kuritarvitamisest tulenev protokollide segiajamine, "ütles Kamkar analüüsis.

Peamine idee on et killustatuse parameetreid teades saab saada suur HTTP päring, mille järjekord langeb teisele paketile. Samal ajal valitakse järjekord, mis läheb teise paketti, nii et see ei sisalda HTTP-päiseid ja lõigatakse andmetele, mis vastavad täielikult teisele protokollile, mille jaoks NAT-i läbimine on toetatud.

Kolmandas etapis genereerib JavaScripti kood ülaltoodud manipuleerimise abil spetsiaalselt valitud HTTP-päringu (või TURN UDP jaoks) ründaja serveri TCP-porti 5060, mis pärast killustamist jaguneb kaheks paketiks: a pakett HTTP-päistega ja osa andmetest ning kehtiv SIP-pakett ohvri sisemise IP-ga.

Ühenduste jälgimise süsteem võrgupinu peab seda paketti SIP-seansi alguseks ja see võimaldab pakettide edastamist mis tahes ründaja valitud pordile, eeldades, et seda porti kasutatakse andmete edastamiseks.

Rünnaku võib läbi viia olenemata kasutatavast brauserist. Probleemi lahendamiseks soovitasid Mozilla arendajad blokeerida võimaluse saata HTTP-päringuid SIP-protokolliga seotud võrgupordidesse 5060 ja 5061.

Ka Chromiumi, Blinki ja WebKiti mootorite arendajad kavatsevad rakendada sarnase kaitsemeetme.

allikas: https://samy.pl