viimaste nädalate jooksul jagame siin blogismõned uudised mis teatavaks tehti häkkimisjuhtumite kohta a Nvidia ja Samsung häkkerirühmitus Lapsus$, kellel õnnestus ka Ubisofti teabele juurde pääseda.

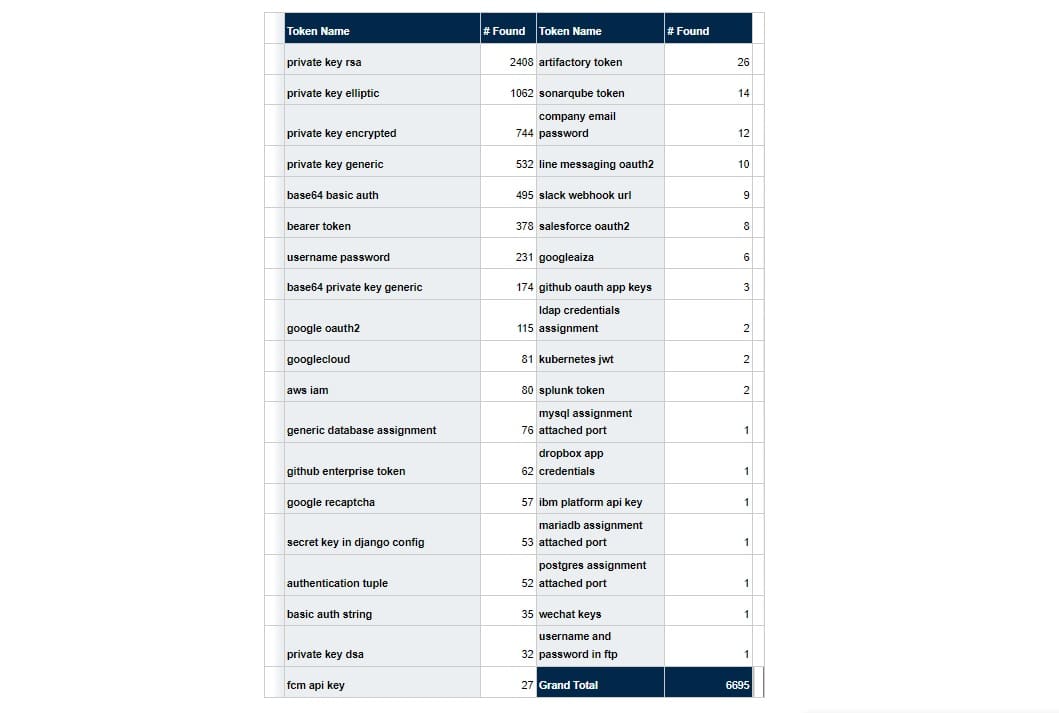

Ja see on hiljuti GitGuardian skaneeris teabe saamiseks Samsungi lähtekoodi konfidentsiaalne, näiteks salajased võtmed (API võtmed, sertifikaadid) ja avastas neist 6695. See tulemus saadi analüüsi käigus, milles kasutati enam kui 350 individuaalset detektorit, millest igaüks otsis teatud tüüpi salavõtme spetsiifilisi omadusi, andes tulemusi suure täpsusega.

Selles otsingus teadlased GitGuardian välistatud tulemused üldistest suure entroopiaga detektoritest ja üldistest paroolidetektoritest, kuna need võivad tavaliselt sisaldada valepositiivseid tulemusi ja tekitada seetõttu ülepaisutatud tulemusi. Seda silmas pidades võib salajaste võtmete tegelik arv olla palju suurem.

Need, kes pole GitGuardianiga tuttavad, peaksid teadma, et tegemist on ettevõttega, mille asutasid 2017. aastal Jérémy Thomas ja Eric Fourrier ning mis on pälvinud 2021. aasta FIC Start-up Award auhinna ja on FT120 liige.

Ettevõte on end tõestanud salavõtmete tuvastamise spetsialistina ning keskendub oma teadus- ja arendustegevuses lahendustele, mis vastavad AppSeci juurutamise jagatud vastutuse mudelile, võttes arvesse arendajate kogemusi.

Nagu tulemuste kokkuvõttest näeme, moodustavad esimesed kaheksa tulemust 90% avastustest ja kuigi tegemist on väga tundliku teabega, võib ründajal olla seda raskem kasutada, kuna see viitab tõenäoliselt sisemistele süsteemidele.

See jätab veidi üle 600 salajase autentimisvõtme mis pakuvad juurdepääsu paljudele erinevatele teenustele ja süsteemidele, mida ründaja võib kasutada külgmiselt teistesse süsteemidesse tungimiseks.

» Samsungi lähtekoodis leiduvast enam kui 6600 võtmest on umbes 90% mõeldud Samsungi sisemiste teenuste ja infrastruktuuri jaoks, samas kui ülejäänud 10% võivad pakkuda juurdepääsu Samsungi välistele teenustele või tööriistadele, nagu AWS, GitHub, artefaktid, ja Google,” selgitab Mackenzie Jackson, GitGuardiani arendajaadvokaat.

Hiljutine GitGuardiani aruanne näitas, et keskmiselt 400 arendajaga organisatsioonis leitakse sisemistest lähtekoodihoidlatest üle 1000 salavõtme (Source State of Secrets Sprawl 2022).

Kui sellised salajased võtmed lekivad, võib see mõjutada Samsungi võimet seda teha turvaliselt uuendada telefone, anda vastastele juurdepääs tundlikule klienditeabele või anda neile juurdepääs Samsungi sisemisele infrastruktuurile koos võimalusega käivitada muid rünnakuid.

Mackenzie Jackson lisab:

Need rünnakud paljastavad probleemi, mille pärast paljud turvatööstuses on häirekella löönud: sisemine lähtekood sisaldab üha suuremat hulka tundlikke andmeid, kuid jääb siiski väga ebausaldusväärseks varaks. Lähtekood on kogu ettevõtte arendajatele laialdaselt saadaval, varundatud erinevatesse serveritesse, salvestatud arendajate kohalikesse masinatesse ja isegi jagatud sisemiste dokumentide või meiliteenuste kaudu. See muudab nad vastaste jaoks väga atraktiivseks sihtmärgiks ja seetõttu näeme nende rünnakute sageduse püsivust.

Lapsus$ Telegrami kanalis näeme, kuidas häkkerite rühmitus pääseb neile hoidlatele ligi, saates suurte organisatsioonide töötajatele sisuliselt üleskutse oma juurdepääsu avaldamiseks.

Kahjuks ei ole me veel näinud selliseid rünnakuid, rühm jagab nüüd küsitlusi, jällegi oma Telegrami kanali kaudu, küsides oma publikult, millist lähtekoodi nad peaksid järgmisena lekitama, mis näitab, et sisemise lähtekoodi lekkeid on tõenäoliselt veel palju. tulevikus.

Lõpuks Kui soovite sellest rohkem teada saada, saate üksikasju kontrollida Järgmisel lingil.