Una vez más, videomängude uurijad avastasid "uudse" andmepüügitehnika (võltsimine), mis teeb petturite kavatsuste varjamiseks väga head tööd.

Ühe maailma suurima videomängude digitaalse levitamise platvormina Steam sisaldab mitmesuguseid kogukonna UX-elemente, nagu näiteks sõbraloendid ja võimalus vahetada mänguasju teiste kasutajatega.

Ehkki see tugev keskendumine kogukonnale on aidanud Steamil silma paista üha tihedamal turul, jätab see ka kasutajad petlikuks.

Platvormi järelevalve vajadusest teatati taas nädalavahetusel, millal 22-aastane arvutiteaduse üliõpilane nimega „Aurum“ esitas üksikasjad Steami uue andmepüügi kohta.

Veebisait Steami kontode varastamiseks

Teadlase sõnul andmepüügisait üritas mitte ainult petta kasutajaid kehtiva SSL-sertifikaadiga, vaid ka väikese tüki JavaScripti mis genereeriks hüpikakna, mis teataks, et server on tugevalt koormatud, ja palub ohvril oma Steami kontoga sisse logida. saidile juurdepääsu saamiseks.

Aurumi sõnadega kirjeldab ta, kuidas ta sellest aru sai:

"Vestlus tundus lihtne, pettur soovis mulle teha ilmselgelt tulusat tehingut (nad üritasid mind mingil põhjusel pidevalt Discordi lisada).

Kaubanduse arutelu lõpus paluti mul sisse logida mõnele Steami hinnaveebisaidile, et nad saaksid aimu, kui palju minu asjad väärt on.

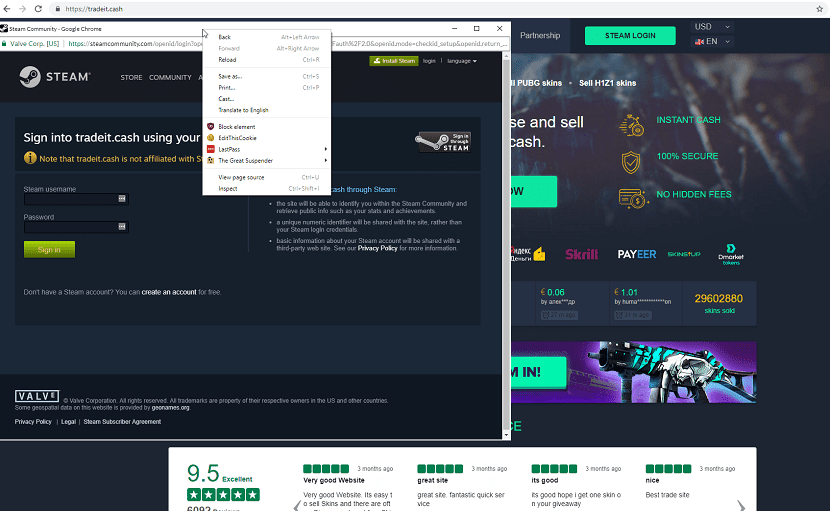

Andmepüügisait https://tradeit.cash. Veebisait oli sisuliselt Steami legitiimselt veebisaidi https://skins.cash koopia. "

Kuigi petturid lõid legitiimse hüpikaknaLeidis Aurum, et selle tulemusel ei olnud tegumiribal kahte Chrome'i eksemplari ja see oli "vaid üks aken andmepüügiveebis."

"Nad olid Chrome'i kasutajaliidese elementide jaoks isegi mõned nupud teinud," ütles ta. "Seda kinnitas proovimine teha paremklõps hüpikakna tiitliriba alal, mis avas veebilehe paremklõpsuga kontekstimenüü."

Häkkerid leidsid aega ja "viitsimist" oma andmepüügisaidi majutamiseks CloudFare'is ja otsustasid kasutada isegi CloudFare SSL-i sertifikaati, et see oleks võimalikult usaldusväärne.

Andmepüük algas hüpikaknaga, mis palus teil sisestada Steam, väites, et "andmepüügi" sait on ülekoormatud.

Võltsveebi kohta

Aurupüügisait kasutas pilti pildis andmepüügitehnikat simuleerida OpenID sisselogimisekraani tõrgeteta.

Aurum tajus, et midagi on valesti, kuna sait, mida ta pidas algusest peale võltsiks, avas OpenID Steami sisselogimise hüpiku.

Sellist laadi rünnakud pole kindlasti midagi uut. Selles dokumendis on sarnast tehnikat kirjeldatud alates 2007. aastast.

Steam sisaldab juba üksikasjalikku juhendit, mille eesmärk on aidata kasutajatel oma kontosid turvaliselt hoida.

Sait on praegu võrguühenduseta kuna DNS-kirje eemaldati umbes paar tundi tagasi.

Pero kasutaja sai saidi ja kogu koodi hetktõmmise enne selle eemaldamistja võttis vabaduse seda GitHubis jagada. Link on see.

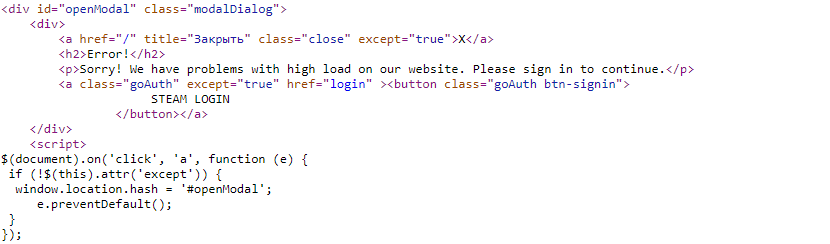

Lõppkokkuvõttes on see üsna lihtne kood.

Häkkerid kopeerisid nii seaduspärase kauplemissaidi kui ka Steam Community sisselogimislehe, lisasid seejärel mõlemale JavaScripti koodi ning kohandasid HTML-i natuke.

Kokku lisati kolm JS-i juppi: esimene tuvastab silurid (natuke, mis leidis ajaveebi originaplakati), teine avab võltsbrauseri ja kleebib võltsitud sisselogimislehe iframe'i sisse ning kolmas (mis töötab iframe'il) kogub kopeeritud Steami sisselogimislehe mandaadid.

Nagu mu vanaema tavatses öelda, on ilu lihtsuses. Lihtne, tõhus ja ilus, koodijupp.

Lugesin täielikku artiklit ... Ja mis see linuxiga seotud on?