Neile, kes ei tunne Canonicalit, on see Suurbritannias asutatud ettevõte, mille asutas ja finantseeris Lõuna-Aafrika päritolu Mark Shuttleworth. Ettevõtte ülesandeks on arvutite tarkvara arendamine ja turule orienteeritud teenuste turustamine Ubuntu Operatsioonisüsteem Gnu / Linux ja tarkvaral põhinevad rakendused.

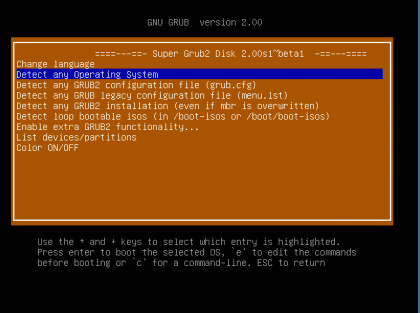

GRUBi või GRand ühtne alglaadurVõime öelda, et seda kasutatakse ühe või mitme operatsioonisüsteemi käivitamiseks sama arvuti jaoks, see on nn alglaadimishaldur, täiesti avatud lähtekoodiga.

Nüüd räägime Nullpäeva haavatavus GRUB2-s. Esmalt leidsid selle Hispaania Valencia ülikooli kaks arendajat Ismael Ripoll ja Hector Marco. Põhimõtteliselt on tegemist kustutusklahvi väärkasutusega, kui alglaadimiskonfiguratsioon on parooli turvalisusega rakendatud. See on klaviatuurikombinatsioonide vale kasutamine, kus suvalise klahvi vajutamine võib parooli sisestamisest mööda hiilida. See probleem on lokaliseeritud pakettides vastuvoolu ja ilmselt muudavad nad arvutisse salvestatud teabe väga haavatavaks.

Puhul Ubuntu, seda versiooni näitavad mitmed versioonid, nagu paljud sellel põhinevad jaotused.

Ubuntu mõjutatud versioonide seas on meil:

- Ubuntu 15.10

- Ubuntu 15.04

- Ubuntu LTS 14.04

- Ubuntu LTS 12.04

Probleemi saab parandada, värskendades süsteemi järgmiste pakettide versioonides:

- Ubuntu 15.10: grub2-ühine a 2.02 ~ beeta2-29ubuntu0.2

- Ubuntu 15.04: grub2-ühine a 2.02 ~ beeta2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02 ~ beeta2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-common a 1.99

Pärast värskendamist on vajalik kõigi asjakohaste muudatuste tegemiseks arvuti taaskäivitada.

Pidage meeles, et seda haavatavust saab kasutada GRUB-i paroolist mööda hiilimiseks, seetõttu on soovitatav turvalisuse tagamiseks värskendus läbi viia.

Erinevalt Windowsist ja OS x-ist, kus need vead parandatakse mõne aastaga [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - pärast] parandatakse GNU / Linuxi haavatavused mõne minuti või tunni jooksul (nad parandasid selle alles pärast haavatavuse avastamist)

Tundub, et te pole isegi oma linki lugenud.

Haavatavus oli umbes 15 aastat, kuid see avastati aasta tagasi.

Linuxis on aastakümneid olnud ka varjatud haavatavusi, hoolimata sellest, et jutlustamine tagas haavatavuste kiirema või viivitamatu avastamise, kuna allikas oli avatud.

Niipea kui haavatavusest teatati, hakkas Microsoft töötama lahenduse väljatöötamisel, mille väljaandmine oli ohutu ja tõhusa lahenduse ning testide keerukuse tõttu aeglane, ja kiiret lahendamist polnud, kuna ründajad ei teadnud seda.

See, et midagi on kiiresti fikseeritud, tähendab ainult seda, et plaastri tegemine ei olnud keeruline või koodimuudatuste vabastamisel ei rakendata QA-d, ei midagi muud.

Kuid kanooniline pole midagi avastanud ... .. See ei mõjuta lihtsalt nende distrosid ega muud

Mis kuidas?

Parandage see pealkiri, kuna see on tohutu vale ... vale uudiste faktis ja vale artikli sisus ...

GRUB-is on avastatud haavatavus, kuid Canonical pole sellega midagi pistmist olnud. See haavatavus mõjutab kõiki Linuxi-sarnaseid levitusi, mitte ainult Ubuntu.

Rääkides taustast, pole selline haavatavus nii ohtlik, kuna GRUB-is on parooli kasutamine sama turvaline kui parooli kasutamine BIOS-is. Kui kasutaja soovib turvalisust, on tal ilmselgelt kasutaja parool ja ketta krüptimine (juhul kui ründajal on seadmele juurdepääs).

Sellest ei saa rohkem kui anekdooti.

seoses

See pole nii lihtne, kui tahta uskuda.

Siin selgitatakse veidi, miks on parool GRUBis oluline ja et see ei lahene kasutaja parooliga ega asjade krüptimisega.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Kindlasti.

Kui Linuxis midagi juhtub, siis see kõigepealt devalveeritakse ja seejärel unustatakse.

PS: kas nad on tsensuuri karmistanud desdelinux et saatmisel kommentaarid enam ei ilmu?

see? Olete lugenud kirjet, et teie hinnapakkumised ... ei ütle midagi ketta krüptimise ega kasutaja parooli kohta, vaid selgitab ainult seda, milleks see on mõeldud ja kuidas parooli GRUB2-s kasutatakse ... See kinnitab ka seda, et teil peab olema juurdepääs seade meeskonna turvalisuse rikkumiseks (on palju muid tõhusamaid viise kui GRUBi kaudu ...)

Olenemata sellest, kui palju te GRUBi kaudu administraatorina kasutate, kui teil on muu hulgas partitsioonide, kasutajavõtmete ja LUKS-i krüptimise õigused (nt muu hulgas), ei pääse nad teie andmetele juurde (kui neil on muidugi juurdepääs teie seadmele) ).

Seetõttu ei näe ma sellel endiselt mõtet. (Kui te ei usalda oma andmete turvalisuse tagamiseks ainult GRUB-i parooli).

Oma uue vastusega kinnitate, et te ei näe probleemi mõtet, kuna jääte lihtsaks ja te ei kujuta sellest lüngast isegi lihtsaid võimalusi ette.

Muidugi olen seda lugenud, aga olen sellest ka aru saanud.

Või võib-olla on see, et ma saan aru, millised tagajärjed ja ulatus avanevad.

Lünk, mida seal ei tohiks olla, tühimik turvamehhanismis, mis oli millegi pärast olemas.

Kui loete linki, saate teada, et kuna see turvalisuse sisselogimine on vahelejäetav, on võimalik süsteemile juurde pääseda juurkasutajana, millega teie superkasutaja parool pole midagi. Ja kui teate midagi selle kohta, mida kommenteerite, ei peaks ma teile selgitama, et juurkasutajana sisse logides oleks võimalik vaadata või redigeerida parooliräsi, muuta kasutajaid, muuta süsteemi, et laadida või asendada protsesse, mis jälgivad kogu kasutaja tegevus, kui see on autentitud, mis võib minna paroolide hõivamisest kuni dekrüpteeritud andmete võtmiseni ja kogu selle "koju" saatmiseni; tuhandete muude asjade seas, mis võivad juhtuda ründajaga, kellel on rohkem teadmisi kui sinusugustel inimestel, kes elavad rahulolu, valeturvalisuse mullides ja "neil ei õnnestu kunagi, kui teil on hästi välja kujunenud bla bla bla."

See, et sa ei suuda mõelda asjadest, ei tähenda, et sa ei saaks asju teha.

Samuti pole oluline, et on palju "tõhusamaid" meetodeid, probleem on selles, et nüüd on veel üks meetod, mida haavatavuse tõttu ei tohiks olla.

Ja see on väga ligipääsetav ja lihtne meetod, mida hindavad haavatavusi hindavad inimesed.

Teil pole enam vaja Livecdse, USB-sid, BIOS-i avamist, kastide avamist, kõvaketaste eemaldamist, väliste draivide asetamist jne; lihtsalt seisa klaviatuuri ees ja vajuta ÜHTE klahvi.

Ja ärge muretsege, et homme, kui on uudis, et teie tänapäeval on super LUKSil haavatavus, tulevad teiesugused välja, et "tõeline tõsine šotlane" ei usalda ketta krüpteerimist, vaid muid asju (näiteks isegi GRUBi).

Muidugi …. sageli pealkiri: "Canonical avastab GRUB2 haavatavuse." Ja milline on uudiste kirjutamise viis. Selle uudise lõpuks näib, et Canonical / Ubuntu on ainsad, kes teevad vaba tarkvara jaoks asju. Colin watson hooldab Debiani paketti ja on selle juba Ubuntu üles laadinud, nagu paketi versioon näitab. Samuti pole kommentaare selle kohta, kuidas haavatavus käivitatakse, st vajutades tagasilükkeklahvi 28 korda.

Tervitused.

Minu jaoks on taunitav see, et kommenteeritakse ja muide ikka ja jälle, et haavatavus on tingitud "klaviatuuri väärkasutusest". See kõlab nii: "nad hoiavad iPhone'i valesti."

Ei, haavatavuse põhjustab halb programmeerimine, nagu ikka, periood. See on andestamatu, et klahvi X korduv vajutamine jätab turvalisuse sisselogimise vahele.

Milline pealkiri, nad ütlevad ka, et kui grub alustas vea avastamist, vajutades "e", proovisin ka linux mint ja midagi ei juhtu ainult ubuntus.

PS: kõigepealt peavad nad selle haavatavuse kasutamiseks sisenema minu majja, kõigepealt eemaldage piparmünt ja installige ubuntu.

Teie õigekiri jätab palju soovida

Kohalikud haavatavused on ju haavatavused.

Tööjaamades, ettevõtetes ja muudes kriitilistes keskkondades ei lase neil seda haavatavust lõbustada ja seda enam, et kasutatakse "turvalist Linuxi". Aga ma mängin hästi, sest nad ei sisene teie majja.

E on ka risk, mis tuleb blokeerida. Ma ei tea, kas sa teadsid.

Hahaha Paco22, kuidas sa seda haavatavust kaitsed ...

Uskuge mind, et tõsises ettevõttes on palju turvaprotokolle, et a) pääseda juurde füüsilisele seadmele b) kaitsta andmetele juurdepääsu.

Ja kui teie huvi on endiselt GRUB, on seda lihtsam blokeerida, et sellele juurde ei pääseks ...

@Hugo

Küsimus pole selles, et "tõeline tõsine šotlane" kasutaks muid turvaprotokolle, vaid et see on üks neist protokollidest ja see ei õnnestu, punkt. Ja muidu võib see ebaõnnestumine ohustada ülejäänud, näiteks need, keda mainisite, vandudes, et need on maksimaalne garantii.

See haavatavus ei vaja mind selle kaitsmiseks, sest selle avastasid ja kvalifitseerisid spetsialistid, kes teavad turvalisusest ja wannabide devalveerimised mõistavad, et nad teavad distro abil palju.

Saan aru, et neile teeb haiget, et vähehaaval rebitakse see müüt "turvalisest linuxist" lahti isegi ühe klahvi vajutamisega.

Tavaliselt ei muutu need kunagi, superlinuxi vigade minimeerimiseks on need alati samad.

inimene ei ela ainult Ubuntus