Ma selgitasin mõnda aega tagasi kuidas konfigureerida SSH-teenus töötama muus portis kui 22, mis on vaikeport. Selle eesmärk oli, et kõik robotid, mis lõhkavad rünnakuid SSH-le, on vaikimisi porti 22 (mida ma kordan, on see vaikimisi), nii et porti muutes saame suurema turvalisuse.

Aga mida teha, kui tahan SSH-d konfigureerida mõne teise pordi kaudu, AGA hoides SSH-d ka 22. pordis? See tähendab, et kui serveril on vaja SSH-d rohkem kui ühes pordis, näiteks 22-l ja ka 9122-l

Selleks muudame SSH deemoni konfiguratsioonifaili:

nano /etc/ssh/sshd_config

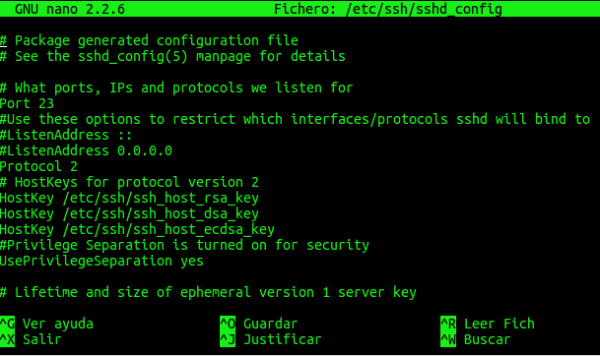

Seal näeme midagi sellist:

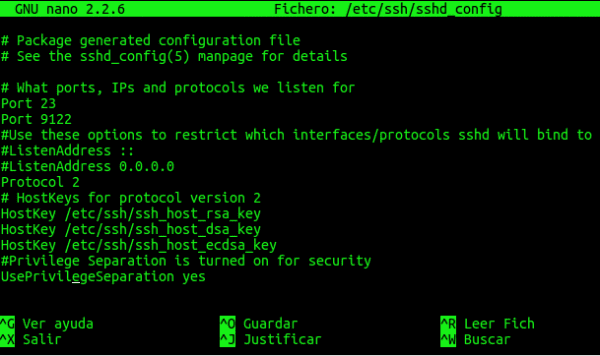

Näete, et 5. real on midagi sellist, mis ütleb: "Port 22". Noh, me peame selle rea lihtsalt allpool dubleerima ja pordi numbrit muutma. See tähendab, et meie SSH-teenus töötab ka 9122 jaoks, peame selle jätma järgmiselt:

Seejärel peame teenuse taaskäivitama:

service ssh restart

Kui nad Archi kasutavad, oleks see järgmine:

systemctl restart sshd

Kui soovite ühenduse luua mõne muu pordi kaudu kui 22, pidage meeles, et peate ühenduse reale lisama -p $ PORT, umbes nii:

ssh usuario@servidor -p 9122

Muide, soovitan kontrollida faili sshd_config varasemast, seal on mõned väga huvitavad valikud 😉

seoses

Head näpunäited ssh vaikepordi muutmiseks ... rünnakute vältimiseks porti 22.

Ma arvan, et ainult üks port tuleks jätta ... ja see peab erinema 22-st, nii et rünnakud ei mõju.

osas

Täname, et lugesite 🙂

Minu viimased leiud on olnud:

PermitRootLogin nr

y

AllowUsers John Jack Chester… jne

Sellega ma piiran piisavalt pragunemisvõimalusi, kui lisada hea iptables ... noh, me oleme.

Tegelikult eelistan kasutada PortKnockingut 😀

Nagu alati KZKG ^ Gaara, suurepärased teie artiklid SSH-st. Teie juhenditega kaotame hirmu TERMINALi ees

Aitäh

OOOOOOOOhhhh !!!!

Väga hea artikkel, metsik !!!

Lisaks pordi numbri muutmisele on ründaja võimaluste veidi piiramiseks soovitatav keelata ka sisselogimine kasutajaga USER: PASS

Parooli autentimise nr

ja kasutada privaatsete / avalike võtmete autentimist.

Hea postitus.

Salu2