Seeria üldindeks: Arvutivõrgud VKEdele: sissejuhatus

Tere sõbrad ja sõbrad!

Selle artikliga jätan kogukonnaga hüvasti DesdeLinux. Eriline hüvastijätt erilise kogukonna jaoks. Nüüdsest olen oma isiklikus projektis, mida näete aadressil http://www.gigainside.com.

Postituse peamine eesmärk on pakkuda «Suur pilt»Meie käsutuses oleva tasuta tarkvaraga autentimisteenuste kohta. Vähemalt on see meie kavatsus. Seetõttu on see pikk, hoolimata sellest, et teame, et see on artiklite kirjutamise üldreeglitega vastuolus. Loodame, et süsteemiadministraatorid hindavad seda.

Tahame märkida, et paljude kaasaegsete autentimissüsteemide ühine protokoll on LDAPja et pole mõttekas seda hoolikalt uurida, tuginedes õppematerjalile, mille leiame ametlikult saidilt http://www.openldap.org/.

Me ei anna üksikasjalikke määratlusi ega linke eelmistes artiklites käsitletud aspektide kohta ega nende kohta, mille kirjeldusele on Vikipeedias või muudel veebisaitidel või artiklites hõlpsasti juurdepääs, et mitte kaotada soovitud sõnumi objektiivsust andma. Kasutame ka kehtivat nimede segu inglise ja hispaania keeles, kuna arvame, et enamik süsteeme on sündinud ingliskeelsete nimedega ja Sysadminil on väga kasulik neid omastada originaalkeeles.

- PAM: Ühendatav autentimismoodul.

- NIS: Võrgu_teabe_teenus.

- LDAP: kerge kataloogidele juurdepääsu protokoll.

- Kerberos: Turbeprotokoll kasutajate, arvutite ja teenuste autentimiseks keskselt võrgus, kontrollides nende volitusi Kerberose andmebaasis olevate kirjete suhtes.

- DS: Kataloogiserver või kataloogiteenus

- AD-DC: Active Directory - domeenikontroller

PAM

Pühendame seda tüüpi kohalikule autentimisele väikese seeria, mida näete igapäevases praktikas, et seda kasutatakse laialdaselt, kui liitume näiteks tööjaamaga domeenikontrolleri või Active Directoryga; välistesse LDAP andmebaasidesse salvestatud kasutajate kaardistamiseks, nagu oleksid nad kohalikud kasutajad; Active Directory domeenikontrollerisse salvestatud kasutajate kaardistamiseks, nagu oleksid nad kohalikud kasutajad jne.

- Kalmaari + PAM-i autentimine CentOS 7-s.

- Kohalik kasutaja ja rühma haldamine

- Autoriteetne DNS-serveri NSD + Shorewall

- Prosody IM ja kohalikud kasutajad

- Postfix + Dovecot + Squirrelmail ja kohalikud kasutajad

NIS

De Wikipedia:

- Võrguinfosüsteem (tuntud akronüümiga NIS, mis hispaania keeles tähendab võrguinfosüsteemi) on Sun Microsystemsi välja töötatud kliendi-serveri kataloogiteenuste protokolli nimi konfiguratsiooniandmete saatmiseks hajutatud süsteemides nagu kasutajate ja hostide nimed võrgus olevate arvutite vahel.NIS põhineb ONC RPC-l ja koosneb serverist, kliendipoolsest teegist ja erinevatest haldustööriistadest.

NIS kandis algselt nime Yellow Pages ehk YP, mida kasutatakse siiani sellele viitamiseks. Kahjuks on see nimi British Telecomi kaubamärk, mis nõudis Sunilt selle nime langetamist. YP jääb siiski enamiku NIS-iga seotud käskude, näiteks ypserv ja ypbind, nimedeks.

DNS teenib piiratud teavet, kõige olulisem on sõlme nime ja IP-aadressi vastavus. Muud tüüpi teabe puhul sellist spetsialiseeritud teenust pole. Teiselt poolt, kui haldate ainult väikest Interneti-ühendusega LAN-i, ei tundu DNS-i seadistamist väärt. Seetõttu arendas Sun välja võrguinfosüsteemi (NIS). NIS pakub üldisi andmebaasidele juurdepääsu võimalusi, mida saab kasutada näiteks passwd-s sisalduva teabe levitamiseks ja failide rühmitamiseks teie võrgu kõikidesse sõlmedesse. See muudab võrgu välja nagu üks süsteem, kus kõigis sõlmedes on samad kontod. Samamoodi saab NIS-i kasutada jaotises / etc / hosts sisalduva sõlme nime teabe levitamiseks kõigile võrgu masinatele.

Täna on NIS saadaval praktiliselt kõigis Unixi distributsioonides ja seal on isegi tasuta rakendusi. BSD Net-2 avaldas ühe, mis on tuletatud Suni annetatud üldkasutatava viite rakendusest. Selle versiooni kliendiosa teegikood on GNU / Linuxi libc-s olnud pikka aega ja haldusprogrammid porditi GNU / Linuxi Swen Thümmler poolt. NIS-server puudub aga viite juurutamisel.

Peter Eriksson on välja töötanud uue rakenduse nimega NYS. See toetab nii põhilisi NIS-e kui ka Sun NIS + täiustatud versiooni. [1] NYS ei paku mitte ainult mitmeid NIS-i tööriistu ja serveri, vaid lisab ka täiesti uue teegifunktsioonide komplekti, mille peate kompileerima oma libc-i, kui soovite neid kasutada. See hõlmab sõlme nime eraldusvõime uut konfiguratsiooniskeemi, mis asendab praeguse skeemi, mida fail "host.conf" kasutab.

GNU libc, GNU / Linuxi kogukonnas tuntud kui libc6, sisaldab uuendatud versiooni traditsioonilisest NIS-toest, mille on välja töötanud Thorsten Kukuk. See toetab kõiki NYS-i pakutavaid raamatukogu funktsioone ja kasutab ka täiustatud NYS-i konfiguratsiooniskeemi. Tööriistu ja serverit on endiselt vaja, kuid GNU libc kasutamine säästab teegi lappimise ja uuesti kompileerimise tööd

.

Arvuti ja domeeninimi, võrguliides ja resolver

- Alustame Debiani 8 "Jessie" puhtast installimisest - ilma graafilise liideseta. Domeen swl.fan tähendab "vaba tarkvara fänne". Mis oleks parem nimi kui see?.

root @ master: ~ # hostinimi

meister

root @ master: ~ # hostinimi -f

master.swl.fan

root @ master: ~ # ip addr 1: lo: mtu 65536 qdisc noqueue state Tundmatu rühma vaikelink / tagasisidet 00: 00: 00: 00: 00: 00 brd 00: 00: 00: 00: 00: 00 inet 127.0.0.1/8 hatóala host lo valid_lft forever prefer_lft forever inet6 :: 1/128 ulatuse host valid_lft igavesti eelistatud_lft igavesti 2: eth0: mtu 1500 qdisc pfifo_fast olek UP grupi vaikimisi qlen 1000 link / eeter 00: 0c: 29: 4c: 76: d9 brd ff: ff: ff: ff: ff: ff inet 192.168.10.5/24 brd 192.168.10.255 ulatus globaalne eth0 valid_lft igavesti eelistatud_lft igavesti inet6 fe80 :: 20c: 29ff: fe4c: 76d9 / 64 ulatuse link valid_lft igavesti eelistatud_lft igavesti

root @ master: ~ # cat /etc/resolv.conf

Otsi swl.fan nimeserverit 127.0.0.1

Bind9, isc-dhcp-serveri ja ntp installimine

siduma9

root @ master: ~ # aptitude install bind9 BIND9-doc nmap

juur @ master: ~ # systemctl olek

root @ master: ~ # nano /etc/bind/named.conf

lisada "/etc/bind/named.conf.options"; hulka kuuluvad "/etc/bind/named.conf.local"; hulka kuuluvad "/etc/bind/named.conf.default-zones";

root @ master: ~ # cp /etc/bind/named.conf.options \ /etc/bind/named.conf.options.original

root @ master: ~ # nano /etc/bind/named.conf.options

valikud {kataloog "/ var / cache / bind"; // Kui teie ja nimeserverite vahel, kellega soovite // rääkida, on tulemüür, peate võib-olla parandama tulemüüri lubamaks mitmel // pordil rääkida. Vaata http://www.kb.cert.org/vuls/id/800113

// Kui teie Interneti-teenuse pakkuja andis stabiilsele // nimeserverile ühe või mitu IP-aadressi, soovite tõenäoliselt neid kasutada ekspediitoritena. // Tühjendage järgmine plokk ja lisage aadressid, asendades // kõik-0 kohahoidja. // ekspedeerijad {// 0.0.0.0; //}; // ================================================= = ==================== $ // Kui BIND logib veateateid juurvõtme aegumise kohta, // peate oma võtmeid värskendama. Vaata https://www.isc.org/bind-keys

// ================================================= = ===================== $ // Me ei soovi DNSSEC-i

dnssec-enable ei;

// dnssec-valideerimine auto; auth-nxdomain nr; # vastama RFC1035 kuulamisele-v6-le {ükskõik; }; // localhosti ja sysadmini kontrollimiseks // dig swl.fan axfr kaudu // Meil pole orja DNS-i ... siiani

lubada-edastada {localhost; 192.168.10.1; };

}; root @ master: ~ # named-checkconf

root @ master: ~ # nano /etc/bind/zones.rfcFreeBSD

// Jagatud aadressiruum (RFC 6598)

zone "64.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "65.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "66.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "67.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "68.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "69.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "70.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "71.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "72.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "73.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "74.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "75.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "76.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "77.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "78.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "79.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "80.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "81.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "82.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "83.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "84.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "85.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "86.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "87.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "88.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "89.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "90.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "91.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "92.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "93.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "94.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "95.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "96.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "97.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "98.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "99.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "100.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "101.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "102.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "103.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "104.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "105.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "106.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "107.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "108.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "109.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "110.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "111.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "112.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "113.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "114.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "115.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "116.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "117.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "118.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "119.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "120.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "121.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "122.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "123.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "124.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "125.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "126.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "127.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

// Link-local / APIPA (RFC-d 3927, 5735 ja 6303)

tsoon "254.169.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// IETF-protokolli määramised (RFC-d 5735 ja 5736)

tsoon "0.0.192.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// TEST-NET- [1-3] dokumentatsiooni jaoks (RFC-d 5735, 5737 ja 6303)

tsoon "2.0.192.in-addr.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "100.51.198.in-addr.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "113.0.203.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// IPv6 dokumentatsiooni näidisvahemik (RFC-d 3849 ja 6303)

tsoon "8.bd0.1.0.0.2.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; };

// Domeeninimed dokumenteerimiseks ja testimiseks (BCP 32)

zone "test" {type master; fail "/etc/bind/db.empty"; }; zone "example" {type master; fail "/etc/bind/db.empty"; }; tsoon "kehtetu" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "example.com" {type master; fail "/etc/bind/db.empty"; }; tsoon "example.net" {tüüp master; fail "/etc/bind/db.empty"; }; zone "example.org" {type master; fail "/etc/bind/db.empty"; };

// Ruuteri võrdlusuuringute testimine (RFC-d 2544 ja 5735)

tsoon "18.198.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "19.198.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// IANA reserveeritud - vana klassi E ruum (RFC 5735)

tsoon "240.in-addr.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "241.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "242.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "243.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "244.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "245.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "246.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "247.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "248.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "249.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "250.in-addr.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "251.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "252.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "253.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; }; tsoon "254.in-addr.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// IPv6 määramata aadressid (RFC 4291)

tsoon "1.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "3.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "4.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "5.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "6.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "7.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "8.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "9.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "a.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "b.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "c.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "d.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "e.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "0.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "1.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "2.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "3.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "4.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "5.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "6.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "7.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "8.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "9.f.ip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "afip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "bfip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "0.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "1.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "2.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "3.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "4.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "5.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "6.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "7.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; };

// IPv6 ULA (RFC-d 4193 ja 6303)

tsoon "cfip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "dfip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; };

// IPv6 lingi koht (RFC-d 4291 ja 6303)

tsoon "8.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "9.efip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "aefip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "befip6.arpa" {tüüpi meister; fail "/etc/bind/db.empty"; };

// IPv6 katkestatud saidi-kohalikud aadressid (RFC-d 3879 ja 6303)

tsoon "cefip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "defip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "eefip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; }; tsoon "fefip6.arpa" {tüüpi master; fail "/etc/bind/db.empty"; };

// IP6.INT on aegunud (RFC 4159)

tsoon "ip6.int" {type master; fail "/etc/bind/db.empty"; };

root @ master: ~ # nano /etc/bind/named.conf.local

// // Tehke siin mõni kohalik konfiguratsioon // // Kaaluge siia 1918 tsooni lisamist, kui teie // organisatsioonis neid ei kasutata, sisaldab järgmist: "/etc/bind/zones.rfc1918";

sisaldab "/etc/bind/zones.rfcFreeBSD";

// DNS-i kirjetsoonide nime, tüübi, asukoha ja värskendamisõiguse // deklaratsioon // Mõlemad tsoonid on MASTER-i tsoon "swl.fan" {tüüpi master; fail "/var/lib/bind/db.swl.fan"; }; tsoon "10.168.192.in-addr.arpa" {tüüpi master; fail "/var/lib/bind/db.10.168.192.in-addr.arpa"; };

root @ master: ~ # named-checkconf

root @ master: ~ # nano /var/lib/bind/db.swl.fan

$ TTL 3H @ IN SOA-s master.swl.fan. root.master.swl.fan. (1; järjestikune 1D; värskenda 1H; proovige uuesti 1W; aegub 3H); minimaalselt või; Negatiivne vahemällu salvestamise aeg; @ IN NS master.swl.fan. @ IN MX 10 mail.swl.fan. @ IN A 192.168.10.5 @ IN TXT "Vaba tarkvara austajatele"; sysadmin IN 192.168.10.1 failiserver IN 192.168.10.4 master IN 192.168.10.5 puhverserver IN 192.168.10.6 blogi A 192.168.10.7 ftpserver IN 192.168.10.8 mail IN A 192.168.10.9

root @ master: ~ # nano /var/lib/bind/db.10.168.192.in-addr.arpa

$ TTL 3H @ IN SOA master.swl.fan. root.master.swl.fan. (1; järjestikune 1D; värskenda 1H; proovige uuesti 1W; aegub 3H); minimaalselt või; Negatiivne vahemällu salvestamise aeg; @ IN NS master.swl.fan. ; 1 PTR-is sysadmin.swl.fan. 4 IN PTR-failiserver.swl.fan. 5 PTR-is master.swl.fan. 6 PTR-is proxyweb.swl.fan. 7 PTR-is blog.swl.fan. 8 IN PTR ftpserver.swl.fan. 9 PTR-is mail.swl.fan.

root @ master: ~ # named-checkzone swl.fan /var/lib/bind/db.swl.fan

tsoon swl.fan/IN: laaditud jada 1 OK

root @ master: ~ # named-checkzone 10.168.192.in-addr.arpa /var/lib/bind/db.10.168.192.in-addr.arpa

tsoon 10.168.192.in-addr.arpa/IN: laaditud jada 1 OK

root @ master: ~ # named-checkconf -zp

root @ master: ~ # systemctl taaskäivitage bind9.service

root @ master: ~ # systemctl staatus bind9.service

Bind9 tšekid

root @ master: ~ # dig swl.fan axfr root @ master: ~ # dig 10.168.192.in-addr.arpa axfr root @ master: ~ # dig SOA swl.fan root @ master: ~ # dig IN NS swl.fan root @ master: ~ # dig IN MX swl.fan root @ master: ~ # puhverserveri hosti root @ master: ~ # nping --tcp -p 53 -c 3 localhost root @ master: ~ # nping --udp -p 53 -c 3 kohalik host root @ master: ~ # nping --tcp -p 53 -c 3 master.swl.fan root @ master: ~ # nping --udp -p 53 -c 3 master.swl.fan Npingi algus 0.6.47 ( http://nmap.org/nping ) kell 2017-05-27 09:32 EDT SENT (0.0037s) UDP 192.168.10.5:53> 192.168.10.245:53 ttl = 64 id = 20743 iplen = 28 SENT (1.0044s) UDP 192.168.10.5:53> 192.168.10.245 .53: 64 ttl = 20743 id = 28 iplen = 2.0060 SENT (192.168.10.5s) UDP 53:192.168.10.245> 53:64 ttl = 20743 id = 28 iplen = 3 Max rtt: N / A | Min rtt: ei ole | Keskm. Rtt: pole saadetud toored paketid: 84 (0B) | Rcvd: 0 (3B) | Kaotatud: 100.00 (1%) Nping tehtud: 3.01 IP-aadress pingitud XNUMX sekundiga

isc-dhcp-server

root @ master: ~ # aptitude install isc-dhcp-server root @ master: ~ # nano / etc / default / isc-dhcp-server # Millistel liidestel peaks DHCP-server (dhcpd) teenima DHCP-päringuid? # Eraldage mitu liidest tühikutega, nt "eth0 eth1". LIIDESED = "eth0" root @ master: ~ # dnssec-keygen -a HMAC-MD5 -b 128 -r / dev / urandom -n KASUTAJA dhcp-võti root @ master: ~ # kass Kdhcp-võti. +157 + 51777.privaatne Privaatvõtme formaat: v1.3 algoritm: 157 (HMAC_MD5) Võti: Ba9GVadq4vOCixjPN94dCQ == Bitid: AAA = Loodud: 20170527133656 Avaldamine: 20170527133656 Aktiveeri: 20170527133656 root @ master: ~ # nano dhcp.key võti dhcp-võti { algoritm hmac-md5; saladus "Ba9GVadq4vOCixjPN94dCQ == "; }; root @ master: ~ # install -o root -g bind -m 0640 dhcp.key /etc/bind/dhcp.key root @ master: ~ # install -o root -g root -m 0640 dhcp.key / etc / dhcp /dhcp.key juur @ master: ~ # nano /etc/bind/named.conf.local sisaldab "/etc/bind/dhcp.key"; tsoon "swl.fan" {tüüpi master; fail "/var/lib/bind/db.swl.fan"; luba-uuenda {võti dhcp-võti; }; }; tsoon "10.168.192.in-addr.arpa" {tüüpi master; fail "/var/lib/bind/db.10.168.192.in-addr.arpa"; luba-uuenda {võti dhcp-võti; }; }; root @ master: ~ # named-checkconf root @ master: ~ # mv /etc/dhcp/dhcpd.conf /etc/dhcp/dhcpd.conf.original root @ master: ~ # nano /etc/dhcp/dhcpd.conf ddns-update-stiilis ajutine; ddns-värskendused sisse; ddns-domeeninimi "swl.fan."; ddns-rev-domeeninimi "in-addr.arpa."; ignoreeri kliendi värskendusi; värskenduse optimeerimine on vale; # Võib nõuda Debiani autoriteetselt; ip-edastamise võimalus välja; valik domeeninimi "swl.fan"; sisaldab "/etc/dhcp/dhcp.key"; tsoon swl.fan. {esmane 127.0.0.1; võti dhcp-võti; } tsoon 10.168.192.in-addr.arpa. {esmane 127.0.0.1; võti dhcp-võti; } jagatud võrgu redlocal {alamvõrk 192.168.10.0 netmask 255.255.255.0 {valikute ruuterid 192.168.10.1; suvand alamvõrk-mask 255.255.255.0; optsiooni leviaadress 192.168.10.255; valik domeeninime-serverid 192.168.10.5; valik netbios-name-serverid 192.168.10.5; variant ntp-serverid 192.168.10.5; valikuajaserverid 192.168.10.5; vahemik 192.168.10.30 192.168.10.250; }} root @ master: ~ # dhcpd -t Internetisüsteemide konsortsium DHCP-server 4.3.1 Autoriõigus 2004-2014 Internetisüsteemide konsortsium. Kõik õigused kaitstud. Lisateabe saamiseks külastage palun https://www.isc.org/software/dhcp/ Config-fail: /etc/dhcp/dhcpd.conf Andmebaasifail: /var/lib/dhcp/dhcpd.leasing PID-fail: /var/run/dhcpd.pid root @ master: ~ # systemctl taaskäivitage bind9.service root @ master: ~ # systemctl staatus bind9.service root @ master: ~ # systemctl start isc-dhcp-server.service root @ master: ~ # systemctl olek isc-dhcp-server.service

ntp

root @ master: ~ # aptitude install ntp ntpdate root @ master: ~ # cp /etc/ntp.conf /etc/ntp.conf.original root @ master: ~ # nano /etc/ntp.conf driftfile /var/lib/ntp/ntp.drift statistics loopstats peerstats clockstats filegen loopstats file loopstats type day enable filegen peerstats file peerstats type day enable filegen clockstats file clockstats type day enable server 192.168.10.1 piirang -4 vaikimisi kood notrap nomodify nopeer noquery piirang -6 vaikimisi kood notrap nomodeerib nopeer noquery piirang 127.0.0.1 piirang :: 1 saade 192.168.10.255 root @ master: ~ # systemctl taaskäivitage ntp.teenus root @ master: ~ # systemctl olek ntp.teenus root @ master: ~ # ntpdate -u sysadmin.swl.fan 27. mai 10:04:01 ntpdate [18769]: ajaserveri korrigeerimine 192.168.10.1 nihe 0.369354 sek

Ntp, bind9 ja isc-dhcp-serveri üldine kontroll

Kontrollige, kas kellaaeg on õigesti sünkroonitud, Linuxi, BSD, Mac OSi või Windowsi klientidest. Et see omandab dünaamilise IP-aadressi ja selle hosti nimi lahendatakse otseste ja vastupidiste DNS-päringute abil. Muutke kliendi nimi ja tehke kõik tšekid uuesti. Ärge jätkake enne, kui olete kindel, et seni installitud teenused töötavad õigesti. Millegi jaoks kirjutasime kõik artiklid DNS ja DHCP kohta Arvutivõrgud VKEdele.

NIS-serveri installimine

root @ master: ~ # sobivusnäitus nis Vastuolus järgmisega: netstd (<= 1.26) Kirjeldus: võrguteenuse (NIS) kliendid ja deemonid See pakett pakub tööriistu NIS-i domeeni seadistamiseks ja hooldamiseks. NIS-i, algselt tuntud kui kollased lehed (YP), kasutatakse enamasti selleks, et lasta mitmel võrgus oleval masinal jagada sama kontoteavet, näiteks paroolifail. root @ master: ~ # aptitude install nis Paketi konfigureerimine ───────────┐ │ Valige selle süsteemi jaoks NIS-i „domeeninimi“. Kui soovite, et see masin oleks lihtsalt klient, peaksite sisestama selle NIS-i domeeni nime, millega soovite liituda. │ │ │ │ Teise võimalusena, kui see masin peab olema NIS-server, võite │ │ sisestada uue NIS-i "domeeninime" või olemasoleva NIS-i domeeni nime. IS │ │ │ NIS-i domeen: │ │ │ │ swl.fan __________________________________________________________________________ │ │ │ │ │ │ │ └──────────---- ──────────────────────────────┘

See viivitab teie omadega, kuna teenuse konfiguratsiooni pole sellisena olemas. Oodake, kuni protsess lõpeb.

root @ master: ~ # nano / etc / default / nis

# Kas oleme NIS-server ja kui jah, siis millist (väärtused: false, slave, master)?

NISSERVER = meister

root @ master: ~ # nano /etc/ypserv.securenets # securenets See fail määratleb NIS-i klientide (ja orjaserverite - teie # faili ka ypxfrd) juurdepääsuõigused teie NIS-serverile #. See fail sisaldab võrgumask / võrgupaare. # Kliendi IP-aadress peab vastama vähemalt ühele neist. # # Võimalik on kasutada võrgumaski # 255.255.255.255 asemel sõna "host". Selles # failis on lubatud ainult IP-aadressid, mitte hostinimed. # # Luba alati juurdepääs kohalikule hostile 255.0.0.0 127.0.0.0 # See rida annab kõigile juurdepääsu. PALUN KORRIGEERIGE! # 0.0.0.0 0.0.0.0

255.255.255.0 192.168.10.0

root @ master: ~ # nano / var / yp / Makefile # Kas peaksime paroolifaili varifailiga ühendama? # MERGE_PASSWD = tõene | vale

MERGE_PASSWD = tõene

# Kas peaksime grupifaili failiga gshadow ühendama? # MERGE_GROUP = tõsi | vale

MERGE_GROUP = tõene

Ehitame NIS-i andmebaasi

root @ master: ~ # / usr / lib / yp / ypinit -m Siinkohal peame koostama loendi hostidest, mis käitavad NIS-servereid. master.swl.fan on NIS-serverite loendis. Jätkake teiste hostide nimede lisamist, üks rea kohta. Kui olete loendiga valmis, tippige a . järgmine lisatav host: master.swl.fan järgmine lisatav host: NIS-serverite praegune loend näeb välja järgmine: master.swl.fan Kas see on õige? [y / n: y] Andmebaaside loomiseks vajame paar minutit ... tee [1]: Kataloogist "/var/yp/swl.fan" lahkumine on master.swl.fan seadistatud NIS-i põhiserveriks . Nüüd saate kogu orjaserveris käivitada ypinit -s master.swl.fan. root @ master: ~ # systemctl taaskäivitage nis root @ master: ~ # systemctl olek nis

Lisame kohalikud kasutajad

root @ master: ~ # adduser bilbo Kasutaja "bilbo" lisamine ... Uue rühma "bilbo" (1001) lisamine ... Uue kasutaja "bilbo" (1001) lisamine rühmaga "bilbo" ... Kodukataloogi "home / bilbo" loomine ... failide kopeerimine kataloogist "/ etc / skel" ... Sisestage uus UNIX-i parool: sisestage uuesti uus UNIX-i parool: parool: parool on õigesti uuendatud Bilbo kasutajainfo muutmine Sisestage uus väärtus või vaikeseade kasutamiseks vajutage ENTER Täisnimi []: Bilbo Baginsi toanumber []: Töötelefon []: Kodutelefon []: Muu []: kas teave on õige? [Jah / ei] root @ master: ~ # adduser sammub root @ master: ~ # adduser legolas

ja nii edasi.

root @ master: ~ # sõrme legolas Sisselogimine: legolas Nimi: Legolas Archer kataloog: / home / legolas Shell: / bin / bash Pole kunagi sisse loginud. Posti pole. Plaani pole.

Uuendame NIS-i andmebaasi

root @ master: / var / yp # make make [1]: kataloogi '/var/yp/swl.fan' sisestamine Värskendatakse parooldiagnime ... värskendatakse parooldybybyuid ... värskendatakse rühma.nimepilti ... värskendatakse rühma.bygidi ... ajakohastatakse võrgunime.nime nimi. .. shadow.byname'i värskendamine ... ignoreeritakse -> liidetud passwd make [1] -ga: kataloogist '/var/yp/swl.fan lahkumine

Lisame isc-dhcp-serverile NIS-i valikud

root @ master: ~ # nano /etc/dhcp/dhcpd.conf

ddns-update-stiilis ajutine; ddns-värskendused sisse; ddns-domeeninimi "swl.fan."; ddns-rev-domeeninimi "in-addr.arpa."; ignoreeri kliendi värskendusi; värskenduse optimeerimine on vale; autoriteetne; ip-edastamise võimalus välja; valik domeeninimi "swl.fan"; sisaldab "/etc/dhcp/dhcp.key"; tsoon swl.fan. {esmane 127.0.0.1; võti dhcp-võti; } tsoon 10.168.192.in-addr.arpa. {esmane 127.0.0.1; võti dhcp-võti; } jagatud võrgu redlocal {alamvõrk 192.168.10.0 netmask 255.255.255.0 {valikute ruuterid 192.168.10.1; suvand alamvõrk-mask 255.255.255.0; optsiooni leviaadress 192.168.10.255; valik domeeninime-serverid 192.168.10.5; valik netbios-name-serverid 192.168.10.5; variant ntp-serverid 192.168.10.5; valikuajaserverid 192.168.10.5;

valik nis-domain "swl.fan";

valik nis-serverid 192.168.10.5;

vahemik 192.168.10.30 192.168.10.250; }}

root @ master: ~ # dhcpd -t

root @ master: ~ # systemctl taaskäivitage isc-dhcp-server.service

NIS-i kliendi installimine

- Alustame Debiani 8 "Jessie" puhtast installimisest - ilma graafilise liideseta.

juur @ mail: ~ # hostinimi -f

mail.swl.fan

juur @ mail: ~ # ip aadress

2: eth0: mtu 1500 qdisc pfifo_fast olek UP grupi vaikimisi qlen 1000 link / eeter 00: 0c: 29: 25: 1f: 54 brd ff: ff: ff: ff: ff: ff

inet 192.168.10.9/24 brd 192.168.10.255 ulatus globaalne eth0

juur @ mail: ~ # sobivus install nis

juur @ mail: ~ # nano /etc/yp.conf # # yp.conf ypbindi protsessi konfiguratsioonifail. Siin saate # NIS-serverit käsitsi määratleda, kui neid kohalikus võrgus levitades # ei leita (mis on vaikimisi). # # Vaadake selle faili süntaksit ypbindi käsiraamatust. # # TÄHTIS: "ypserveri" jaoks kasutage IP-aadresse või veenduge, et # host oleks / etc / hosts. Seda faili tõlgendatakse ainult # üks kord ja kui DNS-i pole veel võimalik saada, ei saa ypserverit # lahendada ja ypbind ei seo kunagi serveriga. # ypserver ypserver.network.com ypserver master.swl.fan domeen swl.fan

juur @ mail: ~ # nano /etc/nsswitch.conf

# /etc/nsswitch.conf # # GNU nimeteenuse lüliti funktsionaalsuse konfiguratsiooninäide. # Kui teil on installitud paketid `glibc-doc-reference 'ja` info', proovige selle faili kohta lisateavet: # `info libc" Name Service Switch ". passwd: compat nis grupp: compat nis vari: compat nis gshadow: failihostid: failid dns nis võrgud: failiprotokollid: db failiteenused: db failide eetrid: db failid RPC: db failid võrgurühm: nis

juur @ mail: ~ # nano /etc/pam.d/common-session

# pam-auth-update (8) üksikasjade saamiseks.

seanss valikuline pam_mkhomedir.so skel = / etc / skel umask = 077

# siin on paketi kohta moodulid (plokk "Esmane")

juur @ mail: ~ # systemctl olek nis

root @ mail: ~ # systemctl taaskäivitage nis

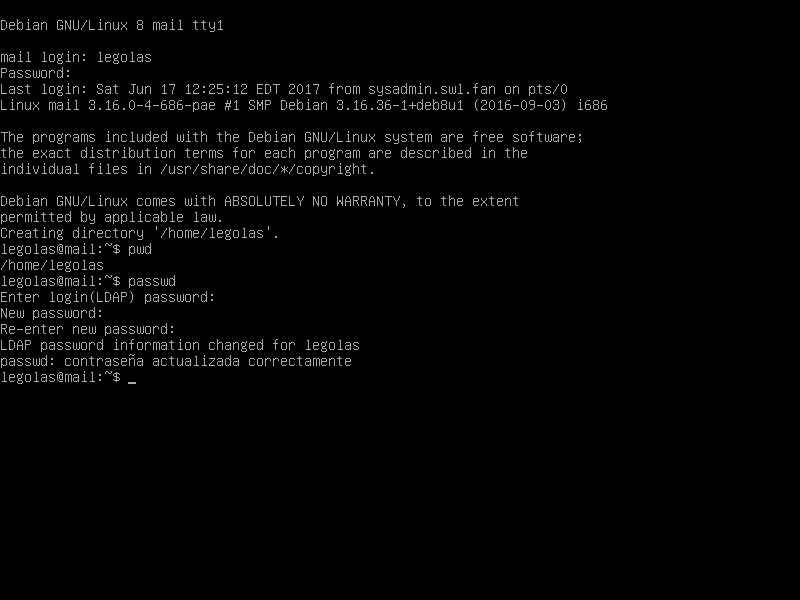

Sulgeme seansi ja alustame seda uuesti, kuid kasutajaga, kes on registreeritud NIS-i andmebaasis aadressil master.swl.fan.

juur @ mail: ~ # exit väljalogimine Ühendus meiliga on suletud. buzz @ sysadmin: ~ $ ssh legolas @ mail legolas @ mail parool: kataloogi "/ home / legolas" loomine. Debiani GNU / Linuxi süsteemiga kaasnevad programmid on tasuta tarkvara; iga programmi täpsed levitamistingimused on kirjeldatud üksikfailides kataloogis / usr / share / doc / * / copyright. Debiani GNU / Linuxil pole absoluutselt mingit garantiid kehtivas seaduses lubatud ulatuses. legolas @ mail: ~ $ pwd / kodu / legolas legolas @ mail: ~ $

Muudame legolase kasutaja parooli ja kontrollime

legolas @ mail: ~ $ yppasswd Legolase NIS-i kontoteabe muutmine saidil master.swl.fan. Palun sisestage vana parool: legolas Legolise NIS-i parooli muutmine saidil master.swl.fan. Sisestage uus parool: archer Parool peab sisaldama nii suuri kui ka väikeseid tähti või tähti. Palun sisestage uus parool: Arquero2017 Palun sisestage uus parool uuesti: Arquero2017 NIS-i parool on saidil master.swl.fan muudetud. legolas @ mail: ~ $ exit väljalogimine Ühendus meiliga on suletud. buzz @ sysadmin: ~ $ ssh legolas @ mail legolas @ mail parool: Arquero2017 Debiani GNU / Linuxi süsteemiga kaasnevad programmid on tasuta tarkvara; iga programmi täpsed levitamistingimused on kirjeldatud üksikes failides kataloogis / usr / share / doc / * / copyright. Debiani GNU / Linuxil pole absoluutselt mingit garantiid, kui see on lubatud kehtivate seadustega. Viimane sisselogimine: laupäev, 27. mai 12:51:50 2017 saidilt sysadmin.swl.fan legolas @ mail: ~ $

Serveri ja kliendi tasandil rakendatud NIS-teenus töötab õigesti.

LDAP

Vikipeediast:

- LDAP on akenüüm Lightweight Directory Access Protocol (hispaania keeles Lightweight Directory Access Protocol), mis viitab rakendustaseme protokollile, mis võimaldab juurdepääsu tellitud ja hajutatud kataloogiteenusele keskkonnavõrgus mitmesuguse teabe otsimiseks. LDAP-d peetakse ka andmebaasiks (kuigi selle salvestussüsteem võib olla erinev), mida saab pärida.Kataloog on objektide kogum, mille atribuudid on korraldatud loogiliselt ja hierarhiliselt. Kõige tavalisem näide on telefonikataloog, mis koosneb tähestiku järjekorras olevast nimede (isikute või organisatsioonide) reast, kusjuures iga nime külge on lisatud aadress ja telefoninumber. Selle paremaks mõistmiseks on see raamat või kaust, kuhu on kirjutatud inimeste nimed, telefoninumbrid ja aadressid ning see on paigutatud tähestiku järgi.

LDAP kataloogipuu peegeldab mõnikord erinevaid poliitilisi, geograafilisi või organisatsioonilisi piire, olenevalt valitud mudelist. Praegused LDAP-juurutused kasutavad hierarhia kõrgemate tasandite struktureerimiseks domeeninimede süsteemi (DNS) nimesid. Kataloogi alla kerides võivad ilmuda kirjed, mis esindavad inimesi, organisatsiooniüksusi, printereid, dokumente, inimrühmi või kõike muud, mis tähistab puul antud kirjet (või mitut kirjet).

Tavaliselt salvestab see autentimisteabe (kasutajanime ja parooli) ning seda kasutatakse autentimiseks, kuigi on võimalik salvestada ka muud teavet (kasutaja kontaktandmed, erinevate võrguressursside asukoht, load, sertifikaadid jne). Kokkuvõtteks võib öelda, et LDAP on ühtne juurdepääsuprotokoll võrgus oleva teabe komplektile.

Praegune versioon on LDAPv3 ja see on määratletud RFC-des RFC 2251 ja RFC 2256 (LDAP-alusdokument), RFC 2829 (LDAP-i autentimismeetod), RFC 2830 (TLS-i laiendus) ja RFC 3377 (tehniline spetsifikatsioon)

.

KauaksLDAP-protokolli - ja selle andmebaase, mis ühilduvad OpenLDAP-iga või mitte - kasutatakse tänapäeval enamikus autentimissüsteemides kõige enam. Eelmise avalduse näitena toome allpool välja mõned süsteemide nimed - Free või Private -, mis kasutavad LDAP-andmebaase kõigi objektide salvestamiseks taustaprogrammina:

- OpenLDAP

- Apache kataloogiserver

- Red Hati kataloogiserver - 389 DS

- Novelli kataloogiteenused - e-kataloog

- SUN Microsystem avatud DS

- Red Hat'i identiteedihaldur

- FreeIPA

- Samba NT4 klassikaline domeenikontroller.

Tahame selgitada, et see süsteem oli Team Samba arendus koos Samba 3.xxx + OpenLDAP as-ga backend. Microsoft pole kunagi midagi sellist rakendanud. Hüppas NT 4 domeenikontrolleritelt oma aktiivsetesse kataloogidesse - Samba 4 Active Directory - domeenikontroller

- Tühjenda OS

- zentyal

- UCS Uninvention ettevõtte server

- Microsofti Active Directory

Igal rakendusel on oma omadused ja kõige tavalisem ning ühilduvam on OpenLDAP.

Active Directory, olgu see Microsofti originaal või Samba 4 oma, koosneb mitmest põhikomponendist, mis on järgmised:

- Kohandatud LDAP nii Microsofti kui ka Samba poolt.

- Microsofti Windowsi domeen o Windowsi domeen. Põhimõtteliselt on see Microsofti võrk.

- Microsofti domeenikontroller o Domeenikontroller.

- Nii Microsofti kui ka Samba kohandatud Kerberos.

Me ei tohi segi ajada a Kataloogiteenus o kataloogiteenus koos a Active Directory o Active Directory. Esimesed võivad hostida Kerberose autentimist või mitte, kuid nad ei paku Windowsi domeeni pakutavat Microsofti võrguteenust ega ka Windowsi domeenikontrollerit kui sellist.

Kataloogiteenust või kataloogiteenust saab kasutada UNIX / Linuxi ja Windowsi klientidega segavõrgus olevate kasutajate autentimiseks. Viimase jaoks tuleb igale kliendile installida programm, mis toimib kataloogiteenuse ja Windowsi kliendi enda vahendajana, näiteks vaba tarkvara. lehele.

Kataloogiteenus OpenLDAP-iga

- Alustame Debiani 8 "Jessie" puhtast installimisest - ilma graafilise liideseta, sama NIS-i installimisel kasutatava "peamise" masinanimega, samuti selle võrguliidese ja faili /etc/resolv.conf konfiguratsiooniga. Sellesse uude serverisse installime ntp, bind9 ja isc-dhcp-serveri, unustamata kolme eelmise teenuse õige toimimise globaalseid kontrolle.

root @ master: ~ # aptitude install slapd ldap-utils Pakendi konfiguratsioon ┌─────────────────────┤ Slapdi konfiguratsioon ├───────────────────────┐┐ │ Sisestage oma LDAP │ │ kataloogi administraatori sisestuse parool. │ │ │ │ Administraatori parool: │ │ │ │ ******** _________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ──────────────────────┘

Kontrollime esialgset konfiguratsiooni

root @ master: ~ # slapcat dn: dc = swl, dc = ventilaator objectClass: top objectClass: dcObject objectClass: organisatsiooni o: swl.fan dc: swl StructuralObjectClass: organisatsiooni sisestusUUID: c8510708-da8e-1036-8fe1-71d022a16904 loojadNimi: cn = admin, dc = swl, dc = fännikirje createTimestamp20170531205219: : 20170531205219.833955ZN000000 kanne Z # 000 # 000000 # 20170531205219 modifikaatorid Nimi: cn = admin, dc = swl, dc = ventilaatori muutmineAtimärk: XNUMXZ dn: cn = admin, dc = swl, dc = ventilaator objectClass: simpleSecurityObject objectClass: organizationalRole cn: admin kirjeldus: LDAP administraator userPassword :: e1NTSEF9emJNSFU1R3l2OWVEN0pmTmlYOVhKSUF4ekY1bU9YQXc = structuralObjectClass: organizationalRole entryUUID: c851178e-da8fe1036e-entrySw8d-2-dm71c-022-entrySw16904e-da20170531205219fe-20170531205219.834422-entry-000000-fancimes-c000emp000000a20170531205219-entrySwXNUMX -cXNUMXempXNUMXeXNUMXpmTmlYOVhKSUXNUMX-entry-XNUMXc-XNUMX-f-XNUMX-entry-XNUMX-c-XNUMX-fcf-XNUMX-entry-XNUMX-cXNUMX-daXNUMXfe-XNUMX-entry-XNUMX-fancimes-entry-XNUMX-entry-ufr-ole -kirje: XNUMXZ # XNUMX # XNUMX # XNUMX modifikaatorid Nimi: cn = admin, dc = swl, dc = ventilaatori muutmineAtimärk: XNUMXZ

Muudame faili /etc/ldap/ldap.conf

root @ master: ~ # nano /etc/ldap/ldap.conf ALUS dc = swl, dc = ventilaatori URI ldap: // kohalik host

Organisatsiooniüksused ja üldgrupi «kasutajad»

Lisame minimaalselt vajalikud organisatsioonilised üksused, samuti Posixi grupi «kasutajad», kuhu teeme kõik kasutajad, järgides paljude süsteemide eeskuju, millel on rühm «Kasutajad«. Me nimetame seda nimega «kasutajad», et mitte tekkida võimalikke konflikte rühmaga «kasutaja"süsteemi.

root @ master: ~ # nano base.ldif dn: ou = inimesed, dc = swl, dc = ventilaatori objektKlass: organisatsioonilineUnit ou: inimesed dn: ou = rühmad, dc = swl, dc = ventilaatori klassKlass: organisatsioonilineUnit ou: rühmad dn: cn = kasutajad, ou = rühmad, dc = swl, dc = ventilaatori objektClass: posixGroup cn: users gidNumber: 10000 root @ master: ~ # ldapadd -x -D cn = admin, dc = swl, dc = ventilaator -W -f base.ldif Sisestage LDAP parool: uue kirje lisamine "ou = inimesed, dc = swl, dc = ventilaator" uue kirje lisamine "ou = rühmad, dc = swl, dc = ventilaator"

Kontrollime lisatud kandeid

root @ master: ~ # ldapsearch -x ou = inimesed # inimest, swl.fan dn: ou = inimesed, dc = swl, dc = ventilaatori klassKlass: organisatsioonilineUnit ou: inimesed root @ master: ~ # ldapsearch -x ou = rühmad # rühmad, swl.fan dn: ou = rühmad, dc = swl, dc = ventilaatori klassKlass: organisatsiooniUnit ou: rühmad root @ master: ~ # ldapsearch -x cn = kasutajad # kasutajat, rühma, swl.fan dn: cn = kasutajad, ou = rühmad, dc = swl, dc = ventilaatori objektClass: posixGroup cn: users gidNumber: 10000

Lisame mitu kasutajat

Parool, mille peame LDAP-is deklareerima, tuleb hankida käsu kaudu slappasswd, mis tagastab krüptitud SSHA parooli.

Kasutaja sammude parool:

root @ master: ~ # slappasswd

Uus parool: sisestage uus parool uuesti:

{SSHA}Fn8Juihsr137u8KnxGTNPmnV8ai//0lp

Kasutaja legolas parool

root @ master: ~ # slappasswd

Uus parool: sisestage uus parool uuesti:

{SSHA}rC50/W3kBmmDd+8+0Lz70vkGEu34tXmD

Kasutaja Gandalf parool

root @ master: ~ # slappasswd

Uus parool: sisestage uus parool uuesti:

{SSHA} oIVFelqv8WIxJ40r12lnh3bp + SXGbV + u

root @ master: ~ # nano kasutajad.ldif

dn: uid = sammud, ou = inimesed, dc = swl, dc = ventilaatori klassKlass: inetOrgPerson objectClass: posixAccount objectClass: variAccount uid: strides cn: strides givenName: Strides sn: El Rey kasutajaParool: {SSHA}Fn8Juihsr137u8KnxGTNPmnV8ai//0lp

uidNumber: 10000 gidNumber: 10000 post: striders@swl.fan

gecos: Strider El Rey loginShell: / bin / bash homeKataloog: / home / strider dn: uid = legolas, ou = inimesed, dc = swl, dc = ventilaatori objektClass: inetOrgPerson objectClass: posixAccount objectClass: variAccount uid: legolas cn: legolas antudNimi : Legolas sn: Archeri kasutaja parool: {SSHA}rC50/W3kBmmDd+8+0Lz70vkGEu34tXmD

uidNumber: 10001 gidNumber: 10000 post: legolas@swl.fan

gecos: Legolas Archeri sisselogimineKoor: / bin / bash homeKataloog: / home / legolas dn: uid = gandalf, ou = inimesed, dc = swl, dc = ventilaatori objektClass: inetOrgPerson objectClass: posixAccount objectClass: shadowAccount uid: gandalf cn: gandalf antudNimi: Gandalf sn: viisardi kasutaja parool: {SSHA} oIVFelqv8WIxJ40r12lnh3bp + SXGbV + u

uidNumber: 10002 gidNumber: 10000 post: gandalf@swl.fan

gecos: Gandalf Wizardi sisselogimineKoor: / bin / bash homeKataloog: / home / gandalf

root @ master: ~ # ldapadd -x -D cn = admin, dc = swl, dc = ventilaator -W -f kasutajad.ldif

Sisestage LDAP parool: uue kirje lisamine "uid = sammub, ou = inimesed, dc = swl, dc = ventilaator" uue kirje lisamine "uid = legolas, ou = inimesed, dc = swl, dc = ventilaator" uue kirje lisamine "uid = gandalf, ou = inimesed, dc = swl, dc = ventilaator "

Kontrollime lisatud kandeid

root @ master: ~ # ldapsearch -x cn = sammud root @ master: ~ # ldapsearch -x uid = sammud

Haldame slpadi andmebaasi konsooli utiliitidega

Valime paketi ldapscripts sellise ülesande jaoks. Installimise ja konfigureerimise protseduur on järgmine:

root @ master: ~ # aptitude install ldapscripts root @ master: ~ # mv /etc/ldapscripts/ldapscripts.conf \ /etc/ldapscripts/ldapscripts.conf.original root @ master: ~ # nano /etc/ldapscripts/ldapscripts.conf SERVER = kohalik host BINDDN = 'cn = admin, dc = swl, dc = ventilaator' BINDPWDFILE = "/ etc / ldapscripts / ldapscripts.passwd" SUFFIX = 'dc = swl, dc = ventilaator' GSUFFIX = 'ou = rühmad' USUFFIX = 'ou = inimesed' # MSUFFIX = 'ou = arvutid' GIDSTART = 10001 UIDSTART = 10003 # MIDSTART = 10000 # OpenLDAP kliendi käsud LDAPSEARCHBIN = "/ usr / bin / ldapsearch" LDAPADDBIN = "/ usr / bin / ldapadd" LDAPDELETEB = / usr / bin / ldapdelete "LDAPMODIFYBIN =" / usr / bin / ldapmodify "LDAPMODRDNBIN =" / usr / bin / ldapmodrdn "LDAPPASSWDBIN =" / usr / bin / ldappasswd "GCLASS =" posixGroup "# UT jne . /ldapadduser.template "PASSWORDGEN =" kaja% u "

Pange tähele, et skriptid kasutavad paketi käske ldap-utils. Jookse dpkg -L ldap-utils | grep / bin teada, mis need on.

root @ master: ~ # sh -c "echo -n 'admin-parool'> \ /etc/ldapscripts/ldapscripts.passwd " root @ master: ~ # chmod 400 /etc/ldapscripts/ldapscripts.passwd root @ master: ~ # cp /usr/share/doc/ldapscripts/examples/ldapadduser.template.sample \ /etc/ldapscripts/ldapdduser.template root @ master: ~ # nano /etc/ldapscripts/ldapadduser.template dn: uid = , , objectClass: inetOrgPerson objectClass: posixAccount objectClass: shadowAccount uid: cn: antud nimi: sn: displayName: uidNumber: gidNumber: 10000 homeKataloog: loginShell: post: @ swl.fan geckos: kirjeldus: Kasutajakonto root @ master: ~ # nano /etc/ldapscripts/ldapscripts.conf ## eemaldame kommentaari UTEMPLATE = "/ etc / ldapscripts / ldapadduser.template"

Lisame kasutaja "bilbo" ja muudame ta grupi "kasutajad" liikmeks

root @ master: ~ # ldapadduser bilbo kasutajad [dn: uid = bilbo, ou = inimesed, dc = swl, dc = ventilaator] Sisestage väärtuse väärtusele "antudNimi": Bilbo [dn: uid = bilbo, ou = inimesed, dc = swl, dc = ventilaator] Sisestage väärtus väärtusele " sn ": Bagins [dn: uid = bilbo, ou = inimesed, dc = swl, dc = ventilaator] Sisestage väärtuse väärtusele" displayName ": Bilbo Bagins kasutaja bilbo edukalt lisamine LDAP-le Kasutaja bilbo parooli määramine õnnestus root @ master: ~ # ldapsearch -x uid = bilbo # bilbo, people, swl.fan dn: uid = bilbo, ou = people, dc = swl, dc = fan objectClass: inetOrgPerson objectClass: posixAccount objectClass: shadowAccount uid: bilbo cn: bilbo givenName: Bilbo sn: Bagins displayName: Bilbo Bagins uidNumber: 10003 gidNumber: 10000 homeKataloog: / home / bilbo loginShell: / bin / bash mail: bilbo@swl.fan gecos: bilbo description: Kasutajakonto

Bilbo kasutaja parooli räsi nägemiseks on vaja päring täita autentimisega:

root @ master: ~ # ldapsearch -x -D cn = admin, dc = swl, dc = ventilaator -W uid = bilbo

Meie käivitatava bilbo kasutaja kustutamiseks toimige järgmiselt.

root @ master: ~ # ldapdelete -x -D cn = admin, dc = swl, dc = ventilaator -W uid = bilbo, ou = inimesed, dc = swl, dc = ventilaator Sisestage LDAP parool: root @ master: ~ # ldapsearch -x uid = bilbo

Haldame slapd andmebaasi veebiliidese kaudu

Meil on funktsionaalne kataloogiteenus ja me tahame seda hõlpsamini hallata. Selle ülesande jaoks on loodud palju programme, näiteks phpldapadmin, ldap-kontohaldurjne, mis on kättesaadavad otse hoidlatest. Kataloogiteenust saame hallata ka Apache kataloogistuudio, mille peame Internetist alla laadima.

Lisateabe saamiseks külastage palun https://blog.desdelinux.net/ldap-introduccion/ja järgmised 6 artiklit.

LDAP klient

Etapp:

Ütle, et meil on meeskond mail.swl.fan postiserverina rakendatud, nagu me artiklis nägime Postfix + Dovecot + Squirrelmail ja kohalikud kasutajad, mis on välja töötatud CentOS-is, võib siiski olla juhend Debiani ja paljude teiste Linuxi distrode jaoks. Me tahame, et lisaks kohalikele kasutajatele, kelle oleme juba deklareerinud, salvestatakse kasutajad OpenLDAP-i andmebaasi master.swl.fan. Eeltoodu saavutamiseks peame «kaardistada»LDAP-i kasutajatele kui serveri kohalikele kasutajatele mail.swl.fan. See lahendus kehtib ka kõigi PAM-i autentimisel põhinevate teenuste puhul. Üldine menetlus Debianon järgmine:

juur @ mail: ~ # aptitude install libnss-ldap libpam-ldap ldap-utils ┌──────────────────────┤ Konfigureerimine libnss-ldap ├───────────────────---- See string on sarnane │ │ «-gaLDAP: //: / ». Võite kasutada ka │ │ldaps: // » või "ldapi: //". Pordi number on valikuline. Failure │ │ failure Tõrke vältimiseks on soovitatav kasutada IP-aadressi, kui domeeninime teenused │ │ pole saadaval. LDAP-serveri URI: │ │ │ │ ldap: //master.swl.fan__________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ───────────────────────────┘┘┘┌──────┌┌┌┌ ┤ seadistamine libnss-ldap ├───────────────────────┐┐ Sisestage LDAP otsingubaasi eristatav nimi (DN). Paljud saidid kasutavad selleks the │ domeeninime komponente. Näiteks kasutaks domeen "example.net" otsingubaasi eristava nimena │ │ "dc = example, dc = net". │ │ │ │ Otsingubaasi eristatav nimi (DN): │ │ │ │ dc = swl, dc = ventilaator ____________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌┌───────── ──┤ libnss-ldap ├───────────────────────┐┐ Sisestage LDAP-protokolli versioon, mida ldapns peaks kasutama. │ │ on soovitatav kasutada suurimat saadaolevat versiooninumbrit. Kasutatav LDAP-versioon: │ │ │ │ 3 2 │ │ │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌────────── ──┤ libnss-ldap ├────────────────────────┐ │ Valige, millist kontot kasutatakse ss │ juurõigustega nss-päringute jaoks. │ │ │ │ Märkus. Selle suvandi toimimiseks on kontol vaja lube, et access │ pääseda juurde LDAP-atribuutidele, mis on seotud kasutaja shadow │ "varjude" kirjetega, samuti kasutaja ja rühma paroolidega. AP │ │ │ Juurte LDAP-konto: │ │ │ │ cn = admin, dc = swl, dc = ventilaator ___________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌────────── ──┤ libnss-ldap ├──────────────────────┐│ Sisestage parool, mida kasutatakse juhul, kui libnss-ldap üritab LDAP-kataloogi autentida juur-LDAP-kontoga. │ │ │ │ Parool salvestatakse eraldi faili │ │ ("/etc/libnss-ldap.secret"), millele pääseb juurde ainult juur. │ │ │ │ Kui sisestate tühja parooli, kasutatakse vana parooli uuesti. │ │ │ │ LDAP-juurkonto parool: │ │ │ │ ******** ________________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ────────────────────────────┘┘┌┌┌──────┌┌┌ ─┤ libnss-ldap ├────────────────────── file │ │ │ nsswitch.conf-i ei hallata automaatselt │ │ │ │ Peate muutma oma faili "/etc/nsswitch.conf" kasutada LDAP-andmeallikat, kui soovite, et pakett libnss-ldap töötaks. │ │ Näidisfaili │ │ saate kasutada jaotises "/usr/share/doc/libnss-ldap/examples/nsswitch.ldap" nsswitchi konfiguratsiooni näitena või │ │ saate selle oma praeguse konfiguratsiooni üle kopeerida. │ that │ this Pange tähele, et enne selle paketi eemaldamist võib olla mugav │ │ eemaldada failist nsswitch.conf kirjed "ldap", et põhiteenused │ │ jätkaksid tööd. │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌┌───────── ──┤ libpam-ldap ├──────────────────────┐ │ │ │ See valik võimaldab PAM-i kasutavatel paroolitööriistadel muuta kohalikke paroole. │ │ │ │ LDAP-i administraatori konto parool salvestatakse eraldi │ │-faili, mida saab lugeda ainult administraator. Option │ │ │ Kui suvand "/ etc" paigaldatakse NFS-i kaudu, tuleb see valik keelata. │ │ │ │ Kas soovite lubada LDAP-i administraatorikontol käituda kohaliku administraatorina? │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌┌───────── ──┤ libpam-ldap ├──────────────────────┐ │ │ │ Valige, kas LDAP-server sunnib identifitseerima enne sissepääsude │ kirjete hankimist. Setting │ │ │ See seade on harva vajalik. │ │ database │ Kas kasutajal on vaja juurdepääsu LDAP-i andmebaasile? │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌┌───────── ──┤ libpam-ldap ├───────────────────---- │ │ │ │ Seda kontot kasutatakse automaatselt andmebaasi haldamiseks, seega peavad teil olema asjakohased administraatoriõigused. │ │ │ │ LDAP-i administraatori konto: │ │ │ │ cn = admin, dc = swl, dc = ventilaator ___________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ─────────────────────────────┘┘┘┌┌────────── ──┤ libpam-ldap ├───────────────────────┐┐ Sisestage administraatori konto parool. │ │ │ │ Parool salvestatakse faili "/etc/pam_ldap.secret". Ainus, kes seda faili lugeda saab, on administraator │ │, mis võimaldab │ │ libpam-ldap'il automaatselt kontrollida ühenduste haldamist andmebaasis │ │. │ │ │ │ Kui jätate selle välja tühjaks, kasutatakse uuesti eelmist salvestatud parooli │ │. │ │ │ │ LDAP-i administraatori parool: │ │ │ │ ******** _________________________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ──────────────────────────────┘ juur @ mail: ~ # nano /etc/nsswitch.conf # /etc/nsswitch.conf # # GNU nimeteenuse lüliti funktsionaalsuse konfiguratsiooninäide. # Kui teil on installitud paketid `glibc-doc-reference 'ja` info', proovige selle faili kohta lisateavet: # `info libc" Name Service Switch ". passwd: kaaslane ldap rühm: kaaslane ldap vari: kaaslane ldap gshadow: failihostid: failid dns-võrgud: failiprotokollid: db-failiteenused: db-failide eetrid: db-failid rpc: db-failid netirühm: nis

Redigeerime faili /etc/pam.d/common-password, läheme reale 26 ja kõrvaldame väärtuse «use_authtok":

juur @ mail: ~ # nano /etc/pam.d/common-password # # /etc/pam.d/common-password - paroolidega seotud moodulid, mis on ühised kõigile teenustele # # See fail on lisatud teistest teenuspõhistest PAM-i konfiguratsioonifailidest, # ja peaks sisaldama loendit moodulitest, mis määratlevad teenused # kasutatakse kasutaja paroolide muutmiseks. Vaikimisi on pam_unix. # Pam_unixi valikute selgitus: # # Valik "sha512" võimaldab soolatud SHA512 paroole. Selle suvandita on # vaikimisi Unixi krüpt. Varasemates väljaannetes kasutati valikut "md5". # # Valik "Hämar" asendab # login.defs vana valikut "OBSCURE_CHECKS_ENAB". # # Muude võimaluste saamiseks vaadake pam_unixi manuaalilehte. # Alates versioonist 1.0.1-6 haldab seda faili vaikimisi pam-auth-update. # Selle kasutamiseks on soovitatav konfigureerida # kohalikku moodulit kas enne või pärast vaikeplokki ja kasutada teiste pamoodide valiku haldamiseks # pam-auth-update. Vaadake üksikasju # pam-auth-update (8). # siin on paketipõhised moodulid (plokk "Esmane") [edu = 2 vaikimisi = ignoreeri] pam_unix.so varjatud sha512 parool [edu = 1 user_unknown = ignoreeri default = die] pam_ldap.so try_first_pass # siin on varuvariant, kui ükski moodul ei õnnestu parooliga nõuda pam_deny.so # kruntige virn positiivse tagastusväärtusega, kui seda veel pole; # see väldib vea tagastamist lihtsalt sellepärast, et miski ei määra edukoodi # kuna ülaltoodud moodulid hüppavad kumbki lihtsalt parooli vaja pam_permit.so # ümber ja siin on veel paketimooduleid (plokk "Täiendav") autentimise värskendamise konfiguratsioon

Juhul kui meil on vaja LDAP-sse salvestatud kasutajate kohalik sisselogimine ja soovime, et nende kaustad luuakse automaatselt kodus, peame faili muutma /etc/pam.d/common-session ja lisage faili lõppu järgmine rida:

seanss valikuline pam_mkhomedir.so skel = / etc / skel umask = 077

Varem väljatöötatud OpenLDAP kataloogiteenuse näites oli ainus loodud kohalik kasutaja kasutaja põrin, samas kui LDAP-is loome kasutajad sammud, legolas, Gandalf, Ja Bilbo. Kui seni tehtud konfiguratsioonid on õiged, peaksime suutma loetleda kohalikud kasutajad ja need, kes on kaardistatud kohalikena, kuid on salvestatud LDAP-kaugserverisse:

juur @ mail: ~ # getent passwd buzz: x: 1001: 1001: Buzz Debian First OS ,,,: / home / buzz: / bin / bash Sammud: x: 10000: 10000: Sammud El Rey: / home / strides: / bin / bash legolas: x: 10001: 10000: Legolas Archer: / kodu / legolas: / bin / bash gandalf: x: 10002: 10000: võlur Gandalf: / home / gandalf: / bin / bash bilbo: x: 10003: 10000: bilbo: / home / bilbo: / bin / bash

Pärast süsteemi autentimise muudatusi on serveri taaskäivitamine kehtiv, vastasel juhul seisame silmitsi kriitilise teenusega:

juur @ mail: ~ # taaskäivitage

Hiljem alustame kohalikku seanssi serveris mail.swl.fan kasutaja LDAP andmebaasi salvestatud kasutaja mandaatidega master.swl.fan. Võime proovida sisse logida ka SSH kaudu.

buzz @ sysadmin: ~ $ ssh gandalf @ mail gandalf @ mail parool: kataloogi "/ home / gandalf" loomine. Debiani GNU / Linuxi süsteemiga kaasnevad programmid on tasuta tarkvara; iga programmi täpsed levitamistingimused on kirjeldatud üksikfailides kataloogis / usr / share / doc / * / copyright. Debiani GNU / Linuxil pole absoluutselt mingit garantiid kehtivas seaduses lubatud ulatuses. gandalf @ mail: ~ $ su Parool: root @ mail: / home / gandalf # getent group buzz: x: 1001: kasutajad: *: 10000: juur @ mail: / home / gandalf # exit väljumiseks gandalf @ mail: ~ $ ls -l / kodu / kokku 8 drwxr-xr-x 2 sumin sumin 4096 17. juuni 12:25 buzz drwx ------ 2 gandalfi kasutajad 4096 17. juuni 13:05 gandalf

Serveri ja kliendi tasandil rakendatud kataloogiteenus töötab õigesti.

Kerberos

Vikipeediast:

- Kerberos on arvutivõrgu autentimisprotokoll, mille on loonud MIT mis võimaldab kahel ebaturvalises võrgus oleval arvutil üksteisele oma identiteeti turvaliselt tõestada. Selle disainerid keskendusid kõigepealt kliendi-serveri mudelile ja see pakub vastastikust autentimist: nii klient kui server kontrollivad üksteise identiteeti. Autentimissõnumid on selle vältimiseks kaitstud pealtkuulamine y kordusrünnakud.

Kerberos põhineb sümmeetrilisel võtmekrüptograafial ja selleks on vaja usaldusväärset kolmandat osapoolt. Lisaks on protokolli laiendused, et oleks võimalik asümmeetrilist võtmekrüptograafiat kasutada.

Kerberos põhineb Needham-Schroederi protokoll. See kasutab usaldusväärset kolmandat osapoolt, mida nimetatakse "võtmete levituskeskuseks" (KDC) ja mis koosneb kahest eraldi loogilisest osast: "Autentimisserver" (AS või Autentimisserver) ja "Piletite väljastamise server" (TGS või Piletite andmise server) ). Kerberos töötab "piletite" alusel, mis tõendavad kasutajate identiteeti.

Kerberos peab salajaste võtmete andmebaasi; Kõik võrgus olevad üksused - olgu see siis klient või server - jagavad ainult enda ja Kerberose teada olevat salajast võtit. Selle võtme tundmine tõendab üksuse identiteeti. Kahe üksuse vaheliseks suhtlemiseks genereerib Kerberos seansivõtme, mida nad saavad kasutada oma probleemide kindlustamiseks.

Kerberose puudused

De Tervendatud:

kuigi Kerberos eemaldab levinud turvaohu, võib seda olla keeruline rakendada mitmel põhjusel:

- Kasutajate paroolide üleviimine standardsest paroolide andmebaasist UNIX, näiteks / etc / passwd või / etc / shadow, Kerberose paroolide andmebaasi, võib olla tüütu ja selle ülesande täitmiseks pole kiiret mehhanismi.

- Kerberos eeldab, et iga kasutaja on usaldusväärne, kuid kasutab ebausaldusväärset masinat ebausaldusväärses võrgus. Selle peamine eesmärk on takistada krüptimata paroolide saatmist võrgu kaudu. Kui aga kellelgi teisel kasutajal, välja arvatud sobiv kasutaja, on autentimiseks juurdepääs piletimüügimasinale (KDC), oleks Kerberos ohus.

- Rakenduse kasutamiseks Kerberose kasutamiseks tuleb koodi muuta, et teha Kerberose teekidele vastavad kõned. Sel viisil muudetud rakendusi peetakse kerberiseeritud. Mõne rakenduse jaoks võib see olla liiga suur programmeerimisvajadus, mis tuleneb rakenduse suurusest või selle ülesehitusest. Muude ühildumatute rakenduste puhul tuleb muuta võrguserveri ja selle klientide suhtlusviisi; jällegi võib selleks vaja minna üsna palju programmeerimist. Üldiselt on kõige problemaatilisemad suletud lähtekoodiga rakendused, mis Kerberost ei toeta.

- Lõpuks, kui otsustate Kerberost oma võrgus kasutada, peate mõistma, et see on valik kõik või mitte midagi. Kui otsustate oma võrgus kasutada Kerberost, peate meeles pidama, et kui mõni parool edastatakse teenusele, mis ei kasuta autentimiseks Kerberost, on oht, et paketti võidakse pealt kuulata. Seega ei saa teie võrk Kerberose kasutamisest mingit kasu. Oma võrgu turvamiseks Kerberosega peaksite kasutama ainult kõigi klientide / serverite rakenduste kerberiseeritud versioone, mis saadavad krüptimata paroole või ei kasuta ühtegi neist rakendustest võrgus.

OpenLDAP-i käsitsi juurutamine ja konfigureerimine Kerberose back-endina pole lihtne ülesanne. Kuid hiljem näeme, et Samba 4 Active Directory - domeenikontroller integreerub läbipaistval viisil Sysadmini, DNS-serveri, Microsofti võrgu ja selle domeenikontrolleri, LDAP-serveri jaoks peaaegu kõigi oma objektide tagaküljeks ja Kerberose põhine autentimisteenus kui Microsofti stiilis Active Directory põhikomponent.

Siiani pole meil olnud vajadust rakendada "kerberiseeritud võrku". Seetõttu ei kirjutanud me Kerberose rakendamise kohta.

Samba 4 Active Directory - domeenikontroller

NB!

Pole paremat dokumentatsiooni kui sait wiki.samba.org. Enesest lugupidav Sysadmin peaks seda saiti külastama - inglise keeles - ja sirvima suurt hulka täielikult Samba 4-le pühendatud lehti, mille on kirjutanud Team Samba ise. Ma ei usu, et selle asendamiseks on Internetis saadaval dokumente. Muide, jälgige külastuste arvu, mis kajastub iga lehe allosas. Selle näiteks on see, et külastati teie avalehte või põhilehte 276,183 korda alates tänasest 20. juunist 2017 kell 10:10 Ida-Eesti aja järgi. Lisaks sellele on dokumentatsioon väga ajakohane, kuna seda lehte muudeti 6. juunil.

Vikipeediast:

Samba on Microsofti Windowsi failijagamisprotokolli (endise nimega SMB, hiljuti ümber nimetatud CIFS) tasuta juurutamine UNIX-laadsetele süsteemidele. Nii on võimalik, et arvutid, millel on GNU / Linux, Mac OS X või Unix üldiselt, näevad välja nagu serverid või toimivad Windowsi võrkudes klientidena. Samba võimaldab kasutajatel valideerida ka esmase domeenikontrollerina (PDC), domeeniliikmena ja isegi Windows-põhiste võrkude jaoks Active Directory domeenina; peale selle, et on võimalik serveerida prindijärjekordi, jagada katalooge ja autentida oma kasutajaarhiiviga.

Unixi-laadsete süsteemide hulgas, millel Sambat saab käitada, on GNU / Linuxi distributsioonid, Solaris ja erinevad BSD variandid et leiame Apple'i Mac OS X Serveri.

Samba 4 AD-DC koos sisemise DNS-iga

- Alustame Debiani 8 "Jessie" puhtast installimisest - ilma graafilise liideseta.

Esmane kontroll

root @ master: ~ # hostinimi

meister

root @ master: ~ # hostinimi --fqdn

master.swl.fan

root @ master: ~ # ip aadress

1: mida: mtu 65536 qdisc noqueue state Tundmatu rühma vaikelink / tagasisidet 00: 00: 00: 00: 00: 00 brd 00: 00: 00: 00: 00: 00 inet 127.0.0.1/8 hatóala host lo valid_lft forever prefer_lft forever inet6 :: 1/128 ulatuse host valid_lft igavesti eelistatud_lft igavesti 2: eth0: mtu 1500 qdisc pfifo_fast state Tundmatu grupi vaikimisi qlen 1000 link / eeter 00: 0c: 29: 80: 3b: 3f brd ff: ff: ff: ff: ff: ff

inet 192.168.10.5/24 brd 192.168.10.255 ulatus globaalne eth0

valid_lft igavesti eelistatud_lft igavesti inet6 fe80 :: 20c: 29ff: fe80: 3b3f / 64 ulatuse link valid_lft igavesti eelistatud_lft igavesti

root @ master: ~ # cat /etc/resolv.conf

Otsi swl.fan nimeserverit 127.0.0.1

- Millega me haru deklareerime põhiline ainult, see on enam kui piisav meie eesmärkidel.

root @ master: ~ # cat /etc/apt/sources.list deb http://192.168.10.1/repos/jessie-8.6/debian/ Jessie põhiline deb http://192.168.10.1/repos/jessie-8.6/debian/security/ jessie / uuendused põhiline

Postfix by Exim ja utiliidid

root @ master: ~ # aptitude install postfix htop mc deborphan ┌────────────────────────┤ Postfixi konfiguratsioon ├────────────────────── ────┐ │ Valige postiserveri konfiguratsiooni tüüp, mis sobib kõige paremini teie │ │ vajadustega. Configuration │ │ │ Konfiguratsiooni pole: │ │ Hoiab praeguse konfiguratsiooni puutumatuna. │ │ Interneti-sait: │ │ E-post saadetakse ja võetakse vastu otse SMTP abil. │ │ Internet "smarthostiga": │ │ E-kirjad võetakse vastu otse SMTP-ga või käivitades tööriista │ │ nagu "fetchmail". Väljuv kiri saadetakse smart │ abil "smarthost". │ │ Ainult kohalikud kirjad: │ delivered Ainult kohaletoimetatud kirjad on mõeldud kohalikele kasutajatele. Ei, võrku pole. │ │ │ │ E-posti konfiguratsiooni üldine tüüp: │ │ │ │ Konfiguratsiooni pole │ │ Interneti-sait │ │ Internet „smarthostiga“ │ │ Satelliitsüsteem │ │ Ainult kohalik post │ │ │ │ │ │ │ │ │ └─────────────────────────────────────── ────────────────────────────┘┘┌┌┌──────┌┌┌ ─────┤ Postfixi seadistamine ├─────────────────────────┐ ┐ "Postisüsteemi nimi" on selle domeeni nimi, mis │ │ kasutatakse _ALL_ e-posti aadresside "kvalifitseerimiseks" ilma domeeninimeta. See hõlmab ka kirju juurest ja juurelt: palun ärge laske máquinal │ teie masinast e-kirju saata root@example.org kuni │ │ alla root@example.org küsis. │ │ │ │ Teised programmid kasutavad seda nime. See peab olema kordumatu │ │ kvalifitseeritud domeeninimi (FQDN). │ │ │ │ Seega, kui kohaliku masina e-posti aadress on │ │ midagi@näide.org, selle valiku õige väärtus on example.org. │ │ │ │ Meilisüsteemi nimi: │ │ │ │ master.swl.fan ___________________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ──────────────────────────────┘

Koristame

root @ master: ~ # sobivuse puhastamine ~ c root @ master: ~ # aptitude install -f root @ master: ~ # sobivus puhas root @ master: ~ # sobivuse automaatne puhastamine

Paigaldame nõuded Samba 4 ja muud vajalikud pakendid

root @ master: ~ # aptitude install acl attr autoconf bison \

build-essential debhelper dnsutils docbook-xml docbook-xsl flex gdb \

krb5-kasutaja libacl1-dev libaio-dev libattr1-dev libblkid-dev libbsd-dev \

libcap-dev libcups2-dev libgnutls28-dev libjson-perl \

libldap2-dev libncurses5-dev libpam0g-dev libparse-yapp-perl\

libpopt-dev libreadline-dev perl perl-moodulid pkg-config \

python-all-dev python-dev python-dnspython python-crypto\

xsltproc zlib1g -dev libgpgme11 -dev python -gpgme python -m2crypto \

libgnutls28-dbg gnutls-dev ldap-utils krb5-config

┌───────────────┤ Kerberose autentimise seadistamine ├─────────────────┐ │ Kui kasutajad üritavad Kerberost kasutada ja nime määrata │ │ printsipaal või kasutaja selgitamata, millisesse administratiivsesse Kerberose domeeni kuulub printsipaal │,, võtab süsteem vaikevaldkonna │ │. Vaikeriiki saab kasutada ka kohalikus masinas töötava Kerberose teenuse │ │ valdkonnana. │ │ Tavaliselt on vaikevaldkond kohaliku DNS-i domeeni case │ suurtäht. Ber │ │ default Kerberose versiooni 5 vaikevaldkond: │ │ │ │ SWL.FAN __________________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ──────────────────────────────┘┘┌┌┌── authent authent authent authent authent Kerberos ├─────────────---- Real │ │ │ Teie valdkonna Kerberose serverid: │ │ │ │ master.swl.fan ___________________________________________________________ │ │ │ │ │ │ │ └─────────────────────────────────────── ──────────────────────────────┘ ┌──────────────── authent Autentimise seadistamine Kerberos ├───────────────┐ │ Sisestage haldusserveri nimi (parooli muutmine) ber │ Kerberose SWL.FAN-i jaoks.

Ülaltoodud protsess võttis natuke aega, kuna meil pole veel ühtegi DNS-teenust installitud. Domeeni valisite siiski failisätete järgi õigesti / Etc / hosts. Pidage seda failis meeles / Etc / resolv.conf oleme deklareerinud IP 127.0.0.1 domeeninimeserverina.

Nüüd konfigureerime faili / etc / ldap / ldap / conf

root @ master: ~ # nano /etc/ldap/ldap.conf

ALUS dc = swl, dc = ventilaatori URI LDAP: //meister.swl.fan

Päringute jaoks, mis kasutavad käsku ldapsearch juurkasutaja tehtud tüübid on ldapsearch -x -W cn = xxxx, peame faili looma /juur/.ldapsearc järgmise sisuga:

root @ master: ~ # nano .ldaprc BINDDN CN = administraator, CN = kasutajad, DC = swl, DC = ventilaator

Failisüsteem peab toetama ACL-i - pääsukontrolli loendit

root @ master: ~ # nano / etc / fstab # / etc / fstab: staatilise failisüsteemi teave. # # Kasutage seadet # blkid printimiseks # kordumatu identifikaator; seda võib kasutada koos UUID = abil kindlamaks viisiks seadmete # nimetamiseks, mis töötab ka siis, kui kettad on lisatud ja eemaldatud. Vt fstab (5). # # # / oli installimise ajal / dev / sda1 sees UUID = 33acb024-291b-4767-b6f4-cf207a71060c / ext4 user_xattr, acl, tõke = 1, noatime, tõrked = remount-ro 0 1 # swap oli installimise ajal / dev / sda5 sees UUID = cb73228a-615d-4804-9877-3ec225e3ae32 ükski pole swap sw 0 0 / dev / sr0 / media / cdrom0 udf, iso9660 kasutaja, noauto 0 0 root @ master: ~ # mount -a root @ master: ~ # puudutage testimist_acl.txt root @ master: ~ # setfattr -n user.test -v test testing_acl.txt root @ master: ~ # setfattr -n security.test -v test2 testing_acl.txt root @ master: ~ # getfattr -d testing_acl.txt # file: testing_acl.txt user.test = "test" root @ master: ~ # getfattr -n security.test -d testing_acl.txt # file: testing_acl.txt security.test = "test2" root @ master: ~ # setfacl -mg: adm: rwx testing_acl.txt root @ master: ~ # getfacl testing_acl.txt # fail: testing_acl.txt # omanik: juur # rühm: juurkasutaja :: rw- rühm :: r-- rühm: adm: rwx mask :: rwx muu :: r--

Hankime allika Samba 4, kompileerime ja installime

On väga soovitatav alla laadida versiooni lähtefail Stabiilne saidilt https://www.samba.org/. Meie näites laadime versiooni alla samba-4.5.1.tar.gz kausta poole / opt.

root @ master: ~ # cd / opt

root @ master: / opt # wget https://download.samba.org/pub/samba/stable/samba-4.5.1.tar.gz

root @ master: / opt # tar xvfz samba-4.5.1.tar.gz

root @ master: / opt # cd samba-4.5.1 /

Konfiguratsiooni valikud

Kui soovime kohandada konfiguratsioonivõimalusi, käivitame:

root @ master: /opt/samba-4.5.1# ./configure --abi

ja valige väga hoolikalt välja vajalikud. Soovitatav on kontrollida, kas allalaaditud paketti saab installida meie kasutatavasse Linuxi jaotusse, mis meie puhul on Debian 8.6 Jessie:

root @ master: /opt/samba-4.5.1# . / Configure kontrollima

Konfigureerime, kompileerime ja installime samba-4.5.1

- Varem installitud nõuetest ja 8604 failist (mis moodustavad kompaktse samba-4.5.1.tar.gz), mis kaaluvad umbes 101.7 megabaiti, sealhulgas kausta source3 ja source4 kaustad, mis kaaluvad umbes 61.1 megabaiti, saame asendaja Microsofti stiilis Active Directory, mille kvaliteet ja stabiilsus on mis tahes tootmiskeskkonna jaoks enam kui vastuvõetav. Peame esile tõstma Team Samba tööd vaba tarkvara Samba 4 tarnimisel.

Allpool olevad käsud on klassikalised pakettide koostamiseks ja nende allikatest installimiseks. Peame olema kannatlikud, kuni kogu protsess kestab. See on ainus viis kehtivate ja õigete tulemuste saamiseks.

root @ master: /opt/samba-4.5.1# ./configure-koos süsteemiga --disable-tassid root @ master: /opt/samba-4.5.1# tegema root @ master: /opt/samba-4.5.1# make install

Käskluse ajal tegema, näeme, et Samba 3 ja Samba 4 allikad on kompileeritud. Seetõttu kinnitab Team Samba, et selle versioon 4 on versiooni 3 loomulik värskendus nii domeenikontrollerite puhul, mis põhinevad Samba 3 + OpenLDAP-l, kui ka failiserveritel või vanemad Samba 4 versioonid.

Samba varustamine

Kasutame DNS-iga SAMBA_INTERNAL. Sisse https://wiki.samba.org/index.php?title=Samba_Internal_DNS_Back_End leiame rohkem teavet. Kui nad küsivad meilt administraatori parooli, peame sisestama ühe minimaalselt 8 tähemärgist koos tähtede - suurte ja väikeste tähtedega - ja numbritega.

Enne teenuse pakkumise jätkamist ja elu lihtsustamiseks lisame tee meie faili Samba käivitatavatest failidest .bashrcSiis sulgeme ja logime uuesti sisse.

root @ master: ~ # nano .bashrc

# ~ / .bashrc: käivitab bash (1) sisselogimata kestade jaoks. # Märkus: PS1 ja umask on juba seadistatud kataloogis / etc / profile. Te ei peaks seda # vajama, kui te ei soovi root jaoks erinevaid vaikesätteid. # PS1 = '$ {debian_chroot: + ($ debian_chroot)} \ h: \ w \ $' # umask 022 # Kui soovite 'ls' i värvida, võite kommenteerida järgmisi ridu: # export LS_OPTIONS = '- color = auto '# eval "" dircolors "" # alias ls =' ls $ LS_OPTIONS '# alias ll =' ls $ LS_OPTIONS -l '# alias l =' ls $ LS_OPTIONS -lA '# # Veel mõned varjunimed vigade vältimiseks: # alias rm = 'rm -i' # alias cp = 'cp -i' # alias mv = 'mv -i'

deklareeri -x PATH = "/ usr / local / sbin: / usr / local / bin: / usr / sbin: / usr / bin: \ / sbin: / bin: / usr / local / samba / sbin: / usr / local / samba / bin "

root @ master: ~ # exit logout Ühendus masteriga suletud. xeon @ sysadmin: ~ $ ssh juur @ master

root @ master: ~ # samba-tööriista domeeni säte --use-rfc2307 - interaktiivne

Valdkond [SWL.FAN]: SWL.FAN

Domeen [SWL]: SWL

Serveri roll (dc, liige, eraldiseisev) [dc]: dc

DNS-i taustaprogramm (SAMBA_INTERNAL, BIND9_FLATFILE, BIND9_DLZ, Puudub) [SAMBA_INTERNAL]: SAMBA_INTERNAL

DNS-ekspediitori IP-aadress (edastamise keelamiseks kirjutage „pole”) [192.168.10.5]: 8.8.8.8

Administraatori parool: Teie parool 2017

Sisestage parool uuesti: Teie parool 2017

IPv4-aadresside otsimine IPv6-aadresside otsimine IPv6-aadressi ei määrata share.ldb seadistamine secrets.ldb registri seadistamine privileegide andmebaasi seadistamine idmapi seadistamine db SAM seadistamine db sam.ldb partitsioonide ja sätete seadistamine üles sam.ldb rootDSE Samba 4 ja AD skeemi eellaadimine DomainDN lisamine: DC = swl, DC = ventilaator Konfiguratsioonikonteineri lisamine sam.ldb skeemi seadistamine sam.ldb skeemi seadistamine Kuvaspetsifikaatorite seadistamine Kuvaspetsifikaatorite seadistamine Kuvaspetsifikaatorite seadistamine Kasutajate konteineri lisamine Kasutajate konteineri muutmine Arvutite konteineri lisamine Arvutite konteineri muutmine sam.ldb andmete seadistamine Tuntud turbepõhimõtete seadistamine sam.ldb kasutajate ja rühmade seadistamine Eneseliitumise seadistamine DNS-kontode lisamine CN = MicrosoftDNS, CN = System, DC = swl, DC = fänn DomainDnsZones ja ForestDnsZones partitsioonide loomineSamba 4 jaoks sobiv Kerberose konfiguratsioon on loodud aadressil /usr/local/samba/private/krb5.conf võltsitud yp-serveri sätete seadistamine Kui ülaltoodud failid on installitud, on teie Samba4 server valmis kasutamiseks Server Role: aktiivne kataloogidomeen kontrolleri hostinimi: NetBIOS-i põhidomeen: SWL DNS-i domeen: swl.fan DOMAIN SID: S-1-5-21-32182636-2892912266-1582980556

Ärgem unustagem kopeerida Kerberose konfiguratsioonifail, nagu näitab väljund Catering:

root @ master: ~ # cp /usr/local/samba/private/krb5.conf /etc/krb5.conf

Käsku tippimata samba-tööriist teie täisnimega loome sümboolse lingi lühinimega tööriist:

root @ master: ~ # ln -s / usr / local / samba / bin / samba-tool / usr / local / samba / bin / tool

Installime NTP

Active Directory põhitükk on võrgu ajateenus. Kuna autentimine toimub Kerberose ja selle piletite kaudu, on aja sünkroniseerimine Samba 4 AD-DC-ga ülitähtis.

root @ master: ~ # aptitude install ntp root @ master: ~ # mv /etc/ntp.conf /etc/ntp.conf.original root @ master: ~ # nano /etc/ntp.conf driftfile /var/lib/ntp/ntp.drift ntpsigndsocket / usr / local / samba / var / lib / ntp_signd statistika loopstats peerstats clockstats filegen loopstats fail loopstats type day lubama filegen peerstats fail peerstats type päev lubama filegenstats fail kellastats kell tüüp päev lubama server 192.168.10.1 piirang -4 vaikimisi kood notrap nomodeerima nopeer noquery piirama -6 vaikimisi kood notrap nomodeerima kiirem noquery piirama vaikimisi mssntp piirama 127.0.0.1 piirama :: 1 saade root @ master: ~ # teenuse ntp taaskäivitamine root @ master: ~ # teenuse ntp olek root @ master: ~ # tail -f / var / log / syslog

Kui uurides syslog kasutades ülaltoodud käsku või kasutades Journalctl -f saame teate:

19. juuni 12:13:21 meister ntpd_intres [1498]: vanem suri enne meie lõpetamist, lahkudes

peame teenuse taaskäivitama ja proovima uuesti. Nüüd loome kausta ntp_signd:

root @ master: ~ # ls -ld / usr / local / samba / var / lib / ntp_signd

Ls: / usr / local / samba / var / lib / ntp_signd ei pääse juurde: faili või kataloogi pole olemas

root @ master: ~ # mkdir / usr / local / samba / var / lib / ntp_signd

root @ master: ~ # chown root: ntp / usr / local / samba / var / lib / ntp_signd /

root @ master: ~ # chmod 750 / usr / local / samba / var / lib / ntp_signd / root @ master: ~ # chmod gs, g + x / usr / local / samba / var / lib / ntp_signd /

# Nagu on taotletud saidil samba.wiki.org

root @ master: ~ # ls -ld / usr / local / samba / var / lib / ntp_signd

drwxr-x --- 2 root ntp 4096 19. juuni 12:21 / usr / local / samba / var / lib / ntp_signd

Konfigureerime Samba hakake systemd kasutama

root @ master: ~ # nano /lib/systemd/system/samba-ad-dc.service [Teenus] Tüüp = hargnev PIDFile = / usr / local / samba / var / run / samba.pid LimitNOFILE = 16384 # EnvironmentFile = - / etc / conf.d / samba ExecStart = / usr / local / samba / sbin / samba ExecReload = / usr / bin / kill -HUP $ MAINPID [Install] WantedBy = mitme kasutaja.target root @ master: ~ # systemctl lubab samba-ad-dc root @ master: ~ # taaskäivitage root @ master: ~ # systemctl olek samba-ad-dc root @ master: ~ # systemctl olek ntp

Samba 4 AD-DC failide asukohad

KÕIK -miinus vastloodud samba-ad-dc.teenus- failid on:

root @ master: ~ # ls -l / usr / local / samba / kokku 32 drwxr-sr-x 2 juuretöötajad 4096 19. juuni 11:55 konteiner drwxr-sr-x 2 juurpersonal 4096 19. juuni 11:50 jms drwxr-sr-x 7 juurpersonal 4096 19. juuni 11:30 sisaldama drwxr-sr-x 15 juurepersonal 4096 19. juuni 11:33 lib drwxr-sr-x 7 juurpersonal 4096 19. juuni 12:40 era- drwxr-sr-x 2 juurpersonal 4096 19. juuni 11:33 sbin drwxr-sr-x 5 juurpersonal 4096 19. juuni 11:33 osa drwxr-sr-x 8 juurpersonal 4096 19. juuni 12:28 oli

parimas UNIX-stiilis. Alati on soovitatav sirvida erinevaid kaustu ja uurida nende sisu.

/Usr/local/samba/etc/smb.conf fail