Joitakin päiviä sitten Kerroin heille FlatPress, verkkosovellus (CMS), jonka kautta heillä voi olla blogi tai jotain vastaavaa käyttämättä tietokantoja tai liian monimutkaisia 🙂

No, minulla on kannettavalla tietokoneellani a FlatPress henkilökohtaisten muistiinpanojen osalta asioita, joita en halua unohtaa, ja siksi kirjoitan ne tähän henkilökohtaiseen blogiin. Mutta kuten monien teistä on jo tiedettävä ... Olen jonkin verran paranoidi turvallisuuden suhteen, ja jos se koskee MINUN ajatusteni turvallisuutta, sinulla ei ole aavistustakaan kuinka paranoidi voin olla jalka

Joten olin ongelman edessä: Kuinka FlatPressin avulla voin suojata kaiken sen sisällön?

Ajattelin useita sovelluksia, jotka sallivat tietojen salauksen, mutta… kukaan ei tehnyt tarkalleen mitä halusin, joten otin tehtäväksi ohjelmoida mitä halusin itse.

Nyt näytän sinulle tekemäni käsikirjoituksen, joka toimii seuraavasti:

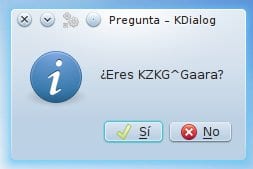

1. Se näyttää valintaikkunan, jossa kysytään, oletko KZKG ^ Gaara, jos painat EI, komentosarja sulkeutuu, jos painat KYLLÄ, kaikki jatkuu normaalisti.

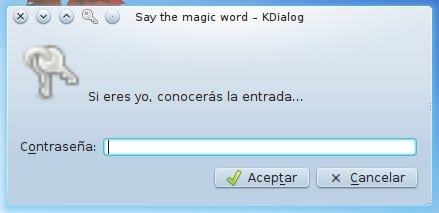

2. Näytä tekstiruutu, jossa kysytään salasana:

3. Jos painat Peruuta, komentosarja sulkeutuu, nyt tulee yksi komentosarjan temppuista 😉 ...

3.1. Logiikka on, että komentosarja vertaa kirjoittamaamme salasanaa samaan komentoon, joka on jo ennalta määritetty samassa komentosarjassa, ja jos salasanat vastaavat, se jatkuu ja jos salasanat eivät täsmää, näyttöön tulee virheilmoitus. Ongelmana on, että jos asetamme oikean salasanan komentosarjan sisään juuri niin, kuka tahansa, joka avaa komentosarjan tekstieditorilla, voi nähdä oikean salasanan hyvin selvästi .. ja tämä ystäväni, se on yksinkertaisesti anteeksiantamaton epäonnistuminen

3.2. Jotta vältetään tällaisen salasanan asettaminen pelkkään tekstiin komentosarjaan, käytin MD5: tä. Toisin sanoen skriptin alussa ilmoitin, että oikea salasana on «2dac690b816a43e4fd9df5ee35e3790d«, Ja tämä on MD5 seuraavista:«desdelinux«. ... En ymmärrä mitään!! …😀

Tarkastellaan vähän enemmän. Jos kirjoitan nyt tiedostoon (esimerkiksi ~ / pass.txt) tekstiä: desdelinux

Jos päätelaitteessa kirjoitan: md5sum ~ / pass.txt

Se palaa minulle: 2dac690b816a43e4fd9df5ee35e3790d sum

Ja ... kuten näette, se ensimmäinen sarake, jossa on paljon numeroita ja kirjaimia ilmeisessä järjestyksessä, on identtinen samanlaisen kuin minä laitoin yllä, ja se on ilmoitetussa komentosarjassa.

No, tämä ensimmäinen sarake on desdelinux 😉

Jos he asettavat seuraavan, se palauttaa vain ensimmäisen sarakkeen, joka kiinnostaa meitä: md5sum ~/pass.txt | awk '{print $1}'

4. Joten komentosarjan toiminta tässä erityisessä osassa on:

4.1. Skripti laittaa kirjoittamasi salasanan väliaikaiseen tiedostoon nimeltä temp.txt, ja se purkaa MD5: n tiedoston sisällöstä komennolla:

md5sum temp.txt | awk '{print $1}'

4.2. Jos juuri kirjoittamasi salasanan MD5 EI ole identtinen sen määrittelemän salasanan kanssa (ts. Komentosarjaan kirjoitettu), se sulkeutuu ja antaa virheen:

4.3. Jos salasana täsmää, täydellinen ... komentosarja jatkuu 😀

5. Kun salasana täsmää, komentosarja suorittaa sarjan vaiheita, minun tapauksessani:

5.1. Se tulee kansioon / koti / jaettu / isännöi / - » CD / koti / jaettu / isännöity /

5.2. FlatPress-kansio on nimeltään "minä", ja se pakataan .RAR-suojattuun salasanalla (salasana on sama kuin se pitäisi asettaa ennen), joten komentosarja purkaa tiedoston (me.rar) - » rar x me.rar -hp $ MWORD

harvinainen x - »Se purkaa tiedostot ja kansiot pakkaamalla samalla järjestyksellä kuin ne.

minä.rar - »Tämä on tiedosto, jonka haluan purkaa.

-hp $ MWORD - »Tässä sanon, että sinun on käytettävä salasanaa tiedoston purkamiseen, ja salasana on muuttuja $ MWORD (tämä muuttuja on aiemmin kirjoittamasi salasana)

5.3. Joten, jos se on purettu hyvin, siirryn tiedostoon me.rar ... miksi? No, koska ei ole järkevää, että .rar on olemassa, jos työskentelen sisällä olevien tiedostojen kanssa, ja nuo tiedostot muuttuvat, koska kirjoitan uusia asioita blogiin - » rm minua. rar

5.4. Minun täytyy muuttaa käyttöoikeuksia, jotta kaikki toimisi hyvin - » chmod 777 -R me / (muista, että kansio me / on pakattu me.rar)

5.5. Se näyttää minulle ikkunan, joka kertoo, että minulla on 10 sekuntia aikaa avata "" selain ... WTF!, Mitä tämä tarkoittaa? ...

5.5 (a). Yksinkertainen, hyvin yksinkertainen… 🙂 ... Avaan selaimen (tässä tapauksessa rekonq) ja työskentelen uuden viestin parissa, mutta kun suljen selaimen, komentosarja pakkaa me / kansion uudelleen .rar-tiedostoon (jäljellä minussa.rar).

Tämä on mahdollista, koska komentosarja tarkistaa 3 sekunnin välein, onko Rekonq auki vai ei. Jos se havaitsee olevan auki, komentosarja ei tee mitään, mutta jos se havaitsee, että se EI ole auki, se suorittaa: rar a me.rar -hp $ MWORD me / * && rm -R me /

Tämä tarkoittaa, että se pakkaa kansion minulle/ en minä.rar (ja se asettaa salasanan, joka olisi sama kuin olemme jo nähneet), ja kun pakkaat sen ja jos virheitä ei ole, se poistaa kansion minulle/ kaiken sisällön kanssa.

5.5 (b). Kuinka tämä auttaa meitä? ... yksinkertainen, tämä estää meitä muistamasta, että meidän on suojattava sisältöämme uudelleen, koska meidän on vain lopetettava työskentely sen kanssa (sulje selain) ja komentosarja tekee kaiken muun työn 😉

6. Valmis, tämä kaikki on selitetty yleisesti 🙂

... vaikka on vielä yksi yksityiskohta 😀

Skriptillä on vielä suurempi suojaus, suojaus, joka on poistettu käytöstä (kommentoitu), ovat seuraavat rivit:

if [ "$USER" != "$ME" ]; then

rm *.sh

kdialog --error "Sorry but u are not me. Auto-destroying..." --title "Im Me..."

exit

fi

Se, mitä se tekee, on yksinkertaista. Muuttuja $ USER on järjestelmän globaali muuttuja, jos terminaali on:

echo $USER

Näet, mitä käyttäjäsi näyttää sinulle ... No, näiden rivien logiikka on yksinkertainen.

Jos $ USER ei vastaa $ ME -muuttujaa (ja ilmoitin sen komentosarjassa, ja se on "gaara"), komentosarja poistaa KAIKKI tiedostot .sh jotka ovat kyseisessä kansiossa, eli se tuhoaa itsensä 😉

Tämä estää jotakin muuta suorittamasta komentosarjaa toisella tietokoneella hehehehe.

Ja no, en usko, että on paljon muuta selitettävää, jätän käsikirjoituksen:

Tiedän, että monien mielestä se on erittäin monimutkainen, mutta se on oikeastaan pelottavampaa kuin sen pitäisi ... käsikirjoituksella on todella yksinkertainen toimintalogiikka yksinkertaista tarkoitusta varten.

Tein tämän vastaamaan hyvin erityiseen tarpeeseeni, jaan sen toivoen, että joku muu tässä selitetty rivi tai idea voi palvella jotakuta 😉

Muuten, komentosarja on tarkoitettu KDE: lle, koska sen näyttämät valintaikkunat (ikkunat) ovat KDE: ltä (käyttäen KDialogia), mutta se voidaan mukauttaa Gnome / Unity / Cinnamon / Mate -ohjelmaan zenitytai käytä sitä 100% terminaalissa yksinkertaisesti käyttämällä valintaikkunaa.

Ja kyllä, skriptillä on vielä joitain muita virheitä, esimerkiksi jos komentosarja purkaa .rar-tiedoston ja sitten joku sulkee (tappaa) komentosarjan, .rar-sisältö on suojaamaton, joitain yksityiskohtia on vielä jäljellä kiillotettu ... mutta hei, meidän on myös valvottava, ettei kukaan voi tarkistaa tietokoneemme 😀

Lopuksi haluan selventää, etten ole ohjelmoija, vielä vähemmän, en pidä itseäni sellaisena, luulen, että voit optimoida koodin rivit tai käyttää jotain toimintoa komentosarjan toiminnan parantamiseen ... mutta sanoin , En ole ohjelmoija

Heillä on kysyttävää siitä, vaikka käsikirjoitus ei ehkä palvele heitä, koska he eivät tarvitse sitä, mutta he voivat aina oppia siitä jonkin muun vinkin

terveiset

PD: minä tiedän sen vilkas Hän sanoo, että olen liian paranoidi ... tai että tuhlaan aikaani, mutta en ole. Halusin jotain hyvin spesifistä, hyvin spesifistä turvajärjestelmää, ja ohjelmoin sen itse ... kuinka geeky se on? … LOL!!

Tämä mielenkiintoinen, mutta mielestäni kysymys kyllä / ei on hyvin pieru xD

Ja mitä luulet sen sijaan, että käytät omistettua harvinaista, joka ei tarjoa todellista tietoturvaa, korvaa se gpg: llä, joka on yli vuosien ajan todistettu tietoturvaohjelmisto ja joka on käytännöllisesti katsoen kaikissa alueilla 😉

Toinen asia, voit välittää md5sum-merkkijonon, sinun ei tarvitse luoda väliaikaista tiedostoa. Täällä suosittelen myös sinua menemään shaan, joka on paljon turvallisempi, kokeile terminaalissa: shasum

Saludos!

Hei ja kiitos kommentistasi 😀

GPG sallii minun pakata hakemiston kaikella sisällöllä? Olen tosiasiassa käyttänyt sitä vain yksittäisiin tiedostoihin, en hakemistoihin, jotka sisältävät alihakemistoja ja tiedostoja.

ooo ... hieno shasum, en tuntenut häntä 😀

Jatkan muokkaamaan komentosarjaa käyttämään tätä, ja ... kyllä! totta, yksinkertaisesti: kaiku "$ PASSWORD" | shasum Saan jo merkkijonon, itse asiassa sitä ei tarvitse kirjoittaa tiedostoon :)

Kiitos paljon kommentistasi, olen jo oppinut jotain uutta 🙂

terveiset

on sama asia mitä kysyin ...

Tarvitset selvittää, miten GPG salataan tiedosto ja välitetään salasana samalla rivillä ... esimerkiksi:

gpg -e file.tar.gz –salasanan salasana mikä tahansa

Onko sinulla ideoita miten se tehdään? 🙂

Hakemiston c / gpg salaamiseksi sinun on ensin pakattava se tervalla.

silloin tässä tapauksessa on kätevää käyttää symmetristä salausta parametrin -c kanssa (katso ero symmetrisen ja epäsymmetrisen salauksen välillä wikipediassa).

tämä olisi silloin jotain:

tar -czf destination.tgz lähdekansio / && echo $ passwd | gpg –batch –pakkaustaso 0 -c –salalause-fd 0

tämä luo pakatun tiedoston nimeltä "destination.tgz" ja salatun tiedoston nimeltä "destination.tgz.gpg". sekä lähdehakemisto että itse pakkaus tulisi poistaa turvallisuuden vuoksi (huomioi silputtu komento)

purkaa:

echo $ passwd | gpg –batch -d –passphrase-fd 0 salaus_tiedosto.tgz.gpg | terva -xz

joka purkaa tiedostot nykyiseen hakemistoon (silloin mv: tä voidaan käyttää siirtämään ne muualle)

Jos sinulla on kysyttävää, vastaa tähän kommenttiin 🙂

tervehdykset !!

ehm, varo kaksinkertaisia väliviivoja (-) ja yksittäisiä väliviivoja (-) ... onko mahdollista kirjoittaa jotain ikään kuin se olisi koodi, jotta se ei muuttaisi muotoa?

prueba de codigo -- -[koodi] testikoodi - - [/ koodi]

Vietän sen enemmän sanallisuuteen

pakkaa ja salaa:

tar -czf destino.tgz directorio_fuente/ && echo $passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0Huomaa, että tässä on kaksi vaihetta: Luo ensin pakattu tiedosto ja jatka sitten salausta (ketjutus &&: llä), jos virheitä ei tapahtunut

purkaa ja pura:

echo $passwd | gpg –batch -d –passphrase-fd 0 archivo_cifrado.tgz.gpg | tar -xztervehtii!

Joo, itse asiassa eilen kotona luin gpg-miehen ja siellä oli kaikki mitä tarvitsin 😀

Itse asiassa en tehnyt sitä aivan niin, en käyttänyt kaikua tai pakkausta, tein tästä viestin, lähetin vain sen.

Paljon kiitoksia ystävällesi, todella.

Ihana! Etsin vain jotain sellaista ja törmäsin artikkelisi. Aion testata sitä tietojeni suojaamiseksi. Tietokoneturvan suhteen et voi koskaan olla liian vainoharhainen. Kiitos

Kiitos haha.

Ymmärrätkö käsikirjoituksen toiminnan, eikö?

Se näyttää paljon monimutkaisemmalta kuin se todella on lol.

Kiitos kommentista, todella 😀

terveiset

PS: Turvallisuus ei todellakaan ole koskaan tarpeeksi hahaha.

Se maksoi minulle hieman sen ymmärtämisestä (luin sen kolme kertaa), koska olen käyttänyt Linuxia vähän aikaa. Mutta se on todella yksinkertaista ja on aina mukavaa oppia tällaisia asioita. Terveisiä ja kiitoksia vielä kerran.

Tärkeää on ymmärtää se hehe. Yritin selittää kaiken erittäin yksityiskohtaisesti, mutta luulen, että jatkoin liikaa hahaha.

Kiitos 🙂

Vau, erittäin hyvä käsikirjoitus 🙂

PS: Paranoia on yli 9000! xD

hahahahahahaha se olen minä ... LOL !!

Tarkastellessani skriptiä luulen, että se voidaan tehdä xdialogilla, jos sinulla ei ole kde: tä :)! Kippis

Voi, en tiennyt xdialogista ... Minun täytyy katsoa nähdäksesi 😀

Kiitos tiedoista.

RAR: n sijasta miksi et käytä tar.xz / gz: tä ja gpg: tä?

se johtuu siitä, että sinulla on jo se harvinainen missä sinulla on CMS

Erinomainen @ KZKG ^ Gaara päivää sitten ajattelin jotain sellaista, mutta olen kokeissa, joten minulla ei ole aikaa mihinkään, ja yhtäkkiä näen artikkelisi ...

Yritän sitä ensi viikolla 🙂

Kiitos, kaikki yksityiskohdat tässä olen 😀

xD En ymmärtänyt mitään uu, mutta jos haluaisin käyttää kdialogia oikein skripteissä, kuinka saada viesti KDE-ilmoittajalle

Asenna paketti saadaksesi viestejä KDE-ilmoituksiin: libnotify-bin

Sitten terminaaliin laitat:

notify-send "texto texto texto"Ja näet kuinka siistiä 😀 ... ja tämä toimii KDE: llä, Gnomella, Unityllä, Cinnamonilla, Mateella ja Xfcellä 😉

Tässä komentosarjassa en kuitenkaan käytä ilmoituksia sellaisenaan, vaan vain KDialog-ikkunoita. Päätetyypissä:

kdialogJa näet siellä apua 😉

Terveisiä 😀

Paljon kiitoksia o /

Hei, hyvä viesti, vain ehdotus, on okei, että md5: n kanssa sitä ei nähdä paljaalla silmällä, mutta jotkut uteliaat saattavat käyttää sateenkaaritaulukkoa nähdäksesi, onko md5: ksi muunnettu salasana siellä, suosittelen bcryptin käyttöä (http://bcrypt.sourceforge.net/), se on vain ehdotus, voit käyttää sitä mihin tahansa tilanteeseen, Terveisiä.

Kiitos 😀

Oikeastaan kyllä, MD5 ei ole täydellinen ja on niitä, jotka ovat onnistuneet saamaan salasanoja, katson tämän sovelluksen 😉

Kiitos kommentistasi.

symmetrisen kanssa vain kdialogissa se pyytää sinulta salasanaa

ja epäsymmetrisellä käyttämällä julkista avainta.

Minun on selvitettävä, että minulla ei ole jälkiä ohjelmoijasta.

Kyllä, olen jo onnistunut salaamaan GPG: llä (itse asiassa laitoin juuri viestin tästä) hehe.

KZKG ^ Gaara luki aina viestisi.

Rakenna yksi käytettäväksi XFCE: n kanssa.

Suudella. Kallis

Hei ja ensinnäkin tervetuloa blogiin 😀

hahaha kiitos, tiedän, että joskus se on vaikeaa, koska kirjoitan hieman teknisiä asioita, mutta yritän aina selittää kaiken mahdollisimman selkeästi 🙂

Kokeilen vähän XDialogin tai Zenityn kanssa nähdäksesi toimiiko se Xfce-mallissa haha, teen testit virtuaalisessa Xubuntussa 🙂

terveiset

Melko hyödyllinen mies, kiitos!

Tervehdys!

Kiitos, se auttaa minua paljon tiedostojen suojaamisessa

Minun oli mukautettava se zenityyn, koska minulla ei ole tällä hetkellä kde: \

Täällä jätän luurangon, jota aion käyttää sopeutuneesti zenityyn

http://paste.desdelinux.net/4641

Kiitos vielä kerran ja terveisiä 😀

oooo hieno, kiitos paljon 😀 😀

Muistan, että joku pyysi tätä, mutta Xfcelle, Zenityn kanssa se toimisi oikein Xfcessä?

Kyllä, vain komento jätettiin suoritettavien komentojen lisäämiseen shasumin tai md5: n salasanan välittämisen jälkeen

Se olisi muutettava jokaisen henkilön erilaisiin tarpeisiin, jotta eri asiat voidaan suojata eri reiteillä eri komennoilla

Tai ehkä lisäämällä toinen osa (GUI) tiedostomme suojausasetusten luomiseksi

Terveisiä 😀

Minulla oli aikaa ja xfce (Archlinuxissa), ja olen jo täysin mukauttanut komentosarjan sellaisenaan, sillä xfce käyttää zenityä (mielestäni), koska yllä jätin vain luurankon, jota käytin

http://paste.desdelinux.net/4644

Voiko sitä muokata, jos siinä on vika pastasta?

Tapahtuu, että minulla on useita graafisia kuoria, enkä tiedä, toimiiko se puhtaassa xfce: ssä, esimerkiksi xubuntussa

Terveisiä 😀

Mielenkiintoista che !!! Hyvä panos !!!!!!

Olen hyvin uusi ohjelmoinnissa, opettelen BASH: ta vähitellen ... mutta jotkut asiat tulivat minulle mieleen, ja ne saattavat olla hyödyllisiä sinulle.

Kun sanot, että riisuttuun komentosarjaan on sisällytetty salasana, ja olisi anteeksiantamatonta, että joku avaa sen ja lukee sen sieltä ... ehdotat koko tätä temppua MD5: n upottamisesta suojatoimenpiteeksi.

Mikä on melko hyvä ensimmäinen askel vaikeuttamaan mahdollisen tunkeilijan elämää, mutta tutustu seuraaviin ideoihin (joita voidaan jopa soveltaa päällekkäin)

IDEA 1) Entä jos tallennat salasanan koneesi tiedostoon etkä isännöi sitä komentosarjassa?

EJ: aseta avain txt-tiedostoon ja tallenna se kansioon / home / /bla/bla/key.txt

Komentosarjassa soitat avaimeksi nimellä KEY = "$ (cat $ HOME / blah / bla / key.txt)", sitten heität if $ questionkey = $ KEY, sitten .. jne

Tällä tavalla saavutat kolme asiaa + 3: n edun:

1) Että salasanaa ei koskaan ollut komentosarjassa. (Vältät MD5: n)

2) Polku, jossa salasana on, riippuu käyttäjänimestä. (Jokainen, joka haluaa avata sen, ohjaa sen mihin tahansa.) 99.9% tapauksista komentosarja epäonnistuu.

3) Jos haluat lisää suojausta, poista kaikki muut käyttäjät paitsi sinun käyttöoikeudet key.txt-tiedostoon.

4) Etu: Siirrettävyys salasanan vaihtamiseen milloin haluat, ilman komentosarjan muokkaamista. Koska vahvistus on ulkoinen tiedoston kautta.

IDEA 2) Entä sinä hämmentäisit koko bash-komentosarjaa, joten sitä ei voi edes avata?

Yksi tapa tehdä tämä on hyödyntää sitä, että sinun on koottava C: hen.

Sitten se esittelee komentosarjan C-koodin sisällä, että kaikki mitä se tekee, on kutsua kyseinen komentosarja (mutta se on ohjelman sisällä). Laatimishetkellä ... kaikki on jätetty sisälle ja lähtösi on suoritettava ... eikä enää komentosarjaa. On henkilö, joka on jo tehnyt "käsikirjoituksen", joka tekee hämärtymisprosessin, mikä on hyvin käytännöllistä.

Lisätietoja täältä: http://es.wikibooks.org/wiki/El_Manual_de_BASH_Scripting_B%C3%A1sico_para_Principiantes/Compilar_%28ofuscar%29_BASH_scripts_con_C_-_SHC

IDEA 3) Entä jos lisäät komentosarjaan virtuaalisen ehdon, jossa se vaatii järjestelmänvalvojan salasanan?

Suorita esimerkiksi ehto käyttämällä "sudoa" ja jatka sitten komentosarjaa, ellei lopeta sitä.

Tällä tavoin kaikki suojaukset putoaisivat siltana ROOT-salasanasi yli.

No, ei mitään muuta ...

Kippis!!!!!!!! ja pidä BASH.

HAHAHAHA kiitos 😀

Itse asiassa käytän nyt SHA512: tä, koska se on paljon parempi kuin MD5: https://blog.desdelinux.net/como-saber-la-suma-md5-o-sha-de-una-palabra-oracion-o-archivo/

Sekä GPG suojausvälineenä .RAR-pakkauksen sijasta: https://blog.desdelinux.net/como-proteger-datos-con-gpg-de-forma-simple/

Salasanan asettamisessa toiseen tiedostoon on ongelma, että silloin salasana laitettaisiin toiseen paikkaan, kyllä, mutta olisiko se pelkkää tekstiä? Jos minun on salattava se (mikä on suositeltavaa), jätän sen samaan komentosarjaan, no ... epäilen niin paljon, että joku voi rikkoa SHA512 hahahaha (katso 1. linkki ja ymmärrät 😉)

Oikeuksien osalta voidaan todeta, että jos joku käyttää LiveCD-levyä, hän voi avata .txt-tiedoston LiveCD-juurella, joten käyttöoikeudet eivät ole täysin paras vaihtoehto.

Bash-koodin hämärtämisestä ... kyllä, olin ajatellut tätä ja idea on Hieno, ongelmana on, että en tiedä miten se tehdään, itse asiassa en edes tiedä, voidaanko se tehdä HAHAHA.

Voi odota ... nyt luin loput kommentista O_O ... hehe, en tiennyt, että voit tehdä sen. Minulla ei ole aavistustakaan C: stä tai C ++: sta, mutta se saattaa olla kokeilemisen arvoinen.

Tietoja ideasta 3, ei huono 😀

Olen tehnyt useita parannuksia komentosarjaan sen jälkeen, kun julkaisin tämän viestin, 2 mainitsin tämän kommentin alussa olevissa linkeissä, toinen on se, että jos muutat mitä tahansa komentosarjan merkkiä, se poistetaan. Ja nyt minun on yritettävä tätä hämärtää koodi hahahaha.

Kiitos kommentistasi ja ... kyllä, pidä kiinni, bash !!! HAHA

WTF!

Olen jo käyttänyt SHC: tä ... GE-NI-AL !!!! O_O

Erittäin hyvä komentosarja, hei, ja jos käytät juuritarkistinta, pystyt suorittamaan komentosarjan sudo ./script

Sinun tarvitsee vain lisätä tämä koodi alkuun

http://paste.desdelinux.net/4663

Tervehdys

KZKG ^ Gaara, ystäväni, mielestäni selityksen laajentaminen ei ole ongelma, se on hyvä niille meistä, jotka eivät ole niin perehtyneitä. Täällä on julkaistu artikkeleita, jotka eivät opeta, vaan ne antavat tietoa vain olemassa olevasta. Joten älä anteeksi itseäsi ja anna olla enemmän laajennetuilla selityksillä.

Tällaisissa asioissa käytän http://www.truecrypt.org/

Voisiko joku jakaa käsikirjoituksen? Olen utelias ja kaikki linkit ovat alhaalla. 🙁

Kiitos.