Eettinen hakkerointi: Ilmaiset ja avoimet sovellukset GNU / Linux Distro -laitteellesi

Tänään jatkamme vielä yhdellä aiheeseen liittyvällä viestillämme «Hakkerointi ja Pentesting » maailmasta Ilmainen ohjelmisto, avoin lähdekoodi ja GNU / Linux. Tätä varten keskitymme käsitteeseen "Eettinen hakkerointi" ja Ilmaiset ja avoimet sovellukset siitä alueesta, jota voimme käyttää omaksumme GNU / Linux Distro.

Ja miksi GNU / Linuxilla? Koska on tunnettua, että alan ammattilaiset «Hakkerointi ja Pentesting » he pitävät ammatillisesta työstään mieluummin GNU / Linuxia kuin Windows, MacOS tai muuta, koska muun muassa tarjoaa suuremman hallinnan määrän sen jokaisessa osassa. Lisäksi miksi se on hyvin hyvin rakennettu ja integroitu sen ympärillä Komentoriviliitäntä (CLI), ts. päätelaitteesi tai konsolisi. Lisäksi se on enemmän turvallinen ja läpinäkyvä koska se on ilmainen ja avoin ja koska Windows / MacOS on usein houkuttelevampi kohde.

Hakkerointi ja Pentesting: Sopeuta GNU / Linux Distro tähän IT-kenttään

Ennen kuin aloitat täysin aiheen "Eettinen hakkerointi"Kuten tavallista, suosittelemme tämän julkaisun lukemisen jälkeen tutustumaan aiempiin aiheeseen liittyviin julkaisuihin «Hakkerit », kuten:

Eettinen hakkerointi: Hakkerit ovat hyviä tyyppejä, hakkerit eivät!

Hakkerit ja Pentesters

Ennen kuin siirryt kohti "Eettinen hakkerointi" me selventämme vielä kerran termiä «hakkeri y Pentester », niin että ei ole normaalia sekaannusta, jota yleensä esiintyy tällä tietojenkäsittelytieteen alueella.

hakkeri

Lyhyesti sanottuna a Hakkerit yleisesti voidaan määritellä seuraavasti:

"Henkilö, joka hallitsee tiedon, taiteen, tekniikan tai tekniikan erittäin hyvin tai täydellisesti tai monet niistä samanaikaisesti ja etsii ja onnistuu jatkuvasti voittamaan tai voittamaan sen tutkimalla ja jatkuvalla harjoittelulla itsensä ja muiden hyväksi eli enemmistöt." Liittyvät liikkeet: Jos käytämme ilmaista ohjelmistoa, olemmeko myös hakkereita?

Tietokone hakkeri

Vaikka a Hakkeri tietokoneella voidaan määritellä seuraavasti:

"Henkilö, joka skäytämme väistämättä tieto- ja viestintätekniikkaa ja hallitsemme sitä saadakseen tehokkaan ja vaikuttavan pääsyn tietolähteisiin ja olemassa oleviin valvontamekanismeihin (sosiaaliset, poliittiset, taloudelliset, kulttuuriset ja teknologiset) tarvittavien muutosten tekemiseksi kaikkien hyödyksi. Siksi hän etsii jatkuvasti tietoja kaikesta, mikä liittyy tietokonejärjestelmiin, niiden turvamekanismeihin, heikkouksiin, kuinka hyödyntää näitä heikkouksia ja niihin liittyviä mekanismeja, suojella itseään ja muita niitä vastaan, jotka osaavat tehdä sen " Hakkerointi ja Pentesting: Sopeuta GNU / Linux Distro tähän IT-kenttään

kynätesteri

Siksi tämä jättää meille siten, että a «Pentester » on:

Tietojenkäsittelytieteen ammattilainen, jonka tehtävänä on seurata erilaisia prosesseja tai erityisiä vaiheita, jotka takaavat hyvän tutkimuksen tai tietokoneanalyysin, siten, että pystyy suorittamaan kaikki mahdolliset epäonnistumisia tai haavoittuvuuksia koskevat tutkimukset analysoitu tietokonejärjestelmä. Siksi sitä kutsutaan usein kyberturvallisuuden tarkastajaksi. Hänen työnsä, toisin sanoen pentesting, on todellakin eräänlainen hakkerointi, vain tämä käytäntö on täysin laillista, koska sillä on testattavien laitteiden omistajien suostumus sen lisäksi, että sillä on tarkoitus aiheuttaa todellista vahinkoa korjaamiseksi. Hakkerointi ja Pentesting: Sopeuta GNU / Linux Distro tähän IT-kenttään

Mikä on eettinen hakkerointi?

Pohjimmiltaan "Eettinen hakkerointi" Toiminta-alue määrittelee niiden ammattilaisten työn, jotka omistautuvat ja / tai palkkaavat hakkeroimaan tietokonejärjestelmän havaittujen haavoittuvuuksien tunnistamiseksi ja korjaamiseksi, mikä estää tehokkaasti hyväksikäytön. "Haitalliset hakkerit" o "Crakers".

Siksi "Eettinen hakkerointi" Osallistujat ovat erikoistuneet tietokonejärjestelmien ja ohjelmistojen tunkeutumistestaukseen turvallisuuden arvioimiseksi, vahvistamiseksi ja parantamiseksi. Siksi ne tunnetaan yleensä nimellä Hakkerit de "Valkoinen hattu", toisin kuin vastustajansa, rikolliset hakkerit, joilla yleensä on nimi "Musta hattu". Tai toisin sanoen a "Eettinen hakkeri" se on usein a Pentester ja "Eettinen hakkeri" voidaan pitää a "Craker".

Lopuksi ja lukemisen täydentämiseksi on syytä huomata, että on olemassa myös ns "Harmaa hattu" hakkereita jotka ovat yleensä kahden osapuolen välillä, koska joskus he suorittavat toimia, jotka ovat yleensä ristiriitaisia moraalisesta näkökulmasta, kuten: Hakata (hakata) ryhmät, joita he ideologisesti vastustavat tai johtavat "Hacktivist Cyberprotests" jotka voivat aiheuttaa joillekin suoria tai vakavia vahinkoja.

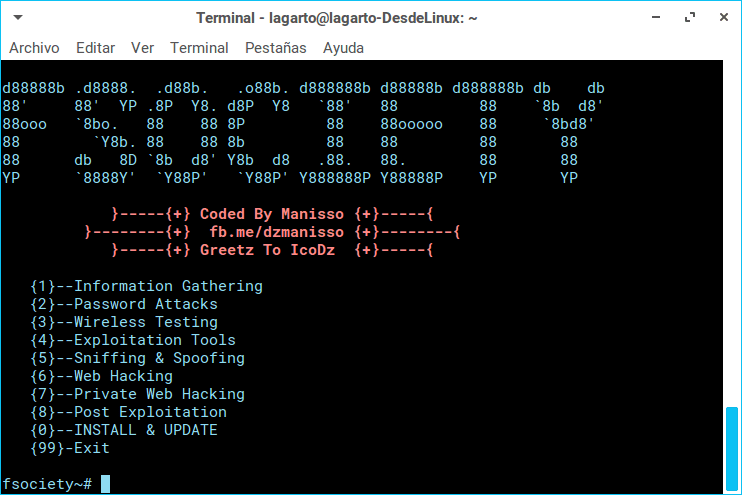

Ilmaiset, avoimet ja ilmaiset hakkerointi- ja Pentesting-sovellukset

Alusta, järjestelmä, sovellus ja tiedostojen skannausohjelmisto

- OpenVAS

- Metasploit

- Sika

- Syrjäinen

- Pompem

- Nmap

Verkon seurantasovellukset ja tiedonkeruu julkisista lähteistä

- vainakka

- HTTPRY

- ngrep

- Passiivinen DNS

- Sagan

- Solmun suojausalusta

- ntopng

- fibratus

Suojaus- ja tunkeutumisenestojärjestelmät

- tuhahtaa

- Bro

- OSSEC

- suricata

- SSH KELLO

- Stealth

- AIEmoottori

- Kieltäjät

- Fail2Ban

- SSH vartija

- Lynis

Intelligence Tool, Honeyspot ja paljon muuta

- Hunaja

- Conpot

- Amun

- Glastopf

- kippo

- kojoney

- HonSSH

- Bifrozt

- Honeydrive

- Käki hiekkalaatikko

Verkkopakettien sieppaustyökalut

- tcpflow

- Xplico

- Moloch

- OpenFPC

- kuori

- Pikakirjoittaja

Paikallisten ja globaalien verkkojen seurantalaitteet

- Wireshark

- netsniff-ng

Järjestelmät tiedon keräämiseen ja tapahtumien hallintaan

- Alkusoitto

- OSSIM

- FIR

Verkkoliikenteen salaus VPN: n kautta

- OpenVPN

Pakkausten käsittely

- DPDK

- FAQ

- PF_RING

- PF_RING ZC (nollakopio)

- PAKETTI_KARTTA / PAKETTI / AF-PAKETTI

- Verkkokartta

Integroidut suojausjärjestelmät työasemille ja palvelimille - palomuuri

- pfSense

- OPNsense

- FWKNOP

Jos haluat oppia lisää näistä ja muista, voit tutustua seuraaviin englanninkielisiin verkkosivustoihin, joilla on erinomaiset, hyvin päivitetyt luettelot: 1-linkki, 2-linkki y 3-linkki.

Muut kommentoivat jo blogia

Luettelo ja julkaisu on jo valmis, jos joku tietää toinen mielenkiintoinen sovellus ja arvoinen tulla sisällytettyyn luetteloon, voit jättää meille nimi kommenteissa jotta myöhemmin lisätään se. Ja muissa tulevissa viesteissä selitämme joitain niistä yksityiskohtaisemmin. Samaan aikaan ja lopuksi, muista:

"Hakkerit paitsi tekevät parempia tai uskomattomia asioita, toisin sanoen, eivät vain ratkaise ongelmia ja / tai rakentavat innovatiivisia tai radikaaleja asioita, jotka muut näkevät vaikeina tai mahdottomina, mutta tekemällä he ajattelevat keskimääräistä eri tavalla, toisin sanoen ajattelevat "Vapaus, itsenäisyys, turvallisuus, yksityisyys, yhteistyö, massiivisuus". Jos haluat olla hakkeri, sinun on käyttäydyttävä tämän elämänfilosofian sanelemana, kantava tämä asenne itsessäsi, tehtävä siitä olennainen osa olemustasi." Hakkerointi: Se ei vain tee asioita paremmin, vaan ajattelee paremmin asioista

Johtopäätös

Toivomme tämän "hyödyllinen pieni viesti" on «Hacking Ético» ja mahdollinen ja / tai tunnetuin Ilmaiset ja avoimet sovellukset alueesta, jota voimme käyttää GNU / Linux Distro -laitteessamme, jotta voimme tulla erinomaisiksi ammattilaisiksi «Hakkerointi ja Pentesting »; on suurta kiinnostusta ja hyötyä koko «Comunidad de Software Libre y Código Abierto» ja suurella panoksella Nizzan suurenmoisen, jättimäisen ja kasvavan ekosysteemin levittämiseen «GNU/Linux».

Toistaiseksi, jos pidit tästä publicación, Älä lopeta jaa se muiden kanssa suosikkisivustoillasi, kanavillasi, sosiaalisten verkostojen tai viestijärjestelmien ryhmissä tai yhteisöissä, mieluiten ilmaisina, avoimina ja / tai turvallisempina Telegram, signaali, Mastodontti tai jokin muu Fediverse, mieluiten. Ja muista käydä kotisivullamme osoitteessa «DesdeLinux» tutkia lisää uutisia sekä liittyä viralliseen kanavallemme Sähke lähettäjältä DesdeLinux. Vaikka saat lisätietoja käymällä missä tahansa Verkkokirjasto kuten OpenLibra y jedit, käyttää ja lukea digitaalisia kirjoja (PDF) tästä aiheesta tai muusta.