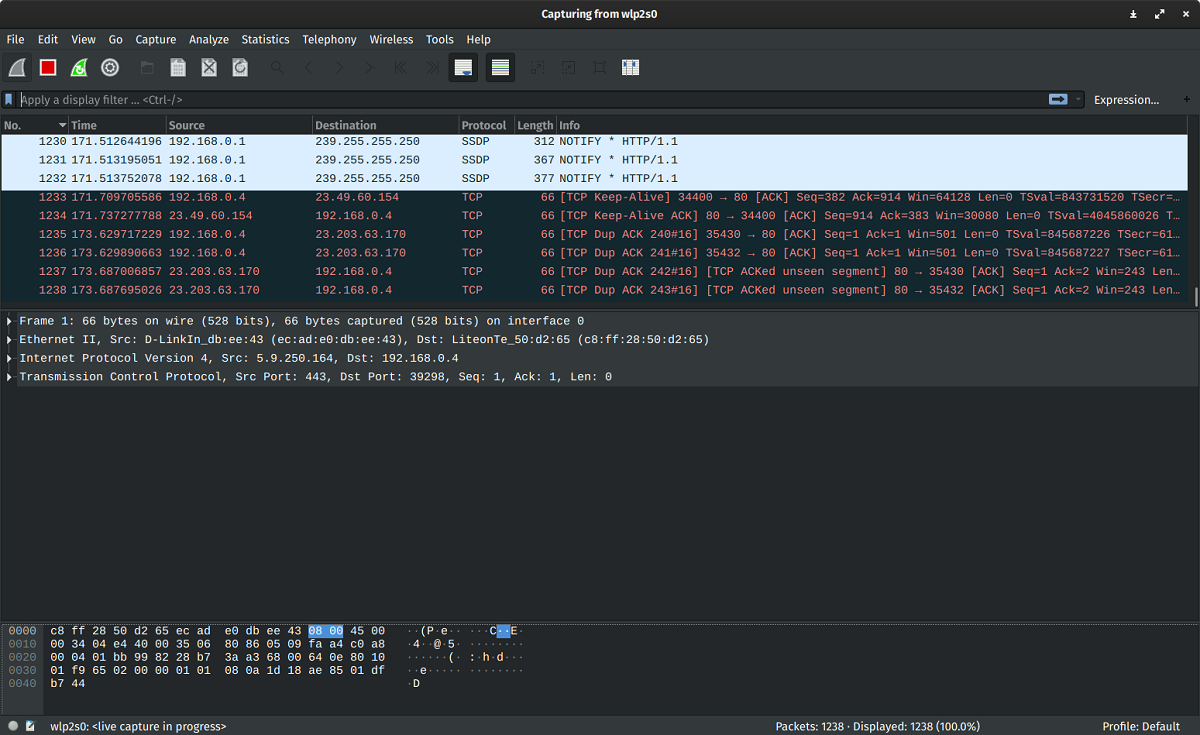

Wireshark est un analyseur de protocole réseau gratuit, Qu'est que c'est utilisé pour l'analyse et la solution de réseau, ce programme nous permet de voir ce qui se passe sur le réseau et est la norme de fait dans de nombreuses entreprises organisations commerciales et sans but lucratif, agences gouvernementales et établissements d'enseignement. Cette application fonctionne sur la plupart des systèmes d'exploitation Unix et est compatibles, y compris Linux, Microsoft Windows, Solaris, FreeBSD, NetBSD, OpenBSD, Android et Mac OS X.

Wireshark a une interface facile à utiliser et ce qui peut nous aider interpréter les données de centaines de protocoles sur tous les différents types de grands réseaux. Ces paquets de données peuvent être visualisés en temps réel ou analysés hors ligne, avec des dizaines de formats de fichiers de capture / trace, y compris CAP et ERF.

Quoi de neuf dans Wireshark 3.0.7?

Il y a quelques jours, la version corrective de Wireshark 3.0.7 est sortieComme l'outil était vulnérable aux attaquants qui pouvaient le bloquer à l'aide d'une attaque DoS. Les problèmes ont été résolus dans les versions 2.6.13 et 3.0.7 de Wireshark.

Comme vous pouvez le voir dans un message d'avertissement des développeurs, le risque d'attaque est considéré comme «élevé». L'écart (CVE-2019-19553) se trouve dans les versions 2.6.0 à 2.6.12 et 3.0.0 à 3.0.6. Le message d'avertissement n'indique pas les systèmes d'exploitation concernés.

17

Concernant les actualités, cette version n'inclut aucun, puisque la publication a été faite afin d'atténuer les erreurs de sécurité. En plus des vulnérabilités, les développeurs ont également corrigé divers bugs, dont les suivants se distinguent:

- Prise en charge de 11ax dans PEEKREMOTE.

- Le fichier temporaire… n'a pas pu être ouvert: argument non valide.

- Le réassemblage des deux enregistrements TLS ne fonctionne pas correctement.

- Afficher la zone de filtre: menu déroulant pkt_comment et tcp.options.sack_perm manquants (probablement d'autres).

- La fonction de saisie semi-automatique du filtre d'écran doit être désactivée.

- Les informations d'accessibilité BGP Linkstate IP sont incorrectes.

- NGAP: échec attendu du décodage du comportement d'activité de l'activité.

- Dissecteur HomePlug AV: les champs MMTYPE et FMI ne sont pas disséqués correctement.

- Les fichiers JPEG ne peuvent pas être enregistrés sous Windows en français.

- X11 –affichage interprété comme –display-filter affecté à l'option -Y.

- "Créer automatiquement un nouveau fichier ultérieurement" ne fonctionne pas avec extcap.

- Les alertes TLS chiffrées sont parfois répertoriées comme déchiffrées.

- Le package «Supprimer Wireshark du chemin système» est intitulé «Ajouter Wireshark au chemin système».

- tshark -T ek -x provoque get_field_data: le code ne doit pas être atteint.

- Crash on Go → Package suivant / précédent dans la conversation lorsqu'aucun package n'est sélectionné.

Comment installer Wireshark 3.0.7 sur Linux?

Pour ceux qui souhaitent installer cette nouvelle version, S'ils sont des utilisateurs d'Ubuntu ou un dérivé de celui-ci, Ils peuvent ajouter le référentiel officiel de l'application, cela peut être ajouté en ouvrant un terminal avec Ctrl + Alt + T et en exécutant:

sudo add-apt-repository ppa:wireshark-dev/stable

sudo apt-get update

Plus tard pour installer l'application tapez simplement ce qui suit dans un terminal:

sudo apt-get install wireshark

Il est important de mentionner que Pendant le processus d'installation, il y a une série d'étapes à suivre qui mettent en œuvre la séparation des privilèges, permettant à l'interface graphique Wireshark de s'exécuter en tant qu'utilisateur normal pendant que le vidage (qui collecte les paquets à partir de ses interfaces) s'exécute avec les privilèges élevés requis pour le suivi.

Au cas où vous auriez répondu par la négative et que vous souhaiteriez changer cela. Pour ce faire, dans un terminal, nous allons taper la commande suivante:

sudo dpkg-reconfigure wireshark-common

Ici, nous devons sélectionner oui lorsqu'on lui demande si les non-super-utilisateurs devraient être en mesure de capturer des paquets.

maintenant pour ceux qui sont des utilisateurs d'Arch Linux ou un dérivé de celui-ci, nous pouvons installer l'application en exécutant la commande suivante dans un terminal:

sudo pacman -S wireshark-qt

Alors que pour Fedora et ses dérivés, tapez simplement la commande suivante:

sudo dnf install wireshark-qt

Et nous établissons les autorisations avec la commande suivante, où nous remplaçons "user" par le nom d'utilisateur que vous avez sur votre système

sudo usermod -a -G wireshark usuario