Apprendre SSH : Les bonnes pratiques à faire dans un serveur SSH

Dans ce présent, sixième et dernier message, de notre série d'articles sur Apprendre SSH nous aborderons de manière pratique, la configuration et l'utilisation de les options spécifiées dans le Fichier de configuration OpenSSH qui sont manipulés du côté du serveur ssh, c'est-à-dire le fichier "Configuration SSHD" (sshd_config). Ce que nous avons abordé dans l'épisode précédent.

De manière à ce que nous puissions connaître de manière brève, simple et directe, certains des meilleures bonnes pratiques (recommandations et conseils) lorsque configurer un serveur SSHaussi bien à la maison qu'au bureau.

Apprentissage de SSH : options et paramètres du fichier de configuration SSHD

Et, avant de commencer le sujet d'aujourd'hui, sur le meilleur "bonnes pratiques à appliquer dans les configurations d'un serveur SSH", nous laisserons quelques liens vers des publications connexes, pour une lecture ultérieure :

Bonnes pratiques dans un serveur SSH

Quelles bonnes pratiques s'appliquent lors de la configuration d'un serveur SSH ?

Ensuite, et en fonction des options et paramètres del Fichier de configuration SSHD (sshd_config), déjà vu dans le post précédent, ce seraient quelques-uns des meilleures bonnes pratiques à effectuer concernant la configuration dudit fichier, à assurer notre meilleur connexions à distance, entrantes et sortantes, sur un serveur SSH donné :

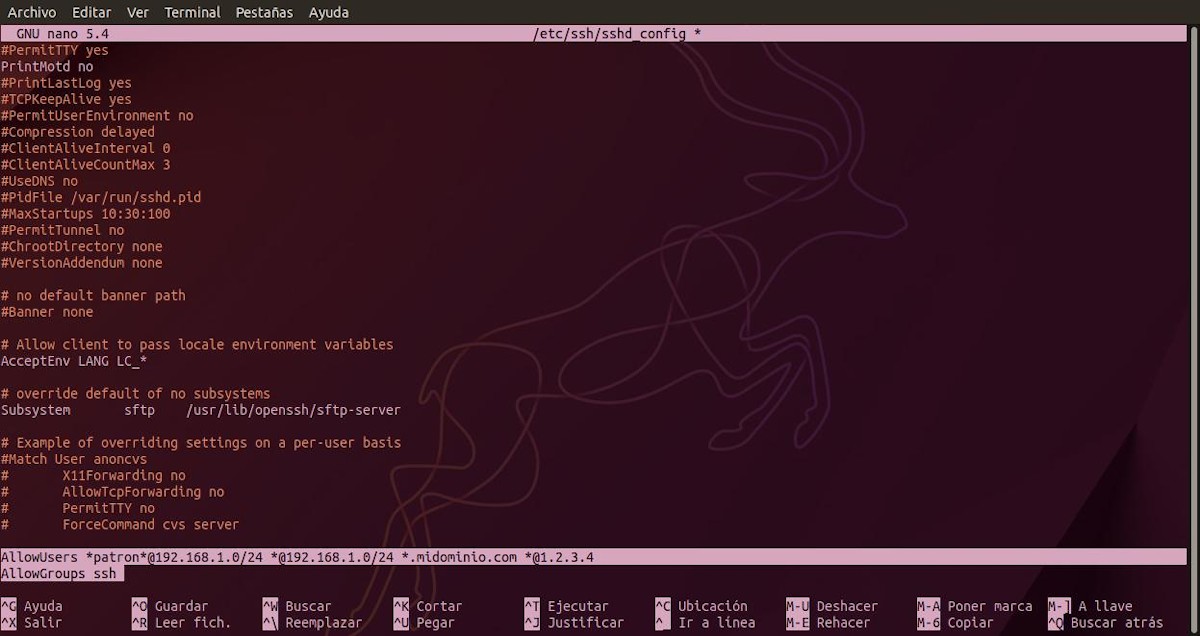

Spécifiez les utilisateurs qui peuvent se connecter en SSH avec l'option Autoriser les utilisateurs

Étant donné que cette option ou ce paramètre n'est généralement pas inclus par défaut dans ledit fichier, il peut être inséré à la fin de celui-ci. Faisant usage d'un liste des modèles de nom d'utilisateur, séparés par des espaces. Ainsi, si spécifié, la connexion, seules les mêmes seront autorisées pour les correspondances de nom d'utilisateur et de nom d'hôte qui correspondent à l'un des modèles configurés.

Par exemple, comme on le voit ci-dessous :

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

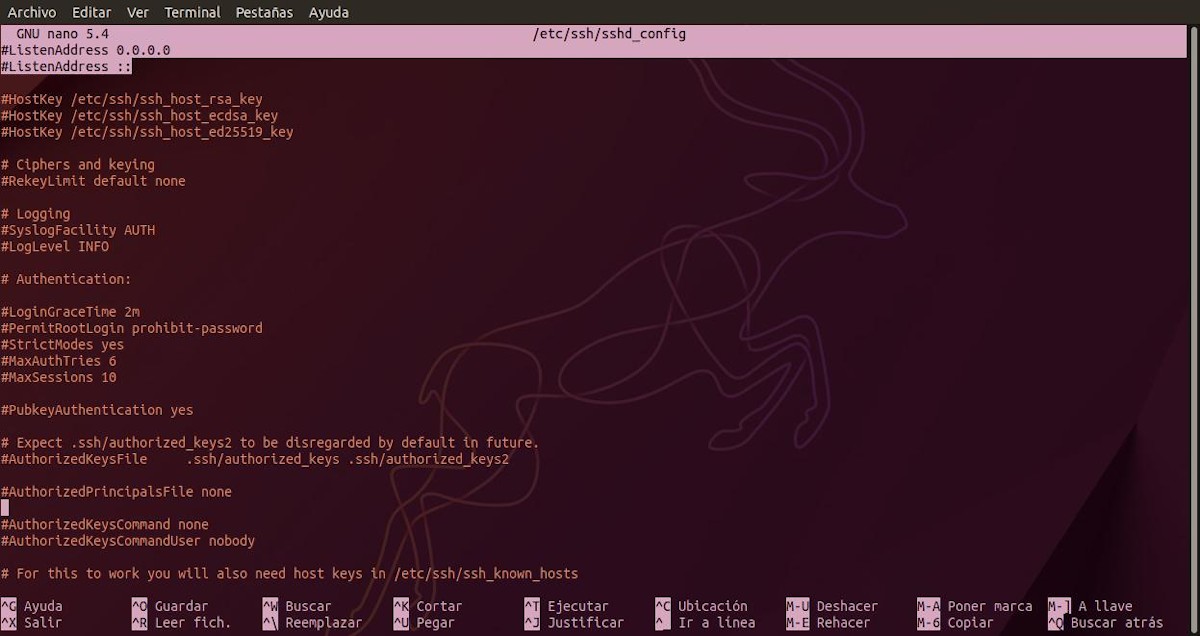

Indiquez à SSH sur quelle interface réseau locale écouter avec l'option ListenAddress

Pour ce faire, vous devez activer (décommenter) le option ÉcouterAdresse, qui vient depar défaut avec le valeur "0.0.0.0", mais cela fonctionne réellement sur Mode TOUS, c'est-à-dire écouter sur toutes les interfaces réseau disponibles. Par conséquent, ladite valeur doit alors être établie de telle manière qu'il soit précisé laquelle ou adresses IP locales ils seront utilisés par le programme sshd pour écouter les demandes de connexion.

Par exemple, comme on le voit ci-dessous :

ListenAddress 129.168.2.1 192.168.1.*

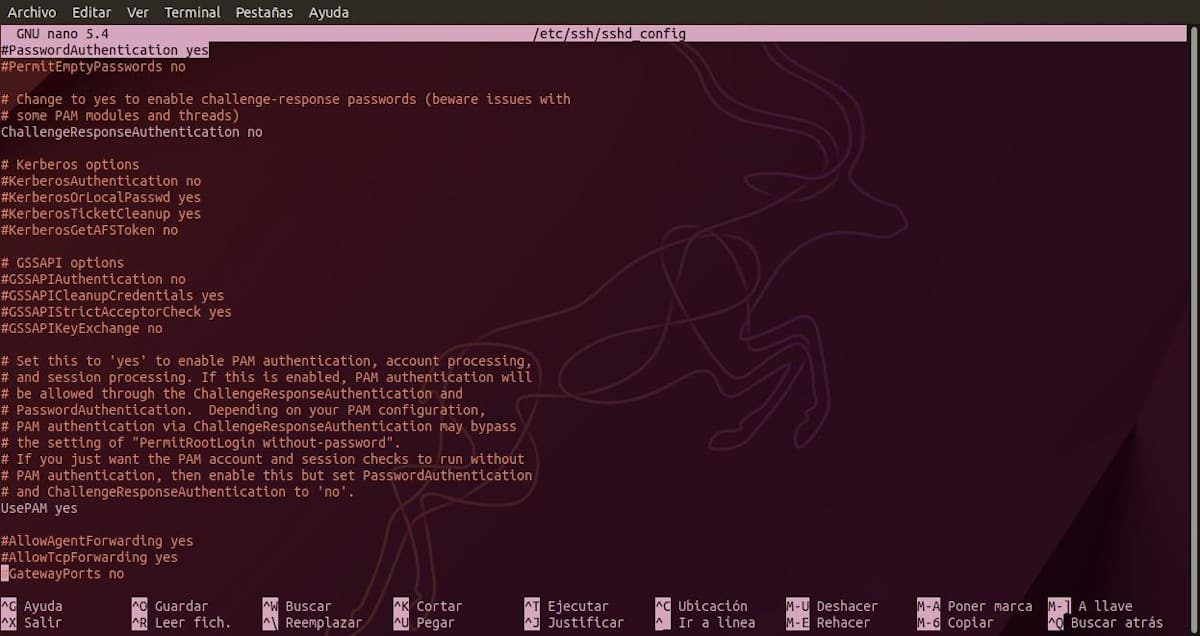

Définissez la connexion SSH via des clés avec l'option Mot de passeAuthentification

Pour ce faire, vous devez activer (décommenter) le option Mot de passeAuthentification, qui vient depar défaut avec le oui valeur. Et puis, définissez cette valeur comme "Ne pas", afin d'exiger l'utilisation de clés publiques et privées pour obtenir l'autorisation d'accès à une machine spécifique. Réaliser que seuls les utilisateurs distants peuvent entrer, à partir de l'ordinateur ou des ordinateurs, qui sont préalablement autorisés. Par exemple, comme on le voit ci-dessous :

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

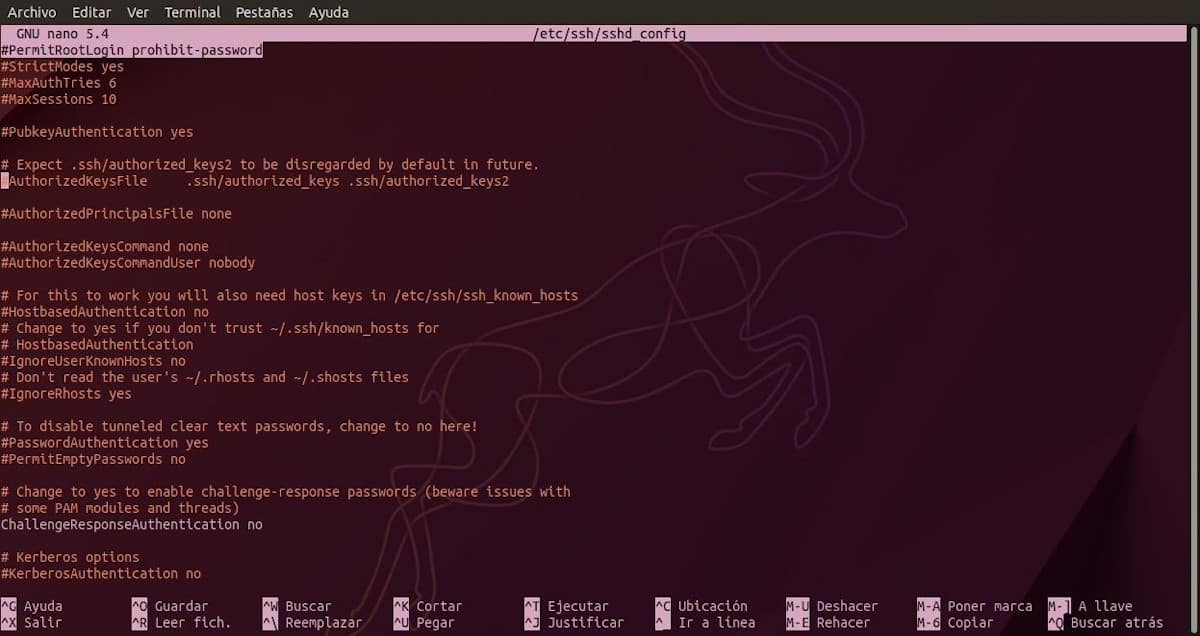

Désactiver la connexion root via SSH avec l'option PermisRootLogin

Pour ce faire, vous devez activer (décommenter) le Option PermitRootLoginPermitRootLogin option, qui vient depar défaut avec le valeur "mot de passe interdit". Toutefois, si l'on souhaite qu'en totalité, l'utilisateur root n'est pas autorisé à démarrer une session SSH, la valeur appropriée à définir est "Ne pas". Par exemple, comme on le voit ci-dessous :

PermitRootLogin no

Changez le port SSH par défaut avec l'option Port

Pour ce faire, vous devez activer (décommenter) le possibilité de ports, qui est fourni par défaut avec le valeur "22". Cependant, il est vital de changer ledit port en un autre disponible, afin d'atténuer et d'éviter le nombre d'attaques, manuelles ou par force brute, qui peuvent être effectuées via ledit port bien connu. Il est important de s'assurer que ce nouveau port est disponible et utilisable par les autres applications qui vont se connecter à notre serveur. Par exemple, comme on le voit ci-dessous :

Port 4568

Autres options utiles à définir

Enfin, et depuis le programme SSH est trop étendu, et dans l'épisode précédent, nous avons déjà abordé chacune des options plus en détail, ci-dessous, nous ne montrerons que quelques options supplémentaires, avec certaines valeurs qui pourraient être appropriées dans des cas d'utilisation multiples et variés.

Et ce sont les suivants:

- Bannière /etc/issue

- Intervalle ClientAlive 300

- ClientAliveCountMax 0

- ConnexionGraceTime 30

- LogLevel INFO

- MaxAuthTries 3

- Sessions maximales 0

- Max startups 3

- Autoriser les mots de passe vides Non

- PrintMotd oui

- PrintLastLog oui

- Modes stricts Oui

- SyslogFacilité AUTH

- X11Transfert oui

- X11DisplayOffset5

NoteRemarque : Veuillez noter que, selon le niveau d'expérience et d'expertise du Administrateurs système et les exigences de sécurité de chaque plate-forme technologique, bon nombre de ces options peuvent, à juste titre et logiquement, varier de manière très différente. De plus, d'autres options beaucoup plus avancées ou complexes peuvent être activées, car elles sont utiles ou nécessaires dans différents environnements d'exploitation.

Autres bonnes pratiques

Entre autres bonnes pratiques à mettre en place dans un serveur SSH nous pouvons mentionner ce qui suit:

- Configurez une notification par e-mail d'avertissement pour toutes ou certaines connexions SSH.

- Protégez l'accès SSH à nos serveurs contre les attaques par force brute à l'aide de l'outil Fail2ban.

- Vérifiez périodiquement avec l'outil Nmap sur les serveurs SSH et autres, à la recherche d'éventuels ports ouverts non autorisés ou requis.

- Renforcez la sécurité de la plateforme informatique en installant un IDS (Intrusion Detection System) et un IPS (Intrusion Prevention System).

Résumé

En bref, avec ce dernier opus sur "Apprendre SSH" nous avons terminé le contenu explicatif sur tout ce qui concerne OpenSSH. Certes, dans peu de temps, nous partagerons un peu plus de connaissances essentielles sur le Protocole SSH, et concernant son utilisation par console par Shell Scripting. Alors nous espérons que vous êtes "bonnes pratiques dans un serveur SSH", ont ajouté beaucoup de valeur, tant sur le plan personnel que professionnel, lors de l'utilisation de GNU/Linux.

Si vous avez aimé cet article, assurez-vous de le commenter et de le partager avec d'autres. Et n'oubliez pas, visitez notre «page d'accueil» pour explorer plus d'actualités et rejoindre notre chaîne officielle de Télégramme de DesdeLinux, Ouest groupe pour plus d'informations sur le sujet d'aujourd'hui.

J'attends avec impatience la deuxième partie de cet article où vous développerez davantage le dernier point :

Renforcez la sécurité de la plateforme informatique en installant un IDS (Intrusion Detection System) et un IPS (Intrusion Prevention System).

Je vous remercie!

Cordialement, Lhoqvso. J'attendrai sa réalisation. Merci de nous rendre visite, de lire notre contenu et de commenter.