Apprentissage de SSH : Options et paramètres du fichier de configuration SSH

Dans notre dernier épisode sur Apprendre SSH Nous traitons pratiquement tous Options et paramètres de la commande SSH du programme OpenSSH, qui sont disponibles lorsque vous exécutez le commande ssh à la borne. L'un d'eux était "option -o", ce que nous expliquons permet utiliser les options spécifiées dans le Fichier de configuration OpenSSH, c'est-à-dire le fichier "SSHConfig" (ssh_config).

Pour cette raison, nous expliquerons brièvement aujourd'hui certaines de ces options spécifiées dans le Fichier de configuration OpenSSH, pour nous donner une petite idée utile de ce que nous pouvons faire lors de l'exécution d'un ordre de commande du type « option ssh-o… », ou configurez simplement notre serveur SSH local (client).

Apprendre SSH : options et paramètres de configuration

Et comme d'habitude, avant de plonger dans le sujet du jour sur les options et paramètres disponibles dans le fichier OpenSSH "Configuration SSH" (ssh_config), nous laisserons aux personnes intéressées les liens suivants vers quelques posts connexes précédents:

Options et paramètres du fichier de configuration SSH (ssh_config)

Qu'est-ce que le fichier de configuration SSH (ssh_config) pour OpenSSH ?

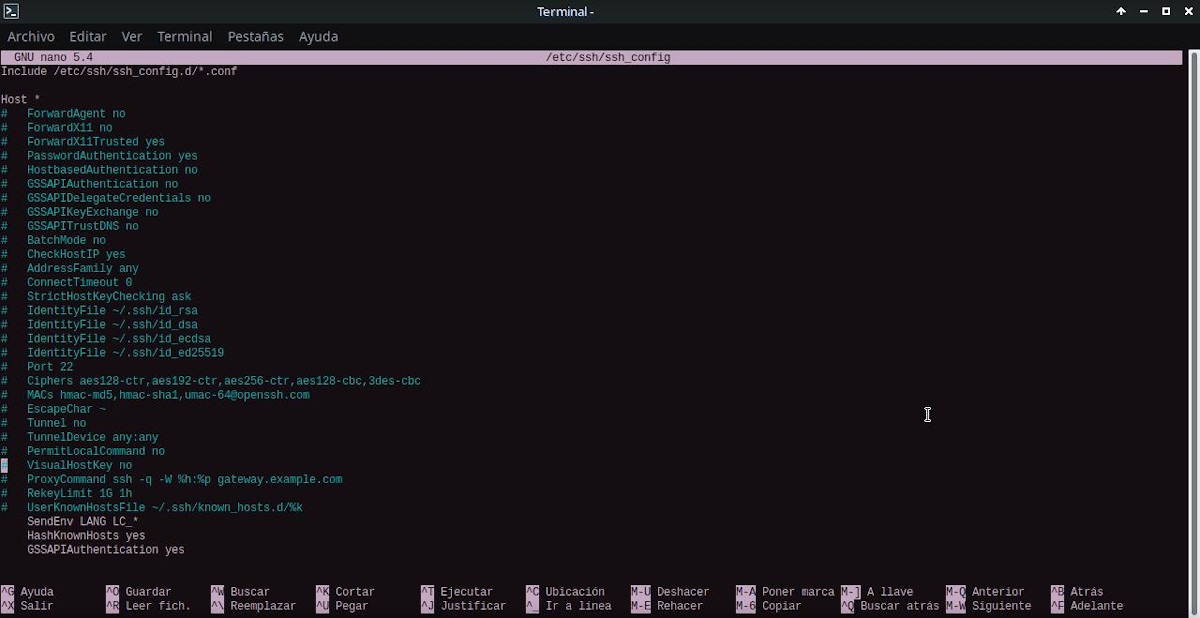

OpenSSH a 2 fichiers de configuration. un appelé ssh_config pour la configuration de forfait client et un autre appel sshd_config pour lui paquet de serveur, tous deux situés dans le chemin ou le répertoire suivant : /etc/ssh.

Par conséquent, lorsque vous travaillez sur le fichier de configuration "Configuration SSH" (ssh_config) Nous supposons que nous allons travailler sur un ordinateur qui fonctionnera comme un poste de travail de type client, c'est-à-dire qu'il effectuera Connexions SSH à une ou plusieurs équipes Serveurs avec SSH.

Liste des options et paramètres existants

Vous trouverez ci-dessous quelques-unes des options ou des paramètres qui existent dans le fichier de configuration "Configuration SSH" (ssh_config), dont beaucoup peuvent être utilisés dans une commande comme « option ssh-o… ».

hôte/match

Cette option ou ce paramètre indique dans le fichier de configuration du client SSH (ssh_config) que les déclarations suivantes sont restreintes (jusqu'à l'option ou le paramètre suivant Host ou Match indiqué), de sorte qu'ils ne concernent que les hôtes qui correspondent à l'un des modèles indiqués après le mot-clé.

C'est-à-dire que ce L'option agit comme un séparateur de section dans le fichier, tout comme l'option Match. Par conséquent, les deux peuvent être répétés plusieurs fois dans le fichier. paramètre. Et ses valeurs, peuvent être une liste de modèles, qui déterminent quelles sont les options ultérieures à s'appliquent aux connexions établies avec les hôtes en question.

La valeur * ça veut dire "tous hôtes», tandis que dans Match la valeur « all » fait de même. Et, si plus d'un modèle est fourni, ils doivent être séparés par des espaces. Une entrée de modèle peut être inversée en la préfixant d'un point d'exclamation ('!'), de sorte que les correspondances inversées sont utiles pour fournir des exceptions pour les correspondances génériques.

AdresseFamille

Permet de spécifier le type (famille) d'adresses à utiliser lors de la connexion. Les arguments valides sont : any (par défaut), inet (utiliser uniquement IPv4) ou inet6 (utiliser uniquement IPv6).

Temps différé

Vous permet de désactiver les invites de mot de passe et les invites de confirmation de clé d'hôte lors de l'interaction de l'utilisateur, si vous définissez l'argument ou la valeur "oui". Cette option est utile dans les scripts et autres tâches par lots où aucun utilisateur n'est présent pour interagir avec SSH. L'argument doit être "oui" ou "non", où "non" est la valeur par défaut.

Ce paramètre vous permet de spécifier si SSH doit mettre fin à la connexion, s'il ne peut pas configurer tous les transferts de port dynamiques, tunnel, locaux et distants demandés.

Agent transitaire

Ce paramètre vous permet de spécifier si la connexion à l'agent d'authentification (le cas échéant) sera transmise à la machine distante. L'argument peut être "oui", puisque "non" est la valeur par défaut, et le transfert d'agent doit être activé avec prudence. Depuis, les utilisateurs ayant la possibilité de contourner les autorisations de fichiers sur l'hôte distant peuvent accéder à l'agent local via la connexion transférée.

AvantX11

Ici, il est spécifié si les connexions X11 seront automatiquement redirigées via le canal sécurisé et l'ensemble DISPLAY. L'argument peut être "oui", puisque "non" est la valeur par défaut.

Transférer X11

Ici, vous définissez sur oui quels clients X11 distants auront un accès complet à l'affichage X11 d'origine. C'est-à-dire, Si cette option est définie sur "oui", les clients X11 distants auront un accès complet à l'écran X11 d'origine. Alors que ouii est défini sur non (par défaut), les clients X11 distants seront considérés comme non approuvés et ne pourront pas voler ou falsifier les données appartenant aux clients X11 approuvés.

HashKnownHôtes

Utilisé pour indiquer à SSH de hacher les noms et adresses d'hôte lorsqu'ils sont ajoutés à ~/.ssh/known_hosts. Pour que ces noms cryptés puissent être utilisés normalement par ssh et sshd, mais sans révéler d'informations d'identification, au cas où le contenu du fichier serait divulgué.

Authentification GSSAPI

Utilisé pour spécifier dans SSH, si l'authentification utilisateur basée sur GSSAPI est autorisée. GSSAPI est généralement utilisé pour l'authentification Kerberos, par exemple avec Active Directory.

EnvoyerEnv

Il est utilisé pour spécifier quelles variables d'environnement locales doivent être envoyées au serveur. Pour que cela fonctionne correctement, le serveur doit également le prendre en charge, ainsi qu'être configuré pour accepter ces variables d'environnement. Les variables sont spécifiées par leur nom, qui peut contenir des caractères génériques. De plus, plusieurs des variables d'environnement peuvent être séparées par des espaces ou réparties sur plusieurs directives de ce type (SendEnv).

Plus d'informations

Et dans ce quatrième volet, à développer ces informations et étudier chacune des options et des paramètres disponibles dans le fichier de configuration "Configuration SSH" (ssh_config)Nous vous recommandons d'explorer les liens suivants : Fichier de configuration SSH pour le client OpenSSH y Manuels officiels OpenSSH, en anglais. Et tout comme dans les trois épisodes précédents, explorez ce qui suit contenu officiel et digne de confiance en ligne sur SSH et OpenSSH:

- Debian-wiki

- Manuel de l'administrateur Debian : Connexion à distance / SSH

- Manuel de sécurité Debian : Chapitre 5. Sécuriser les services s'exécutant sur votre système

Résumé

Bref, ce nouvel épisode sur "Apprendre SSH" très sûrement le contenu explicatif sera un excellent complément aux publications précédentes lié à OpenSSH. De cette façon, pour effectuer des connexions à distance meilleures et plus complexes. et courir paramètres plus sûrs et fiables, utilisant ledit protocole de connexion à distance et sécurisé.

Si vous avez aimé cet article, assurez-vous de le commenter et de le partager avec d'autres. Et n'oubliez pas, visitez notre «page d'accueil» pour explorer plus d'actualités et rejoindre notre chaîne officielle de Télégramme de DesdeLinux, Ouest groupe pour plus d'informations sur le sujet d'aujourd'hui.