Apprentissage de SSH : options et paramètres du fichier de configuration SSHD

dans le précédent (quatrième) tranche de cette série d'articles sur Apprendre SSH on s'adresse au options spécifiées dans Fichier de configuration OpenSSH qui sont manipulés du côté du Client SSH, c'est-à-dire le fichier "SSHConfig" (ssh_config).

Pour cette raison, nous continuerons aujourd'hui dans cette avant-dernière et cinquième livraison, avec les options spécifiées dans le Fichier de configuration OpenSSH qui sont manipulés du côté du serveur ssh, c'est-à-dire le fichier "Configuration SSHD" (sshd_config).

Apprentissage de SSH : Options et paramètres du fichier de configuration SSH

Et, avant de commencer le sujet d'aujourd'hui, sur le contenu gérable du fichier OpenSSH "Configuration SSHD" (sshd_config), nous laisserons quelques liens de Articles Similaires:

Options et paramètres du fichier de configuration SSHD (sshd_config)

Qu'est-ce que le fichier de configuration SSHD (sshd_config) pour OpenSSH ?

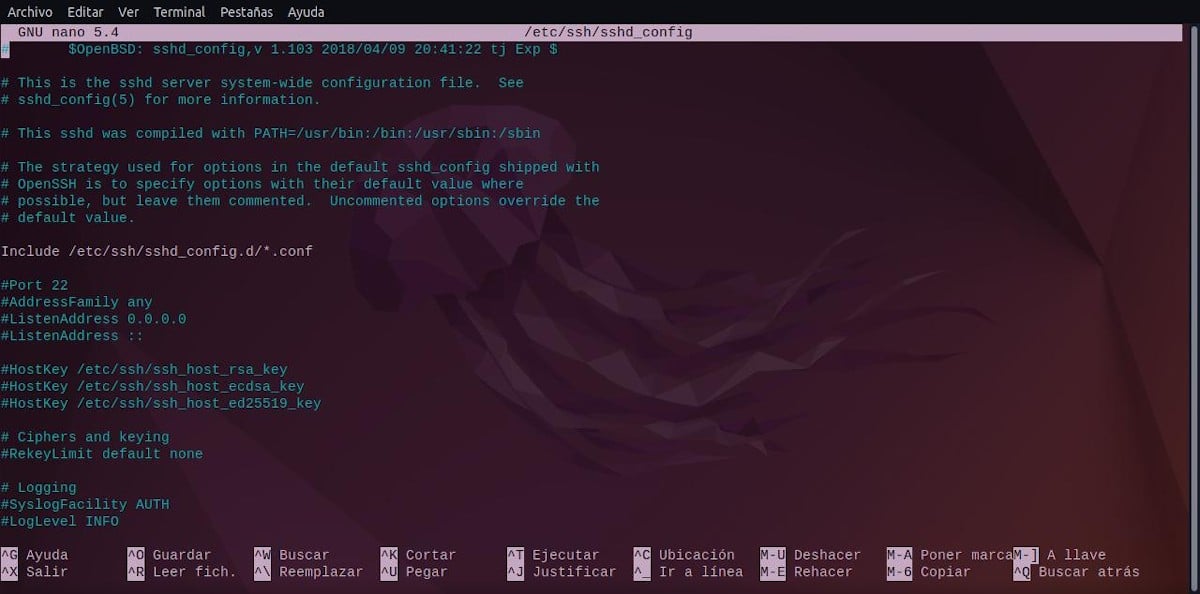

Comme nous l'avons exprimé dans le tutoriel précédent, OpenSSH a 2 fichiers de configuration. un appelé ssh_config pour la configuration de SSH côté client et un autre appel sshd_config pour configuration latérale serveur ssh. Les deux, situés dans le chemin ou le répertoire suivant : /etc/ssh.

Par conséquent, cela est généralement plus important ou pertinent, car cela nous permet de connexions SSH sécurisées que nous allons autoriser dans nos serveurs. Qui fait généralement partie de quelque chose connu sous le nom de Durcissement du serveur.

Pour cette raison, nous allons montrer aujourd'hui à quoi servent bon nombre des options et paramètres de ce fichier, dans notre dernier et sixième volet de cette série offre des recommandations plus pratiques et réelles comment effectuer de tels ajustements ou modifications via ces options et paramètres.

Liste des options et paramètres existants

comme dans le dossier « SSH Config » (ssh_config), le fichier « SSHD Config » (sshd_config) a beaucoup d'options et de paramètres, mais l'un des le plus connu, utilisé ou important sont:

Autoriser les utilisateurs / Refuser les utilisateurs

Cette option ou ce paramètre n'est généralement pas inclus par défaut dans ledit fichier, mais inséré dans celui-ci, généralement à la fin de celui-ci, il offre la possibilité de indiquer qui ou qui (utilisateurs) peut se connecter au serveur via une connexion SSH.

Par conséquent, cette option ou ce paramètre est utilisé accompagné d'un liste des modèles de nom d'utilisateur, séparés par des espaces. Ainsi, si spécifié, la connexion, la même chose ne sera autorisée que pour les noms d'utilisateur qui correspondent à l'un des modèles.

Notez que par défaut, la connexion est autorisée pour tous les utilisateurs sur n'importe quel hôte. Cependant, si le modèle est configuré comme ceci "UTILISATEUR@HÔTE", ensuite UTILISATEUR et HÔTE ils sont vérifiés séparément, ce qui limite les connexions à des utilisateurs particuliers à partir d'hôtes particuliers.

Et pour HÔTE, adresses au format Adresse IP/masque CIDR. Finalement, Autoriser les utilisateurs peut être remplacé par Refuser les utilisateurs pour refuser les mêmes modèles d'utilisateurs.

ÉcouterAdresse

Permet de spécifier le adresses IP locales (interfaces réseau locales de la machine serveur) sur lesquelles le programme sshd doit écouter. Et pour cela, les formes de configuration suivantes peuvent être utilisées :

- Nom d'hôte ListenAddress | Adresse IPv4/IPv6 [domaine ]

- Nom d'hôte ListenAddress : port [domaine]

- ListenAddress Adresse IPv4/IPv6 : port [domaine ]

- ListenAddress [nom d'hôte | Adresse IPv4/IPv6] : port [domaine]

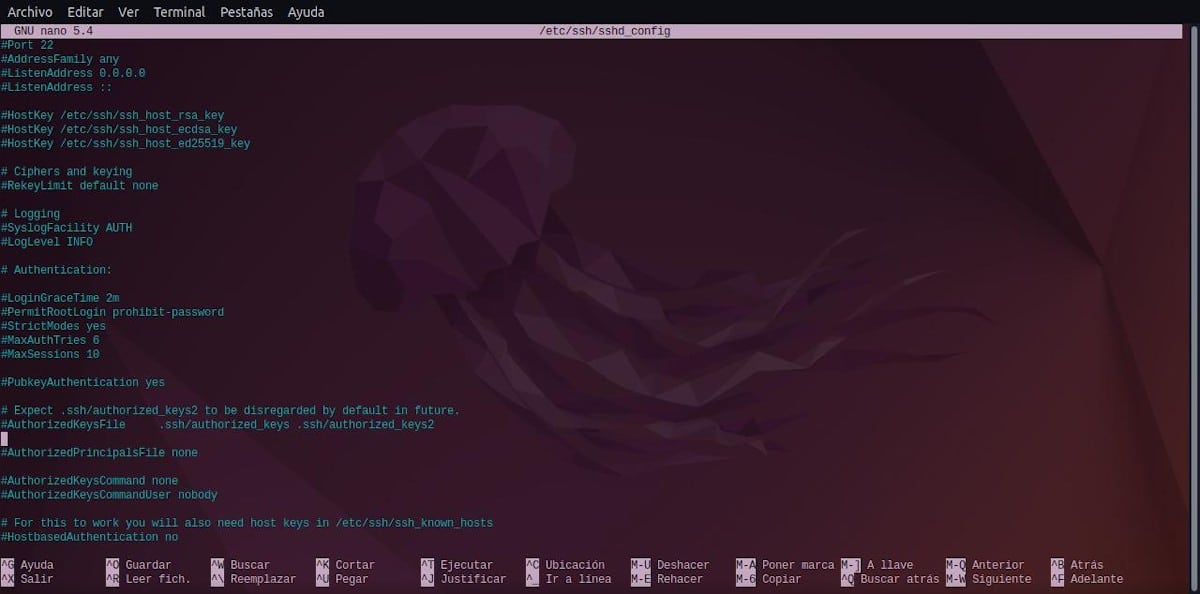

ConnexionGraceTime

Permet de spécifier un temps (de grâce), après quoi, le serveur se déconnecte, si l'utilisateur qui tente d'établir une connexion SSH échoue. Si la valeur est zéro (0), il est défini qu'il n'y a pas de limite de temps, tandis que La valeur par défaut est de 120 secondes.

LogLevel

Permet de spécifier le niveau de verbosité pour les messages du journal sshd. et ilLes valeurs gérables sont : QUIET, FATAL, ERROR, INFO, VERBOSE, DEBUG, DEBUG1, DEBUG2 et DEBUG3. Tandis que, etLa valeur par défaut est INFO.

MaxAuthEssais

Spécifie le nombre maximal de tentatives d'authentification autorisées par connexion. Par défaut, sa valeur est fixée à 6.

Sessions maximales

Permet de spécifier le nombre maximum de sessions Shell ouvertes par connexion réseau établie, soit par logins, soit par sous-système utilisé, par exemple via sftp. Emettre sa valeur à 1 entraînera la désactivation du multiplexage de session, tandis que le définir sur 0 bloquera tous les types de connexions et de sessions. Par défaut, sa valeur est fixée à 10.

MaxStartups

Permet de spécifier le nombre maximal de connexions simultanées non authentifiées au démon SSH, c'est-à-dire le nombre de connexions SSH pouvant être ouvertes par IP/hôte. Sa valeur par défaut est généralement de 10, 30 ou 100, ce qui est souvent considéré comme élevé. Une valeur inférieure est donc recommandée.

Mot de passeAuthentification

Spécifie si l'authentification par mot de passe sera requise. Par défaut, sa valeur est définie sur "Oui".

Autoriser les mots de passe vides

Spécifie si le serveur approuve (autorise) la connexion aux comptes d'utilisateurs avec des chaînes de mot de passe vides. Par défaut, sa valeur est définie sur "Non".

PermisRootLogin

Vous permet de spécifier si le serveur approuvera (autorisera) le démarrage des sessions de connexion sur les comptes d'utilisateur root. Bien que, dPar défaut, sa valeur est définie sur « prohibit-password », idéalement définie sur « Non », ce qui définit entièrement ce un utilisateur root n'est pas autorisé à démarrer une session SSH.

Port

Permet de spécifier le numéro de port par lequel le programme sshd écoutera toutes les demandes de connexion SSH. Par défaut, sa valeur est fixée à "22".

Modes stricts

Spécifie si le programme SSH doit vérifier les modes de fichier et la propriété du répertoire personnel et des fichiers de l'utilisateur avant d'accepter la connexion. Par défaut, sa valeur est définie sur "Oui".

SyslogFacilité

Permet de fournir le code d'installation utilisé lors de la journalisation des messages du programme SSH. Par défaut, sa valeur est définie sur "Autorisation" (AUTH).

Note: En fonction de la SysAdmin et les exigences de sécurité de chaque plate-forme technologique, de nombreuses autres options peuvent être très utiles ou nécessaires. Comme nous le verrons dans notre prochain et dernier article de cette série, où nous nous concentrerons sur les bonnes pratiques (astuces et recommandations) sur SSH, à appliquer en utilisant tout ce qui a été montré jusqu'à présent.

Plus d'informations

Et dans ce quatrième volet, à développer ces informations et étudier chacune des options et des paramètres disponibles dans le fichier de configuration "Configuration SSHD" (sshd_config)Nous vous recommandons d'explorer les liens suivants : Fichier de configuration SSH pour le serveur OpenSSH y Manuels officiels OpenSSH, en anglais. Et tout comme dans les trois épisodes précédents, explorez ce qui suit contenu officiel et digne de confiance en ligne sur SSH et OpenSSH:

- Debian-wiki

- Manuel de l'administrateur Debian : Connexion à distance / SSH

- Manuel de sécurité Debian : chapitre 5. Sécuriser les services

Résumé

Bref, avec ce nouvel épisode sur "Apprendre SSH" nous terminons presque le contenu explicatif sur tout ce qui concerne OpenSSH, en offrant des connaissances essentielles sur les fichiers de configuration "Configuration SSHD" (sshd_config) y "Configuration SSH" (ssh_config). Par conséquent, nous espérons qu'il sera utile à beaucoup, tant sur le plan personnel que professionnel.

Si vous avez aimé cet article, assurez-vous de le commenter et de le partager avec d'autres. Et n'oubliez pas, visitez notre «page d'accueil» pour explorer plus d'actualités et rejoindre notre chaîne officielle de Télégramme de DesdeLinux, Ouest groupe pour plus d'informations sur le sujet d'aujourd'hui.