Lorsqu'il s'agit de protéger nos informations et notre vie privée, aucun effort n'est superflu et le cryptage des données peut parfois nous éviter plusieurs maux de tête.

Vous connaissez sûrement quelques outils pour crypter des fichiers tels que GnuPG avec lesquels nous pouvons crypter les fichiers un par un (tâche un peu longue si nous devons crypter un grand nombre de fichiers) ET Cryptsetup avec lequel crypter tout le contenu du disque dur (ou bien une partition) sera possible

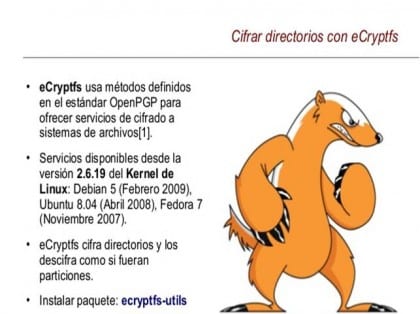

Mais si vous avez besoin d'un outil qui vous offre le meilleur de ces deux applications, vous avez besoin eCryptfs

eCryptfs, C'est une application que nous exécutons par ligne de commande et avec laquelle nous pouvons crypter des répertoires GNU / Linux 256 bits et avec laquelle nous pouvons également créer des répertoires de cryptage et de décryptage manuellement et automatiquement.

Cet outil est intégré au noyau Linux depuis la version 2.6 et est celui utilisé lorsque nous activons le répertoire dans Ubuntu Maison cryptée. Un avantage qu'il nous donne en étant à l'intérieur du noyau est qu'il a déjà une optimisation supérieure et avec cela, nous pouvons nous attendre à des performances maximales lors de son utilisation.

Donc, si vous comptez l'utiliser, il vous suffit d'installer le package ecryptfs-utils:

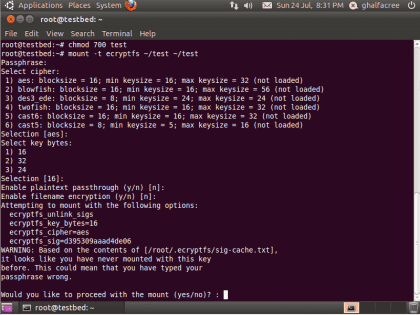

$ sudo mount -t ecryptfs

Après cela, il nous demandera de saisir le mot de passe que nous utiliserons et d'autres questions que nous pourrons laisser avec leurs caractéristiques par défaut en cliquant sur entrer. Une fois terminé et que nous avons déjà indiqué les répertoires qui seront cryptés dans le répertoire de destination, ceux-ci apparaîtront également dans le répertoire source mais avec le contenu déjà crypté.

Ce qui est à l'intérieur du répertoire sont les fichiers cryptés avant d'exécuter la commande monter, et ils resteront cachés jusqu'à ce que nous utilisions la commande démonter et c'est ainsi que nous verrons à nouveau les fichiers décryptés.

$ sudo umount / dir / enc

Ce sont les questions qu'eCryptfs pose sont interactives, et ici je vous les apporte pour que vous ayez une idée plus claire de ce qu'elles sont:

- La mot de passe ou la clé du cryptage.

- El algoritmo de cifrado qui par défaut est AES.

- Ampleur clé, qui est de 16 octets par défaut

- Passthrough en clair pour pouvoir accéder aux fichiers qui n'ont pas été chiffrés.

- Crypter les noms de fichiers, il crypte uniquement le contenu par défaut.

Il faut garder à l'esprit que s'il y a des fichiers dans le répertoire source qui ne sont pas chiffrés, si nous activons le Passthrough en clair, On peut avoir accès à ces fichiers et à leur contenu à partir du répertoire de destination, mais il doit être préalablement activé car il est désactivé et il ne sera pas possible d'accéder à ce contenu.

De même lorsque nous activons le cryptage des noms de fichiers Nous devons indiquer la signature de la clé que nous allons utiliser, c'est la même que celle utilisée pour crypter le contenu, cependant il y a des occasions où nous devons la changer. En utilisant cette fonctionnalité, les noms des fichiers seront dans le répertoire source uniquement sous forme de chaînes de caractères "pseudo-aléatoires".

Lorsque nous mettons un mot de passe pour la première fois, eCryptfs nous dira que ce mot de passe n'a pas été utilisé auparavant et nous demandera si nous voulons continuer, quand nous sommes sûrs qu'il est correctement écrit nous écrivons "oui", alors il demandez-nous si nous voulons stocker la signature de la clé dans le fichier /root/.ecryptfs/sig-cache.txt si nous la stockons, il ne nous posera plus ces questions. Cependant, si nous stockons les clés en tapant «oui» mais que les questions précédentes réapparaissent, nous n'avons pas saisi la clé correctement.

J'utilise arch (manjaro pour le moment car cela me facilite l'installation de lxqt) et depuis AUR j'installe cryptkeeper qui simplifie tout grandement et je pense que ce serait comme une interface graphique très simple pour crypter des dossiers avec ecryptfs.

J'ai vraiment besoin de savoir (même si je pense que je suis hors sujet), s'il existe un logiciel qui me permet de faire des copies automatiquement, comme le programme fourni avec les disques Western Digital "MY PASPORT".

Ce programme fonctionne uniquement sous Windows.

Merci d'avance.

Bonjour, est-il utilisé pour crypter le disque dur externe? Je cherche à crypter mon disque dur externe mais ce que j'ai vu nécessite un formatage. Existe-t-il un cryptage USB pour ubuntu qui ne nécessite pas de formatage? Merci