Index général de la série: Réseaux informatiques pour les PME: introduction

Bonjour les amis et amis!

Avec cet article, nous avons l'intention d'offrir un aperçu du sujet de l'authentification via PAM et Bastion. Nous sommes habitués à utiliser quotidiennement notre poste de travail avec un système d'exploitation Linux / UNIX et nous nous arrêtons rarement pour étudier comment le mécanisme d'authentification se produit chaque fois que nous démarrons une session. Connaissons-nous l'existence des archives / Etc / passwdet / etc / shadow qui constituent la base de données principale des références d'authentification des utilisateurs locaux. Nous espérons qu'après avoir lu cet article, vous aurez au moins une idée claire du fonctionnement de PAM.

Authentification

L'authentification - à des fins pratiques - est la façon dont un utilisateur est vérifié par rapport à un système. Le processus d'authentification nécessite la présence d'un ensemble d'identité et d'informations d'identification - nom d'utilisateur et mot de passe - qui sont comparées aux informations stockées dans une base de données. Si les informations d'identification présentées sont les mêmes que celles stockées et que le compte de l'utilisateur est actif, l'utilisateur est dit être authentique avec succès ou passé avec succès le authentification.

Une fois l'utilisateur authentifié, ces informations sont transmises au service de contrôle d'accès pour déterminer ce que cet utilisateur peut faire dans le système et les ressources dont il dispose autorisation pour y accéder.

Les informations permettant de vérifier l'utilisateur peuvent être stockées dans des bases de données locales sur le système, ou le système local peut faire référence à une base de données existante sur un système distant, telle que LDAP, Kerberos, bases de données NIS, etc.

La plupart des systèmes d'exploitation UNIX® / Linux disposent des outils nécessaires pour configurer le service d'authentification client / serveur pour les types les plus courants de bases de données utilisateur. Certains de ces systèmes ont des outils graphiques très complets tels que Red Hat / CentOS, SUSE / openSUSE et d'autres distributions.

PAM: module d'authentification enfichable

Les Modules insérés pour l'authentification Nous les utilisons quotidiennement lorsque nous nous connectons à notre bureau avec un système d'exploitation basé sur Linux / UNIX, et à de nombreuses autres occasions lorsque nous accédons à des services locaux ou distants qui ont un module PAM local spécifique inséré pour l'authentification auprès de ce service.

Une idée pratique de la façon dont les modules PAM sont insérés peut être obtenue grâce à la séquence d'états d'authentification en une équipe avec Debian et en un autre avec CentOS que nous développons ensuite.

Debian

documentation

Si nous installons le package libpam-doc nous aurons une très bonne documentation située dans le répertoire / usr / share / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude installer libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

Il y a aussi plus de documentation sur PAM dans les répertoires:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 root root 4096 5 avr 21:11 libpam0g drwxr-xr-x 4 root root 4096 7 avr 16:31 libpam-doc drwxr-xr-x 2 root root 4096 5 avr 21:30 libpam-gnome- trousseau de clés drwxr-xr-x 3 racine racine 4096 5 avril 21:11 libpam-modules drwxr-xr-x 2 racine racine 4096 5 avril 21:11 libpam-modules-bin drwxr-xr-x 2 racine racine 4096 5 avril 21: 11 libpam-runtime drwxr-xr-x 2 root root 4096 5 avril 21:26 libpam-systemd drwxr-xr-x 3 root root 4096 5 avril 21:31 python-pam

Nous pensons qu'avant de chercher de la documentation sur Internet, nous devrions examiner celle qui est déjà installée ou celle que nous pouvons installer directement à partir des référentiels de programmes qui existent pour quelque chose et à de nombreuses occasions, nous les copions sur notre disque dur. Un exemple de ceci est le suivant:

root @ linuxbox: ~ # less / usr / share / doc / libpam-gnome-keyring / README gnome-keyring est un programme qui garde le mot de passe et d'autres secrets pour les utilisateurs. Il est exécuté en tant que démon dans la session, similaire à ssh-agent, et d'autres applications le localisent via une variable d'environnement ou un D-Bus. Le programme peut gérer plusieurs trousseaux de clés, chacun avec son propre mot de passe principal, et il existe également un trousseau de clés de session qui n'est jamais stocké sur le disque, mais oublié à la fin de la session. La bibliothèque libgnome-keyring est utilisée par les applications pour s'intégrer au système de keyring GNOME.

Cela traduit très librement veut exprimer:

- gnome-keyring est le programme chargé de conserver les mots de passe et autres secrets pour les utilisateurs. Dans chaque session, il s'exécute comme un démon, similaire à l'agent ssh, et à d'autres applications qui sont localisées via une variable d'environnement - environnement ou via D-Bus. Le programme peut gérer plusieurs trousseaux de clés, chacun avec son propre mot de passe principal. Il existe également une session de trousseau de clés qui n'est jamais stockée sur le disque dur et est oubliée à la fin de la session. Les applications utilisent la bibliothèque libgnome-keyring pour s'intégrer au système de keyring GNOME.

Debian avec le système d'exploitation de base

Nous partons d'un ordinateur sur lequel nous venons d'installer Debian 8 "Jessie" comme système d'exploitation et pendant son processus d'installation, nous sélectionnons uniquement les "Utilitaires système de base", sans marquer aucune autre option pour installer les tâches - tâches ou des packages prédéfinis comme le serveur OpenSSH. Si après le démarrage de la première session, nous exécutons:

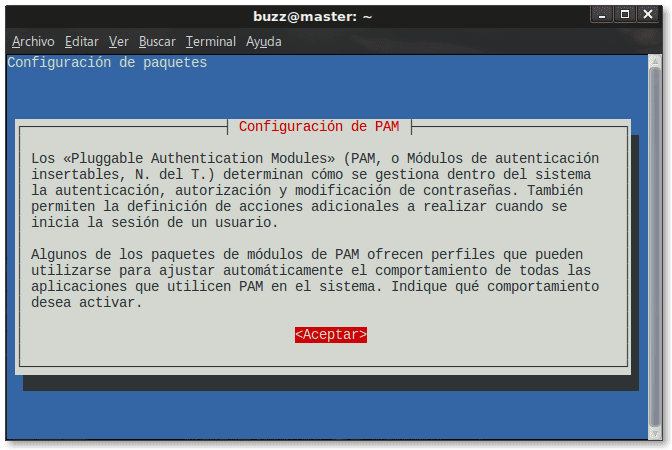

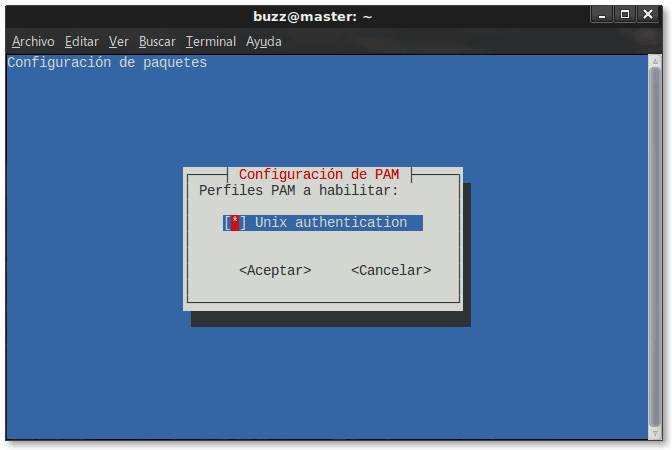

root @ master: ~ # pam-auth-update

nous obtiendrons les sorties suivantes:

Ce qui nous montre que le seul module PAM utilisé à ce moment-là est l'authentification UNIX. Utilitaire pam-auth-mise à jour nous permet de configurer la politique d'authentification centrale pour un système lors de l'utilisation de profils prédéfinis fournis par les modules PAM. Pour plus d'informations, voir man pam-auth-mise à jour.

Comme nous n'avons pas encore installé le serveur OpenSSH, nous ne trouverons pas son module PAM dans le répertoire /etc/pam.d/, qui contiendra les modules et profils PAM chargés jusqu'à ces moments:

root @ master: ~ # ls -l /etc/pam.d/ total 76 -rw-r - r-- 1 racine racine 235 30 septembre 2014 atd -rw-r - r-- 1 racine racine 1208 6 avril 22:06 compte commun -rw-r - r-- 1 racine racine 1221 6 avril 22:06 common-auth -rw-r - r-- 1 root root 1440 6 avril 22:06 common-password -rw-r - r-- 1 root root 1156 6 avril 22:06 common-session -rw -r - r-- 1 racine racine 1154 6 avril 22:06 common-session-noninteractive -rw-r - r-- 1 racine racine 606 11 juin 2015 cron -rw-r - r - 1 racine racine 384 19 novembre 2014 chfn -rw-r - r-- 1 racine racine 92 19 novembre 2014 chpasswd -rw-r - r-- 1 racine racine 581 19 novembre 2014 chsh -rw-r-- r-- 1 racine racine 4756 19 novembre 2014 connexion -rw-r - r-- 1 racine racine 92 19 novembre 2014 nouveaux utilisateurs -rw-r - r-- 1 racine racine 520 6 janvier 2016 autre -rw-r- -r-- 1 racine racine 92 19 novembre 2014 passwd - rw-r - r-- 1 racine racine 143 29 mars 2015 runuser -rw-r - r-- 1 racine racine 138 29 mars 2015 runuser-l -rw -r - r-- 1 racine racine 2257 19 novembre 2014 su - rw-r - r-- 1 root root 220 2 septembre 2016 systemd-user

Par exemple, en utilisant le module PAM /etc/pam.d/chfn le système configure le service Shadow, pendant que /etc/pam.d/cron le démon est configuré cron. Pour en savoir un peu plus, nous pouvons lire le contenu de chacun de ces fichiers qui est très instructif. A titre d'exemple, nous donnons ci-dessous le contenu du module /etc/pam.d/cron:

root @ master: ~ # moins /etc/pam.d/cron # Le fichier de configuration PAM pour le démon cron @include authentification commune # Définit l'attribut de processus loginuid session requise pam_loginuid.so # Lit les variables d'environnement à partir des fichiers par défaut de pam_env, / etc / environment # et /etc/security/pam_env.conf. session requise pam_env.so # De plus, lecture des informations sur les paramètres régionaux du système session requise pam_env.so envfile = / etc / default / locale @include compte commun @include session commune non interactive # Définit les limites utilisateur, veuillez définir les limites pour les tâches cron # via /etc/security/limits.conf session requise pam_limits.so

L'ordre des instructions dans chacun des fichiers est important. De manière générale, nous ne recommandons de modifier aucun d'entre eux à moins que nous ne sachions très bien ce que nous faisons.

Debian avec OS de base + OpenSSH

root @ master: ~ # aptitude install task-ssh-server

Les NOUVEAUX packages suivants seront installés: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Nous vérifierons que le module PAM a été ajouté et configuré correctement sshd:

root @ master: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 racine racine 2133 22 juillet 2016 /etc/pam.d/sshd

Si nous voulons connaître le contenu de ce profil:

root @ master: ~ # less /etc/pam.d/sshd

En d'autres termes, lorsque nous essayons de démarrer une session à distance à partir d'un autre ordinateur en utilisant ssh, l'authentification sur l'ordinateur local se fait via le module PAM sshd principalement, sans oublier les autres aspects d'autorisation et de sécurité impliqués dans le service ssh en tant que tel.

En passant, nous ajoutons que le fichier de configuration principal de ce service est / etc / ssh / sshd_config, et qu'au moins dans Debian, il est installé par défaut sans permettre la connexion utilisateur interactive racine. Pour le permettre, il faut modifier le fichier / etc / ssh / sshd_config et changez la ligne:

PermitRootLogin sans mot de passe

par

PermitRootLogin oui

puis redémarrez et vérifiez l'état du service en:

root @ master: ~ # systemctl restart ssh root @ master: ~ # systemctl status ssh

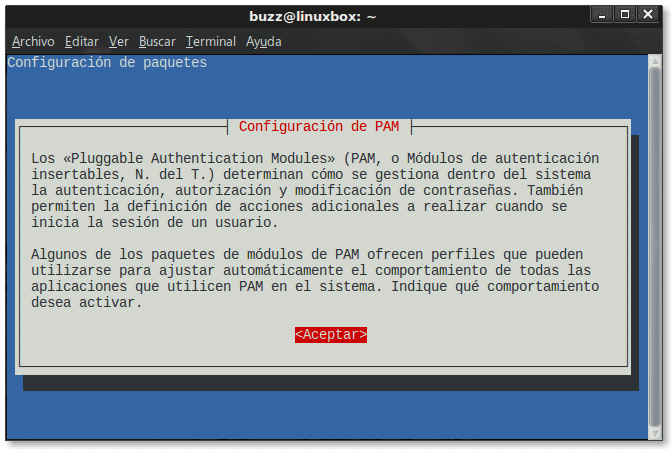

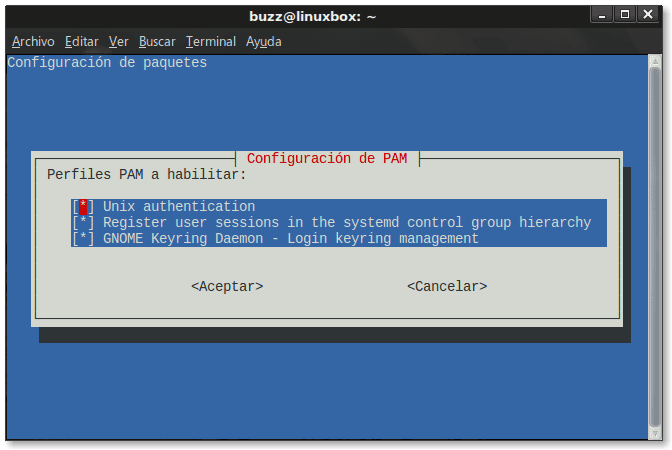

Debian avec le bureau LXDE

Nous continuons avec la même équipe - nous changeons leur nom ou nom d'hôte pour "boîte linux»Pour une utilisation future - pour laquelle nous avons terminé l'installation du bureau LXDE. Courons pam-auth-mise à jour et nous obtiendrons les sorties suivantes:

Le système a déjà activé tous les profils -Modules- nécessaires pour une authentification correcte lors de l'installation du bureau LXDE, qui sont les suivants:

- Module d'authentification UNIX.

- Module qui enregistre les sessions utilisateur dans le groupe de contrôle hiérarchique du systemd.

- Module démon de trousseau de clés GNOME

- Nous profitons de cette occasion pour recommander que dans tous les cas, lorsque l'on nous demande "Activer les profils PAM", nous sélectionnons l'option A moins que nous ne sachions très bien ce que nous faisons. Si nous modifions la configuration PAM qui est automatiquement faite par le système d'exploitation lui-même, nous pouvons facilement désactiver la connexion sur l'ordinateur.

Dans les cas ci-dessus, nous parlons de Authentification locale ou Authentification sur l'ordinateur local comme cela se produit lorsque nous initions une session à distance via ssh.

Si nous implémentons une méthode de Authentification à distance dans l'équipe locale Pour les utilisateurs dont les identifiants sont stockés dans un serveur OpenLDAP distant ou dans un Active Directory, le système prendra en compte la nouvelle forme d'authentification et ajoutera les modules PAM nécessaires.

Principaux fichiers

- / Etc / passwd: Informations sur le compte utilisateur

- / etc / shadow: Informations sécurisées des comptes utilisateurs

- /etc/pam.conf: Fichier qui ne doit être utilisé que si le répertoire n'existe pas /etc/pam.d/

- /etc/pam.d/: Répertoire où les programmes et services installent leurs modules PAM

- /etc/pam.d/passwd: Configuration PAM pour passwd.

- /etc/pam.d/compte-commun: Paramètres d'autorisation communs à tous les services

- /etc/pam.d/common-auth: Paramètres d'authentification communs à tous les services

- /etc/pam.d/common-password: Modules PAM communs à tous les services liés aux mots de passe - mots de passe

- /etc/pam.d/common-session: Modules PAM communs à tous les services liés aux sessions utilisateurs

- /etc/pam.d/common-session-noninteractive: Modules PAM communs à tous les services liés aux sessions non interactives ou ne nécessitant pas d'intervention de l'utilisateur, comme les tâches exécutées au début et à la fin de sessions non interactives.

- / usr / share / doc / passwd /: Répertoire de documentation.

Nous vous recommandons de lire les pages de manuel de passwd y ombre par homme passwd y ombre de l'homme. Il est également sain de lire le contenu des fichiers compte commun, auth commune, mot de passe commun, session commune y session commune non interactive.

Modules PAM disponibles

Pour avoir une idée des modules PAM disponibles a priori Dans le référentiel Debian standard, nous exécutons:

buzz @ linuxbox: ~ $ aptitude recherche libpam

La liste est longue et nous ne refléterons que les modules qui montrent à quel point elle est étendue:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Tirez vos propres conclusions.

CentOS

Si pendant le processus d'installation, nous sélectionnons l'option «Serveur avec GUI«, Nous obtiendrons une bonne plate-forme pour mettre en œuvre différents services pour le réseau des PME. Contrairement à Debian, CentOS / Red Hat® propose une série d'outils graphiques et de console qui facilitent la vie d'un administrateur système ou réseau.

documentation

Installé par défaut, on le retrouve dans le répertoire:

[root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ total 256 -rw-r - r--. 1 racine racine 2045 18 juin 2013 Copyright drwxr-xr-x. 2 racine racine 4096 9 avril 06:28 html -rw-r - r--. 1 racine racine 175382 5 novembre 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 racine racine 67948 18 juin 2013 rfc86.0.txt drwxr-xr-x. 2 racine racine 4096 9 avril 06:28 txt

[root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_wheel README.pam_ADME_ADME_wheel README.pam_ADMEADME_wheel README.pam_ADMEADME_wheel README.pam_ADMEADME_wheel

Oui, nous appelons aussi l'équipe CentOS "linuxbox" comme avec Debian, qui nous servira pour les prochains articles sur les réseaux SMB.

CentOS avec interface graphique GNOME3

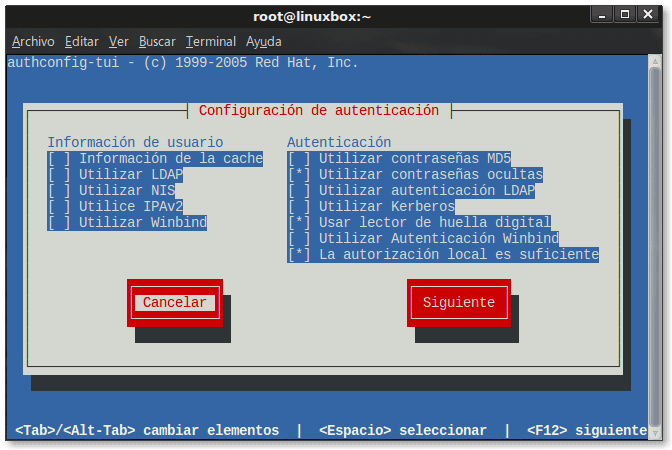

Lorsque nous sélectionnons l'option «Serveur avec GUI«, Le bureau GNOME3 et d'autres utilitaires et programmes de base sont installés pour développer un serveur. Au niveau de la console, pour connaître l'état de l'authentification, nous exécutons:

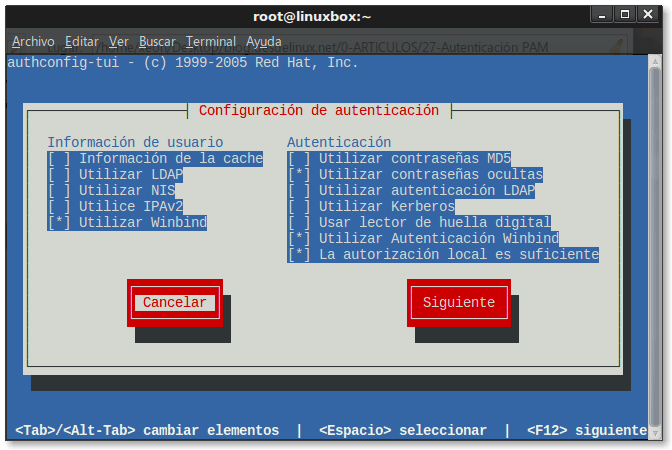

[root @ linuxbox ~] # authconfig-tui

Nous vérifions que seuls les modules PAM nécessaires à la configuration actuelle du serveur sont activés, voire un module de lecture des empreintes digitales, un système d'authentification que l'on retrouve dans certains modèles d'ordinateurs portables.

CentOS avec interface graphique GNOME3 jointe à un Microsoft Active Directory

Comme nous pouvons le voir, les modules nécessaires ont été ajoutés et activés -winbind- pour l'authentification sur un Active Directory, alors que nous désactivons volontairement le module pour lire les empreintes digitales, car ce n'est pas nécessaire.

Dans un prochain article, nous expliquerons en détail comment joindre un client CentOS 7 à un Microsoft Active Directory. Nous prévoyons seulement que l'utilisation de l'outil autoconfig-gtk L'installation des packages nécessaires, la configuration de la création automatique des répertoires des utilisateurs du domaine qui s'authentifient localement, et le processus lui-même de joindre le client au domaine d'un Active Directory est extrêmement automatisé. Peut-être qu'après l'union, il ne sera nécessaire que de redémarrer l'ordinateur.

Principaux fichiers

Les fichiers liés à l'authentification CentOS se trouvent dans le répertoire /etc/pam.d/:

[root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst smartcard-auth-ac authconfig connexion smtp authconfig-gtk autre smtp.postfix authconfig-tui passwd sshd config-util mot de passe-auth su crond mot de passe-auth-ac sudo tasses pluto sudo-i chfn polkit-1 su-l chsh postlogin système-auth empreinte digitale-auth postlogin-ac système-auth-ac empreinte digitale-auth-ac ppp système-config-authentification gdm-autologin distant systemd-user gdm-fingerprint runuser vlock gdm-launch-environment runuser-l vmtoolsd gdm-password samba xserver gdm-pin configuration gdm-smartcard smartcard-auth

Modules PAM disponibles

Nous avons les référentiels base, Centosplus, Epel, y mises à jour. On y trouve - parmi d'autres - les modules suivants utilisant les commandes miam recherche pam-, miam recherche pam_et miam recherche libpam:

nss-pam-ldapd.i686: un module nsswitch qui utilise des serveurs d'annuaire nss-pam-ldapd.x86_64: un module nsswitch qui utilise des serveurs d'annuaire ovirt-guest-agent-pam-module.x86_64: module PAM pour le pam de l'agent invité oVirt -kwallet.x86_64: module PAM pour KWallet pam_afs_session.x86_64: jetons AFS PAG et AFS lors de la connexion pam_krb5.i686: un module d'authentification enfichable pour Kerberos 5 pam_krb5.x86_64: un module d'authentification enfichable pour le serveur Kerberos 5 pammap_ MAPI .x86_64: Un module PAM pour l'authentification de connexion enfichable pour OATH pam_pkcs86.i64: Module de connexion PKCS # 11 / NSS PAM pam_pkcs686.x11_11: Module de connexion PKCS # 86 / NSS PAM pam_radius.x64_11: Module PAM pour l'authentification RADIUS pam_script.x86_64 module pour exécuter des scripts pam_snapper.i86: module PAM pour appeler le snapper pam_snapper.x64_686: module PAM pour appeler le snapper pam_ssh.x86_64: module PAM à utiliser avec les clés SSH et ssh-agent pam_ssh_agent_86 64: Module PAM pour l'authentification avec ssh-agent pam_ssh_agent_auth.x686_86: Module PAM pour l'authentification avec ssh-agent pam_url.x64_86: Module PAM pour s'authentifier avec les serveurs HTTP pam_wrapper.x64_86: Un outil pour tester les applications PAM et les modules PAM pam_yubico.x64_86: Un module d'authentification enfichable pour yubikeys libpamtest-doc.x64_86: La documentation de l'API libpamtest python-libpamtest.x64_86: Un wrapper python pour libpamtest libpamtest.x64_86: Un outil pour tester les applications PAM et les modules PAM libpamtest-devel.x64_86: Un outil pour tester les modules PAM Applications PAM et modules PAM

Résumé

Il est important d'avoir un minimum de connaissances sur PAM si nous voulons comprendre de manière générale comment l'authentification est effectuée chaque fois que nous nous connectons à notre ordinateur Linux / UNIX. Il est également important de savoir qu'avec l'authentification locale, nous pouvons fournir des services à d'autres ordinateurs dans un petit réseau de PME tels que Proxy, Mail, FTP, etc., tous concentrés sur un seul serveur. Tous les services précédents - et bien d'autres comme nous l'avons vu précédemment - ont leur module PAM.

Sources consultées

- Manuels de commande - pages de manuel.

- Authentification: Page Wikipédia en espagnol

- Modules d'authentification enfichables

- Red_hat_enterprise_linux-6-déployage_guide-en-nous

Version PDF

Téléchargez la version PDF ici !.

Jusqu'au prochain article!

Auteur: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Un article très détaillé sur l'authentification par PAM, j'avoue ne pas connaître en détail le fonctionnement de l'authentification et le nombre infini d'applications plus détaillées et sécurisées que nous pourrions vous proposer. C'est un excellent article qui vous permet de voir la portée de l'authentification PAM, qui peut également avoir plusieurs objectifs dans les PME.

Encore une de vos excellentes contributions, merci beaucoup pour un si bon matériel Fico

Merci pour votre commentaire, cher Luigys. Le but de l'article est d'ouvrir l'esprit des lecteurs concernant PAM et ses modules. Je pense que le message réussit.

D'ailleurs je vous informe que les commentaires ne me parviennent pas par mail.

hehehe, j'ai oublié d'écrire mon adresse mail dans le commentaire précédent. C'est pourquoi Anonymous sort. 😉

Excellent article, comme toujours.

Très instructif Federico, j'ai eu à traiter avec PAM plus d'une fois et j'admire le design, c'est très utile de pouvoir insérer des fonctionnalités dans les hooks qu'il permet, par exemple la dernière chose que j'ai faite était une API REST en Python / Flacon qui collecte les identifiants et déconnexions des utilisateurs de mon domaine (style grand frère, pour tout savoir), puisqu'ils ne devinent pas où je mets les appels à curl pour informer l'API? Eh bien oui, avec PAM.

Merci HO2GI pour l'évaluation du message.

Dhunter: Salutations à nouveau. Comme toujours, vous faites des choses très intéressantes. Rien, ce billet est l'un de ceux que je catalogue "pour ouvrir l'esprit".